W informatyce wejście/wyjście lub I/O (lub nieformalnie io lub IO) to komunikacja między systemem przetwarzania informacji, takim jak komputer, a światem zewnętrznym, prawdopodobnie człowiekiem lub innym systemem przetwarzania informacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

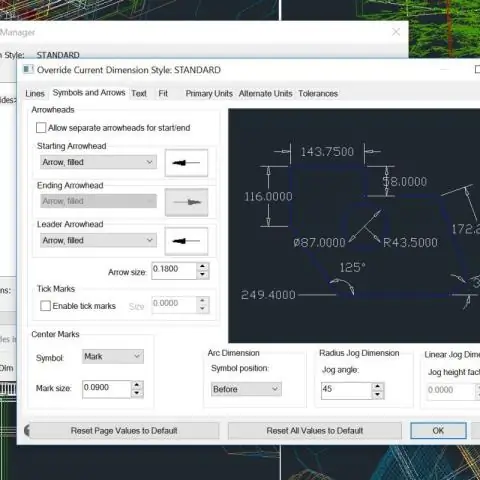

Sterowanie zespoleniem nowych wymiarów W wierszu polecenia wprowadź WYMIAR. Wykonaj jedną z następujących czynności: Wprowadź 0, aby utworzyć wymiary rozbite i niezespolone. Nie ma związku między różnymi elementami wymiaru. Linie, łuki, groty strzałek i tekst wymiaru są rysowane jako oddzielne obiekty. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podsumowując: większość robotów odkurzających domyślnie lepiej radzi sobie z twardym drewnem (dywany są tym, co powoduje więcej problemów), ale nadal istnieją lepsze opcje do rozważenia pod względem WARTOŚCI za te pieniądze. W obu przypadkach nie powinny drapać podłóg z twardego drewna bardziej, niż zrobiłby to normalny odkurzacz pionowy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Element mapujący filtr odwzorowuje wzorzec adresu URL lub nazwę serwletu na instancję filtra. Mapowanie filtrów zawsze zawiera element nazwa-filtra i element wzorca url. Mapowanie filtrów mapuje filtr na wzorzec adresu URL. Dlatego każde mapowanie filtra zawiera pojedynczy element wzorca adresu URL. Ostatnio zmodyfikowany: 2025-01-22 17:01

Trzy poziomy widoczności W OOP PHP mamy trzy poziomy widoczności właściwości i metod klasy: publiczny, chroniony i prywatny. Widoczność jest deklarowana za pomocą słowa kluczowego widoczności, aby zadeklarować, jaki poziom widoczności ma właściwość lub metoda. Ostatnio zmodyfikowany: 2025-01-22 17:01

Importowanie wielu plików CSV w jednym skoroszycie programu Excel Przejdź do karty Ablebits Data na wstążce programu Excel i kliknij ikonę Konsoliduj arkusze. Wybierz pliki CSV, które chcesz zaimportować w programie Excel. Wybierz, jak dokładnie chcesz importować wybrane pliki CSV do programu Excel. Ostatnio zmodyfikowany: 2025-01-22 17:01

Do- w kierunku, w pobliżu (prefiks dla kierunku) dia-, per-, trans- przez (prefiks dla kierunku). Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto najlepsze witryny hostingowe blogów WordPress.com. WordPress.org. Wix. Joomla. Tumblr. Przestrzeń kwadratowa. Weebly. Blogger. Ostatnio zmodyfikowany: 2025-01-22 17:01

Złączki SharkBite są dostarczane z usztywniaczem PEX wstępnie załadowanym do złącza dla PEX, PE-RT i HDPE. Usztywniacza PEX nie trzeba usuwać w przypadku zastosowań miedzi lub CPVC. Dociśnij złączkę do znaku wstawienia, który właśnie wykonałeś na rurze. Teraz włącz wodę i sprawdź połączenie. Ostatnio zmodyfikowany: 2025-01-22 17:01

NextInt() Metoda nextInt() obiektu Scanner odczytuje ciąg cyfr (znaków) i konwertuje je na typ int. Obiekt Scanner odczytuje znaki jeden po drugim, aż zbierze te, które są używane dla jednej liczby całkowitej. Następnie konwertuje je na 32-bitową wartość liczbową. Ostatnio zmodyfikowany: 2025-01-22 17:01

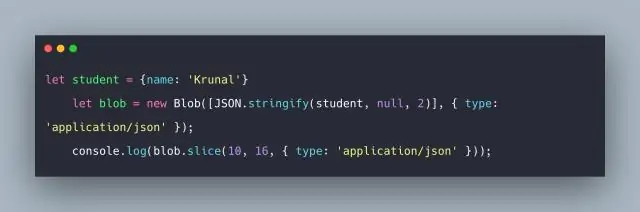

Obiekt Blob reprezentuje obiekt plikopodobny z niezmiennych, surowych danych; mogą być odczytywane jako dane tekstowe lub binarne lub konwertowane na ReadableStream, dzięki czemu jego metody mogą być używane do przetwarzania danych. Obiekty BLOB mogą reprezentować dane, które niekoniecznie są w natywnym formacie JavaScript. Ostatnio zmodyfikowany: 2025-01-22 17:01

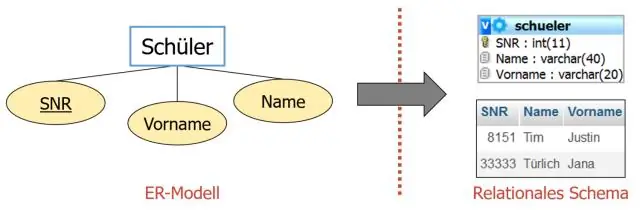

ALGEBRA RELACYJNA jest szeroko stosowanym językiem zapytań proceduralnych. Zbiera wystąpienia relacji jako dane wejściowe i daje wystąpienia relacji jako dane wyjściowe. Do wykonania tej akcji wykorzystuje różne operacje. Operacje algebry relacyjnej są wykonywane rekurencyjnie na relacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

W przypadkach, gdy data lub godzina zmieniają się w porównaniu z wcześniej ustawionymi, prawdopodobnie komputer synchronizuje się z serwerem czasu. Aby zapobiec zmianom, wyłącz synchronizację czasu. Kliknij prawym przyciskiem myszy godzinę i datę wyświetlaną po prawej stronie paska zadań Windows i wybierz opcję „Dostosuj datę/godzinę”. Ostatnio zmodyfikowany: 2025-06-01 05:06

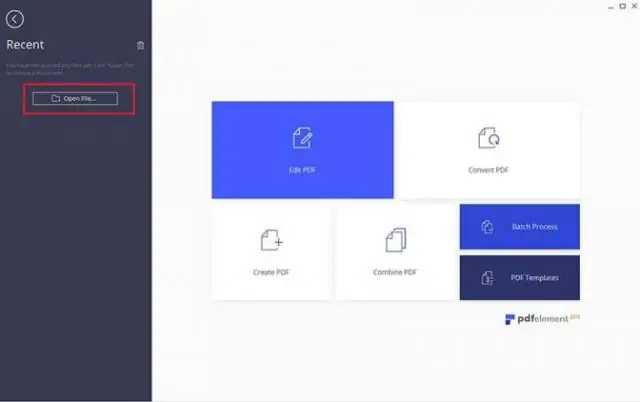

Mimo że pliki PDF istnieją od ponad dwóch dekad, nie ma łatwego sposobu na śledzenie dokumentów PDF i uzyskanie na nich inteligentnych danych. Oczywiście, możesz poprosić swojego programistę o skonfigurowanie Google Analytics, aby to zrobić. Ale to też będzie wymagało pewnych zaawansowanych umiejętności kodowania i czasu na konfigurację. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dla każdej klauzuli ratunkowej w bloku begin Ruby porównuje zgłoszony wyjątek z każdym z parametrów po kolei. Dopasowanie powiedzie się, jeśli wyjątek wymieniony w klauzuli rescue jest taki sam jak typ aktualnie zgłoszonego wyjątku lub jest nadklasą tego wyjątku. podnieść 'Wyjątek testowy. Ostatnio zmodyfikowany: 2025-01-22 17:01

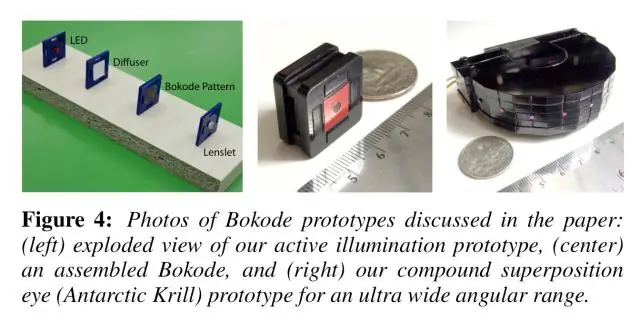

Kod kreskowy zawiera dane o rodzaju produktu, rozmiarze, producencie i kraju pochodzenia. Zawiera również cyfrę kontrolną, dzięki czemu komputer może sprawdzić, czy dane zostały poprawnie wczytane. Kod kreskowy nie zawiera ceny. Cena jest przechowywana w bazie danych. Ostatnio zmodyfikowany: 2025-06-01 05:06

Tablica jest jednorodną strukturą danych (elementy mają ten sam typ danych), która przechowuje sekwencję kolejno ponumerowanych obiektów - przydzielonych w ciągłej pamięci. Dostęp do każdego obiektu tablicy można uzyskać za pomocą jego numeru (tj. indeksu). Kiedy deklarujesz tablicę, ustawiasz jej rozmiar. Ostatnio zmodyfikowany: 2025-01-22 17:01

Logrotate ma na celu ułatwienie administrowania systemami generującymi dużą liczbę plików logów. Umożliwia automatyczną rotację, kompresję, usuwanie i wysyłanie plików dziennika pocztą. Każdy plik dziennika może być obsługiwany codziennie, co tydzień, co miesiąc lub gdy jest zbyt duży. Zwykle logrotate jest uruchamiany jako codzienne zadanie cron. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tryb rozkazujący (po francusku l'imperatif) służy do wydawania poleceń, rozkazów lub wyrażania życzeń, takich jak „Stop!”, „Słuchaj!” Możesz rozpoznać imperatyw z poleceń takich jak „Ecoutez” lub „Répétez”. Jest to jeden z czterech nastrojów w języku francuskim. Istnieją trzy formy trybu rozkazującego: tu, nous i vous. Ostatnio zmodyfikowany: 2025-01-22 17:01

#69 mega → wielki, duży Pochodzenie przedrostka mega- to starożytne greckie słowo, które oznaczało „duży”. Ten przedrostek pojawia się w nieco „dużej” liczbie „dużych” angielskich słów, takich jak megafon, megahit i megabajt. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby użyć laserowej taśmy mierniczej, umieść urządzenie na jednym końcu tego, co chcesz zmierzyć, a następnie skieruj wiązkę lasera tak, aby uderzyła w obiekt na drugim końcu. Gdy laser znajdzie się we właściwym miejscu, naciśnij przycisk, a miara obliczy odległość i wyświetli ją na ekranie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli chcesz dodać inne kontrolki do tego samego układu, przytrzymaj klawisz SHIFT, a także wybierz te kontrolki. Wykonaj jedną z następujących czynności: Na karcie Rozmieszczanie w grupie Tabela kliknij pozycję tabelaryczna lub skumulowana. Kliknij prawym przyciskiem myszy wybraną kontrolkę lub kontrolki, wskaż polecenie Układ, a następnie kliknij Tabelaryczny lub Skumulowany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Włóż płytę LifeCam Software do napędu CD/DVD-ROM, a następnie uruchom instalację, aby uruchomić Kreatora instalacji. Podłącz kabel USB urządzenia LifeCamCinema do portu USB, gdy oprogramowanie o to poprosi. Postępuj zgodnie z instrukcjami kreatora instalacji, aby zakończyć konfigurację. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto, jak włączyć weryfikację dwuetapową Amazon, funkcję, która dodaje dodatkową warstwę bezpieczeństwa, prosząc o wprowadzenie unikalnego kodu zabezpieczającego oprócz hasła na komputerach i urządzeniach, które nie zostały oznaczone jako zaufane. Kliknij Rozpocznij, aby skonfigurować weryfikację dwuetapową. Ostatnio zmodyfikowany: 2025-01-22 17:01

Specjalność Chamberlain's Master of Science in Nursing (MSN) Nursing Informatics przygotowuje wschodzących specjalistów informatyki do integracji pielęgniarstwa z systemami informacyjnymi poprzez wdrażanie i optymalizację systemów klinicznych, których celem jest poprawa jakości opieki nad pacjentem przy jednoczesnym znalezieniu możliwości obniżenia ogólnych kosztów. Ostatnio zmodyfikowany: 2025-01-22 17:01

4 rodzaje quizów i łamigłówek, które musisz mieć w e-mail marketingu. Ludzie uwielbiają sprawdzać swoją wiedzę i prezentować swoją inteligencję, co sprawia, że treści e-mail marketingowe, takie jak łamigłówki i quizy, są potężnym sposobem na zaangażowanie subskrybentów. Interaktywne wideo. Wideo to potężny element treści e-mail marketingowych. Sondaże. Gify. Ostatnio zmodyfikowany: 2025-01-22 17:01

Konsola. log(to); wewnątrz funkcji samowywołującej, będzie to wskazywać na globalny obiekt zasięgu nodeJS, który zawiera wszystkie wspólne właściwości i metody NodeJS, takie jak require(), moduł, eksporty, konsola konsoli. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sercem każdego komponentu React jest jego „stan”, obiekt, który określa sposób renderowania i zachowania tego komponentu. Innymi słowy, „stan” umożliwia tworzenie dynamicznych i interaktywnych komponentów. Ostatnio zmodyfikowany: 2025-01-22 17:01

CertSigningRequest (CSR) na komputerze Mac przy użyciu dostępu do pęku kluczy. Otwórz Finder, a następnie otwórz Dostęp do pęku kluczy z folderu Narzędzia. Następnie otwórz Dostęp do pęku kluczy > Asystent certyfikatu > Poproś o certyfikat z urzędu certyfikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przejdź do konta programisty Facebooka: https://developers.facebook.com/apps. Naciśnij Dodaj nową aplikację> Naciśnij Utwórz identyfikator aplikacji i wprowadź przechwytywanie w polu przechwytywania. Naciśnij Pobierz token i wybierz Uzyskaj token dostępu użytkownika. Sprawdź wymagane opcje w wyskakującym okienku i wybierz uprawnienia wymagane dla Twojej aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

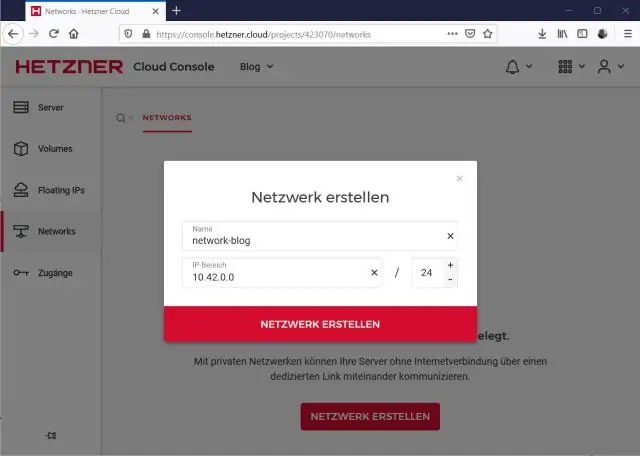

Tworzenie VPC z podsieciami publicznymi i prywatnymi Utwórz VPC. Zaloguj się do konsoli zarządzania AWS i przejdź do konsoli VPC. Utwórz podsieć publiczną. Pamiętaj, aby wybrać „MyVPC” w menu rozwijanym „VPC” i wpisać 10.0. Utwórz podsieć prywatną. Teraz utwórz prywatną podsieć z CIDR 10.0.2.0/24. Utwórz i dołącz „Bramę internetową” Dodaj trasę do podsieci publicznej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Poniżej znajduje się lista najlepszych algorytmów eksploracji danych: C4. C4. k-średnie: Maszyny wektorów nośnych: Apriori: EM(Expectation-Maximization): PageRank(PR): AdaBoost: kNN:. Ostatnio zmodyfikowany: 2025-01-22 17:01

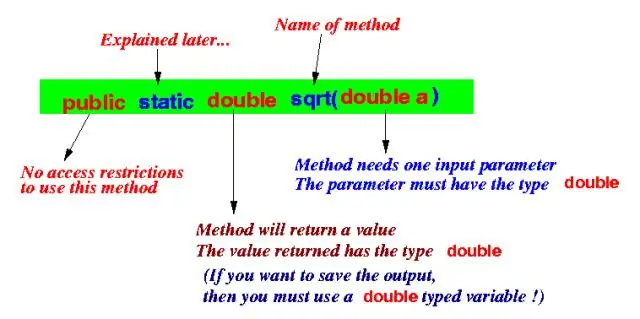

W nagłówku informujesz Javę, jaki typ wartości, jeśli w ogóle, zwróci metoda (wartość int, wartość podwójna, wartość ciągu itp.). Oprócz typu zwracanego potrzebujesz nazwy metody, która również znajduje się w nagłówku. Możesz przekazywać wartości do swoich metod, a te znajdują się w parze nawiasów okrągłych. Ostatnio zmodyfikowany: 2025-01-22 17:01

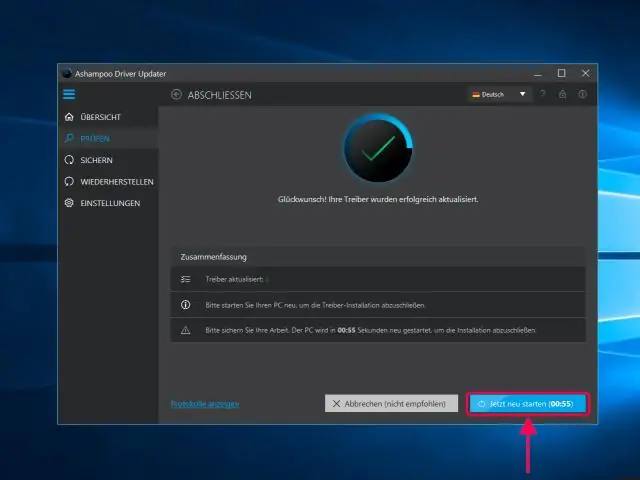

Instalowanie sterownika z Microsoft Open Start. Wyszukaj Menedżera urządzeń i kliknij najwyższy wynik, aby otworzyć aplikację. Kliknij dwukrotnie gałąź z urządzeniem, które chcesz zaktualizować. Kliknij urządzenie prawym przyciskiem myszy i wybierz opcję Updateriver. Kliknij opcję Wyszukaj automatycznie zaktualizowane oprogramowanie sterownika. Ostatnio zmodyfikowany: 2025-01-22 17:01

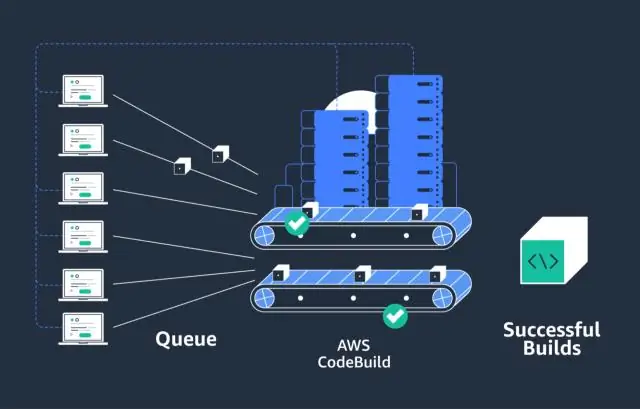

AWS CodeBuild to w pełni zarządzana usługa ciągłej integracji, która kompiluje kod źródłowy, przeprowadza testy i tworzy pakiety oprogramowania gotowe do wdrożenia. Dzięki CodeBuild nie musisz udostępniać, zarządzać i skalować własnych serwerów kompilacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

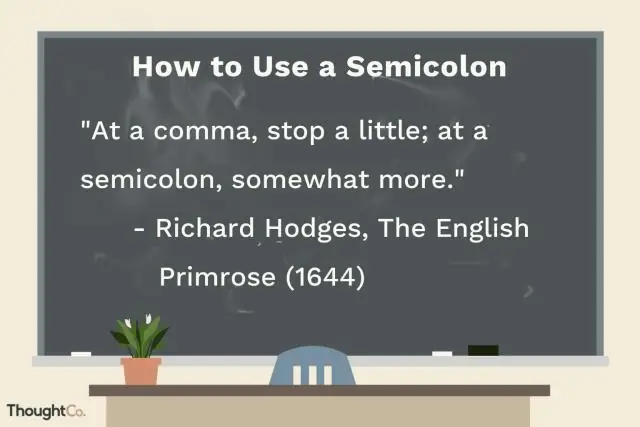

Najczęstszym zastosowaniem średnika jest łączenie dwóch niezależnych klauzul bez użycia spójnika jak i. Pamiętaj, że średniki nie są wymienne z przecinkami ani kropkami. Zamiast tego są gdzieś pomiędzy: silniejsze niż przecinek, ale nie tak dzielące jak kropka. Ostatnio zmodyfikowany: 2025-01-22 17:01

Innymi słowy, psychologia poznawcza interesuje się tym, co dzieje się w naszych umysłach, co łączy bodziec (wejście) i odpowiedź (wyjście). Psychologowie poznawczy badają procesy wewnętrzne, które obejmują percepcję, uwagę, język, pamięć i myślenie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz: Dwukrotnie kliknąć plik ISO, aby go zamontować. To nie zadziała, jeśli masz pliki ISO powiązane z innym programem w twoim systemie. Kliknij plik ISO prawym przyciskiem myszy i wybierz opcję „Zamontuj”. Wybierz plik w Eksploratorze plików i kliknij przycisk „Zamontuj” w zakładce „Narzędzia obrazu dysku” na wstążce. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tablica częstotliwości to tablica częstotliwości według wartości zmiennych, to znaczy rozkładu częstotliwości. Termin „tablica” jest często używany dla poszczególnych rozkładów częstotliwości, które tworzą oddzielne wiersze i kolumny dwuwymiarowej tabeli częstotliwości. Ostatnio zmodyfikowany: 2025-01-22 17:01

Cel, powód. Delta Sigma Theta Sorority, Incorporated. to prywatna organizacja non-profit, której celem jest udzielanie pomocy i wsparcia poprzez programy o ugruntowanej pozycji w społecznościach lokalnych na całym świecie. Od momentu powstania do organizacji dołączyło ponad 200 000 kobiet. Ostatnio zmodyfikowany: 2025-01-22 17:01