- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:28.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Dziesięć najbardziej krytycznych luk w zabezpieczeniach bezprzewodowych i mobilnych

- Domyślne routery WiFi. Domyślnie routery bezprzewodowe są dostarczane w stanie niezabezpieczonym.

- Nieuczciwe punkty dostępu .

- Bezprzewodowa konfiguracja zerowa.

- Exploity Bluetooth.

- Słabości WEP.

- Hasła szyfrowania czystego tekstu.

- Złośliwy kod.

- Automatyczne uruchamianie.

W ten sposób, jakie są główne zagrożenia bezpieczeństwa, z jakimi borykają się bezprzewodowe sieci lokalne?

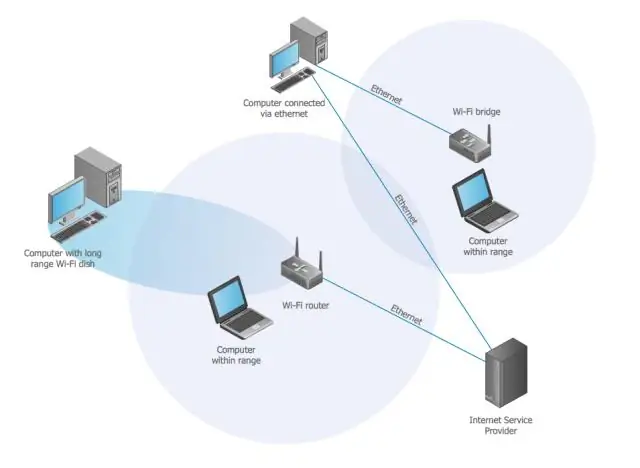

Typowe zagrożenia związane z łącznością bezprzewodową Nielegalne punkty dostępowe/sieci ad-hoc . Odmowa usługi . Problemy z konfiguracją (Błędne konfiguracje/niekompletne konfiguracje) Przechwytywanie pasywne.

Po drugie, jaka cecha sieci WLAN sprawia, że jest ona podatna na inny zestaw ataków z przewodowych sieci LAN? Nasza niezdolność do skutecznego zatrzymywania sygnałów radiowych sprawia, że ten Sieć WLAN podatna na inny zestaw ataków z przewodowych sieci LAN.

Aby wiedzieć, jaki jest najczęstszy atak na sieci bezprzewodowe?

Packet Sniffing: Przechwytywanie niezaszyfrowanego ruchu Sniffowanie pakietów jest jednym z najczęstsze ataki bezprzewodowe . Te częste ataki na sieć bezprzewodową są łatwe w przypadku starszych routerów, na przykład korzystających z szyfrowania WEP.

Dlaczego sieci LAN i Wi-Fi są podatne na ataki hakerów?

Sieci LAN i Wi - Sieci Fi są wrażliwy ponieważ każdy może mieć do nich dostęp, jeśli nie są odpowiednio zabezpieczone. A słaby punkt dla Wi - Sieci Fi może używać słabego lub żadnego hasła szyfrowania, a nawet hasła łatwego do odgadnięcia.

Zalecana:

Jak podłączyć telefon IP do sieci bezprzewodowej?

Kroki Wyłącz modem i router. Podłącz zasilacz sieciowy do stacji bazowej. Podłącz słuchawkę do stacji bazowej. Podłącz kabel Ethernet do stacji bazowej. Podłącz kabel Ethernet do routera lub modemu. Włącz modem i router. Podłącz stację bazową telefonu i włącz ją

Jakie metody zabezpieczeń sieci bezprzewodowej wykorzystują szyfrowanie TKIP?

Został zaprojektowany, aby zapewnić bezpieczniejsze szyfrowanie niż notorycznie słaby Wired Equivalent Privacy (WEP), oryginalny protokół bezpieczeństwa WLAN. TKIP to metoda szyfrowania stosowana w zabezpieczonym dostępie Wi-Fi (WPA), która zastąpiła WEP w produktach WLAN

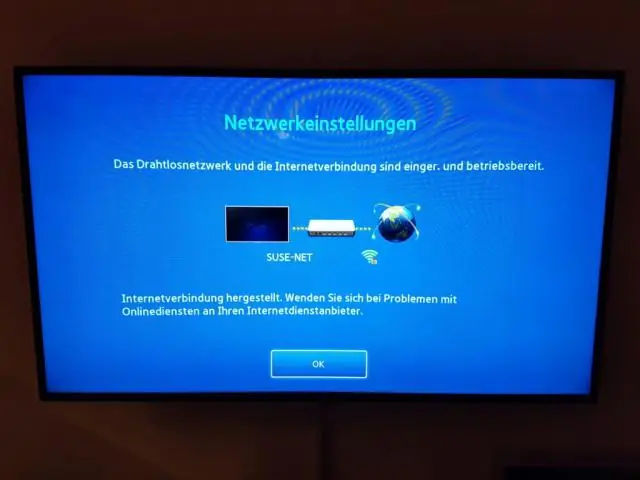

Co to jest konfiguracja bezprzewodowej sieci LAN WPS?

Wi-Fi Protected Setup (WPS) to sposób na łatwe wprowadzanie różnych ustawień podłączania urządzenia do bezprzewodowej sieci LAN w trybie infrastruktury. Ustawienia, takie jak SSID i metoda szyfrowania, które są niezbędne do nawiązywania połączeń, mogą być ustawione automatycznie

Jakie protokoły są używane w Internecie do przesyłania stron sieci Web z serwerów sieci Web?

Protokół przesyłania hipertekstu (HTTP) jest używany przez serwery i przeglądarki internetowe do przesyłania stron internetowych przez Internet

Jaka jest metoda szyfrowania bezprzewodowej sieci LAN?

Punkty dostępu Juniper Networks obsługują wszystkie trzy standardowe typy szyfrowania bezprzewodowego punktu dostępu klienta: starsze szyfrowanie Wired Equivalent Privacy (WEP), Wi-FiProtected Access (WPA) i WPA2 (zwane również RSN). Typ szyfrowania jest konfigurowany w profilach usługi WLAN w zakładka Ustawienia zabezpieczeń