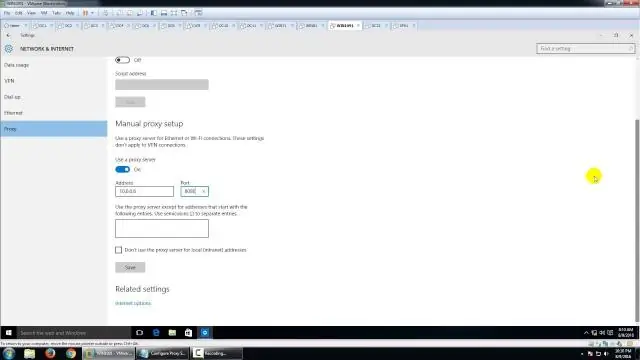

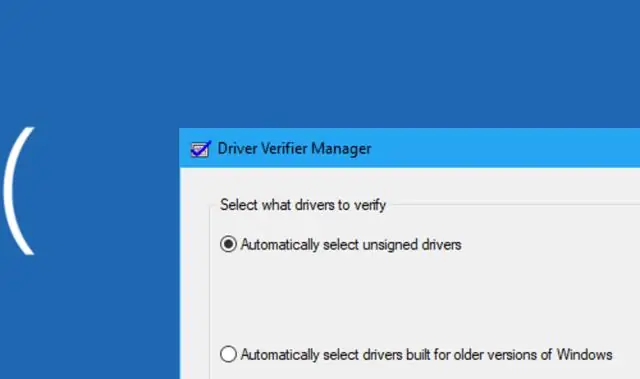

Rzućmy okiem na ustawienia proxy systemu Windows i kroki, aby to naprawić. Uruchom ponownie komputer i router. Przejrzyj ustawienia proxy w systemie Windows. Uruchom narzędzie do rozwiązywania problemów z kartą sieciową. Automatyczne uzyskiwanie adresu IP i DNS. Zaktualizuj lub przywróć sterownik sieci. Zresetuj konfigurację sieci za pomocą wiersza polecenia. Ostatnio zmodyfikowany: 2025-06-01 05:06

Włączanie i wyłączanie wymuszonej ponownej rejestracji Zaloguj się w konsoli administracyjnej Google. Na stronie głównej konsoli administracyjnej przejdź do Zarządzanie urządzeniami z Chrome. Kliknij Ustawienia urządzenia. Po lewej stronie wybierz organizację, w której chcesz włączyć lub wyłączyć wymuszoną ponowną rejestrację. Skonfiguruj ustawienie Wymuszona ponowna rejestracja: Kliknij Zapisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

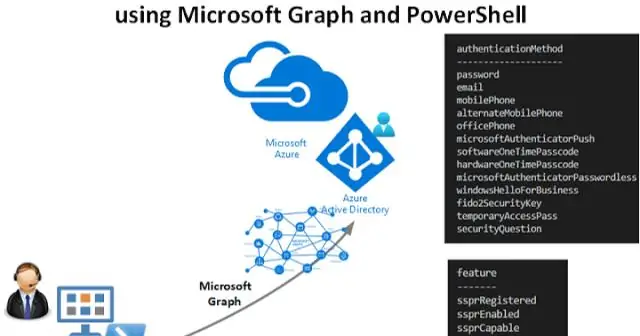

Podstawowe kroki wymagane do użycia przepływu przyznania kodu autoryzacji OAuth 2,0 w celu uzyskania tokenu dostępu z punktu końcowego platformy tożsamości firmy Microsoft to: Zarejestruj aplikację w usłudze Azure AD. Uzyskaj autoryzację. Uzyskaj token dostępu. Wywołaj Microsoft Graph z tokenem dostępu. Użyj tokena odświeżania, aby uzyskać nowy accesstoken. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zaloguj się EZ Pay (Kanada) - Zarządzaj płatnościami, automatycznie obciążając kartę kredytową lub bezpośrednio obciążając konto bankowe w przypadku płatności jednorazowych lub cyklicznych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Azure IoT Hub to łącznik Internetu rzeczy firmy Microsoft z chmurą. Jest to w pełni zarządzana usługa w chmurze, która umożliwia niezawodną i bezpieczną dwukierunkową komunikację między milionami urządzeń IoT a zapleczem rozwiązania. Wiadomości z chmury do urządzenia umożliwiają wysyłanie poleceń i powiadomień do podłączonych urządzeń. Ostatnio zmodyfikowany: 2025-01-22 17:01

Throw zwykle powoduje natychmiastowe zakończenie funkcji, więc nawet jeśli umieścisz po niej jakiś kod (w tym samym bloku), nie zostanie on wykonany. Dotyczy to zarówno C++, jak i C#. Ostatnio zmodyfikowany: 2025-01-22 17:01

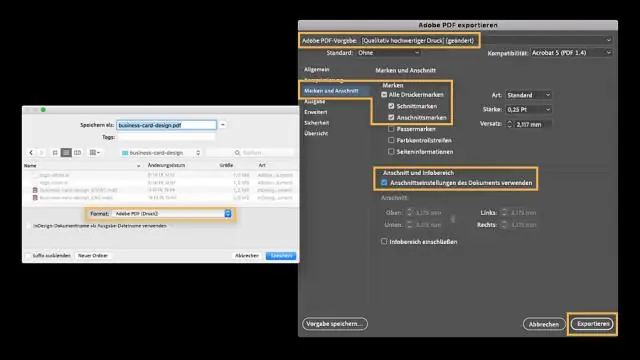

Wybierz polecenie Plik > Eksportuj i wybierz format AdobePDF(Drukuj). Wybierz ustawienie Adobe PDF zalecane przez dostawcę druku. Na karcie Ogólne wybierz opcję Wyświetl PDF po wyeksportowaniu. W opcji Znaczniki i spady wybierz opcję Znaczniki przycięcia i Użyj ustawień spadu dokumentu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sony Xperia Z1 to smartfon z jedną kartą SIM (GSM), który obsługuje kartę Micro-SIM. Opcje łączności na Sony Xperia Z1 obejmują Wi-Fi 802.11 a/b/g/n/ac, GPS, Bluetooth v4. 00, NFC, radio FMWi-Fi Direct, Mobile High-DefinitionLink (MHL), 3G i 4G. Ostatnio zmodyfikowany: 2025-01-22 17:01

10 sposobów na ustalenie silnego zamiaru Zdecyduj, kim chcesz BYĆ. 2 – Napisz swoją intencję. Często powtarzaj to sobie na głos. 4 – Monitoruj swoje myśli. 5 – Uważaj na swój język. 7 – Wyjdź z myślenia terapeutycznego i przejdź do myślenia przyszłościowego. 8 – Przestań narzekać. 9 – Poproś przyjaciela lub współpracownika, aby rozpoczął współpracę z intencją holdingową. Bądź wytrwały. Ostatnio zmodyfikowany: 2025-06-01 05:06

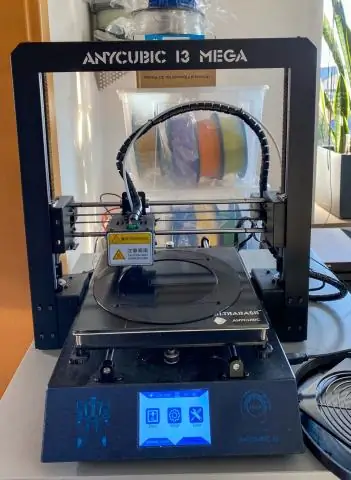

Wyraź swoją kreatywność dzięki rękodziełom z papieru czerpanego, kartkom i drukom artystycznym. Rzemiosło to nie tylko hobby czy zawód; to styl życia. Drukarka działa jak mechanizm twórczy, ale oryginalne atramenty i papier firmy Canon są niezbędnymi narzędziami do tworzenia trwałych*, wysokiej jakości wspomnień i produktów fotograficznych. Ostatnio zmodyfikowany: 2025-06-01 05:06

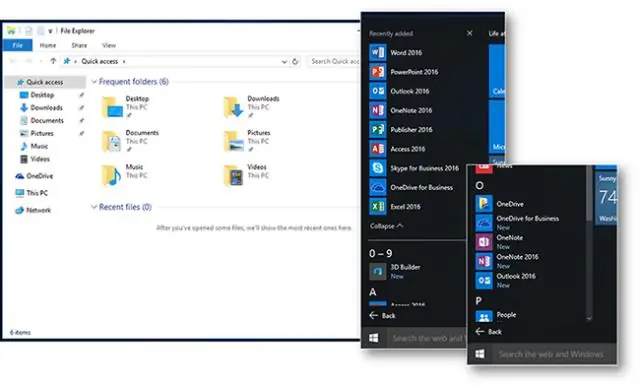

Zachowaj lub usuń, to twój wybór. Aby usunąć OneDrive Zatrzymaj usługę synchronizacji, odłączając ją w ustawieniach aplikacji, a następnie odinstaluj OneDrive jak każdą inną aplikację. W rzeczywistości jest wbudowany w system Windows 10, więc tak naprawdę go nie usuwa, wyłącza go i ukrywa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Konieczne jest przygotowanie dysku flash USB o wystarczającej ilości miejsca do przechowywania danych komputera i tworzenia kopii zapasowej systemu. Zwykle 256 GB lub 512 GB wystarcza do utworzenia kopii zapasowej komputera. Ostatnio zmodyfikowany: 2025-01-22 17:01

Lista angielskich prefiksów pochodnych Prefiks Znaczenie inter- 'between' intra- 'within' ir- 'within'; 'w kierunku'; makro „marginalne lub nie” – „na dużą skalę”; „wyjątkowo widoczny”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Norton będzie działać w systemie Windows 10, o ile masz zainstalowaną najnowszą wersję. Aby upewnić się, że masz zainstalowaną najnowszą wersję programu Norton, odwiedź Centrum aktualizacji Norton. Jeśli otrzymałeś Norton od dostawcy usług, zobacz, jak zainstalować Norton od dostawcy usług. Ostatnio zmodyfikowany: 2025-06-01 05:06

Apache POI to popularny interfejs API, który umożliwia programistom tworzenie, modyfikowanie i wyświetlanie plików MS Office za pomocą programów Java. Jest to biblioteka open source opracowana i dystrybuowana przez Apache Software Foundation do projektowania lub modyfikowania plików Microsoft Office za pomocą programu Java. Ostatnio zmodyfikowany: 2025-01-22 17:01

Andrew Burton/Getty Images Hewlett Packard Enterprise kupuje firmę zajmującą się pamięciami flash Nimble Storage za 12,50 USD za akcję, czyli około 1 mld USD. HPE przejmie również lub wypłaci nienabyte przez Nimble nagrody kapitałowe o wartości około 200 milionów dolarów. HPE w styczniu kupiło SimpliVity, startup zajmujący się pamięcią masową, za 650 mln USD. Ostatnio zmodyfikowany: 2025-01-22 17:01

Komunikacja maszyna-maszyna, czyli M2M, jest dokładnie taka, jak się wydaje: dwie maszyny „komunikują się” lub wymieniają dane, bez interakcji i interakcji z człowiekiem. Obejmuje to połączenie szeregowe, połączenie sieciowe (PLC) lub komunikację bezprzewodową w przemysłowym Internecie rzeczy (IoT). Ostatnio zmodyfikowany: 2025-01-22 17:01

Instalacja Linkerda jest łatwa. Najpierw zainstalujesz CLI (interfejs wiersza poleceń) na swoim komputerze lokalnym. Korzystając z tego interfejsu wiersza polecenia, zainstalujesz płaszczyznę sterowania w swoim klastrze Kubernetes. Na koniec „połączysz” jedną lub więcej usług, dodając serwery proxy płaszczyzny danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

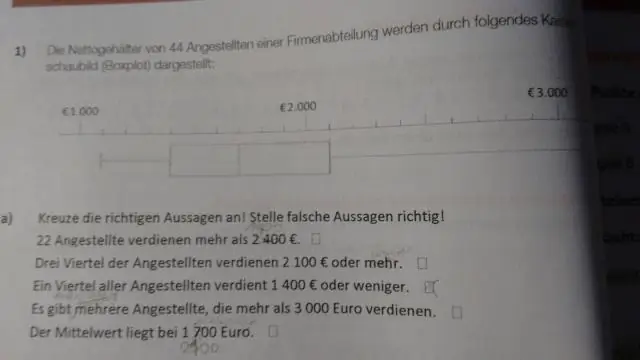

Poniższe kroki można wykorzystać do skonstruowania zmodyfikowanego wykresu skrzynkowego. Uporządkuj wartości danych. Znajdź medianę, tj. średnią wartość danych, gdy wyniki są uporządkowane. Znajdź medianę wartości danych poniżej mediany. Znajdź medianę wartości danych powyżej mediany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Obiekt Blob to zbiór danych binarnych przechowywanych jako pojedynczy obiekt. Ten typ danych można przekonwertować na String lub z String, używając odpowiednio metod toString i valueOf. Obiekty BLOB mogą być akceptowane jako argumenty usługi sieci Web, przechowywane w dokumencie (treść dokumentu to obiekt BLOB) lub wysyłane jako załączniki. Ostatnio zmodyfikowany: 2025-01-22 17:01

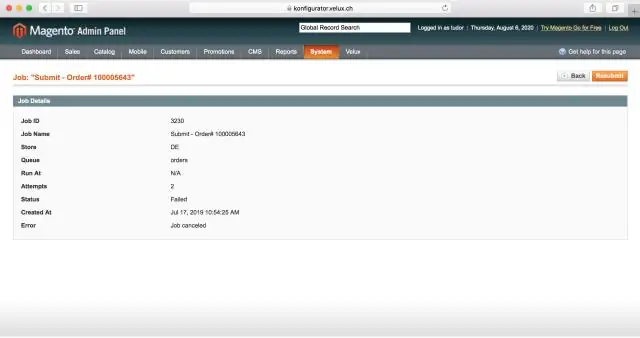

Konfigurator. Vangie Beal Nazwa typu oprogramowania używanego w e-commerce lub nazwa używana do opisania tylko silnika systemu konfiguracji sprzedaży. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz edytować dokumenty Microsoft Office Word, korzystając z wersji programu Word przeznaczonej dla telefonów iPhone. Do edytowania dokumentów w programie Word potrzebne jest konto Office 365. Możesz także edytować dokumenty tekstowe za pomocą Dokumentów Google na iPhonie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dno dwupiętrowego g nazywa się pętlą; bardzo krótki skok na górze nazywa się uchem. Ostatnio zmodyfikowany: 2025-06-01 05:06

Monkey's Audio, który jest reprezentowany przez. Rozszerzenie apefile to bezstratny format audio (znany również jako kodek APE, format MAC). Oznacza to, że nie odrzuca danych audio, tak jak robią to stratne formaty audio, takie jak MP3, WMA, AAC i inne. Ostatnio zmodyfikowany: 2025-01-22 17:01

VLC będzie nagrywać płyty DVD, ale nie konwertuje plików wideo na format DVD. Oprogramowanie innej firmy, takie jak Nero, Adobe Encore lub Sony Media Center Suite, będzie musiało obsłużyć konwersję. Nie ma też żadnego natywnego oprogramowania Windows ani Mac, które to zrobi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Typ danych SQL Server BIT to typ danych całkowitych, który może przyjmować wartość 0, 1 lub NULL. Jeśli tabela zawiera od 9 do 16-bitowych kolumn, SQL Server przechowuje je jako 2 bajty i tak dalej. SQL Server konwertuje wartość ciągu TRUE na 1 i FALSE na 0. Konwertuje również dowolną wartość niezerową na 1. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wykonaj następujące kroki, aby usunąć wszystkie wpisy bram z tabeli routingu: Aby wyświetlić informacje o routingu, uruchom następującą komendę: netstat -rn. Aby opróżnić tablicę routingu, uruchom następujące polecenie: route -f. Ostatnio zmodyfikowany: 2025-01-22 17:01

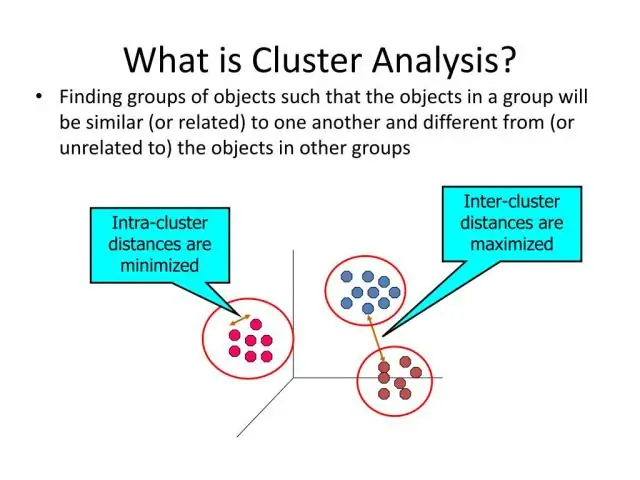

Grupowanie to proces przekształcania grupy obiektów abstrakcyjnych w klasy podobnych obiektów. Punkty do zapamiętania. Klaster obiektów danych można traktować jako jedną grupę. Wykonując analizę skupień, najpierw dzielimy zbiór danych na grupy na podstawie podobieństwa danych, a następnie przypisujemy etykiety do grup. Ostatnio zmodyfikowany: 2025-01-22 17:01

Masz dwie podstawowe metody: proste zgłoszenie i narysowane zgłoszenie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najlepsze ogólnie: transfery na koszulki Avery do drukarek atramentowych Jeśli chodzi o niezawodny, łatwy w użyciu papier transferowy do żelaza, Avery zajmuje pierwsze miejsce na liście. Jest przeznaczony do tkanin o jaśniejszych kolorach i współpracuje z drukarkami atramentowymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Umieszczony na białej liście ESN / IMEI został oficjalnie zarejestrowany z urządzeniem przez producenta. Prawie każdy smartfon, który może być sprzedawany w Swappa, znajduje się na białej liście. Zagubiony lub skradziony ESN/IMEI został zgłoszony w globalnym rejestrze. Urządzenia znajdującego się na czarnej liście nie można aktywować i nie można go sprzedać tutaj na Swappa. Ostatnio zmodyfikowany: 2025-01-22 17:01

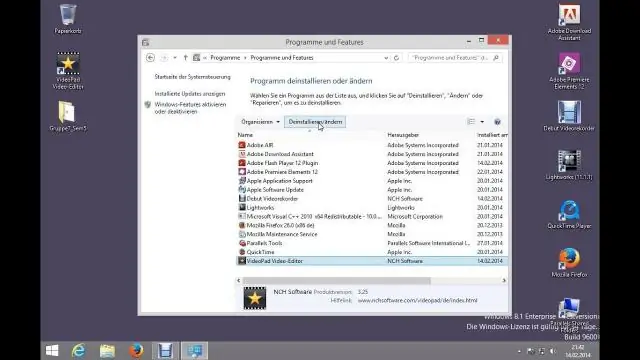

Odinstaluj Microsoft Visual C++ Na klawiaturze naciśnij Windows + R, aby otworzyć polecenie Uruchom. Wpisz Panel sterowania i kliknij OK. Wybierz Odinstaluj program. Kliknij Odinstaluj i postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby odinstalować program. Ostatnio zmodyfikowany: 2025-01-22 17:01

W niektórych przypadkach Kaspersky Total Security może spowolnić pracę komputera z powodu braku zasobów systemowych. Możesz poprawić wydajność swojego komputera, wykonując następujące czynności: Otwórz Ustawienia Kaspersky Total Security. Ostatnio zmodyfikowany: 2025-01-22 17:01

Różnica między @ViewChildren i @ContentChildren polega na tym, że @ViewChildren szuka elementów w Shadow DOM, podczas gdy @ContentChildren szuka ich w Light DOM. Ostatnio zmodyfikowany: 2025-01-22 17:01

Antywirus w czasie rzeczywistym, ochrona przed złośliwym oprogramowaniem, filtr antyspamowy, zapora i kontrola rodzicielska dzięki McAfee TotalProtection. Uzyskaj pomoc eksperta ds. bezpieczeństwa w usuwaniu wirusów i programów szpiegujących - wszystko w zaciszu swojego domu dzięki usłudze usuwania wirusów firmy McAfee. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ubiór jest uważany za aspekt komunikacji niewerbalnej i ma znaczenie społeczne dla odbiorców. Sukienka obejmuje również rzeczy, które ludzie noszą, takie jak biżuteria, krawaty, torebki, kapelusze i okulary. Ubranie przekazuje niewerbalne wskazówki dotyczące osobowości mówcy, pochodzenia i statusu finansowego. Ostatnio zmodyfikowany: 2025-06-01 05:06

Nabi to świetny tablet, który dzieci mogą zrobić samodzielnie. Wysłane z Amazon na czas iw dobrym stanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Atak przepełnienia bufora z przykładem. Gdy program lub proces systemowy umieszcza więcej danych (niż pierwotnie przydzielono do przechowywania), dodatkowe dane się przepełniają. Powoduje to wyciek niektórych z tych danych do innych buforów, które mogą uszkodzić lub nadpisać dane, które były w posiadaniu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ugruntowany słownik danych może zapewnić organizacjom i przedsiębiorstwom wiele korzyści, w tym: Lepszą jakość danych. Większe zaufanie do integralności danych. Ulepszona dokumentacja i kontrola. Zmniejszona nadmiarowość danych. Ponowne wykorzystanie danych. Konsekwencja w wykorzystaniu danych. Łatwiejsza analiza danych. Usprawnione podejmowanie decyzji na podstawie lepszych danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Słowo super w Javie jest zmienną referencyjną, która jest używana do odwoływania się do bezpośredniego obiektu klasy nadrzędnej. Za każdym razem, gdy tworzysz instancję podklasy, instancja klasy nadrzędnej jest tworzona niejawnie, do której odwołuje się zmienna superreferencyjna. Ostatnio zmodyfikowany: 2025-01-22 17:01