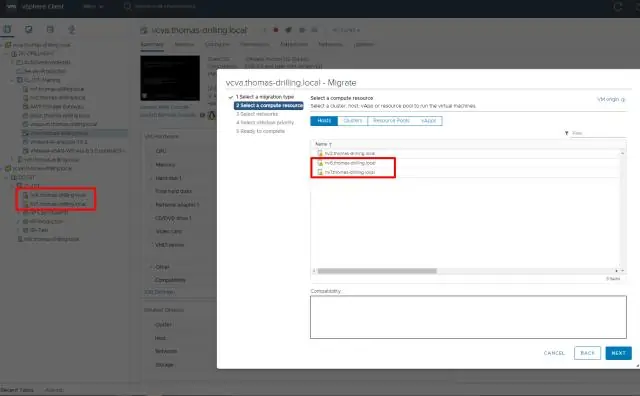

Dlatego w zależności od tego, które porty zostały użyte (provisioning + vMotion lub zarządzanie + vMotion), ruch musi być kierowany między hostami źródłowymi i docelowymi na tych portach. Zarówno L2, jak i L3 są obsługiwane dla portów VMKernel używanych do vMotion (transfer danych zimnych i gorących), o ile istnieje łączność. Ostatnio zmodyfikowany: 2025-01-22 17:01

Witamy na stronie Background Checks.org - jedynym bezpłatnym katalogu i portalu online, którego celem jest pomoc w znajdowaniu publicznych rejestrów online i sprawdzaniu przeszłości online. Przewodnik po wyszukiwaniu bezpłatnych rejestrów publicznych online, w tym sprawdzanie przeszłości, rejestry karne, rejestry sądowe, rejestry aresztowania i inne. Ostatnio zmodyfikowany: 2025-01-22 17:01

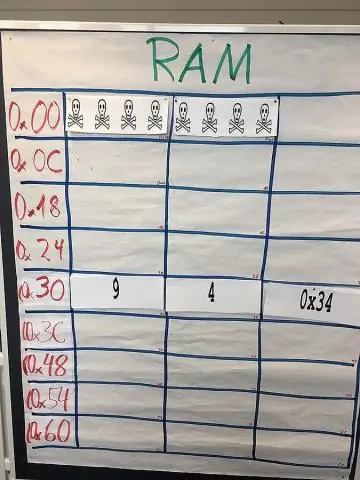

Do naszych testów używamy Ryzen 5 2400Gat z trzema różnymi prędkościami pamięci: 2400 MHz, 2933 MHz i 3200 MHz. Podczas gdy maksymalny obsługiwany standard pamięci JEDEC dla R5 2400G to 2933, pamięć dostarczona przez AMD do naszego testu procesora będzie obsługiwać przetaktowywanie do 3200 MHz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wzorzec Model-View-ViewModel (MVVM) pomaga w czystym oddzieleniu logiki biznesowej i prezentacji aplikacji od jej interfejsu użytkownika (UI). Prism zawiera przykłady i implementacje referencyjne, które pokazują, jak zaimplementować wzorzec MVVM w aplikacji Windows Presentation Foundation (WPF). Ostatnio zmodyfikowany: 2025-01-22 17:01

Zrozumienie 4 kroków sprawdzania poprawności danych Krok 1: Szczegółowy opis planu. Stworzenie mapy drogowej do walidacji danych to najlepszy sposób na utrzymanie projektu na dobrej drodze. Krok 2: Sprawdź poprawność bazy danych. Ten etap testowania i walidacji zapewnia, że wszystkie odpowiednie dane są obecne od źródła do celu. Krok 3: Sprawdź poprawność formatowania danych. Krok 4: Pobieranie próbek. Ostatnio zmodyfikowany: 2025-01-22 17:01

Mapa segmentacji to podział płaszczyzny. Każdy region reprezentuje obiekt lub określony obszar na obrazie. Rozważmy losowe pole Y = (ys)s∈Λ, gdzie ys ∈ S. Pojęcie wiarygodności P(Y |X) modeluje rozkład poziomu szarości pikseli należących do danej klasy lub regionu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak czy inaczej, wykonaj te pięć kroków dla 3-kierunkowego okablowania przełącznika światła: Wyłącz właściwy obwód na panelu elektrycznym. Dodaj skrzynkę elektryczną dla drugiego trójdrożnego przełącznika w piwnicy. Wprowadź długość kabla 14-3 typu NM (lub 12-3, jeśli łączysz się z przewodem o średnicy 12) między dwoma pudełkami. Ostatnio zmodyfikowany: 2025-01-22 17:01

FTK® Imager to narzędzie do podglądu danych i obrazowania, które umożliwia szybką ocenę dowodów elektronicznych w celu ustalenia, czy uzasadniona jest dalsza analiza za pomocą narzędzia kryminalistycznego, takiego jak Access Data® Forensic Toolkit® (FTK). Ostatnio zmodyfikowany: 2025-01-22 17:01

Kalkulator rozmiaru telewizora do odległości i nauka Rozmiar Szerokość Wysokość 60 stóp 52,3 stóp 132,8 cm 29,4 stóp 74,7 cm 65 stóp 56,7 stóp 144,0 cm 31,9 stóp 81,0 cm 70 stóp 61,0 154,9 cm 34,3 stóp 87,1 cm 75 stóp 65,4 166,1 cm 36,8 93,5 cm. Ostatnio zmodyfikowany: 2025-01-22 17:01

COALESCE służy do sprawdzania, czy argument ma wartość NULL, jeśli ma wartość NULL, to przyjmuje wartość domyślną. Będzie sprawdzać sekwencyjnie wartości NOT NULL na liście i zwróci pierwszą wartość NOT NULL. Ostatnio zmodyfikowany: 2025-01-22 17:01

VEX Robotics Competition (VRC) Podczas turniejów drużyny biorą udział w meczach kwalifikacyjnych, w których biorą udział dwie drużyny kontra dwie drużyny. W rundach eliminacyjnych sojusze dwóch drużyn są wybierane przez najlepsze drużyny, a sojusz, który wygra finał, jest zwycięzcą turnieju. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto 10 najpopularniejszych języków programowania: Java. Java jest najczęściej wybierana jako jeden z najpopularniejszych języków programowania, używany do tworzenia aplikacji serwerowych do gier wideo i aplikacji mobilnych. Pyton. Python to punkt kompleksowej obsługi. C. Rubin. JavaScript. C# PHP. Cel C. Ostatnio zmodyfikowany: 2025-01-22 17:01

Opis: format pliku MOV to mostcomm. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli używasz mosiężnego łącznika wciskanego SharkBite do przełączania z miedzi na PEX w linii, po prostu przetnij rurę miedzianą, zaznacz odpowiednią głębokość wsunięcia i wciśnij złączkę całkowicie na rurę. Powtórz ten proces dla końca PEX i połączenie jest zakończone. Ostatnio zmodyfikowany: 2025-01-22 17:01

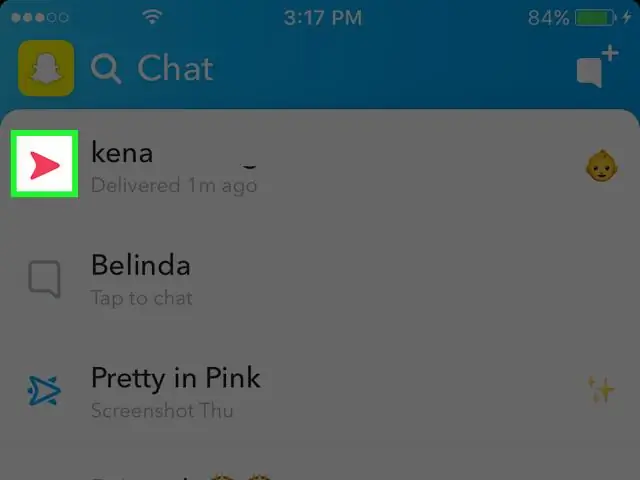

Kroki Otwórz Snapchata. Ikona Snapchata jest żółta z białym duchem. Stuknij w dymek. Znajduje się w lewym dolnym rogu ekranu. Stuknij w nazwę użytkownika. Jeśli ktoś wysłał Ci Snapa, po lewej stronie jego nazwy użytkownika pojawi się ikona kwadratu. Przesuń palcem w prawo na nazwie użytkownika, aby wyświetlić Snapy pojedynczo. Ostatnio zmodyfikowany: 2025-01-22 17:01

SSIS - tworzenie manifestu wdrożenia. Korzystanie z manifestu wdrażania w usługach SSIS umożliwia wdrożenie zestawu pakietów w lokalizacji docelowej za pomocą kreatora do instalowania pakietów. Zaletą korzystania z niego jest ładny interfejs użytkownika, który zapewnia kreator. Ostatnio zmodyfikowany: 2025-06-01 05:06

Simply Seamless iQi dla iPhone'a umożliwia bezprzewodowe ładowanie na kompatybilnych iPhone'ach 7, 7 Plus, SE, 6, 6S, 6 Plus, 6S Plus, 5, 5C, 5S i iPod Touch 5,6. Bezprzewodowe ładowanie bez luzu. Technologia Qi może być używana z większością niemetalowych obudów i o grubości poniżej 2 mm. Ostatnio zmodyfikowany: 2025-01-22 17:01

Protokół łącza danych. W sieci i komunikacji, transmisja jednostki danych (ramki, pakietu) z jednego węzła do drugiego. Znany jako „protokół warstwy 2”, protokół łącza danych jest odpowiedzialny za zapewnienie, że odebrane bity i bajty są identyczne z wysłanymi bitami i bajtami. Ostatnio zmodyfikowany: 2025-01-22 17:01

System komputerowy to zestaw zintegrowanych urządzeń, które wprowadzają, wyprowadzają, przetwarzają i przechowują dane i informacje. Systemy komputerowe są obecnie zbudowane wokół co najmniej jednego urządzenia do przetwarzania cyfrowego. W systemie komputerowym znajduje się pięć głównych elementów sprzętowych: urządzenia wejściowe, przetwarzające, magazynujące, wyjściowe i komunikacyjne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kryteryjny interfejs API zapytań umożliwia tworzenie zagnieżdżonych, ustrukturyzowanych wyrażeń zapytań w języku Java, zapewniając sprawdzanie składni w czasie kompilacji, co nie jest możliwe w przypadku języka zapytań, takiego jak HQL lub SQL. Kryteria API zawiera również funkcjonalność zapytań według przykładu (QBE). Ostatnio zmodyfikowany: 2025-01-22 17:01

Z łatwością usuwaj plamy i niedoskonałości za pomocą narzędzia Spot Healing Brush. Wybierz narzędzie Punktowy pędzel korygujący. Wybierz rozmiar pędzla. Wybierz jedną z następujących opcji tekstu na pasku opcji narzędzia. Kliknij obszar, który chcesz poprawić na obrazie, lub kliknij i przeciągnij na większy obszar. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak pobrać książki z Kindle Library w Kindleapp Uruchom aplikację Kindle na swoim iPhonie lub iPadzie. Stuknij Biblioteka, aby zobaczyć wszystkie e-książki w Twojej bibliotece Amazon. Stuknij książkę, którą chcesz pobrać na swoje urządzenie. Po zakończeniu pobierania (obok niego będzie znacznik wyboru), dotknij książki, aby ją otworzyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

Naciśnij CTRL+ALT+DELETE, aby odblokować komputer. Wpisz informacje logowania dla ostatnio zalogowanego użytkownika, a następnie kliknij przycisk OK. Gdy okno dialogowe Odblokuj komputer zniknie, naciśnij CTRL+ALT+DELETE i zaloguj się normalnie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przewodnik krok po kroku, jak zmienić lokalizację Skout przez FakeGPS Go: Stuknij w nią i przewiń do numeru kompilacji. Stuknij w to 7 razy, a zobaczysz, że opcje programisty są włączane na twoim urządzeniu. Krok 3: Ponieważ używamy Androida, musisz udać się do Sklepu Google Play i poszukać na nim aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zdarzenie keyup występuje po zwolnieniu klawisza klawiatury. Metoda keyup() wyzwala zdarzenie keyup lub dołącza funkcję do uruchomienia, gdy wystąpi zdarzenie keyup. Wskazówka: użyj wydarzenia. którą właściwość zwrócić, który klawisz został naciśnięty. Ostatnio zmodyfikowany: 2025-01-22 17:01

Otwórz JMeter i dodaj „HTTP(s) Test Script Recorder” do „Test Plan”. Jako nazwę hosta proxy musisz ustawić adres IP komputera na dowolnej otwartej aplikacji JMeter. W konfiguracji sieciowej urządzenia mobilnego ustaw adres IP komputera jako adres IP proxy i port ustawiony w JMeter. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aktywność jest Regułą Reguły-Obie-Aktywność, a Użyteczność to kształt w przepływie Pega. Ten kształt będzie odnosić się do działania, którego typ użycia jest wybrany jako Narzędzie. Istnieje kilka typów użycia dla czynności, takich jak Utility, Connect, Assign, Notify lub Route. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ostatnia klasa to po prostu klasa, której nie można przedłużyć. (Nie oznacza to, że wszystkie odwołania do obiektów klasy będą działać tak, jakby zostały zadeklarowane jako ostateczne). Kiedy warto zadeklarować klasę jako ostateczną, omówiono w odpowiedziach na to pytanie: Dobre powody, aby zabronić dziedziczenia w Javie?. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij „Plik” w menu aplikacji Podgląd, a następnie „Otwórz”, a następnie przejdź do zdjęcia, do którego chcesz wstawić przycięty obraz, a następnie kliknij „Otwórz”. Kliknij "Edytuj" w menu Podgląd, a następnie kliknij "Wklej". Przycięty obraz wkleja się ze schowka do drugiego zdjęcia, a kursor staje się pod ręką. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przekazywanie referencji do wskaźnika w C++ Uwaga: Dozwolone jest użycie „wskaźnika do wskaźnika” zarówno w C, jak i C++, ale możemy użyć „odniesienia do wskaźnika” tylko w C++. Jeśli wskaźnik jest przekazywany do funkcji jako parametr i próbuje byćzmodyfikowany wtedy zmiany wprowadzone do wskaźnika nie odzwierciedlająpoza tą funkcją. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wyjmowanie dysku twardego Precision Systems Odkręć i wyjmij dwie śruby mocujące dolne drzwiczki. Wykręć pięć wkrętów mocujących wspornik głównego dysku twardego na miejscu. Przesuń zatrzask zwalniający baterię do pozycji odblokowania. Wyjmij wspornik dysku twardego z systemu. Ostatnio zmodyfikowany: 2025-01-22 17:01

„ELK” to akronim trzech projektów open source: Elasticsearch, Logstash i Kibana. Elasticsearch to silnik wyszukiwania i analizy. Logstash to potok przetwarzania danych po stronie serwera, który jednocześnie pozyskuje dane z wielu źródeł, przekształca je, a następnie wysyła do „składu”, takiego jak Elasticsearch. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zaawansowana usługa telefonii komórkowej (AMPS) to standardowy system usługi telefonii komórkowej z sygnałem analogowym w Stanach Zjednoczonych i jest również używany w innych krajach. Opiera się na początkowym przydziale widma promieniowania elektromagnetycznego dla usług komórkowych przez Federalną Komisję Łączności (FCC) w 1970 r. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij Start, a następnie przejdź do Panelu sterowania. Wybierz Programy, a następnie kliknij Programy i funkcje. Znajdź opcję PsExec, a następnie wybierz ją, kliknij Odinstaluj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Baterie do telefonów komórkowych - Walmart.com. Ostatnio zmodyfikowany: 2025-01-22 17:01

CROSS APPLY zwraca tylko wiersze z tabeli zewnętrznej, które generują zestaw wyników z funkcji zwracającej tabelę. Innymi słowy, wynik CROSS APPLY nie zawiera żadnego wiersza wyrażenia tabeli po lewej stronie, dla którego nie uzyskano wyniku z wyrażenia tabeli po prawej stronie. CROSS APPLY pracuj jak rząd po rzędzie INNER JOIN. Ostatnio zmodyfikowany: 2025-01-22 17:01

W końcu to się stało: prawie 4 lata po wprowadzeniu słowa kluczowego import w ES6, Node. js wprowadził eksperymentalne wsparcie dla importu i eksportu ES6. W węźle. js 12, możesz użyć importu i eksportu w swoim projekcie, jeśli wykonasz oba poniższe elementy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Protokół UDP (User Datagram Protocol) jest bezpołączeniowy, ponieważ nie wszystkie aplikacje sieciowe wymagają narzutu TCP. Jednym z przykładów może być kodowanie i wysyłanie danych głosowych przez sieć IP. Z drugiej strony UDP pozwala aplikacji na znacznie większą elastyczność w sposobie obsługi pakietów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sztuczna trawa zyskuje popularność – i reputację przyjaznej dla środowiska, ponieważ nie wymaga wody, nawozu ani koszenia. Poza tym najnowsza generacja sztucznej trawy często wygląda wystarczająco dobrze, by nas oszukać, że jest prawdziwa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Firma Yahoo ogłosiła, że od 28 października 2019 r. nie będzie już zezwalać użytkownikom na przesyłanie treści do witryny internetowej Yahoo Groups. A 14 grudnia 2019 r. firma trwale usunie wszystkie opublikowane wcześniej treści. Ostatnio zmodyfikowany: 2025-06-01 05:06