Fitbit, Inc. to amerykańska firma z siedzibą w San Francisco w Kalifornii. Jej produkty to monitory aktywności, bezprzewodowe urządzenia do noszenia, które mierzą dane, takie jak liczba przebytych kroków, tętno, jakość snu, pokonane kroki i inne osobiste wskaźniki związane z fitnessem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak przekonwertować magazyn kluczy Java (JKS) na format PEM Wyeksportuj certyfikat z magazynu kluczy Java i zaimportuj go do nowego formatu magazynu kluczy PKCS#12 za pomocą narzędzia Java keytool (domyślnie C: Program FilesJavajre6inkeytool.exe w systemie Windows). Konwertuj nowy plik PKCS#12 (myapp. (Opcjonalnie w zależności od środowiska) Utwórz wersję pliku PEM z usuniętym hasłem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wartość porcelany Noritake waha się od kilku do tysięcy dolarów za komplet w idealnym stanie. Nawet nowsze przedmioty mają niesamowitą wartość, od zwykłej zastawy stołowej w konkurencyjnych cenach po kolekcjonerską porcelanę z trawionym złotem. Pojedyncza sztuka może być wyceniona na prawie 500 USD. Ostatnio zmodyfikowany: 2025-01-22 17:01

Advanced Encryption Standard (AES) to symetryczny szyfr blokowy wybrany przez rząd Stanów Zjednoczonych do ochrony informacji niejawnych i jest wdrażany w oprogramowaniu i sprzęcie na całym świecie w celu szyfrowania poufnych danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kroki Otwórz dowolną aplikację Microsoft Office. Kliknij Pomoc. Kliknij Sprawdź aktualizacje. Wybierz opcję „Automatycznie pobierz i zainstaluj”. Jest to trzecia opcja przycisku kołowego pod nagłówkiem „Jak chcesz, aby aktualizacje były instalowane?” w narzędziu Microsoft AutoUpdatetool. Kliknij Sprawdź aktualizacje. Ostatnio zmodyfikowany: 2025-01-22 17:01

Co to jest certyfikacja CompTIA ITF+? CompTIA IT Fundamentals (ITF+) to wprowadzenie do podstawowej wiedzy i umiejętności informatycznych, które pomagają profesjonalistom zdecydować, czy kariera w IT jest dla nich odpowiednia. Pomaga również organizacjom przygotować zespoły nietechniczne do transformacji cyfrowej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Metadane to dane (informacje) o danych. Znacznik udostępnia metadane dotyczące dokumentu HTML. Metadane nie będą wyświetlane na stronie, ale będą możliwe do przeanalizowania przez maszynę. Meta elementy są zwykle używane do określenia opisu strony, słów kluczowych, autora dokumentu, ostatniej modyfikacji i innych metadanych. Ostatnio zmodyfikowany: 2025-01-22 17:01

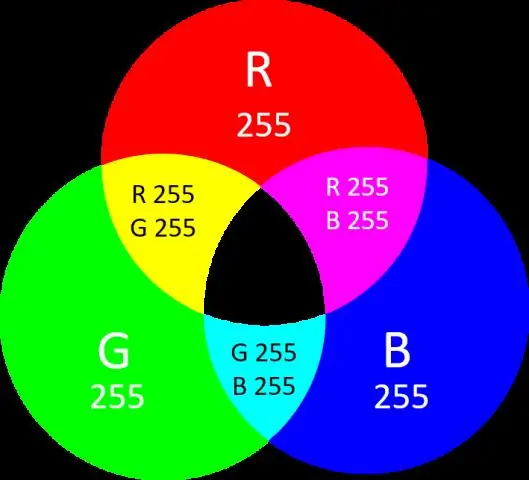

Zmienianie kolorów motywu Na karcie Projektowanie w grupie Warianty wybierz strzałkę w dół, która otwiera galerię wariantów kolorów: Wybierz kolory, a następnie kliknij opcję Dostosuj kolory. W oknie dialogowym Utwórz nowe kolory motywu w obszarze Kolory motywu wykonaj jedną z następujących czynności:. Ostatnio zmodyfikowany: 2025-01-22 17:01

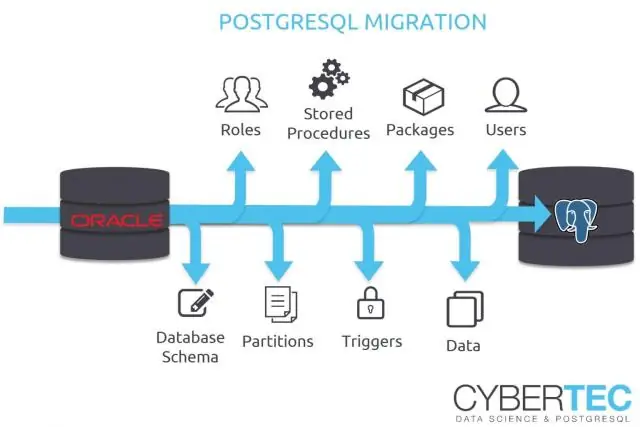

Korzystając z tych procesów alokacji informacji, tabele bazy danych są partycjonowane na dwa sposoby: partycjonowanie jednopoziomowe i partycjonowanie złożone. Techniki to: Partycjonowanie haszowe. Partycjonowanie zakresu. Partycjonowanie listy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Drukarka HP Envy 4520 wykorzystuje serię HP 63cartridge. Wybierz standardowy wkład HP 63 (F6U62AN), który umożliwia wydrukowanie co najmniej 190 stron, lub więcej dzięki wkładowi HP 63XL (F6U64AN) o wysokiej wydajności, który pozwala na wydrukowanie 480 stron. Dostępne są czarne i trójkolorowe (standardowe F6U61AN / F6U63AN wysokowydajne) wkłady HP 63. Ostatnio zmodyfikowany: 2025-01-22 17:01

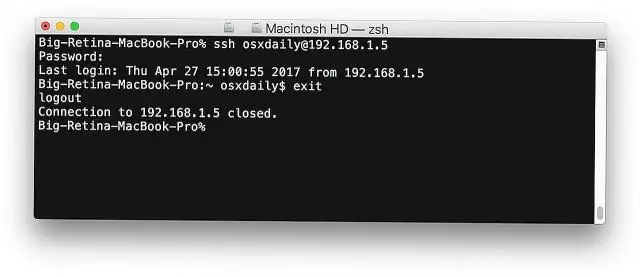

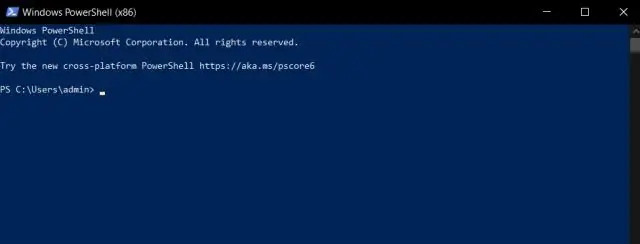

Przykłady języków skryptów powłoki, Bash, Sh, Python, Powershell, MSDOS, PHP, Tcl, Perl. Język skryptowy to język programowania obsługujący proste pisanie do aplikacji średniego poziomu w systemach operacyjnych, takich jak Linux, Ubuntu, Debian, CentOS, Windows, MacOS, BSD, Unix. Ostatnio zmodyfikowany: 2025-01-22 17:01

Odpowiedź: tak! Ale jeśli szukasz świetnego, niedrogiego urządzenia, które pozwala robić to, czego potrzebujesz, iPhone 7 jest bezpiecznym wyborem. Otrzymasz jeszcze lepszy stosunek jakości do ceny, jeśli kupisz odnowione zakupy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby odpowiedzieć na twoje pytanie, tak. Handel niewolnikami i handel ludźmi to coś w ciemnej sieci i ogólnie na świecie. Osobiście widziałem tylko strony, które twierdzą, że wynajmują dziewczyny za kilka tysięcy dolarów miesięcznie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Utwórz regułę transportu usługi Office 365, aby zmodyfikować temat wiadomości, aby był możliwy do zidentyfikowania Zaloguj się do portalu administracyjnego usługi Office 365 i przejdź do administracji Exchange. Przejdź do sekcji „Przepływ poczty”. Kliknij przycisk dodawania i wybierz opcję tworzenia nowej reguły. Zostanie wyświetlone nowe okno reguł transportu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto 20 potencjalnych zastosowań technologii blockchain. Przetwarzanie płatności i przelewy pieniężne. Monitoruj łańcuchy dostaw. Detaliczne programy lojalnościowe z nagrodami. Identyfikatory cyfrowe. Udostępnianie danych. Ochrona praw autorskich i tantiem. Głosowanie cyfrowe. Przeniesienie własności nieruchomości, gruntów i samochodów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli dioda LED stanu świeci stałym zielonym światłem, oznacza to, że telewizor jest włączony. Jeśli dioda LED stanu świeci stale na czerwono, oznacza to, że lampa uległa awarii i należy ją wymienić. Jeśli dioda LED stanu miga na żółto, oznacza to, że pokrywa lampy jest otwarta. Ostatnio zmodyfikowany: 2025-01-22 17:01

Windows Image Acquisition (WIA; czasami nazywany również Windows Imaging Architecture) to zastrzeżony model sterownika firmy Microsoft i interfejs programowania aplikacji (API) dla systemu Microsoft Windows Me i nowszych systemów operacyjnych Windows, który umożliwia oprogramowaniu graficznemu komunikację ze sprzętem do przetwarzania obrazu, takim jak skanery. Ostatnio zmodyfikowany: 2025-01-22 17:01

W prawie wszystkich modemach kablowych lub routerach z modemem kablowym poziom sygnału można znaleźć, logując się na stronie diagnostycznego interfejsu graficznego modemu za pośrednictwem adresu http://192.168.100.1 i nazwy użytkownika/hasła (chyba że zmieniono dane uwierzytelniające w urządzeniu, powinny znajdować się na etykiecie na spodzie lub z boku urządzenia). Ostatnio zmodyfikowany: 2025-01-22 17:01

Przenieś WhatsApp Media na kartę SD bez komputera Krok 2: Otwórz aplikację, a następnie kliknij „Pliki pamięci wewnętrznej”. Krok 3: Zostaną wyświetlone wszystkie pliki w plikach pamięci wewnętrznej na urządzeniu. Kliknij „WhatsApp”, aby otworzyć pliki powiązane z WhatsApp. Krok 4: Znajdź folder o nazwie „Media” i wytnij go. Ostatnio zmodyfikowany: 2025-06-01 05:06

BS 3621 i EN 1303:2005 BS 3621 to brytyjska norma dotycząca zamków odpornych na kradzież. Razem normy te określają minimalną wydajność zamków i wkładek w drzwiach zewnętrznych lub drzwiach wejściowych, które są akceptowane przez Stowarzyszenie Brytyjskich Ubezpieczycieli (ABI) i służby policyjne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wyzwalacze Apex umożliwiają wykonywanie niestandardowych działań przed lub po zmianach w rekordach Salesforce, takich jak wstawienia, aktualizacje lub usunięcia. Wyzwalaczem jest kod Apex, który jest wykonywany przed lub po następujących typach operacji: wstaw. aktualizacja. kasować. Ostatnio zmodyfikowany: 2025-01-22 17:01

Surowy oznacza, że nagłówek nie jest zakodowany w adresie URL, natomiast jeśli słowo „surowe” zostanie pominięte, nagłówek jest zakodowany. Na przykład: $header = 'http://www.mywebsite.com?. Ostatnio zmodyfikowany: 2025-01-22 17:01

Składnia instrukcji PostgreSQL SELECT Najpierw określ kolumnę tabeli, z której chcesz uzyskać zapytanie o dane w klauzuli SELECT. Jeśli pobierasz dane z wielu kolumn, użyj listy kolumn oddzielonych przecinkami. Po drugie, po słowie kluczowym FROM podaj nazwę tabeli, z której chcesz pobrać zapytanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pamięć podręczna Instalatora Windows, znajdująca się w folderze c:windowsinstaller, służy do przechowywania ważnych plików aplikacji zainstalowanych przy użyciu technologii Instalatora Windows i nie należy jej usuwać. Pamięć podręczna instalatora służy do obsługi (usuwania/aktualizowania) aplikacji i poprawek zainstalowanych na komputerze. Ostatnio zmodyfikowany: 2025-01-22 17:01

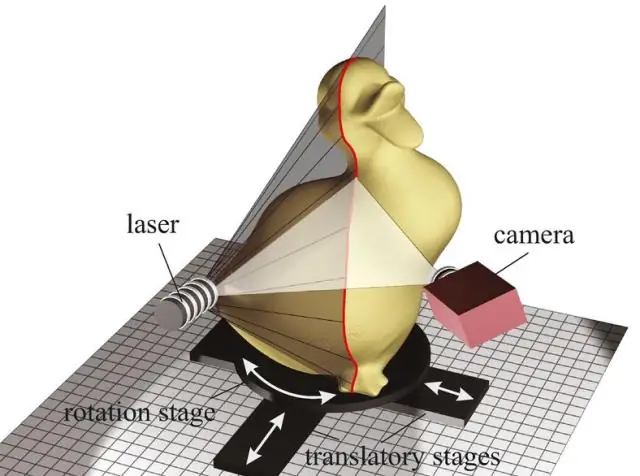

Laserowe skanowanie 3D Cyfrowe uchwycenie kształtu obiektu za pomocą światła laserowego w celu uzyskania cyfrowej reprezentacji realnego obiektu. W tym procesie laserowa kropka lub linia jest rzutowana na obiekt z urządzenia, a czujnik mierzy odległość do powierzchni tego obiektu. Ostatnio zmodyfikowany: 2025-01-22 17:01

PUT: Służy do tworzenia zasobu lub nadpisywania go. Podczas określania zasobów nowy adres URL. Metoda PUT żąda utworzenia lub zastąpienia stanu zasobu docelowego stanem zdefiniowanym przez reprezentację zawartą w ładunku komunikatu żądania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Android smart TV (TV Android) to platforma systemu operacyjnego smart TV, taka jak Samsung Tizen i LGWebos i tak dalej. Telewizor Google Android można znaleźć na NvidiaShield, Sony Android TV i niektórych innych markach telewizyjnych korzystających z telewizorów Android i odtwarzaczy multimedialnych Android TV. Ostatnio zmodyfikowany: 2025-01-22 17:01

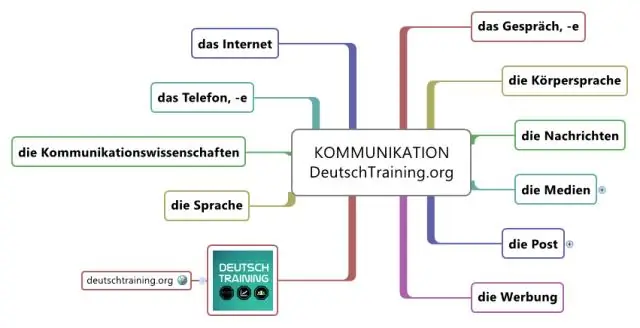

Komunikacja werbalna to używanie dźwięków i słów do wyrażania siebie, szczególnie w przeciwieństwie do używania gestów lub manier (komunikacja niewerbalna). Przykładem komunikacji werbalnej jest mówienie „nie”, gdy ktoś prosi cię o zrobienie czegoś, czego nie chcesz robić. Definicja Twojego słownika i przykład użycia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uruchom powłokę mysql W wierszu poleceń uruchom następujące polecenie, aby uruchomić powłokę mysql i wprowadź ją jako użytkownik root: /usr/bin/mysql -u root -p. Po wyświetleniu monitu o hasło wprowadź hasło ustawione podczas instalacji lub, jeśli nie zostało ustawione, naciśnij klawisz Enter, aby nie przesyłać hasła. Ostatnio zmodyfikowany: 2025-01-22 17:01

Iain Morris Damon Beesley. Ostatnio zmodyfikowany: 2025-01-22 17:01

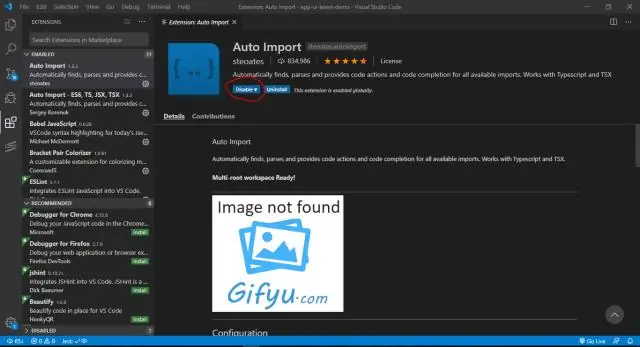

Jak zwinąć wszystko i rozwinąć cały kod źródłowy w programie Visual Studio. Aby zwinąć wszystkie klasy/funkcje/subskrypcje, naciśnij CTRL + M, CTRL + O. Aby ponownie je rozwinąć, po prostu naciśnij CTRL + M, CTRL + P. Ostatnio zmodyfikowany: 2025-01-22 17:01

Drukuj zdjęcia z Chromebooka Otwórz przeglądarkę Chrome, a następnie zaloguj się na swojekontoGoogle. Przejdź do zadań drukowania Google Cloud Print. Kliknij Drukuj, wybierz Prześlij plik do wydrukowania, a następnie kliknij Wybierz plik z mojego komputera. Wybierz dokument, który chcesz wydrukować, a następnie kliknij Otwórz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Otwórz program Visual Studio 2017, naciśnij klawisze Ctrl+Shift+N i wybierz typ projektu aplikacji sieci Web ASP.NET Core (.NET Core) z szablonów. Po kliknięciu OK otrzymasz następujący monit. Wybierz ASP.NET Core 2.2 i wybierz szablon reakcji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przełącznik rdzeniowy a przełącznik krawędziowy: na czym polega różnica? Przełącznik rdzeniowy to potężny przełącznik szkieletowy w centralnej warstwie rdzenia sieci, który centralizuje wiele przełączników agregujących w rdzeniu i wdraża routing w sieci LAN. Normalny przełącznik krawędziowy znajduje się w warstwie dostępowej, aby bezpośrednio podłączyć wiele urządzeń końcowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

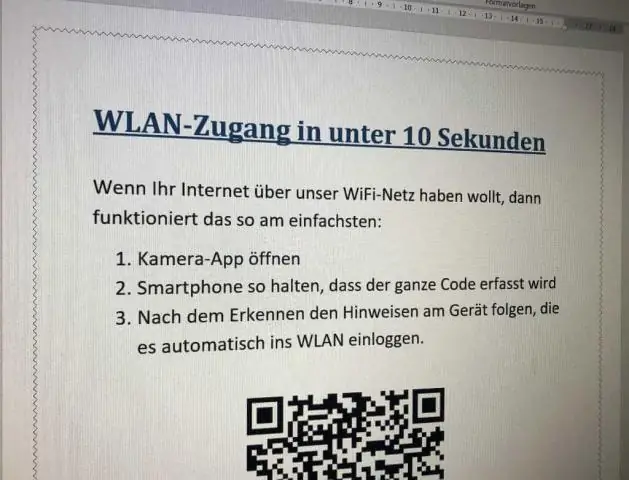

Kroki Zbierz swoje dane Wi-Fi. Będziesz potrzebować nazwy sieci (SSID), typu szyfrowania i hasła. Wybierz typ szyfrowania. Wprowadź nazwę swojej sieci. Wpisz swoje hasło do Wi-Fi. Kliknij Generuj!. Kliknij Drukuj!. Wyświetlaj kod QR tam, gdzie chcesz. Ostatnio zmodyfikowany: 2025-01-22 17:01

MS SQL Server - Jak pobrać datę tylko z wartości datetime? WYBIERZ getdate(); CONVERT (typ_danych [(długość)], wyrażenie [, styl]) SELECT CONVERT(VARCHAR(10), getdate(), 111); SELECT CONVERT(data, getdate()); 1 września 2018 12:00:00:AM. SELECT DATEADD(dd, 0, DATEDIFF(dd, 0, GETDATE())); CAST (wyrażenie AS data_type [(długość)]) SELECT CAST(getdate() AS data);. Ostatnio zmodyfikowany: 2025-01-22 17:01

W statystykach opisowych statystyki podsumowujące są używane do podsumowania zestawu obserwacji, aby jak najprościej przekazać jak największą ilość informacji. Statystycy zwykle próbują opisywać obserwacje za pomocą miary lokalizacji lub tendencji centralnej, takiej jak średnia arytmetyczna. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najczęściej wyszukiwane słowa kluczowe: Listy najpopularniejszych haseł wyszukiwania Google w różnych kategoriach Najczęściej wyszukiwane słowa w Google Pozycja w wyszukiwaniu słów kluczowych Liczba wyszukiwań 1 Facebook 2 147 483 647 2 Youtube 1 680 000 000 3 Google 923 000 000. Ostatnio zmodyfikowany: 2025-01-22 17:01

Znaczenie IMAO IMAO oznacza „W mojej aroganckiej opinii” Więc teraz wiesz – IMAO oznacza „W mojej aroganckiej opinii” – nie dziękuj nam. YW! Co znaczy IMAO? IMAO jest akronimem, skrótem lub słowem slangowym, które wyjaśniono powyżej, gdzie podano definicję IMAO. Ostatnio zmodyfikowany: 2025-01-22 17:01

(z greckiego > łacińskiego: to, co jest wbite w coś; klin, korek; interpolacja, przeszkoda; od „wrzucić” lub „wrzucić”). Ostatnio zmodyfikowany: 2025-01-22 17:01