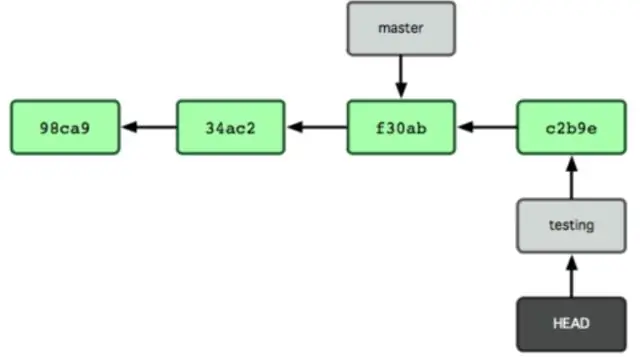

Zatwierdzenie git. Polecenie „commit” służy do zapisywania zmian w lokalnym repozytorium. Zauważ, że musisz wyraźnie powiedzieć Gitowi, które zmiany chcesz uwzględnić w zatwierdzeniu, zanim uruchomisz polecenie 'git commit'. Oznacza to, że plik nie zostanie automatycznie uwzględniony w następnym zatwierdzeniu tylko dlatego, że został zmieniony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zarówno „is”, jak i „==” są używane do porównywania obiektów w Pythonie. Operator „==” porównuje wartości dwóch obiektów, natomiast „is” sprawdza, czy dwa obiekty są takie same (innymi słowy dwa odniesienia do tego samego obiektu). Operator „==” nie mówi nam, czy x1 i x2 faktycznie odnoszą się do tego samego obiektu, czy nie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nieformalne vs. Jest to wizualna forma łączenia Twoich pomysłów. Formalny zarys jest najlepszy dla osób uczących się czytać i pisać. Formalny zarys wykorzystuje cyfry rzymskie, główne nagłówki i podtytuły, aby zdefiniować każdy obszar twojego artykułu. Ostatnio zmodyfikowany: 2025-01-22 17:01

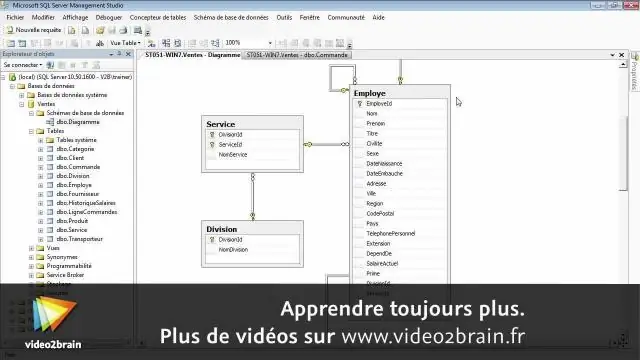

Wprowadzenie do SQL. Structure Query Language (SQL) to język zapytań bazy danych używany do przechowywania i zarządzania danymi w relacyjnym DBMS. Obecnie prawie wszystkie RDBMS (MySql, Oracle, Infomix, Sybase, MS Access) używają SQL jako standardowego języka zapytań do bazy danych. SQL służy do wykonywania wszystkich typów operacji na danych w RDBMS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz mieć dowolną liczbę linii telefonicznych do swojego domu: każda płaci czynsz. Rozmowy telefoniczne mają tylko nieograniczone połączenia 24/7; drugi przychodzi po 1900-0700 i darmowe rozmowy weekendowe. Ostatnio zmodyfikowany: 2025-06-01 05:06

Model: Miga (wewnątrz). Ostatnio zmodyfikowany: 2025-01-22 17:01

Oprogramowanie serwera to rodzaj oprogramowania przeznaczonego do użytku, obsługi i zarządzania na serwerze obliczeniowym. Zapewnia i ułatwia wykorzystanie mocy obliczeniowej serwera bazowego do wykorzystania z szeregiem zaawansowanych usług i funkcji obliczeniowych. Ostatnio zmodyfikowany: 2025-06-01 05:06

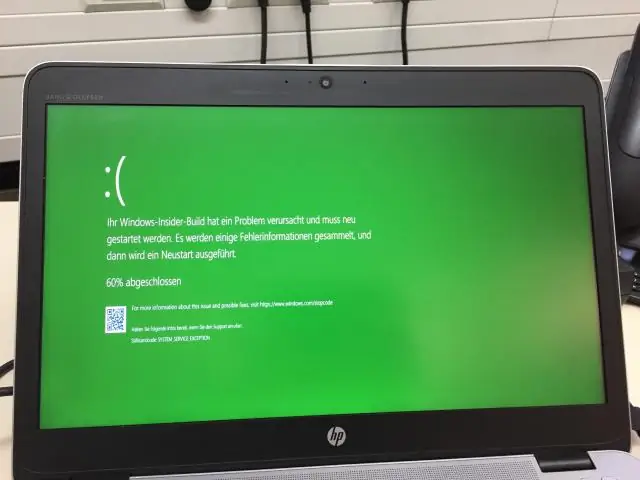

Użyj narzędzia naprawczego w systemie Windows 10. Zamiast narzędzi naprawczych, użyj narzędzi do rozwiązywania problemów w systemie Windows 10, które pomogą Ci rozwiązać problemy z komputerem. Wybierz typ rozwiązywania problemów, który chcesz wykonać, a następnie wybierz Uruchom narzędzie do rozwiązywania problemów. Zezwól na uruchomienie narzędzia do rozwiązywania problemów, a następnie odpowiedz na wszelkie pytania na ekranie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przesunięcie portu to przydatne ulepszenie, które można zastosować do uruchamiania kilku serwerów aplikacji na tej samej maszynie. Typowym zastosowaniem przesunięcia portów jest tworzenie pionowego klastra z wieloma węzłami na tej samej maszynie. Ostatnio zmodyfikowany: 2025-06-01 05:06

Google Chrome for Mobile to mobilna przeglądarka internetowa, która ułatwia użytkownikom szybkie surfowanie po Internecie na urządzeniu mobilnym. Przeglądarka internetowa Google Chrome Mobile zapewnia dostęp do niektórych z najpopularniejszych funkcji oryginalnej przeglądarki, takich jak karty i tryb incognito. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wybierz „Edytuj”, a następnie kliknij „HTML”. Tumblr obsługuje dwa znaczniki do powiększania lub zmniejszania tekstu: znacznik i znacznik. Aby powiększyć część tekstu, wpisz „” (bez cudzysłowu w całym tekście) bezpośrednio przed początkiem tekstu, a następnie wpisz „” bezpośrednio za końcem tekstu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uderzanie zamka to technika otwierania zamka bębenkowego za pomocą specjalnie spreparowanego klucza uderzeniowego, klucza zatrzaskowego lub klucza 999. Klucz uderzeniowy musi odpowiadać blokadzie docelowej, aby działał poprawnie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Włącz iFITNESS ActivityTracker, naciskając przycisk zasilania. Otwórz aplikację iFITNESS Activity Tracker i kliknij Ustawienia (GearIcon w lewym górnym rogu) > Moje urządzenia. Wyszukaj swójiFITNESS i sparuj Monitor aktywności z telefonem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Vonage Call Quality Vonage zaleca prędkość wysyłania 90 kb/s w celu uzyskania najlepszej jakości głosu, ale może obsługiwać mniej zoptymalizowane połączenia przy niższej szybkości 30 kb/s. Aby określić kompatybilność połączenia szerokopasmowego dostawcy usług internetowych z usługą telefoniczną Vonage, możesz skorzystać z naszego Testu szybkości połączenia internetowego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Integralność referencyjna to zestaw ograniczeń zastosowanych do klucza obcego, który uniemożliwia wprowadzenie wiersza w tabeli podrzędnej (gdzie masz klucz obcy), dla którego nie masz żadnego odpowiadającego wiersza w tabeli nadrzędnej, tj. Wpisanie NULL lub nieprawidłowych kluczy obcych. Ostatnio zmodyfikowany: 2025-01-22 17:01

20 wskazówek, jak zwrócić uwagę na swoją witrynę Wskazówka 1 Poznaj swoje słowa kluczowe. Większość witryn uzyskuje swój ruch za pośrednictwem wyszukiwarek, takich jak Google, Yahoo! i WindowsLive. Wskazówka 2 Użyj słów kluczowych. Wskazówka 3 Kup własną domenę. Wskazówka 4 Dodaj słowa kluczowe do obrazów. Wskazówka 5 Rozpocznij blogowanie. Wskazówka 6 Twórz unikatowe treści. Wskazówka 7 Spróbuj 'linkbaiting' Wskazówka 8 Jeden pomysł na raz. Ostatnio zmodyfikowany: 2025-01-22 17:01

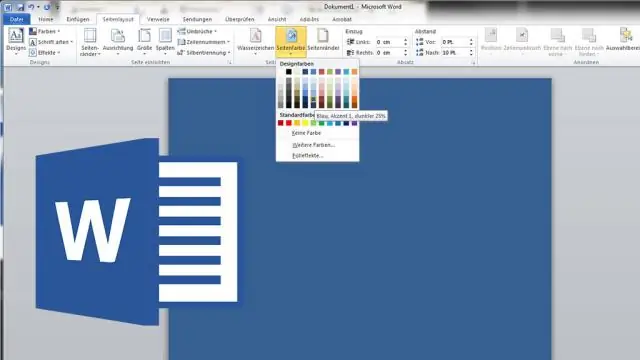

Wybierz (podświetl) tekst, który chcesz zmienić i kliknij prawym przyciskiem myszy pole tekstowe. Otwórz okno upuszczania „Kolor czcionki” i wybierz „Efekty wypełnienia”. Wybierz kolor bazowy i kliknij lewym przyciskiem myszy ramki Odcień/Cieni, aby dostosować Odcień. Ostatnio zmodyfikowany: 2025-01-22 17:01

Domyślny modyfikator dostępu oznacza, że nie deklarujemy jawnie modyfikatora dostępu dla klasy, pola, metody itp. Zmienna lub metoda zadeklarowana bez żadnego modyfikatora kontroli dostępu jest dostępna dla dowolnej innej klasy w tym samym pakiecie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Bezpieczne zarządzanie SNMPv3 to ważna technologia umożliwiająca bezpieczną konfigurację i operacje kontrolne. Protokół SNMPv3 zapewnia bezpieczeństwo z uwierzytelnianiem i prywatnością, a jego administracja oferuje konteksty logiczne, kontrolę dostępu opartą na widoku i konfigurację zdalną. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ponieważ BULK COLLECT pobiera rekord w BULK, klauzula INTO powinna zawsze zawierać zmienną typu kolekcji. Główną zaletą korzystania z BULK COLLECT jest zwiększenie wydajności poprzez zmniejszenie interakcji między bazą danych a silnikiem PL/SQL. Ostatnio zmodyfikowany: 2025-01-22 17:01

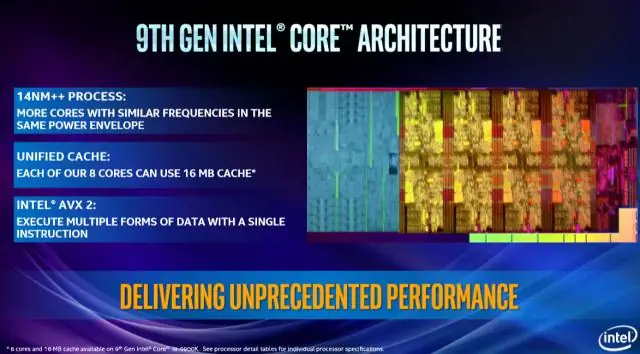

Kupowanie pakietu 4 pendrive'ów RAM z natury nie oznacza, że jest to poczwórny kanał. To zależy od procesora/mobo. W twoim przypadku nadal będzie działał dwukanałowy. Ale aby odpowiedzieć na twoje pytanie, lepiej kupić całą pamięć jako pojedynczy zestaw, aby zapewnić kompatybilność. Ostatnio zmodyfikowany: 2025-01-22 17:01

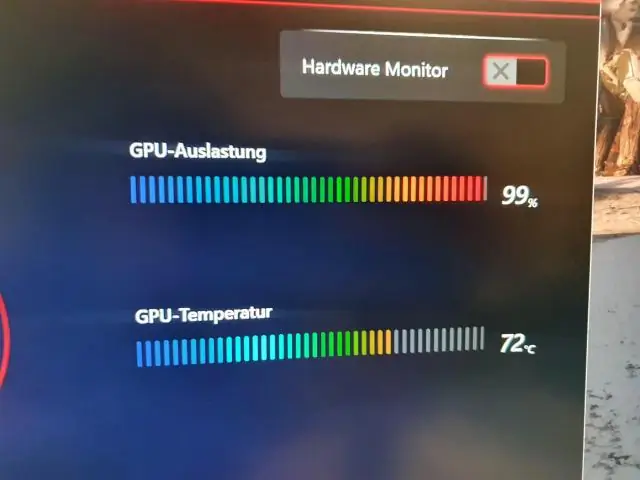

100% użycie procesora nie jest szkodliwe dla twojego pcalong, ponieważ jego maksymalna temperatura jest niższa niż zalecana. Ale na ODPOWIEDŹ na Twoje pytanie: TAK. 100% procesor jest szkodliwy podczas grania. Jeśli grasz w gry z otwartym światem, możesz doświadczyć zacinania się na średnich konfiguracjach podczas przechodzenia ze strefy do strefy lub nagłej zmiany widoku/perspektywy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby go oddokować, kliknij i przytrzymaj górny pasek tytułu, a następnie przeciągnij go na ekran rysowania. Następnie kliknij róg i zmaksymalizuj do żądanego rozmiaru. Pamiętaj, aby później zapisać obszar roboczy za pomocą polecenia WSSAVE. Ostatnio zmodyfikowany: 2025-01-22 17:01

Większość głosujących w najnowszym sondażu KDnuggets oczekuje, że Data Science na poziomie eksperckim zostanie zautomatyzowana w ciągu 10 lat lub mniej. Gregory Piatetsky, KDnuggets. Data Scientist została nazwana najseksowniejszą pracą XXI wieku. Ale może wiek potrwa tylko 25 lat. Ostatnio zmodyfikowany: 2025-01-22 17:01

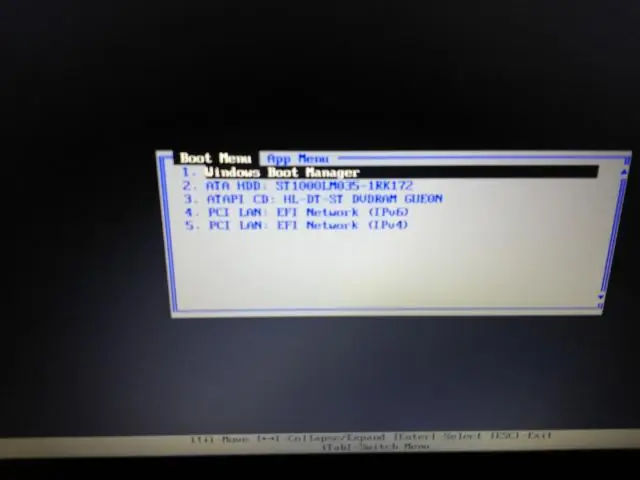

Jak wyprowadzić Lenovo z trybu awaryjnego i wrócić do trybu normalnego w systemie Windows 7 a? Kliknij przycisk Start, wpisz msconfig.exe w polu StartSearch, a następnie naciśnij klawisz Enter, aby uruchomić narzędzie SystemConfiguration. b. Na karcie Boot usuń zaznaczenie opcji bezpiecznego rozruchu podczas rozruchu. C. D. Ostatnio zmodyfikowany: 2025-01-22 17:01

Implementacja wielu interfejsów Jeśli interfejsy nie znajdują się w tych samych pakietach, co klasa implementująca, będziesz również musiał zaimportować interfejsy. Interfejsy Java są importowane za pomocą instrukcji import, podobnie jak klasy Java. Na przykład: Jak widać, każdy interfejs zawiera jedną metodę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podstawowe świadome strategie wyszukiwania to: Wyszukiwanie zachłanne (najlepsze pierwsze wyszukiwanie): Rozszerza węzeł, który wydaje się być najbliżej celu. Wyszukiwanie A*: Zminimalizuj całkowity szacowany koszt rozwiązania, który obejmuje koszt dotarcia do stanu i koszt dojścia do celu z tego stanu. Ostatnio zmodyfikowany: 2025-06-01 05:06

Ale nawet przy ograniczeniach geograficznych, amerykańskie strony internetowe mogą być nadal dostępne za granicą za pomocą VPN lub Smart DNSproxy. Możesz także odblokować witryny e-commerce, takie jak Target, Wallmart, Bestbuy.com i Shop.com na urządzeniach PC, Mac, Android i iOS. Ostatnio zmodyfikowany: 2025-06-01 05:06

Problem regresji występuje, gdy zmienna wyjściowa jest wartością rzeczywistą lub ciągłą, taką jak „wynagrodzenie” lub „waga”. Można zastosować wiele różnych modeli, najprostszym jest regresja liniowa. Próbuje dopasować dane do najlepszej hiperpłaszczyzny, która przechodzi przez punkty. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tablice mogą zawierać dowolny typ wartości elementu (typy pierwotne lub obiekty), ale nie można przechowywać różnych typów w jednej tablicy. Możesz mieć tablicę liczb całkowitych, tablicę ciągów lub tablicę tablic, ale nie możesz mieć tablicy zawierającej na przykład zarówno łańcuchy, jak i liczby całkowite. Ostatnio zmodyfikowany: 2025-01-22 17:01

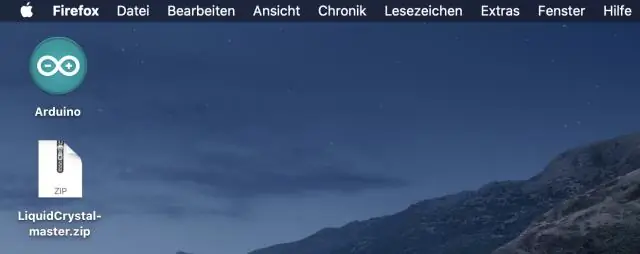

Instalowanie Firefoksa na Macu Odwiedź stronę pobierania Firefoksa w dowolnej przeglądarce (np. Apple Safari). Automatycznie wykryje platformę i język na Twoim komputerze i zaleci najlepszą wersję Firefoksa. Kliknij zielony przycisk pobierania, aby pobrać Firefoksa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Urządzenie wyjściowe to dowolne urządzenie używane do przesyłania danych z komputera do innego urządzenia lub użytkownika. Dlatego większość urządzeń wyjściowych używanych przez ludzi należy do tych kategorii. Przykłady obejmują monitory, projektory, głośniki, słuchawki i drukarki. Ostatnio zmodyfikowany: 2025-01-22 17:01

W zależności od Twojej lokalizacji, AT&T może być w stanie świadczyć Ci usługi internetowe za pomocą DSL lub innej technologii. Sprawdź dostępność Internetu AT&T, aby sprawdzić, czy Internet AT&T jest dostępny w Twojej lokalizacji. Jeśli okaże się, że usługa internetowa AT&T nie jest dostępna, zadzwoń pod numer 800.288. 2020, aby sprawdzić, czy DSL jest opcją. Ostatnio zmodyfikowany: 2025-01-22 17:01

Eclipse 4.6 (czerwiec 2016) (Neon) Eclipse 4.7 (czerwiec 2017) (Tlen) Eclipse 4.8 (czerwiec 2018) (Photon) Eclipse 2018-09 (4,9). Ostatnio zmodyfikowany: 2025-01-22 17:01

Programy Windows nie będą działać w Linuksie, ale możesz zainstalować wine, które powinno być domyślnie zainstalowane w Mincie i uruchomić niektóre programy Windows wewnątrz wine. Ostatnio zmodyfikowany: 2025-01-22 17:01

Otwórz IDE i kliknij menu „Szkic”, a następnie Dołącz bibliotekę> Zarządzaj bibliotekami. Następnie otworzy się Menedżer Biblioteki i znajdziesz listę bibliotek, które są już zainstalowane lub gotowe do instalacji. Na koniec kliknij zainstaluj i poczekaj, aż IDE zainstaluje nową bibliotekę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Obejście 1: Użyj iTunes, aby zaktualizować iPhone'a do iOS 12 bez Wi-Fi Podłącz urządzenie do komputera przez port USB. Uruchom iTunes na komputerze. Kliknij ikonę w kształcie iPhone'a w lewym górnym rogu. Kliknij „Sprawdź aktualizację”. Sprawdź dostępną wersję w wyskakującym okienku i kliknij „Pobierz i zaktualizuj”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Większość odtwarzaczy mp3 powinna być wyświetlana jako dysk zewnętrzny, na który można przeciągać muzykę za pomocą Eksploratora Windows. iTunes może synchronizować muzykę tylko z urządzeniami Apple, jednak dopóki urządzenie inne niż Apple obsługuje standardowe formaty muzyczne, nic się nie zatrzyma przed przeciągnięciem plików muzycznych iTunes do odtwarzacza mp3 poza iTunes. Ostatnio zmodyfikowany: 2025-01-22 17:01

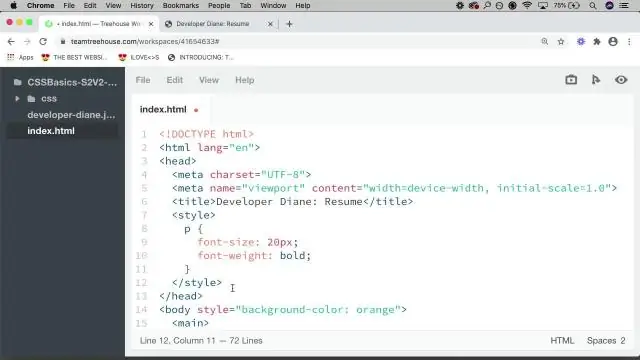

Wewnętrzny arkusz stylów zawiera reguły CSS dla strony w sekcji head pliku HTML. Inlinestyle odnoszą się do określonego tagu HTML, używając atrybutu astyle z regułą CSS do stylizowania określonego elementu strony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Phonto to darmowa aplikacja, która umożliwia dodawanie tekstu do zdjęć. Ostatnio zmodyfikowany: 2025-01-22 17:01