- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Zaawansowany standard szyfrowania lub AES , to symetryczny szyfr blokowy wybrany przez rząd USA do ochrony informacji niejawnych Informacja i jest wdrażany w oprogramowaniu i sprzęcie na całym świecie w celu szyfrowania wrażliwych danych.

Biorąc to pod uwagę, czym jest szyfrowanie AES na przykładzie?

Szyfr blokowy to algorytm, który szyfruje dane w poszczególnych blokach. Rozmiar każdego bloku jest zwykle mierzony w bitach. AES , dla przykład , ma długość 128 bitów. Oznaczający, AES będzie operować na 128 bitach tekstu jawnego, tworząc 128 bitów tekstu zaszyfrowanego. Klawisze używane w Szyfrowanie AES czy te same klawisze są używane w AES deszyfrowanie.

Następnie pojawia się pytanie, czy AES 128 jest nadal bezpieczny? AES - 128 zapewnia więcej niż wystarczająco bezpieczeństwo margines na najbliższą przyszłość. Ale jeśli już używasz AES -256, nie ma powodu do zmiany.” Rzeczywiście, Schneier argumentował w przeszłości, że AE- 128 to w rzeczywistości więcej bezpieczne że AES , ponieważ ma silniejszy harmonogram kluczy niż AES -256.

Poza tym, jak działa szyfrowanie AES?

Szyfrowanie działa biorąc zwykły tekst i konwertując go na szyfr tekst, który składa się z pozornie przypadkowych znaków. Tylko ci, którzy mają specjalny klucz, mogą go odszyfrować. AES używa klucza symetrycznego szyfrowanie , co wiąże się z użyciem tylko jednego tajnego klucza do szyfr i odszyfrować informacje.

Kto stworzył szyfrowanie AES?

Vincent Rijmen

Zalecana:

Czym jest socjotechnika w bezpieczeństwie informacji?

Inżynieria społeczna to termin używany dla szerokiego zakresu złośliwych działań realizowanych poprzez interakcje międzyludzkie. Wykorzystuje manipulację psychologiczną, aby nakłonić użytkowników do popełnienia błędów bezpieczeństwa lub ujawnienia poufnych informacji. Ataki socjotechniczne odbywają się w jednym lub kilku krokach

Co to jest CSP w bezpieczeństwie przechowywania w chmurze?

Dostawca usług w chmurze (CSP) ułatwia wszystkie usługi przez Internet, a użytkownicy końcowi mogą korzystać z tych usług w celu zaspokojenia potrzeb biznesowych i odpowiedniego płacenia dostawcy usług. Techniki szyfrowania, takie jak HomomorphicEncryption, mogą być wykorzystywane do zapewnienia bezpieczeństwa dostawcy usług w chmurze

Czym jest ECC w bezpieczeństwie sieci?

Z Wikipedii, wolnej encyklopedii. Kryptografia krzywych eliptycznych (ECC) to podejście do kryptografii z kluczem publicznym oparte na algebraicznej strukturze krzywych eliptycznych nad polami skończonymi. ECC wymaga mniejszych kluczy w porównaniu z kryptografią inną niż EC (opartą na zwykłych polach Galois), aby zapewnić równoważne bezpieczeństwo

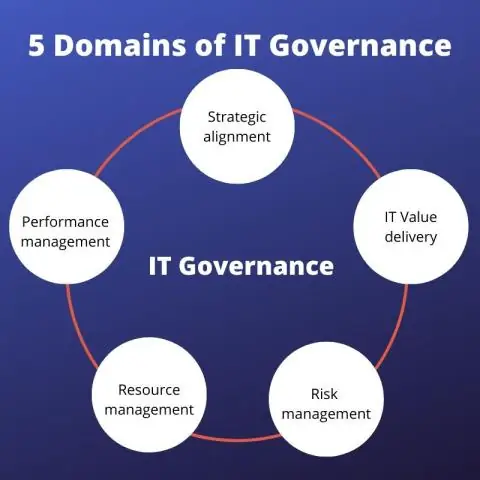

Czym jest nadzór w bezpieczeństwie informacji?

Zarządzanie bezpieczeństwem IT to system, za pomocą którego organizacja kieruje i kontroluje bezpieczeństwo IT (na podstawie ISO 38500). Nadzór określa ramy rozliczalności i zapewnia nadzór w celu zapewnienia, że ryzyko jest odpowiednio łagodzone, podczas gdy kierownictwo zapewnia wdrożenie kontroli w celu ograniczenia ryzyka

Jakie znaczenie ma stosowanie etyki w bezpieczeństwie informacji?

Dla specjalistów ds. bezpieczeństwa informacji, jeśli chodzi o dane o znaczeniu krytycznym, istnieją dwa ważne cele: ochrona ich i poznanie ich źródła. Organizacje nie mogą już zakładać, że informacje są zgodne z prawem lub zostały pozyskane za pomocą środków etycznych