Linki, na przykład, mogą być udostępniane innym osobom za pomocą prostego kopiowania i wklejania, niezależnie od tego, czy pierwotny użytkownik chciał, aby jego informacje były znane szerszemu kręgowi. Linki wygasną po trzech dniach lub wcześniej, jeśli użytkownik ustawi datę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ogólnie rzecz biorąc, framework RPC to zestaw narzędzi, które umożliwiają programiście wywołanie fragmentu kodu w procesie zdalnym, czy to na innej maszynie, czy po prostu innym procesie na tej samej maszynie. Ta usługa może być wywoływana przez program kliencki napisany w Pythonie, działający na komputerze z systemem Windows. Ostatnio zmodyfikowany: 2025-01-22 17:01

Apple pobiera ustalone opłaty za wymianę uszkodzonego ekranu iPhone'a, które zaczynają się od zaledwie 29 USD, jeśli jest on objęty ochroną AppleCare. Poza gwarancją, wymiana szklanego ekranu kosztuje 129-329 USD. Dodatkowe naprawy, takie jak LCD lub warstwa digitizera, kosztują od 149 do 599 USD. Ostatnio zmodyfikowany: 2025-06-01 05:06

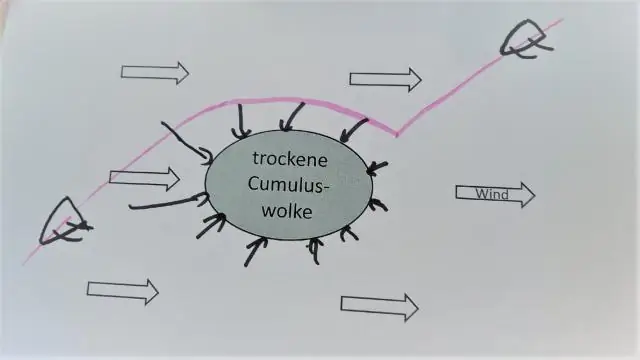

Zgodnie z modelem Claim, Evidence, Reasoning (CER), wyjaśnienie składa się z: Twierdzenia, które odpowiada na pytanie. Dowody z danych uczniów. Rozumowanie, które obejmuje regułę lub zasadę naukową, która opisuje, dlaczego dowody potwierdzają twierdzenie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Interfejs funkcjonalny to interfejs, który zawiera tylko jedną metodę abstrakcyjną. Mogą mieć tylko jedną funkcjonalność do wyeksponowania. Runnable, ActionListener,Comparable to tylko niektóre przykłady interfejsów funkcjonalnych. Przed Javą 8 musieliśmy tworzyć anonimowe wewnętrzne obiekty klasowe lub implementować te interfejsy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby dowiedzieć się, ile list jesteś na liście, zaloguj się do Twittera i przejdź do swojego profilu. Gdy spojrzysz na swoją stronę profilową, kliknij „Listy” w menu pod zdjęciem na okładkę. Następnie kliknij „Członek” po prawej stronie, nad utworzonymi listami. To wszystko. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kostki cukru po raz pierwszy stworzył w 1841 r. JakubKrytof Rad (1799 – 1872). Był dyrektorem fabryki cukru w Dačicach na Morawach, założonej przez Franza Grebnera. Ostatnio zmodyfikowany: 2025-06-01 05:06

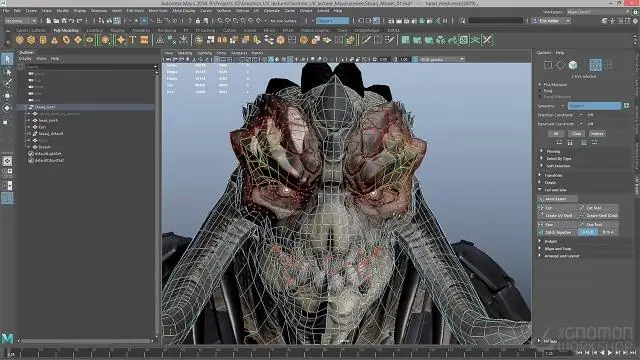

Autodesk Maya LT 2014 jest już dostępny dla komputerów Mac i Windows w cenie 795 USD za licencję wieczystą lub 50 USD miesięcznie na zasadzie wynajmu. Normalna cena za pełne oprogramowanie Mayais firmy Autodesk - 3495 USD. Nawet za tę cenę Maya ma tysiące programistów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dokumentacja techniczna odnosi się do każdego dokumentu, który wyjaśnia zastosowanie, funkcjonalność, tworzenie lub architekturę produktu. Pomyśl o tym jako o poradniku „jak to zrobić” dla użytkowników, nowo zatrudnionych, administratorów i wszystkich innych, którzy muszą wiedzieć, jak działa Twój produkt. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli poważnie myślisz o tym, by stać się wiarygodnym, oto co musisz zrobić: Bądź godny zaufania. Aby kultywować wiarygodność, musisz budować zaufanie, zdobywać zaufanie i zdobywać zaufanie. Bądź kompetentny. Bądź konsekwentny. Bądź szczery. Bądź szczery. Szanuj. Bądź odpowiedzialny. Bądź lojalny. Ostatnio zmodyfikowany: 2025-06-01 05:06

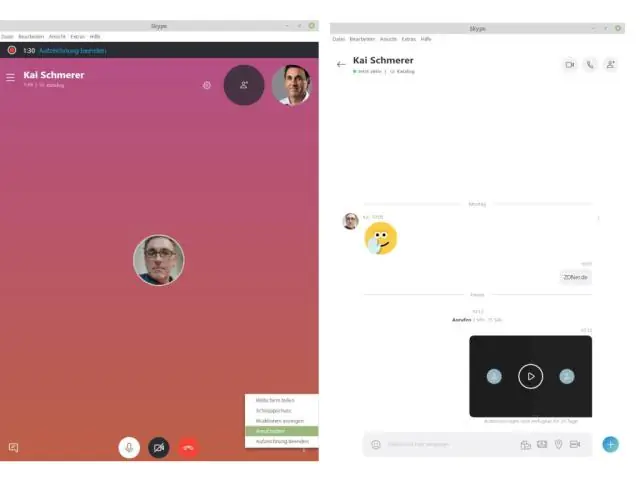

Popularny rejestrator rozmów VoIP Przejdź do bezpłatnego rejestratora online Apowersoft, kliknij przycisk „Rozpocznij nagrywanie” i zezwól na aplet java. Wybierz właściwe źródło dźwięku wejściowego. Rozpocznij rozmowę z VoIP, naciśnij przycisk „Nagraj”, aby nagrywać rozmowy VoIP. Kliknij „Wstrzymaj” i „Zatrzymaj”, aby zakończyć nagrywanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Bridge Camera to ogólna nazwa aparatów cyfrowych, które mają pewien stopień ręcznego sterowania, obiektyw zmiennoogniskowy o dużym zasięgu i wizjer – ale zwykle nie są wymienne. Są gdzieś pomiędzy aparatem typu point-and-shoot, a pełną lustrzanką cyfrową. Ostatnio zmodyfikowany: 2025-06-01 05:06

Aby znaleźć ustawienia zasad haseł, które znajdują się w Zasadach kont, otwórz następującą ścieżkę folderów zasad: Konfiguracja komputeraZasadyUstawienia systemu WindowsUstawienia zabezpieczeńZasady kont. Tam znajdziesz trzy foldery zasad: Zasady haseł, Zasady blokady konta i Zasady Kerberos. Ostatnio zmodyfikowany: 2025-01-22 17:01

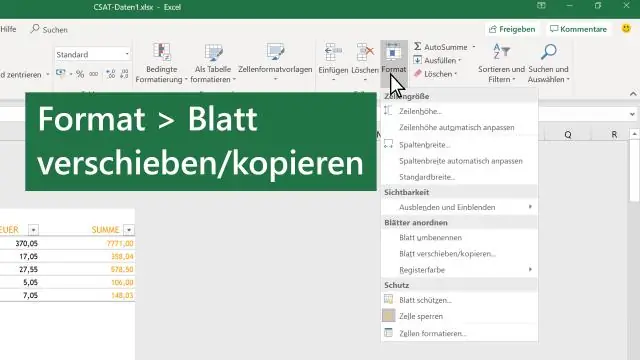

Naciśnij Ctrl + C, aby skopiować formuły, lubCtrl + X, aby je wyciąć. Użyj tego ostatniego skrótu, jeśli chcesz przenieśćformuły do nowej lokalizacji. Otwórz Notatnik lub dowolny inny edytor tekstu i naciśnij Ctrl + V, aby wkleić tam formuły. Następnie naciśnij Ctrl + A, aby zaznaczyć wszystkie formuły i Ctrl + C, aby skopiować je jako tekst. Ostatnio zmodyfikowany: 2025-01-22 17:01

PowerPoint to program komputerowy, który umożliwia tworzenie i wyświetlanie slajdów wspierających prezentację. Możesz łączyć tekst, grafikę i treści multimedialne, aby tworzyć profesjonalne prezentacje. Ostatnio zmodyfikowany: 2025-01-22 17:01

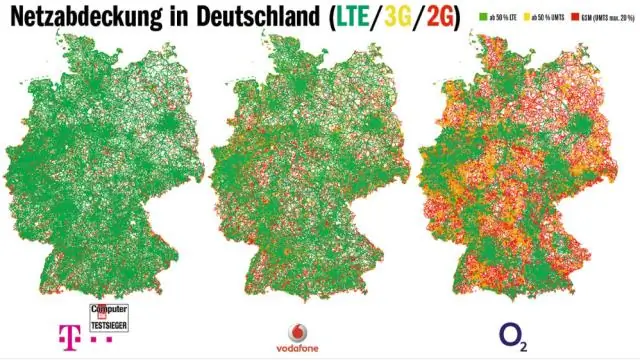

T-Mobile ma całkiem przyzwoity zasięg, podczas gdy Sprint nieco pozostaje w tyle. Michigan jest szeroko obsługiwany zarówno w technologii 3G, jak i 4G LTE. 3G to sieć, w której działają niektóre starsze telefony, a nowsze urządzenia obsługujące 4GLTE wracają, gdy nie mogą połączyć się z siecią podstawową. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kroki Naciśnij klawisze ctrl-alt-f1 i zaloguj się jako root, gdy terminal wirtualny jest otwarty. Uruchom polecenie 'Xorg -configure' W /etc/X11/ utworzono nowy plik o nazwie xorg. Jeśli XServer nie uruchomił się lub nie podoba ci się konfiguracja, czytaj dalej. Otwórz plik '/etc/X11/xorg.conf. Ostatnio zmodyfikowany: 2025-01-22 17:01

OpenStack vs VMware vSphere. Uruchom mniej serwerów i zmniejsz koszty kapitałowe i operacyjne, korzystając z VMware vSphere do budowy infrastruktury przetwarzania w chmurze. OpenStack należy do kategorii „Open Source Cloud” stosu technologicznego, podczas gdy VMware vSphere można zaklasyfikować przede wszystkim do „Platformy wirtualizacji”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rodzaj formatu: Format kontenera. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby przekonwertować polecenia pliku PRN na tekst, konieczne jest użycie sterownika drukarki PostScript w połączeniu z czytnikiem PostScript. Pobierz, zainstaluj i uruchom sterownik drukarki Adobe PostScript (zobacz Zasoby). Pobierz GSView (patrz Zasoby). Kliknij „Plik”, a następnie „Drukuj do pliku” w swoim dokumencie. Ostatnio zmodyfikowany: 2025-01-22 17:01

ICFR to skrót od In-Channel Frequency Response. ICFR opisuje płaskość Twojego kanału cyfrowego 6 MHz. Gdy kanał nie jest płaski, sygnał cyfrowy może zostać zniekształcony, a sprzęt odbiorczy może mieć trudności z podejmowaniem decyzji dotyczących odbieranych bitów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Połącz NordVPN w systemie Linux w 4 prostych krokach Pobierz pakiet NordVPN repo setup.deb. Możesz pobrać plik tutaj lub na górze tej strony. Zainstaluj repozytorium NordVPN. Otwórz terminal i uruchom: sudo apt-get install{/path/to/}nordvpn-release_1.0.0_all.deb. Zaktualizuj listę pakietów apt-get. Zainstaluj NordVPN. Ostatnio zmodyfikowany: 2025-01-22 17:01

VDSL zapewnia dedykowaną linię i bardziej niezawodne połączenie internetowe niż ADSL, nasza podstawowa usługa szerokopasmowa, i jest już dostępna dla 80 procent kraju. Światłowód to najlepsze łącze szerokopasmowe w naszej sieci, zapewniające stale niezawodne połączenie i ultraszybkie prędkości. Ostatnio zmodyfikowany: 2025-01-22 17:01

Certified Health Data Analyst (CHDA®) Ten prestiżowy certyfikat zapewnia praktykom wiedzę umożliwiającą pozyskiwanie, zarządzanie, analizowanie, interpretowanie i przekształcanie danych w dokładne, spójne i aktualne informacje, jednocześnie równoważąc strategiczną wizję „dużego obrazu” z codziennymi sprawami. -dzień szczegóły. Ostatnio zmodyfikowany: 2025-01-22 17:01

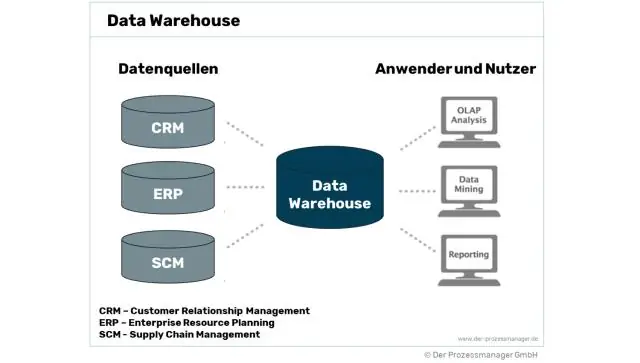

Agregacja danych to proces, w którym dane są gromadzone i prezentowane w formie podsumowania w celu analizy statystycznej i skutecznego osiągania celów biznesowych. Agregacja danych ma kluczowe znaczenie dla hurtowni danych, ponieważ pomaga podejmować decyzje na podstawie ogromnych ilości surowych danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak zainstalować Zdjęcia Google na Firestick? Najpierw przejdź do zakładki Ustawienia na ekranie głównym. Przewiń w prawo i kliknij My Fire TV lub Urządzenie. Teraz kliknij Opcje programistów w panelu ustawień. Wybierz Aplikacje z nieznanych źródeł, a następnie kliknij Włącz, aby włączyć boczne ładowanie aplikacji innych firm na Firestick. Ostatnio zmodyfikowany: 2025-01-22 17:01

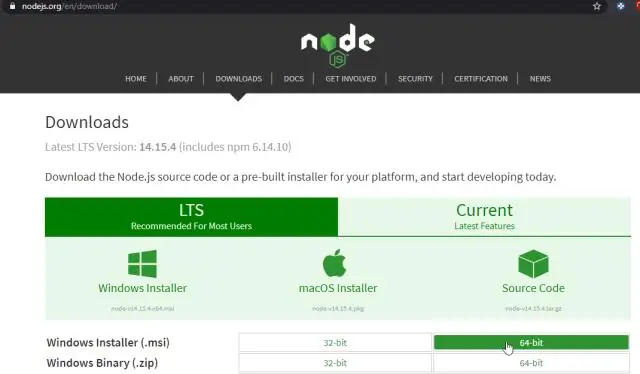

Jak uruchomić węzeł. js Application na Mac Open Terminal, naciskając Command + Space, aby otworzyć Spotlight Search i wprowadzając terminal w polu wyszukiwania. Wpisz następujące polecenie, a następnie naciśnij klawisz Return, aby utworzyć plik o nazwie test-węzeł. Wpisz node, a następnie nazwę aplikacji, czyli test-node. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pamięć nieulotna zwykle odnosi się do przechowywania w półprzewodnikowych układach pamięci, które są przechowywane w komórkach pamięci z pływającą bramką, składających się z tranzystorów MOSFET z pływającą bramką (metal-tlenek-półprzewodnikowe tranzystory polowe), w tym pamięci flash, takich jak NANDflash i dyski półprzewodnikowe (SSD). ) i układy ROM, takie jak. Ostatnio zmodyfikowany: 2025-01-22 17:01

Backup [rzeczownik] Kopia danych programu SQL Server, której można użyć do przywrócenia i odzyskania danych po awarii. Kopia zapasowa danych programu SQL Server jest tworzona na poziomie bazy danych lub co najmniej jednego z jej plików lub grup plików. Nie można tworzyć kopii zapasowych na poziomie tabeli. Ostatnio zmodyfikowany: 2025-01-22 17:01

Getwd zwraca bezwzględną ścieżkę do pliku reprezentującą bieżący katalog roboczy procesu R; setwd(dir) służy do ustawienia katalogu roboczego na dir. Ostatnio zmodyfikowany: 2025-06-01 05:06

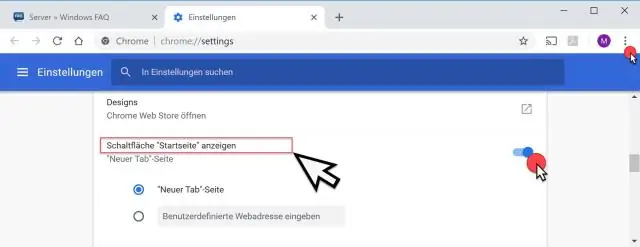

Wybierz swoją stronę główną Na komputerze otwórz Chrome. W prawym górnym rogu kliknij Więcej. Wybierz Ustawienia. W sekcji „Wygląd” zaznacz pole Pokaż przycisk strony głównej. Poniżej „Pokaż przycisk Strona główna” kliknij Zmień, aby wybrać swoją stronę główną. Ostatnio zmodyfikowany: 2025-01-22 17:01

ETYKA I BEZPIECZEŃSTWO KOMPUTEROWE (Środki bezpieczeństwa (ochrona przed wirusami, oprogramowaniem szpiegującym,… ETYKA I BEZPIECZEŃSTWO KOMPUTEROWE. Etyka komputerowa. Etyka komputerowa to moralne wytyczne, które regulują korzystanie z komputerów i informacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Funkcja getopt() jest funkcją wbudowaną w C i służy do analizowania argumentów wiersza poleceń. Składnia: getopt(int argc, char *const argv[], const char *optstring) optstring to po prostu lista znaków, z których każdy reprezentuje pojedynczą opcję znakową. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tworzenie testów jednostkowych Otwórz projekt, który chcesz przetestować w programie Visual Studio. W Eksploratorze rozwiązań wybierz węzeł rozwiązania. W oknie dialogowym nowego projektu znajdź szablon projektu testu jednostkowego dla środowiska testowego, którego chcesz użyć, i wybierz go. Ostatnio zmodyfikowany: 2025-01-22 17:01

W GoogleChrome nie ma już ikony klucza. W prawym górnym rogu okna przeglądarki Chrome znajduje się ikona „wiosna” (3 poziome linie, które przypominają sprężynę). Sprężyna to nowy klucz. Ostatnio zmodyfikowany: 2025-01-22 17:01

W JavaScript jak opróżnić tablicę Podstawianie nową tablicą − arr = []; To najszybszy sposób. Ustawienie parametru length na 0 − arr.length = 0. Spowoduje to wyczyszczenie istniejącej tablicy poprzez ustawienie jej długości na 0. Połącz całą tablicę. arr.splice(0, arr.length) Spowoduje to usunięcie wszystkich elementów z tablicy i wyczyszczenie oryginalnej tablicy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Domyślna (normalna) prędkość to szybkie szorowanie; kiedy przesuwasz palec w dół, prędkość zmienia się na szorowanie z połową prędkości, następnie na ćwierć prędkości, a na koniec na szorowanie dokładne. Ostatnio zmodyfikowany: 2025-01-22 17:01

@XmlRootElement to adnotacja, do której ludzie są przyzwyczajeni z JAXB (JSR-222). Jego celem jest jednoznaczne powiązanie elementu głównego z klasą. Ponieważ klasy JAXB są mapowane na typy złożone, możliwe jest, że klasa odpowiada wielu elementom głównym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Subskrypcja Mailchimp nie jest zgodna z polami RODO. Niektóre style formularzy wyskakujących nie są zgodne z polami RODO. Mailchimp oferuje narzędzia i informacje jako zasoby, ale nie oferujemy porad prawnych. Zalecamy skontaktowanie się z radcą prawnym, aby dowiedzieć się, jak RODO wpływa na Ciebie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Korzystając z React-router, możesz łatwo zapobiec zmianie trasy (co uniemożliwi odmontowanie komponentów) za pomocą opcji Prompt. Musisz ręcznie przekazać właściwość getUserConfirmation, która jest funkcją. Możesz zmodyfikować tę funkcję tak, jak chcesz w dowolnym routerze (przeglądarce, pamięci lub hashu), aby utworzyć niestandardowe okno dialogowe potwierdzenia (np. Ostatnio zmodyfikowany: 2025-01-22 17:01