Skontaktuj się z Centrum Obsługi Klienta pod numerem 877-569-6614 lub wyślij e-mail na adres fast@usps.gov. Skontaktuj się z PostalOne! Centrum Obsługi Klienta pod adresem (800) 522-9085 orpostalone@email.usps.gov. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wybierz obiekt do odbicia. Aby odbić obiekt wokół środka obiektu, wybierz polecenie Obiekt > Przekształć > Odbij lub kliknij dwukrotnie narzędzie Odbicie. Aby odzwierciedlić obiekt wokół innego punktu odniesienia, kliknij z wciśniętym klawiszem Alt (Windows) lub Option (Mac OS) w dowolnym miejscu okna dokumentu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kosz zawiera elementy, które zostały usunięte. Administratorzy Salesforce widzą wszystkie usunięte dane w całej organizacji. Kosz jest dostępny na lewym pasku bocznym na stronie głównej. Wyszukaj elementy w Koszu Wybierz Mój Kosz lub Cały Kosz. Wprowadź wyszukiwane hasła. Kliknij Szukaj. Ostatnio zmodyfikowany: 2025-01-22 17:01

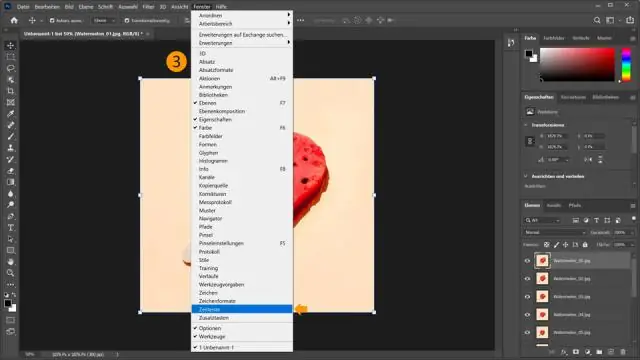

Przetwarzanie wsadowe plików Wykonaj jedną z następujących czynności: Wybierz Plik > Automatyzacja > Przetwarzanie wsadowe (Photoshop) Określ czynność, której chcesz użyć do przetwarzania plików, z wyskakujących menu Ustaw i Czynność. Wybierz pliki do przetworzenia z wyskakującego menu Źródło: Ustaw opcje przetwarzania, zapisywania i nazywania plików. Ostatnio zmodyfikowany: 2025-01-22 17:01

WLAN = Bezprzewodowa sieć LAN. To sieć, którą tworzy bezprzewodowy punkt dostępowy. WAN = Sieć rozległa. Dowolna sieć „lokalna” (tj. co najmniej dwa połączone ze sobą urządzenia). Ostatnio zmodyfikowany: 2025-01-22 17:01

W sprzęcie policyjnym wideo noszone na ciele (BWV), kamera noszone na ciele (BWC), kamera na ciele lub kamera do noszenia to nadający się do noszenia system nagrywania audio, wideo lub fotograficzny używany do nagrywania wydarzeń, w które zaangażowani są funkcjonariusze organów ścigania. Są one zwykle noszone na torsie ciała na mundurze oficerskim. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przejdź do panelu sterowania Windows, wybierz Java i kliknij zakładkę Ogólne. Kliknij Ustawienia w sekcji Tymczasowe pliki internetowe. Kliknij opcję Usuń pliki w oknie dialogowym Ustawienia plików tymczasowych. Kliknij OK w oknie dialogowym Usuń pliki i aplikacje. Kliknij przycisk certyfikatu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Według Apple wszystko może sprowadzać się do obudowy iPhone'a. Gigant smartfonów twierdzi, że niektóre przypadkigenerują nadmiar ciepła, widzisz. To z kolei może mieć wpływ na pojemność baterii. Jeśli zauważysz, że urządzenie nagrzewa się podczas ładowania, wyjmij je z etui. Ostatnio zmodyfikowany: 2025-01-22 17:01

Transakcyjny Model Komunikacji zaproponowany przez Barnlund stwierdza, że nadawanie i odbieranie wiadomości jest wzajemne. Oznacza to, że obaj komunikatorzy (nadawca i odbiorca) są odpowiedzialni za efekt i skuteczność komunikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wszystkie światowej klasy organizacje wykorzystują metryki do pomiaru wymiernych elementów wydajności firmy, takich jak zwrot z inwestycji, rotacja pracowników i zadowolenie klientów. Google używa ich również do analizowania wydajności najbardziej importowanych aktywów i inwestycji; swoich pracowników. Ostatnio zmodyfikowany: 2025-01-22 17:01

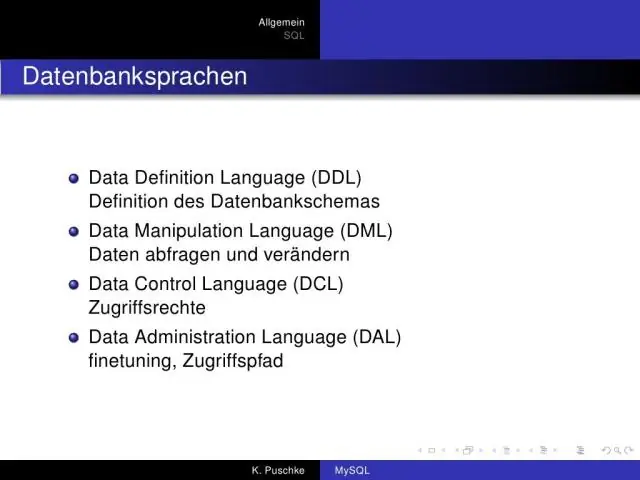

Pochodne typy danych to te, które są zdefiniowane w kategoriach innych typów danych, zwanych typami podstawowymi. Typy pochodne mogą mieć atrybuty i mogą mieć zawartość elementową lub mieszaną. Wystąpienia typów pochodnych mogą zawierać dowolny poprawnie sformułowany kod XML, który jest prawidłowy zgodnie z ich definicją typu danych. Mogą być wbudowane lub pochodzące od użytkownika. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chcesz porozmawiać z kimś o problemie związanym z obsługą klienta? Jesteśmy tutaj, aby pomóc. Wypełnij poniższy formularz, a jeden z naszych pracowników skontaktuje się z Tobą w ciągu jednego dnia roboczego. Jeśli potrzebujesz natychmiastowej pomocy, zadzwoń na naszą infolinię pod numer 1-800-950-7368. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aplikacja Wallet może skanować kody QR na iPhonie i iPadzie W aplikacji Walletapp na iPhonie i iPodzie jest również wbudowany czytnik kodów QR. Aby uzyskać dostęp do skanera, otwórz aplikację, kliknij przycisk plus u góry sekcji „Karnet”, a następnie dotknij Skanuj kod, aby dodać kartę. Ostatnio zmodyfikowany: 2025-01-22 17:01

ReSharper 2019.3. 1 oficjalnie obsługuje Visual Studio 2019, 2017, 2015, 2013, 2012 i 2010. Jeśli masz już zainstalowane narzędzie ReSharper Ultimate, pamiętaj o ograniczeniach kompatybilności ReSharper Ultimate. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przegląd Netgear C3700. Przegląd Netgear C3000. Recenzja Linksys EA8300. Recenzja Linksys EA9500. Recenzja Linksys WRT3200ACM. Recenzja routera Samsung SmartThings. Recenzja routera do gier Asus RT-AC88U. Recenzja Linksys AC1900. Ostatnio zmodyfikowany: 2025-01-22 17:01

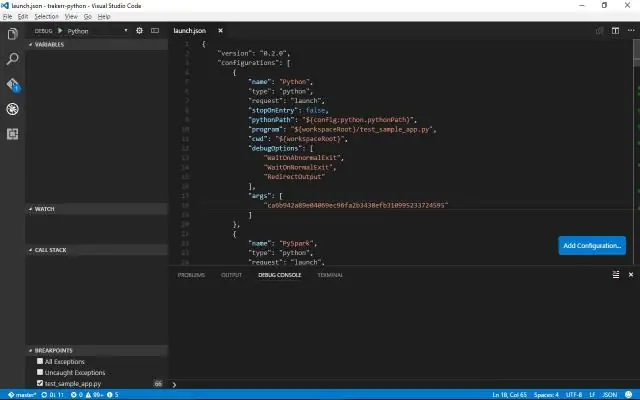

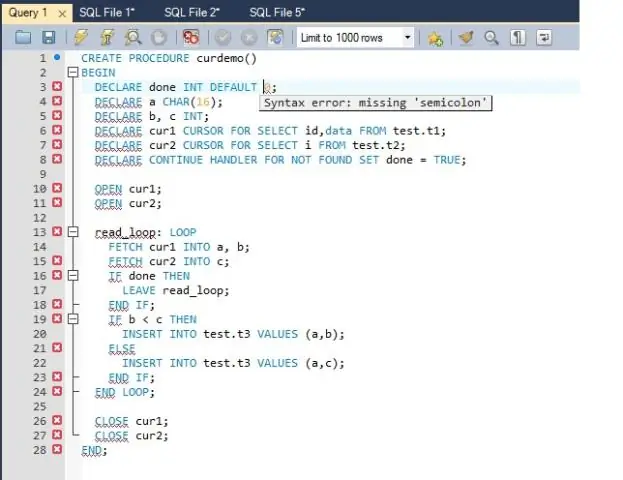

Praca nad programem w Visual Studio Otwórz istniejący plik ASM lub utwórz nowy plik tekstowy i zapisz go z rozszerzeniem ASM. Aby złożyć i połączyć, wybierz menu Narzędzia i wybierz opcję Złóż i połącz programy MASM. Aby debugować, wybierz menu Narzędzia i wybierz opcję Debugowanie programów MASM. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możliwości biznesowe związane z Internetem Rzeczy Sfera medyczna i fitness. Urządzenia do noszenia na ciele nie są dla nas nowością i wydaje się, że są połączone z Internetem, ponieważ komunikują się z naszymi smartfonami. Przemysłowy internet rzeczy. Inteligentne miasta. Ostatnio zmodyfikowany: 2025-01-22 17:01

W elektronice ogranicznik jest obwodem, który pozwala na przechodzenie sygnałów poniżej określonej mocy wejściowej lub poziomu, jednocześnie tłumiąc (obniżając) szczyty silniejszych sygnałów, które przekraczają ten próg. Ograniczenie to dowolny proces, dzięki któremu amplituda sygnału jest chroniona przed przekroczeniem z góry określonej wartości. Ostatnio zmodyfikowany: 2025-06-01 05:06

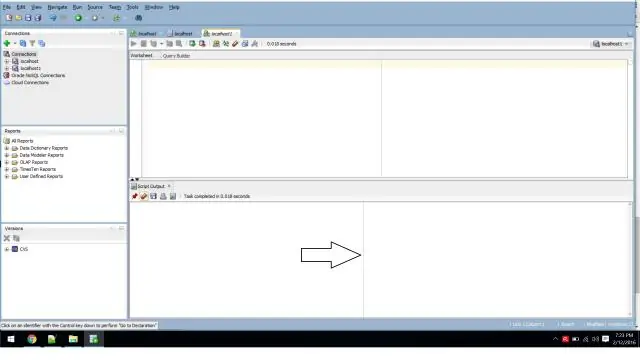

Użyj cl scr w narzędziu wiersza poleceń Sql*, aby usunąć całą sprawę z ekranu. Ctrl+Shift+D, ale najpierw musisz skupić się na panelu wyjściowym skryptu, co możesz zrobić za pomocą KB. Ostatnio zmodyfikowany: 2025-01-22 17:01

Definicja. groupId jest elementem XML w POM. Plik XML projektu Maven, który określa identyfikator grupy projektów. Natomiast artifactId jest elementem XML w POM. XML projektu Maven, który określa identyfikator projektu (artefakt). Ostatnio zmodyfikowany: 2025-01-22 17:01

Przesyłanie w Javie. Rzutowanie to proces, w którym zmienna zachowuje się jak zmienna innego typu. Jeśli klasa dzieli relację IS-A lub dziedziczenie z inną klasą lub interfejsem, ich zmienne mogą być rzutowane na typy innych. Czasami rzut jest dozwolony, a czasami ten rzut jest niedozwolony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Importowanie bazy danych PostgreSQL z instancji Amazon EC2 Utwórz plik używając pg_dump, który zawiera dane do załadowania. Utwórz docelową instancję bazy danych. Użyj psql, aby utworzyć bazę danych na instancji DB i załadować dane. Utwórz migawkę DB instancji DB. Ostatnio zmodyfikowany: 2025-06-01 05:06

Odpowiedzią na pytanie, dlaczego mamy różne języki programowania, jest to, że do pewnego stopnia robią one różne rzeczy. Rzeczywiście zdarzają się przypadki, w których coś mogło zostać napisane w ten sam sposób w wielu językach, a Ty wybrałeś ten, który wolisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Surface Book 2 Masa 13,5': i5: 1530 g (3,38 funta) i7: 1640 g (3,62 funta) 15':4,2 funta (1900 g) Poprzednik Surface Book Witryna Surface.com. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sprawdź przed zakupem. Zazwyczaj kondycjoner linii powinien chronić Cię przed przepięciami i mędrcami w zasilaniu linii, tj. Brown outs. Listwa przeciwprzepięciowa nie ochroni Cię przed zwisami, które mogą uszkodzić Twój sprzęt. Kondycjonery sieciowe działają poprzez przyjmowanie zmiennego napięcia wejściowego i regulowanie go do bardziej stabilnego. Ostatnio zmodyfikowany: 2025-01-22 17:01

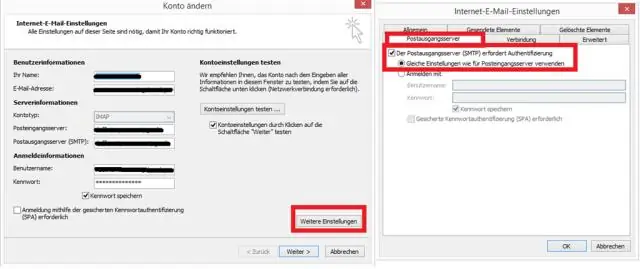

Kliknij „Narzędzia > Opcje”. Kliknij zakładkę „Ustawienia poczty” znajdującą się w „Opcjach”, a następnie kliknij „Konta e-mail”. Kliknij przycisk „Zmień” znajdujący się nad „MicrosoftExchange”. Znajdź tekst obok „MicrosoftExchange Server”. Znalazłeś nazwę serwera dla Microsoft Exchange. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby uzyskać pomoc dotyczącą aplikacji Messenger lub witryny messenger.com, odwiedź Centrum pomocy Messenger. Jeśli zobaczysz błąd Nie udało się wysłać wiadomości, spróbuj wysłać go ponownie, dotykając Wyślij ponownie obok wiadomości, której wysłanie nie powiodło się. Jeśli wiadomość nadal nie zostanie wysłana, upewnij się, że czat jest włączony. Pasek boczny czatu na Facebooku nie ładuje się. Ostatnio zmodyfikowany: 2025-01-22 17:01

Utwórz wypunktowaną lub uporządkowaną listę elementów, które chcesz ułożyć alfabetycznie. Wybierz wszystkie pozycje z listy, które chcesz posortować alfabetycznie. W menu dodatków przejdź do Posortowane akapity i wybierz „Sortuj od A do Z” w przypadku listy malejącej lub „Sortuj od do A” w przypadku listy rosnącej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ten sygnał dźwiękowy, gdy ładowanie jest spowodowane nieprawidłowym podłączeniem ładowarki: za każdym razem, gdy telefon rejestruje, że jest podłączony i ładuje się, emituje dźwięk. Ostatnio zmodyfikowany: 2025-06-01 05:06

Klasy abstrakcyjne (C++) Klasa, która zawiera co najmniej jedną czystą funkcję wirtualną, jest uważana za klasę abstrakcyjną. Klasy wywodzące się z klasy abstrakcyjnej muszą implementować czystą funkcję wirtualną lub też są klasami abstrakcyjnymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Redgate Software to firma programistyczna z siedzibą w Cambridge w Anglii. Opracowuje narzędzia dla programistów i specjalistów ds. danych oraz utrzymuje witryny społecznościowe, takie jak SQL Server Central i Simple Talk. Redgate produkuje specjalistyczne narzędzia do zarządzania bazami danych dla Microsoft SQL Server, Oracle, MySQL i Microsoft Azure. Ostatnio zmodyfikowany: 2025-01-22 17:01

„Gang” opisuje liczbę przełączników na płycie. Przełącznik 1-krotny steruje pojedynczym obwodem oświetleniowym, a za pomocą przełącznika 2-krotnego można sterować dwoma obwodami oświetleniowymi i tak dalej. Ostatnio zmodyfikowany: 2025-01-22 17:01

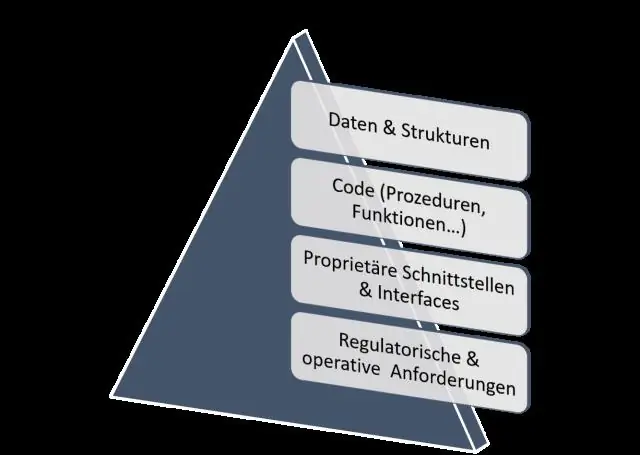

Relacyjna baza danych pozwala łatwo znaleźć określone informacje. Umożliwia także sortowanie według dowolnego pola i generowanie raportów zawierających tylko określone pola z każdego rekordu. Relacyjne bazy danych używają tabel do przechowywania informacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nowy sposób układania podłogi (jeśli lubisz pięciokąty) Regularne sześciokąty również działają, ale nie zwykły pięciokąt. Problem z pięciokątem foremnym (wszystkie boki tej samej długości i wszystkie kąty wewnętrzne takie same) polega na tym, że kąt wewnętrzny na dowolnym wierzchołku wynosi 108 stopni. Ostatnio zmodyfikowany: 2025-01-22 17:01

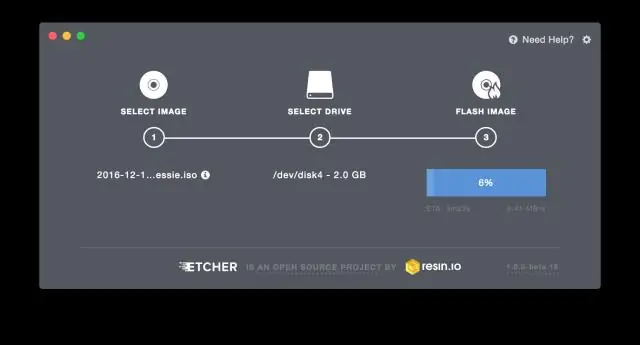

Jeśli zdecydujesz się pobrać plik ISO, aby utworzyć plik rozruchowy z dysku DVD lub USB, skopiuj plik ISO systemu Windows na dysk, a następnie uruchom narzędzie Windows USB/DVD Download Tool. Następnie po prostu zainstaluj system Windows na komputerze bezpośrednio z napędu USB lub DVD. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby zmienić DPI w ProteusSpectrum, kliknij opcję Ustawienia wskaźnika, która jest kursorem obok koła zębatego w prawym dolnym rogu. Tutaj możesz ustawić zarówno liczbę poziomów DPI, jak i ich wartości liczbowe, w zakresie od 200 do 12 000. Ostatnio zmodyfikowany: 2025-01-22 17:01

Polecenie INSERT służy do dodawania nowych danych do tabeli. Wartości daty i ciągu powinny być ujęte w pojedyncze cudzysłowy. Wartości liczbowe nie muszą być ujęte w cudzysłów. Polecenia INSERT można również użyć do wstawienia danych z jednej tabeli do drugiej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Czy korzystanie z Nexusa jest bezpłatne? Tak, większość użytkowników będzie całkowicie zadowolona z darmowej wersji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Driver Booster to darmowy program do aktualizacji sterowników dla systemu Windows, który rutynowo sprawdza, czy nie ma przestarzałych sterowników dla Twojego sprzętu, a nawet pobiera i aktualizuje wszystkie sterowniki za pomocą jednego kliknięcia. Ostatnio zmodyfikowany: 2025-01-22 17:01

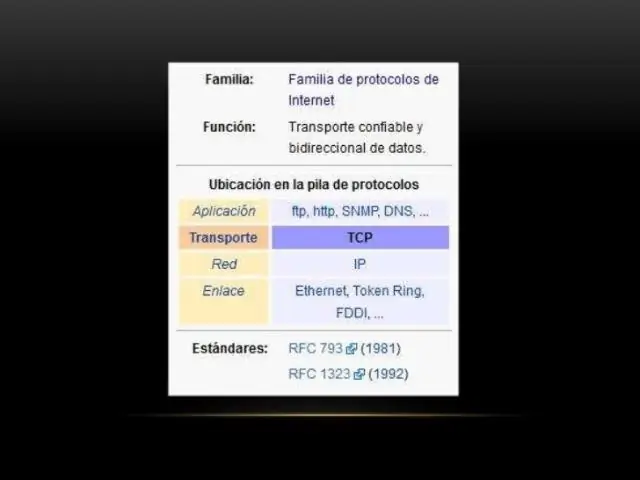

TCP/IP (Transmission Control Protocol/Internet Protocol) TCP/IP lub Transmission Control Protocol/Internet Protocol to zestaw protokołów komunikacyjnych używanych do łączenia urządzeń sieciowych w Internecie. TCP/IP może być również używany jako protokół komunikacyjny w sieci prywatnej (intranet lub anextranet). Ostatnio zmodyfikowany: 2025-01-22 17:01