Testowanie przeglądarek to metoda zapewniania jakości aplikacji internetowych w wielu przeglądarkach. Jest wdrażany w celu zapewnienia funkcjonalności i wyglądu strony internetowej oraz obejmuje testowanie szeregu urządzeń i systemów operacyjnych używanych na rynku oraz w bazie klientów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przejdź do Ustawienia, Ustawienia zaawansowane i odznacz Użyj AdobeFlash Player. Na koniec upewnij się, że sprawdziłeś wszystkie ręcznie zainstalowane wersje Adobe Flash i odinstaluj je w Panelu sterowania> Aplikacje lub za pomocą deinstalatora, takiego jak IObit Uninstaller. Ostatnio zmodyfikowany: 2025-01-22 17:01

W Google Voice przejdź do Ustawienia > Ustawienia głosu > Poczta głosowa i SMS. Krok 7: W sekcji „Powiadomienia przez pocztę głosową” możesz wybrać opcję otrzymywania powiadomień za pośrednictwem poczty e-mail, wiadomości tekstowej lub obu. W sekcji „Transkrypcje poczty głosowej” możesz również wybrać transkrypcję poczty głosowej. Otóż to. Ostatnio zmodyfikowany: 2025-01-22 17:01

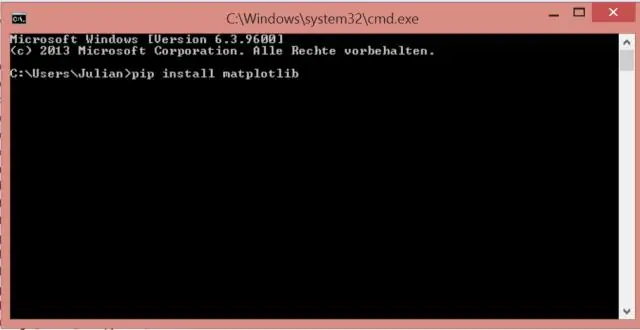

Istnieją dwa sposoby uzyskania listy zainstalowanych pakietów w Pythonie. Korzystanie z funkcji pomocy. Możesz użyć funkcji pomocy w Pythonie, aby uzyskać listę zainstalowanych modułów. Wejdź do wiersza Pythona i wpisz następujące polecenie. help('modules') za pomocą python-pip. sudo apt-get zainstaluj python-pip. pip zamrozić. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uruchom aparat w Snapchacie, przytrzymaj okrągły przycisk migawki na dole i puść, gdy skończysz nagrywać klip. Następnie przesuń palcem od lewej do prawej, aby zobaczyć trzy nowe filtry: zwolnione tempo, szybkie przewijanie do przodu i przewijanie do tyłu. Nadal możesz znaleźć stare filtry, jeśli będziesz przesuwać, aby przejść od prawej do lewej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Join() to metoda łańcuchowa, która zwraca łańcuch połączony z elementami elementu iteracyjnego. Metoda join() zapewnia elastyczny sposób łączenia łańcucha. Łączy każdy element iterowalnego (takiego jak lista, ciąg i krotka) z ciągiem i zwraca połączony ciąg. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zwykłe potoki są jednokierunkowe, co pozwala na komunikację tylko w jedną stronę- Zwykłe potoki umożliwiają dwóm procesom komunikowanie się w standardowy sposób producent-konsument: producent pisze do jednego końca potoku (koniec zapisu), a konsument czyta z drugiego końca ( koniec odczytu). Ostatnio zmodyfikowany: 2025-06-01 05:06

Otwórz okno dialogowe Edytowanie relacji Na karcie Narzędzia bazy danych w grupie Relacje kliknij pozycję Relacje. Na karcie Projektowanie w grupie Relacje kliknij Wszystkie relacje. Kliknij wiersz relacji dla relacji, którą chcesz zmienić. Kliknij dwukrotnie linię relacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

NoSQL to nierelacyjny system DMS, który nie wymaga stałego schematu, unika łączeń i jest łatwy do skalowania. Celem korzystania z bazy danych NoSQL jest przechowywanie rozproszonych magazynów danych o ogromnych potrzebach w zakresie przechowywania danych. Baza danych NoSQL oznacza „Nie tylko SQL” lub „Nie SQL”. Chociaż lepszym terminem byłby NoREL NoSQL. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przeciętna profesjonalna maszynistka osiąga od 50 do 70 wpm. Tak długo, jak możesz pisać szybciej niż możesz rozwiązać problemy z oprogramowaniem, będziesz w porządku jako programista. Ponad 40 słów na minutę wystarczy, aby pisanie nie zawracało ci głowy. Ostatnio zmodyfikowany: 2025-06-01 05:06

Aby sprawdzić, czy procesor komputera Mac jest 32-bitowy czy 64-bitowy, przejdź do menu Apple i wybierz opcję Informacje o tym Macu. Poniżej wersji systemu operacyjnego i nazwy modelu komputera zobaczysz procesor. Jeśli procesor to Intel CoreSolo lub Intel Core Duo, jest tylko 32-bitowy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Mevo Plus pozwala użytkownikom na transmisję wideo Full HD na żywo na wiele różnych platform lub nagrywanie w 4K na kartę Micro SD. Transmituj na żywo w rozdzielczości Full HD 1080p na obsługiwane platformy lub nagrywaj w oszałamiającej jakości 4K na dołączonej karcie Micro SD. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kontenery to dowolny obiekt, który zawiera dowolną liczbę innych obiektów. Ogólnie rzecz biorąc, kontenery umożliwiają dostęp do zawartych obiektów i ich iterację. Przykłady kontenerów to krotka, lista, zestaw, dykt; są to wbudowane pojemniki. Abstrakcyjna klasa bazowa kontenera (kolekcje. Ostatnio zmodyfikowany: 2025-01-22 17:01

Klasa ciągu Długość ciągu w Javie. Długość ciągu zwraca liczbę znaków w ciągu. Składnia. int length = stringName.length(); Notatki. Spacje liczą się jako znaki. Przykład. Nazwa ciągu = 'Antoni'; int nazwaDługość = nazwa.długość(); System.out.println('Nazwa ' + nazwa + ' zawiera ' + długość nazwy + 'litery.');. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uniform Resource Identifier (URI) to ciąg znaków, który jednoznacznie identyfikuje określony zasób. Aby zagwarantować jednolitość, wszystkie identyfikatory URI podlegają predefiniowanemu zestawowi reguł składniowych, ale także zachowują rozszerzalność dzięki oddzielnie zdefiniowanemu hierarchicznemu schematowi nazewnictwa (np. http://). Ostatnio zmodyfikowany: 2025-01-22 17:01

Apple nie zrezygnowało z Objective C. Wszystkie interfejsy API są nadal z nim dostępne, nadal są obsługiwane, a znaczna część wewnętrznego kodu w Apple będzie korzystać z Objective C przez wiele lat. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nowe zestawy Curtis Mathes były dość drogie, choć nie zawsze były tego warte. (pomimo starego sloganu) Niestety, dziś wartość rynkowa prawdopodobnie nie przekracza 50. Ostatnio zmodyfikowany: 2025-06-01 05:06

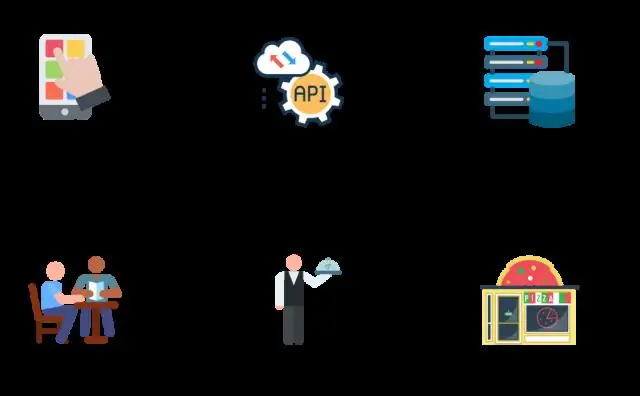

API oznacza interfejs programowania aplikacji. API to oprogramowanie pośredniczące, które pozwala dwóm aplikacjom komunikować się ze sobą. Innymi słowy, API to komunikator, który dostarcza żądanie do dostawcy, od którego je żądasz, a następnie dostarcza odpowiedź z powrotem do Ciebie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Na swoim komputerze użyj docker pull, aby pobrać obrazy z Docker Hub. Następnie użyj historii dokera, aby uzyskać polecenia, które zostały użyte do ich utworzenia. Następnie otwórz te dwa pliki. Możesz wtedy zobaczyć stos poleceń każdego obrazu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pobieranie zakupów na komputer z systemem Windows Jeśli nie jesteś zalogowany, zaloguj się przy użyciu swojego Apple ID. Z paska menu u góry okna iTunes wybierz Konto > Zakupy rodzinne. Wybierz imię członka rodziny, aby wyświetlić jego zawartość. Pobierz lub odtwórz wybrane elementy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Złoty Obraz to szablon maszyny wirtualnej podany w formacie „VHD”, który może być używany jako baza konfiguracyjna do tworzenia nowych maszyn wirtualnych przy jednoczesnym zapewnieniu spójności w zestawie serwerów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sdcard/Android/data, /sdcard/data,/external_sd/data i/external_sd/Android/data to ważne foldery systemowe zawierające dane aplikacji. Nie usuwaj tych folderów. Ponadto /data jest folderem systemowym aCRITICAL. Twój system Android nie będzie działał, jeśli go usuniesz lub wyczyścisz jego zawartość. Ostatnio zmodyfikowany: 2025-01-22 17:01

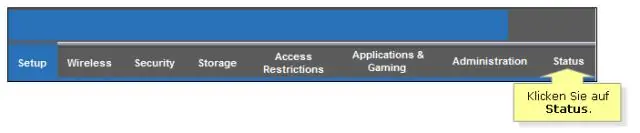

Point to Point Protocol over Ethernet (PPPoE) to rodzaj połączenia szerokopasmowego, który oprócz przesyłania danych zapewnia uwierzytelnianie (nazwa użytkownika i hasło). Większość dostawców DSL używa PPPoE do nawiązywania połączeń internetowych dla klientów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Teradata Analytics Platform umożliwia firmom przyjmowanie i analizowanie typów danych, takich jak formaty tekstowe, przestrzenne, CSV i JSON, w tym obsługa Avro, typu danych typu open source, który umożliwia programistom dynamiczne przetwarzanie schematów. Ostatnio zmodyfikowany: 2025-01-22 17:01

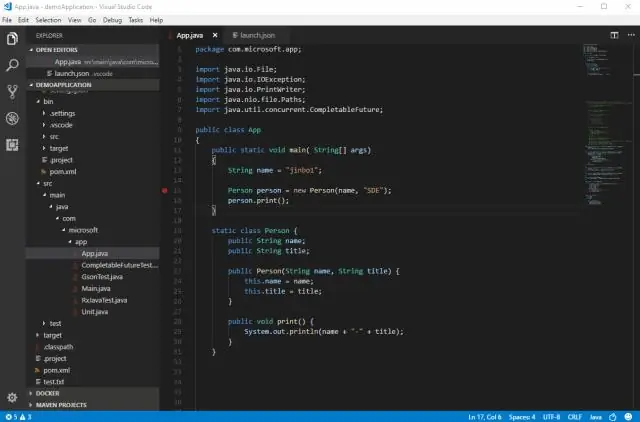

Po ponownym załadowaniu VS Code otwórz folder zawierający projekt Java i wykonaj poniższe kroki: Przygotuj projekt. Otwórz. Rozpocznij debugowanie. Przejdź do widoku debugowania (Ctrl+Shift+D) i otwórz uruchamianie. Wypełnij mainClass dla ustawienia uruchamiania lub hostName i portfor Attach. Ustaw punkt przerwania i naciśnij F5, aby rozpocząć debugowanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Audyt systemu operacyjnego. Użyj audytu na poziomie platformy, aby kontrolować zdarzenia logowania i wylogowania, dostęp do systemu plików i nieudane próby uzyskania dostępu do obiektów. Twórz kopie zapasowe plików dziennika i regularnie analizuj je pod kątem podejrzanych działań. Ostatnio zmodyfikowany: 2025-01-22 17:01

Architektury zorientowane na usługi (SOA) opierają się na pojęciu usług oprogramowania, które są komponentami oprogramowania wysokiego poziomu obejmującymi usługi sieciowe. SOAIF przewiduje kompleksową strukturę, która zapewnia wszystkie technologie, których przedsiębiorstwo może potrzebować do zbudowania i prowadzenia SOA. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby włączyć lub wyłączyć porady dotyczące systemu Windows za pomocą Edytora lokalnych zasad grupy Otwórz Edytor lokalnych zasad grupy. W lewym okienku Edytora lokalnych zasad grupy przejdź do poniższej lokalizacji. (W prawym okienku Cloud Content w Local Group PolicyEditor kliknij dwukrotnie / dotknij zasady Nie pokazuj wskazówek systemu Windows, aby ją edytować. (. Ostatnio zmodyfikowany: 2025-01-22 17:01

Umowa dotycząca poziomu usług systemu Windows Azure gwarantuje, że po wdrożeniu co najmniej dwóch wystąpień ról w różnych domenach błędów i uaktualnień firma Microsoft zagwarantuje co najmniej 99,95% czasu pracy bez przestojów. To wymaganie jest w dużej mierze nieznane partnerom i klientom i może zasadniczo podwoić miesięczne koszty platformy Azure. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zulu (skrót od „czasu Zulu”) jest używane w wojsku i nawigacji ogólnie jako określenie uniwersalnego czasu koordynowanego (UCT), czasami nazywanego czasem uniwersalnym (UTC) lub uniwersalnym czasem koordynowanym (ale w skrócie UTC) i dawniej nazywane Czas środkowoeuropejski. Ostatnio zmodyfikowany: 2025-06-01 05:06

Dopasowanie klienta. Funkcja dopasowywania klientów ARM stale monitoruje sąsiedztwo RF klienta, aby zapewnić ciągłe sterowanie pasmem klienta i równoważenie obciążenia, a także ulepszoną zmianę przydziału punktów dostępowych dla mobilnych klientów mobilnych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Właściciel strony: Google. Ostatnio zmodyfikowany: 2025-01-22 17:01

Drut ze stali nierdzewnej i inne rozmiary są dostępne na życzenie. Czarny wyżarzony drut wiązałkowy do prętów zbrojeniowych (każde opakowanie zawiera zwoje 20-3,5 lbs.) Wykończenie grubości Rozciągliwość 14 Czarny wyżarzony 45- 65 000 psi 16 Czarny wyżarzony 45- 65 000 psi 16 Czarny wyżarzony 45- 65 000 psi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zamiast tego, gdy zobaczysz przydatny kod, zaznacz go, skopiuj do schowka, a następnie uruchom Notatnik (Windows) lub TextEdit (Mac) i wklej do niego kod. Wprowadzenie kodu do programu PowerPoint to prosta sprawa otwarcia pliku Notatnika, zaznaczenia tekstu i skopiowania go do programu PowerPoint. Ostatnio zmodyfikowany: 2025-01-22 17:01

UE Wonderboom to najmniejszy i najbardziej kompaktowy głośnik Ultimate Ears, ale niech Cię to nie zniechęca. To genialny mały głośnik, idealny do zabrania ze sobą wszędzie dzięki przenośnym rozmiarom, nawet jeśli został zastąpiony przez Wonderboom 2. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przywrócenie ustawień fabrycznych telefonu nie wpłynie na numer telefonu i nie ma potrzeby wyjmowania karty SIM. Usunie tylko twoją wewnętrzną pamięć telefonu komórkowego i przywróci go do stanu, w którym po raz pierwszy wyjęłeś go z pudełka, gdy był nowy, ale nie dotknie twojej karty SIM. Ostatnio zmodyfikowany: 2025-01-22 17:01

Grupy zabezpieczeń - grupy używane do zabezpieczania dostępu do zasobów sieciowych za pomocą uprawnień; mogą być również używane do dystrybucji wiadomości e-mail. Grupy dystrybucyjne - grupy, których można używać tylko do dystrybucji poczty e-mail; mają stałe członkostwo, z którego nie można korzystać w celu uzyskania dostępu do zasobów sieciowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij symbol jabłka po lewej stronie paska menu i wybierz Preferencje systemowe. Wybierz panel preferencji Wyświetl. U dołu okienka zaznacz pole „Pokaż opcje odbicia lustrzanego na pasku menu, gdy są dostępne”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Otwórz okno Usługi i kliknij dwukrotnie usługę LogMeIn Hamachi Tunneling Engine. Gdy otworzy się okno Właściwości, kliknij przycisk Start, aby uruchomić usługę. Ostatnio zmodyfikowany: 2025-01-22 17:01

GPON to skrót od Gigabit Passive Optical Networks. GPON jest zdefiniowany przez serię rekomendacji ITU-T od G.984.1 do G.984.6. Sieć GPON składa się głównie z dwóch aktywnych urządzeń transmisyjnych, a mianowicie - optycznego zakończenia linii (OLT) i optycznej jednostki sieciowej (ONU) lub optycznego zakończenia sieci (ONT). Ostatnio zmodyfikowany: 2025-01-22 17:01