Użyj Instalatora programu Visual Studio Otwórz Instalatora. Przed kontynuowaniem może być konieczne zaktualizowanie instalatora. W instalatorze poszukaj zainstalowanej wersji programu Visual Studio. Wybierz Aktualizuj, aby zainstalować aktualizacje. Po zakończeniu aktualizacji możesz zostać poproszony o ponowne uruchomienie komputera. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wstawianie znaku wodnego Na karcie Projekt wybierz Znak wodny. W oknie dialogowym Wstaw znak wodny wybierz Tekst i albo wpisz własny tekst znaku wodnego, albo wybierz taki, jak DRAFT, z listy. Następnie dostosuj znak wodny, ustawiając czcionkę, układ, rozmiar, kolory i orientację. Wybierz OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

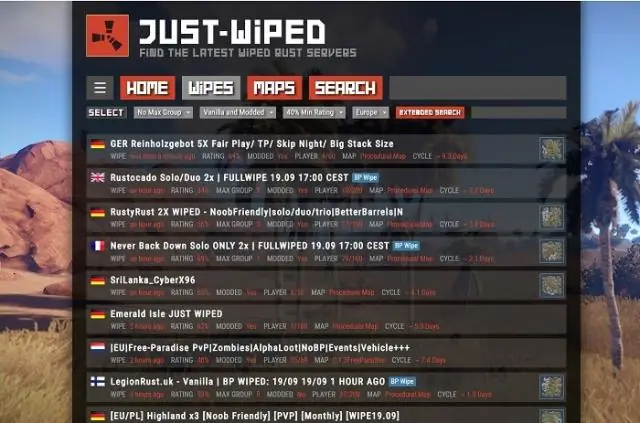

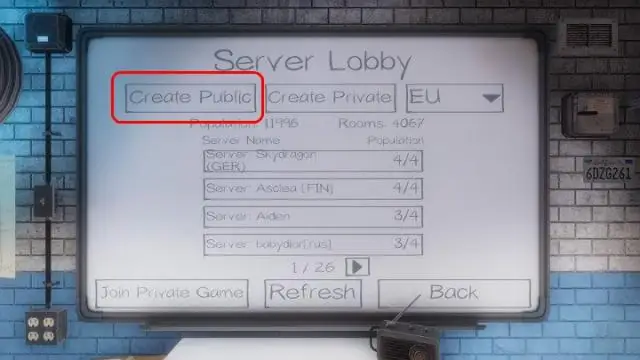

Stamtąd pojawi się okno, kliknij kartę „Ulubione”. Zobaczysz, że jest pusty. W tym miejscu kliknij „Dodaj serwer” w prawym dolnym rogu okna. Po wykonaniu tego kroku zostaniesz odesłany z powrotem do swojej ulubionej przeglądarki serwerów. Ostatnio zmodyfikowany: 2025-01-22 17:01

W świecie baz danych skalowanie poziome często opiera się na partycjonowaniu danych, tj. każdy węzeł zawiera tylko część danych, w przypadku skalowania pionowego dane znajdują się na jednym węźle, a skalowanie odbywa się poprzez wielordzeniowość, tj. rozłożenie obciążenia między zasoby procesora i pamięci RAM tej maszyny. Ostatnio zmodyfikowany: 2025-06-01 05:06

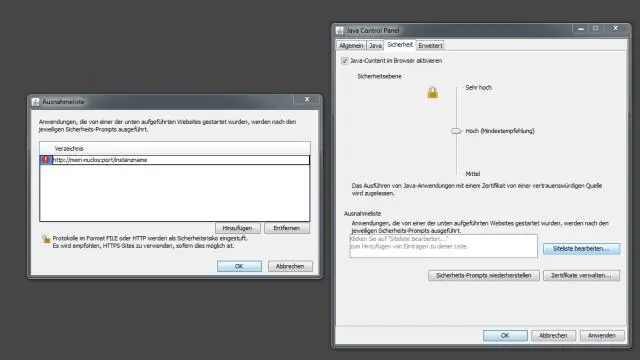

Kliknij ikonę Java, aby uruchomić Panel sterowania Java. Na karcie Ogólne w Panelu sterowania Java powinieneś znaleźć Informacje. Kliknij go, aby zobaczyć wersję, której używasz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kod SMS do dezaktywacji GPRS Wyślij wiadomość GPRSD pod numer 53733. Być może najpierw otrzymasz wiadomość, że „GPRS został udostępniony”. W ciągu 48 godzin otrzymasz wiadomość z potwierdzeniem dezaktywacji GPRS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tworzenie zapisanego wyszukiwania Przejdź do Raporty > Nowe zapisane wyszukiwanie (lub Raporty > Zapisane wyszukiwania > Wszystkie zapisane wyszukiwania > Nowy) Wybierz rekord, który chcesz przeszukać (wybór z różnych rekordów pozwoli ci tylko wybrać z pól powiązanych z rekordem ty wybierasz). Ostatnio zmodyfikowany: 2025-01-22 17:01

Bootstrap to front-endowy framework, który buduje responsywne, mobilne strony internetowe. Dzięki podejściu opartemu na urządzeniach mobilnych, system gridowy zmusza projektantów do tworzenia witryn dla małych ekranów, a następnie skalowania projektów z tego miejsca. Wykorzystuje mieszankę znaczników HTML5, skompilowanych i zminimalizowanych stylów CSS, czcionek i JavaScript. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak Ooma wypada na tle innych usług VoIP? Ooma to samodzielne urządzenie, które nie wymaga komputera. Ooma zastępuje obecną usługę telefoniczną i zapewnia wyraźne połączenia w jakości stacjonarnej za pośrednictwem istniejącego telefonu i szybkiego połączenia internetowego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby to zrobić, najpierw otwórz panel i odłącz baterię zapasową. Następnie odłącz transformator AC od gniazdka ściennego. 2GIG Go! Sterowanie zostanie wyłączone, a funkcjonalność systemu zostanie całkowicie wyłączona. Ostatnio zmodyfikowany: 2025-01-22 17:01

IOTA została założona w 2015 roku przez Davida Sonstebo, Sergeya Ivancheglo, Dominika Schienera i dr Serguei Popova. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby zapobiec atakom CSRF, ASP.NET MVC używa tokenów zabezpieczających przed fałszerstwem, nazywanych również tokenami weryfikacji żądania. Klient żąda strony HTML zawierającej formularz. Serwer zawiera w odpowiedzi dwa tokeny. Jeden token jest wysyłany jako plik cookie. Drugi jest umieszczony w ukrytym polu formularza. Ostatnio zmodyfikowany: 2025-01-22 17:01

Bulk API jest oparty na zasadach REST i jest zoptymalizowany do ładowania lub usuwania dużych zestawów danych. Można go używać do wykonywania zapytań, queryAll, wstawiania, aktualizowania, upsert lub usuwania wielu rekordów asynchronicznie, przesyłając partie. Bulk API został zaprojektowany tak, aby ułatwić przetwarzanie danych od kilku tysięcy do milionów rekordów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Apple pobiera od 199 USD do 599 USD (plus podatek), aby naprawić uszkodzony ekran iPada, w zależności od modelu. To dużo, zwłaszcza w porównaniu do 129 do 149 USD za naprawienie ekranu iPhone'a 7 poza zasięgiem. Jeśli nie możesz dostać się do sklepu Apple, możesz wysłać swoje urządzenie do Apple za opłatą w wysokości 6,95 USD. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jeśli dowiesz się, że twój sąsiad ma termity, dobrym pomysłem może być zażądanie inspekcji termitów, aby być bezpiecznym. Ważne jest, aby wcześnie znaleźć termity, aby ograniczyć szkody, które mogą wyrządzić. Jeśli twój dom ma więcej niż 10 lat, i tak powinieneś przeprowadzać inspekcję termitów co pięć lat. Ostatnio zmodyfikowany: 2025-01-22 17:01

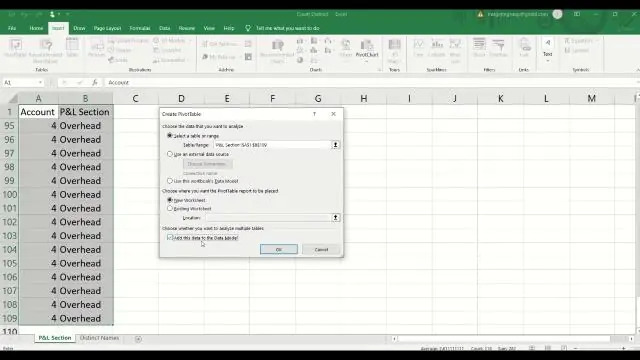

Uwagi: Jeśli chcesz odwołać się do określonej nazwy arkusza z jej numerem, wybierz pustą komórkę i wprowadź formułę =SHEETNAME(1) bezpośrednio na pasku formuły, a następnie naciśnij wchodzić klawisz. Jeśli chcesz uzyskać wartość komórki z arkusza roboczego na podstawie jego numeru indeksu, użyj tej formuły = ADR.POŚREDNI('''&NAZWA_KARTY(1) &. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby pobrać i skonfigurować Skype'a: Przejdź do Skype.com i wybierz Zaloguj się w prawym górnym rogu. Wybierz Utwórz konto, a pojawi się formularz rejestracji. Zapoznaj się z warunkami korzystania z usługi i oświadczeniem o ochronie prywatności Skype, a następnie kliknij przycisk Kontynuuj. Twoje konto zostało utworzone. Ostatnio zmodyfikowany: 2025-01-22 17:01

Firestick 4K ma 8 GB pamięci i 1,5 GB pamięci RAM. Fire Stick ma 8 GB pamięci. Ten model ma 8 GB. To nowe urządzenie zawiera 1,5 GB pamięci DDR4RAM, 8 GB pamięci wewnętrznej, czterordzeniowy procesor 1,7 GHz oraz procesor graficzny PowerVR GE8300 firmy Technologies. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podpisy e-mail Office 365.Outlook 2013 umożliwia tworzenie jednego podpisu domyślnego i wielu podpisów alternatywnych, podczas gdy aplikacja Outlook Web App zapewnia tylko opcję tworzenia i używania jednego podpisu. Pamiętaj, że aplikacja Outlook Web App nie zapewnia opcji dołączenia pliku obrazu do podpisu. Ostatnio zmodyfikowany: 2025-06-01 05:06

Kliknij prawym przyciskiem myszy Data Rok w wymiarach, a następnie wybierz Hierarchia > Utwórz hierarchię Nazwij hierarchię; w tym przykładzie: Ręczna hierarchia dat, a następnie kliknij przycisk OK. Kliknij prawym przyciskiem myszy kwartał dat w wymiarach, a następnie wybierz opcję Hierarchia > Dodaj do hierarchii > Ręczna hierarchia dat. Ostatnio zmodyfikowany: 2025-01-22 17:01

Apple Preview, Apple Photos i ColorStrokes mogą otwierać pliki BMP w systemie macOS. GIMP to darmowy program dla użytkowników systemów Linux, Mac i Windows, który może otwierać pliki DIB. Ponieważ. Rozszerzenie pliku DIB nie jest tak powszechnie używane jak. Ostatnio zmodyfikowany: 2025-01-22 17:01

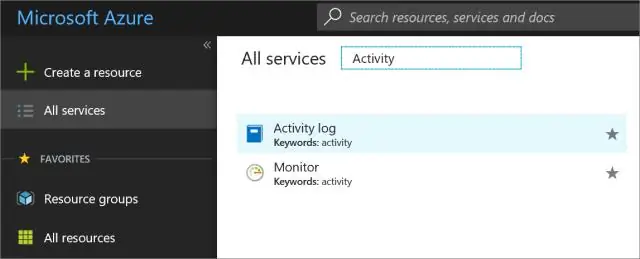

Wyświetl dziennik aktywności w Azure Portal i uzyskaj dostęp do zdarzeń z programu PowerShell i interfejsu wiersza polecenia. Aby uzyskać szczegółowe informacje, zobacz Wyświetlanie i pobieranie zdarzeń dziennika aktywności platformy Azure. Wyświetl raporty dotyczące zabezpieczeń i aktywności usługi Azure Active Directory w witrynie Azure Portal. Ostatnio zmodyfikowany: 2025-01-22 17:01

Standardy kodowania pomagają w tworzeniu programów, które są mniej złożone, a tym samym zmniejszają liczbę błędów. Jeśli przestrzegane są standardy kodowania, kod jest spójny i można go łatwo utrzymać. Dzieje się tak dlatego, że każdy może to zrozumieć i zmienić w dowolnym momencie. Ostatnio zmodyfikowany: 2025-01-22 17:01

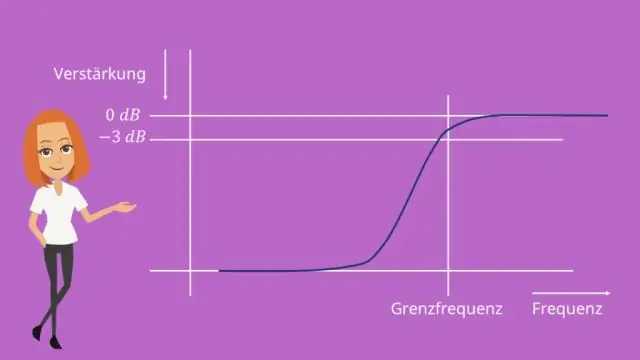

Filtr pasmowoprzepustowy umożliwia przechodzenie sygnałów między dwiema określonymi częstotliwościami, ale dyskryminuje sygnały o określonych częstotliwościach. Filtr lopass to filtr, który przepuszcza sygnały o częstotliwości niższej niż określona częstotliwość graniczna i minimalizuje sygnały o częstotliwościach wyższych niż częstotliwość graniczna. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli masz obudowę zabezpieczającą przed życiem, Twój ekran powinien być przed tym chroniony. Najważniejszą rzeczą w przypadku ochraniaczy ekranu ze szkła hartowanego jest to, że jeśli upuścisz telefon, pobiera on energię z upadku i pęka, więc ekran telefonu nie będzie, więc jest to naprawdę konieczne, jeśli używasz lekkiego etui. Ostatnio zmodyfikowany: 2025-01-22 17:01

Egzamin z mikroekonomii AP sprawdzi Twoje zrozumienie pojęć ekonomicznych objętych kursem, a także umiejętność definiowania zasad i modeli ekonomicznych; wyjaśnić podane wyniki ekonomiczne; określić skutki konkretnych sytuacji gospodarczych; i modelować sytuacje gospodarcze za pomocą wykresów lub wizualizacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

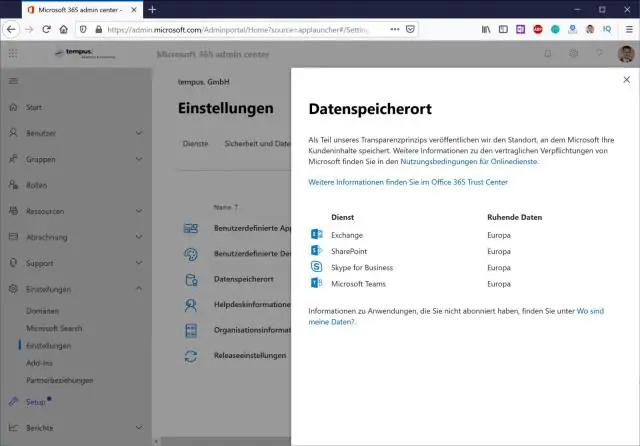

Gdzie są przechowywane pliki w usłudze Planner? Plany usługi Planner są skojarzone z grupami usługi Office 365, a pliki dla grup usługi Office 365 są przechowywane w powiązanej bibliotece dokumentów programu SharePoint. Aby znaleźć pliki Plannerfile, wybierz trzy kropki po prawej stronie nazwy planu (), a następnie wybierz Pliki. Ostatnio zmodyfikowany: 2025-06-01 05:06

Odłącz przewód zasilający z tyłu urządzenia lub z gniazdka elektrycznego, a następnie podłącz go ponownie. Możesz także użyć pilota do ponownego uruchomienia drążka. Naciśnij i przytrzymaj jednocześnie przyciski Select i Play/Pause przez około pięć sekund. Ostatnio zmodyfikowany: 2025-01-22 17:01

GPS (co oznacza globalny system pozycjonowania) wykorzystuje procesor sygnału do odbierania sygnałów satelitarnych o niskiej mocy i obliczania pozycjonowania. Pasywny RFID (identyfikacja częstotliwości radiowej) wykorzystuje czytnik, który przesyła bardzo silny sygnał RF o niskiej częstotliwości do naklejki RFID. Ostatnio zmodyfikowany: 2025-01-22 17:01

InvocationTargetException to sprawdzony wyjątek, który otacza wyjątek zgłoszony przez wywołaną metodę lub konstruktora. Zgłoszony wyjątek jest dostarczany w czasie budowy i można uzyskać do niego dostęp za pomocą metody getTargetException. Ten wyjątek jest znany jako przyczyna i można do niego uzyskać dostęp za pomocą metody getCause. Ostatnio zmodyfikowany: 2025-01-22 17:01

Krótka odpowiedź: Nie, zwykle nie. Jeśli paczka papieru jest oznaczona do użytku tylko w drukarce atramentowej, powinna być używana tylko w drukarce atramentowej. Używanie papieru z etykietą „tylko do drukarek atramentowych” w drukarce laserowej może w rzeczywistości uszkodzić drukarkę laserową. Drukarki laserowe nie używają atramentu do drukowania, używają tonera. Ostatnio zmodyfikowany: 2025-01-22 17:01

Plik jsp - Oprogramowanie umożliwiające otwieranie plików jsp EditPlus 5.3. Oprogramowanie do edycji tekstu. Edytuj rakietę 4.5.5. Potężny edytor tekstu i kodu źródłowego. Google Chrome 80.0.3987.122. Adobe Dreamweaver CC 2020 20.1.0.15211. Internet Explorer 11.0.11. Mozilla Firefox 73.0.1. Safari dla Windows 5.1.7. Ostatnio zmodyfikowany: 2025-01-22 17:01

Twoje konto TigerStripe jest kontem przedpłaconym, z malejącym saldem do wykorzystania w uczestniczących lokalizacjach Sprzedawców TigerStripe na terenie kampusu i poza nim. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rozwiązywanie problemu z utraconym hasłem Otwórz przeglądarkę internetową Firefox. Załaduj o: wsparcie. Kliknij link „Otwórz folder” u góry strony, która się otwiera; otworzy to folder profilu. Zamknij Firefoksa. Sprawdź, czy widzisz plik o nazwie loginy. json. Jeśli tak, zmień nazwę pliku na loginy. json, aby to naprawić. Uruchom Firefoksa. Ostatnio zmodyfikowany: 2025-01-22 17:01

REPL (Read-Eval-Print-Loop) to narzędzie do interaktywnego uruchamiania kodu Kotlin. REPL pozwala oceniać wyrażenia i fragmenty kodu bez tworzenia projektów, a nawet funkcji, jeśli ich nie potrzebujesz. Aby uruchomić REPL w IntelliJ IDEA, otwórz Narzędzia | Kotlin | Kotlin REPL. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przede wszystkim varchar jest używany w MySQL, a varchar2 jest używany w Oracle. MySQL obsługuje typy CHAR i VARCHAR dla znaków o długości mniejszej niż 65 535 bajtów. Typ CHAR może mieć maksymalną długość 255 bajtów, a od MySQL 3.23 może być również zadeklarowany o długości 0 bajtów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Model Bell-LaPadula (BLP) to model maszyny stanu używany do egzekwowania kontroli dostępu w zastosowaniach rządowych i wojskowych. Model jest formalnym modelem przejścia między stanami polityki bezpieczeństwa komputera, który opisuje zestaw reguł kontroli dostępu, które wykorzystują etykiety bezpieczeństwa na obiektach i zezwolenia dla podmiotów. Ostatnio zmodyfikowany: 2025-06-01 05:06

JQuery Metody AJAX Metoda Opis $.ajaxSetup() Ustawia wartości domyślne dla przyszłych żądań AJAX $.ajaxTransport() Tworzy obiekt, który obsługuje rzeczywistą transmisję danych Ajax $.get() Ładuje dane z serwera za pomocą żądania AJAX HTTP GET $.getJSON() Ładuje dane zakodowane w formacie JSON z serwera za pomocą żądania HTTP GET. Ostatnio zmodyfikowany: 2025-06-01 05:06

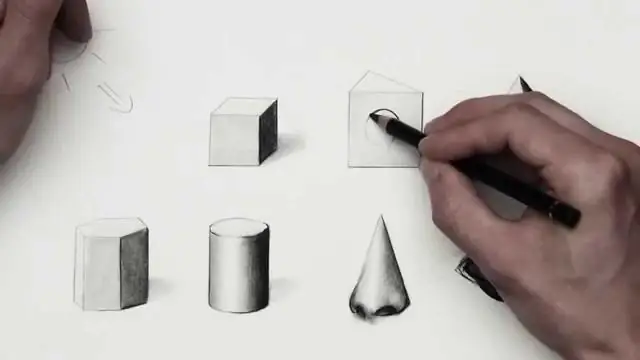

Cieniowanie to technika używana przez ilustratorów, projektantów i innych artystów wizualnych w celu stworzenia iluzji głębi w dwuwymiarowym medium. Osiąga się to poprzez dodanie gęstszej ilości mediów w celu stworzenia ciemniejszych punktów w pracy, które odpowiadają określonemu źródłu światła. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tożsamości pozwalają nam uprościć skomplikowane wyrażenia. Są podstawowymi narzędziami trygonometrii używanymi do rozwiązywania równań trygonometrycznych, podobnie jak faktoring, znajdowanie wspólnych mianowników i używanie specjalnych formuł są podstawowymi narzędziami rozwiązywania równań algebraicznych. Ostatnio zmodyfikowany: 2025-01-22 17:01