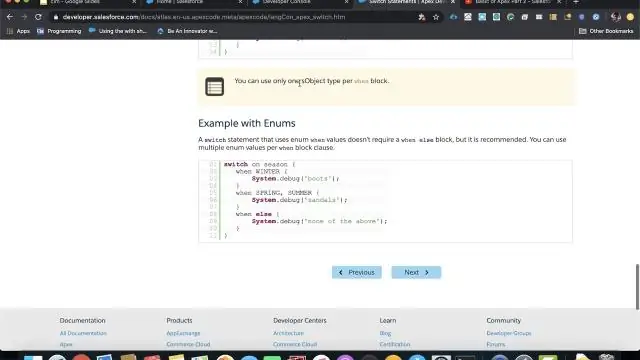

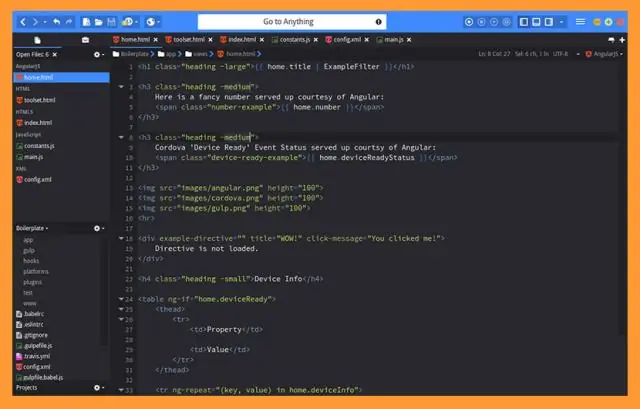

Użyj punktów kontrolnych, dzienników i karty Wyświetl stan, aby ułatwić debugowanie napisanego kodu. Ustaw punkty kontrolne w kodzie Apex. Użyj punktów kontrolnych Developer Console, aby debugować klasy i wyzwalacze Apex. Nakładanie kodu Apex i oświadczeń SOQL. Inspektor w punkcie kontrolnym. Inspektor dziennika. Użyj niestandardowych perspektyw w inspektorze dziennika. Dzienniki debugowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Opis każdej czynności, w której pewna liczba rzeczy jest wykonywana dokładnie w tym samym czasie. Druk wykonywany pojedynczo, na przykład, drukuje jedną stronę na jednym arkuszu papieru przy użyciu jednej płyty. Drukowanie dwustronnie wiązałoby się z wydrukowaniem dwóch stron na tym samym arkuszu z tą samą płytą itp. Ostatnio zmodyfikowany: 2025-06-01 05:06

Kinematografia cyfrowa to proces przechwytywania (nagrywania) filmu za pomocą cyfrowych czujników obrazu, a nie taśmy filmowej. Ponieważ technologia cyfrowa poprawiła się w ostatnich latach, praktyka ta stała się dominująca. Ostatnio zmodyfikowany: 2025-06-01 05:06

Poniżej znajdziesz trzy najpopularniejsze sposoby sprzedaży przestrzeni reklamowych przez wydawców. Marketing afiliacyjny. Najszybszym i prawdopodobnie najłatwiejszym sposobem na rozpoczęcie zarabiania na swojej stronie internetowej jest zostanie wydawcą afiliacyjnym poprzez przystąpienie do programu partnerskiego. Reklama zautomatyzowana. Bezpośrednia sprzedaż przestrzeni reklamowej. Ostatnio zmodyfikowany: 2025-01-22 17:01

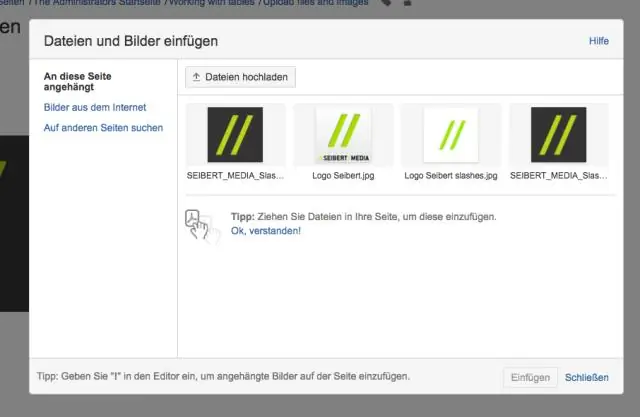

Opracuj dokumentację techniczną w Confluence Stwórz swoją przestrzeń dokumentacji. Oszczędzaj czas, ponownie wykorzystując zawartość. Utwórz bibliotekę wtrąceń (opcjonalnie) Użyj szablonów stron. Przygotuj swoją pracę. Użyj linków i kotwic. Przydatne makra. Śledź aktualizacje strony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Z Mockito tworzysz mock, mówisz Mockito, co ma zrobić, gdy wywoływane są na nim określone metody, a następnie używasz instancji mock w swoim teście zamiast rzeczywistej. Po teście można odpytać mock, aby zobaczyć jakie konkretnie metody zostały wywołane lub sprawdzić skutki uboczne w postaci zmienionego stanu. Ostatnio zmodyfikowany: 2025-01-22 17:01

T-Mobile USA Siedziba główna T-Mobile w Bellevue, Waszyngton Poprzednik VoiceStream Wireless Inc. T-Mobile USA Inc. MetroPCS Communications Inc. Założona w 1994 r. (jako VoiceStream Wireless PCS) Założyciel John W. Stanton Siedziba główna Bellevue, Waszyngton, USA. Ostatnio zmodyfikowany: 2025-01-22 17:01

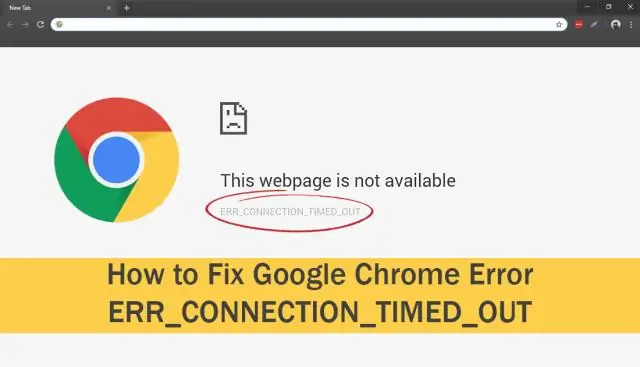

ERR_CONNECTION_TIMED_OUT w Chrome 1] Sprawdź kable sieciowe, uruchom ponownie router i podłącz ponownie. Upewnij się, że kable są prawidłowo podłączone do komputera lub routera. 2] Sprawdź plik hosta systemu Windows. 3] Usuń Proxy: 4] Opróżnij DNS i zresetuj TCP/IP. 5] Uruchom ponownie usługę CryptSvc. Ostatnio zmodyfikowany: 2025-01-22 17:01

Stuknij przycisk Więcej, aby uzyskać dostęp do większej liczby funkcji inViber. Następnie kliknij opcję Ustawienia. Kliknij opcję Ustawienia. Następnie dotknij opcjiOgólne. Stuknij opcję Ogólne. Następnie wybierz Wyjście. Wybierz opcję Wyjdź. Pojawi się wyskakujące okienko z pytaniem o potwierdzenie. Wyskakujące okienko. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ulepsz swoją pamięć RAM. Usuń niepotrzebne czcionki. Zainstaluj dobry program antywirusowy i aktualizuj go na bieżąco. Wyłącz nieużywany sprzęt. Zmień wartości limitu czasu menu rozruchowego. Opóźnij usługi Windows uruchamiane podczas uruchamiania. Wyczyść programy uruchamiane przy starcie. Dostosuj swój BIOS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ogólnie uważa się, że w funkcji Pythona szybciej jest przechowywać zmienne lokalne niż zmienne globalne. Można to wyjaśnić jako poniżej. Oprócz lokalnych/globalnych czasów przechowywania zmiennych, przewidywanie kodu operacji przyspiesza działanie funkcji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Warunki korzystania z bezpłatnej sieci Wi-Fi McDonald's: Kroki, aby połączyć się z bezpłatnym Wi-Fi McDonald's: połącz się z dostępną siecią Wi-Fi; odwiedzić dowolną stronę internetową; zostaniesz przekierowany na stronę logowania Wi-Fi McDonald's; wybierz „Bezpłatne połączenie”; w razie potrzeby zaakceptować warunki umowy dotyczące Wi-Fi; kliknij przycisk „Kontynuuj”, aby uzyskać dostęp do Internetu. Wymagania dotyczące urządzenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

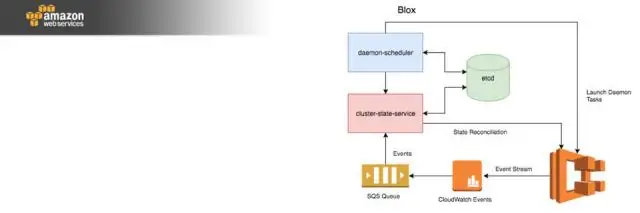

Rezerwacje pojemności umożliwiają rezerwowanie pojemności dla instancji Amazon EC2 w określonej Strefie Dostępności na dowolny czas. Daje to elastyczność w zakresie selektywnego dodawania rezerwacji pojemności i nadal uzyskiwania rabatów dla Regionalnych RI za to użycie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chociaż technologia czujników może się różnić, wszystkie czujniki 3-przewodowe są okablowane tak samo. Czujnik trójprzewodowy ma 3 przewody. Dwa przewody zasilające i jeden przewód obciążenia. Przewody zasilające połączą się z zasilaczem, a pozostały przewód z jakimś rodzajem obciążenia. Ostatnio zmodyfikowany: 2025-06-01 05:06

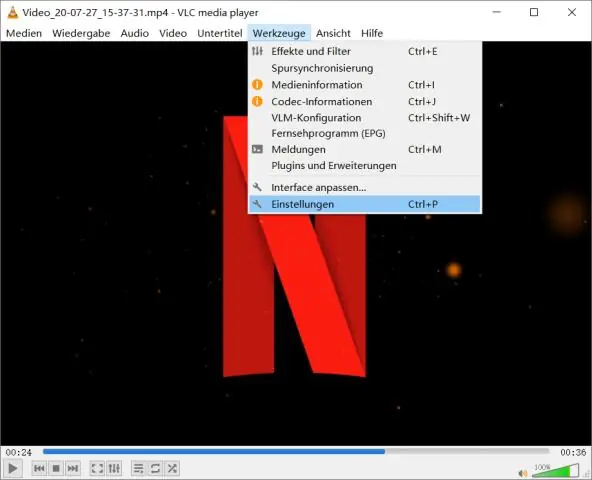

Pliki CDA nie będą odtwarzane po oddzieleniu od CD, które reprezentują. Pliki w formacie CDA można otwierać za pomocą Apple iTunes, VideoLAN VLC mediaplayer i innego odtwarzacza audio na platformach Mac Os, Microsoft Windows i Linux. Ostatnio zmodyfikowany: 2025-06-01 05:06

Nie, iPod Touch trzeciej generacji nie ma aparatu. Czwarta generacja ma mikrofon oraz kamery skierowane do przodu i do tyłu. Ostatnio zmodyfikowany: 2025-01-22 17:01

0,5 cala Jaki jest w ten sposób największy odnotowany płatek śniegu? Świat Guinnessa Dokumentacja listy a płatek śniegu 15 cali średnicy i 8 cali grubości mierzone w Fort Keogh w stanie Montana w 1887 r Największa . Duży płatki śniegu składają się z „pakietów” wielu mniejszych kryształków śniegu luźno przylegających do siebie.. Ostatnio zmodyfikowany: 2025-01-22 17:01

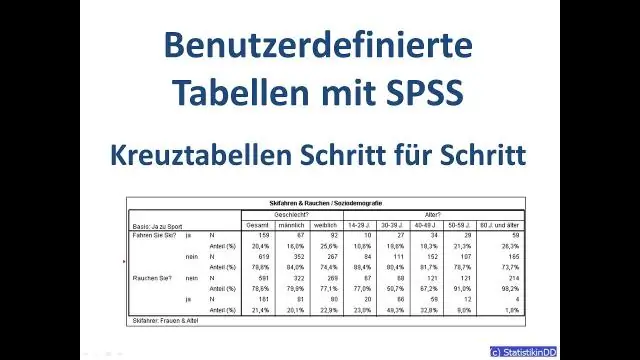

Tabela niestandardowa jest zasadniczo rozszerzeniem domyślnej tabeli danych na Twoim koncie. Niestandardową tabelę można utworzyć i wykorzystać do przechowywania dodatkowych danych dla kontaktów, a następnie użyć do importu CSV, segmentacji i scalonych pól w projekcie wiadomości e-mail. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jednakowe klucze oznaczają, że jeden klucz pasuje do wszystkich zamków, na przykład zamki do drzwi przednich i tylnych mogą używać tego samego klucza lub każdy zamek w biurze może używać tego samego klucza. Ostatnio zmodyfikowany: 2025-06-01 05:06

JavaFX zostanie usunięta z Java JDK wraz z JDK 11, który ma ukazać się we wrześniu 2018 r. Jest dołączony do obecnego JDK 9 i pozostanie w JDK 10, do wiosny. Ostatnio zmodyfikowany: 2025-01-22 17:01

1. Skrót od pakietu dual-in-line, DIP to chip zamknięty w twardym plastiku z pinami biegnącymi wzdłuż zewnątrz. Zdjęcie jest przykładem DIP znalezionego na płycie głównej komputera, który jest przylutowany na miejscu. Poniżej znajduje się ilustracja porównania między DIP a SIP niepodłączonym do płytki drukowanej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Istnieje kilka metod, a niektóre są nieco bardziej niezawodne. 1Ręcznie zrezygnuj z reklam opartych na zainteresowaniach. 2Użyj AdBlock Plus, aby zablokować odciski palców na płótnie. 3Użyj dodatków NoScript i ScriptSafe. 4Pomyl witryny z Chameleon for Chrome. 5 Przejdź do trybu ukrycia z przeglądarką Tor. Ostatnio zmodyfikowany: 2025-01-22 17:01

Do niedawna pakiet Adobe CS6 można było kupić na stałe w ramach jednorazowej płatności. Nie jest to już jednak opcja, a oprogramowanie Adobe CC jest obecnie dostępne tylko w ramach subskrypcji. W dowolnym momencie w przyszłości możesz dokonać kolejnej miesięcznej płatności i reaktywować oprogramowanie na kolejne 30 dni. Ostatnio zmodyfikowany: 2025-01-22 17:01

7 wskazówek, jak zdać egzaminy certyfikacyjne AWS: Tygodnie przed Zrozumienie rodzajów zadawanych pytań i formatu egzaminu. Pytania na poziomie profesjonalnym z naszego kursu AWS Certified DevOps Engineer: Podziel je na łatwe do opanowania części. Stwórz szczegółowy plan zajęć – czego będziesz się uczyć i kiedy? Znajdź partnera do badania, który poniesie Cię do odpowiedzialności. Ostatnio zmodyfikowany: 2025-06-01 05:06

BuildFire oferuje małym firmom szybki, łatwy i niewymagający kodu sposób na szybkie tworzenie i uruchamianie natywnej aplikacji lub PWA. Jeśli tworzysz aplikację po raz pierwszy lub szukasz naprawdę łatwego narzędzia do tworzenia aplikacji bez kodu, BuildFire to doskonały wybór. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podobnie jak dane poczty, pliki kontaktów programu Poczta usługi Windows Live są przechowywane w ukrytym folderze systemowym na komputerze i są domyślnie zaznaczone. Dane kontaktowe poczty Windows Live można znaleźć w następującej lokalizacji: C:/Users/{USERNAME}/AppData/Local/Microsoft/WindowsLive/Contacts. Ostatnio zmodyfikowany: 2025-01-22 17:01

IFTTT. If This Then That, znane również jako IFTTT (/?ft/), to bezpłatna usługa internetowa służąca do tworzenia łańcuchów prostych instrukcji warunkowych, zwanych apletami. Aplet wywołany zmianami zachodzącymi w innych usługach internetowych, takich jak Gmail, Facebook, Telegram, Instagram lub Pinterest. Ostatnio zmodyfikowany: 2025-01-22 17:01

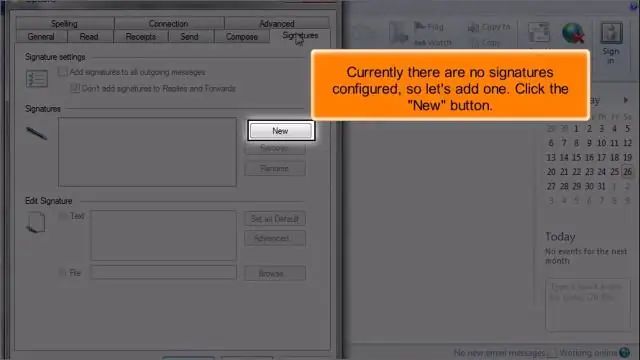

Jak otwierać odpowiedzi i wiadomości przesłane dalej w nowym oknie Na karcie Plik kliknij przycisk Opcje: W oknie dialogowym Opcje programu Outlook na karcie Poczta w obszarze Odpowiedzi i wiadomości przesłane dalej zaznacz opcję Otwórz odpowiedzi i wiadomości przesłane dalej w nowym oknie: Kliknij przycisk OK:. Ostatnio zmodyfikowany: 2025-01-22 17:01

Baw się dobrze! Kup i pobierz lub zainstaluj Minecraft z Minecraft.net lub lokalnego sklepu. Uruchom grę ze swojego urządzenia. Wybierz „Odtwórz” z menu głównego. Bawić się. Wybierz „Serwery” u góry. Wybierz Mineplex z listy, aby dołączyć do Mineplex. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jednym ze sposobów zmiany nazw kolumn w Pandas jest użycie df. kolumny z Pandy i bezpośrednio przypisz nowe nazwy. Na przykład, jeśli masz nazwy kolumn na liście, możesz przypisać listę bezpośrednio do nazw kolumn. Spowoduje to przypisanie nazw z listy jako nazw kolumn dla ramki danych „gapminder”. Ostatnio zmodyfikowany: 2025-01-22 17:01

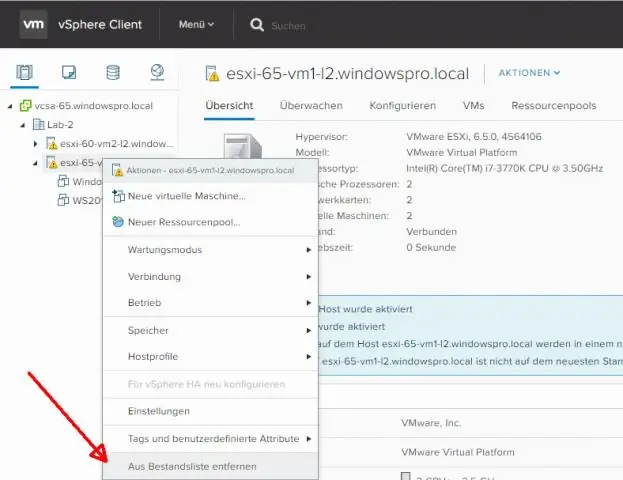

Połącz klienta vSphere z systemem vCenter Server, w którym zarejestrowany jest program Update Manager. Wybierz Wtyczki > Zarządzaj wtyczkami. W oknie Menedżera wtyczek kliknij Pobierz i zainstaluj dla rozszerzenia VMware vSphere Update Manager. Wybierz język instalatora i kliknij OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podsumowanie lekcji Aby sprawdzić, czy artykuł lub źródło jest wiarygodne, upewnij się, że oceniasz aktualność i weryfikowalność artykułu. Aby sprawdzić, czy artykuł jest wiarygodny, musisz sprawdzić referencje autora i sprawdzić, czy informacje pochodzą z bezstronnego źródła. Ostatnio zmodyfikowany: 2025-06-01 05:06

Dane są przechowywane w postaci wielu liczb binarnych, za pomocą magnetyzmu, elektroniki lub optyki. BIOS komputera zawiera proste instrukcje, przechowywane jako dane w pamięci elektronicznej, dotyczące przenoszenia danych do iz różnych miejsc przechowywania oraz wokół komputera w celu przetworzenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Na telefonie lub tablecie z Androidem otwórz ikonę aplikacji Google i dotknij trzywierszowej ikony Menu w lewym górnym rogu ekranu. Z panelu menu wybierz Ustawienia, a następnie dotknij Karty Now na następnym ekranie. Włącz przycisk obok Now on Tap. W wyświetlonym oknie dotknij przycisku Włącz, aby włączyć Google Now onTap. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kontrola dostępu oparta na rolach (RBAC) to metoda ograniczania dostępu do sieci w oparciu o role poszczególnych użytkowników w przedsiębiorstwie. RBAC zapewnia pracownikom prawa dostępu tylko do informacji, których potrzebują do wykonywania swojej pracy i uniemożliwia im dostęp do informacji, które ich nie dotyczą. Ostatnio zmodyfikowany: 2025-01-22 17:01

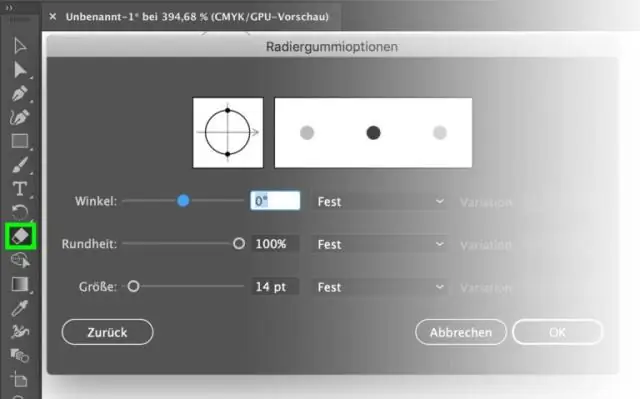

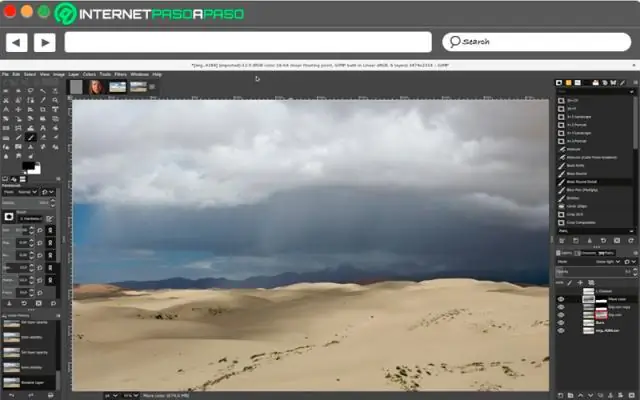

Dzięki nowym zaawansowanym funkcjom zapewnia projektantom elastyczne narzędzie do drukowania, tworzenia wideo lub projektowania w Internecie. Niektóre z funkcji dodanych w programie Photoshop CS5 to wypaczenie marionetkowe, wytłaczanie 3D z Adobe Repoussé, funkcja inteligentnego promienia, wypełnianie z uwzględnieniem zawartości i przetwarzanie obrazu surowego, aby wymienić tylko kilka. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ponieważ TACACS+ używa protokołu TCP, dlatego jest bardziej niezawodny niż RADIUS. TACACS+ zapewnia większą kontrolę nad autoryzacją poleceń, podczas gdy w usłudze RADIUS nie jest obsługiwana żadna zewnętrzna autoryzacja poleceń. Wszystkie pakiety AAA są szyfrowane w TACACS+, podczas gdy tylko hasła są szyfrowane w RADIUS, czyli bezpieczniejsze. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby potwierdzić subskrypcję za pomocą konsoli zarządzania AWS Zaloguj się do konsoli Amazon SQS. Wybierz kolejkę, która ma oczekującą subskrypcję tematu. Wybierz Akcje kolejki, Wyświetl/Usuń wiadomości, a następnie wybierz Rozpocznij odpytywanie wiadomości. W przeglądarce internetowej przejdź do adresu URL. Ostatnio zmodyfikowany: 2025-01-22 17:01

Utmp, wtmp, btmp i warianty takie jak utmpx, wtmpx i btmpx to pliki w systemach uniksopodobnych, które śledzą wszystkie logowania i wylogowania z systemu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zaloguj się do AWS Management Console i otwórz konsolę Billing and Cost Management na https://console.aws.amazon.com/billing/home#/. W obszarze Preferencje w okienku nawigacji wybierz Preferencje płatności. W obszarze Preferencje zarządzania kosztami wybierz opcję Otrzymuj alerty dotyczące korzystania z warstwy bezpłatnej, aby włączyć alerty dotyczące korzystania z warstwy bezpłatnej. Ostatnio zmodyfikowany: 2025-01-22 17:01