W javie to nigdy nie może wystąpić, ponieważ nie ma dziedziczenia wielokrotnego. Tutaj, nawet jeśli dwa interfejsy będą miały tę samą metodę, klasa implementująca będzie miała tylko jedną metodę i to również zostanie zrobione przez implementującego. Dynamiczne ładowanie klas utrudnia implementację dziedziczenia wielokrotnego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kryminalistyka danych na żywo jest jedną z części informatyki śledczej, która jest gałęzią cyfrowej kryminalistyki dotyczącej dowodów prawnych znalezionych w komputerach. Kryminalistyka danych na żywo podąża za tym celem, ale koncentruje się tylko na systemach komputerowych, które są zasilane. Ostatnio zmodyfikowany: 2025-01-22 17:01

Naciśnij klawisz „Menu” w telefonie Samsung i wybierz „Galeria”. Wybierz „Zdjęcia” i wybierz zdjęcie. Jeśli masz opcję, wybierz wiele zdjęć, które chcesz wysłać. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przejdź do ustawień telefonu i wybierz „Pamięć”. Zobaczysz między innymi informacje o wykorzystaniu miejsca, link do narzędzia o nazwie „Smart Storage” (więcej o tym później) oraz listę kategorii aplikacji. Stuknij w niebieski przycisk „Zwolnij miejsce”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rozwiązywanie problemu z synchronizacją programu Outlook dla komputerów Mac Uruchom aplikację Outlook dla komputerów Mac (jeśli można ją otworzyć) Przejdź do Menu, wybierz preferencje i kliknij opcję SyncServices. Odznacz wszystkie pola i uruchom ponownie Outlooka na Macu. Zresetuj preferencje synchronizacji do problemu z synchronizacją FixOutlook. Ostatnio zmodyfikowany: 2025-01-22 17:01

Do czego można używać monday.com? Rurociągi sprzedażowe. Kampanie marketingowe. Procesy rekrutacyjne. Planowanie produkcji wideo. Zarządzanie zadaniami. Śledzenie postępów. Mapy drogowe produktów. Procesy biznesowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

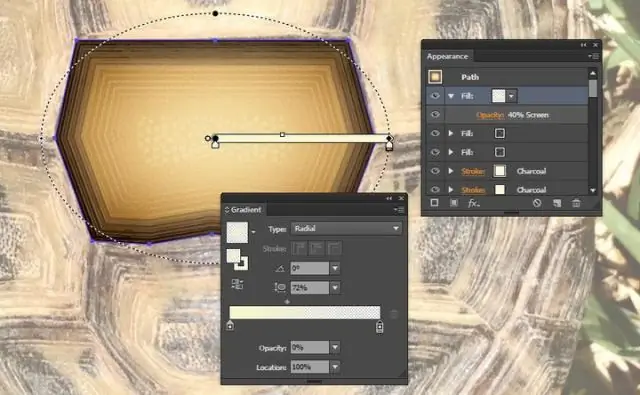

Przytrzymaj klawisz Shift i kliknij obiekty, które chcesz wypełnić tym samym gradientem. Wybierz narzędzie Próbnik kolorów z paska narzędzi i kliknij gradient. Następnie zaznacz obiekty, na których ma zostać zastosowany wybrany gradient.Kliknij ikonę Wypełnienie w panelu Gradient, pasku narzędzi lub panelu Właściwości. Ostatnio zmodyfikowany: 2025-01-22 17:01

Serenity BDD to framework i biblioteka open source do tworzenia zautomatyzowanych testów oprogramowania dla kodu w fazie rozwoju. Serenity BDD, podobnie jak inne zautomatyzowane narzędzia do testowania oprogramowania, wykorzystuje skrypty do wykonywania funkcji oprogramowania rozwojowego w celu testowania funkcjonalności i znajdowania miejsc występowania problemów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Funkcja opóźnienia startu VRRP. Router VRRP kontrolujący adres (adresy) IPv4 lub IPv6 powiązany z routerem wirtualnym nazywa się Master i przekazuje pakiety wysyłane na te adresy IPv4 lub IPv6. Proces wyboru zapewnia dynamiczne przełączanie awaryjne w zakresie odpowiedzialności za przekazywanie w przypadku niedostępności Mastera. Ostatnio zmodyfikowany: 2025-01-22 17:01

Postępowanie cywilne w sprawie wielopaństwowego egzaminu adwokackiego. Kontrakty. Prawo konstytucyjne. Prawo i postępowanie karne. Dowód. Nieruchomość. Torty. Ostatnio zmodyfikowany: 2025-01-22 17:01

Według Boba Batera „ontologia identyfikuje i rozróżnia pojęcia i ich relacje; opisuje treść i relacje. Taksonomia formalizuje hierarchiczne relacje między pojęciami i określa termin, który ma się odnosić do każdego z nich; określa strukturę i terminologię”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Mike Tyson vs. Michael Spinks był pojedynkiem bokserskim, który odbył się w poniedziałek 27 czerwca 1988 roku. Obaj mężczyźni byli niepokonani i każdy z nich miał prawo być legalnym mistrzem wagi ciężkiej. Tyson wygrał walkę, wybijając Spinksa w 91 sekund. Ostatnio zmodyfikowany: 2025-01-22 17:01

Program, który pobiera, nazywa się Googlebot (znany również jako robot, bot lub pająk). Gdy Googlebot odwiedza każdą z tych witryn, wykrywa linki na każdej stronie i dodaje je do swojej listy stron do zindeksowania. Nowe witryny, zmiany w istniejących witrynach i martwe linki są odnotowywane i wykorzystywane do aktualizacji indeksu Google. Ostatnio zmodyfikowany: 2025-01-22 17:01

Plik SLN to plik struktury używany do organizowania projektów w Microsoft Visual Studio. Zawiera informacje tekstowe o środowisku projektu i stanie projektu. Po otwarciu informacje preSolution, Project i postSolution są odczytywane z pliku SLN. Ostatnio zmodyfikowany: 2025-01-22 17:01

W przeciwieństwie do programu Excel, Numbers nie ma koncepcji różnych arkuszy. Zamiast tego Numbers ma jedno wielkie płótno jako arkusz kalkulacyjny. Na kanwie możesz dodawać dane w tabelach, a te tabele są odpowiednikami arkuszy kalkulacyjnych w programie Excel. Kilka zaawansowanych funkcji: obecnie Numbers ma tylko ponad 200 funkcji. Ostatnio zmodyfikowany: 2025-01-22 17:01

LLDP i CDP. Link Layer Discovery Protocol (LLDP) i Cisco Discovery Protocol (CDP) to protokoły warstwy łącza dla bezpośrednio połączonych sąsiadów obsługujących LLDP i CDP, aby ogłaszać siebie i swoje możliwości sobie nawzajem. W LLDP i CDP reklamy są kodowane w pakiecie jako TLV (typ, długość, wartość). Ostatnio zmodyfikowany: 2025-01-22 17:01

Walidacja po stronie klienta ASP.NET MVC jest oparta na wtyczce walidacji jQuery. Można powiedzieć, że walidacja po stronie klienta MVC jest opiniowaną wersją tego, jak walidacja jQuery powinna działać w projekcie ASP.NET MVC. Mimo to podstawowa implementacja jest w pełni oparta na jQuery. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pierwszy typ to Wildcard App ID. Symbol wieloznaczny w ciągu wprowadzonym dla identyfikatora pakietu to znak gwiazdki. Wszystkie wieloznaczne identyfikatory aplikacji muszą kończyć się gwiazdką, a powiązany profil aprowizacji może służyć do kodowania podpisywania dowolnej aplikacji, której identyfikator pakietu jest zgodny z ciągiem znaków wieloznacznych, na przykład: com. Ostatnio zmodyfikowany: 2025-01-22 17:01

Konfigurowanie dostępu do terminala dla Atom Otwórz Atom (polecenie-spacja dla reflektora, wpiszAtom i naciśnij Enter). Kliknij menu Atom w lewym górnym rogu. Kliknij opcję Zainstaluj polecenia powłoki. Wróć do swojego terminala i wejdź do którego atomu. Wpisz atom. aby otworzyć katalog użytkownika w Atom. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wyłącz laptopa, aby ekran był czarny, co sprawia, że odciski palców i cząsteczki kurzu są bardziej widoczne. Spryskaj ekran powietrzem z puszki, aby usunąć wszelkie cząstki, które mogłyby porysować ekran podczas wycierania. Mixa 50/50 roztwór wody destylowanej i alkoholu izopropylowego w sprayu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Narzędzie Lasso wybiera obiekty przez przeciąganie markizy zaznaczenia swobodnej wokół obiektu. Gdy obiekt jest zaznaczony, wokół obiektu pojawia się prostokątna ramka. Wybierz polecenie Edycja > Preferencje (Windows) lub Animate > Preferencje (Macintosh). Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby utworzyć nową stronę składnika Web Part: Kliknij ikonę koła zębatego Ustawienia i wybierz opcję Zawartość witryny. Kliknij bibliotekę Strony witryny lub dowolną bibliotekę, w której chcesz przechowywać nową stronę składników Web Part. Kliknij kartę Pliki na Wstążce. Kliknij listę rozwijaną Nowy dokument po lewej stronie Wstążki i wybierz Strona składników Web Part. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jakie są rodzaje ataków przepełnienia bufora? Atak przepełnienia stosu - jest to najczęstszy rodzaj ataku przepełnienia bufora i polega na przepełnieniu bufora na stosie wywołań*. Atak przepełnienia sterty - ten typ ataku dotyczy danych w otwartej puli pamięci znanej jako sterta. Ostatnio zmodyfikowany: 2025-01-22 17:01

Każda tabela może mieć (ale nie musi) klucz podstawowy. Kolumna lub kolumny zdefiniowane jako klucz podstawowy zapewniają unikalność w tabeli; żadne dwa wiersze nie mogą mieć tego samego klucza. Klucz podstawowy jednej tabeli może również pomóc w identyfikacji rekordów w innych tabelach i być częścią klucza podstawowego drugiej tabeli. Ostatnio zmodyfikowany: 2025-01-22 17:01

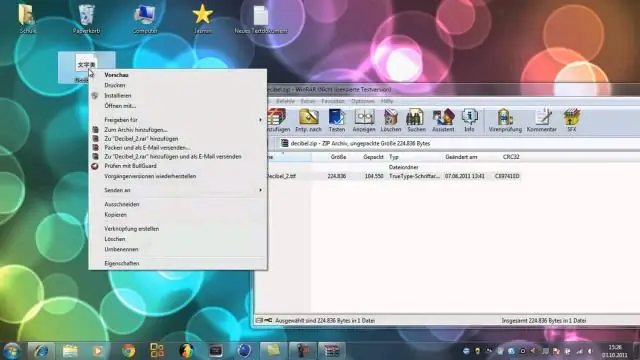

Aby znaleźć czcionkę, którą chcesz przenieść, kliknij przycisk Start w systemie Windows 7/10 i wpisz „czcionki” w polu wyszukiwania. (W Windows 8 wystarczy wpisać „czcionki” na ekranie startowym.) Następnie kliknij ikonę folderu Czcionki w Panelu sterowania. Spowoduje to otwarcie folderu czcionek systemu, którego lokalizacja to „C: WindowsFonts”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Czy powinieneś wziąć CompTIA A+ przed Network+? Nie musisz i prawdopodobnie nie powinieneś zdawać CompTIA A+ przed egzaminem certyfikacyjnym Network+, ponieważ jeśli wchodzisz w dziedzinę cyberbezpieczeństwa, zamiast tego powinieneś skupić się na uzyskaniu certyfikatu Network+ i Security+. Ostatnio zmodyfikowany: 2025-01-22 17:01

Obiektów Application i Session można używać do przechowywania wartości, które są globalne, a nie specyficzne dla strony dla konkretnego użytkownika (sesja) lub dla wszystkich użytkowników (aplikacja). Zmienne sesji i aplikacji są przechowywane na serwerze. Przeglądarki klientów są następnie dołączane do sesji za pomocą pliku cookie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Plik BAM (.bam) to binarna wersja pliku SAM. Plik SAM (.sam) to plik tekstowy rozdzielany tabulatorami, który zawiera dane wyrównania sekwencji. Indeksowanie: IGV wymaga, aby zarówno pliki SAM, jak i BAM były sortowane według pozycji i indeksowane, a pliki indeksowe były zgodne z określoną konwencją nazewnictwa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Bezpośrednie przesyłki pocztowe mogą kosztować od 30 centów do ponad 10 USD na osobę, w zależności od tego, ile wydasz na projekt, kopię marketingową, listy mailingowe, drukowanie i dystrybucję. Niektóre organizacje robią większość tego wewnętrznie i kończą płacenie tylko za drukowanie i wysyłkę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij przycisk „Start” systemu Windows, a następnie kliknij „Panel sterowania”. Kliknij „Wygląd i personalizacja” i „Czcionki”. Kliknij menu „Plik” i wybierz „Zainstaluj nową czcionkę”. Kliknij menu rozwijane „Dyski” i wybierz dysk, na którym znajduje się czcionka staroangielska, którą chcesz dodać. Ostatnio zmodyfikowany: 2025-01-22 17:01

Atom może być używany jako edytor zatwierdzeń Git i jest dostarczany z pakietem language-git, który dodaje podświetlanie składni do edytowanych wiadomości zatwierdzeń, scalania i zmiany bazy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zaloguj się do swojego systemu Linux. Powiedzmy, że będziemy chcieli obejrzeć syslog w poszukiwaniu czegoś niezwykłego. Z wiersza bash wydaj polecenie sudo tail -f /var/log/syslog. Po pomyślnym wpisaniu hasła sudo zobaczysz ten plik dziennika prezentowany w czasie rzeczywistym. Ostatnio zmodyfikowany: 2025-06-01 05:06

Podstawy komputerów - wprowadzenie. Dosłowne znaczenie komputera to urządzenie, które może obliczyć. Jednak współczesne komputery potrafią znacznie więcej niż tylko kalkulować. Komputer to urządzenie elektroniczne, które odbiera dane wejściowe, przechowuje lub przetwarza dane wejściowe zgodnie z instrukcjami użytkownika i zapewnia dane wyjściowe w żądanym formacie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zamknij akumulator litowo-jonowy w hermetycznej torbie i włóż go do zamrażarki na około 24 godziny, upewniając się, że w torbie nie ma wilgoci, która mogłaby zamoczyć akumulator. Po wyjęciu z zamrażarki pozwól mu się rozmrozić przez maksymalnie osiem godzin, aby przywrócić mu temperaturę pokojową. Ostatnio zmodyfikowany: 2025-06-01 05:06

Aplikacja Trello Sync for Jira synchronizuje dane między Trello i Jira. Korzystając z różnych konfiguracji, możesz połączyć swój projekt Jira z tablicą Trello lub tablicę Trello z Jiraproject. Możesz także ustawić pełną synchronizację między Trello i Jira (synchronizacja dwukierunkowa). Ostatnio zmodyfikowany: 2025-01-22 17:01

Wymaż historię przeglądarki Internet Explorer Przydatnym skrótem klawiaturowym do usuwania historii przeglądania w Internet Explorerze jest Ctrl-Shift-Delete. Jeśli naciśniesz tę kombinację klawiszy w najnowszej wersji Eksploratora, otworzy się okno dialogowe, w którym możesz określić, co chcesz zachować, a co chcesz uzupełnić. Ostatnio zmodyfikowany: 2025-01-22 17:01

Start > Panel sterowania > Opcje internetowe > w zakładce Treść -- w sekcji Autouzupełnianie kliknij Ustawienia > odznacz pola „Formularze” oraz „Nazwy użytkowników i hasła w formularzach”, a następnie kliknij przycisk OK i zamknij okna. Ostatnio zmodyfikowany: 2025-01-22 17:01

WIDEO Odpowiednio, jak usunąć baterię Makita? Wyjmij baterię z wiertarki akumulatorowej Makita Wyłącz wiertarkę akumulatorową. Otwórz płytkę ustalającą. To są drzwi na zawiasach w dolnej części narzędzia. Zostanie przycięty na jednym końcu.. Ostatnio zmodyfikowany: 2025-01-22 17:01

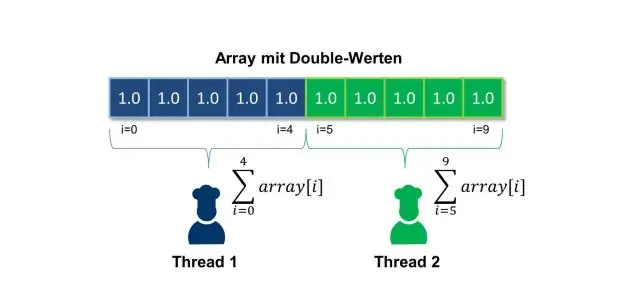

JavaScript - obiekt tablic. Obiekt Array umożliwia przechowywanie wielu wartości w jednej zmiennej. Przechowuje sekwencyjną kolekcję elementów tego samego typu o stałym rozmiarze. Tablica służy do przechowywania zbioru danych, ale często bardziej przydatne jest myślenie o tablicy jako zbiorze zmiennych tego samego typu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Symbol średnicy (?) (znak Unicode U+2300) jest podobny do małej litery ø, a w niektórych krojach używa nawet tego samego glifu, chociaż w wielu innych glify są subtelnie rozróżnialne (zwykle symbol średnicy używa dokładnego koła i litery o jest nieco stylizowany). Ostatnio zmodyfikowany: 2025-01-22 17:01