- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Jakie są różnice? typy z ataki przepełnienia bufora ? Atak przepełnienia stosu - To jest najczęstsze rodzaj z atak przepełnienia bufora i obejmuje wezbrany a bufor na telefon stos *. Sterta atak przepełnienia - Ten rodzaj ataku cele danych w otwartej puli pamięci znanej jako sterta*.

W związku z tym, czym jest atak przepełnienia bufora w bezpieczeństwie sieci?

W informacji bezpieczeństwo i programowania, a Przepełnienie bufora , lub przepełnienie bufora , to anomalia polegająca na tym, że program podczas zapisywania danych do bufor , przekracza buforowy granicę i nadpisuje sąsiednie lokalizacje pamięci. Wykorzystywanie zachowania Przepełnienie bufora jest dobrze znanym bezpieczeństwo wykorzystać.

Podobnie, jak można uniknąć ataków przepełnienia bufora? Zapobieganie Przepełnienie bufora Najłatwiejszym sposobem zapobiegania tym lukom jest po prostu użycie języka, który: czy nie pozwalają na nie. C pozwala na te luki poprzez bezpośredni dostęp do pamięci i brak silnego typowania obiektowego. Języki, które robić nie dzielić te aspekty są zazwyczaj odporne. Java, Python i.

W związku z tym, jak następuje atak przepełnienia bufora?

A Przepełnienie bufora występuje, gdy program lub proces próbuje zapisać więcej danych w bloku pamięci o stałej długości lub bufor , niż bufor jest przeznaczony do trzymania. Wykorzystywanie Przepełnienie bufora pozwala atakującemu kontrolować lub zawieszać proces lub modyfikować jego wewnętrzne zmienne.

Dlaczego luka w zabezpieczeniach przepełnienia bufora A?

A podatność na przepełnienie bufora występuje, gdy podajesz programowi za dużo danych. Nadmiar danych uszkadza pobliską przestrzeń w pamięci i może zmienić inne dane. W rezultacie program może zgłosić błąd lub zachowywać się inaczej. Taki luki są również nazywane bufor najechać.

Zalecana:

Jakim rodzajem bazy danych są bazy operacyjne?

Operacyjna baza danych jest źródłem hurtowni danych. Elementy w operacyjnej bazie danych można dodawać i usuwać na bieżąco. Te bazy danych mogą być oparte na SQL lub NoSQL, przy czym ta ostatnia jest nastawiona na operacje w czasie rzeczywistym

Jakim rodzajem wirusa był słynny Michał Anioł?

Michelangelo jest klasyfikowany jako wirus sektora rozruchowego, rodzaj wirusa, który infekuje sektory startowe urządzeń pamięci masowej - zwykle sektor rozruchowy dyskietki lub główny rekord rozruchowy (MBR) dysku twardego

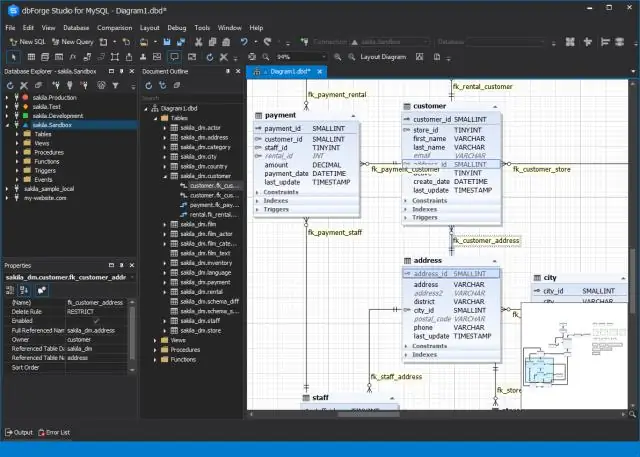

Jakim rodzajem bazy danych jest MariaDB?

MariaDB to system zarządzania relacyjnymi bazami danych (DBMS) typu open source, który jest kompatybilnym zamiennikiem szeroko stosowanej technologii baz danych MySQL

Kiedy po raz pierwszy zaczęło się pojawiać przepełnienie bufora?

Pierwszy atak polegający na przepełnieniu bufora rozpoczął się w 1988 roku. Nazywano go robakiem internetowym Morris. Atak przepełnienia ujawnia luki w programie. Zalewa pamięć danymi, których jest więcej niż program może kontrolować

Jakim rodzajem animacji jest animacja z gliny?

Animacja gliny lub gliny, czasem animacja z plasteliny, to jedna z wielu form animacji poklatkowej. Każdy animowany element, postać lub tło, jest „odkształcalny” – wykonany z plastycznej substancji, zwykle plasteliny