Kroki Otwórz panel szybkich ustawień Galaxy. Włącz sieć Wi-Fi. Otwórz aplikację Ustawienia Galaxy. Stuknij Połączenia u góry Ustawień. Przesuń w dół i dotknij Więcej ustawień połączenia. Stuknij opcję Połączenia przez Wi-Fi. Przesuń przełącznik połączeń Wi-Fi w położenie. Stuknij kartę Preferencje połączeń. Ostatnio zmodyfikowany: 2025-01-22 17:01

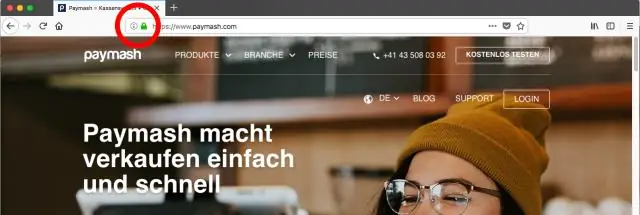

Jak włączyć SSL w cPanel? Zaloguj się na swoje konto cPanel. Kliknij SSL/TLS w sekcji „Bezpieczeństwo”. Po kliknięciu „SSL/TLS”, kliknij „Zarządzaj witrynami SSL” w „Zainstaluj i zarządzaj SSL dla swojej witryny (HTTPS)” Skopiuj kod certyfikatu SSL, który otrzymałeś od urzędu certyfikacji i po prostu wklej go do „Certyfikatu”. : (CRT)”. Ostatnio zmodyfikowany: 2025-06-01 05:06

Dodawanie aspektu do projektu Java EE W widoku Eksploratora projektów w perspektywie Java™ EE kliknij prawym przyciskiem myszy projekt, a następnie wybierz opcję Właściwości. Wybierz stronę Aspekty projektu w oknie Właściwości. Kliknij opcję Modyfikuj projekt i zaznacz pola wyboru obok faset, które chcesz mieć w projekcie. Ostatnio zmodyfikowany: 2025-01-22 17:01

W Oracle PL/SQL ROWNUM to pseudokolumna, która wskazuje numer wiersza w zestawie wyników pobranym przez zapytanie SQL. Rozpoczyna się od przypisania 1 do pierwszego wiersza i zwiększa wartość ROWNUM z każdym kolejnym zwracanym wierszem. Zestaw wyników zapytania można ograniczyć, filtrując za pomocą słowa kluczowego ROWNUM w klauzuli WHERE. Ostatnio zmodyfikowany: 2025-01-22 17:01

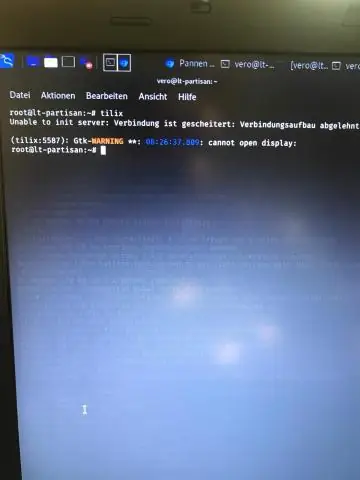

Wykonaj jedną z następujących czynności: Naciśnij klawisze Alt+F12. Wybierz Widok | Okna narzędziowe | Terminal z menu głównego. Kliknij przycisk okna narzędzia Terminal. Umieść wskaźnik myszy w lewym dolnym rogu IDE, a następnie wybierz Terminal z menu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sprawdź w Ustawieniach systemu Przejdź do Ustawień, a następnie wybierz „Informacje o telefonie” u dołu listy. Pole Numer modelu pokazuje odpowiedź. Ostatnio zmodyfikowany: 2025-01-22 17:01

Klucz szyfrowania danych (DEK) to rodzaj klucza przeznaczony do szyfrowania i odszyfrowywania danych co najmniej raz lub wiele razy. Dane są szyfrowane i deszyfrowane za pomocą tego samego DEK; dlatego DEK musi być przechowywany przez co najmniej określony czas w celu odszyfrowania wygenerowanego tekstu zaszyfrowanego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ponieważ ludzie zwiększają ilość informacji, które udostępniają w serwisach społecznościowych, wzrasta również potrzeba zaostrzonych kontroli bezpieczeństwa i prywatności. Potencjał nadużyć i naruszeń prywatności jest po prostu zbyt wysoki, gdy pracodawcy mają dostęp do kont w mediach społecznościowych danej osoby. Ostatnio zmodyfikowany: 2025-01-22 17:01

Za pomocą programu Microsoft Word Mobile możesz otwierać, edytować, a nawet tworzyć nowe dokumenty programu Word bezpośrednio w telefonie. Aby rozpocząć, przejdź do Centrum Office. Aby otworzyć dokument programu Word w Miejscach, stuknij miejsce, w którym znajduje się dokument, a następnie stuknij dokument. Przesuń do Ostatnie, a następnie stuknij ostatnio otwarty dokument. Dotknij Szukaj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kroki do zapamiętania Krok 1 − Utwórz obiekt Gson za pomocą GsonBuilder. Utwórz obiekt Gson. Jest to przedmiot wielokrotnego użytku. Krok 2 - Deserializacja JSON do obiektu. Użyj metody fromJson(), aby pobrać Object z JSON. Krok 3 – Serializuj obiekt do formatu JSON. Użyj metody toJson(), aby uzyskać reprezentację obiektu w postaci ciągu JSON. Ostatnio zmodyfikowany: 2025-06-01 05:06

Strapi to darmowy i bezgłowy CMS typu open source, dostarczający Twoje treści wszędzie tam, gdzie potrzebujesz. Zachowaj kontrolę nad swoimi danymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zrozumienie tematu i predykatu jest kluczem do dobrego pisania zdań. Podmiotem pełnego zdania jest to, o kim lub o czym jest zdanie, a orzeczenie mówi o tym przedmiocie. Pies jest podmiotem zdania, ponieważ zdanie mówi coś o psie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli aparat nie działa w systemie Windows10, może to oznaczać, że po ostatniej aktualizacji brakuje sterowników. Możliwe też, że Twój program antywirusowy blokuje aparat lub ustawienia prywatności nie zezwalają na dostęp do aparatu w przypadku niektórych aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wystarczy wymieszać pół szklanki z sokiem z dwóch cytryn i masz swojego zabójcę termitów. Umieść go w butelce z rozpylaczem i spryskaj mieszanką obszar, w którym podejrzewasz termity. Kwaśna substancja zabije termity w kontakcie. Ostatnio zmodyfikowany: 2025-06-01 05:06

WIDEO Podobnie można zapytać, jak głęboka powinna być piaskownica? Jeśli chcesz zbudować piaskownicę , zmierz obwód i wykop obszar do głębokość 6 cali. Następnie dodaj warstwę piasku o szerokości około 4 cali, aby deski usiadły przed odłożeniem pierwszej warstwy desek.. Ostatnio zmodyfikowany: 2025-01-22 17:01

GroupMe pozwala użytkownikom komunikować się wszelkiego rodzaju informacji ze wszystkimi w grupie. Jednak użytkownicy mają trudności z udostępnianiem i znajdowaniem ważnych lub konkretnych wiadomości, ponieważ: Trudno jest znaleźć w ogromnym stosie wiadomości. Użytkownicy nie mogą robić takich rzeczy, jak przypinanie lub zapisywanie wiadomości, które chcą. Ostatnio zmodyfikowany: 2025-01-22 17:01

Illustrator jest obecnie postrzegany jako narzędzie dla projektantów graficznych i artystów cyfrowych do tworzenia wielu różnych rodzajów produktów cyfrowych. Oba są teraz częścią potężnego pakietu Creative Cloud firmy Adobe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Protokół transmisji strumieniowej w czasie rzeczywistym (RTSP) to protokół sterowania siecią przeznaczony do użytku w systemach rozrywkowych i komunikacyjnych do sterowania serwerami mediów strumieniowych. Protokół służy do ustanawiania i kontrolowania sesji medialnych między punktami końcowymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Elementy graficzne to obrazy i inne obrazy towarzyszące fragmentowi tekstu, aby podkreślić jego znaczenie dla czytelnika. Niektóre przykłady funkcji graficznych obejmują zdjęcia, rysunki, mapy, wykresy i diagramy. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jak podłączyć VoIP do linii stacjonarnej Podłącz jeden koniec kabla Ethernet do wolnego portu routera lub szybkiego modemu. Podłącz drugi koniec kabla Ethernet do portu internetowego adaptera VoIP dostarczonego przez dostawcę usług VoIP. Podłącz jeden koniec kabla telefonicznego do portu telefonicznego adaptera VoIP, oznaczonego „Linia 1” lub „Telefon 1”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Brak szyfrowania oznacza, że komunikacja w witrynie nie jest zabezpieczona, czego większość przeglądarek w dzisiejszych czasach stale poprawia. Cytat. Bezpieczne połączenie to szyfrowana wymiana informacji między odwiedzaną witryną a Internet Explorer. Ostatnio zmodyfikowany: 2025-01-22 17:01

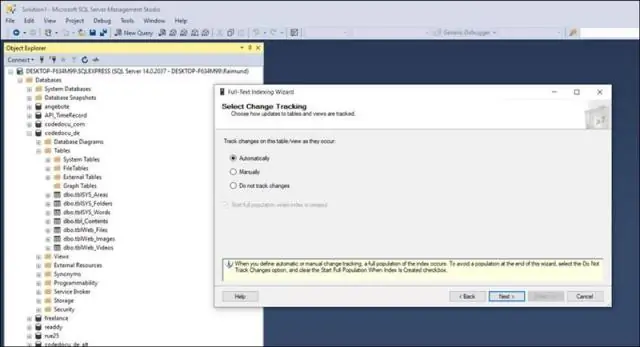

Sys. dm_exec_sessions to widok o zasięgu serwera, który pokazuje informacje o wszystkich aktywnych połączeniach użytkowników i zadaniach wewnętrznych. Informacje te obejmują wersję klienta, nazwę programu klienta, czas logowania klienta, logowanie użytkownika, ustawienia bieżącej sesji i inne. Użyj sys. Ostatnio zmodyfikowany: 2025-01-22 17:01

Maszyna wirtualna z wywłaszczaniem (PVM) to instancja maszyny wirtualnej (VM) Google Compute Engine (GCE), którą można kupić ze sporym rabatem, o ile klient zaakceptuje, że instancja zostanie zakończona po 24 godzinach. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pierwotna odpowiedź: Co to jest ifstream w C ++? ifstream w c ++ to klasa strumienia, która oznacza strumień pliku wejściowego. Służy do odczytywania danych z pliku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zaloguj się i wybierz opcję „Zobacz egzaminy dla innego programu testowego” i wybierz Program certyfikacji Oracle. Przejdź do certview.oracle.com. Wybierz opcję First Time User i zaloguj się przy użyciu nazwy użytkownika i hasła Oracle Web Account. Podaj identyfikator Oracle Testing ID i adres e-mail ze swojego profilu Pearson VUE. Ostatnio zmodyfikowany: 2025-01-22 17:01

Firewire (zwany także IEEE 1394) jest, obok USB, kolejnym popularnym złączem do dodawania urządzeń peryferyjnych do komputera. Firewire jest najczęściej używany do podłączania kamer cyfrowych, zewnętrznych dysków twardych i innych urządzeń, które mogą korzystać z wysokiej szybkości transferu (do 480 Mb/s) obsługiwanej przez połączenie Firewire. Ostatnio zmodyfikowany: 2025-06-01 05:06

Replikacja systemu plików DFS to rola systemu Windows Server, która może jej używać do replikowania serwerów plików w sieci LAN lub Internecie. Replikacja DFS (Distributed File System) używa algorytmu kompresji jako zdalnej kompresji różnicowej (RDC), aby replikować tylko zmiany w bloku pliku zamiast całego pliku. Ostatnio zmodyfikowany: 2025-01-22 17:01

LogManager służy do utrzymywania właściwości konfiguracyjnych struktury rejestrowania oraz do zarządzania hierarchiczną przestrzenią nazw wszystkich nazwanych obiektów Logger. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pierwotna odpowiedź: Czy trudno jest nauczyć się Java? Nie trudniejsze niż jakikolwiek inny język programowania i znacznie łatwiejsze niż wiele innych. To całkiem dobry pierwszy język do nauki, ponieważ proste rzeczy można zrobić dość łatwo, a rodzaje błędów, które prawdopodobnie popełnisz, są łatwo zrozumiałe i naprawione. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pytania do wywiadu z programistą Full Stack: Jaki jest najważniejszy język programowania w Twojej pracy? Nad jakimi projektami kodowania obecnie pracujesz? Jaka jest Twoim zdaniem najważniejsza cecha w Full Stack Developerze? Jak jesteś na bieżąco z rozwojem branży technologicznej? Opisz czas, kiedy popełniłeś błąd w swoich obowiązkach. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby dodać klasę serwera proxy do projektu przy użyciu narzędzia Wsdl.exe W wierszu polecenia użyj narzędzia Wsdl.exe, aby utworzyć klasę serwera proxy, określając (co najmniej) adres URL usługi sieci Web serwera raportów. Narzędzie WSDL akceptuje szereg argumentów wiersza polecenia do generowania proxy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kroki, aby bezstratnie przekonwertować VOB na MKV Załaduj pliki VOB. Włóż dysk DVD do napędu DVD, a następnie znajdź pliki VOB w folderze ViDEO_TS. Wybierz MKV jako wyjściowy format wideo. Wybierz „MKV” jako format wyjściowy z „Profil” > „CommonVideo” jako format wyjściowy. Rozpocznij konwersję filmów VOB do MKV. Ostatnio zmodyfikowany: 2025-01-22 17:01

Po uruchomieniu FixMeStick nawiązuje połączenie z Internetem, sprawdza dostępność aktualizacji produktów, pobiera najnowsze sygnatury złośliwego oprogramowania i rozpoczyna skanowanie w celu usunięcia złośliwego oprogramowania. Wszystko to dzieje się bez żadnej akcji ze strony użytkownika. W rzeczywistości wyskakuje komunikat sugerujący, abyś poszedł zrobić sobie przerwę, ponieważ skanowanie może potrwać kilka godzin. Ostatnio zmodyfikowany: 2025-01-22 17:01

Poniżej przedstawiono kroki, aby utworzyć prosty projekt Spring Boot. Krok 1: Otwórz inicjalizację Spring https://start.spring.io. Krok 2: Podaj nazwę grupy i artefaktu. Krok 3: Teraz kliknij przycisk Generuj. Krok 4: Wyodrębnij plik RAR. Krok 5: Zaimportuj folder. SpringBootExampleApplication.java. pom.xml. Ostatnio zmodyfikowany: 2025-01-22 17:01

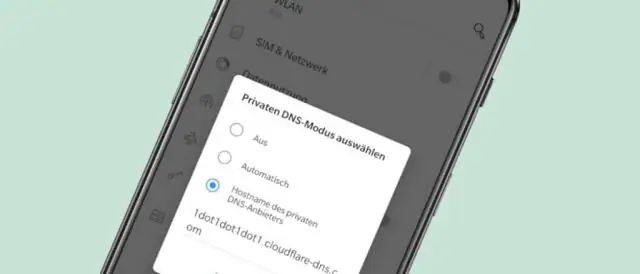

Standardowy DNS nie jest nigdzie szyfrowany. DNSSEC ma kryptograficznie podpisane (ale nadal nie zaszyfrowane) odpowiedzi. Na przestrzeni lat pojawiły się nietypowe pomysły i wdrożenia, ale nic poważnego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Niektóre przykłady rzeczowników pospolitych to takie rzeczy jak stół, pies, miasto, miłość, film, ocean, książka. Rzeczownik własny to rzeczownik, który odnosi się do konkretnej osoby, miejsca, rzeczy, zwierzęcia lub idei. Wszystko wokół ciebie jest rzeczownikiem, dlatego nauka rozpoznawania rzeczowników pospolitych i własnych jest ważna dla twojego pisania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Połącz się z Raspberry Pi za pomocą telefonu komórkowego/tabletu Najpierw zainstaluj tightvncserver na swoim Raspberry Pi. Upewnij się, że jesteś podłączony do tej samej sieci Wi-Fi, co Twoje urządzenie mobilne z Raspberry Pi. Znajdź adres IP swojego Raspberry Pi za pomocą ifconfig. Teraz uruchom serwer VNC na vncserver Raspberry Pi:1. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przełącznik jednobiegunowy jest koniem roboczym przełączników ogólnego przeznaczenia. Służy do sterowania oświetleniem, gniazdem lub innym urządzeniem z jednego miejsca. Charakterystyczną cechą przełącznika jednobiegunowego jest to, że ma on oznaczenia włączenia i wyłączenia na przełączniku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Czy Google Public DNS zabezpiecza tzw. „ostatni skok” poprzez szyfrowanie komunikacji z klientami? Tak! Tradycyjny ruch DNS jest transportowany przez UDP lub TCP bez szyfrowania. Zapewniamy również DNS przez HTTPS, który szyfruje ruch między klientami a Google Public DNS. Ostatnio zmodyfikowany: 2025-06-01 05:06

Urs znaczy „twój”. Ostatnio zmodyfikowany: 2025-01-22 17:01