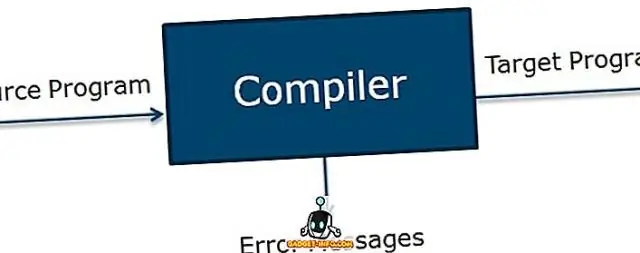

Różnica między kompilatorem a interpreterem. Akompilator to tłumacz, który przekształca język źródłowy (język wysokiego poziomu) na język obiektowy (język maszynowy). W przeciwieństwie do kompilatora, interpreter to program, który imituje wykonywanie programów napisanych w języku źródłowym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Migotanie kursora może być spowodowane ustawieniami klawiatury, w których szybkość migania kursora jest ustawiona zbyt wysoko. Szybkość migania kursora można zmienić w systemie Windows 7 w Panelu sterowania we Właściwościach klawiatury. Na komputerze Mac ustawienia myszy, klawiatury i trackballa można zmienić w Preferencjach systemowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

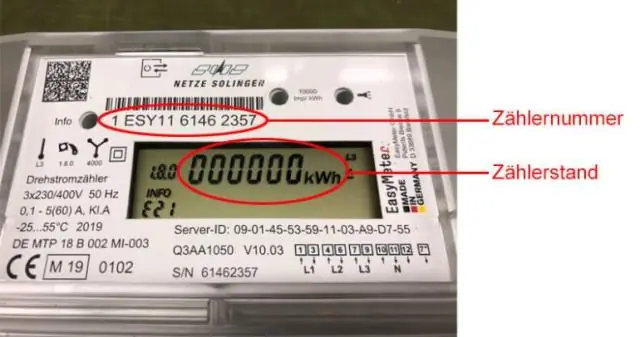

Jeśli uważasz, że problem dotyczy Twojego konta Entergy, zadzwoń pod numer 1-800-ENTERGY (1 800 368 3749), aby porozmawiać z przedstawicielem obsługi klienta Entergy. Ostatnio zmodyfikowany: 2025-01-22 17:01

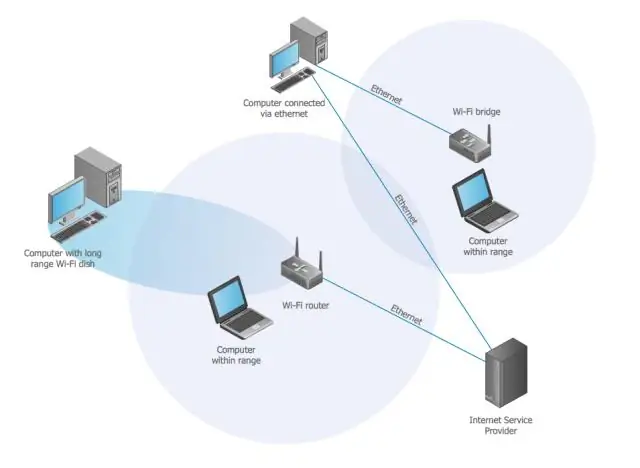

Punkty dostępu Juniper Networks obsługują wszystkie trzy standardowe typy szyfrowania bezprzewodowego punktu dostępu klienta: starsze szyfrowanie Wired Equivalent Privacy (WEP), Wi-FiProtected Access (WPA) i WPA2 (zwane również RSN). Typ szyfrowania jest konfigurowany w profilach usługi WLAN w zakładka Ustawienia zabezpieczeń. Ostatnio zmodyfikowany: 2025-01-22 17:01

Diagramy rzeczowe to zmodyfikowane diagramy drabinkowe, które zawierają informacje na temat. 123 38-9) W jaki sposób na większości schematów okablowanie polowe różni się od okablowania fabrycznego? Okablowanie polowe jest zwykle rysowane liniami przerywanymi, podczas gdy okablowanie fabryczne jest zwykle rysowane liniami ciągłymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rootowanie to proces, który umożliwia uzyskanie dostępu root do kodu systemu operacyjnego Android (odpowiednik dla urządzeń Apple idjailbreaking). Daje ci uprawnienia do modyfikowania kodu oprogramowania na urządzeniu lub instalowania innego oprogramowania, na które producent normalnie nie pozwala. Ostatnio zmodyfikowany: 2025-01-22 17:01

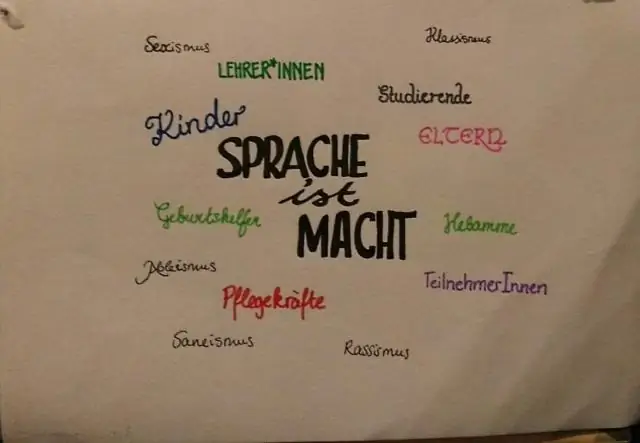

STEM oznacza naukę, technologię, inżynierię i matematykę, ale to, na czym koncentruje się edukacja STEM, to znacznie więcej niż te cztery przedmioty. Zabawki STEM zachęcają dzieci do rozwijania umiejętności w podstawowych dyscyplinach nauki, technologii, inżynierii i matematyce. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dziesięć najbardziej krytycznych luk w zabezpieczeniach sieci bezprzewodowych i urządzeń mobilnych Domyślne routery WiFi. Domyślnie routery bezprzewodowe są dostarczane w stanie niezabezpieczonym. Nieuczciwe punkty dostępu. Bezprzewodowa konfiguracja zerowa. Exploity Bluetooth. Słabości WEP. Hasła szyfrowania czystego tekstu. Złośliwy kod. Automatyczne uruchamianie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Instytucje muszą przechowywać w Bannerze Georgia Testing ID (GTID) przypisane każdemu kandydatowi. Otrzymany przez instytucje USG z transkrypcji High School XML, GTID to 10-cyfrowy numer identyfikacyjny, który jest przeznaczony do śledzenia uczniów szkół publicznych w Gruzji od przedszkola do college'u. Ostatnio zmodyfikowany: 2025-01-22 17:01

Identyfikator cyfrowy certyfikatu utworzony w programie Acrobat można znaleźć w katalogu/Użytkownik/[nazwa użytkownika]/AppData/Roaming/Adobe/Acrobat/11.0/Security. Jeśli podpis zawiera plik graficzny, jest przechowywany w pliku o nazwie wygląd. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tryb Orto jest używany, gdy określasz kąt lub odległość za pomocą dwóch punktów za pomocą urządzenia wskazującego. W trybie Orto ruch kursora jest ograniczony do kierunku poziomego lub pionowego względem LUW. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak wysyłać gry przez Bluetooth. Technologia Bluetooth umożliwia szybkie przesyłanie małych lub dużych plików z jednego urządzenia do drugiego bez niedogodności związanych z używaniem przewodów lub instalowaniem programów. Od 2010 r. wiele telefonów komórkowych i laptopów jest wyposażonych w łączność Bluetooth i karty SD zapewniające dodatkową pamięć masową. Ostatnio zmodyfikowany: 2025-01-22 17:01

W C# odwołanie do obiektu odnosi się do obiektu jako całości, a zmienna ref jest aliasem innej zmiennej. Można powiedzieć, że są one różne koncepcyjnie, ponieważ C# zezwala na różne operacje na nich. Ostatnio zmodyfikowany: 2025-01-22 17:01

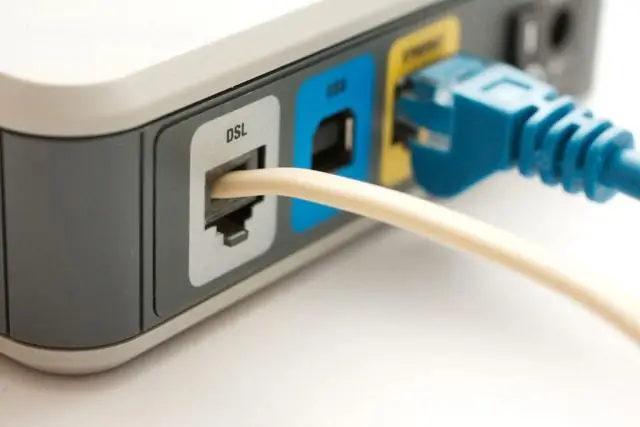

Filtr DSL (również rozdzielacz DSL lub mikrofiltr) to analogowy filtr dolnoprzepustowy instalowany między urządzeniami analogowymi (takimi jak telefony lub modemy analogowe) a zwykłą starą linią telefoniczną (POTS). Filtry DSL to urządzenia pasywne, które do działania nie wymagają źródła zasilania. Ostatnio zmodyfikowany: 2025-01-22 17:01

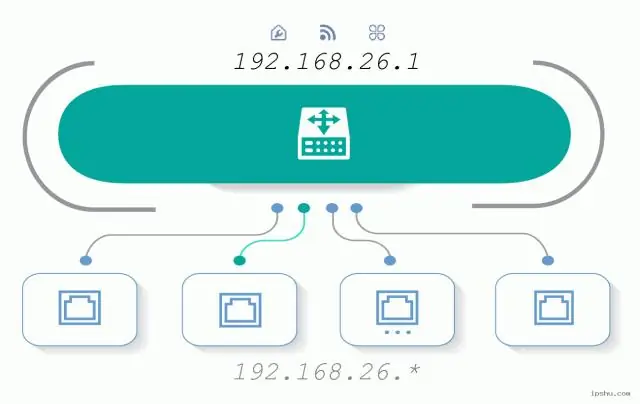

Możesz zalogować się do routera Edimax w trzech prostych krokach: Znajdź swój adres IP routera Edimax. Wprowadź adres IP routera Edimax w pasku adresu przeglądarki internetowej. Prześlij swoją nazwę użytkownika i hasło routera Edimax po wyświetleniu monitu przez router. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sinkhole to w zasadzie sposób na przekierowanie złośliwego ruchu internetowego, aby mógł on zostać przechwycony i przeanalizowany przez analityków bezpieczeństwa. Sinkhole są najczęściej wykorzystywane do przejęcia kontroli nad botnetami poprzez przerwanie nazw DNS botnetu wykorzystywanego przez szkodliwe oprogramowanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Baza danych czasu rzeczywistego Firebase to baza danych hostowana w chmurze. Gdy tworzysz aplikacje wieloplatformowe za pomocą naszych pakietów SDK dla systemów Android, iOS i JavaScript, wszyscy Twoi klienci współdzielą jedną instancję Bazy danych czasu rzeczywistego i automatycznie otrzymują aktualizacje z najnowszymi danymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

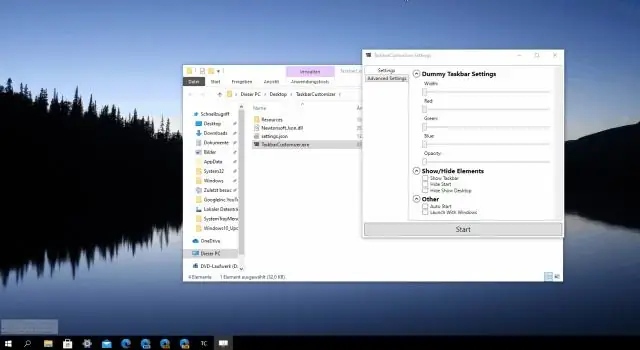

Musisz użyć Oczyszczania dysku, ale na szczęście proces jest prosty i nie zajmie dużo czasu. Kliknij prawym przyciskiem myszy przycisk Start. Kliknij Szukaj. Wpisz Oczyszczanie dysku. Kliknij prawym przyciskiem myszy Oczyszczanie dysku. Kliknij Uruchom jako administrator. Kliknij strzałkę listy rozwijanej pod Dyskami. Kliknij dysk, na którym znajduje się instalacja systemu Windows. Kliknij OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Brakuje mu również gniazda słuchawkowego, co jest irytujące, gdy zdajesz sobie sprawę, że chociaż tak, Z2 Force jest cieńszy niż zeszłoroczny model, to jest o włos grubszy niż najnowszy Moto Z2 Play. Ten telefon zawiera gniazdo słuchawkowe, a jednocześnie ma większą baterię w środku. Ostatnio zmodyfikowany: 2025-01-22 17:01

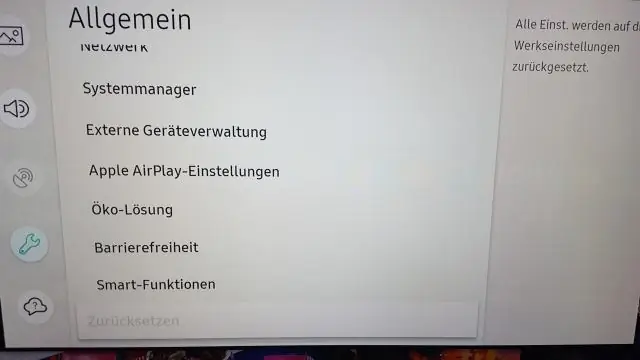

System najpierw skonsultuje się z innymi urządzeniami w sieci, a także z komputerami z systemem Windows 10 w szerszym Internecie. Możesz wyłączyć Optymalizację dostarczania, otwierając aplikację Ustawienia systemu Windows 10 i przechodząc do kategorii "Aktualizacja i zabezpieczenia". Strona Windows Update powinna otworzyć się automatycznie. Ostatnio zmodyfikowany: 2025-01-22 17:01

OVER() to obowiązkowa klauzula definiująca okno w zestawie wyników zapytania. OVER() jest podzbiorem SELECT i częścią definicji agregacji. Funkcja okna oblicza wartość dla każdego wiersza w oknie. PARTYCJA WEDŁUG expr_list. PARTITION BY to opcjonalna klauzula, która dzieli dane na partycje. Ostatnio zmodyfikowany: 2025-01-22 17:01

Hasło BIOS to informacja uwierzytelniająca, która czasami jest wymagana do zalogowania się do podstawowego systemu wejścia/wyjścia (BIOS) komputera przed uruchomieniem komputera. Hasła utworzone przez użytkownika można czasem wyczyścić, wyjmując baterię CMOS lub używając specjalnego oprogramowania do łamania haseł BIOS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Język C jest nazywany ustrukturyzowanym językiem programowania, ponieważ aby rozwiązać duży problem, język programowania C dzieli problem na mniejsze moduły zwane funkcjami lub procedurami, z których każdy obsługuje określoną odpowiedzialność. Program, który rozwiązuje cały problem, to zbiór takich funkcji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz uzyskać dostęp do pokoju przesłuchań na dwa sposoby, używając dwóch unikalnych kluczy w rozgrywkach Leona i Claire, odpowiednio Club i Heart Key. Podnieś Bejeweled Box na półce, a następnie połącz z nim czerwony klejnot w ekwipunku. Wewnątrz znajdziesz S.T.A.R.S. Ostatnio zmodyfikowany: 2025-01-22 17:01

Naciśnij Ctrl+Shift+B i wybierz system kompilacji. Naciśnij Ctrl+B, aby uruchomić swój kod. Wygląda na to, że potrzebujesz systemu kompilacji – w zasadzie określa on, jakie polecenie ma zostać uruchomione po naciśnięciu Cmd/Ctrl+B. Ostatnio zmodyfikowany: 2025-06-01 05:06

Aby zresetować nadajnik na klatkę piersiową: Wyjmij baterię. Naciśnij palcami metalowe zatrzaski przymocowane do paska przez co najmniej 10 sekund. Odczekaj 30 sekund, a następnie włóż baterię z powrotem. Ostatnio zmodyfikowany: 2025-01-22 17:01

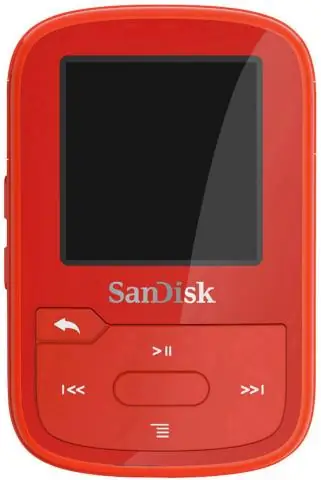

Zmotywuj się do codziennych treningów dzięki temu przenośnemu odtwarzaczowi MP3 SanDisk Clip Sport Plus. Technologia Bluetooth umożliwia podłączenie bezprzewodowych zestawów słuchawkowych, a wodoodporna konstrukcja jest idealna do użytku na zewnątrz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pobierz Kodi i zainstaluj go na Fire Stick Pobierz i zainstaluj adbLink z Jocala. Uruchom adbLink na swoim komputerze. Kliknij Nowy. Wpisz opis Fire Stick. W polu Adres wprowadź adres IP wyświetlany na urządzeniu FireStick. Naciśnij Zapisz. Wybierz Fire Stick w sekcji Bieżące urządzenie, jeśli nie jest jeszcze zaznaczone. Naciśnij Połącz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kiedy przypominamy sobie konkretne wydarzenia lub doświadczenia, które przeżyliśmy w naszym życiu, używamy pamięci epizodycznej. Pamięć epizodyczna składa się z faktów osobistych i doświadczenia, natomiast pamięć semantyczna składa się z faktów ogólnych i wiedzy. Na przykład wiedza, że piłka nożna to sport, jest przykładem pamięci semantycznej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dla entuzjastów gier wybierz 500 GBSSD, a nawet 1 TB, a następnie zainwestuj w dyski twarde o pojemności 10 TB lub nie. Jeśli jesteś naprawdę poważnym graczem, 10 TB to dużo! Ale 3 do 6 TB powinno wystarczyć na wszystkie te pliki i filmy. Wszystko naprawdę zależy od Twojego budżetu i potrzeb związanych z przechowywaniem, więc wybierz to, czego potrzebujesz i czego chcesz. Ostatnio zmodyfikowany: 2025-01-22 17:01

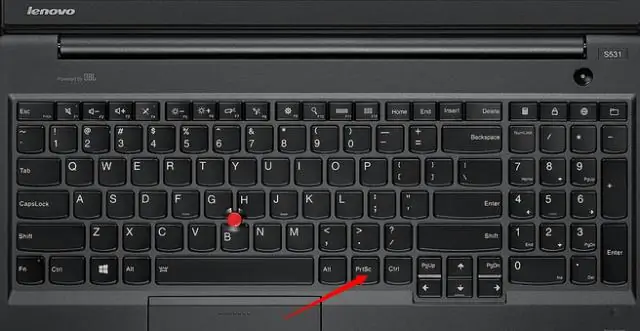

Metoda 1: Przechwyć zrzut ekranu w Redmi Note 7 Pro za pomocąKlawisze sprzętowe Przejdź do ekranu, który chcesz przechwycić. Ustaw widok dokładnie tak, jak chcesz zrzut ekranu. Naciśnij i przytrzymaj jednocześnie przyciski zmniejszania głośności i zasilania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak wydrukować kopertę za pomocą LibreOffice Uruchom LibreOffice Writer, aby utworzyć nowy dokument. Kliknij Wstaw, a następnie Koperta. Pojawi się okno „Koperta” z zakładkami Koperta, Format i Drukarka. Domyślnie zaczynasz na karcie Koperta. (Opcjonalnie) Po zakończeniu kliknij Nowy dokument. Plik > Drukuj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zasięg lub prędkość. Jeśli chcesz mieć lepszy zasięg, użyj 2,4 GHz. Jeśli potrzebujesz wyższej wydajności lub prędkości, należy użyć pasma 5 GHz. Pasmo 5 GHz, które jest nowsze z nich, może potencjalnie przebić się przez bałagan w sieci i zakłócenia, aby zmaksymalizować wydajność sieci. Ostatnio zmodyfikowany: 2025-01-22 17:01

Społeczności Google+. Te społeczności to grupy utworzone na określony temat, od gadżetów po science fiction. Osoba lub firma może utworzyć społeczność Google+ na dowolny temat, aby zaangażować innych użytkowników sieci zainteresowanych tym tematem. Ostatnio zmodyfikowany: 2025-01-22 17:01

„Dzielą się słabymi punktami i kłopotami”, powiedział współzałożyciel storybooth, JoshSinel, „a dzieci zdają sobie sprawę, że nie są same, bez względu na to, przez co przechodzą”. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jak korzystać z Eksploratora plików ES W menu głównym Eksploratora plików ES przewiń w dół i kliknij opcję Narzędzia. Kliknij Menedżer pobierania. Kliknij ikonę + Nowy. Kliknij pole Ścieżka:. Wpisz adres URL pobierania konkretnej aplikacji, którą próbujesz zainstalować, a następnie kliknij Dalej. Wpisz nazwę pobieranego pliku i kliknij Dalej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Bezprzewodowa kamera Arlo jest zasilana czterema bateriami fotograficznymi CR123 litowo3-woltowymi. Baterie te są dostępne w sklepach detalicznych oraz w sklepach internetowych specjalizujących się w sprzedaży baterii. Ostatnio zmodyfikowany: 2025-01-22 17:01

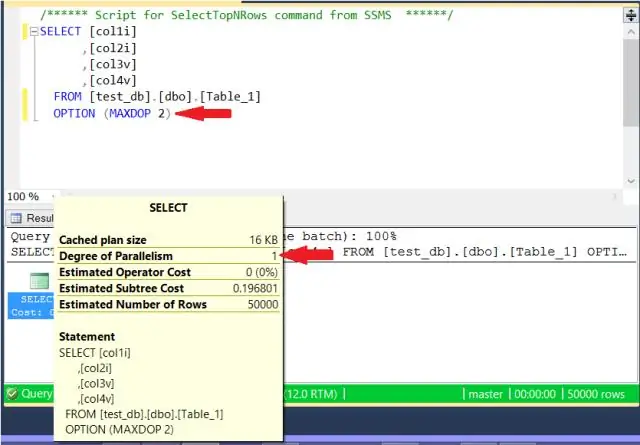

Streszczenie. Opcja konfiguracji Microsoft SQL Server maksymalnego stopnia równoległości (MAXDOP) kontroluje liczbę procesorów używanych do wykonywania zapytania w planie równoległym. Ta opcja określa liczbę wątków używanych przez operatorów planu zapytań, które wykonują pracę równolegle. Ostatnio zmodyfikowany: 2025-01-22 17:01

Szerokokątny obiektyw 18 mm rozszerza pole widzenia iPhone'a na tyle, aby poczuć się jak nowa perspektywa (powiększenie około 0,63x). Obiektyw 2x Tele 58 mm podwaja zoom optyczny głównego obiektywu Twojego iPhone'a bez pogorszenia jakości obrazu, jak to możliwe w przypadku zoomu cyfrowego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby zapisać plik z urządzenia SlideShare na urządzeniu mobilnym z systemem Android, kliknij Zapisz przy dowolnym pliku w aplikacji mobilnej, aby zapisać prezentację na koncie mobilnym SlideShare. Aby wyświetlić zapisany plik: Stuknij kartę Ty w prawym górnym rogu aplikacji mobilnej. Ostatnio zmodyfikowany: 2025-01-22 17:01