Lenovo ThinkPad X1 Carbon (7. generacji) W rzeczywistości X1 Carbon to nie tylko najlepszy laptop Lenovo, to także jeden z najlepszych laptopów 2019 roku i najlepszy w ogóle laptop biznesowy. Ten niezwykle lekki, ale wytrzymały laptop wytrzymuje prawie 10 godzin na jednym ładowaniu i ma jedną z najlepszych klawiatur, jakie znajdziesz na każdym urządzeniu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak więc, jeśli pliki JavaScript zawierają JSX, ten plik będzie musiał zostać przetranspilowany. Oznacza to, że zanim plik trafi do przeglądarki internetowej, kompilator JSX przetłumaczy dowolny JSX na zwykły JavaScript. JSX produkuje „elementy” Reacta. Element React to po prostu obiektowa reprezentacja węzła DOM. Ostatnio zmodyfikowany: 2025-01-22 17:01

Koszt instalacji kamery bezpieczeństwa Średni koszt systemu bezpieczeństwa i instalacji wynosi 1374 USD, czyli od 688 USD do 2128 USD. Systemy przewodowe to mniej na części, ale więcej na instalację za około 150-200 USD za kamerę, w porównaniu do ich bezprzewodowych odpowiedników za około 100 USD za kamerę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Reguła koligacji to ustawienie, które ustanawia relację między co najmniej dwiema maszynami wirtualnymi (VM) VMware i hostami. Reguły powinowactwa i antypowinowactwa informują platformę vSphere hypervisor o utrzymywaniu jednostek wirtualnych razem lub rozdzielonych. Ostatnio zmodyfikowany: 2025-06-01 05:06

Parowanie telefonu komórkowego Naciśnij i przytrzymaj przycisk telefonu przez 5 sekund, aż usłyszysz komunikat głosowy „Parowanie telefonu”. Wyszukaj urządzenia Bluetooth w telefonie komórkowym. Wprowadź 0000 jako kod PIN. Telefon komórkowy potwierdza, że parowanie zostało zakończone, a 10S jest gotowy do użycia. Ostatnio zmodyfikowany: 2025-01-22 17:01

W informatyce mikrojądro (często w skrócie Μ-jądro) to prawie minimalna ilość oprogramowania, które może zapewnić mechanizmy potrzebne do wdrożenia systemu operacyjnego (OS). Mechanizmy te obejmują zarządzanie przestrzenią adresową niskiego poziomu, zarządzanie wątkami i komunikację między procesami (IPC). Ostatnio zmodyfikowany: 2025-01-22 17:01

Skonfiguruj hosting statycznej witryny AWS S3 przy użyciu protokołu SSL (ACM) Utwórz zasobnik S3 i prześlij swój indeks. plik html. Utwórz dystrybucję w chmurze wskazującą na ten zasobnik S3. Skonfiguruj rekordy MX domeny za pomocą SES, aby otrzymać wiadomość e-mail weryfikującą domenę certyfikatu SSL. Poproś o nowy certyfikat SSL w regionie us-east-1 (!) Przypisz certyfikat do swojej dystrybucji Cloudfront. Ostatnio zmodyfikowany: 2025-01-22 17:01

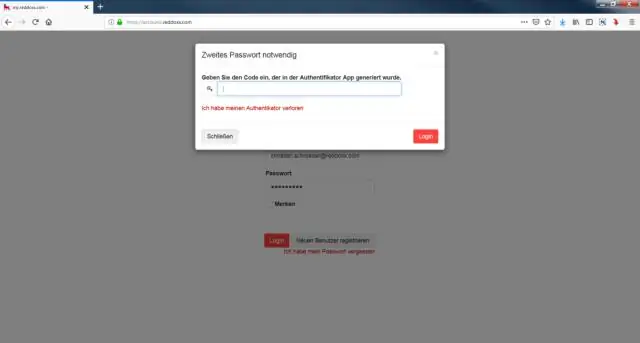

Uwierzytelnianie usług internetowych to weryfikacja tożsamości użytkownika przed zezwoleniem na dostęp do sieci lub witryny internetowej. Certyfikaty weryfikują tożsamość serwera WWW dla użytkowników. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak dodać kod do GameMakera: Projekt Studio Przy otwartym projekcie utwórz nowy obiekt, wybierając z menu głównego ResourcesNew Object. Kliknij przycisk Dodaj wydarzenie. Z menu Event wybierz Letters. Z podmenu wybierz S. Przeciągnij i upuść akcję Wykonaj kod z karty Sterowanie do sekcji Akcje w oknie Właściwości obiektu. Ostatnio zmodyfikowany: 2025-01-22 17:01

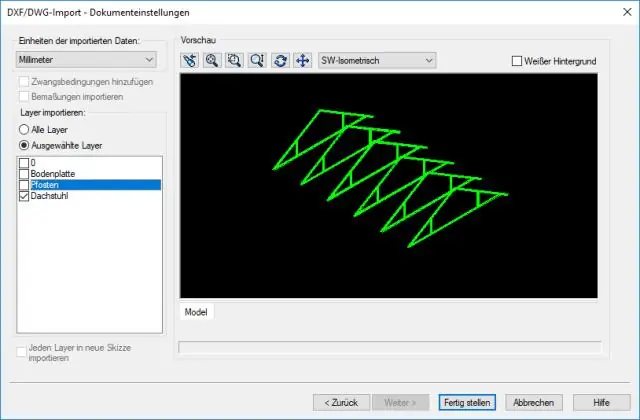

Plik dwg: W SOLIDWORKS kliknąć Otwórz (pasek narzędzi Standard) lub Plik > Otwórz. Importowanie warstw z. DWG lub. Pliki DXF Otwórz W kreatorze importu DXF/DWG wybierz opcję Importuj do nowej części jako i szkicu 2D. Kliknij Następny. Wybierz Importuj każdą warstwę do nowego szkicu. Ostatnio zmodyfikowany: 2025-06-01 05:06

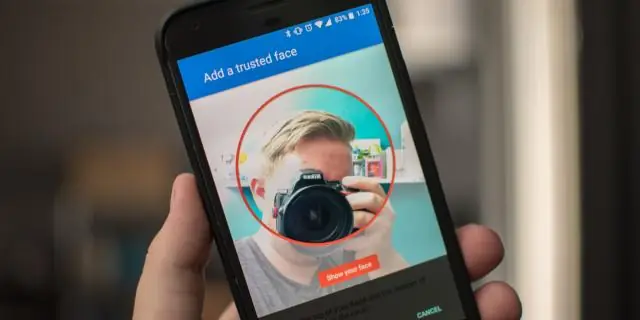

Face Unlock to funkcja zabezpieczeń, która wykorzystuje technologię rozpoznawania twarzy zamiast kodu PIN lub hasła. Face Unlock to funkcja zabezpieczeń, która wykorzystuje technologię rozpoznawania twarzy zamiast kodu PIN lub hasła. Pozwala odblokować Motorolę Moto G za pomocą przedniej kamery. 2. Przewiń i dotknij opcji Ustawienia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby to zrobić, musimy najpierw podłączyć go do Twojej sieci przez Ethernet. Włóż kartę SD (z Raspbian teraz) do swojego Raspberry Pi. Podłącz Raspberry Pi do routera za pomocą kabla Ethernet. Znajdź adres IP Pi – używam nmap do wykrywania sieci. Możesz także spojrzeć na tabelę urządzeń routera. Ostatnio zmodyfikowany: 2025-06-01 05:06

Ingress to zasób Kubernetes, który hermetyzuje kolekcję reguł i konfiguracji do kierowania zewnętrznego ruchu HTTP(S) do usług wewnętrznych. W GKE Ingress jest wdrażany przy użyciu równoważenia obciążenia w chmurze. Ostatnio zmodyfikowany: 2025-01-22 17:01

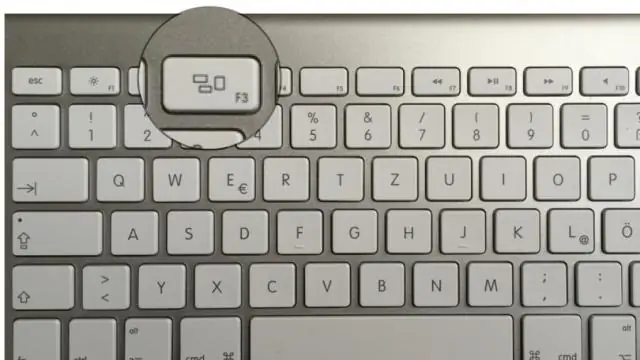

Klawiatury Apple nie mają klawisza Pause/Break, ponieważ MacOS X go nie używa. W przypadku niektórych laptopów firmy Dell bez klawisza Break naciśnij klawisze ALT+Spacja i wybierz opcję „Przerwij”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wiedza. rzeczownik./ˈn?l?d?/ 1[niezliczone, liczba pojedyncza] informacje, zrozumienie i umiejętności, które zdobywasz poprzez edukację lub doświadczenie wiedza praktyczna/medyczna/naukowa wiedza/o czymś Ma szeroką wiedzę na temat malarstwa i muzyki. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zobacz najlepszy laptop do grania poniżej wyświetlacza Apple MacBook Retina. Sprawdź cenę Amazon. Microsoft Surface Pro. ZOBACZ CENĘ. Dell XPS 13 9360. ZOBACZ CENĘ. Lenovo Yoga Book. KLIKNIJ TUTAJ PO CENĘ. Apple MacBook Air. ZOBACZ CENĘ. Dell XPS smukły i lekki. KLIKNIJ TUTAJ PO CENĘ. Dell XPS 15 9560. CENĘ KLIKNIJ TUTAJ. Dell Nvidia GeForce GTX. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chociaż Google Domains nie świadczy bezpośrednio usług hostingowych, oferujemy kilka możliwości tworzenia Twojej obecności w sieci i zarządzania nią. Artykuł WebPresence w centrum pomocy może pomóc w wyborze najlepszego rozwiązania hostingowego dla Twoich potrzeb. Ostatnio zmodyfikowany: 2025-01-22 17:01

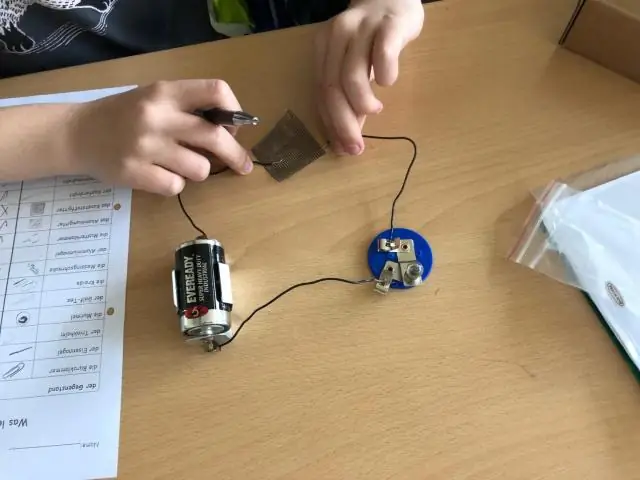

Urządzenie triakowe składa się z dwóch tyrystorów, które są połączone w przeciwnym kierunku, ale równolegle, ale jest sterowane przez tę samą bramkę. Triak to dwuwymiarowy tyrystor, który jest aktywowany w obu połowach cyklu i/p AC za pomocą impulsów bramki + Ve lub -Ve. Pełna forma nazwy DIAC to diodowy prąd przemienny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby odnowić certyfikat dla serwera: Z Anypoint Platform, wybierz Runtime Manager. Kliknij kartę Serwery. Sprawdź, czy stan serwera to Uruchomiony. Kliknij nazwę serwera. Kliknij Ustawienia. Z menu Akcje wybierz Odnów certyfikat. Kliknij pole wyboru, aby potwierdzić swój wybór, a następnie kliknij Odnów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pierwsza metoda: zacznij od przytrzymania klawisza zasilania, aby ponownie włączyć urządzenie. Przesuń palcem od prawej krawędzi ekranu, aby wybrać Ustawienia. Następnie dotknij Zmień ustawienia komputera i wybierz Aktualizuj i odzyskiwanie. W tym kroku wybierz Odzyskiwanie. Następnie wyszukaj i wybierz opcję Usuń wszystko i zainstaluj ponownie system Windows. Ostatnio zmodyfikowany: 2025-01-22 17:01

CI/CD (Continuous Integration/Continuous Delivery) to metodologia, która usprawnia tworzenie oprogramowania poprzez współpracę i automatyzację oraz jest kluczowym elementem wdrażania DevOps. Ostatnio zmodyfikowany: 2025-01-22 17:01

„3-drożny” to oznaczenie stosowane przez elektryka dla jednobiegunowego przełącznika dwupołożeniowego (SPDT). Przełączniki muszą stworzyć kompletny obwód, aby płynął prąd i żarówka się zapaliła. Gdy oba przełączniki są w górę, obwód jest kompletny (u góry po prawej). Gdy oba przełączniki są w dół, obwód jest kompletny (na dole po prawej). Ostatnio zmodyfikowany: 2025-01-22 17:01

Rozwiązanie 1. Napraw „Transmisja na żywo jest obecnie offline” Pobierz Operę VPN ze sklepu Google Play. Połącz VPN z dowolnym wybranym serwerem. (Wybierz region innego kraju) Po połączeniu Wyczyść wszystkie ostatnie karty. Otwórz aplikację Mobdro, a zauważysz, że problem został naprawiony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij „Telefon”, a następnie „Kontakty”. Przewiń na samą górę listy, a zobaczysz „Mój numer”. Możesz też dotknąć „Ustawienia”, a następnie „Telefon”. Twój numer jest wyświetlany u góry ekranu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Protokół EIGRP zapewnia mechanizm równoważenia obciążenia na nierównych ścieżkach kosztów poprzez polecenie Variance Command. Wariancja to liczba (od 1 do 128), pomnożona przez najlepszą lokalną metrykę, a następnie obejmuje trasy o mniejszej lub równej metryce. Domyślna wartość wariancji wynosi 1, co oznacza równoważenie obciążenia przy równych kosztach. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij Więcej > Ustawienia i prywatność, a następnie przewiń w dół do Twojego czasu na Facebooku. Znajdziesz tam wykres słupkowy tygodnia z czasem użytkowania wyświetlanym w godzinach i minutach dziennie oraz średnią ilością czasu spędzonego każdego dnia. Ostatnio zmodyfikowany: 2025-06-01 05:06

Czym dokładnie jest system Android? StockAndroid, zwany także „waniliowym” Androidem, jest najbardziej podstawową dostępną wersją systemu operacyjnego Android. Standardowe urządzenia z systemem Android działają z rdzeniem jądra systemu Android, zaprojektowanym i opracowanym przez Google. Zazwyczaj wyróżnia się brakiem programów instalowanych przez operatora. Ostatnio zmodyfikowany: 2025-01-22 17:01

12 Co więcej, ile watów zużywa ładowarka do iPada? 10 watów Podobnie, czy można ładować iPhone'a ładowarką do iPada? Tak, możesz opłata każdy iPhone bezpiecznie używając Ładowarka do iPada . Odbyło się wiele debat na forach dyskusyjnych Apple na ten temat – nawet sugerując, że użycie an Adapter do iPada do naładować iPhone'a usmaży lub poważnie uszkodzi iPhone'a bateria.. Ostatnio zmodyfikowany: 2025-06-01 05:06

Roku rozszerza swój zasięg poza własne dekodery i kije do strumieniowego przesyłania multimediów. Możesz teraz uzyskać dostęp do bezpłatnej usługi filmowej i telewizyjnej, The Roku Channel, na komputerze PC, Mac, telefonie komórkowym i tablecie – w zasadzie wszystko, co za pomocą przeglądarki internetowej. Teraz możesz przejść do witryny (lub otworzyć aplikację smart TV), aby oglądać te same treści. Ostatnio zmodyfikowany: 2025-06-01 05:06

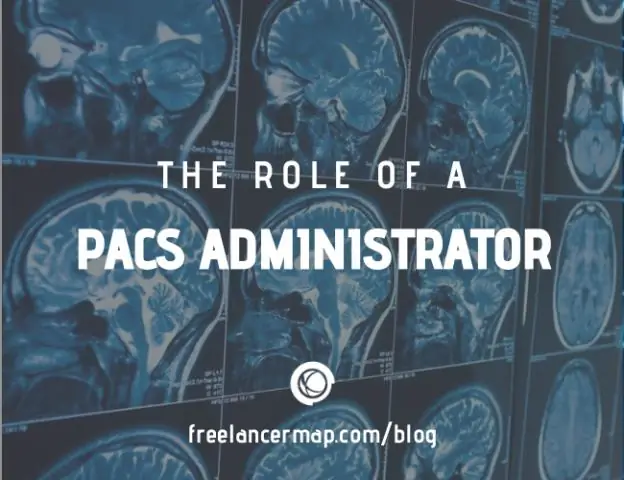

Co robi administrator PACS? Jako administrator PACS tworzysz efektywne operacje w dziedzinie opieki zdrowotnej, w szczególności radiologii i kardiologii. Korzystasz z systemu archiwizacji obrazów i komunikacji (PACS), aby dostarczać obrazy cyfrowe, aby lepiej wspomagać leczenie pacjentów. Ostatnio zmodyfikowany: 2025-01-22 17:01

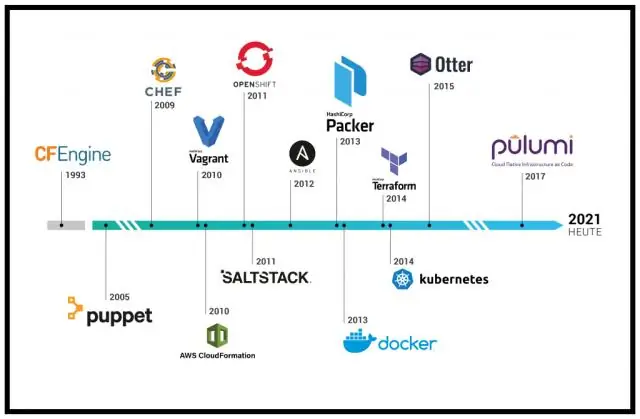

Jakie są etapy i czynniki napędzające rozwój infrastruktury IT? Pięć etapów ewolucji infrastruktury IT to: era mainframe, era komputerów osobistych, era klient/serwer, era komputerów korporacyjnych oraz era przetwarzania w chmurze i urządzeń mobilnych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dane pierwotne to dane zebrane przez badacza ze źródeł z pierwszej ręki przy użyciu metod takich jak ankiety, wywiady lub eksperymenty. Pobierana jest z myślą o projekcie badawczym, bezpośrednio ze źródeł pierwotnych. Termin ten jest używany w przeciwieństwie do terminu dane wtórne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Interfejs API zapytań jest składnikiem usług danych przestrzennych Bing. Za pomocą interfejsu API zapytań można wysyłać zapytania do źródła danych w celu uzyskania informacji o jednostkach w tym źródle danych. Każda odpowiedź na zapytanie może zwrócić maksymalnie 250 wyników. Ostatnio zmodyfikowany: 2025-01-22 17:01

Każdy, kto ma Galaxy S7 lub nowszy, Galaxy Note 8, Galaxy Tab S3 lub S4 znajdzie ikonę Fortnite w aplikacji GameLauncher firmy Samsung. (Możesz ją znaleźć w szufladzie aplikacji). Wystarczy dotknąć, aby rozpocząć pobieranie gry. Ekskluzywny strój Galaxy dla Fortnite na Androida. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pozycjonowanie wideo (vSEO) to proces poprawiania rankingu lub widoczności wideo w wyszukiwarkach wideo lub ogólnie w wyszukiwarkach wideo, dzięki czemu wyświetla się najlepiej na pierwszej stronie wyników. Ostatnio zmodyfikowany: 2025-01-22 17:01

Grupy zabezpieczeń AWS (SG) są powiązane z instancjami EC2 i zapewniają bezpieczeństwo na poziomie dostępu do protokołu i portu. Każda grupa zabezpieczeń - działająca w podobny sposób jak zapora - zawiera zestaw reguł filtrujących ruch przychodzący i wychodzący z instancji EC2. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dla Posejdona; Bóg oceanów i mórz, trzęsień ziemi i koni, aby umrzeć, ludzie nie muszą już uznawać tych ciał. W rzeczywistości mówi się, że tylko dwóch bogów naprawdę umarło. To złości Hadesa, który prosi Zeusa o zabicie go. Zeus zabija go swoim piorunem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najlepsze klawiatury mechaniczne w tym zestawieniu: przegląd Corsair K95 RGB Platinum. Recenzja HyperX Alloy Origins. Recenzja klawiatury Kinesis Freestyle Edge RGB Split Mechanical Gaming. Corsair K70 RGB MK. Recenzja Das Keyboard 4Q. Recenzja węgla Logitech G513. Recenzja Logitecha Pro X. Razer BlackWidow Chroma V2 Recenzja. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak ukryć nazwę SSID Wi-Fi przed ludźmi InDlink 600M Otwórz router Dlink za pomocą adresu IP: 192.168. 0.1 w Twojej przeglądarce. Zaloguj się za pomocą swojej nazwy użytkownika i hasła. Przejdź do Połączenie bezprzewodowe -> Przejdź do Ustawienia sieci bezprzewodowej. Przejdź do Włącz ukryty przycisk sieci bezprzewodowej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rodzina EMC VMAX3 przyspiesza Twoją transformację do chmury hybrydowej. Poznaj najważniejsze cechy nowej platformy VMAX3 - jedynej w branży platformy danych w chmurze dla aplikacji o znaczeniu krytycznym - i dowiedz się, jak zapewnia elastyczność w skali chmury i niezrównaną dostępność danych. Obsługuj dzisiejsze obciążenia podczas przechodzenia do chmury hybrydowej. Ostatnio zmodyfikowany: 2025-01-22 17:01