Telefon z napisami to specjalny telefon, który ma wbudowany ekran, który wyświetla tekstowo (napisy) wszystko, co mówi rozmówca. Gdy połączenie wychodzące jest nawiązywane za pomocą telefonu CapTel, połączenie jest automatycznie łączone z usługą telefoniczną z napisami (CTS). Ostatnio zmodyfikowany: 2025-01-22 17:01

Jednym z powodów, dla których gniazdko może mieć niskie napięcie, jest jego zużycie. Gniazdka elektryczne mogą się zużywać tak samo, jak każde inne urządzenie lub urządzenie elektryczne. Ciągłe podłączanie i odłączanie przewodów do gniazdka może poluzować i zużyć połączenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Programy intensywnie korzystające z procesora i pamięci oraz „fragmentacja dysku” mogą powodować spowolnienie, ale wiek sprzętu nie. Mówiąc prościej, komputer ma tylko kilka części, które wpływają na wydajność: procesor (mózg), pamięć RAM (pamięć krótkotrwała), dysk twardy (pamięć długotrwała) i GPU (przetwarzanie grafiki). Ostatnio zmodyfikowany: 2025-01-22 17:01

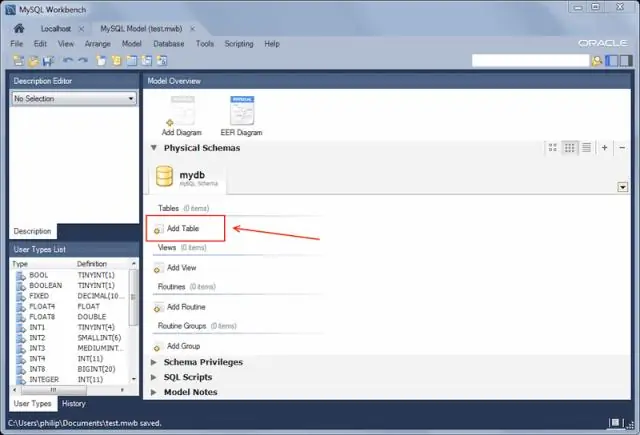

W MySQL Workbench: Połącz się z serwerem MySQL. Rozwiń bazę danych. Kliknij prawym przyciskiem myszy tabelę. Wybierz Kopiuj do schowka. Wybierz Utwórz oświadczenie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dlaczego płatki śniegu są sześciokątne? Cząsteczki kryształków lodu łączą się ze sobą w heksagonalną strukturę, układ, który umożliwia cząsteczkom wody - każda z jednym atomem tlenu i dwoma atomami wodoru - formowanie się razem w najbardziej efektywny sposób. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wygląda na to, że korzystasz z aplikacji innej firmy, aby uzyskać dostęp do Snapchata. Zabraniamy korzystania z aplikacji innych firm, ponieważ mogą one zagrozić bezpieczeństwu Twojego konta. Jeśli nadal będziesz korzystać z aplikacji innych firm, Twoje konto Snapchat zostanie zablokowane na 12 godzin. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jedną z wielkich zalet używania preprocesora CSS, takiego jak SASS, jest możliwość korzystania ze zmiennych. Zmienna umożliwia przechowywanie wartości lub zestawu wartości oraz ponowne wykorzystywanie tych zmiennych w plikach SASS tyle razy, ile chcesz i gdziekolwiek chcesz. Łatwy, wydajny i użyteczny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Instrukcje: tworzenie kolumny odnośnika Przejdź do witryny zawierającej listę. Kliknij nazwę listy w Szybkim uruchamianiu lub w menu Ustawienia. Kliknij Lista, a następnie kliknij Utwórz kolumnę. W polu Nazwa kolumny wpisz nazwę kolumny. W obszarze Typ informacji w tej kolumnie to kliknij opcję Wyszukaj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Liczby są zwykle rzeczownikami pospolitymi (kiedy są faktycznie używane jako rzeczowniki, to znaczy. Uważaj, ponieważ liczby mogą być również przymiotnikami i zaimkami). Jeśli powiesz na przykład „Trzy to słowo składające się z pięciu liter”, „trzy” to rzeczownik, rzeczownik pospolity. Jeśli jest uważany za rzeczownik, to jest powszechny. Ostatnio zmodyfikowany: 2025-01-22 17:01

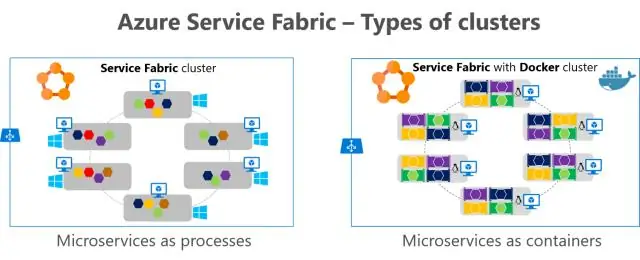

Wysoka dostępność: odnosi się do zestawu technologii, które minimalizują zakłócenia IT, zapewniając ciągłość biznesową usług IT dzięki nadmiarowym, odpornym na awarie lub zabezpieczonym przed awarią komponentom w tym samym centrum danych. W naszym przypadku centrum danych znajduje się w jednym regionie Azure. Ostatnio zmodyfikowany: 2025-01-22 17:01

Główna różnica między atakiem typu SQL i XSS injection polega na tym, że ataki typu SQL injection służą do kradzieży informacji z baz danych, podczas gdy ataki XSS służą do przekierowywania użytkowników na strony internetowe, na których atakujący mogą wykraść z nich dane. SQL injection koncentruje się na bazie danych, podczas gdy XSS jest nastawiony na atakowanie użytkowników końcowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uruchom Windiff.exe. W menu Plik kliknij Porównaj katalogi. W oknie dialogowym Wybieranie katalogów wpisz dwie nazwy folderów, które chcesz porównać w polach Dir1 i Dir2. Jeśli chcesz rekursywnie porównywać pliki w tych folderach, zaznacz pole wyboru Uwzględnij podkatalogi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Otwórz arkusz programu Excel i kliknij komórkę, którą chcesz sformatować. Kliknij kartę "Strona główna" na wstążce. Kliknij przycisk „Zawijaj tekst” w grupie Wyrównanie, aby anulować opcję zawijania tekstu. Ostatnio zmodyfikowany: 2025-01-22 17:01

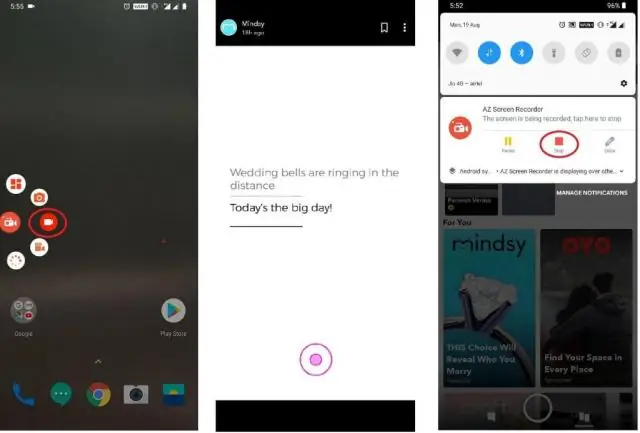

Otwórz aplikację do przesyłania wiadomości na swoim Androidzie i naciśnij symbol + po lewej stronie pola tekstowego. Następnie wybierz ikonę klawiatury. Gdy pojawi się klawiatura, wybierz symbol > u góry klawiatury. Tutaj możesz dotknąć ikony schowka, aby otworzyć schowek Android. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ten składnik Core pomaga monitorować i debugować aplikację Mule, rejestrując ważne informacje, takie jak komunikaty o błędach, powiadomienia o stanie, ładunki itd. Skonfigurowane wiadomości są rejestrowane w pliku dziennika aplikacji, który znajduje się w MULE_HOME/logs. Ostatnio zmodyfikowany: 2025-01-22 17:01

Niestety Twój pracodawca ma dostęp do Twojej historii przeglądania, nawet jeśli korzystasz z trybu incognito. Gdy przeglądasz w oknie incognito, Twoja przeglądarka nie przechowuje Twojej historii, to prawda. Ale właściciel sieci, z której korzystasz (w Twoim przypadku jest to Wi-Fi w Twoim biurze), może uzyskać dostęp do listy odwiedzonych witryn. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ctrl-d wyjdzie z wiersza poleceń sqlite3 databasecommand. To znaczy: przytrzymaj przycisk sterowania, a następnie naciśnij jednocześnie klawisz małej litery d na klawiaturze, a uciekniesz z wiersza polecenia sqlite3. Ostatnio zmodyfikowany: 2025-01-22 17:01

Omówienie funkcji TRY_PARSE() programu SQL Server Funkcja TRY_PARSE() służy do tłumaczenia wyniku wyrażenia na żądany typ danych. Zwraca NULL, jeśli rzutowanie się nie powiedzie. kultura jest opcjonalnym ciągiem, który określa kulturę, w której sformatowane jest wyrażenie. Ostatnio zmodyfikowany: 2025-01-22 17:01

10 skutecznych sposobów na zostanie dobrym programistą Pracuj nad podstawami. Zacznij umieszczać znaczniki pytań (jak, co) przy każdym napisanym przez siebie zestawie kodu. Uczysz się więcej, pomagając innym. 4. Napisz prosty, zrozumiały, ale logiczny kod. Poświęć więcej czasu na analizę problemu, będziesz potrzebował mniej czasu, aby go naprawić. 6. Bądź pierwszym, który przeanalizuje i przejrzy swój kod. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ogólny system wsparcia (GSS) jest. [a]n połączony zestaw zasobów informacyjnych pod tą samą kontrolą bezpośredniego zarządzania, która ma wspólną funkcjonalność. Zwykle obejmuje sprzęt, oprogramowanie, informacje, dane, aplikacje, komunikację i ludzi. Ostatnio zmodyfikowany: 2025-06-01 05:06

Tag służy do definiowania mapy obrazu po stronie klienta. Mapa obrazu to obraz z obszarami, które można kliknąć. Wymagany atrybut name elementu jest powiązany z atrybutem usemap i tworzy relację między obrazem a mapą. Ostatnio zmodyfikowany: 2025-01-22 17:01

JaCoCo zapewnia głównie trzy ważne wskaźniki: Pokrycie wierszy odzwierciedla ilość kodu, który został wykonany w oparciu o liczbę instrukcji kodu bajtowego Java wywołanych przez testy. Pokrycie gałęzi pokazuje procent wykorzystanych gałęzi w kodzie – zazwyczaj w odniesieniu do instrukcji if/else i switch. Ostatnio zmodyfikowany: 2025-06-01 05:06

3 odpowiedzi Usuń folder Java Oracle: sudo rm -r /usr/lib/jvm/java-11-oracle. Zainstaluj OpenJDK 8 z APT: sudo apt install openjdk-8-jdk openjdk-8-jre. Potwierdź wersję Java za pomocą: java -version. Ostatnio zmodyfikowany: 2025-01-22 17:01

Blokowanie lub zawieszanie się komputera jest często spowodowane problemami z oprogramowaniem. Jeśli komputer zawiera złośliwe oprogramowanie, wirusy lub inne złośliwe oprogramowanie, może to również powodować wiele problemów. Upewnij się, że komputer jest czysty. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak naprawić błąd „Brak pamięci” Krok 1: Pobierz PC Repair & Optimizer Tool (WinThruster dla Win 10, 8, 7, Vista, XP i 2000 – Microsoft Gold Certified). Krok 2: Kliknij „Rozpocznij skanowanie”, aby znaleźć problemy z rejestrem systemu Windows, które mogą powodować problemy z komputerem. Krok 3: Kliknij „Napraw wszystko”, aby naprawić wszystkie problemy. Ostatnio zmodyfikowany: 2025-06-01 05:06

Metoda połączenia WPS Upewnij się, że drukarka jest włączona. Naciśnij i przytrzymaj przycisk [Wi-Fi] na górze drukarki, aż biała lampka zasilania zamiga raz, a następnie zwolnij go. Upewnij się, że przycisk Wi-Fi zaczyna migać na niebiesko, a następnie przejdź do punktu dostępu i naciśnij przycisk [WPS] w ciągu 2 minut. Ostatnio zmodyfikowany: 2025-01-22 17:01

Łatwy sposób na znalezienie neutralnej szarości na zdjęciu w Photoshopie Krok 1: Dodaj nową warstwę. Krok 2: Wypełnij nową warstwę 50% szarości. Krok 3: Zmień tryb mieszania nowej warstwy na „różnicę” Krok 4: Dodaj warstwę dopasowania progu. Krok 5: Kliknij czarny obszar za pomocą narzędzia Próbnik kolorów. Krok 6: Usuń warstwy 50% szarości i progu. Krok 7: Dodaj warstwę dopasowania poziomów lub krzywych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wybierz tekst. W panelu Akapit lub w panelu Sterowanie dostosuj odpowiednie wartości opcji Odstęp przed, Odstęp po i Odstęp między akapitami o tym samym stylu. Ostatnio zmodyfikowany: 2025-01-22 17:01

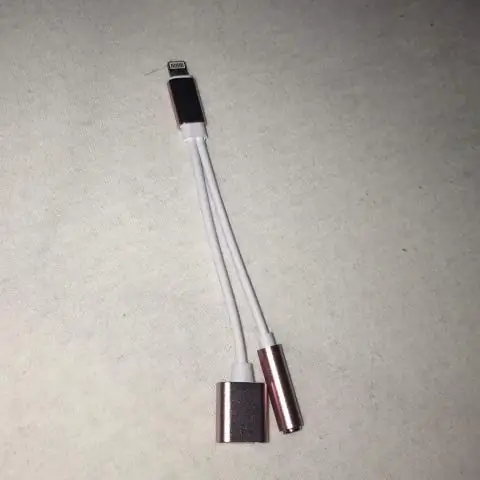

Te alerty mogą pojawiać się z kilku powodów: Twoje urządzenie z systemem iOS może mieć brudny lub uszkodzony port ładowania, akcesorium do ładowania jest uszkodzone, uszkodzone lub nie ma certyfikatu Apple albo ładowarka USB nie jest przeznaczona do ładowania urządzeń. Wykonaj następujące czynności: Usuń wszelkie zanieczyszczenia z portu ładowania na spodzie urządzenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Popularne produkty - telewizory CHiQ CHiQ jest dziełem Sichuan Changhong Electric Co Ltd - jednego z wiodących chińskich producentów elektroniki użytkowej od 1958 roku. Ostatnio zmodyfikowany: 2025-06-01 05:06

Nazwa zespołu pochodzi od Marcusa Mumforda, który jest najbardziej widocznym członkiem, organizującym zespół i ich występy. Lovett wskazał, że nazwa miała nawiązywać do sensu „przestarzałej nazwy firmy rodzinnej”. Ostatnio zmodyfikowany: 2025-06-01 05:06

Zmienność towarzysząca to metoda, w której ilościowa zmiana efektu jest powiązana z ilościowymi zmianami danego czynnika. Przykład: Jeśli samochód wydaje dziwny dźwięk podczas przyspieszania, możesz zdjąć nogę z pedału i zobaczyć, czy hałas zniknie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Direct Sequence Spread Spectrum (DSSS) to technika rozpraszania widma, w której oryginalny sygnał danych jest mnożony przez pseudolosowy kod rozpraszania szumu. Ten kod rozprzestrzeniający się ma wyższą częstotliwość chipów (jest to bitrate kodu), co skutkuje szerokopasmowym, zaszyfrowanym sygnałem ciągłym w czasie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Bash to skrót od „Bourne again shell”. Istnieje wiele różnych powłok, które mogą uruchamiać polecenia systemu Unix, a na Mac Bash jest używany przez Terminal. MacPilot umożliwia dostęp do ponad 1200 funkcji macOS bez zapamiętywania żadnych poleceń. Zasadniczo terminal dla komputerów Mac innej firmy, który działa jak Finder. Ostatnio zmodyfikowany: 2025-01-22 17:01

W Androidzie: string, integer, long, number itp. Preferencje wspólne Androida służą do przechowywania danych w parze klucz i wartość, dzięki czemu możemy pobrać wartość na podstawie klucza. Jest szeroko stosowany do uzyskiwania informacji od użytkownika, takich jak ustawienia. Ostatnio zmodyfikowany: 2025-01-22 17:01

19 najlepszych praktyk dotyczących szybszych makiet interfejsu użytkownika Najpierw naszkicuj swoje pomysły. Szkicowanie jest szybkie, łatwe i bez ryzyka. Zacznij od ekranów mobilnych. Użyj kompatybilnych narzędzi do tworzenia szkieletów i prototypowania. Zaangażuj się w wybrane oprogramowanie do projektowania interfejsu użytkownika. Przejrzyj inne sukcesy wizualne. Usuń niepotrzebne elementy. Zaimplementuj system siatki. Skorzystaj z bezpłatnych elementów i ikon interfejsu użytkownika. Ostatnio zmodyfikowany: 2025-01-22 17:01

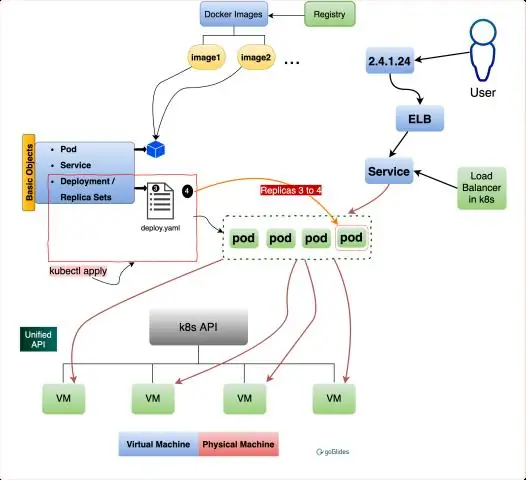

Najbardziej podstawowym rodzajem równoważenia obciążenia w Kubernetes jest w rzeczywistości dystrybucja obciążenia, która jest łatwa do wdrożenia na poziomie wysyłki. Kubernetes wykorzystuje dwie metody dystrybucji obciążenia, obie działające poprzez funkcję o nazwie kube-proxy, która zarządza wirtualnymi adresami IP używanymi przez usługi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby sprawdzić wiadomości poczty głosowej z innego telefonu: Zadzwoń pod swój 10-cyfrowy numer sieci bezprzewodowej. Gdy usłyszysz powitanie w poczcie głosowej, naciśnij klawisz *, aby je przerwać. Jeśli dojdziesz do głównego powitania systemu poczty głosowej, wprowadź swój 10-cyfrowy numer telefonu bezprzewodowego, a następnie przerwij powitanie, naciskając klawisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Z Wikipedii, wolnej encyklopedii. Tkinter to powiązanie Pythona z zestawem narzędzi Tk GUI. Jest to standardowy interfejs Pythona do zestawu narzędzi Tk GUI i jest de facto standardowym GUI Pythona. Tkinter jest dołączony do standardowych instalacji Pythona w systemach Linux, Microsoft Windows i Mac OS X. Ostatnio zmodyfikowany: 2025-01-22 17:01

Mikstura. Antonimy: surowość, surowość, składnik. Ostatnio zmodyfikowany: 2025-01-22 17:01