Burza internetowa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pobierz ISO Kali Linux. Otwórz VMware Fusion. Utwórz nową maszynę wirtualną, przechodząc do: Plik -> Nowy… Możesz teraz upuścić plik ISO do okna VMware, które skonfiguruje go jako wirtualny DVD-ROM. Zostaniesz zapytany, jaki to system operacyjny. Polecam dać mu 2 rdzenie procesora, jeśli możesz i 2 GBRAM. Ostatnio zmodyfikowany: 2025-06-01 05:06

Po lewej stronie okna kliknij prawym przyciskiem myszy konto e-mail, dla którego chcesz zlokalizować ustawienia serwera SMTP. Wybierz „Ustawienia” z menu kontekstowego. Kliknij nagłówek „Serwer wychodzący (SMTP)” po lewej stronie okna Ustawienia konta. Poszukaj swoich ustawień SMTP w dolnej połowie okna. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wskazówki dotyczące netykiety w rozmowach online Używaj odpowiedniego języka. Bądź precyzyjny. Unikaj emotikonów i pisania SMS-ów. Wyjaśnij. Przeczytaj wszystkie komentarze przed naciśnięciem „prześlij”. Stonuj swój język. Rozpoznawaj i szanuj różnorodność. Kontroluj swój temperament. Ostatnio zmodyfikowany: 2025-06-01 05:06

Podczas korzystania z Unified Modeling Language (UML) diagram przypadków użycia pomaga zrozumieć, w jaki sposób użytkownik może wchodzić w interakcję z zaprojektowanym systemem. I na koniec powinno pomóc Twojemu zespołowi zdefiniować i uporządkować wymagania. Zamiast tego stanowią ogólny przegląd relacji między przypadkami użycia, aktorami i systemem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jednym ze sposobów filtrowania według wierszy w Pandas jest użycie wyrażenia logicznego. Najpierw tworzymy zmienną logiczną, biorąc wybraną kolumnę i sprawdzając, czy jej wartość jest równa określonej wartości, którą chcemy wybrać/zachować. Na przykład przefiltrujmy ramkę danych lub podzbiór ramki danych na podstawie wartości roku 2002. Ostatnio zmodyfikowany: 2025-01-22 17:01

Gdzie najczęściej występują państwa unitarne? Kenia i Rwanda. Ostatnio zmodyfikowany: 2025-01-22 17:01

CloudWatch Logs domyślnie szyfruje dane dziennika podczas przesyłania i w spoczynku. Jeśli potrzebujesz większej kontroli nad dokładnym szyfrowaniem danych, CloudWatch Logs umożliwia szyfrowanie danych dziennika za pomocą klucza głównego klienta (CMK) AWS Key Management Services. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby przeprowadzić migrację licencji, wykonaj następujące czynności: Na nowym komputerze zainstaluj Memory-Map i kliknij Pomoc > Zarządzanie licencją. Kliknij Pomoc > Zarządzanie licencjami, a następnie kliknij Informacje online. Po potwierdzeniu starego komputera, z którego chcesz przenieść licencję, kliknij przycisk Przenieś licencję u góry strony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jedną z funkcji poprawiających jakość odtwarzanej muzyki jest Sound Alive. Jest to zestaw wstępnie zaprogramowanych korektorów dźwięku, który umożliwia użytkownikowi słuchanie utworu w różnych środowiskach: jest zintegrowany z odtwarzaczem muzycznym, co ułatwia dostęp. Aby dowiedzieć się, jak włączyć Sound Alive w Samsung Galaxy Grand, kliknij tutaj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przygotowanie Zespołu ds. Oceny Kontroli Bezpieczeństwa Zidentyfikuj oceniane kontrole bezpieczeństwa. Określ, które zespoły są odpowiedzialne za opracowywanie i wdrażanie wspólnych kontroli. Określ punkty kontaktowe w organizacji dla zespołu oceniającego. Uzyskaj wszelkie materiały potrzebne do oceny. Ostatnio zmodyfikowany: 2025-01-22 17:01

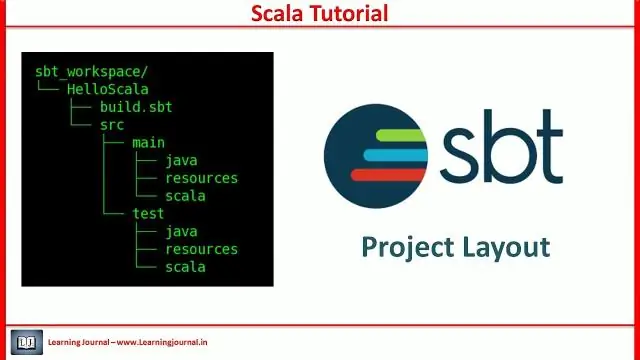

Sbt to narzędzie open-source do budowania projektów Scala i Java, podobne do Maven i Ant Javy. Jego główne cechy to: Natywne wsparcie dla kompilacji kodu Scala i integracja z wieloma frameworkami testowymi Scala. Ciągła kompilacja, testowanie i wdrażanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto kilka krótkich wskazówek, jak skutecznie zarządzać i śledzić te błędy! Krok 1: Ułatw to. Krok 2: Zdefiniuj swój błąd. Krok 3: Uporządkuj i zabezpiecz swoje błędy. Krok 4: Skonfiguruj proces śledzenia. Krok 5: Upewnij się, że masz wpisowe od całego zespołu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wydrukuj zawartość folderów w systemie Windows 10 za pomocą wiersza polecenia Otwórz wiersz polecenia. Aby to zrobić, kliknij Start, wpisz CMD, a następnie kliknij prawym przyciskiem myszy Uruchom jako administrator. Zmień katalog na folder, którego zawartość chcesz wydrukować. Wpisz następujące polecenie i naciśnij Enter: dir >listing.txt. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oznacza to, że gdyby obwód próbował naładować lampę elektronami, zajęłoby pewną liczbę, aby ją „napełnić”. Kiedy dotkniesz lampy, twoje ciało zwiększa swoją wydajność. Potrzeba więcej elektronów, aby wypełnić ciebie i lampę, a obwód wykrywa tę różnicę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby wyświetlić linijki, zacznij od kliknięcia karty „Widok” na Wstążce w programie PowerPoint. Wstążka znajduje się w górnej części programu PowerPoint i składa się z szeregu kart. Karta Widok znajduje się na prawym końcu Wstążki. Umieść znacznik wyboru w polu wyboru „Linijka”, aby wyświetlić linijki pionowe i poziome. Ostatnio zmodyfikowany: 2025-01-22 17:01

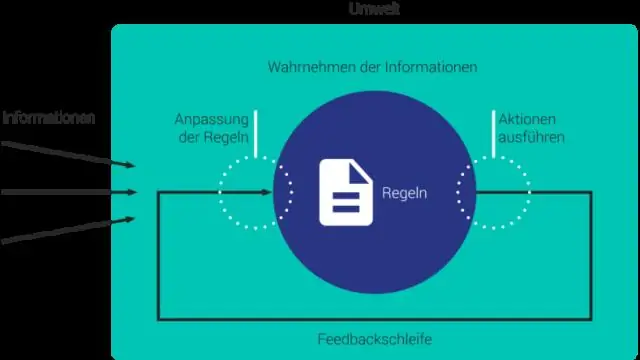

Myślenie złożonymi systemami adaptacyjnymi to podejście, które kwestionuje proste założenia przyczynowo-skutkowe, a zamiast tego postrzega opiekę zdrowotną i inne systemy jako dynamiczny proces. Taki, w którym interakcje i relacje różnych komponentów jednocześnie wpływają i są kształtowane przez system. Ostatnio zmodyfikowany: 2025-01-22 17:01

Inteligentne liczniki nie potrzebują internetu do komunikacji. Zamiast tego pracują przy użyciu dwóch sieci bezprzewodowych: HAN (sieć domowa) i WAN (sieć rozległa). Ta sieć umożliwia komunikację między inteligentnymi licznikami gazu i energii elektrycznej, a także z wyświetlaczem w domu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli bezpieczeństwo Twojego domu jest zagrożone, rozważ zmianę klucza zamiast ich wymiany. Zamki Weiser są dostarczane z narzędziem Smart Key, które umożliwia zmianę klucza w zamku bez wyjmowania go z drzwi. Ponowne kluczowanie sprawi, że stare klucze staną się przestarzałe, a jednocześnie poprawisz bezpieczeństwo swojego domu. Ostatnio zmodyfikowany: 2025-01-22 17:01

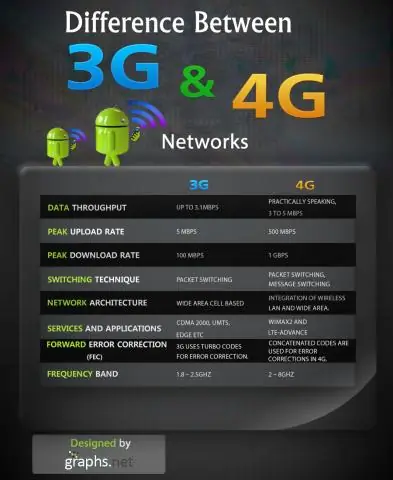

Sieci komórkowe są również znane jako sieci komórkowe. Składają się z „komórek”, które są obszarami lądu, które są zazwyczaj sześciokątne, mają co najmniej jedną wieżę nadawczo-odbiorczą na swoim obszarze i wykorzystują różne częstotliwości radiowe. Komórki te łączą się ze sobą oraz z centralami telefonicznymi lub centralami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeden z mixinów pozwala zdefiniować rozmiar kolumny, której chcesz użyć, podczas gdy inne pozwalają na pchanie, ciągnięcie i przesuwanie kolumn. Jeśli znasz Bootstrap (lub jakikolwiek inny system siatek), system siatek opiera się na wierszach zawierających kolumny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Język Swift został opracowany przez „Chrisa Lattnera” w celu rozwiązania trudności występujących w celu C. Został przedstawiony na konferencji Apple’s 2014 Worldwide Developers Conference (WWDC) w wersji Swift 1.0. Wkrótce przeszedł aktualizację do wersji 1.2 w 2014 roku. Swift 2.0 został wprowadzony na WWDC 2015. Ostatnio zmodyfikowany: 2025-01-22 17:01

Usługi Firebase szyfrują przesyłane dane za pomocą protokołu HTTPS i logicznie izolują dane klientów. Ponadto kilka usług Firebase również szyfruje ich dane w spoczynku: Cloud Firestore. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zainstaluj aplikację komputerową Skype Preview Pobierz instalator. Po pobraniu kliknij prawym przyciskiem myszy plik instalatora i wybierz „właściwości”. W górnej części okna wybierz kartę „Zgodność”. Wybierz opcję „Uruchom ten program w trybie zgodności dla:”. Wybierz Windows 8 z menu rozwijanego. Wybierz OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ekskluzywne miejsce do odwiedzenia Teraz trzeba najpierw wiedzieć, że chociaż wielu z nich oczywiście było w stanie wyjść za mury Pixara, jest to studio, które nie jest otwarte dla publiczności. Nie ma wycieczek studyjnych, za które można zapłacić. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nadal możesz mieć telewizor Samsung, który wydaje klikanie z powodu złych kondensatorów na płycie zasilającej. Jest to najbardziej prawdopodobna przyczyna kliknięcia przy każdym włączeniu telewizora. Oznacza to, że jeśli kliknięcie ustanie, a telewizor się nie włączy, kondensator faktycznie uległ awarii i należy wymienić płytę zasilania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wzorzec projektu repozytorium w C# pośredniczy między domeną a warstwami mapowania danych przy użyciu interfejsu podobnego do kolekcji w celu uzyskania dostępu do obiektów domeny. Innymi słowy, możemy powiedzieć, że wzorzec projektowy repozytorium działa jako pośrednik lub warstwa środkowa między resztą aplikacji a logiką dostępu do danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

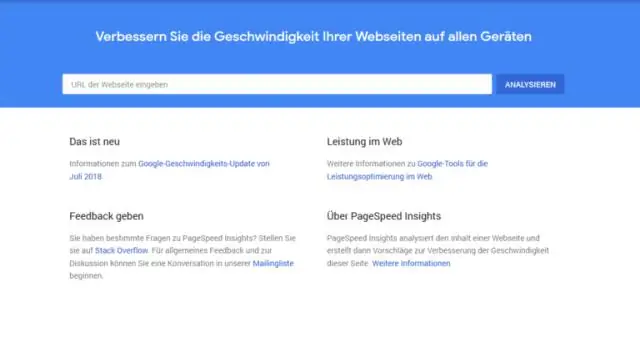

Oto kilka z wielu sposobów na zwiększenie szybkości strony: Włącz kompresję. Zminimalizuj CSS, JavaScript i HTML. Zmniejsz przekierowania. Usuń blokujący renderowanie kod JavaScript. Cache przeglądarki dźwigni. Popraw czas reakcji serwera. Użyj sieci dystrybucji treści. Optymalizuj obrazy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tylko ocena RMF Muszą one być jednak bezpiecznie skonfigurowane zgodnie z odpowiednimi politykami DoD i mechanizmami kontroli bezpieczeństwa, a także przejść specjalną ocenę ich funkcji i niedociągnięć w zakresie funkcjonalności i bezpieczeństwa. Jest to określane jako „Tylko ocena RMF”. Ostatnio zmodyfikowany: 2025-01-22 17:01

W typografii i pismach odręcznych dolna część to część litery, która rozciąga się poniżej linii bazowej czcionki. Na przykład w literze y, zstępujący jest „ogonem” lub częścią linii ukośnej, która leży poniżej v utworzonej przez dwie zbiegające się linie. Ostatnio zmodyfikowany: 2025-06-01 05:06

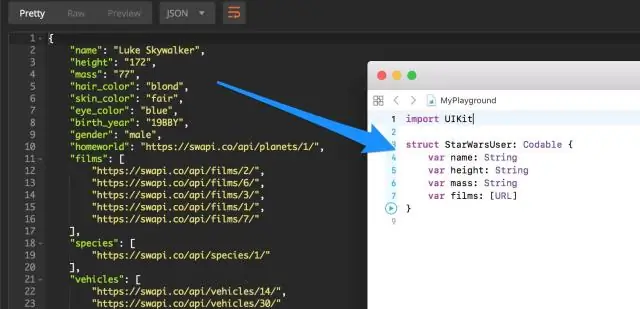

Używasz klasy JSONSerialization do konwertowania obiektów JSON na obiekty Foundation i konwertowania obiektów Foundation na JSON. Obiekt najwyższego poziomu to NSArray lub NSDictionary. Wszystkie obiekty są instancjami NSString, NSNumber, NSArray, NSDictionary lub NSNull. Wszystkie klucze słownika są instancjami NSString. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak, możesz mieć tyle dysków, do ile Twoja płyta główna jest w stanie się połączyć, w tym dowolną kombinację dysków SSD i dysków twardych. Jedynym problemem jest to, że 32-bitowy system może nie rozpoznawać i nie działać poprawnie z więcej niż 2 TB przestrzeni dyskowej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Według Wikipedii w logice cyfrowej i informatyce licznik to urządzenie, które przechowuje (a czasami wyświetla) liczbę wystąpień danego zdarzenia lub procesu, często w odniesieniu do sygnału zegara. Na przykład w UPcounter licznik zwiększa licznik dla każdego narastającego zbocza zegara. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wiedzieć, czego nie robi klastrowanie SQL Server Pierwszym problemem jest uświadomienie sobie, w czym klaster pracy awaryjnej nie pomoże. Klastrowanie nie poprawi wydajności, chyba że przenosisz się na mocniejsze serwery lub szybszą pamięć masową z jednoczesnym wdrożeniem klastrowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

System przyjmowania, wydawania i przekazywania (ADT) jest systemem szkieletowym dla struktury innych typów systemów biznesowych. Podstawowe systemy biznesowe to systemy stosowane w placówce opieki zdrowotnej do płatności finansowych, poprawy jakości i zachęcania do najlepszych praktyk, które okazały się korzystne. Ostatnio zmodyfikowany: 2025-06-01 05:06

4G LTE to rodzaj technologii 4G. LTE oznacza długoterminową ewolucję i nie jest tak bardzo technologią, jak ścieżką, którą należy podążać, aby osiągnąć prędkości 4G. 4G LTE jest około dziesięć razy szybsze niż starsza technologia 3G, więc różnica w szybkości jest często dość zauważalna, gdy użytkownicy przełączają się z 4G na 4G LTE. Ostatnio zmodyfikowany: 2025-06-01 05:06

Nowsze monitory firmy Dell są wyposażone w porty USB, które ułatwiają podłączenie większej liczby urządzeń do komputera. Podłącz jeden koniec kabla USB dostarczonego z monitorem do portu przesyłania danych USB na spodzie monitora. Podłącz drugi koniec kabla USB do wolnego portu USB w komputerze. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sortowanie sterty. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uwaga: po usunięciu zdjęć i filmów z Galaxy nie rób żadnych nowych zdjęć, filmów ani przesyłaj do niego nowych dokumentów, ponieważ usunięte pliki zostaną zastąpione nowymi danymi. Kliknij „Android DataRecovery”, a następnie podłącz telefon Samsung Galaxy do komputera za pomocą kabla USB. Ostatnio zmodyfikowany: 2025-01-22 17:01

Excel jest od tego czasu stale aktualizowany, wyprzedził wszystkich konkurentów, sprzedał się w ponad miliardzie kopii i jest obecnie prawdopodobnie najważniejszym oprogramowaniem biznesowym na świecie. Ostatnio zmodyfikowany: 2025-01-22 17:01