Podziel koszt sprzętu dla MTBF. Na przykład, jeśli twój serwer kosztuje 10k, a dyski kosztują 2k, przy odpowiednim MTBF wynoszącym 10 lat i 5 lat, musisz zrobić: 10k / (10 * 12), a następnie dodać to do 2k / (10 * 12). To łącznie 116,64 $ miesięcznie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Cypher (język zapytań) Cypher to deklaratywny język zapytań grafu, który umożliwia ekspresywne i wydajne zapytania o dane na grafie właściwości. Cypher był w dużej mierze wynalazkiem Andrésa Taylora podczas pracy dla Neo4j, Inc. (dawniej Neo Technology) w 2011 r. Ostatnio zmodyfikowany: 2025-01-22 17:01

Praca, którą możesz zdobyć ze stopniem mechatronika? Inżynier/technik robotyka. Inżynier automatyki. Inżynier projektu systemu sterowania/rozwiązywanie problemów. Inżynier projektowania elektroniki. Inżynier mechanik. Data scientist/analityk big data. Inżynier Instrumentacji. Inżynier oprogramowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

FileZilla to darmowy klient FTP, który jest dostępny dla większości popularnych systemów operacyjnych, w tym MAC OS. Aby używać tego klienta FTP na swoim MAC, należy wykonać następujące kroki: Pobierz FileZilla na swój komputer lokalny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Słowo kluczowe Synchronized w Javie służy do zapewnienia wzajemnie wykluczającego się dostępu do współużytkowanego zasobu z wieloma wątkami w Javie. Synchronizacja w Javie gwarantuje, że żadne dwa wątki nie mogą wykonać zsynchronizowanej metody, która wymaga tej samej blokady jednocześnie lub jednocześnie. Ostatnio zmodyfikowany: 2025-01-22 17:01

W takim przypadku kliknij prawym przyciskiem myszy i wybierz Otwórz za pomocą. Teraz kliknij Plik, a następnie kliknij Eksportuj. Pojawi się wyskakujące okno dialogowe, a jedną z opcji na dole jest Filtr kwarcowy. Kliknij menu rozwijane i wybierz Zmniejsz rozmiar pliku. Ostatnio zmodyfikowany: 2025-06-01 05:06

Większość katalogów zawiera główną. plik YML; Ansible używa każdego z tych plików jako punktu wejścia do odczytu zawartości katalogu (z wyjątkiem plików, szablonów i testów). Masz swobodę rozgałęziania zadań i zmiennych do innych plików w każdym katalogu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Gdy tylko otworzysz dokument, naciśnij SHIFT-F5. Funkcja „Wróć” programu Word przeniesie Cię z powrotem do ostatniej edycji. (W rzeczywistości, jeśli wielokrotnie naciśniesz Shift-F5, przejdziesz przez ostatnie cztery zmiany.) To jest. Ostatnio zmodyfikowany: 2025-01-22 17:01

Postęp technologii zmienił sposób funkcjonowania przedsiębiorstw. Technologia pomaga zapewnić klientom lepszą obsługę i wyprzedzić konkurencję. Dlatego ważne jest, aby być na bieżąco z trendami technologicznymi, aby Twoja firma nie pozostała w tyle ani nie przegapiła żadnych okazji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pivotal Concourse to zremasterowany system CI/CD dla zespołów, które praktykują zwinne programowanie i często dostarczają na jedną lub wiele platform chmurowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Amazon Elastic Block Store (EBS) to łatwa w użyciu, wysokowydajna usługa blokowej pamięci masowej zaprojektowana do użytku z Amazon Elastic Compute Cloud (EC2) dla obciążeń wymagających dużej przepustowości i transakcji w dowolnej skali. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uwierzytelnianie oparte na hasłach. Na przykład serwer może wymagać od użytkownika wpisania nazwy i hasła przed przyznaniem dostępu do serwera. Serwer utrzymuje listę nazw i haseł; jeśli dana nazwa znajduje się na liście, a użytkownik wpisze poprawne hasło, serwer udzieli dostępu. Ostatnio zmodyfikowany: 2025-06-01 05:06

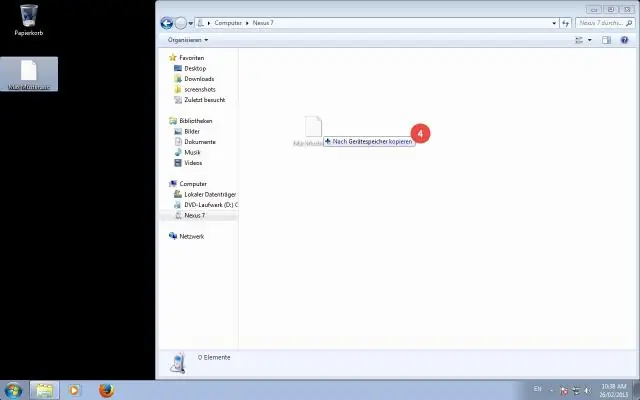

Wyświetlanie listy kontenerów Dockera Jak widać, powyższy obrazek wskazuje, że nie ma uruchomionych kontenerów. Aby wyświetlić listę kontenerów według ich identyfikatora, użyj opcji –aq (cichy): docker ps –aq. Aby wyświetlić całkowity rozmiar pliku każdego kontenera, użyj opcji –s (rozmiar): docker ps –s. Polecenie ps zawiera kilka kolumn informacji:. Ostatnio zmodyfikowany: 2025-06-01 05:06

Poprowadź kabel anteny zewnętrznej do SignalBooster i podłącz go do złącza oznaczonego „OutsideAntenna” na wzmacniaczu sygnału. Poprowadź kabel InsideAntenna do wzmacniacza sygnału i podłącz go do złącza oznaczonego „Inside Antenna” na SignalBooster. Ostatnio zmodyfikowany: 2025-01-22 17:01

Główną funkcją jest punkt wejścia dowolnego programu. Ale interpreter Pythona wykonuje sekwencyjnie kod pliku źródłowego i nie wywołuje żadnej metody, jeśli nie jest częścią kodu. Ale jeśli jest bezpośrednio częścią kodu, zostanie wykonany, gdy plik zostanie zaimportowany jako moduł. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tylko aplikacje i rozszerzenia, które zostały jawnie zainstalowane, mogą działać w tle – standardowa strona internetowa nie może dalej działać po zamknięciu odpowiedniej karty przeglądarki. Ponadto możliwości rozszerzenia aplikacji w tle muszą być zadeklarowane przez programistę podczas procesu instalacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wdrażanie w Heroku za pomocą wiersza poleceń Utwórz aplikację Heroku. cd wordpress heroku stworzyć. Zainstaluj wtyczkę ClearDB. Dodatki heroku: dodaj cleardb:ignite. Zainstaluj wtyczkę New Relic. Dodatki heroku: dodaj newrelic:wayne. Zainstaluj wtyczkę SendGrid. Wyślij do Heroku. Uruchom aplikację:. Ostatnio zmodyfikowany: 2025-01-22 17:01

Główną różnicą jest trasa za 0.0. Prywatna podsieć ustawia trasę do wystąpienia NAT. Wystąpienia podsieci prywatnych wymagają tylko prywatnego adresu IP, a ruch internetowy jest kierowany przez NAT w podsieci publicznej. Możesz też nie mieć drogi do 0,0. Ostatnio zmodyfikowany: 2025-01-22 17:01

Szybkość Twojego serwera to Twój silnik. To fundamenty Twojej strony internetowej. Zależy to od wydajności i lokalizacji hosta internetowego. Jak można się spodziewać, chcesz, aby twój silnik był tak szybki, jak to możliwe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Bezprzewodowe przesyłanie plików między laptopami Kliknij prawym przyciskiem myszy Moje miejsca sieciowe i wybierz Właściwości. Wybierz „Utwórz nowe połączenie (WinXP)” lub „Utwórz nowe połączenie (Win2K)”, aby uruchomić New ConnectionWizard. Wybierz „Skonfiguruj zaawansowane połączenie”. Wybierz „Połącz bezpośrednio z innym komputerem”. Ostatnio zmodyfikowany: 2025-06-01 05:06

Istnieją inne oznaczenia – prywatne i chronione – które oznaczają inne rzeczy; na przykład private oznacza metodę, którą można wywołać tylko z klasy, w której jest zadeklarowana. Słowo kluczowe void wskazuje, że z metody nie jest zwracana wartość. Ostatnio zmodyfikowany: 2025-06-01 05:06

Tak, możesz użyć prostego adaptera. Jeśli przeczytasz drobny druk na końcu wtyczki, zobaczysz „110-240 V 50-60 Hz”, co oznacza, że będzie działać w większości popularnych systemów elektrycznych na całym świecie bez transformatora. Ostatnio zmodyfikowany: 2025-01-22 17:01

W przypadku typów treści z danymi formularza i typu urlencoded Postman automatycznie dołączy poprawny nagłówek Content-Type. Jeśli używasz trybu surowego dla swoich danych ciała, Postman ustawi nagłówek na podstawie wybranego typu (np. tekst, json). Listonosz nie ustawia żadnego typu nagłówka dla binarnego typu treści. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nasiona używają czegoś, co nazywa się „rankingiem nasion”, aby określić, które powinny być aktywne, a które powinny być w kolejce. Te rangi są określane przez liczbę cykli nasion zakończonych przez torrent. Torrenty z mniejszą liczbą ukończonych cykli siewu są traktowane priorytetowo do wysiewu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Opis ¶ $_SERVER to tablica zawierająca informacje, takie jak nagłówki, ścieżki i lokalizacje skryptów. Wpisy w tej tablicy są tworzone przez serwer WWW. Nie ma gwarancji, że każdy serwer sieciowy zapewni którykolwiek z nich; serwery mogą pominąć niektóre lub dostarczyć inne niewymienione tutaj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aktualna wersja Nazwa kodowa Wydanie Ubuntu 16.04.1 LTS Xenial Xerus 21 lipca 2016 Ubuntu 16.04 LTS Xenial Xerus 21 kwietnia 2016 Ubuntu 14.04.6 LTS Trusty Tahr 7 marca 2019 Ubuntu 14.04.5 LTS Trusty Tahr 4 sierpnia 2016. Ostatnio zmodyfikowany: 2025-01-22 17:01

Delegat to sposób na poinformowanie C#, którą metodę należy wywołać po wyzwoleniu zdarzenia. Na przykład, jeśli klikniesz przycisk na formularzu, program wywoła określoną metodę. To właśnie ten wskaźnik jest delegatem. Delegaci są dobrzy, ponieważ jeśli chcesz, możesz powiadomić kilka metod o wystąpieniu zdarzenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jednoprzebiegowy asembler dokładnie raz przechodzi nad plikiem źródłowym, w tym samym przebiegu zbierając etykiety, rozwiązując przyszłe referencje i wykonując rzeczywisty montaż. Trudną częścią jest rozwiązanie przyszłych odniesień do etykiet (problem odwoływania się do przodu) i złożenie kodu w jednym przebiegu. Ostatnio zmodyfikowany: 2025-01-22 17:01

1) Użyj funkcji kopiowania/wklejania. Zaznacz konkretny obraz ASCII, który chcesz zapisać i kliknij „kopiuj”. Zapisz go w dowolnym edytorze tekstu lub oprogramowaniu do przetwarzania tekstu. (Osobiście wolę notatnik Windows.). Ostatnio zmodyfikowany: 2025-01-22 17:01

Wiadomo, że algorytm Google jest znacznie lepszy niż jakakolwiek inna wyszukiwarka. Dzieje się tak dlatego, że faworyzuje wysokiej jakości treści nad dobrze ugruntowanymi linkami i stronami, w przeciwieństwie do Yahoo, który nadal preferuje stare i ugruntowane witryny. Łatwość dostępu i użytkowania to kolejny czynnik decydujący o tym, która wyszukiwarka jest najlepsza. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pierwsze użycie przełącznika z płytą siatkową ma miejsce, gdy chcesz nietypowe/niestandardowe kombinacje przełączników na jednej płycie. Zwykle oznacza to kombinację pośrednich przełączników światła i przełączników dwukierunkowych (lub jednokierunkowych). Przełączniki dwukierunkowe są używane, gdy istnieje jeden lub dwa przełączniki kontrolujące jedno światło lub zestaw świateł;. Ostatnio zmodyfikowany: 2025-01-22 17:01

Laptopy z najlepszym czasem pracy na baterii przedstawione w tej rundzie: przegląd Apple MacBook Pro 15-calowy (2018). Recenzja Lenovo Yoga C930. Recenzja Dell Latitude 7400 „2 w 1”. Recenzja Lenovo ThinkPad X1 Carbon (2018). Recenzja Microsoft Surface Book 2. Recenzja Dell Latitude 7300. Recenzja HP Spectre x360 13 (koniec 2019 r.). Ostatnio zmodyfikowany: 2025-01-22 17:01

Płatki śniegu składają się z tak wielu cząsteczek, że jest mało prawdopodobne, aby dwa płatki śniegu były dokładnie tej samej wielkości. Każdy płatek śniegu jest wystawiony na nieco inne warunki, więc nawet gdybyś zaczął od dwóch identycznych kryształów, nie byłyby takie same, zanim dotarłyby na powierzchnię. Ostatnio zmodyfikowany: 2025-06-01 05:06

Chociaż temperatury różnią się znacznie w zależności od karty graficznej, zwykle są one ograniczone do około 203 ° F (95° C). Podobnie jak w przypadku procesorów, optymalna temperatura GPU do gier nie powinna przekraczać 185 ° F (85 ° C), nawet gdy są pod dużym obciążeniem, chociaż niektóre mogą przekroczyć tę wartość bez śmiertelnego uszkodzenia komponentu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dlatego wyjątki powinny być używane tylko wtedy, gdy nie możesz poradzić sobie z sytuacją w przyzwoity sposób (pomyśl „brak pamięci” lub „komputer się pali”). Jedną z praktycznych zasad jest używanie wyjątków w przypadku czegoś, czego normalnie nie można przewidzieć. Przykładami są łączność z bazą danych, brakujący plik na dysku itp. Ostatnio zmodyfikowany: 2025-01-22 17:01

Korzystanie z programu SQL Server Management Studio W Eksploratorze obiektów rozwiń bazę danych zawierającą widok, a następnie rozwiń Widoki. Kliknij prawym przyciskiem myszy widok i wybierz opcję Edytuj 200 pierwszych wierszy. Może być konieczne zmodyfikowanie instrukcji SELECT w panelu SQL, aby zwrócić wiersze do modyfikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Powyższy cytat wskazuje na różnicę między Montessori i Wygotskim w ich poglądach na mechanizmy rozwoju dziecka: Montessori postrzegał rozwój jako rozwijającą się sekwencję etapów zaprogramowanych w gatunku ludzkim, podczas gdy Wygotski przypisał główną rolę interakcjom między dziećmi i. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wiadomości e-mail Hotmail można zapisywać na komputerze w dwóch scenariuszach: Ręcznie wykonaj kopię zapasową każdej wiadomości e-mail w formacie EML. Lub zapisz całe dane e-mail Hotmail za jednym razem za pomocą narzędzia do tworzenia kopii zapasowych Hotmail. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ale łatwo jest przekonwertować gramatykę EBNF na BNF: Konwertuj każde powtórzenie {E} na świeży nieterminalny X i dodaj. Przekształć każdą opcję [E] na nowy nieterminal X i dodaj. Konwertuj każdą grupę (E) na świeżą nieterminalną X i dodaj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Korzystając z programu Microsoft Outlook, usuń podwójne spacje z podpisów wiadomości e-mail, wybierając Narzędzia z menu, klikając kartę Opcje i otwierając Podpisy w menu rozwijanym. Ostatnio zmodyfikowany: 2025-01-22 17:01