Aby odtworzyć uszkodzony plik wideo MP4, jedyne, czego potrzebujesz, to mieć już zainstalowany VLC w systemie i gotowy do użycia: Wybierz uszkodzony. plik wideo mp4. Kliknij prawym przyciskiem myszy wybierz Otwórz za pomocą i wybierz VLC. Uszkodzony plik wideo prawdopodobnie zacznie się odtwarzać. Ostatnio zmodyfikowany: 2025-01-22 17:01

Składnia usuwania ograniczenia przez unikalność w Oracle jest następująca: ALTER TABLE nazwa_tabeli DROP CONSTRAINT nazwa_ograniczenia; Nazwa tabeli. Nazwa tabeli do modyfikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Prawie 70% ankietowanych klientów stwierdziło, że udostępnienie każdego nowego serwera druku lub zastąpienie istniejącego kosztowało ich od 1000 do 3000 USD. Pozostała jedna trzecia respondentów stwierdziła, że kosztowało to ich organizację 3000 USD lub więcej, przy czym blisko 10% podało wartości przekraczające 6000 USD na serwer wydruku. Ostatnio zmodyfikowany: 2025-01-22 17:01

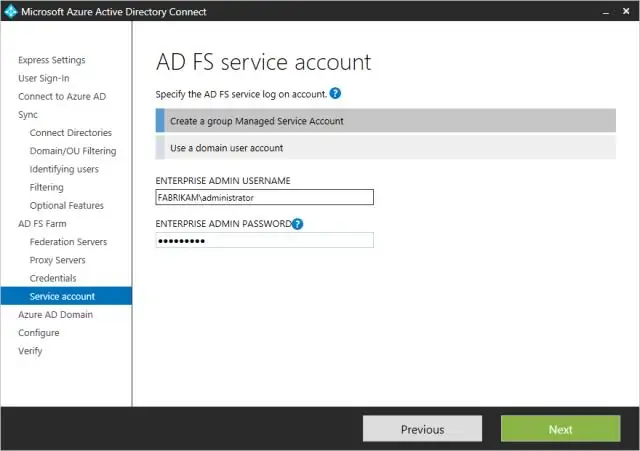

3 odpowiedzi. Instalacja na kontrolerach domeny powinna być w porządku. Dopóki istnieją rozsądne pamięci podręczne wyszukiwania (dla DNS) i dzierżawy (dla DHCP) oraz masz odpowiednią liczbę kontrolerów domeny dla swojego środowiska (odpowiedź nigdy nie brzmi „jeden DC”), ADFS nie powinien powodować dużego obciążenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

ExceptionInInitializerError jest podklasą klasy LinkageError i oznacza, że wystąpił nieoczekiwany wyjątek w inicjatorze statycznym lub inicjatorze dla zmiennej statycznej. ExceptionInInitializerError jest generowany, gdy JVM próbuje załadować nową klasę. Ostatnio zmodyfikowany: 2025-01-22 17:01

To Costco, więc niestety będziesz musiał być członkiem, aby skorzystać z oferty. Ale jeśli to żaden problem, możesz kupić 9,7-calowego iPada 128 GB z Wi-Fi z 2017 r. za jedyne 299,99 USD. To 60 dolców mniej od ceny Apple, ale jest to również o 70 USD więcej niż zapłacisz, jeśli masz szczęście być członkiem Costco. Ostatnio zmodyfikowany: 2025-01-22 17:01

Obsługiwane są następujące formaty plików: Text, SequenceFile, RCFile, ORC i Parquet. Ponadto wymagany jest zdalny magazyn metadanych Hive. Tryb lokalny lub osadzony nie jest obsługiwany. Presto nie używa MapReduce i dlatego wymaga tylko HDFS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pliki przesyłane przez protokół Shell (FISH) to protokół sieciowy, który używa Secure Shell (SSH) lub Remote Shell (RSH) do przesyłania plików między komputerami i zarządzania plikami zdalnymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wybierz „Gładzik” z sekcji „Sprzęt”. Kliknij pole obok „Przewiń” pod nagłówkiem „Dwa palce”, jeśli pole wyboru nie jest jeszcze zaznaczone. Zamknij Preferencje systemowe. Umieść dwa palce na gładziku Macbooka i przesuń je w górę lub w dół, aby przewinąć w górę lub w dół bieżącą stronę internetową lub dokument. Ostatnio zmodyfikowany: 2025-01-22 17:01

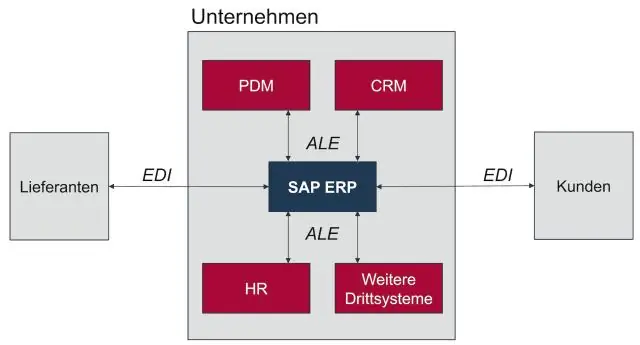

Integracja danych to proces łączenia danych z różnych źródeł w jeden, ujednolicony widok. Integracja danych ostatecznie umożliwia narzędziom analitycznym tworzenie skutecznej, praktycznej analizy biznesowej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Leatherman Surge to jedno z naszych dwóch największych multinarzędzi; prawdziwa potęga, zbudowana z naszych największych szczypiec, najdłuższych ostrzy do wielu narzędzi i łatwych w użyciu zamków. Unikalny wymiennik ostrzy, wymienne wysokiej jakości przecinaki do drutu i cztery ostrza otwierane na zewnątrz zapewniają szybki dostęp do najczęściej używanych narzędzi. Ostatnio zmodyfikowany: 2025-06-01 05:06

IPhone SE wykorzystuje kartę nano SIM, która jest najmniejszym z 3 rozmiarów, jakie można obecnie wybrać. Ten rozmiar karty SIM jest bardzo powszechny w przypadku AppleiPhone, a wszystkie nowe modele używają tego samego rozmiaru. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zmierz otwarcie i określ swoje potrzeby w zakresie okien. Czas wymyślić, jak mierzyć okna. Usuń istniejące okno. Przygotowanie powierzchni i suche dopasowanie Nowe okno. Ustaw i wypoziomuj okno. Podwójne okienko kontrolne i wstępne nawiercenie otworów. Wytnij siding i nałóż uszczelnienie. Zainstaluj okno. Przytnij podkładki i dodaj izolację. Ostatnio zmodyfikowany: 2025-01-22 17:01

Amplify Framework udostępnia zestaw bibliotek i komponentów interfejsu użytkownika oraz interfejs wiersza poleceń do tworzenia backendów mobilnych i integracji z aplikacjami iOS, Android, Web i React Native. Amplify CLI pozwala skonfigurować wszystkie usługi potrzebne do zasilania Twojego backendu za pomocą prostego interfejsu wiersza poleceń. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli wiele linii przewija się w górę ekranu po kliknięciu czegoś, oznacza to, że korzystają z serwera proxy. Jeśli plik dziennika squid nie jest zlokalizowany, poszukaj lokalizacji pliku dziennika w /etc/squid. Aby sprawdzić, czy rzeczywiście buforuje rzeczy i jest użyteczny, powinny pojawić się wiersze, które mówią, że jest to HIT. Ostatnio zmodyfikowany: 2025-01-22 17:01

SNI to skrót od Server Name Indication i jest rozszerzeniem protokołu TLS. Wskazuje, z którą nazwą hosta kontaktuje się przeglądarka na początku procesu uzgadniania. Ta technologia umożliwia serwerowi połączenie wielu certyfikatów SSL z jednym adresem IP i bramą. Ostatnio zmodyfikowany: 2025-01-22 17:01

Krótko mówiąc, przekierowanie portów służy do utrzymywania niepożądanego ruchu poza sieciami. Umożliwia administratorom sieci używanie jednego adresu IP do całej komunikacji zewnętrznej w Internecie, przy jednoczesnym przeznaczeniu wielu serwerów z różnymi adresami IP i portami do zadania wewnętrznie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Opracowana przez filozofa Stephena E. Toulmina metoda Toulmina to styl argumentacji, który dzieli argumenty na sześć części składowych: roszczenie, uzasadnienie, nakaz, kwalifikator, odparcie i poparcie. W metodzie Toulmina każdy argument zaczyna się od trzech podstawowych części: roszczenia, podstawy i nakazu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zakres leksykalny nie jest prawidłowy w C, ponieważ kompilator nie może dotrzeć/znaleźć prawidłowej lokalizacji pamięci funkcji wewnętrznej. Funkcja zagnieżdżona nie jest obsługiwana przez C, ponieważ nie możemy zdefiniować funkcji w innej funkcji w C. Możemy zadeklarować funkcję wewnątrz funkcji, ale nie jest to funkcja zagnieżdżona. Ostatnio zmodyfikowany: 2025-01-22 17:01

JavaScript | String split() Funkcja str.split() służy do dzielenia podanego ciągu na tablicę ciągów przez rozdzielenie go na podciągi za pomocą określonego separatora podanego w argumencie. Argumenty. Wartość zwrotu. Przykład 1: Przykład 2: var str = 'Dzień 5r&e@@t.' var array = str.split(' ',2); drukuj(tablica);. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przestań wyrzucać swoje drogie torby, zamiast tego zdobądź taką, którą łatwo wyczyścić! Twoja ulubiona oryginalna torba iRobot z zainstalowanym 7-calowym zamkiem błyskawicznym. Mieści 30 pojemników na brud, kurz i włosy, jest kompatybilny ze wszystkimi modelami automatycznego usuwania brudu Clean Base™ (sprzedawanymi osobno), a co najważniejsze jest łatwy do opróżnienia do ponownego użycia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli ISUSPM.exe został dostarczony z oprogramowaniem Nuance, inną aplikacją lub dołączony do komputera, możesz użyć tej metody, aby całkowicie go usunąć. Pobierz narzędzie do odinstalowywania Menedżera oprogramowania stąd. Znajdź pobrany plik i uruchom go. Po zakończeniu uruchom ponownie komputer i sprawdź, czy plik ISUSPM.exe nadal istnieje. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wewnętrzne szczegóły std::sort() w C++ Oznacza to uporządkowanie danych w określony sposób, który może się zwiększać lub zmniejszać. Istnieje wbudowana funkcja w C++ STL o nazwie sort(). std::sort() to ogólna funkcja w Bibliotece Standardowej C++, służąca do sortowania porównawczego. Ostatnio zmodyfikowany: 2025-01-22 17:01

W sieci telekomunikacyjnej zarządzanie awariami odnosi się do zestawu funkcji, które wykrywają, izolują i korygują awarie sieci. System bada logi błędów, akceptuje i reaguje na powiadomienia o wykryciu błędów, śledzi i identyfikuje usterki oraz przeprowadza sekwencję testów diagnostycznych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Krok 1: Zaimportuj obraz w Paint.net lub cokolwiek. Openpaint.net. Krok 2: Utwórz nową warstwę i wypełnij ją na czarno. Kliknij Warstwa w pasku menu. Krok 3: Zmniejsz krycie warstwy. Teraz widzimy, że w prawym dolnym rogu znajduje się ramka pokazująca warstwy. Krok 4: Zapisz obraz. Krok 5: Blaknięcie światła w MS Paint. Ostatnio zmodyfikowany: 2025-01-22 17:01

Włącz kolor paska tytułu w Windows10 Uruchom aplikację Ustawienia i przejdź do Personalizacja> Kolory. W górnej części ekranu możesz wybrać kolor pasków tytułowych aplikacji. Wybrany kolor będzie również używany w innych miejscach w systemie Windows, na przykład jako tło ikon w menu Start. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dla tych, którzy chcą zaktualizować system do iOS 9.3 zaraz po jego wydaniu, czas na pobranie iOS 9.3 będzie wynosić od 15 minut do kilku godzin. Po tym, jak ucichnie początkowy pośpiech, należy się spodziewać, że pobieranie systemu iOS 9.3 zakończy się w ciągu 15 do 20 minut. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chociaż nie potrzebujesz klawiatury MIDI do tworzenia muzyki, jest to wysoce zalecane ze względu na ich użyteczność i produktywność. Większość cyfrowych stacji roboczych audio (oprogramowanie do tworzenia muzyki) ma wbudowane wirtualne klawiatury w pakiecie oprogramowania, które można obsługiwać za pomocą klawiatury komputera. Ostatnio zmodyfikowany: 2025-01-22 17:01

Newsela PRO Newsela nie publikuje cen na swojej stronie internetowej, ale podzieliła się w ostatnim tweecie, że wersja Pro kosztuje około 6000 USD na szkołę, 2000 USD na poziom klasy i 18 USD na ucznia rocznie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Istnieją dwa sposoby „wymazywania” tekstu. Jednym z nich jest użycie narzędzia „Edytuj tekst i obrazy” (Narzędzia>Edycja treści>Edytuj tekst i obrazy). Gdy narzędzie jest aktywne, możesz wybrać tekst i usunąć go. Jeśli jest to tekst, który Acrobat uważa za grupę tekstu (np. akapit), reszta tej grupy dostosuje się. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kurs certyfikacyjny Certyfikowanego audytora systemów informatycznych (CISA) zapewnia umiejętności wymagane do zarządzania i kontrolowania IT w przedsiębiorstwie oraz przeprowadzania skutecznego audytu bezpieczeństwa. W połączeniu z najnowszą edycją egzaminu CISA (2019) podnosi umiejętności ochrony systemów informatycznych. Ostatnio zmodyfikowany: 2025-06-01 05:06

Niezawodność i zrozumienie SSDLifespan. Dyski SSD są bardziej niezawodne w trudnych warunkach niż dyski HDD, ponieważ nie mają ramion siłownika ani żadnych ruchomych części. W związku z tym dyski SSD wytrzymują przypadkowe upadki i ekstremalne temperatury lepiej niż dyski twarde. Ale to nie znaczy, że wszystkie dyski SSD są takie same. Ostatnio zmodyfikowany: 2025-01-22 17:01

YOLO jest oprogramowaniem typu open source. Możesz go używać w dowolny sposób. Istnieje wiele komercyjnych aplikacji, które używają YOLO i innych prostszych wersji YOLO jako backend. Ostatnio zmodyfikowany: 2025-01-22 17:01

Świetne bezpieczeństwo przy niewielkim wysiłku: Bitcoin Code to niezawodny robot i wydaje się, że jest to jedna z najczęściej używanych i godnych zaufania platform. Broker jest bezpieczną platformą, a wszystkie Twoje dane będą wykorzystywane wyłącznie do handlu z Bitcoin Code i brokerem. Ostatnio zmodyfikowany: 2025-06-01 05:06

Różnica między Synchronous i Asynchronous-Salesforce W procesie synchronicznym wątek czeka na zakończenie zadania, a następnie przechodzi do następnego zadania Sekwencyjnie. W asynchronicznym wierzchołku wątek nie czeka na zakończenie zadania, aby przejść do następnego zadania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kable Ethernet Cat 5 mają osiem przewodów (cztery pary), ale w standardach 10BaseT i 100BaseT (odpowiednio 10 Mb/s i 100 Mb/s) w rzeczywistości używane są tylko cztery (dwie pary) tych przewodów. Jedna para służy do przesyłania danych, a druga do odbierania danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Usługa Apple Push Notification (powszechnie określana jako Apple Notification Service lub APNs) to usługa powiadomień platformy stworzona przez firmę Apple Inc., która umożliwia twórcom aplikacji innych firm wysyłanie danych powiadomień do aplikacji zainstalowanych na urządzeniach Apple. Ostatnio zmodyfikowany: 2025-01-22 17:01

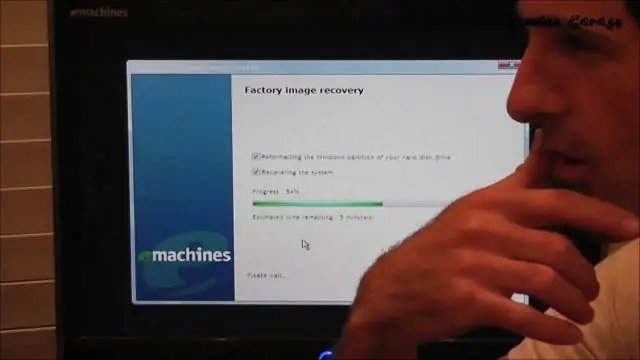

Metoda 2 Resetowanie systemu Windows 8 (usuwa wszystkie pliki) Utwórz kopię zapasową wszystkich plików osobistych i danych oraz zapisz je w lokalizacji pamięci innej firmy. Naciśnij jednocześnie klawisze Windows + C. Wybierz „Ustawienia”, a następnie „Zmień ustawienia komputera”. Wybierz "Ogólne", a następnie przewiń w dół, aż zobaczysz "Usuń wszystko i ponownie zainstaluj system Windows". Ostatnio zmodyfikowany: 2025-01-22 17:01

Elektrody szklane mają warstwę elektrochromową, zwykle wykonaną z tlenku wolframu i elektrolitu, zwykle zawierającego jony litu. Napięcie na urządzeniu sprawia, że jony przemieszczają się do materiału elektrochromowego, zmieniając jego właściwości optyczne, tak że pochłania on światło widzialne i podczerwone. Ostatnio zmodyfikowany: 2025-01-22 17:01

Duolingo staje się towarzyski. Duolingo, popularna aplikacja do nauki języków, od dawna sprawia, że nauka nowego języka jest dostępna dla każdego, kto ma komputer lub smartfon. „Nauka języka jest z natury doświadczeniem społecznym” – powiedział współzałożyciel i dyrektor generalny Duolingo, Luis von Ahn w dzisiejszym ogłoszeniu. Ostatnio zmodyfikowany: 2025-01-22 17:01