Inteligentny licznik to urządzenie elektroniczne, które rejestruje zużycie energii elektrycznej i przekazuje informacje dostawcy energii elektrycznej w celu monitorowania i rozliczania. Inteligentne liczniki umożliwiają dwukierunkową komunikację między licznikiem a systemem centralnym. Ostatnio zmodyfikowany: 2025-01-22 17:01

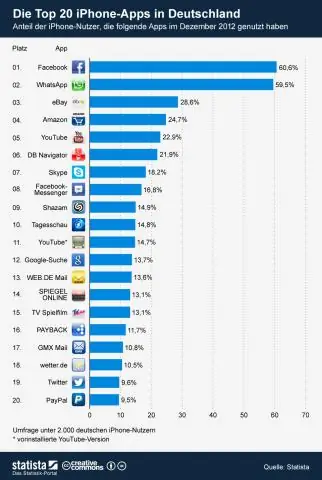

Aplikacje mediów społecznościowych to jedne z najpopularniejszych rodzajów dostępnych aplikacji mobilnych. Budujemy nasze sieci społecznościowe i większość z nas codziennie się z nimi kontaktuje. Sam Facebook zgłasza ponad miliard aktywnych użytkowników dziennie. 2. Media społecznościowe Aplikacje mobilne Facebook. Instagram. Pinterest. Snapchat. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak reklamować się w DuckDuckGo Po zalogowaniu się do Bing Ads kliknij Kampanie. Następnie kliknij nazwę swojej kampanii. Następnie kliknij nazwę grupy reklam. Kliknij kartę Ustawienia. Kliknij Dystrybucja reklam. Następnie kliknij Zapisz u dołu, aby sfinalizować. Ostatnio zmodyfikowany: 2025-01-22 17:01

Powszechne błędy logiczne Pospieszne uogólnianie (zwane także nadgeneralizacją). Non Sequitor („nie nadąża”). Błagając o pytanie. Czerwony śledź. Argument Ad Hominem („do mężczyzny”). Wadliwe wykorzystanie uprawnień (ad verecundiam). Ostatnio zmodyfikowany: 2025-01-22 17:01

Opcje siatki Bardzo mały =768px Szerokość kontenera Brak (auto) 750px Liczba kolumn 12 12 Szerokość kolumny Auto ~62px Szerokość rynny 30px (15px z każdej strony kolumny) 30px (15px z każdej strony kolumny). Ostatnio zmodyfikowany: 2025-01-22 17:01

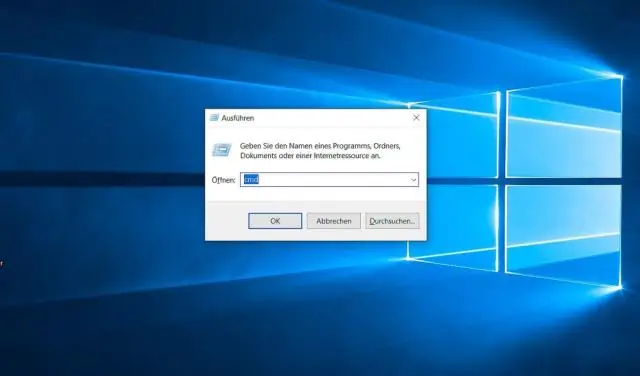

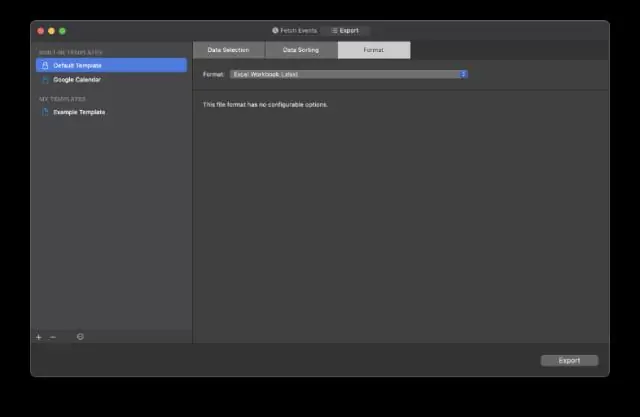

Tworzysz szablony na żywo? W oknie dialogowym Ustawienia/Preferencje Ctrl+Alt+S przejdź do Edytor | Szablony na żywo. Wybierz grupę szablonów, w której chcesz utworzyć nowy aktywny szablon (na przykład inny). Jeśli nie wybierzesz grupy szablonów, aktywny szablon zostanie dodany do grupy użytkowników. i wybierz Szablon na żywo. Ostatnio zmodyfikowany: 2025-01-22 17:01

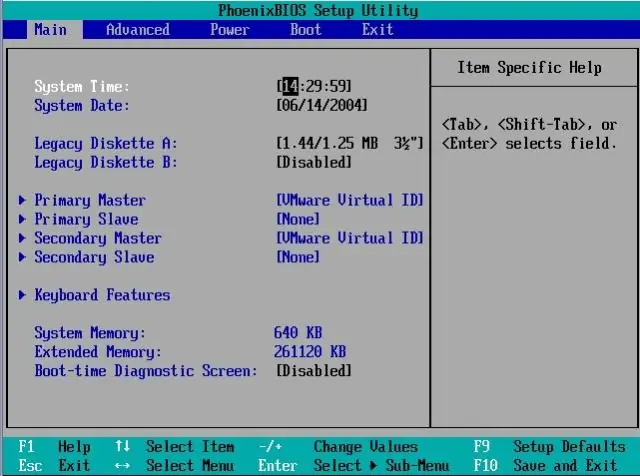

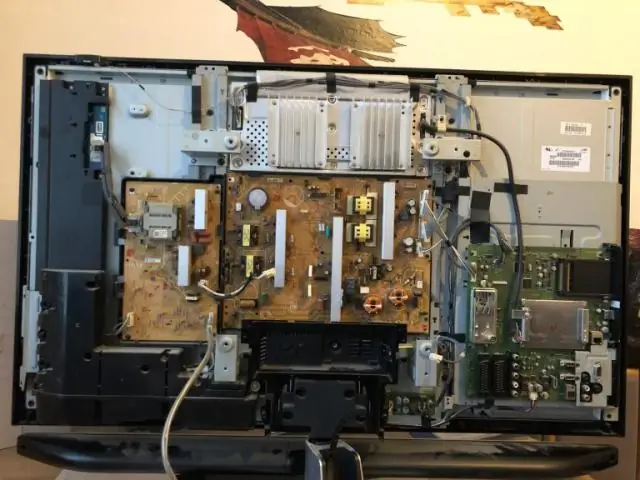

Aby zresetować hasło, odłącz komputer, otwórz obudowę i wyjmij baterię CMOS na około. 15-30 minut, a następnie odłóż. Zresetuje wszystkie ustawienia BIOS, a także hasło i będziesz musiał ponownie wprowadzić wszystkie ustawienia. Jeśli się nie powiedzie, spróbuj wyjąć baterię na co najmniej godzinę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wszystkie gniazdka ścienne USB przekształcają 240-woltowy prąd sieciowy na standardowe 5 woltów używane do zasilania urządzeń elektronicznych. Jednak nie wszystkie gniazda zapewniają ten sam prąd - niektóre tanio wykonane modele mają nawet 1 A - a wiele z tych z dwoma gniazdami nawet dzieli prąd między sobą. Ostatnio zmodyfikowany: 2025-01-22 17:01

3 odpowiedzi. Należy zebrać wszystkie dane niezbędne dla części w bieżącej akcji kontrolera (która może używać metod współdzielonych przez inne kontrolery i akcje). Jeśli naprawdę chcesz, aby podszablon był renderowany przy użyciu własnego kontrolera/akcji, rozważ załadowanie go przez AJAX z osobnym żądaniem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby faktycznie korzystać z Django, nie musisz używać SQL. Aby faktycznie korzystać z Django, nie musisz używać SQL. W rzeczywistości Django bardzo utrudnia korzystanie z SQL bezpośrednio z nim. Jest wyposażony w ORM (Object Relational Mapper), który wykonuje większość zakulisowych działań za Ciebie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Algorytm Dijkstry do znajdowania najkrótszej drogi między a i b. Wybiera nieodwiedzony wierzchołek o najmniejszej odległości, oblicza odległość przez niego do każdego nieodwiedzonego sąsiada i aktualizuje odległość sąsiada, jeśli jest mniejsza. Zaznacz odwiedzone (ustawione na czerwony), gdy skończysz z sąsiadami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Monitorując dzienniki zdarzeń, można uzyskać głębszy wgląd w metryki systemowe, lokalizować wąskie gardła procesów i wykrywać luki w zabezpieczeniach. Korzyści obejmują: Scentralizowane dane dziennika. Poprawiona wydajność systemu. Efektywne czasowo monitorowanie. Automatyczne rozwiązywanie problemów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Struktura NUnit 3.0 może uruchamiać testy równolegle w zestawie. Jest to całkowicie oddzielna funkcja od wykonywania testów równoległych silnika, chociaż możliwe jest użycie obu w tym samym przebiegu testowym. Domyślnie nie ma wykonywania równoległego. Ostatnio zmodyfikowany: 2025-06-01 05:06

Zespół RAVPower Użyj kabla micro-USB. Podłącz micro-USB do power banku, a stronę USB do ładowarki USB. Potrzebny będzie kabel zgodny z telefonem. Po prostu użyj kabli, których już używasz. Tak, możesz zabrać go ze sobą, aby naładować telefon, gdy się wyczerpie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak nawiązać połączenie konferencyjne na telefonie z Androidem jako pierwsza osoba. Gdy połączenie zostanie nawiązane i wykonasz kilka przyjemnych czynności, kliknij ikonę Dodaj połączenie. Wyświetlany jest AddCallicon. Wybierz drugą osobę. Kliknij ikonę Scal lub Scal połączenia. Dotknij ikony Zakończ połączenie, aby zakończyć połączenie konferencyjne. Ostatnio zmodyfikowany: 2025-01-22 17:01

AI w AI Camera oznacza sztuczną inteligencję. Sztuczna inteligencja, która w zasadzie jest oprogramowaniem, jest używana w odniesieniu do maszyn wykazujących funkcje poznawcze zwykle związane z ludzkimi umysłami, takie jak myślenie, uczenie się i rozwiązywanie problemów. Na powierzchni kamera AI wykonuje automatyczne rozpoznawanie scen. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pierwszą rzeczą, którą chcesz zrobić, to upewnić się, że ustawienia czułości myszy w systemie Windows są prawidłowe. Przejdź do Panelu sterowania > Mysz > Karta Opcje wskaźnika - i zastosuj wymienione ustawienia. Następnie chcesz dowiedzieć się, na jakim DPI (kropki na cal kwadratowy) działa twoja mysz i zmienić je na gdzieś pomiędzy 400-500. Ostatnio zmodyfikowany: 2025-06-01 05:06

Naciśnij jednocześnie klawisze „Fn” i „F5”, aby wyświetlić okno dialogowe „Wireless Radio Control”. Wybierz „Włącz” obok logo Bluetooth. Bluetooth Twojego LenovoThinkPad jest teraz włączony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Co to jest umowa serwisowa oprogramowania (SWMA)? SWMA to umowa między użytkownikiem a IBM, której celem jest zapewnienie stałego wsparcia dla licencjonowanego oprogramowania IBM, w tym systemu operacyjnego (OS/400), WebSphere Development Studio (RPG, COBOL, JAVA itp.) , iSeries Access (wcześniej znany jako ClientAccess) i Query/400. Ostatnio zmodyfikowany: 2025-01-22 17:01

Termin „propozycja” ma szerokie zastosowanie we współczesnej filozofii. Jest używany w odniesieniu do niektórych lub wszystkich z poniższych: głównych nośników wartości prawdziwości, obiektów wiary i innych „postaw propozycjonalnych” (tj. tego, w co się wierzy, w co wątpi się itp.), referentów tych klauzul i znaczenia zdań. Ostatnio zmodyfikowany: 2025-01-22 17:01

Netbooki dzisiaj Obecnie prawie każdy producent komputerów PC ma w swojej ofercie niedrogi, ultraprzenośny laptop. Mimo to jest określany jako mały laptop, a nie netbook. Asus sprzedaje cienki i lekki laptop HD za około 200 USD, nie nazywając go netbookiem, podczas gdy Dell ma model Inspiron za 250 USD. Ostatnio zmodyfikowany: 2025-06-01 05:06

Wraz z ustanowieniem miast Sumeru ich historia rozwija się od około 5000 pne do 1750 pne, kiedy „Sumeryjczycy przestali istnieć jako lud” (Kramer) po najeździe na Sumer przez Elamitów i Amorytów. Ostatnio zmodyfikowany: 2025-01-22 17:01

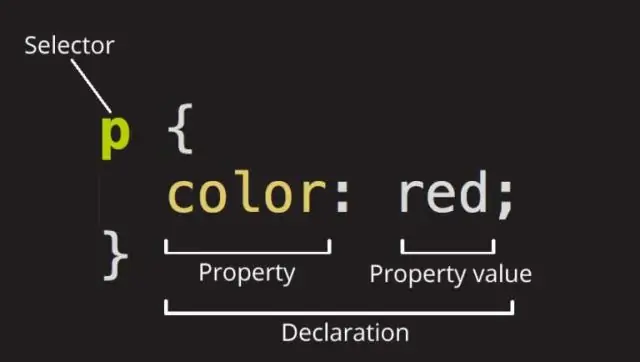

Zasadniczo pseudoklasa to selektor, który pomaga w wyborze czegoś, czego nie można wyrazić prostym selektorem, na przykład:hover. Pseudo-element pozwala nam jednak na tworzenie elementów, które normalnie nie istnieją w drzewie dokumentu, na przykład ``::after`. Ostatnio zmodyfikowany: 2025-01-22 17:01

Projektant bazy danych jest odpowiedzialny za zdefiniowanie szczegółowego projektu bazy danych, w tym tabel, indeksów, widoków, ograniczeń, wyzwalaczy, procedur składowanych i innych konstrukcji specyficznych dla bazy danych potrzebnych do przechowywania, pobierania i usuwania trwałych obiektów. Te informacje są przechowywane w Artefakcie: Model danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Internet rzeczy (IoT) otworzył świat możliwości w medycynie: po podłączeniu do Internetu zwykłe urządzenia medyczne mogą gromadzić bezcenne dodatkowe dane, dawać dodatkowy wgląd w objawy i trendy, umożliwiać zdalną opiekę i ogólnie zapewniać pacjentom większą kontrolę nad ich życiem i leczeniem. Ostatnio zmodyfikowany: 2025-01-22 17:01

[JAK TO ZAPAMIĘTAĆ] Spakowanie zbiorcze lub kompresowanie wielu folderów do wielu plików Zip/rar Wybierz wszystkie foldery, które chcesz spakować/skompresować. Kliknij „DODAJ” lub „Alt + A” lub „Polecenia> Dodaj pliki do archiwum„ Wybierz Rar lub Zip. Przejdź do zakładki „Pliki”. Zaznacz „Umieść każdy plik w oddzielnym archiwum” w polu Archiwum. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rozdziela przychodzący ruch aplikacji lub sieci na wiele celów, takich jak instancje Amazon EC2, kontenery i adresy IP, w wielu strefach dostępności. Wykorzystuje kontrole stanu, aby wykryć, które instancje są w dobrym stanie, i kieruje ruch tylko do tych instancji. Ostatnio zmodyfikowany: 2025-06-01 05:06

Bezprzewodowe kamery bezpieczeństwa firmy Lorex są wyposażone we wszystkie standardowe funkcje przewodowej kamery bezpieczeństwa, w tym dalekie widzenie w nocy i wykrywanie ruchu (a także monitorowanie dźwięku w wybranych modelach). Wystarczy podłączyć kamerę do pobliskiego źródła zasilania, a kamera jest gotowa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Użytkownicy mogą kupić gwarancję na Galaxy S8 lub aGalaxy S8+ bezpośrednio od firmy Samsung. Zyskaj dodatkową ochronę swojego urządzenia. Oszałamiający nowy Galaxy S8 jest wodoodporny, ale gwarancja firmy Samsung nadal chroni przed zalaniem, pękniętymi ekranami i ogólnymi awariami urządzenia. Obejmuje prawie każdą sytuację. Ostatnio zmodyfikowany: 2025-01-22 17:01

Domyślna lokalizacja przechowywania plików konfiguracyjnych punktów kontrolnych to: %systemroot%ProgramDataMicrosoftWindowsHyper-VSnapshots. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tabulacja, czyli tabelaryczna prezentacja danych to metoda prezentacji danych. Jest to systematyczny i logiczny układ danych w postaci wierszy i kolumn z uwzględnieniem cech danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

ARIMA (autoregresywna zintegrowana średnia krocząca) to powszechnie stosowana technika wykorzystywana do dopasowywania danych szeregów czasowych i prognozowania. Wyjaśnione zostaną etapy budowy modelu ARIMA. Na koniec zostanie zaprezentowana demonstracja z użyciem języka R. Ostatnio zmodyfikowany: 2025-01-22 17:01

Połącz się z danymi Excel w DBeaver Otwórz aplikację DBeaver iw menu Bazy danych wybierz opcję Driver Manager. W polu Nazwa sterownika wprowadź przyjazną dla użytkownika nazwę sterownika. Aby dodać. W wyświetlonym oknie dialogowym tworzenia nowego sterownika wybierz cdata. Kliknij przycisk Znajdź klasę i wybierz klasę ExcelDriver z wyników. Ostatnio zmodyfikowany: 2025-01-22 17:01

Metoda – 2 Otwórz Toad i połącz się z bazą danych. Następnie kliknij menu Baza danych > Edytor SQL. W Edytorze SQL naciśnij Ctrl+O, a pojawi się okno dialogowe otwierania pliku. Znajdź swój skrypt SQL i otwórz. Następnie naciśnij F5 lub F9, aby wykonać zawartość skryptu SQL. Ostatnio zmodyfikowany: 2025-06-01 05:06

Pierwszy szkielet internetowy został nazwany NSFNET. Została sfinansowana przez rząd USA i wprowadzona przez NationalScience Foundation (NSF) w 1987 roku. Była to linia T1, która składała się z około 170 mniejszych sieci działających z prędkością 1,544 Mb/s. Ostatnio zmodyfikowany: 2025-01-22 17:01

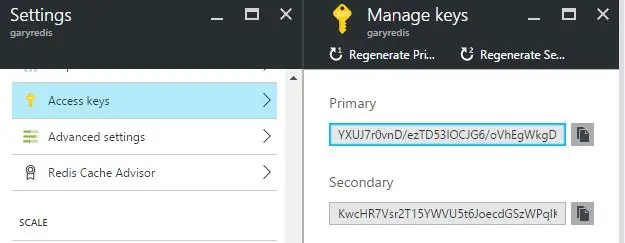

Aby używać Redis z Pythonem, potrzebujesz klienta Python Redis. Otwieranie połączenia z Redis za pomocą redis-py W wierszu 4 host należy ustawić na nazwę hosta lub adres IP bazy danych. W linii 5 port powinien być ustawiony na port bazy danych. W linii 6 hasło powinno być ustawione na hasło do bazy danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Standard SQL dla instrukcji DML UPDATE może być złożony i zawiły, a istnieją najlepsze praktyki, które mogą pomóc w pisaniu wydajnych instrukcji UPDATE. Uruchom aktualizacje w trybie wsadowym. Używaj CTAS zamiast dużych aktualizacji. Uwzględnij warunek SET w klauzuli WHERE. Uprość predykaty WHERE. Ostatnio zmodyfikowany: 2025-01-22 17:01

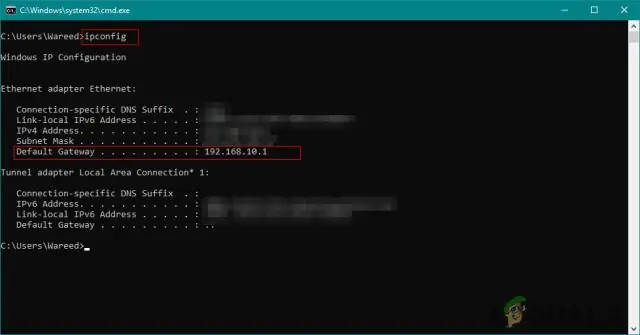

Aby uzyskać dostęp do ustawień modemu WiFi: Otwórz przeglądarkę internetową (Internet Explorer, Firefox, Safari, Chrome itp.) W pasku adresu wpisz: 192.168.0.1 [Następnie naciśnij klawisz Enter] Wprowadź nazwę użytkownika*: mso. Wprowadź hasło*: msopassword. Kliknij Zaloguj się. Aby zmienić hasło WiFi: Aby zmienić nazwę sieci WiFi (SSID). Ostatnio zmodyfikowany: 2025-01-22 17:01

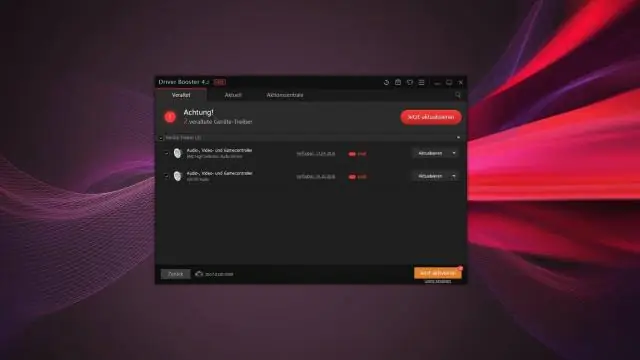

Sterownik urządzenia to niezbędny fragment kodu, który umożliwia systemowi Windows 10 wykrywanie i interakcję z określonym elementem sprzętu (takim jak karta graficzna, dysk twardy lub karta sieciowa), a także urządzeniami peryferyjnymi, w tym myszami, klawiaturami, drukarkami, monitorami i wieloma innymi inni. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wykonaj poniższe kroki. Naciśnij przycisk HOME na pilocie. Wybierz Ustawienia. Wybierz sieć. Wybierz Konfiguracja sieci. Wybierz opcję Skonfiguruj połączenie sieciowe lub Konfiguracja sieci bezprzewodowej. Wybierz metodę połączenia. Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć konfigurację. Ostatnio zmodyfikowany: 2025-01-22 17:01