Kliknij i przytrzymaj przycisk myszy w lewej górnej komórce tabeli danych, którą chcesz wykreślić. Przeciągnij mysz do prawej dolnej komórki w tabeli i zwolnij przycisk myszy. Kliknij „Wstaw” u góry strony i wybierz „Wykres” z menu rozwijanego. Nad arkuszem kalkulacyjnym pojawi się okno edytora wykresów. Ostatnio zmodyfikowany: 2025-01-22 17:01

T-Mobile Tuesdays to promocja i bezpłatna aplikacja, która obiecuje „darmowe rzeczy i świetne oferty” klientom operatora telefonicznego. Ostatnio zmodyfikowany: 2025-01-22 17:01

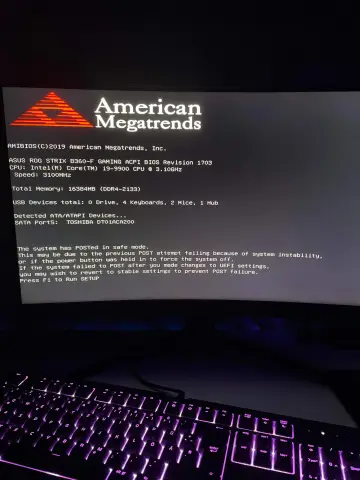

Aby użyć obrazu systemu do przywrócenia komputera, otwórz nowe menu Ustawienia systemu Windows 10 i przejdź do Aktualizuj i odzyskiwanie. W sekcji Odzyskiwanie znajdź sekcję Uruchamianie zaawansowane i kliknij Uruchom ponownie teraz. Po ponownym uruchomieniu komputera przejdź do Rozwiązywanie problemów, Opcje zaawansowane, a następnie wybierz Odzyskiwanie obrazu systemu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podłącz zestaw słuchawkowy Bluetooth Uruchom PS4 i przejdź do Ustawień, a następnie przejdź do Urządzenia. Wybierz urządzenia Bluetooth. Postępuj zgodnie z instrukcjami parowania zestawu słuchawkowego Bluetooth. Wybierz zestaw słuchawkowy, gdy urządzenie stanie się widoczne na liście urządzeń Bluetooth. W menu dostosuj ustawienia dźwięku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Cinder to usługa Block Storage dla OpenStack. Jest przeznaczony do prezentowania użytkownikom końcowym zasobów pamięci masowej, które mogą być wykorzystane przez projekt OpenStack Compute Project (Nova). Odbywa się to za pomocą implementacji referencyjnej (LVM) lub sterowników wtyczek dla innej pamięci. Ostatnio zmodyfikowany: 2025-06-01 05:06

FileWriter(File file): Tworzy obiekt FileWriter przy użyciu określonego obiektu File. Zgłasza wyjątek IOException, jeśli plik istnieje, ale jest katalogiem, a nie zwykłym plikiem lub nie istnieje, ale nie można go utworzyć lub nie można go otworzyć z innego powodu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wiele różnych rodzajów komunikacji niewerbalnej lub mowy ciała obejmuje: Wyraz twarzy. Ludzka twarz jest niezwykle ekspresyjna, potrafi bez słowa przekazać niezliczone emocje. Ruch i postawa ciała. Gesty. Kontakt wzrokowy. Dotykać. Przestrzeń. Głos. Zwróć uwagę na niespójności. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wskazówki dotyczące przyspieszenia aplikacji React Użyj React. PureComponents. Implementuj niezmienne struktury danych. Usuń niepotrzebny kod źródłowy. Użyj elementów stałych i wbudowanych. Bądź masywny. Użyj kompresji Gzip lub Brotli. Użyj wtyczki ESLint-React. Wywołaj komponenty wysokiego rzędu. Ostatnio zmodyfikowany: 2025-06-01 05:06

Wymagania sprzętowe: Do nagrania obrazu ISO na czysty dysk CD wymagana jest wewnętrzna lub zewnętrzna nagrywarka CD-ROM. Pobierz obraz ISO CD do folderu na swoim komputerze. Z menu wybierz Nagraj obraz płyty. Otworzy się Windows Disc Image Burn. Wybierz nagrywarkę płyt. Kliknij Nagraj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rozwiązywanie problemów z siecią VLAN/przełącznikiem Zawsze zaczynaj od warstwy fizycznej. Użyj protokołu Cisco Discovery, aby zweryfikować łączność w warstwie 2. Jeśli nie pokazano żadnych sąsiadów i uważasz, że wszystko jest skonfigurowane tak, jak powinno, być może masz jakiś problem w warstwie 2. Spójrz na swoje mapowania ARP. Ostatnio zmodyfikowany: 2025-01-22 17:01

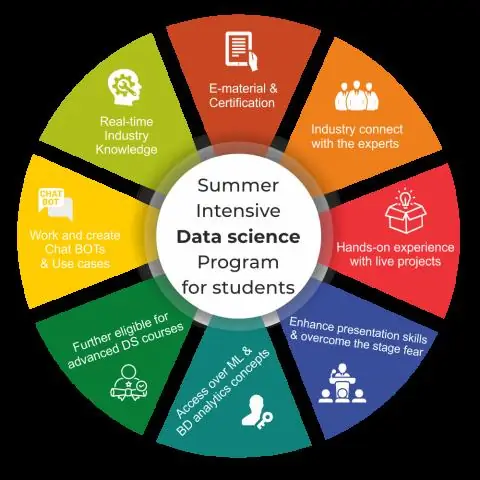

Wdrożenie to metoda integrowania modelu uczenia maszynowego z istniejącym środowiskiem produkcyjnym w celu podejmowania praktycznych decyzji biznesowych w oparciu o dane. Ostatnio zmodyfikowany: 2025-06-01 05:06

Odtwarzacz digital signage (również „mediaplayer”) to mały komputer używany do wyświetlania treści cyfrowych na dowolnym publicznym wyświetlaczu cyfrowym. Każdy telewizor, który widzisz w przestrzeni publicznej, jest zazwyczaj zasilany przez odtwarzacz multimedialny, taki jak lobby hotelowe, terminale lotniskowe, cyfrowe menu, cyfrowe katalogi lub stadiony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Afirmacja następnika to czynność polegająca na przyjęciu prawdziwego stwierdzenia i nieważnym zakończeniu jego odwrotności. Nazwa afirmująca następnik wywodzi się od użycia następnika Q do zakończenia poprzednika P. Ta nielogiczność może być streszczona formalnie jako lub, alternatywnie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przeciągnij obraz ze strony internetowej na pulpit. Następnie kliknij dwukrotnie ikonę. To otworzy okno podglądu. Rozwiń menu Plik i wybierz Drukuj. Ostatnio zmodyfikowany: 2025-01-22 17:01

Użycie Skamieliny można zdobyć, odnajdując Skamielinę, znajdującą się w stertach żwiru. Pokrytą Skamielinę można wyczyścić za pomocą Fossilcleaner, aby uzyskać oczyszczoną Skamielinę. Oczyszczoną Skamielinę można wskrzesić do Pokémona za pomocą maszyny Skamieniałości. Ostatnio zmodyfikowany: 2025-01-22 17:01

Skonfiguruj Chromebooka Krok 1: Włącz Chromebooka. Jeśli akumulator jest odłączony, zainstaluj akumulator. Krok 2: Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie. Aby wybrać ustawienia języka i klawiatury, wybierz język wyświetlany na ekranie. Krok 3: Zaloguj się na swoje konto Google. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sam szyfr blokowy nadaje się tylko do bezpiecznej transformacji kryptograficznej (szyfrowania lub deszyfrowania) jednej grupy bitów o stałej długości zwanej blokiem. Tryb działania opisuje, jak wielokrotnie stosować operację pojedynczego bloku szyfru w celu bezpiecznego przekształcania ilości danych większych niż blok. Ostatnio zmodyfikowany: 2025-01-22 17:01

Analiza sentymentu to interpretacja i klasyfikacja emocji (pozytywnych, negatywnych i neutralnych) w danych tekstowych za pomocą technik analizy tekstu. Analiza nastrojów pozwala firmom identyfikować nastroje klientów wobec produktów, marek lub usług w rozmowach i informacjach zwrotnych online. Ostatnio zmodyfikowany: 2025-01-22 17:01

CoAP jest domyślnie powiązany z UDP i opcjonalnie z DTLS, zapewniając wysoki poziom bezpieczeństwa komunikacji. Wszelkie bajty po nagłówkach w pakiecie są uważane za treść wiadomości. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rysuj linie i kształty za pomocą programu Adobe Animate. Dodaj lub usuń punkty kontrolne Wybierz ścieżkę do zmodyfikowania. Kliknij i przytrzymaj przycisk myszy na narzędziu Pióro, a następnie wybierz narzędzie Pióro, Dodaj punkt kontrolny lub narzędzie Usuń punkt kontrolny. Aby dodać punkt kontrolny, umieść wskaźnik nad segmentem ścieżki i kliknij. Ostatnio zmodyfikowany: 2025-01-22 17:01

++i zwiększy wartość i, a następnie zwróci zwiększoną wartość. i = 1; j = ++i; (i to 2, j to 2) i++ zwiększy wartość i, ale zwróci pierwotną wartość, którą trzymałem przed zwiększeniem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Domyślnie język programowania C używa metody wywołania przez wartość do przekazania argumentu Metoda wywołania przez referencję przekazująca argumenty do funkcji kopiuje adres argumentu do parametru formalnego. Wewnątrz funkcji adres jest używany do uzyskania dostępu do rzeczywistego argumentu użytego w wywołaniu. Ostatnio zmodyfikowany: 2025-01-22 17:01

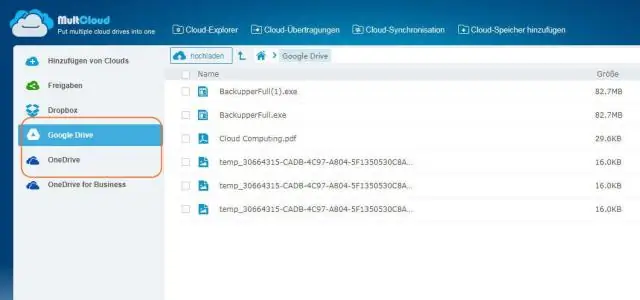

Upewnij się, że dwa laptopy znajdują się w tej samej sieci LAN. Połącz się z docelowym komputerem PC za pomocą jego adresu IP lub dodając go ręcznie. Wprowadź konto logowania i hasło wybranego laptopa, a następnie wybierz kierunek przesyłania plików. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ograniczony zestaw danych jest opisywany jako informacje zdrowotne, które wykluczają określone, wymienione identyfikatory bezpośrednie (patrz poniżej), ale mogą obejmować miasto; stan; Kod pocztowy; elementy daty; oraz inne numery, cechy lub kody niewymienione jako bezpośrednie identyfikatory. Ostatnio zmodyfikowany: 2025-01-22 17:01

Na bardzo wysokim poziomie chmura Oracle Bare Metal to zbiór usług w chmurze zaprojektowanych, aby umożliwić użytkownikowi zbudowanie środowiska zdolnego do obsługi aplikacji, usług, baz danych i nie tylko w ekosystemie chmury o wysokiej dostępności. Ostatnio zmodyfikowany: 2025-01-22 17:01

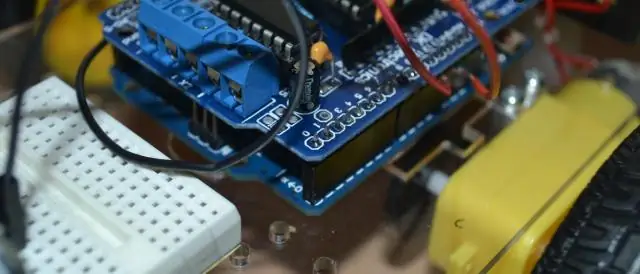

IoT pozwala nam korzystać z niedrogiej technologii bezprzewodowej i przesyłać dane do chmury na poziomie komponentów. Zapewnia również miejsce do zapisywania danych oraz zarządzania i bezpieczeństwa. Bez względu na to, jaka przyszłość przyniesie IoT, inteligentne urządzenia wprowadzą się w nasze życie. Ostatnio zmodyfikowany: 2025-01-22 17:01

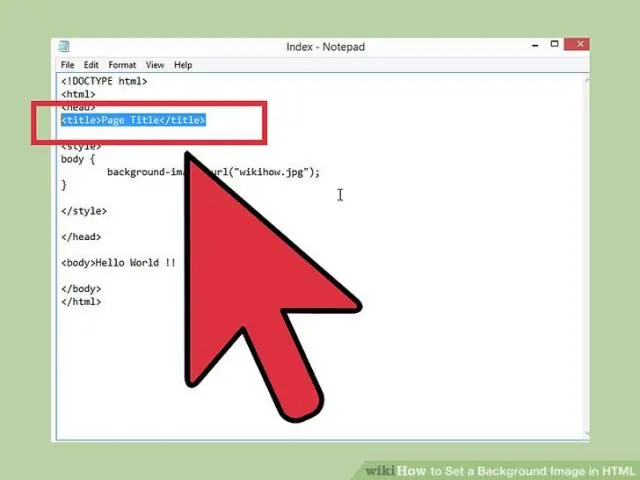

Domyślnie obraz tła jest umieszczany w lewym górnym rogu elementu i powtarzany zarówno w pionie, jak iw poziomie. Wskazówka: tło elementu to całkowity rozmiar elementu, w tym dopełnienie i obramowanie (ale nie margines). Wskazówka: Zawsze ustawiaj kolor tła, który będzie używany, jeśli obraz jest niedostępny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aplikacja w chmurze lub aplikacja w chmurze to oprogramowanie, w którym komponenty oparte na chmurze i lokalne współpracują ze sobą. Ten model opiera się na zdalnych serwerach do przetwarzania logiki, do której dostęp uzyskuje się za pośrednictwem przeglądarki internetowej z ciągłym połączeniem internetowym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tabela szerokości stojaka na telewizor panoramiczny Wymiary telewizora (przekątna) Szerokość ekranu 40-calowy telewizor 34,9 cala + ramka 42-calowy telewizor 36,6 cala + ramka 44-calowy telewizor 38,3 cala + ramka 46-calowy telewizor 40,1 cala + ramka. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uruchomić program w trybie debugowania? Z menu głównego wybierz Uruchom | Edytuj konfiguracje. Wprowadź argumenty w polu Argumenty programu. Kliknij przycisk Uruchom w pobliżu metody głównej lub jej klasy zawierającej. Z menu wybierz Debuguj. Ostatnio zmodyfikowany: 2025-06-01 05:06

Importuj kontakty z programu Excel do programu Outlook Otwórz program Outlook, przejdź do Plik > Otwórz i eksportuj i kliknij opcję Importuj/Eksportuj. Otrzymasz Kreatora importu i eksportu. W kroku kreatora Importuj plik wybierz Wartości oddzielone przecinkami i kliknij Dalej. Kliknij przycisk Przeglądaj i znajdź. Kliknij przycisk Dalej, aby wybrać miejsce docelowe dla swoich e-maili. Ostatnio zmodyfikowany: 2025-01-22 17:01

Złóż klawiaturę Type Cover z powrotem za ekranem, aby używać tabletu Surface. Twój Surface nie wykrywa naciśnięć klawiszy, gdy jest złożony. Aby wpisać tekst, gdy klawiatura Type Cover jest złożona, dotknij ekranu w dowolnym miejscu, w którym możesz pisać, a pojawi się klawiatura dotykowa. Ostatnio zmodyfikowany: 2025-01-22 17:01

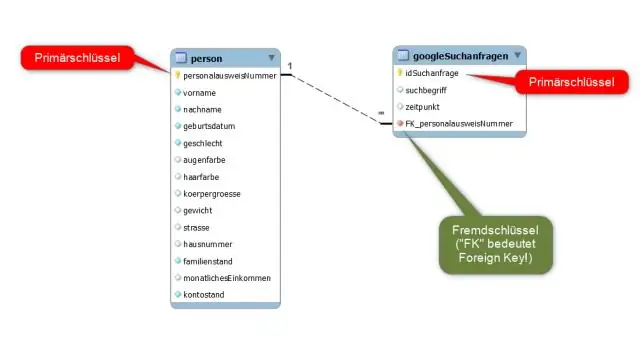

Klucz obcy: Czy klucz podstawowy w jednej tabeli pojawia się (z odniesieniami) w innej tabeli. Klucz pomocniczy (lub alternatywny): Czy dowolne pole w tabeli, które nie zostało wybrane jako żaden z dwóch powyższych typów?. Ostatnio zmodyfikowany: 2025-01-22 17:01

Łowrowicz. Ekspander podniebienia jest jednym z najczęstszych sposobów leczenia zgryzów krzyżowych i stłoczeń w ustach rosnących pacjentów przez ortodontów. Najbardziej udane ekspandery są mocowane do zębów i często są potrzebne przed aparatami ortodontycznymi, aby zapewnić więcej miejsca w jamie ustnej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wykonaj poniższe czynności, aby utworzyć stronę Visualforce w Konsoli programisty. Otwórz Konsolę programisty w sekcji Twoje imię lub w menu szybkiego dostępu (). Kliknij Plik | Nowy | Strona Visualforce. Wpisz HelloWorld jako nazwę nowej strony i kliknij OK. W edytorze wprowadź następujący znacznik dla strony. Kliknij Plik | Zapisać. Ostatnio zmodyfikowany: 2025-01-22 17:01

Główne zastosowania SQL obejmują pisanie skryptów integracji danych, ustawianie i uruchamianie zapytań analitycznych, pobieranie podzbiorów informacji w bazie danych na potrzeby aplikacji analitycznych i przetwarzania transakcji oraz dodawanie, aktualizowanie i usuwanie wierszy i kolumn danych w bazie danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij „Zamknij lub wyloguj się”, a następnie wybierz „Hibernacja”. W systemie Windows 10 kliknij „Start” i wybierz „Zasilanie> Hibernacja”. Ekran komputera miga, wskazując na zapisanie wszelkich otwartych plików i ustawień, i robi się czarny. Naciśnij przycisk „Zasilanie” lub dowolny klawisz na klawiaturze, aby wybudzić komputer ze stanu hibernacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Moduł BlueTooth jest zwykle komponentem sprzętowym, który zapewnia. produkt bezprzewodowy do pracy z komputerem; lub w niektórych przypadkach. Bluetooth może być akcesorium lub urządzeniem peryferyjnym, albo słuchawką bezprzewodową. lub inny produkt (taki jak telefony komórkowe). Ostatnio zmodyfikowany: 2025-06-01 05:06

Zarządzanie danymi testowymi Informatica (TDM) Kombinacja wyodrębniania, maskowania i ładowania wraz z danymi syntetycznymi jest ogólnie potrzebna każdemu z naszych klientów, a CA TDM ma naprawdę dobrą kompatybilność w obu tych obszarach. CA to jeden z nielicznych pakietów narzędzi, który oferuje kompleksowe funkcje. Ostatnio zmodyfikowany: 2025-01-22 17:01

Metoda ASP MapPath. Metoda MapPath mapuje określoną ścieżkę na ścieżkę fizyczną. Uwaga: Ta metoda nie może być używana w sesji. OnEnd i aplikacja. Ostatnio zmodyfikowany: 2025-01-22 17:01