Plik LDF to plik dziennika utworzony przez SQLServer, system zarządzania relacyjnymi bazami danych (RDBMS) opracowany przez firmę Microsoft. Zawiera dziennik ostatnich działań wykonanych przez bazę danych i służy do śledzenia zdarzeń, dzięki czemu baza danych może odzyskać sprawność po awariach sprzętu lub innych nieoczekiwanych wyłączeniach. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto główne komponenty stosu technologii frontendowych: Hypertext Markup Language (HTML) i Cascading StyleSheets (CSS). HTML mówi przeglądarce, jak wyświetlać zawartość stron internetowych, a CSS stylizuje tę zawartość. Bootstrap to pomocny framework do zarządzania HTML i CSS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Część 1: Najlepsze aplikacje do pokazów slajdów na iOS PicPlayPost. Jedna z bardziej popularnych aplikacji, PicPlayPost, oferuje intuicyjny program, który sprawia, że łączenie zdjęć, filmów, muzyki i GIF-ów jest proste dla prawie każdego. SlideLab. Reżyser pokazu zdjęć. PicFlow. iMovie. Ostatnio zmodyfikowany: 2025-06-01 05:06

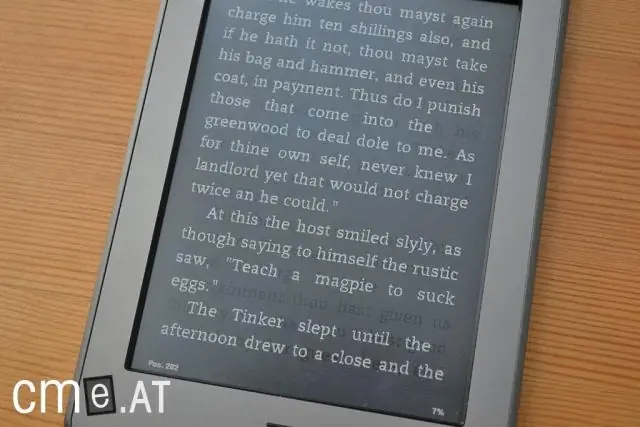

W książce Kindle dotknij ekranu, aby wyświetlić pasek postępu, a następnie dotknij przycisku Odtwórz obok paska postępu, aby usłyszeć tekst czytany na głos. Aby zwiększyć lub zmniejszyć szybkość czytania głosu funkcji zamiany tekstu na mowę, dotknij ikony Szybkość narracji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ustawianie klucza podstawowego Klucz podstawowy to pole zawierające dane, które są unikalne dla każdego rekordu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Monitor wydajności systemu Microsoft Windows to narzędzie, którego administratorzy mogą używać do sprawdzania, w jaki sposób programy uruchomione na ich komputerach wpływają na wydajność komputera. Narzędzie może być używane w czasie rzeczywistym, a także służyć do zbierania informacji w dzienniku w celu późniejszej analizy danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Definicja. systemy przywołań naczelnych nie zaczynają zbliżać się do złożoności języka. Naturalne systemy komunikacji innych naczelnych (małpy i małpy) to systemy przywoławcze, które mają ograniczoną liczbę dźwięków. są znacznie mniej elastyczne niż język, ponieważ są automatyczne i nie można ich łączyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przegląd planów internetowych i cen EarthLink Nazwa planu: Cena miesięczna: Koszty instalacji: EarthLink HyperLink 15 49,95 USD* 69,95 USD EarthLink HyperLink 30 59,95 USD* 69,95 USD EarthLink HyperLink 80 69,95 USD* 69,95 USD EarthLink HyperLink 100 79,95 USD* 69,95 USD. Ostatnio zmodyfikowany: 2025-06-01 05:06

Boost Mobile - Call Boost, aby uzyskać numer konta.Nie jest on wymieniony na Twoim koncie online. - Zadzwoń do Boostat 1-888-266-7848, aby otrzymać 9-cyfrowy numer konta. - Aby dotrzeć do żywej osoby, poczekaj, aż wiadomość otwierająca przejdzie do języka angielskiego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przestrzeń dyskowa HP Stream to chip przylutowany do płyty głównej, nie ma fizycznego dysku twardego. Nie ma możliwości ulepszenia pamięci, z którą zakupiono urządzenie, większość z nich ma 32 GB. Ostatnio zmodyfikowany: 2025-01-22 17:01

Webrip to przechwytywanie przy użyciu karty przechwytującej lub nawet oprogramowania do tworzenia zrzutów ekranu (w skrajnych przypadkach) do przechwytywania strumieni internetowych, takich jak Netflix (lub często podejrzanych witryn koreańskich), więc będą kodowane artefakty, artefakty strumieniowe, ograniczenia jakości i czasami napisy na stałe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najlepsza bateria 26650 – 3. Zarówno w przypadku regulowanych, jak i nieuregulowanych urządzeń vape, akumulator litowo-jonowy Golisi S43 IMR 26650 o wysokim poborze mocy to doskonały wybór. Jest to wysokowydajny akumulator litowy 4300 mAh z wysokim prądem stałym 35A. Ostatnio zmodyfikowany: 2025-06-01 05:06

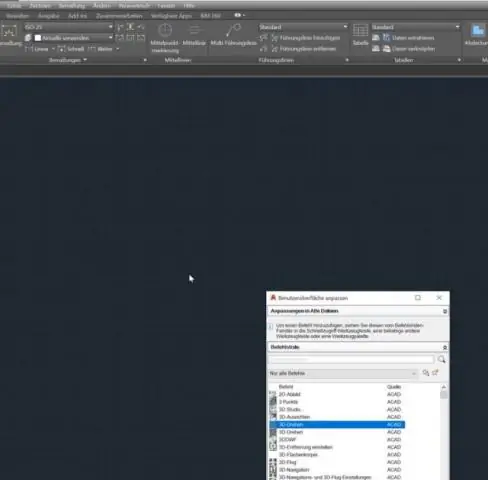

Rozwiązanie Kliknij prawym przyciskiem myszy pasek narzędzi i kliknij Dostosuj lub wprowadź CUI w wierszu polecenia. W lewej górnej części okna dialogowego CUI rozwiń Skróty klawiaturowe > Klawisze skrótów. Na liście poleceń kliknij prawym przyciskiem myszy polecenie Anuluj. Kliknij prawym przyciskiem myszy nowe polecenie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Te niewielkie przełączniki są umieszczane na płytkach drukowanych i służą do zamykania obwodu elektrycznego po naciśnięciu przycisku przez osobę. Po naciśnięciu przycisku przełączniki się włączają, a po zwolnieniu przycisku przełączniki wyłączają się. Przełącznik dotykowy to przełącznik, którego działanie jest wyczuwalne dotykiem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Hibernacja stronicowania umożliwia ustawienie rekordów w zapytaniu zgodnie z własnymi wymaganiami. Hibernate udostępnia następujące typy metod ustawiania recrodów w zapytaniu hibernacji. setFirstResult(int startRecordsFrom): Za pomocą tej metody możemy ustawić wynik w zapytaniu, który zaczyna się od rekordów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zarejestruj się w LoJack na my.lojack.com lub dzwoniąc pod numer 1-800-4-LOJACK (1-800-456-5225). Po potwierdzeniu rejestracji w LoJack, formularz dowodu instalacji dla Twojej firmy ubezpieczeniowej zostanie Ci udostępniony poprzez pobranie pliku PDF lub pocztę amerykańską. Ostatnio zmodyfikowany: 2025-01-22 17:01

Selektor odbiorców pozwala wybrać konkretnych odbiorców podczas publikowania. Dostępne opcje mogą obejmować: Publiczny: Gdy udostępniasz coś publicznie, oznacza to, że każdy, w tym osoby spoza Facebooka, może to zobaczyć. Znajomi (+znajomi wszystkich oznaczonych tagów): Ta opcja umożliwia publikowanie treści do znajomych na Facebooku. Ostatnio zmodyfikowany: 2025-01-22 17:01

8 najlepszych języków programowania do programowania w Pythonie. Python to język programowania wysokiego poziomu używany do programowania ogólnego przeznaczenia. Jawa. Java to język programowania obiektowego, który można napisać na dowolnym urządzeniu i może działać nawet na wielu platformach. Rubin. C. LISP. Perl. Ostatnio zmodyfikowany: 2025-01-22 17:01

2 Odpowiedzi Sprawdź ścieżkę javac w systemie Windows za pomocą Eksploratora Windows C:Program FilesJavajdk1. 7.0_02 i skopiuj adres. Przejdź do Panelu sterowania. Zmienne środowiskowe i Wstaw adres na początku var. Zamknij wiersz polecenia i otwórz go ponownie i napisz kod do kompilacji i wykonania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Funkcja FIN() zwraca informacje o pliku związane z określonym kanałem. Liczba zwróconych bajtów informacji zależy od typów plików. Funkcja FIN() zwraca aktualny stan i informacje specyficzne dla systemu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Automatyka lub automatyka to zastosowanie różnych systemów sterowania do obsługi urządzeń, takich jak maszyny, procesy w fabrykach, kotły i piece do obróbki cieplnej, włączanie sieci telefonicznych, sterowanie i stabilizacja statków, samolotów i innych zastosowań oraz pojazdów z minimalną lub zmniejszoną liczbą ludzi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aplikacja GitHub działa we własnym imieniu, podejmując działania za pośrednictwem interfejsu API bezpośrednio przy użyciu własnej tożsamości, co oznacza, że nie musisz utrzymywać konta bota lub usługi jako oddzielny użytkownik. Aplikacje GitHub można instalować bezpośrednio w organizacjach i kontach użytkowników oraz przyznawać dostęp do określonych repozytoriów. Ostatnio zmodyfikowany: 2025-01-22 17:01

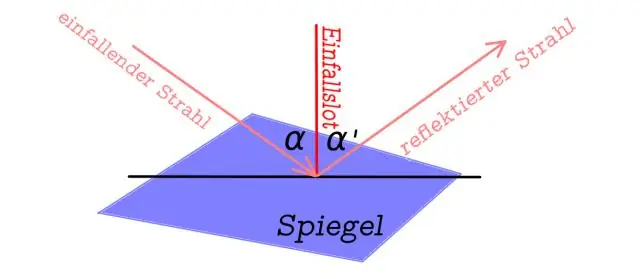

Jak wydrukować lustrzane odbicie dokumentu za pomocą drukarki wielofunkcyjnej Otwórz plik, który chcesz wydrukować. W menu Plik wybierz Drukuj. Kliknij Właściwości. Kliknij kartę Układ, a następnie wybierz opcję Drukuj odbicie lustrzane. Kliknij OK. Kliknij OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zmienianie lokalnej wersji TypeScript Otwórz projekt w programie VS Code. Zainstaluj żądaną wersję TypeScript lokalnie, na przykład npm install --save-dev typescript@2.0.5. Otwórz ustawienia obszaru roboczego kodu VS (F1 > Otwórz ustawienia obszaru roboczego) Aktualizacja/wstaw „typescript.tsdk”: „./node_modules/typescript/lib”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zapisywanie kontaktów WhatsApp z Androida na PC Stuknij w „Zaloguj się” i wprowadź dane konta Google, aby się zalogować. Aplikacja przeskanuje Twoje kontakty i odfiltruje te na WhatsApp. Pokaże również statystyki na następnym ekranie. Następnie dotknij „Eksportuj kontakty”, aby zapisać wszystkie kontakty WhatsApp w pliku aCSV. Ostatnio zmodyfikowany: 2025-01-22 17:01

W Excelu daty są reprezentowane jako sekwencyjne liczby całkowite. Te liczby całkowite są często określane jako „numery seryjne”, ponieważ reprezentują tylko liczbę dni od 1 stycznia 1900 r. Data może być wyświetlana w wielu różnych formatach, ale wartością, którą Excel używa i przechowuje w komórce, jest numer seryjny. Ostatnio zmodyfikowany: 2025-01-22 17:01

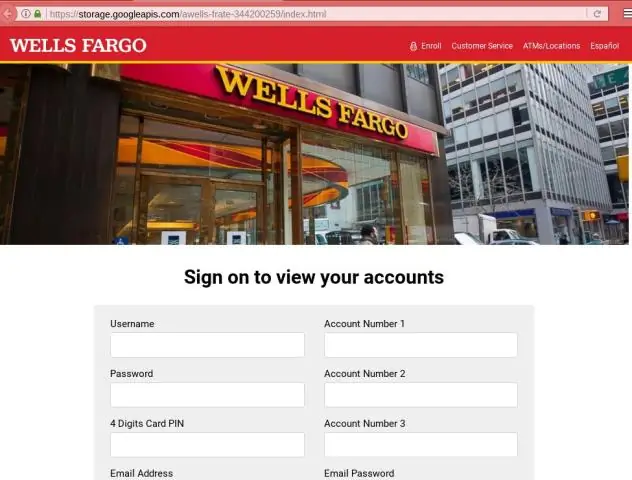

5 kroków do wykonania po kliknięciu łącza phishingowego Odłącz urządzenie. Pierwszą rzeczą, którą musisz zrobić, jest natychmiastowe odłączenie urządzenia od Internetu. Zrób kopię zapasową swoich plików. Teraz, gdy nie masz połączenia z Internetem, powinieneś wykonać kopię zapasową swoich plików. Przeskanuj swój system w poszukiwaniu złośliwego oprogramowania. Zmień swoje poświadczenia. Ustaw alert o oszustwie. Postępuj ostrożnie. Ostatnio zmodyfikowany: 2025-01-22 17:01

EnCase Endpoint Investigator został stworzony z myślą o badaczach, zapewniając szeroki zakres możliwości, które umożliwiają wykonywanie głębokiej analizy kryminalistycznej, a także szybką selekcję w całej sieci z tego samego rozwiązania. Stworzony, aby pomóc Ci robić to, co robisz najlepiej: znajdować dowody i zamykać sprawy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ile lombardy płacą za laptopy według marki marki min. Maks. wartość pionka Wartość pionka Macbook (zwykły lub nieokreślony) 1 750 USD Macbook Air 40 USD 500 USD MSI 65 USD 600 USD Macbook Pro 40 USD 1300 USD. Ostatnio zmodyfikowany: 2025-01-22 17:01

Funkcje asynchroniczne używają niejawnej obietnicy do zwrócenia jej wyniku. Nawet jeśli nie zwrócisz obietnicy jawnie, funkcja asynchroniczna upewni się, że Twój kod jest przekazywany przez obietnicę. await blokuje wykonanie kodu w ramach funkcji asynchronicznej, której częścią jest (instrukcja await). czekaj jest zawsze na jedną obietnicę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz teraz włączyć domyślnie szyfrowanie Amazon Elastic Block Store (EBS), zapewniając, że wszystkie nowe woluminy EBS utworzone na Twoim koncie są szyfrowane. Ustawienia zgody na szyfrowanie domyślnie są specyficzne dla poszczególnych regionów AWS na Twoim koncie. Ostatnio zmodyfikowany: 2025-06-01 05:06

Proces tworzenia słów (zwany również procesem morfologicznym) to sposób, za pomocą którego nowe słowa są tworzone przez modyfikację istniejących słów lub przez całkowitą innowację, która z kolei staje się częścią języka. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kontener WWW (nazywany również kontenerem serwletów i porównaj „kontener WWW”) jest komponentem serwera WWW, który współdziała z serwletami Java. Kontener internetowy obsługuje żądania do serwletów, pliki JavaServer Pages (JSP) i inne typy plików, które zawierają kod po stronie serwera. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dyrektywa @if wykonuje jednorazowo zestaw instrukcji na podstawie wyrażenia logicznego. Jeśli z drugiej strony chcesz wykonać instrukcje wielokrotnie, ale nadal kontrolować ich wykonanie na podstawie warunku, możesz użyć dyrektywy @while. Ostatnio zmodyfikowany: 2025-01-22 17:01

Użyj narzędzia Pędzel historii, aby malować z wybranym stanem lub migawką w panelu Historia. Użyj narzędzia Gumka z zaznaczoną opcją Wymaż do historii. Zaznacz obszar, który chcesz przywrócić, i wybierz Edycja > Wypełnienie. Aby użyć, wybierz Historia i kliknij OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak zainstalować baner na wysuwanym stojaku banerowym Zdejmij zaślepki z obu stron górnego drążka. [00:36] Zwolnij zacisk. [00:45] Wsuń baner pod zacisk i przeciągnij go do końca. [00:51] Załóż zaślepki z powrotem na górny pręt. [01:03] Odwróć baner na plecy. [01:13] Oderwij klej z prowadnicy stojaka banerowego. [01:26] Przyklej klej do spodu banera. [01:32]. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby poprosić o wstrzymanie poczty, zadzwoń pod numer 1-800-ASK-USPS lub wypełnij formularz „wstrzymaj pocztę” na poczcie. Możesz złożyć wniosek do 30 dni wcześniej lub już w następnym zaplanowanym dniu dostawy. Poczta utrzyma pocztę od trzech do 30 dni. Ostatnio zmodyfikowany: 2025-01-22 17:01

Baza danych Azure Cosmos to jednostka zarządzania dla zestawu kontenerów. Baza danych składa się z zestawu kontenerów niezależnych od schematu. Kontener jest podzielony poziomo na zestaw maszyn w regionie platformy Azure i jest dystrybuowany we wszystkich regionach platformy Azure skojarzonych z kontem usługi Azure Cosmos. Ostatnio zmodyfikowany: 2025-01-22 17:01

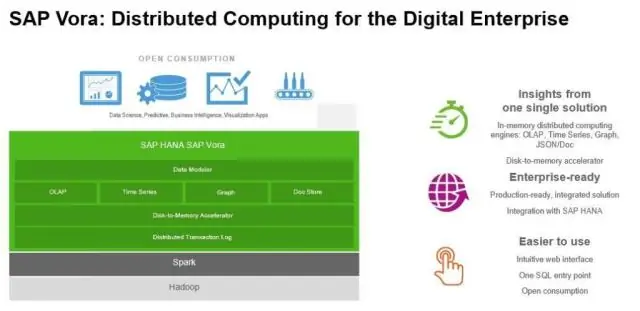

Kiedy SAP używa terminu dziedzictwo, oznacza to wszelkie aplikacje, które zostały zbudowane przez ich klienta. Lub gdy ta aplikacja jest tworzona przez konkurenta. SAP użył terminu dziedzictwo do opisania wszystkich systemów CRM, które nie są systemem CRM SAP. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nie osadzaj słupka w betonie, chyba że konstrukcja wspornika skrzynki pocztowej jest zgodna z NCHRP 350 po zainstalowaniu. A więc zabetonowanie słupa nie jest możliwe. Ostatnio zmodyfikowany: 2025-01-22 17:01