Płyta główna to jedna z podstawowych części telefonu komórkowego. Jest sercem telefonu komórkowego, jak procesor komputera, przez który działa. Łączy ze sobą wiele kluczowych elementów telefonu komórkowego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Atakom powtórkowym można zapobiec, oznaczając każdy zaszyfrowany komponent identyfikatorem sesji i numerem komponentu. Korzystanie z tej kombinacji rozwiązań nie wykorzystuje niczego, co jest od siebie współzależne. Ponieważ nie ma współzależności, podatności jest mniej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zwiększ głośność w aplikacji Ustawienia Otwórz aplikację Ustawienia. Dotknij Dźwięki i haptyka. Użyj suwaka Dzwonek i alerty, aby maksymalnie zwiększyć głośność. Jeśli nic nie słyszysz, być może masz problem z głośnikiem iPhone'a. Ostatnio zmodyfikowany: 2025-01-22 17:01

Istnieją dwa rodzaje słowników danych – aktywny i pasywny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Konteneryzacja aplikacji to metoda wirtualizacji na poziomie systemu operacyjnego służąca do wdrażania i uruchamiania aplikacji rozproszonych bez uruchamiania całej maszyny wirtualnej (VM) dla każdej aplikacji. Wiele izolowanych aplikacji lub usług działa na jednym hoście i uzyskuje dostęp do tego samego jądra systemu operacyjnego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Istnieje ustawienie do odwracania zdjęć. Jeśli (gdy wybrana jest kamera przednia) klikniesz zębatkę w rogu, przewiń w dół menu, gdzie znajdziesz „Zapisz obrazy jako odwrócone”, wyłącz to. Ostatnio zmodyfikowany: 2025-01-22 17:01

IPhone XS i iPhone XS Max są dostarczane z 4 GB pamięci RAM. iPhone XR ma 3 GB pamięci RAM, tyle samo, co iPhone X, który obecnie nie jest już produkowany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przesyłanie strumieniowe Hadoop. Przesyłanie strumieniowe Hadoop to narzędzie dostarczane z dystrybucją Hadoop. Narzędzie umożliwia tworzenie i uruchamianie zadań Map/Reduce z dowolnym plikiem wykonywalnym lub skryptem jako maperem i/lub reduktorem. Ostatnio zmodyfikowany: 2025-01-22 17:01

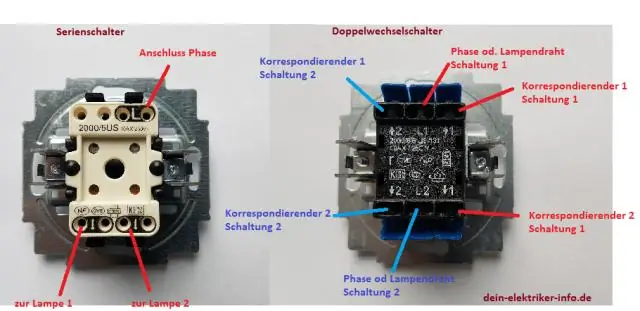

Powszechnie opisuje się gniazdka ścienne w gospodarstwie domowym, które są połączone ze sobą za pomocą zacisków urządzenia połączonych szeregowo. Ale w rzeczywistości wszystkie domowe odbiorniki są zawsze połączone równolegle, a nigdy szeregowo. W obwodzie szeregowym prąd musi przepływać przez obciążenie na każdym urządzeniu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wpływ: C++. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak, naprawdę możesz wykonywać darmowe rozmowy telefoniczne przez internet. Programy typu PC-Telefon to takie, które mogą wykonywać bezpłatne połączenia z komputera na prawdziwy numer telefonu, dzięki czemu nie potrzebujesz nawet telefonu. Oprogramowanie aplikacji na telefon to takie, które wykonuje bezpłatne połączenia internetowe z urządzenia mobilnego na numer rzeczywisty. Ostatnio zmodyfikowany: 2025-01-22 17:01

W naukach społecznych kodowanie to proces analityczny, w którym dane, zarówno w formie ilościowej (np. wyniki ankiet), jak i jakościowej (np. transkrypcje wywiadów) są kategoryzowane w celu ułatwienia analizy. Jednym z celów kodowania jest przekształcenie danych do postaci odpowiedniej do analizy wspomaganej komputerowo. Ostatnio zmodyfikowany: 2025-01-22 17:01

W łańcuchach Pythona ukośnik odwrotny „” jest znakiem specjalnym, zwanym również znakiem „ucieczki”. Jest używany do reprezentowania pewnych białych znaków: ' ' to tabulator, ' ' to nowa linia, a ' ' to powrót karetki. I odwrotnie, poprzedzenie znaku specjalnego przedrostkiem „” zamienia go w zwykły znak. Ostatnio zmodyfikowany: 2025-01-22 17:01

Opisz rolę, jaką odegrałeś w zwinnym zespole, którym może być członek zespołu SM, PO lub scrum, oraz jak przyczyniłeś się do swojego zespołu. Opisz ceremonie Agile, w których brałeś udział. Opisz pozytywny czynnik, który wnosisz do zespołu. Opisz projekt, w którym brałeś udział. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wszystko, co musisz zrobić, to: Pobierz aplikację T-Mobile Tuesdays z Apple App Store lub Google Play Store. Zarejestruj się, używając swojego numeru telefonu T-Mobile. Odbierz prezenty, korzystając z aplikacji w każdy wtorek. Ostatnio zmodyfikowany: 2025-01-22 17:01

Celem modelu referencyjnego OSI jest pokierowanie dostawcami i programistami tak, aby tworzone przez nich produkty komunikacji cyfrowej i programy komputerowe mogły współdziałać, a także stworzenie jasnych ram opisujących funkcje sieci lub systemu telekomunikacyjnego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak zainstalować pakiet Office 2007 na komputerze Mac Zamknij wszystkie aplikacje i wyłącz oprogramowanie antywirusowe. Włóż dysk CD-ROM pakietu Microsoft Office do napędu CD. Przeciągnij folder „Microsoft Office” do folderu „Aplikacje”. Spowoduje to skopiowanie pakietu Microsoft Office na dysk twardy. Otwórz aplikację w pakiecie Office (np. Microsoft Word). Ostatnio zmodyfikowany: 2025-01-22 17:01

Wartości NULL w kluczu obcym Klucz obcy, którego kolumny pomijają wartość NOT NULL, może zawierać wartości NULL, nawet jeśli klucz podstawowy nie zawiera wartości NULL. W ten sposób możesz wstawiać wiersze do tabeli, nawet jeśli ich klucz obcy nie jest jeszcze znany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przejdź do strony Witamy | USPS. Następnie przejdź do USPS.com® - Znajdź lokalizacje. Po lewej stronie pod słowami Typy lokalizacji zobaczysz rozwijane pole z napisem „Post OfficesTM” i „Approved Postal ProvidersTM”. Zadzwoń do podanego urzędu pocztowego i sprawdź, czy faktycznie jest to urząd, który dostarcza Twoją pocztę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby pobrać i zainstalować moduł 'mysql', otwórz Command Terminal i wykonaj następujące czynności: C:UsersYour Name>npm install mysql. var mysql = require('mysql'); Uruchom „demo_db_connection.js” C:UsersYour Name> węzeł demo_db_connection.js. Połączony! kon. connect(function(err) {if (err) throw err; console. Ostatnio zmodyfikowany: 2025-01-22 17:01

12 sposobów na poprawę umiejętności analitycznego myślenia Czytaj więcej często. Dobrym sposobem na rozpoczęcie poszerzania swoich umiejętności analitycznych jest moc słowa pisanego. Słuchaj podcastów. Ćwiczenie. Graj w gry logiczne. Otaczaj się różnymi osobowościami. Prowadź dziennik. Ucz się czegoś nowego każdego dnia. Weź udział w kursie online. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przede wszystkim ideą Input and Output jest wymiana danych między komponentami. Są mechanizmem do wysyłania/odbierania danych z jednego komponentu do drugiego. Wejście służy do odbierania danych, podczas gdy Wyjście służy do wysyłania danych. Dane wyjściowe wysyłają dane poprzez ujawnienie producentów zdarzeń, zwykle obiektów EventEmitter. Ostatnio zmodyfikowany: 2025-01-22 17:01

Instrukcja SQL SELECT TOP służy do pobierania rekordów z jednej lub kilku tabel w bazie danych i ograniczania liczby zwracanych rekordów na podstawie stałej wartości lub wartości procentowej. WSKAZÓWKA: SELECT TOP to zastrzeżona wersja firmy Microsoft, która ogranicza wyniki i może być używana w bazach danych, takich jak SQL Server i MSAccess. Ostatnio zmodyfikowany: 2025-01-22 17:01

Idziesz do zdjęć, a następnie przechodzisz przez górne trzy słowa. edytuj zdjęcia, organizuj zdjęcia i dodawaj więcej zdjęć. Kliknij uporządkuj zdjęcia, a następnie ułóż je w dowolnej kolejności. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zawsze zalecamy kupowanie obudów z minimum 3 wentylatorami (lub przynajmniej slotami do samodzielnego ich dodania) do systemów do gier, nie licząc zasilaczy, wentylatorów procesora i karty graficznej. Ostatnio zmodyfikowany: 2025-01-22 17:01

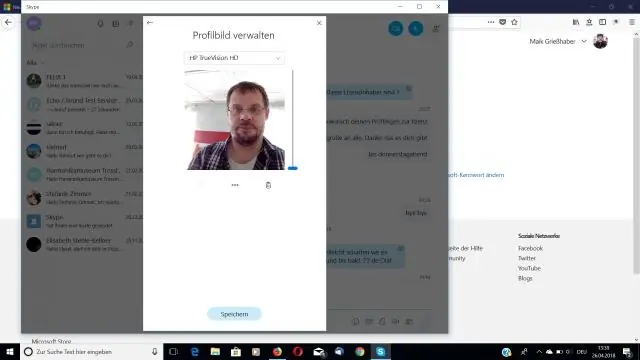

Jeśli utworzyłeś swoje zdjęcie profilowe na tym samym komputerze, to zdjęcie powinno być już zapisane w folderze %appdata%SkypePictures. Kliknij prawym przyciskiem myszy swoje zdjęcie profilowe i wybierz opcję „Zapisz zdjęcie jako”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby użyć Odblokuj YouTube, znajdź pole wyszukiwania na dole strony. Następnie weź adres URL filmu, który chcesz odblokować, i wklej go w tym polu. Po naciśnięciu przycisku Odblokuj YouTube wybiera serwer z Europy i ładuje wideo z tej lokalizacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Magazyn danych to repozytorium do trwałego przechowywania i zarządzania zbiorami danych, które obejmują nie tylko repozytoria, takie jak bazy danych, ale także prostsze typy magazynów, takie jak proste pliki, wiadomości e-mail itp. Baza danych to seria bajtów zarządzanych przez system zarządzania bazą danych (DBMS). Ostatnio zmodyfikowany: 2025-01-22 17:01

George Eastman. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kraje i regiony # Kraj / Region Liczba sklepów 1 Stany Zjednoczone 271 2 Japonia 12 3 Wielka Brytania 38 4 Kanada 29. Ostatnio zmodyfikowany: 2025-01-22 17:01

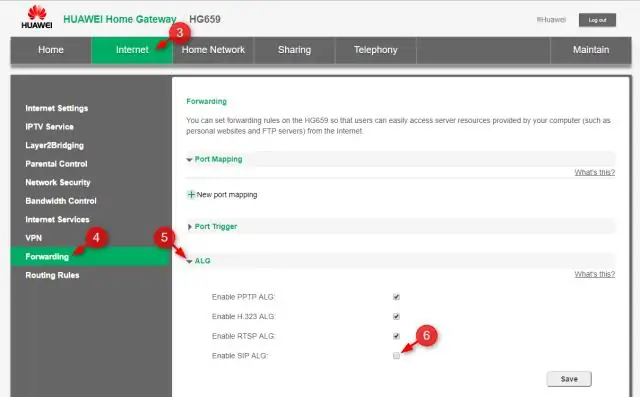

Filtrowanie NAT NETGEAR Wyłącz SIP ALG Jego celem jest zapobieganie problemom powodowanym przez zaporę routera podczas połączenia VoIP. Co zaskakujące, SIP ALG jest domyślnie aktywowany we wszystkich routerach NETGEAR, ale możesz go wyłączyć w dowolnym momencie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Użyj iPhone'a, aby go wyśledzić. Możesz użyć Znajdź mój iPhone, aby wyśledzić zgubionego iPhone'a, ale co z urządzeniami Bluetooth, które nie oferują podobnej funkcji, takimi jak Fitbit? Możesz to również wyśledzić za pomocą iPhone'a i odrobiny szczęścia. Tak, znalazłem Fitbit, ale wcale nie tam, gdzie się spodziewałem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Szkolenia i pomoc techniczna dla pakietu Office to jeden z obszarów, w którym można znaleźć certyfikaty MOS określone jako wymóg stanowiska. To, że regularnie korzystasz z programów Word, Excel, PowerPoint, Outlook lub Access, nie oznacza, że warto uzyskać certyfikat. Może warto wziąć udział w kursie lub dwóch w zakresie korzystania z produktu Microsoft Office. Ostatnio zmodyfikowany: 2025-01-22 17:01

Projektowanie responsywne to podejście do tworzenia stron internetowych, które wykorzystuje elastyczne układy, elastyczne obrazy i kaskadowe zapytania o media w arkuszach stylów. Celem projektowania responsywnego jest tworzenie stron internetowych, które wykrywają rozmiar i orientację ekranu odwiedzającego i odpowiednio zmieniają układ. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rozumowanie dedukcyjne to metoda naukowa wykorzystywana do udowodnienia hipotezy lub wydedukowania prawdy opartej na logice. * Kaktusy to rośliny i wszystkie rośliny przeprowadzają fotosyntezę; dlatego kaktusy wykonują fotosyntezę. *Ten pies warczy, więc bądź ostrożny, bo możesz zostać ugryziony. (To logiczne, że pies jest zły, może ugryźć). Ostatnio zmodyfikowany: 2025-01-22 17:01

Student UCLA Charley Kline próbuje przesłać tekst „login” do komputera w Stanford ResearchInstitute za pomocą pierwszego łącza w ARPANET, który był prekursorem współczesnego Internetu. Po wysłaniu liter „l” i „o” system uległ awarii, tworząc pierwszą wiadomość wysłaną w Internecie „lo”. Ostatnio zmodyfikowany: 2025-06-01 05:06

Metoda onActivityCreated() jest wywoływana po onCreateView() i przed onViewStateRestored(). onDestroyView(): wywoływana, gdy widok wcześniej utworzony przez onCreateView() został odłączony od fragmentu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Modyfikacja zawiera wszystkie prawa, które posiada pełna kontrola, z wyjątkiem uprawnień do zmiany uprawnień i przejęcia własności. Przyznając modyfikację zamiast pełnej kontroli, użytkownik może nadal tworzyć, usuwać, zmieniać i przenosić pliki w swoich folderach, ale nie może zmieniać uprawnień ani zmieniać właściciela tych plików. Ostatnio zmodyfikowany: 2025-01-22 17:01

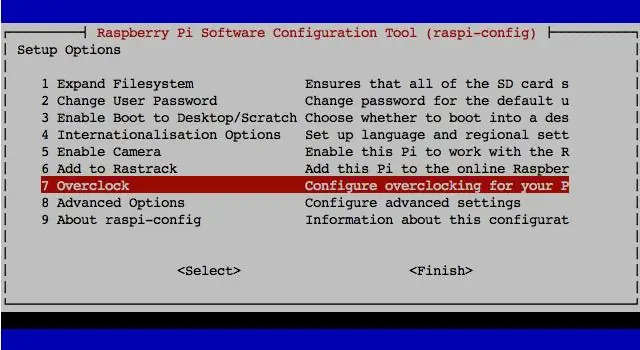

Możesz przełączyć się na ekran GUI, wpisując „startx” i naciskając „Enter”. Tym razem czerwony przycisk Wyjdź po prawej stronie ekranu da tylko opcję wylogowania. Powoduje to powrót do wiersza poleceń. Aby zatrzymać lub ponownie uruchomić Raspberry Pi, wpisz „sudo halt” lub „sudo reboot” i naciśnij „Enter”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Poniżej znajduje się prosty algorytm sortowania wstawiania dla połączonej listy. 1) Utwórz pustą posortowaną (lub wynikową) listę 2) Przemierz podaną listę, wykonaj następujące czynności dla każdego węzła. a) Wstaw bieżący węzeł w posortowany sposób w posortowanej lub liście wyników. 3) Zmień nagłówek danej połączonej listy na nagłówek posortowanej (lub wynikowej) listy. Ostatnio zmodyfikowany: 2025-01-22 17:01