Co ciekawe, termin ten wywodzi się z branży prasowej. Kolumny i inne artykuły, które były syndykowane, rozsyłane były do prenumerowanych gazet w formie maty (tj. matrycy). Po otrzymaniu wrzącego ołowiu wlano do tej maty, aby stworzyć płytę używaną do drukowania elementu, stąd nazwa boilerplate. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wiele 15-calowych notebooków MacBook Pro ma dwa procesory graficzne (GPU) - oddzielny procesor graficzny i zintegrowany procesor graficzny. Oddzielny procesor graficzny zapewnia znaczną wydajność grafiki, ale zużywa więcej energii. Zintegrowany procesor graficzny optymalizuje żywotność baterii, zużywając mniej energii. Ostatnio zmodyfikowany: 2025-01-22 17:01

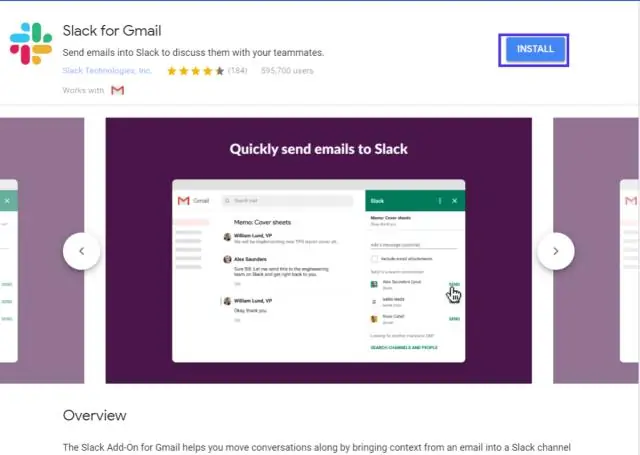

Aby to zrobić, zaloguj się na swoje konto Gmail i kliknij ikonę koła zębatego w prawym górnym rogu, a następnie kliknij Ustawienia. Z górnego menu wybierz Przekazywanie i POP/IMAP. Następnie kliknij Dodaj adres przekazywania. W wyskakującym okienku wprowadź adres e-mail, na który chcesz przekazywać wiadomości. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij Start > Wszystkie aplikacje, aby otworzyć pełną listę zainstalowanych programów. Zlokalizuj Comodo Antivirus, kliknij go prawym przyciskiem myszy, a następnie kliknij przycisk Odinstaluj. W otwartym oknie kliknij Odinstaluj, a następnie kliknij Tak, aby potwierdzić żądanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ludzkie oko może wykryć piksele o gęstości około 300 pikseli na cal. Wyświetlacz Retina wykorzystuje gęstość pikseli wynoszącą 326, co według Apple sprawia, że piksele są niewidoczne dla prawie wszystkich użytkowników. Rezultatem jest obraz o wyższej jakości z gładkimi liniami, łatwiejszy do odczytania tekst i ogólnie wyższa rozdzielczość. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podstawowa struktura zdań w języku ASL to w rzeczywistości podmiot-czasownik-przedmiot. To mit (utrwalany przez wielu instruktorów ASL o dobrych intencjach), że podstawową strukturą zdań ASL jest obiekt-podmiot-czasownik. Ostatnio zmodyfikowany: 2025-01-22 17:01

MacBook, nowy MacBook Air i MacBook Pro nie mają portów USB-A. Z jednej strony USB-C/Thunderbolt 3 jest świetny. Na razie jedyne komputery Apple wyposażone w zwykłe porty USB-A to stary MacBook Air, nowy Mac Mini, iMac, iMac Pro oraz Mac Pro z 2013 r. Ostatnio zmodyfikowany: 2025-01-22 17:01

2-Way SMS Messaging System, który łączy zarówno wychodzące (Mobile Terminated lub MT) jak i przychodzące (Mobile Originated lub MO) SMS-y w jedną w pełni funkcjonalną usługę. Korzystając z dedykowanego numeru, użytkownik A2-Way SMS może wysyłać i odbierać wiadomości SMS za pośrednictwem platformy do obsługi wiadomości internetowych, korzystając z kompletnych rozwiązań lub interfejsów API. Ostatnio zmodyfikowany: 2025-01-22 17:01

Klasa Java. język. String Method Podsumowanie char charAt(int index) Zwraca znak o określonym indeksie. int CompareTo(Object o) Porównuje ten ciąg z innym obiektem. int CompareTo(Ciąg innyCiąg) Leksykograficznie porównuje dwa ciągi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Czy Walmart ma darmowe Wi-Fi? Tak, to nic nie kosztuje. Nazwa sieci to „Walmart Wi-Fi” i nie jest wymagane hasło. Walmart oferuje tę usługę swoim klientom, gościom i współpracownikom. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podłącz skaner kodów kreskowych Stuknij: lub strzałkę w dół na górze Rejestru kwadratowego: Stuknij Ustawienia > Sprzęt > Skaner kodów kreskowych > Podłącz skaner kodów kreskowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Trudno znaleźć wiele wad w telefonie, który imponuje wyglądem, wyświetlaczem i sprzętem w przystępnej cenie. To właśnie oferuje Nokia 6.1 Plus w cenie 15 999 rupii. Żaden telefon nie jest w tym porównywalny, ale to nie znaczy, że żaden inny telefon nie jest wart kupowania teraz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oczywiście możesz używać wielu wersji Javy w systemie Windows, a różne aplikacje mogą używać różnych wersji Javy. W tym artykule wyjaśniono, jak uruchomić wiele wersji Java obok siebie na tym samym komputerze z systemem Windows. Przede wszystkim bardzo ważna jest kolejność, w jakiej instalujesz środowiska Java Runtime Environments. Ostatnio zmodyfikowany: 2025-06-01 05:06

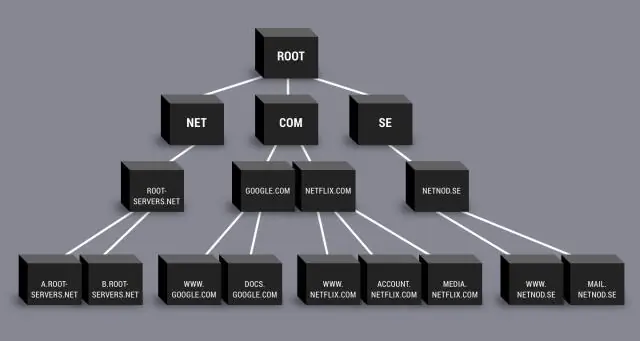

DNS wykorzystuje hierarchię do zarządzania systemem rozproszonych baz danych. Hierarchia DNS, zwana także przestrzenią nazw domen, jest odwróconą strukturą drzewa, podobnie jak eDirectory. Drzewo DNS ma pojedynczą domenę na szczycie struktury zwaną domeną główną. Kropka lub kropka (.) to oznaczenie domeny głównej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przeciążenie występuje, gdy dwie lub więcej metod w jednej klasie ma tę samą nazwę metody, ale różne parametry. Zastępowanie oznacza posiadanie dwóch metod o tej samej nazwie metody i parametrach (tj. podpis metody). Jedna z metod znajduje się w klasie nadrzędnej, a druga w klasie potomnej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Odłącz telefon od gniazda telefonicznego i przetestuj inne gniazdo telefoniczne. Jeśli usłyszysz sygnał wybierania, problem dotyczy gniazda telefonicznego. Jeśli nadal nie słychać sygnału wybierania, przetestuj inny telefon na pierwszym gnieździe telefonicznym. Jeśli żaden z telefonów w domu nie ma sygnału wybierania, problem dotyczy usługodawcy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak uczyć przedrostków Przedrostek to część słowa umieszczana przed słowem podstawowym. Pomyśl o słowie szczęśliwy. Najczęstsze przedrostki to un i re. Wskazówka 1: Pisownia podstawowego słowa nigdy się nie zmienia. Wskazówka 2: Pamiętaj, że mogą wystąpić podwójne litery. Inne przykłady występowania podwójnych liter to błędy ortograficzne, nieregularne i niezauważalne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Stosunek sygnału do szumu jest ważny, ponieważ w komunikacji skupiamy się na sygnale, ale podczas transmisji został on dotknięty przypadkowym szumem. Po stronie odbiorczej chcemy mieć ten sam nadawany sygnał, aby to osiągnąć należy zminimalizować szumy i tutaj ważną rolę odgrywa SNR. Ostatnio zmodyfikowany: 2025-06-01 05:06

Plik konfiguracyjny menu GRUB. Plik konfiguracyjny (/boot/grub/grub. conf), który jest używany do tworzenia listy systemów operacyjnych do uruchomienia w interfejsie menu GRUB, zasadniczo pozwala użytkownikowi wybrać wstępnie ustawioną grupę poleceń do wykonania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podłączanie listwy dźwiękowej do telewizora Z tyłu telewizora znajdź port oznaczony jako HDMI® ARC. Upewnij się, że używasz kabla High Speed HDMI®, który obsługuje sterowanie HDMI® ARC i CEC, aby podłączyć listwę dźwiękową do telewizora TCL Roku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Badania ilościowe polegają na gromadzeniu i analizowaniu wymiernych danych. Do najpopularniejszych metod ilościowych w socjologii należą: Korzystanie z ankiet. Korzystanie z kwestionariuszy. Prowadzenie projektów pre/post. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zmiana indywidualnych uprawnień na poziomie projektu Na stronie Zabezpieczenia na poziomie projektu wprowadź tożsamość użytkownika w polu Filtruj użytkowników i grupy. Następnie wybierz konto, którego uprawnienia chcesz zmienić. Zmień uprawnienia, ustawiając je jako Zezwól lub Odrzuć. Wybierz Zapisz zmiany. Ostatnio zmodyfikowany: 2025-01-22 17:01

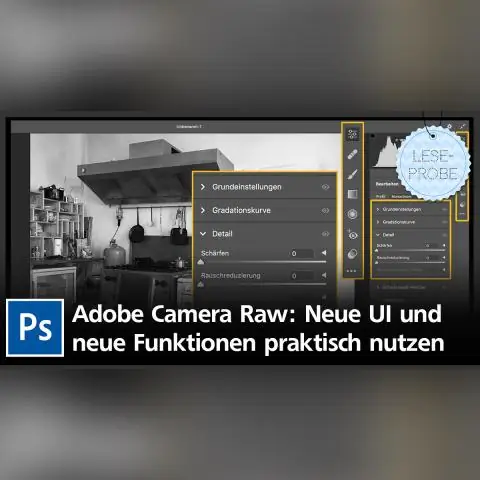

Wybranie opcji „Dwukrotnym kliknięciem edytuje ustawienia Camera RawSettings w programie Bridge”. Kliknij OK, aby zamknąć okno dialogowe Preferencje, a teraz za każdym razem, gdy klikniesz dwukrotnie obraz w programie Bridge, aby otworzyć go w module Camera Raw, w programie Bridge będzie wyświetlany moduł Camera Raw. Ostatnio zmodyfikowany: 2025-01-22 17:01

STC in Education STC Studenckie Centrum Technologiczne obsługa, uczelnia STC Centra Naukowo-Technologiczne nauka, badania, technologia STC Nauka i Technologia dla Dzieci książka, nauczanie STC Towarzystwo na rzecz Komunikacji Technicznej technologia, telekomunikacja, telekomunikacja. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dzięki funkcji przywracania wiadomości wysłana wiadomość jest pobierana ze skrzynek pocztowych odbiorców, którzy jej nie otwierali. Przywoływanie wiadomości jest dostępne po kliknięciu Wyślij i jest dostępne tylko wtedy, gdy Ty i odbiorca macie konto e-mail Office 365 lub Microsoft Exchange w tej samej organizacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Następnie podłącz potencjometr 10k do +5V i GND, z jego wycieraczką (wyjście) do pinu VO ekranów LCD (pin3). Rezystor 220 omów służy do zasilania podświetlenia wyświetlacza, zwykle na styku 15 i 16 złącza LCD. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nie umieszczaj tutaj swojego routera. Równie dobrze możesz wyrzucić połowę sygnału przez okno. 4. Unikaj lokalizacji obok lub za telewizorem, ponieważ takie elementy multimedialne mogą poważnie wpłynąć na wydajność sieci bezprzewodowej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przemówienie informacyjne to takie, które ma na celu edukowanie publiczności na określony temat. Wystąpienie informacyjne to takie, które ma na celu edukowanie publiczności na określony temat. Wystąpienie informacyjne to takie, które ma na celu poinformowanie słuchaczy na dany temat. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby przetestować serwer pod kątem obsługi TLS 1.2, możesz wypróbować te metody. Korzystanie z openssl. Uruchom następujące polecenie w terminalu, zastępując google.com własną domeną: openssl s_client -connect google.com:443 -tls1_2. Korzystanie z nmapa. Testowanie zaakceptowanego szyfru. Narzędzia online do testowania SSL/TLS. 1 odpowiedź. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przywracanie po użyciu Wiadomości+ Na ekranie głównym przejdź do: Aplikacje (u dołu) > Wiadomość+. Jeśli pojawi się monit „Zmienić aplikację do obsługi wiadomości?” Stuknij ikonę Menu (w lewym górnym rogu). Stuknij Ustawienia. Stuknij Konto. Stuknij opcję Przywróć wiadomości. Z wyskakującego okienka Przywróć wiadomości wybierz opcję:. Ostatnio zmodyfikowany: 2025-01-22 17:01

Definicja Cloud Computing to wspólna pula konfigurowalnych zasobów obliczeniowych (np. sieci, serwerów, pamięci masowej, aplikacji i usług) w sieci na żądanie przez Internet. Są bardziej skalowalne, bezpieczniejsze i bardziej niezawodne niż większość aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zenitowa część mowy: definicja rzeczownika 1: punkt na niebie, który znajduje się bezpośrednio nad głową osoby, która na niego patrzy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Główne zalety maszyn wirtualnych: Wiele środowisk systemu operacyjnego może istnieć jednocześnie na tej samej maszynie, odizolowane od siebie; Maszyna wirtualna może oferować architekturę zestawu instrukcji, która różni się od rzeczywistego komputera; Łatwa konserwacja, udostępnianie aplikacji, dostępność i wygodne odzyskiwanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

MacBook Air 2018 dodaje Touch ID i otrzymuje nowy układ zabezpieczający. Układ zabezpieczający wyłącza teraz również mikrofon MacBooka, gdy pokrywa jest zamknięta. Nowy czujnik Touch ID znajduje się na klawiaturze MacBookAir. Ostatnio zmodyfikowany: 2025-01-22 17:01

Płynna inteligencja, którą posiadasz, pomaga ci wymyślić, w jaki sposób zamierzasz rozwiązać problem. Pomaga to na przykład dowiedzieć się, że potrzebujesz do tego jednego konkretnego równania. Twoja skrystalizowana inteligencja pomaga ci wtedy zapamiętać to równanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wspornik to element architektoniczny: element konstrukcyjny lub dekoracyjny. Może być wykonany z drewna, kamienia, gipsu, metalu lub innych mediów. Wspornik lub konsola to rodzaje wsporników. W inżynierii mechanicznej wspornik jest dowolnym elementem pośrednim do mocowania jednej części do drugiej, zwykle większej części. Ostatnio zmodyfikowany: 2025-01-22 17:01

Używając SSMS Połącz z instancją SQL w Eksploratorze obiektów, rozwiń Bazy danych, wybierz żądaną bazę danych. Kliknij prawym przyciskiem myszy wybraną bazę danych, przejdź do Właściwości. W oknie właściwości bazy danych wybierz Opcje. Pole listy Model odzyskiwania podświetla bieżący model odzyskiwania. Ostatnio zmodyfikowany: 2025-06-01 05:06

Gracze zazwyczaj siedzą w kręgu. Gracz wyznaczony do wyjścia jako pierwszy mówi cyfrę „1”, a każdy gracz odtąd liczy kolejno jedną cyfrę. Jednak każdą liczbę podzielną przez trzy zastępuje się słowem fizz, a każdą podzielną przez pięć słowem buzz. Liczby podzielne przez 15 stają się bzykiem fizz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby zmienić kanał bezprzewodowy Wprowadź admin w polu Nazwa użytkownika. Wpisz motorola w polu Hasło. Kliknij przycisk Zaloguj się. Pojawi się strona Stan. Kliknij łącze Bezprzewodowe u góry ekranu. Wyświetlona zostanie strona Wireless 802.11 Radio. Na stronie Wireless 802.11 Radio: a. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby znaleźć pola, kliknij kartę Znajdź. Jeśli chcesz znaleźć pola i dodać wartość, kliknij kartę Zamień. W polu Znajdź wpisz wartość Null lub Is Null. Jeśli zastępujesz wartość null innymi danymi, wprowadź nowe dane w polu Zamień na. Ostatnio zmodyfikowany: 2025-01-22 17:01