Gdy znajdziesz się w mysql, po prostu naciśnij ctrl + L i wyczyścisz ekran. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pomiń usuwa obserwacje, numery wierszy obserwacje tworzą 'na. action” atrybut wyniku klasy „pomiń”. action” atrybut wyniku, którym jest „exclude”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby zmienić nazwę urządzenia Fire lub Kindle lub aplikacji Kindlereading: Przejdź do Zarządzaj swoją zawartością i urządzeniami. Z Twoich urządzeń wybierz aplikację do czytania Fire, Kindledevice lub Kindle, której nazwę chcesz edytować. Wybierz Edytuj obok nazwy urządzenia lub aplikacji Kindlereading. Wpisz żądaną nazwę i kliknij Zapisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tworzenie własnych obietnic JavaScript Konstruktor Promise przyjmuje funkcję (executor), która zostanie wykonana natychmiast, i przekazuje dwie funkcje: resolve, która musi zostać wywołana, gdy obietnica zostanie rozwiązana (przekazanie wyniku) i odrzucić, gdy zostanie odrzucona (przekazanie błędu). Ostatnio zmodyfikowany: 2025-01-22 17:01

Instalowanie sterownika z dysku Podłącz kamerę internetową do portu USB komputera. Włóż dysk ze sterownikiem do napędu dysku komputera. Poczekaj, aż dysk załaduje się automatycznie. Jeśli nie, kliknij „Mój komputer”, a następnie kliknij literę napędu CD/DVD. Wybierz opcję „Zainstaluj” lub „Konfiguruj”. Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najlepszy format dla zewnętrznych dysków twardych Jeśli chcesz sformatować zewnętrzny dysk twardy do pracy z komputerami Mac i Windows, powinieneś użyć exFAT. Dzięki exFAT możesz przechowywać pliki o dowolnym rozmiarze i używać ich na dowolnym komputerze wyprodukowanym w ciągu ostatnich 20 lat. Ostatnio zmodyfikowany: 2025-01-22 17:01

Artefakty są domyślnie przechowywane w /home/git/gitlab/shared/artifacts. Zapisz plik i uruchom ponownie GitLab, aby zmiany zaczęły obowiązywać. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jakiego rodzaju wnioskowania zrobimy na temat parametrów populacji? Wnioskowanie statystyczne odnosi się do wniosków dotyczących populacji. parametry w oparciu o informacje ze statystyk próbki. Oszacowanie i testowanie zostaną objęte. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kompatybilny z Comcast XFINITY Zainstaluj modem kablowy NETGEAR przez stronę samoaktywacji XFINIFITY. Będziesz online w mgnieniu oka. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak zostać administratorem Hadoop Poznaj podstawy i cechy Big Data i wykorzystaj je, aby pomóc organizacjom zarządzać Big Data. Pracuj z klientami Hadoop i interfejsami internetowymi. Używaj narzędzi do planowania i wprowadzania danych do klastrów Hadoop. Wykorzystaj komponenty Hadoop w ekosystemie Hadoop. Ostatnio zmodyfikowany: 2025-06-01 05:06

Samsung Sidekick 4G z systemem Android - wydany w kwietniu 2011 r. - był ostatnim Sidekick, który opuścił fabryki przed jego zaprzestaniem. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jak zainstalować przeglądarkę Silk Browser na FireStick Uruchom Fire Stick lub Amazon Fire TV. Przejdź do „Aplikacje” u góry ekranu głównego. Teraz wybierz „Kategorie” -> „Narzędzia”. Wybierz aplikację Silk Browser. Następnie wybierz przycisk „Pobierz”, aby pobrać aplikację. Po pobraniu i zainstalowaniu wybierz „Otwórz”. Ostatnio zmodyfikowany: 2025-01-22 17:01

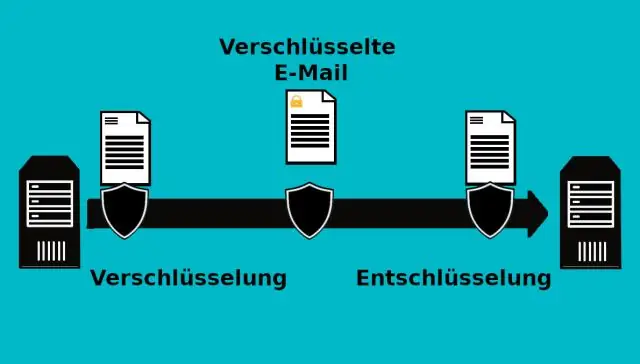

Szyfrowanie. Przeprowadza proces szyfrowania po stronie nadajnika i proces deszyfrowania po stronie odbiorcy. Szyfrowanie i odszyfrowywanie to sposoby ochrony poufności danych przechowywanych w systemach komputerowych lub przesyłanych przewodowo przez Internet lub inne sieci komputerowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Mahagoni Swietenia pochodzi z południowej Florydy, Karaibów i Indii Zachodnich. To jest „oryginalne” drzewo mahoniowe. Humilis Swietenia to mahoń karłowaty, który rośnie tylko do około 20 stóp wysokości. Makrofila Swietenia pochodzi z Meksyku i Ameryki Południowej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Termin „gra w imitacje” pochodzi z artykułu Turinga napisanego w 1960 r. zatytułowanego „Computing Machinery and Intelligence”, w którym zadaje pytanie: „Czy są możliwe do wyobrażenia komputery cyfrowe, które dobrze by się sprawdziły w grze imitacyjnej?”. Turing następnie opisuje grę, która jest tak naprawdę testem mającym na celu ustalenie, czy komputery rzeczywiście potrafią myśleć. Ostatnio zmodyfikowany: 2025-06-01 05:06

Pierwszą rzeczą, którą widzimy, jest atrybut xsi:schemaLocation w elemencie głównym. To informuje parser XML, że elementy w przestrzeni nazw „http://NamespaceTest.com/Purchase” można znaleźć w pliku „Main”. xsd' (Uwaga: przestrzeń nazw i adres URL są oddzielone białymi znakami, takimi jak powrót karetki lub spacja). Ostatnio zmodyfikowany: 2025-01-22 17:01

Sygnały cyfrowe są nieciągłe, ponieważ są dyskretne zarówno pod względem czasu, jak i amplitudy. Sygnały analogowe są ciągłe w czasie i amplitudzie. Stąd sygnały cyfrowe są w zasadzie przybliżeniem sygnałów analogowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

„Przekroczono limit czasu połączenia” to błąd, który występuje w wyniku przekroczenia przez skrypt maksymalnej wartości limitu czasu. Jeśli połączenie klienta nie otrzyma odpowiedzi z serwera po około 30 do 60 sekundach load balancer zamknie połączenie, a klient natychmiast otrzyma komunikat o błędzie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Większość etykiet Dymo LabelWriter jest wykonanych z papieru powlekanego termicznie. Aby przeciwdziałać efektowi wody, Dymo produkuje również etykiety wykonane z tworzywa sztucznego/polipropylenu, które jest w 100% wodoodporne. Ostatnio zmodyfikowany: 2025-01-22 17:01

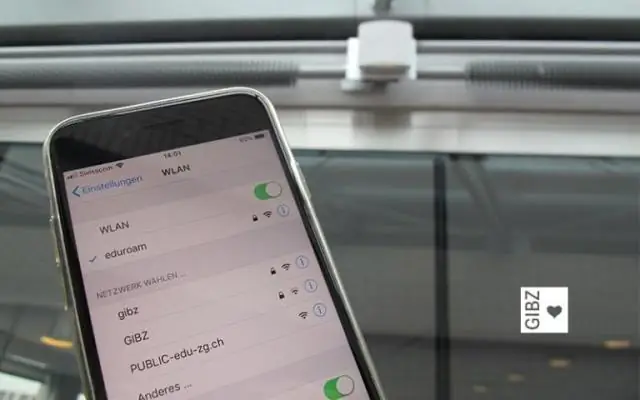

Podróżujący wydział A&M w Teksasie, pracownicy i studenci mogą logować się do innych sieci bezprzewodowych eduroam, używając NetID@tamu.edu jako identyfikatora logowania i hasła NetID. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli masz telewizor Smart TV lub urządzenie do przesyłania strumieniowego, istnieje duża szansa, że telewizor ogląda Cię podczas oglądania. Okazało się, że wszystkie inteligentne telewizory mogą zbierać i udostępniać dane osobowe widzów. Niedawne badanie wykazało, że kilka urządzeń wysłało dane do Amazon, Facebooka i firmy reklamowej Google. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby wydrukować do pliku: Otwórz okno dialogowe drukowania, naciskając Ctrl + P. Wybierz opcję Drukuj do pliku w obszarze Drukarka na karcie Ogólne. Aby zmienić domyślną nazwę pliku i miejsce zapisania pliku, kliknij nazwę pliku poniżej wyboru drukarki. PDF to domyślny typ pliku dla dokumentu. Wybierz inne preferencje strony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zaczynając od lewej strony i kontynuując w kierunku prawej strony, trzeci rząd zawiera kolejne litery H, I, J, K, E, F i G. Pierwszy rząd klawiatury ma 10 klawiszy alfabetu rozpoczynających się od lewej strony wiersz patrząc na klawiaturę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Odpowiedź: O: Tak. Apple Pay nie wymaga abonamentu komórkowego ani nawet połączenia komórkowego (mam go skonfigurowanego nawet na iPhonie 6 Plus bez aktywnej usługi komórkowej lub nawet karty SIM), wystarczy połączenie z Internetem. I tylko wtedy, gdy zakładasz nową kartę lub dokonujesz zakupu online. Ostatnio zmodyfikowany: 2025-01-22 17:01

Temperatura zapłonu rozpuszczalnika to najniższa możliwa temperatura, w której może on odparować, tworząc zapalną parę. Temperatura zapłonu jest często mylona z „temperaturą samozapłonu”, która jest temperaturą, w której rozpuszczalnik ulega zapłonowi bez źródła zapłonu. Ostatnio zmodyfikowany: 2025-01-22 17:01

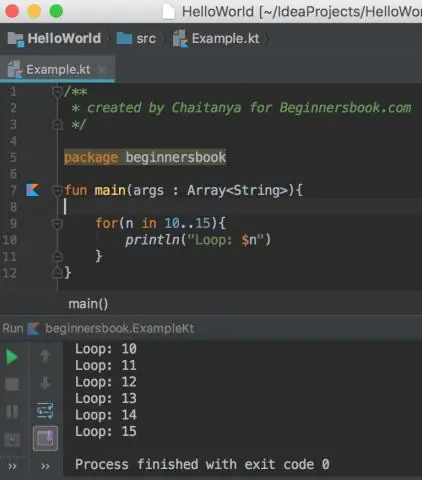

Kotlin - Interfejs. W Kotlinie interfejs działa dokładnie podobnie do Javy 8, co oznacza, że może zawierać implementację metody, a także deklarację metod abstrakcyjnych. Interfejs może być zaimplementowany przez klasę w celu wykorzystania jego zdefiniowanej funkcjonalności. Ostatnio zmodyfikowany: 2025-01-22 17:01

IETF i Porządek Zmienności Dokument ten wyjaśnia, że zbieranie dowodów powinno zaczynać się od najbardziej niestabilnej pozycji i kończyć się na najmniej niestabilnej pozycji. Tak więc, według IETF, kolejność zmienności jest następująca: rejestry, pamięć podręczna. Tabela routingu, pamięć podręczna ARP, tabela procesów, statystyki jądra. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wyszczotkuj pozostałe luźne kamyki, tynk i gruz. Jako warstwę podkładową wymieszaj sześć części piasku z jedną częścią cementu i jedną częścią wapna gaszonego. Po około godzinie, zanim podkład stwardnieje, zarysuj go gwoździem lub innym spiczastym narzędziem, aby nadać mu klucz. Pozostaw do wyschnięcia na około 24 godziny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Na stronie głównej Jenkins (tj. Pulpit nawigacyjny klasycznego interfejsu Jenkins) kliknij Poświadczenia> System po lewej stronie. W obszarze System kliknij łącze Poświadczenia globalne (bez ograniczeń), aby uzyskać dostęp do tej domeny domyślnej. Kliknij Dodaj poświadczenia po lewej stronie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Naciśnij klawisz F5, wybierz folder zawierający pliki Excel, które chcesz przekonwertować na pliki CSV w pierwszym oknie dialogowym. Kliknij OK, a następnie w drugim pojawiającym się oknie dialogowym wybierz folder, w którym chcesz umieścić pliki CSV. Kliknij OK, teraz pliki Excela w folderze zostały przekonwertowane na pliki CSV i zapisane w innym folderze. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak przenieść Lightroom na nowy komputer? Przygotowanie – skonfiguruj hierarchię folderów. Sprawdź swoje kopie zapasowe. Zainstaluj Lightroom na nowej maszynie. Przenieś pliki. Otwórz katalog na nowym komputerze. Połącz ponownie wszystkie brakujące pliki. Sprawdź swoje preferencje i ustawienia wstępne. Odśwież wszystkie wyłączone wtyczki. Ostatnio zmodyfikowany: 2025-06-01 05:06

W miarę gromadzenia wiedzy Twój schemat rośnie. W przeciwieństwie do tego, przekonania podstawowe zazwyczaj reprezentują subiektywne procesy, w których doświadczenia, uczucia i emocje są asymilowane Schemat poznawczy to tworzenie intelektualnych pojęć i idei, które pochodzą (głównie) z konkretnych zewnętrznych bodźców i doświadczeń. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wykonaj następujące kroki, aby zaktualizować system Windows 10: -Wybierz Start, wpisz Sprawdź aktualizacje, a następnie wybierz go z wyników. - W witrynie Windows Update wybierz opcję Sprawdź aktualizacje. - Windows automatycznie pobiera i instaluje wszystkie dostępne aktualizacje. Ostatnio zmodyfikowany: 2025-01-22 17:01

Samouczki SSIS: Debugowanie przepływu danych Krok 1: Zdefiniuj zadanie przepływu danych. Zobacz poniższy obrazek dla przykładowego zadania przepływu danych. Krok 2: Kliknij prawym przyciskiem myszy edytor ścieżki przepływu danych, jak pokazano na poniższym obrazku. Krok 3: Kliknij Dodaj, jak pokazano na powyższym obrazku. aby dodać przeglądarkę danych. Krok 4: Po dodaniu przeglądarki danych zobaczysz małą ikonę przeglądarki wraz ze ścieżką przepływu danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nie możesz zmienić koloru w pliku cdn. Pobierz plik startowy. Wyszukaj bootstrap. plik css. otwórz ten plik (bootstrsap.css) i wyszukaj 'primary'. zmień go na żądany kolor. Ostatnio zmodyfikowany: 2025-01-22 17:01

Metoda 1 Pobieranie IMVU dla Windows Pobierz instalator. Kliknij „Pobierz IMVU z Search Protect” dla systemu Windows. Zainstaluj IMVU. Poszukaj instalatora IMVU w domyślnym folderze Pobrane. Naciskaj „Dalej”, aby kontynuować instalację. Uruchom IMVU. Ostatnio zmodyfikowany: 2025-01-22 17:01

Instruktażowy proces projektowania: przewodnik krok po kroku Krok 1: Analiza wymagań. Analiza jest prawdopodobnie najważniejszym etapem procesu projektowania instruktażowego. Krok 2: Zidentyfikuj cele nauczania. Krok 3: Opracuj projekt. Krok 4: Utwórz Storyboard. Krok 5: Opracuj prototyp. Krok 6: Rozwiń szkolenie. Krok 7: Przeprowadź szkolenie. Krok 8: Oceń wpływ. Ostatnio zmodyfikowany: 2025-01-22 17:01

(MFA) to dodatkowa warstwa zabezpieczeń używana do weryfikowania tożsamości użytkownika końcowego podczas logowania się do aplikacji. Okta admin Skrót od administratora. Kontrolują udostępnianie i wycofywanie aprowizacji użytkowników końcowych, przypisywanie aplikacji, resetowanie haseł i ogólne wrażenia użytkownika końcowego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Próba drobiazgowa to ta procedura pamięciowa, która obejmuje rozważanie znaczenia terminu, który ma być zapamiętany, w przeciwieństwie do techniki prostego powtarzania sobie tego słowa w kółko. Próba konserwacyjna to technika wielokrotnego myślenia lub werbalizowania informacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pierwotna odpowiedź: Jak działa czerwona flaga na skrzynce pocztowej? Czerwona flaga służy do wskazania przewoźnikowi poczty, że masz pocztę wychodzącą. Gdy flaga jest umieszczona w pozycji podniesionej lub wysuniętej, przewoźnik powinien zatrzymać się, aby odebrać pocztę wychodzącą i powinien przywrócić flagę do pierwotnej pozycji. Ostatnio zmodyfikowany: 2025-01-22 17:01