Michael Hayford - Prezes i Dyrektor Generalny NCR Corporation | NCR. Ostatnio zmodyfikowany: 2025-06-01 05:06

Możesz podłączyć słuchawki Bluetooth do aPS4, ale tylko wtedy, gdy są kompatybilne z PS4. Większość standardowych słuchawek Bluetooth nie jest zgodna z PS4, więc musisz upewnić się, że masz słuchawki Bluetooth, które są specjalnie przystosowane do PS4. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przeglądanie dzienników w Kibana to prosty, dwuetapowy proces. Krok 1: utwórz wzór indeksu. Otwórz Kibanę na kibana.example.com. Wybierz sekcję Zarządzanie w menu po lewej stronie, a następnie Wzorce indeksów. Krok 2: wyświetl dzienniki. Przejdź do sekcji Odkryj w menu po lewej stronie. Ostatnio zmodyfikowany: 2025-01-22 17:01

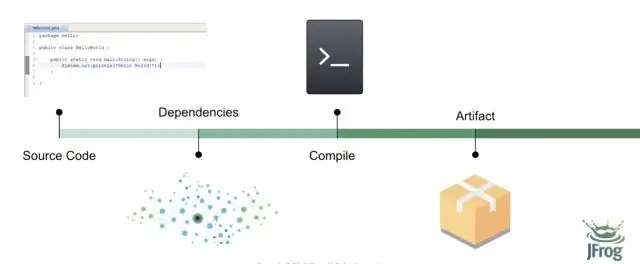

JFrog Artifactory to narzędzie przeznaczone do przechowywania binarnych danych wyjściowych procesu kompilacji do wykorzystania w dystrybucji i wdrażaniu. Artifactory zapewnia obsługę wielu formatów pakietów, takich jak Maven, Debian, NPM, Helm, Ruby, Python i Docker. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sprawdź, czy kontrole kondycji ELB są przekazywane w wystąpieniach zaplecza. Sprawdź swoje dzienniki ELB, aby sprawdzić, czy jest w stanie połączyć się z instancjami zaplecza. Sprawdź dzienniki aplikacji, aby sprawdzić, czy ELB nawiązuje połączenie. Wykonaj przechwytywanie pakietów na instancjach zaplecza, aby sprawdzić, czy ELB w ogóle próbuje się połączyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

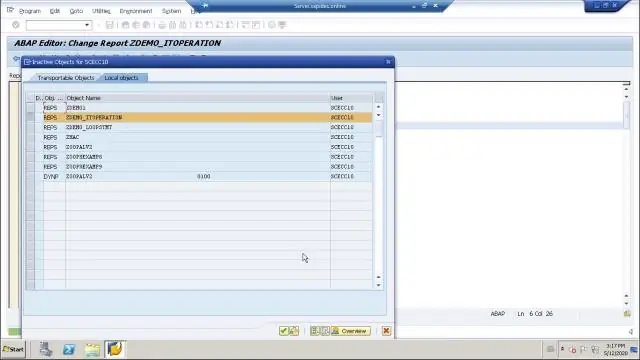

Open SQL składa się z zestawu instrukcji ABAP, które wykonują operacje na centralnej bazie danych w SAP Web AS ABAP. Wyniki operacji i wszelkie komunikaty o błędach są niezależne od używanego systemu bazy danych. Instrukcje Open SQL mogą działać tylko z tabelami bazy danych, które zostały utworzone w Słowniku ABAP. Ostatnio zmodyfikowany: 2025-01-22 17:01

Model IOWA został opracowany w szpitalach i klinikach Uniwersytetu Iowa w latach 90. XX wieku, aby służyć jako przewodnik dla pielęgniarek w zakresie wykorzystywania wyników badań do poprawy opieki nad pacjentem. Model został opracowany jako ścieżka lub metoda do EBP - metoda kierująca krokami, aby pomóc zidentyfikować problemy, znaleźć rozwiązania i wdrożyć zmiany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Samsung Galaxy Tab A (10,5 cala) (iOS11.4. Za pomocą kciuka lub palca delikatnie otwórz klapkę, aby odsłonić gniazdo karty SIM. Wsuń ją do gniazda karty SIM. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij przycisk pakietu Office w lewym górnym rogu ekranu programu Excel, a następnie kliknij „Opcje programu Excel”, „Sprawdzanie” i wreszcie „Opcje autokorekty”, aby wyświetlić okno dialogowe Autokorekty. Wybierz kartę „Tagi inteligentne” i zaznacz pole „Oznacz dane tagami inteligentnymi”. Kliknij „OK”, gdy skończysz wybierać aparaty rozpoznawania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Colo Akronim Definicja Colo Colorado (skrót stanu w starym stylu) Kolokacja Colo Colo Columbus, Ohio Narodowy Park Historyczny Kolonialny Colo (US National Park Service). Ostatnio zmodyfikowany: 2025-01-22 17:01

Material Design to platforma Google do projektowania aplikacji i stron internetowych. Mniej więcej jest to wersja zasad projektowania iOS firmy Apple firmy Google. Wytyczne mają na celu zapewnienie programistom kontroli nad wyglądem ich aplikacji, przy jednoczesnym zachowaniu zestawu zasad dotyczących działania aplikacji. Ostatnio zmodyfikowany: 2025-06-01 05:06

Opt/kibana/bin/kibana --version Uruchom usługę Kibana. Możesz zobaczyć wersję swojej biegającej kibany. Możesz spróbować tego, po uruchomieniu usługi elasticsearch wpisz poniżej linię w swojej przeglądarce. Jeśli zainstalowałeś x-pack w celu zabezpieczenia elasticseach, żądanie powinno zawierać prawidłowe dane uwierzytelniające. Ostatnio zmodyfikowany: 2025-01-22 17:01

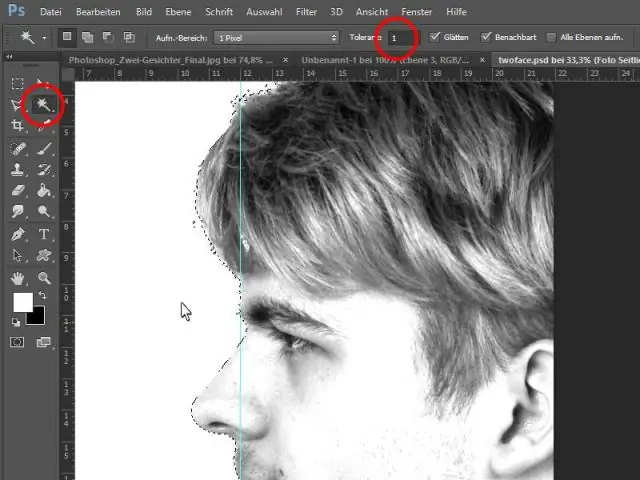

Dopasowywanie i wyolbrzymianie rysów twarzy Otwórz obraz w programie Photoshop i wybierz warstwę zawierającą zdjęcie twarzy. W oknie Skraplanie kliknij trójkąt po lewej stronie Skraplanie z rozpoznawaniem twarzy. Możesz też dokonać korekty, klikając i przeciągając bezpośrednio na rysach twarzy w Face-AwareLiquify. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rzeczownik to słowo używane do wskazania osoby, rzeczy, miejsca lub idei. Rzeczownika własnego używa się w odniesieniu do konkretnej osoby, miejsca lub przedmiotu. Np. John jest bardzo mądrym chłopcem. Rzeczownik pospolity jest używany w odniesieniu do klasy osób, miejsc lub przedmiotów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz częściowo się ich pozbyć, wykonując następujące kroki: Otwórz przeglądarkę Mi. Stuknij trzy pionowe linie, czyli ikonę hamburgera w prawym dolnym rogu. Stuknij Ustawienia. Stuknij Powiadomienia. Wróć do poprzedniej strony. Teraz wyłącz opcję Zalecane dla Ciebie. Wróć do poprzedniej strony i dotknij Zaawansowane. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chociaż każde konto zespołu jest oddzielne, możesz użyć tego samego adresu e-mail, aby zarejestrować się w wielu zespołach. Możesz zalogować się do wielu Slackteams naraz, a wylogowanie się z oneteam nie ma wpływu na Twoje konta w innych zespołach.Wpisz swój adres e-mail i hasło, aby się zalogować. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tworzenie diagramów to sposób na wizualizację, jak różne części zdania pasują do siebie. Temat zdania znajduje się w jednym miejscu, czasownik w drugim i tak dalej. Słowa, które modyfikują inne słowo, są dołączone do słowa, które modyfikują. Ostatnio zmodyfikowany: 2025-01-22 17:01

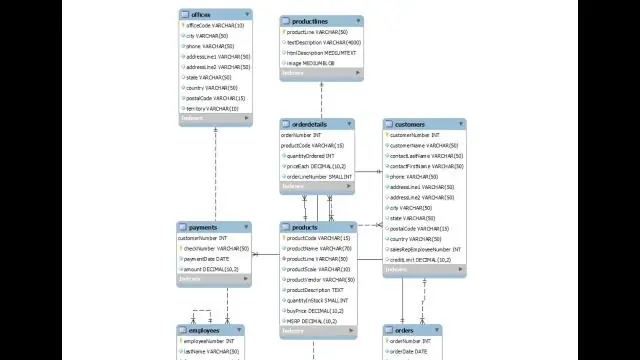

Bazy danych, które przenoszą swoje dane w formie tabel i reprezentują relacje przy użyciu kluczy obcych, nazywane są dyskretnymi bazami danych. Funkcje administracyjne systemu zarządzania bazą danych (DBMS) obejmują tworzenie kopii zapasowych danych bazy danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

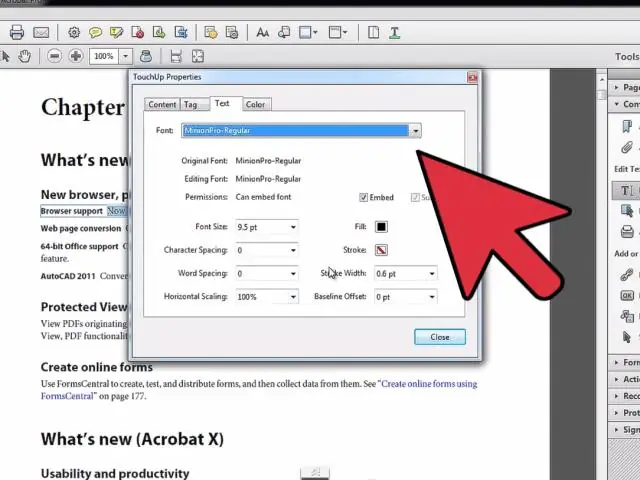

Następnie możesz użyć narzędzia „Wybierz obiekt” (czarna strzałka wskazująca lewy górny róg), aby zaznaczyć kilka komentarzy tekstowych, kliknij prawym przyciskiem myszy i wybierz „Wyrównaj > Do dołu” lub cokolwiek chcesz. Ten, który klikniesz prawym przyciskiem myszy, będzie tym, do którego wyrównają się inne pola. Ostatnio zmodyfikowany: 2025-01-22 17:01

Otwórz listę kontaktów, klikając Gmail w lewym górnym rogu strony Gmaila, a następnie wybierz Kontakty. Kliknij przycisk Nowy kontakt w lewym górnym rogu. Wprowadź informacje kontaktowe w odpowiednich polach. Wszelkie dodane informacje zostaną automatycznie zapisane. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wejdź na Twitter.com w przeglądarce internetowej iw razie potrzeby zaloguj się na swoje konto lub przełącz się na odpowiednie konto. Użyj pola wyszukiwania u góry wersji internetowej na komputery lub dotknij lupy u góry mobilnej wersji internetowej, aby wpisać wyszukiwane hasło związane z obrazami, które chcesz znaleźć. Ostatnio zmodyfikowany: 2025-01-22 17:01

1. Pięciodźwigniowy impas wpuszczany. Pięciodźwigniowy zamek wpuszczany jest powszechnym rodzajem zamka drzwiowego, który blokuje się zarówno od wewnątrz, jak i od zewnątrz. Działa poprzez przekręcenie klucza, aby przesunąć pięć dźwigni do pozycji, umożliwiając otwarcie zamka. Ostatnio zmodyfikowany: 2025-01-22 17:01

Etyka w technologii informacyjnej jest ważna, ponieważ tworzy kulturę zaufania, odpowiedzialności, uczciwości i doskonałości w korzystaniu z zasobów. Etyka promuje również prywatność, poufność informacji i nieautoryzowany dostęp do sieci komputerowych, pomagając zapobiegać konfliktom i nieuczciwości. Ostatnio zmodyfikowany: 2025-01-22 17:01

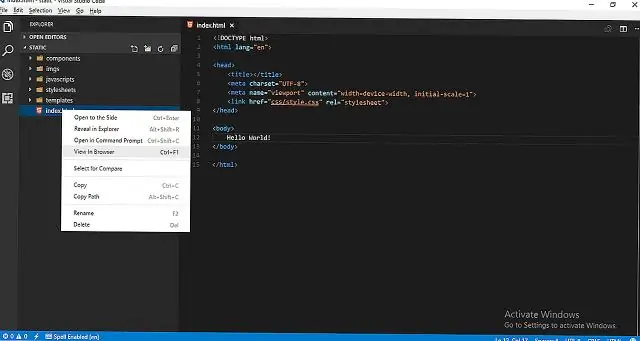

Otwórz Instalator programu Visual Studio Znajdź Instalator programu Visual Studio na swoim komputerze. Na przykład na komputerze z systemem Windows 10 wybierz Start, a następnie przewiń do litery V, gdzie jest wymieniony jako Instalator programu Visual Studio. Wskazówka. Otwórz instalator, a następnie wybierz Modyfikuj. Ważny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zarządzaj, uruchamiaj, zatrzymuj lub ponownie uruchamiaj usługi systemu Windows 10 z Menedżera zadań. Tutorial autorstwa Diany Ann Roe opublikowany 06.07.2019. Usługa to specjalny rodzaj aplikacji, której celem jest udostępnianie funkcji użytkownikowi i systemowi operacyjnemu, który uruchamia się i działa w tle, bez interfejsu użytkownika do kliknięcia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby dowiedzieć się, czy kwalifikujesz się do uaktualnienia: Aby uaktualnić AT&T, wybierz *639# na klawiaturze iPhone'a i dotknij Zadzwoń. Na Twój iPhone zostanie wysłana wiadomość tekstowa z wyszczególnieniem Twoich uprawnień. Użytkownicy Verizon Wireless muszą odwiedzić specjalną witrynę internetową, aby sprawdzić, czy mogą teraz przejść na uaktualnienie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Apple® iPhone® - zmiana hasła poczty głosowej Z poziomu ekranu głównego przejdź do: Ustawienia > Telefon. Stuknij opcję Zmień hasło poczty głosowej. Jeśli używasz eSIM z drugą linią, wybierz linię (np. Podstawowa, Druga, 888-888-8888 itd.) Wprowadź nowe hasło (4-6 cyfr), a następnie dotknij Gotowe. Wprowadź ponownie nowe hasło, a następnie dotknij Gotowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pobierz pliki Log4j Jar: Przejdź do Apache Logging Services i kliknij Apache log4j. Kliknij „Pobierz” w menu po lewej stronie. Tutaj zawsze otrzymasz najnowszą wersję. Kliknij plik ZIP w kolumnie Mirrors. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby wyeksportować strukturę schematu za pomocą MySQL Workbench, wykonaj następujące kroki: Z menu Serwer wybierz Eksport danych. Po lewej stronie wybierz bazę danych do wyeksportowania. Jako metodę zrzutu wybierz „Tylko strukturę zrzutu”. Usuń zaznaczenie opcji: Dump Stored Procedures and Functions, Dump Events, Dump Triggers. Ostatnio zmodyfikowany: 2025-01-22 17:01

Hashtag to słowo lub wyrażenie kluczowe poprzedzone hashem, znane również jako znak krzyżyka (#). Jest używany w apostu w mediach społecznościowych, aby pomóc tym, którzy mogą być zainteresowani twoim tematem, znaleźć go podczas wyszukiwania słowa kluczowego lub określonego hashtagu. Ostatnio zmodyfikowany: 2025-06-01 05:06

Aby pominąć uruchamianie testów dla określonego projektu, ustaw właściwość skipTests na true. Możesz także pominąć testy za pomocą wiersza poleceń, wykonując następujące polecenie: mvn install -DskipTests. Ostatnio zmodyfikowany: 2025-06-01 05:06

Zaloguj się do AWS Management Console i otwórz konsolę CodePipeline na http://console.aws.amazon.com/codesuite/codepipeline/home. Na stronie powitalnej wybierz pozycję Utwórz potok. Na stronie Krok 1: Wybierz ustawienia potoku w polu Nazwa potoku wprowadź nazwę potoku. W roli Usługa wykonaj jedną z następujących czynności:. Ostatnio zmodyfikowany: 2025-01-22 17:01

300→350°C Kruchość odpuszczonego martenzytu Przypisuje się tworzeniu cząstek cementytu na granicach listew martenzytowych iw obrębie listew. Podczas odpuszczania cząstki grubieją i stają się wystarczająco duże, aby pękać, tworząc w ten sposób zarodki pęknięć, które mogą następnie rozprzestrzeniać się w osnowie. Ostatnio zmodyfikowany: 2025-01-22 17:01

PHP - modyfikatory dostępu public - do właściwości lub metody można uzyskać dostęp z dowolnego miejsca. protected - do właściwości lub metody można uzyskać dostęp w ramach klasy i przez klasy pochodzące z tej klasy. private - właściwość lub metoda mogą być dostępne TYLKO w obrębie klasy. Ostatnio zmodyfikowany: 2025-01-22 17:01

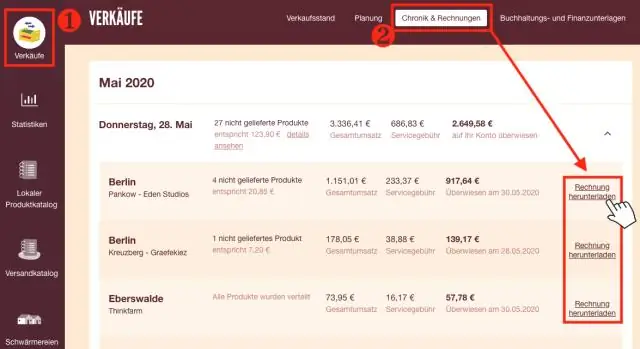

Amazon Marketplace Web Service (Amazon MWS) to zintegrowany interfejs API usługi internetowej, który pomaga sprzedawcom Amazon programowo wymieniać dane dotyczące ofert, zamówień, płatności, raportów i nie tylko. Integracja danych z Amazonem umożliwia wysoki poziom automatyzacji sprzedaży, co może pomóc sprzedawcom w rozwoju ich biznesu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Największy rozmiar szablonu menedżera zasobów to 4 MB. Określa parametry wdrażania, które umożliwiają użytkownikowi skonfigurowanie ustawień zasobów. Podczas tworzenia szablonu ARM system konwertuje ustawienie parametru na parametr szablonu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Grafika wektorowa odnosi się do skalowalnej grafiki składającej się z punktów, ścieżek i wypełnień, które komputer tworzy na podstawie wzorów matematycznych. Chociaż możesz zobaczyć zwykły czerwony prostokąt, Flash widzi równanie, które tworzy punkty, ścieżki i kolor wypełnienia niezbędne do utworzenia tego prostokąta. Ostatnio zmodyfikowany: 2025-01-22 17:01

W kinematografii i fotografii panoramowanie oznacza poziome obracanie aparatu fotograficznego lub kamery wideo z ustalonej pozycji. Ten ruch jest podobny do ruchu osoby, która obraca głowę na szyi od lewej do prawej. Innymi słowy, kamera porusza się prostopadle do kierunku, w którym jest skierowana. Ostatnio zmodyfikowany: 2025-06-01 05:06

Atak wewnętrzny ma miejsce, gdy osoba lub grupa w organizacji próbuje zakłócić działalność lub wykorzystać zasoby organizacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Boot Camp jest darmowy i preinstalowany na każdym Macu (po 2006 r.). Boot Camp nie obsługuje systemu Windows XP ani Vista, więc jeśli korzystasz z routera Boot Camp w systemie OS X Lion, w zasadzie utkniesz z systemem Windows 7. Ostatnio zmodyfikowany: 2025-01-22 17:01