Użyj własnego odblokowanego kompatybilnego telefonu GSM lub CDMA Nationwide z NET10! Zestaw NET10 BYOP działa tylko z telefonami kompatybilnymi z AT&T, T-mobile lub Verizon. Aby aktywować usługę, będziesz potrzebować 30-dniowego abonamentu miesięcznego NET10 do aktywacji. Niektóre usługi transmisji danych mogą nie być dostępne we wszystkich urządzeniach bezprzewodowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Co to jest zepsuta kontrola dostępu? Kontrola dostępu wymusza zasady, dzięki którym użytkownicy nie mogą działać poza zamierzonymi uprawnieniami. Awarie zazwyczaj prowadzą do nieuprawnionego ujawnienia informacji, modyfikacji lub zniszczenia wszystkich danych lub wykonywania funkcji biznesowej poza granicami użytkownika. Ostatnio zmodyfikowany: 2025-01-22 17:01

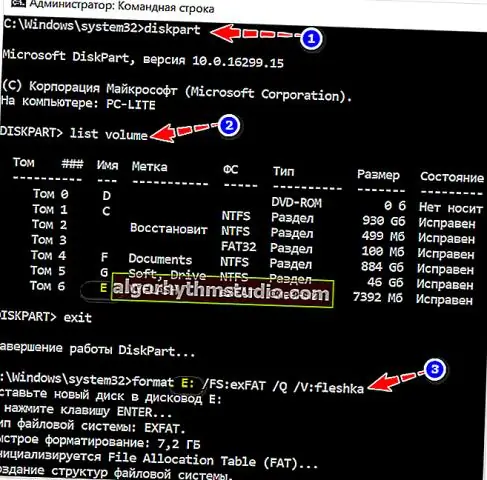

Kroki Włóż dysk USB do portu USB w komputerze. Otwórz Eksplorator plików. Kliknij Ten komputer. Znajdź swój dysk USB. Zanotuj literę dysku dla dysku USB. Sprawdź ilość wolnego miejsca na dysku. Znajdź pliki muzyczne, które chcesz skopiować na dysk USB. Wybierz wszystkie pliki i foldery, które chcesz skopiować. Ostatnio zmodyfikowany: 2025-01-22 17:01

Token służy do podejmowania decyzji dotyczących bezpieczeństwa i przechowywania odpornych na manipulacje informacji o jakiejś jednostce systemu. Chociaż atoken jest zwykle używany do reprezentowania tylko informacji o bezpieczeństwie, może przechowywać dodatkowe dane w dowolnej formie, które można dołączyć podczas tworzenia tokenu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sieć skierowana: sieć radiowa, w której żadna stacja inna niż stacja kontroli sieci nie może komunikować się z żadną inną stacją bez uprzedniego uzyskania zezwolenia od stacji kontroli sieci. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przełącz się do widoku historii i wybierz zatwierdzenie zawierające plik, który chcesz obwiniać. Kliknij prawym przyciskiem myszy nazwę pliku i wybierz Adnotuj wybrane. 4 odpowiedzi opcja-polecenie-B. pasek menu:: Akcje:: Adnotuj wybrane menu kontekstowe:: Adnotuj wybrane. Ostatnio zmodyfikowany: 2025-01-22 17:01

Globalny obszar użytkownika (UGA) to pamięć używana do sesji, w przeciwieństwie do globalnego obszaru procesu (PGA), który jest używany przez proces serwera (=użytkownik). W środowisku serwera dedykowanego UGA jest przydzielana z PGA, w środowisku serwera współdzielonego jest przydzielana z SGA (patrz LargePool). Ostatnio zmodyfikowany: 2025-01-22 17:01

RAR a format archiwum ZIP jest bardziej dostępny niż RAR, ale RAR jest ogólnie lepszy w kompresji danych niż domyślna obsługa ZIP. ZIP jest powszechny, ponieważ większość systemów operacyjnych ma dla niego wbudowaną obsługę; wiele innych programów do kompresji danych również obsługuje ZIP. Ostatnio zmodyfikowany: 2025-01-22 17:01

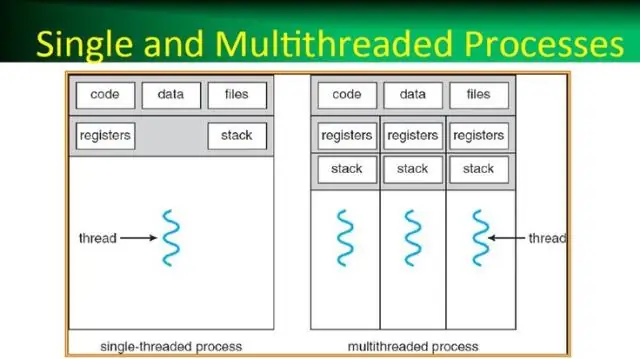

Najprościej rzecz ujmując, proces to program wykonawczy. Jeden lub więcej wątków działa w kontekście procesu. Wątek jest podstawową jednostką, której system operacyjny przydziela czas procesora. Pula wątków służy przede wszystkim do zmniejszania liczby wątków aplikacji i zapewniania zarządzania wątkami roboczymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Internet Explorer w wersji 9 i nowszych przywraca ulubione z pliku kopii zapasowej. Kliknij ikonę Ulubione w prawym górnym rogu. Kliknij strzałkę w dół obok Dodaj do ulubionych (lub naciśnij Alt+Z na klawiaturze jako skrót). Wybierz Importuj i eksportuj w wyskakującym menu. Ostatnio zmodyfikowany: 2025-01-22 17:01

W skrócie. Myślenie krytyczne to akt starannego rozważenia problemu, roszczenia, pytania lub sytuacji w celu określenia najlepszego rozwiązania. Umiejętności rozumowania, które idą w parze z krytycznym myśleniem, wymagają oparcia swoich decyzji na faktach, dowodach i/lub logicznych wnioskach. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zadania to sposób wykonywania czegoś przez Ansible, a programy obsługi to nasz sposób na wywoływanie zadania po zakończeniu innego zadania. Najlepszym sposobem, aby o tym pomyśleć, jest skorzystanie z przykładu posiadania podręcznika do instalacji Apache. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jak skonfigurować Vue. Projekt js w 5 prostych krokach przy użyciu vue-cli Krok 1 npm install -g vue-cli. To polecenie zainstaluje vue-cli globalnie. Krok 2 Składnia: vue init przykład: vue init webpack-prosty nowy-projekt. Krok 3 cd nowy projekt. Zmień katalog na folder projektu. Krok 4 instalacja npm. Krok 5 npm run dev. Ostatnio zmodyfikowany: 2025-01-22 17:01

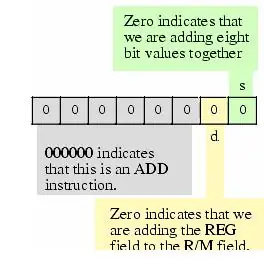

W związku z tym potrzeba 8 bitów na opcode. Instrukcja jest przechowywana w słowie z 24 bitami. Tak więc dla części adresowej w instrukcji będzie (24-8) = 16 bitów. Największa liczba binarna bez znaku, która może zmieścić się w jednym słowie pamięci to (11111111111111111111111111)2. Ostatnio zmodyfikowany: 2025-06-01 05:06

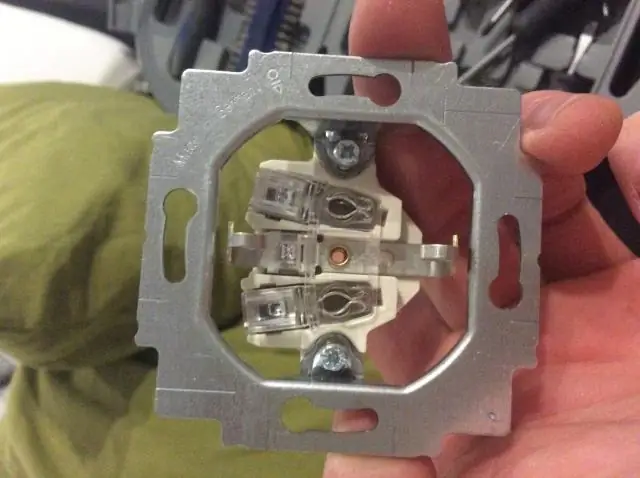

Odizoluj obwód i użyj testera napięcia, aby dokładnie sprawdzić, czy istniejące gniazdo jest martwe. Odkręć płytę czołową nowego gniazda, poprowadź kabel do puszki montażowej przez gumową przelotkę i podłącz jego żyły do zacisków płyty czołowej. Odetnij kabel i zrób to samo przy istniejącym gnieździe. Ostatnio zmodyfikowany: 2025-01-22 17:01

AsyncHttpClient może służyć do wykonywania asynchronicznych żądań HTTP GET, POST, PUT i DELETE w aplikacjach systemu Android. Żądania można zgłaszać z dodatkowymi parametrami, przekazując instancję RequestParams, a odpowiedzi można obsłużyć, przekazując anonimowo nadpisaną instancję ResponseHandlerInterface. Ostatnio zmodyfikowany: 2025-01-22 17:01

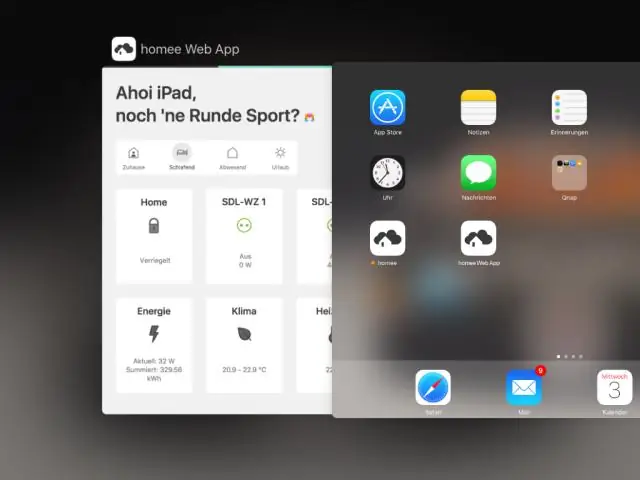

Następnie na swoim iPadzie mini przejdź do sklepu z aplikacjami, w zakładce zakupy powinieneś zobaczyć Netflix. Kliknij przycisk pobierania, a następnie zapyta Cię, czy chcesz zainstalować starszą wersję Netflix. Po prostu powiedz ok, a kompatybilna wersja Netfliksa zostanie zainstalowana na Twoim iPadzie mini. Ostatnio zmodyfikowany: 2025-01-22 17:01

Plan T-Mobile Pay As You Go to abonament na telefony komórkowe z przedpłatą oferowany przez T-Mobile. Plan oferuje klientom 30 minut połączeń głosowych lub 30 wiadomości tekstowych lub dowolną ich kombinację. Ostatnio zmodyfikowany: 2025-01-22 17:01

Za projekt, układ i kodowanie strony odpowiada web designer/developer. Są zaangażowani w techniczne i graficzne aspekty strony internetowej; jak strona działa i jak wygląda. Mogą również być zaangażowani w utrzymanie i aktualizację istniejącej witryny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nie, Groovy żyje! Groovy, doświadczony język JVM, ma kilka ulepszeń w swojej mapie drogowej, takich jak obsługa modułowości Java 9 i możliwości lambda Java 8. Apache Software Foundation wprowadziła w tym roku następujące uaktualnienia Groovy: Wersje 2.6 dla Java 7 i nowsze. Ostatnio zmodyfikowany: 2025-01-22 17:01

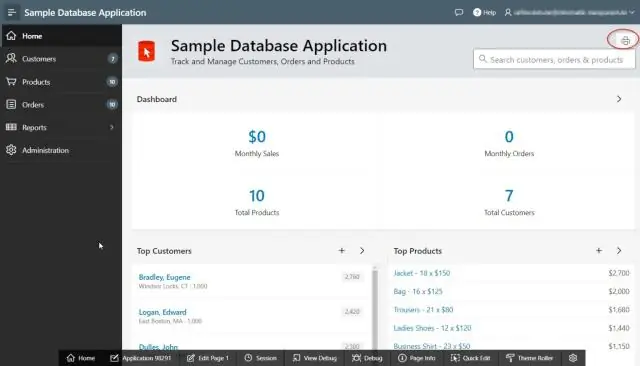

Gdy tworzysz nową aplikację Oracle APEX, a żadna wersja nowej aplikacji nie jest w fazie produkcyjnej, nie musisz licencjonować bazy danych Oracle; jednak, gdy nowa aplikacja wejdzie do produkcji, będzie wymagała licencji na bazę danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

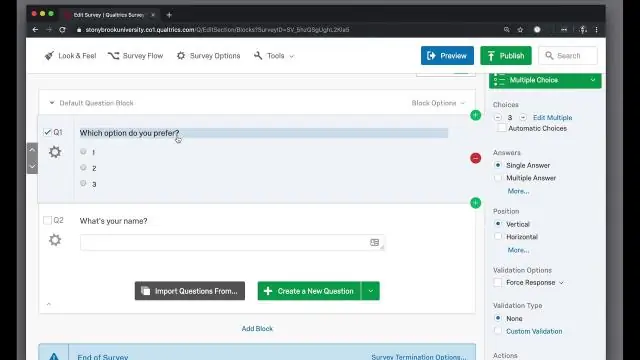

Blok to grupa pytań, które są wyświetlane jako zestaw w ankiecie. Każda ankieta zawiera co najmniej jeden blok pytań. Zazwyczaj pytania są dzielone na bloki w celu warunkowego wyświetlania całego bloku pytań lub losowego prezentowania całych bloków pytań. Ostatnio zmodyfikowany: 2025-01-22 17:01

Internetowe uzależnienie od seksu, znane również jako uzależnienie cyberseksu, zostało zaproponowane jako uzależnienie seksualne charakteryzujące się wirtualną aktywnością seksualną w Internecie, która powoduje poważne negatywne konsekwencje dla dobrego samopoczucia fizycznego, psychicznego, społecznego i/lub finansowego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak i nie. VPN są bezpieczne w zależności od tego, kto prowadzi serwer. Jeśli właściciel VPN ma bezpieczne i zaszyfrowane połączenie i w ogóle się nie loguje, jest to całkiem bezpieczne. Jeśli twoja sieć VPN nie jest zaszyfrowana, nie loguje się lub nie ma wycieków DNS, może to ujawnić twoje dane osobowe i ktoś może zidentyfikować, kim jesteś. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zeskanuj dokument za pomocą ScanSnap. Umieść podkładkę tła z przodu skanera ScanSnap. Umieść dokument w obszarze skanowania ScanSnap. Naciśnij przycisk [Skanuj], aby rozpocząć skanowanie dokumentu. Naciśnij przycisk [Stop], aby zakończyć skanowanie dokumentów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dodawanie etykietki ekranowej Naciśnij Ctrl+K. Program Word wyświetla okno dialogowe Wstaw hiperłącze. Kliknij przycisk Etykietka ekranowa. W polu Tekst etykietki ekranowej wprowadź tekst, którego chcesz użyć w etykietce ekranowej. Kliknij OK, aby zamknąć okno dialogowe. Ustaw dowolne inne wartości hiperłącza zgodnie z potrzebami. Po zakończeniu kliknij OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Masz możliwość interakcji z Jibo, tak jak robisz to z Amazon Alexa. Podobnie jak Alexa, Jibo może wykonywać wiele innych funkcji. Może odpowiedzieć na pytania dotyczące ciekawostek, pogody i wielu innych tematów. Może grać w gry, odtwarzać stacje radiowe, włączać i wyłączać światła oraz sterować innymi inteligentnymi urządzeniami w domu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tryb samowyzwalacza Naciśnij przycisk s (E). s (E). Wybierz tryb E (samowyzwalacz). Wyróżnij E (Samowyzwalacz) i naciśnij J. Wykadruj zdjęcie. Zrób zdjęcie. Naciśnij spust migawki do połowy, aby ustawić ostrość, a następnie naciśnij go do końca. Dioda samowyzwalacza zacznie migać i rozlegnie się sygnał dźwiękowy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kontroler domeny (DC) to serwer, który odpowiada na żądania uwierzytelniania zabezpieczeń w domenie systemu Windows Server. Jest to serwer w sieci Microsoft Windows lub Windows NT, który jest odpowiedzialny za umożliwienie hostowi dostępu do zasobów domeny Windows. Ostatnio zmodyfikowany: 2025-01-22 17:01

Obietnica to obiekt TypeScript, który służy do pisania programów asynchronicznych. Obietnica to zawsze lepszy wybór, jeśli chodzi o zarządzanie wieloma operacjami asynchronicznymi, obsługę błędów i lepszą czytelność kodu. Ostatnio zmodyfikowany: 2025-01-22 17:01

„Bezwstydna wtyczka” to termin często używany w Internecie w odniesieniu do czasu, gdy ktoś próbuje zawrzeć (lub „załączyć”) pewne informacje, które pomagają realizować własne egoistyczne interesy. A te informacje są zwykle trochę nie na temat. Ostatnio zmodyfikowany: 2025-01-22 17:01

Na komputerze z systemem Microsoft Windows DOSMode jest prawdziwym środowiskiem MS-DOS. Na przykład wczesne wersje systemu Windows, takie jak Windows 95, umożliwiały użytkownikowi wyjście z systemu Windows i uruchomienie komputera z systemu MS-DOS. Dzięki temu starsze programy napisane przed systemem Windows lub komputery z ograniczonymi zasobami mogły uruchomić program. Ostatnio zmodyfikowany: 2025-01-22 17:01

Prywatna strefa hostowana to kontener, który zawiera informacje o tym, jak chcesz kierować ruch dla domeny i jej subdomen w ramach jednej lub kilku wirtualnych chmur prywatnych Amazon (Amazon VPC). Ostatnio zmodyfikowany: 2025-01-22 17:01

Jest to sposób robienia rzeczy, który zachęca do wysokiej jakości pracy, podkreśla wartość innych oraz szanuje jednostki i społeczność. Dzięki Gracious Professionalism zaciekła konkurencja i wzajemny zysk nie są odrębnymi pojęciami. Wiedza, rywalizacja i empatia są wygodnie połączone. Ostatnio zmodyfikowany: 2025-01-22 17:01

Smile oferuje świetny plan Internetu 4G, znany ze spójności i szybkości. Smile jest niezawodny w szybkości, ale jedyną wadą tego planu jest to, że jest kosztowny. W porównaniu do Smile i Ntel, prędkość Spectranet 4G LTE można sklasyfikować jako umiarkowaną, ale jest to również tańsza opcja, szczególnie w porównaniu do Smile. Ostatnio zmodyfikowany: 2025-06-01 05:06

Przeciwieństwa: niekłopotliwy, trzeźwy, niefrasobliwy, poważny. Synonimy: pokrzywowy, szyderczy, irytujący, drażniący, drażniący, drażniący, szyderczy, drażniący, szydzący, uciążliwy, szyderczy, drażniący, kwestionujący, złośliwy, dokuczliwy, nieznośny, szyderczy, drażniący, drażniący. pytania, quizzical(przym). Ostatnio zmodyfikowany: 2025-01-22 17:01

Dodawanie znaku wodnego w programie Word 2007 1Kliknij przycisk Znak wodny na karcie Układ strony. Pojawi się galeria znaków wodnych. 2Kliknij jeden ze znaków wodnych, aby go wstawić, lub wybierz opcję Niestandardowy znak wodny na dole galerii. 3(Opcjonalnie) Aby zaznaczyć tekst dla niestandardowego znaku wodnego, wybierz opcję Tekstowy znak wodny w oknie dialogowym Wydrukowany znak wodny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zaprezentuj swoje ulubione zdjęcia Płytki fotograficzne FreePrints to jedyne w swoim rodzaju lekkie panele, które łatwo przyklejają się do ścian bez użycia młotka i gwoździ. I równie łatwo się odklejają, co oznacza, że możesz je przenieść w dowolne miejsce. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przewidywanie szeregów czasowych z rekurencyjnymi sieciami neuronowymi LSTM w Pythonie z Keras. Sieć pamięci długoterminowej krótkoterminowej lub sieć LSTM to rodzaj powtarzalnej sieci neuronowej stosowanej w głębokim uczeniu, ponieważ można z powodzeniem trenować bardzo duże architektury. Ostatnio zmodyfikowany: 2025-01-22 17:01

Re: OOMA współpracuje z ADT Możesz także użyć urządzenia Blackberry lub Android do monitorowania systemu alarmowego. Możesz sprawdzić poszczególne strefy, uzbroić lub rozbroić system, sprawdzić historię poszczególnych stref i nie tylko. Wszystko za darmo po zakupie deski. Jeśli chcesz profesjonalnego monitorowania, to tylko 8,99 USD miesięcznie. Ostatnio zmodyfikowany: 2025-01-22 17:01