Ctrl + P - Otwórz okno dialogowe drukowania. Ctrl + S - Zapisz. Ctrl + Z – cofnij ostatnią akcję. Ostatnio zmodyfikowany: 2025-01-22 17:01

Urodziny Sary w twardej oprawie – 9 czerwca 2015 Dziś piękny dzień: urodziny Sary. Ostatnio zmodyfikowany: 2025-06-01 05:06

Winston został zaprojektowany jako prosta i uniwersalna biblioteka rejestrująca z obsługą wielu transportów. Transport jest zasadniczo urządzeniem do przechowywania logów. Każdy rejestrator winston może mieć wiele transportów (patrz: Transporty) skonfigurowanych na różnych poziomach (patrz: Poziomy logowania). Ostatnio zmodyfikowany: 2025-01-22 17:01

Bo to po prostu nie jest dobra pizza. Zume rozstawił piece w furgonetkach jako znacznie bardziej wydajny model dostarczania pizzy niż wykorzystywanie ludzi do robienia pizzy, gotowanie ich w dużych piekarnikach w restauracji, a następnie wysyłanie już upieczonych pizzy z kierowcami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto jak zaprogramować NodeMCU za pomocą Arduino IDE. Krok 1: Podłącz NodeMCU do komputera. Do podłączenia płytki potrzebny jest kabel USB micro B. Krok 2: Otwórz Arduino IDE. Musisz mieć co najmniej Arduino IDE w wersji 1.6. Krok 3: Spraw, aby dioda LED mrugała za pomocą NodeMCU. Ostatnio zmodyfikowany: 2025-01-22 17:01

WIDEO Podobnie ludzie pytają, czym jest kamera studyjna? Kamery studyjne są na tyle lekkie i na tyle małe, że można je zdjąć z piedestału, a soczewkę zmieniono na mniejszy, aby można ją było używać na a kamera ramieniu operatora, ale nadal nie mają własnego rejestratora i są połączone kablem.. Ostatnio zmodyfikowany: 2025-01-22 17:01

Obie są użytecznymi formami danych, ale różnica między nimi polega na tym, że dane niezgrupowane to dane surowe. Oznacza to, że został właśnie zebrany, ale nie posortowany na żadną grupę lub klasy. Z drugiej strony, groupeddata to dane, które zostały zorganizowane w grupy z surowych danych. Ostatnio zmodyfikowany: 2025-06-01 05:06

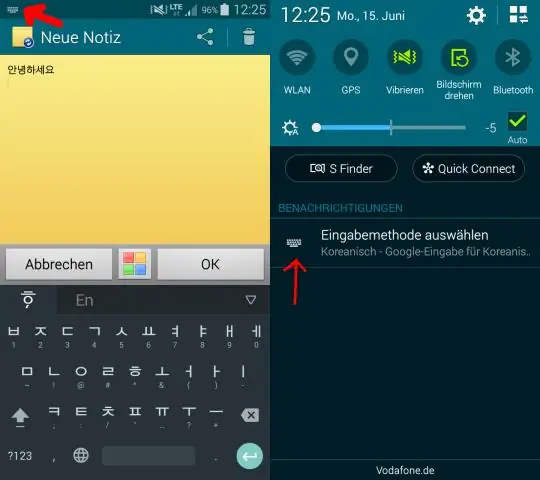

Jak zainstalować koreański na iPhonie: Przejdź do Ustawienia> Ogólne> Klawiatura> Klawiatury> Dodaj nową klawiaturę. Przewiń w dół i wybierz żądany język. W tym przypadku koreański. Otrzymasz dwie opcje: Standardowa i 10-klawiszowa. Wersja Standard jest skonfigurowana jak typowa klawiatura koreańska. Naciśnij przycisk Gotowe. Gratulacje! Następnie zacznij pisać!:). Ostatnio zmodyfikowany: 2025-01-22 17:01

Odzyskaj usunięte pliki z Androida (Weź Samsung asanexample) Podłącz Androida do komputera. Na początek zainstaluj i uruchom odzyskiwanie pamięci telefonu dla systemu Android na komputerze. Pozwól na debugowanie USB. Wybierz typy plików do odzyskania. Analizuj urządzenie i uzyskaj uprawnienia do skanowania plików. Podgląd i odzyskiwanie utraconych plików z Androida. Ostatnio zmodyfikowany: 2025-01-22 17:01

Powodem, dla którego istnieją oddzielne operatory delete anddelete[], jest to, że delete wywołuje jeden destruktor, podczas gdy delete[] musi sprawdzić rozmiar tablicy i wywołać wiele destruktorów. Oczywiście używanie jednego tam, gdzie drugie jest wymagane, może powodować problemy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zadaniem architekta rozwiązań AWS jest projektowanie, wdrażanie, rozwój i utrzymanie usług i infrastruktury AWS. Ostatnio zmodyfikowany: 2025-06-01 05:06

Wielkość zmiennoprzecinkowej (typ danych zmiennoprzecinkowych o pojedynczej precyzji) wynosi 4 bajty. A rozmiar double (typ danych float o podwójnej precyzji) wynosi 8 bajtów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sprawdź te proste rzeczy, które możesz włączyć do swojego harmonogramu, aby pozostać na czasie. Zaktualizuj swój kanał wiadomości. To bardzo ważne, by być w mediach społecznościowych - każdego dnia. Wykorzystaj swój zespół. Korzystaj z SEO. Zapisz się do czasopism branżowych. Subskrybuj czasopisma. Pamiętaj o sieci. Kontaktuj się z klientami. Miej oko na swoich konkurentów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zdobycie dowolnego narzędzia SysInternals jest tak proste, jak przejście do witryny internetowej, pobranie pliku zip ze wszystkimi narzędziami lub po prostu pobranie pliku zip dla indywidualnej aplikacji, której chcesz użyć. Tak czy inaczej, rozpakuj i kliknij dwukrotnie narzędzie, które chcesz otworzyć. Otóż to. Ostatnio zmodyfikowany: 2025-01-22 17:01

Hashtag został po raz pierwszy wprowadzony na Twittera 23 sierpnia 2007 r. przez Chrisa Messinę. Wcześniej symbol hash (lub funta) był używany w sieci na różne sposoby, co pomogło Chrisowi w opracowaniu jego szczegółowej sugestii używania hashtagów na Twitterze. Ostatnio zmodyfikowany: 2025-01-22 17:01

Współprogramy. Krótko mówiąc, współprogramy są jak wątki wykonujące pracę jednocześnie. Jednak współprogramy niekoniecznie są powiązane z żadnym konkretnym wątkiem. Współprogram może zainicjować jego wykonanie w jednym wątku, a następnie zawiesić i kontynuować jego wykonanie w innym wątku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kluczowe umiejętności analityków wywiadowczych obejmują krytyczne myślenie, analityczne, rozwiązywanie problemów, podejmowanie decyzji, komunikację, interpersonalne i znajomość języków obcych, a także zdolność do przeprowadzenia dochodzenia w tle lub uzyskania poświadczenia bezpieczeństwa oraz biegłości w zakresie oprogramowania branżowego używanego do wykonywania niejawnych. Ostatnio zmodyfikowany: 2025-01-22 17:01

W niewielkiej odległości mierzonej prostopadle od głównej linii pomiarowej. Nazywana również linią odsunięcia. linia na niewielką odległość od głównej linii geodezyjnej i równoległa do niej;. Ostatnio zmodyfikowany: 2025-01-22 17:01

JavaServer Pages Standard Tag Library (JSTL) to zbiór przydatnych znaczników JSP, który zawiera podstawowe funkcje wspólne dla wielu aplikacji JSP. JSTL obsługuje typowe zadania strukturalne, takie jak iteracja i warunkowe, znaczniki do manipulowania dokumentami XML, znaczniki internacjonalizacji i znaczniki SQL. Ostatnio zmodyfikowany: 2025-01-22 17:01

Inżynier oprogramowania zajmuje się tworzeniem oprogramowania; jednak nie wszyscy programiści są inżynierami. Rozwój oprogramowania i inżynieria oprogramowania są wzajemnie powiązanymi terminami, ale nie oznaczają tego samego. Inżynieria oprogramowania oznacza stosowanie zasad inżynieryjnych do tworzenia oprogramowania. Ostatnio zmodyfikowany: 2025-06-01 05:06

Dzięki aplikacji mobilnej eFax możesz czytać faksy przychodzące, podpisywać faksy, a nawet dodawać notatki do faksów bezpośrednio na urządzeniu mobilnym. Możesz również wysłać dokument faksowy jako plik PDF ze smartfona lub tabletu, wprowadzając ręcznie numer faksu odbiorcy lub po prostu wybierając go z listy kontaktów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Interpunkcja różni się znacznie od akronimów, chociaż oba mogą być z łatwością związane z tym samym tematem. Technicznie nie jest to poprawny angielski, ale większość ludzi zna znaczenie skrótów mostowych. Gdy wysyłasz prostą wiadomość, na przykład w postaci akronimu, interpunkcja nie ma znaczenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Java ThreadLocal służy do tworzenia lokalnych zmiennych wątków. Wiemy, że wszystkie wątki obiektu współdzielą jego zmienne, więc zmienna nie jest bezpieczna wątkowo. Możemy użyć synchronizacji dla bezpieczeństwa wątków, ale jeśli chcemy uniknąć synchronizacji, możemy użyć zmiennych ThreadLocal. Ostatnio zmodyfikowany: 2025-01-22 17:01

Adobe After Effects to cyfrowa aplikacja do efektów wizualnych, ruchomej grafiki i compositingu opracowana przez firmę Adobe Systems i wykorzystywana w procesie postprodukcji filmów i produkcji telewizyjnych. After Effects może być używany między innymi do kluczowania, śledzenia, komponowania i animacji. Ostatnio zmodyfikowany: 2025-06-01 05:06

Aby uzyskać dostęp do Personal Cloud za pomocą ulubionej przeglądarki internetowej. Otwórz przeglądarkę internetową i przejdź dopersonalcloud.seagate.com. Zaloguj się za pomocą swojego adresu e-mail i hasła. Twoje urządzenia NAS OS są wymienione. Kliknij PersonalCloud, do którego chcesz uzyskać dostęp. Ostatnio zmodyfikowany: 2025-01-22 17:01

Definicja: Hipoteza wymuszona ma miejsce wtedy, gdy dochodzisz do wniosku, który jest „wymuszony”, ponieważ hipoteza nie ma wystarczających dowodów, aby uznać ją za prawdziwą. Można było sformułować bardziej poprawną hipotezę. Właśnie uczyłeś się 11 semestrów. Ostatnio zmodyfikowany: 2025-01-22 17:01

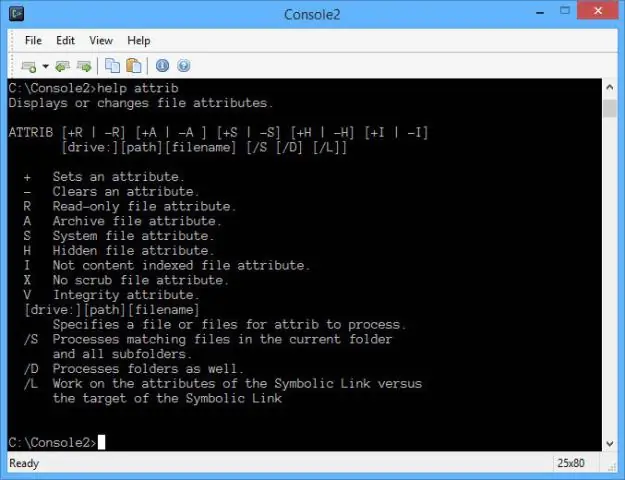

W świecie komputerów składnia polecenia odnosi się do zasad, według których polecenie musi zostać uruchomione, aby oprogramowanie mogło je zrozumieć. Na przykład składnia polecenia może dyktować rozróżnianie wielkości liter oraz rodzaje dostępnych opcji, które sprawiają, że polecenie działa na różne sposoby. Ostatnio zmodyfikowany: 2025-01-22 17:01

Twardy reset w trybie odzyskiwania Po wyłączeniu telefonu naciśnij i przytrzymaj jednocześnie przycisk zwiększania głośności i zasilania. Twój telefon powinien teraz być w trybie odzyskiwania. Wybierz Wyczyść dane i pamięć podręczną. Możesz zostać poproszony o podanie hasła telefonu lub zalogowanie się na swoje konto Google w celu potwierdzenia Twojej tożsamości. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uwierzytelnianie oparte na plikach cookie Oznacza to, że rekord lub sesja uwierzytelniania muszą być przechowywane zarówno po stronie serwera, jak i klienta. Serwer musi śledzić aktywne sesje w bazie danych, podczas gdy na interfejsie użytkownika tworzony jest plik cookie, który przechowuje identyfikator sesji, a więc nazwę uwierzytelnianie oparte na plikach cookie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wirus ILOVEYOU resetuje również stronę startową Internet Explorera odbiorcy w sposób, który może powodować dalsze problemy, resetuje niektóre ustawienia rejestru systemu Windows, a także rozprzestrzenia się poprzez Internet Relay Chat (Internet RelayChat). Ostatnio zmodyfikowany: 2025-06-01 05:06

Dlaczego więc używamy SerialVersionUID: SerialVersionUID służy do zapewnienia, że podczas deserializacji zostanie załadowana ta sama klasa (która została użyta podczas procesu serializacji). Serializacja: W momencie serializacji, z każdym obiektem JVM po stronie nadawcy zapisze unikalny identyfikator. Ostatnio zmodyfikowany: 2025-01-22 17:01

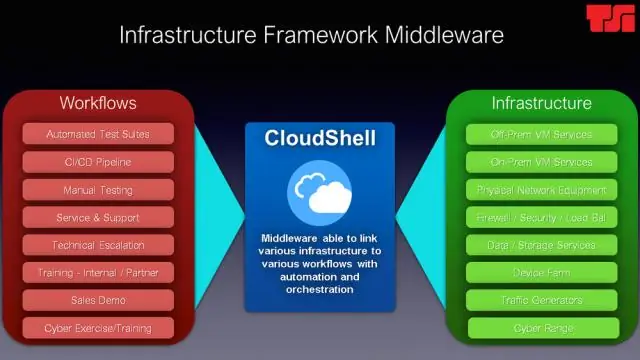

Middleware to oprogramowanie, które łączy komponenty oprogramowania lub aplikacje korporacyjne. Oprogramowanie pośredniczące to warstwa oprogramowania, która znajduje się między systemem operacyjnym a aplikacjami po obu stronach rozproszonej sieci komputerowej (rysunek 1-1). Zazwyczaj obsługuje złożone, rozproszone aplikacje biznesowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Windows GDI+ to oparty na klasach interfejs API dla programistów C/C++. Umożliwia aplikacjom używanie grafiki i sformatowanego tekstu zarówno na wyświetlaczu wideo, jak i na drukarce. Aplikacje oparte na Microsoft Win32 API nie mają bezpośredniego dostępu do sprzętu graficznego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przytrzymaj przycisk [SHIFT] i kliknij „Uruchom ponownie” – Przytrzymuj przycisk [SHIFT], aż pojawi się ekran „Wybierz opcję”. UWAGA: jeśli istnieją oczekujące aktualizacje, możesz kliknąć „Aktualizuj i uruchom ponownie”, przytrzymując przycisk [SHIFT]. 7. Kliknij „Uruchom ponownie”. Notebook rozpocznie proces ponownego uruchamiania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby znaleźć powiązane słowo, wykonaj następujące kroki: Umieść punkt wstawiania w słowie, które chcesz sprawdzić. Naciśnij Shift+F7 lub wybierz Język z menu Narzędzia, a następnie Tezaurus z podmenu. Jeśli powiązane słowa są dostępne dla słowa, zobaczysz opcję Powiązane słowa w oknie dialogowym lub w panelu zadań. Ostatnio zmodyfikowany: 2025-01-22 17:01

Parametr BadNumberException e wewnątrz klauzuli catch wskazuje na wyjątek zgłoszony z metody dzielenia, jeśli zostanie zgłoszony wyjątek. Jeśli żaden wyjątek nie zostanie zgłoszony przez żadną z wywoływanych metod lub instrukcji wykonywanych w bloku try, blok catch jest po prostu ignorowany. Nie zostanie wykonany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Liczba rdzeni, czyli pojedynczy rdzeń fizyczny, został wykorzystany do działania jako dwa logiczne, znane jako wątki. Teraz Ryzenare tutaj i są bardziej lepsze od dowolnego procesora Intela pod względem liczby rdzeni. To właśnie daje AMD Ryzenan przewagę w średniej i wyższej klasie. Ich liczba rdzeni waha się od 4/8 do 8/16. Ostatnio zmodyfikowany: 2025-01-22 17:01

Waveform Graph akceptuje tablice danych w różnych postaciach, np. tablica, przebieg lub dane dynamiczne. Następnie wykreśla wszystkie otrzymane punkty jednocześnie. Nie akceptuje wartości jednopunktowych. Gdy tablica punktów jest podłączona do wykresu kształtu fali, zakłada się, że punkty są równomiernie rozmieszczone. Ostatnio zmodyfikowany: 2025-01-22 17:01

Układ strony to termin używany do opisania wyglądu każdej strony dokumentu po wydrukowaniu. W programie Word układ strony zawiera elementy, takie jak marginesy, liczba kolumn, sposób wyświetlania nagłówków i stopek oraz wiele innych kwestii. Ostatnio zmodyfikowany: 2025-01-22 17:01

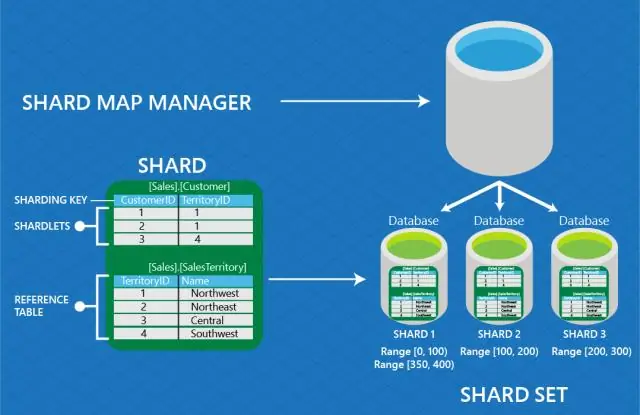

Elastyczne bazy danych SQL są dokładniej opisywane jako pule elastycznej bazy danych SQL. Pomysł polega na tym, że możesz umieścić wiele baz danych platformy Azure w puli, w której wszystkie współdzielą zasoby. Pula jest skonfigurowana na maksymalną i minimalną ilość zasobów obliczeniowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

![Jaka jest główna różnica między usuwaniem [] a usuwaniem?](https://i.answers-technology.com/preview/technology-and-computing/13859532-what-is-the-main-difference-between-delete-and-delete-j.webp)