WeChat jest tak samo bezpieczny jak inne popularne aplikacje do przesyłania wiadomości i komunikacji, ponieważ wymaga rejestracji użytkownika, zweryfikowanego numeru telefonu komórkowego i hasła do zalogowania. Dzięki temu Twoje konto jest bezpieczne, jednak domyślnie WeChat utrzymuje użytkownika zalogowanego w aplikacji , nawet gdy to zamkną. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najpierw upewnij się, że Twoje urządzenie z Androidem jest połączone z tą samą siecią Wi-Fi co komputer, a następnie po prostu otwórz aplikację Spacedesk na telefonie lub tablecie. Aplikacja powinna automatycznie wykryć komputer, więc w większości przypadków wystarczy kliknąć „Połącz”, aby wszystko działało. Ostatnio zmodyfikowany: 2025-01-22 17:01

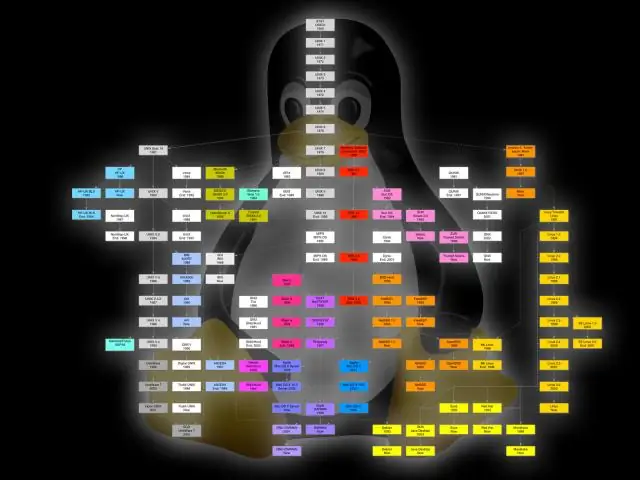

Docker Datacenter (DDC) to projekt usług zarządzania kontenerami i wdrożeń firmy Docker opracowany, aby pomóc przedsiębiorstwom przyspieszyć korzystanie z własnych platform obsługujących platformę Docker. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby powstrzymać wszystkie wysyłki katalogów, wyślij również swoją prośbę na adres emeaprivacy@epsilon.com. Spowoduje to usunięcie Cię z listy mailingowej każdej firmy katalogowej, która korzysta z ich bazy danych. Jeśli chcesz zrezygnować z wysyłek na cele charytatywne, skontaktuj się z Usługami Preferencji Fundraisingu, aby przedstawić swoje życzenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

WIDEO Należy również wiedzieć, jak zresetować przedłużacz WiFi pix link? Jest również znany jako SZKATUŁKA - POŁĄCZYĆ 300Mb/s 2,4G Wzmacniacz zasięgu bezprzewodowego . Instrukcje twardego resetu dla PIX-LINK LV-WR09 v1 Gdy router jest włączony, naciśnij przycisk resetowania i przytrzymaj przez 30 sekund.. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aharoni. Arial. Courier New. Lucida bez Unicode. Microsoft bezszeryfowy. Segoe UI Mono. Tahoma. Czcionka Times New Roman. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najdelikatniejszym podejściem (zalecanym na początku) jest przetarcie maszyny do pisania wilgotną szmatką lub szmatką zamoczoną w wodzie z kilkoma kroplami płynu do mycia naczyń. Pędzle: możesz wypróbować szczoteczki do zębów, szczoteczki do paznokci, szczoteczki do czyszczenia broni lub protez oraz pędzelki artystyczne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Więc jeśli chcesz porównać arduino z AVR (Uno, Nano, Leonardo) i Arduino z ARM (Due, Zero, Teensy), największą różnicą jest to, że AVR jest architekturą 8-bitową, a ARM jest architekturą 32-bitową. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dzieci mogą bawić się na sztucznej trawie przez cały rok Naturalna trawa wymaga pielęgnacji. Trzeba go oderwać, nawozić, spryskać, a łaty muszą zostać zasiane lub ponownie zainstalowane… Przy całej tej konserwacji twoje dzieci nie będą mogły przebywać na trawniku przez kilka tygodni w roku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Subskrybent trwały to konsument wiadomości, który otrzymuje wszystkie wiadomości opublikowane na dany temat, w tym wiadomości opublikowane, gdy subskrybent jest nieaktywny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kroki Otwórz dokument HTML. Dokument HTML można edytować za pomocą edytora tekstu, takiego jak Notatnik lub TextEdit w systemie Windows. Naciśnij spację, aby dodać normalną spację. Aby dodać spację, kliknij w miejscu, w którym chcesz dodać spację i naciśnij spację. Wpisz wymusić dodatkową przestrzeń. Wstawiaj spacje o różnych szerokościach. Ostatnio zmodyfikowany: 2025-06-01 05:06

Czas uniksowy to format daty i godziny używany do wyrażania liczby milisekund, które upłynęły od 1 stycznia 1970 00:00:00 (UTC). Czas uniksowy nie obsługuje dodatkowych sekund, które pojawiają się w dodatkowym dniu lat przestępnych. Ostatnio zmodyfikowany: 2025-01-22 17:01

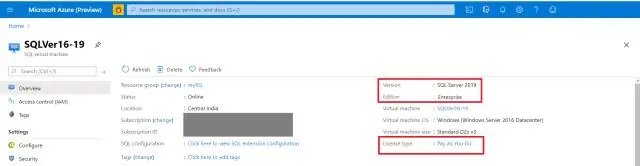

Pierwszym z nich jest użycie Enterprise Manager lub SQL Server Management Studio i kliknięcie prawym przyciskiem myszy nazwy instancji i wybranie Właściwości. W sekcji ogólnej zobaczysz informacje takie jak na poniższych zrzutach ekranu. „Wersja produktu” lub „Wersja” podaje numer zainstalowanej wersji. Ostatnio zmodyfikowany: 2025-01-22 17:01

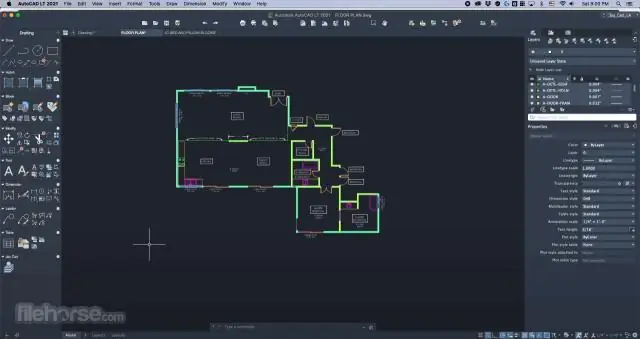

AutoCAD 2019. Ostatnio zmodyfikowany: 2025-01-22 17:01

Un-carrier będzie oferować modele Apple Watch Sportmodel poniżej w sklepie z 0 USD w dół, zerową ofertą finansowania T-Mobile do wyczerpania zapasów i pełną cenę detaliczną online (38 mm: 349 USD; 42 mm: 399 USD) na T-Mobile.com. Ostatnio zmodyfikowany: 2025-01-22 17:01

C nie jest językiem zorientowanym obiektowo. C jest językiem imperatywnym ogólnego przeznaczenia, wspierającym programowanie strukturalne. Ponieważ C nie jest zorientowany obiektowo, powstał C++, aby mieć funkcję OOP, a OOP jest modelem języka programowania zorganizowanym wokół obiektów. Ostatnio zmodyfikowany: 2025-01-22 17:01

CEL: Ekstrakcja Czaszek NIE czekaj z ich wydobyciem do końca bitwy, w przeciwnym razie wstaną i odskoczą, zanim zdążysz się do nich zbliżyć. Gdy tylko jednego zabijesz, zeskocz na dół i wyciągnij go, a następnie wróć do pozycji obronnej nad hangarem. Musisz wydobyć wszystkie cztery Czaszki. Ostatnio zmodyfikowany: 2025-01-22 17:01

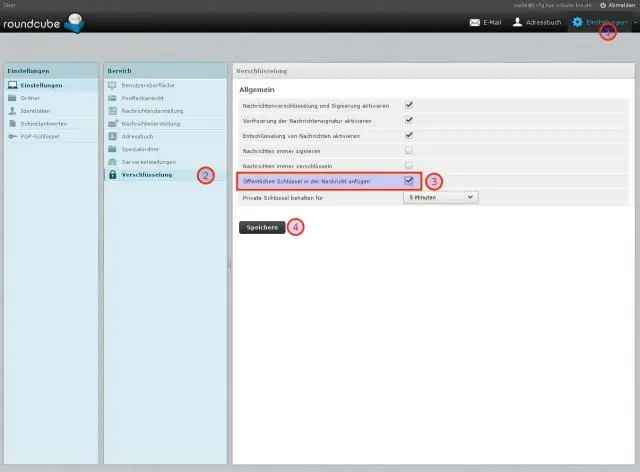

Aby utworzyć parę kluczy za pomocą wiersza poleceń PGP, wykonaj następujące kroki: Otwórz powłokę poleceń lub wiersz poleceń DOS. W wierszu poleceń wpisz: pgp --gen-key [identyfikator użytkownika] --key-type [typ klucza] --bits [nr bitów] --passphrase [hasło] Po zakończeniu polecenia naciśnij klawisz Enter. Linia poleceń PGP wygeneruje teraz twoją parę kluczy. Ostatnio zmodyfikowany: 2025-01-22 17:01

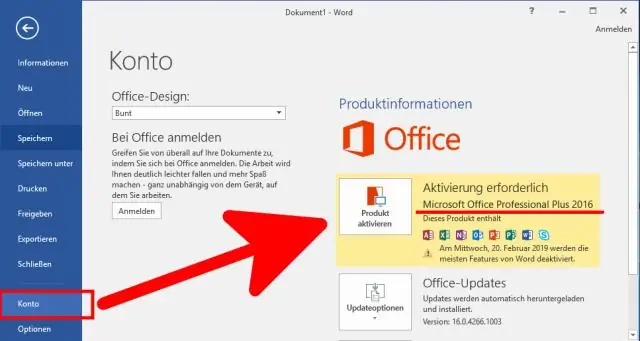

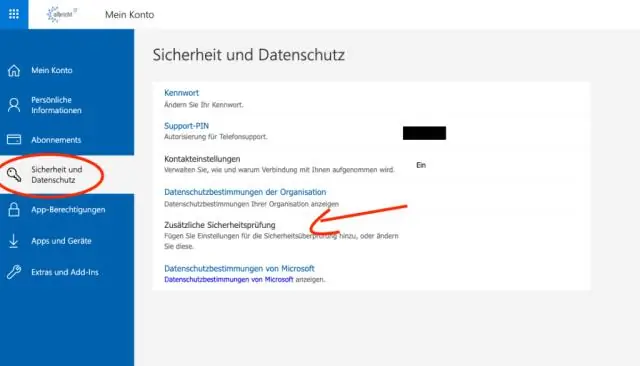

W centrum administracyjnym przejdź do Ustawienia > Ustawienia. Przejdź do strony Bezpieczeństwo i prywatność. Jeśli nie jesteś administratorem globalnym usługi Office 365, nie zobaczysz opcji Zabezpieczenia i prywatność. Wybierz Zasady wygasania haseł. Ostatnio zmodyfikowany: 2025-01-22 17:01

W logice klasycznej hipotetyczny sylogizm jest ważną formą argumentacji, która jest sylogizmem zawierającym zdanie warunkowe dla jednej lub obu jej przesłanek. Przykład w języku angielskim: Jeśli się nie obudzę, to nie mogę iść do pracy. Ostatnio zmodyfikowany: 2025-06-01 05:06

Przekaż przez odniesienie. Przekazywanie przez referencję oznacza, że adres pamięci zmiennej (wskaźnik do lokalizacji w pamięci) jest przekazywany do funkcji. W przeciwieństwie do przekazywania przez wartość, gdzie wartość zmiennej jest przekazywana dalej. Ostatnio zmodyfikowany: 2025-01-22 17:01

W obecnej formie urządzenie nadal nie jest całkowicie przezroczyste. Najbardziej rzucająca się w oczy jest karta SD, włożona w lewym dolnym rogu telefonu, obok karty SIM. Widoczny jest również mikrofon, aparat i baterie, chociaż Polytron planuje ukryć je za pomocą ciemniejszej szklanej osłony, gdy trafi do produkcji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Indeksy złożone. Ostatnio zmodyfikowany: 2025-01-22 17:01

Elementy blokowe Element blokowy zawsze zaczyna się w nowej linii i zajmuje całą dostępną szerokość (rozciąga się w lewo iw prawo tak daleko, jak to możliwe). Element jest elementem blokowym. Przykłady elementów blokowych:. Ostatnio zmodyfikowany: 2025-01-22 17:01

Topologia sieci WAN oznacza układ różnych lokalizacji sieci WAN lub sposób, w jaki są one ze sobą połączone. Topologia należy do domeny warstwy 1 modelu OSI. Topologie sieci WAN obejmują BUS, Ring, Star, Mesh i warstwową. Są podobne do topologii sieci LAN, ale z pewnymi różnicami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Atrybut selektora pozwala nam określić, w jaki sposób Angular jest identyfikowany, gdy komponent jest używany w HTML. Mówi Angularowi, aby utworzył i wstawił instancję tego komponentu, w którym znajduje tag selektora w nadrzędnym pliku HTML w Twojej aplikacji Angular. Ostatnio zmodyfikowany: 2025-01-22 17:01

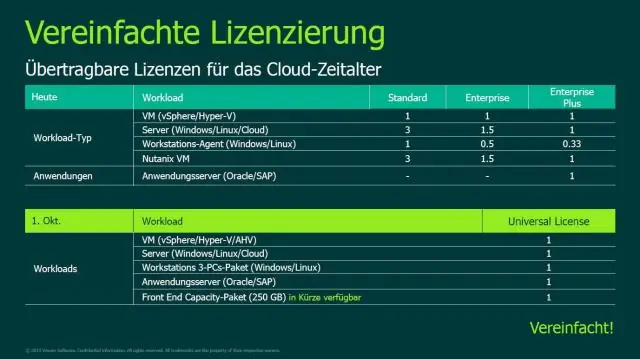

Otwórz konsolę Veeam. Na pasku narzędzi wybierz opcję „Pomoc”. Wybierz „Informacje o licencji” Wybierz „Zainstaluj licencję”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zakładka Skala udostępnia różne opcje dla osi kategorii (x). Aby zmienić liczbę, od której zaczyna się lub kończy oś wartości, wpisz inną liczbę w polu Minimum lub Maksimum. Aby zmienić interwał znaczników i linii wykresu, wpisz inną liczbę w polu Jednostka główna lub Jednostka podrzędna. Ostatnio zmodyfikowany: 2025-01-22 17:01

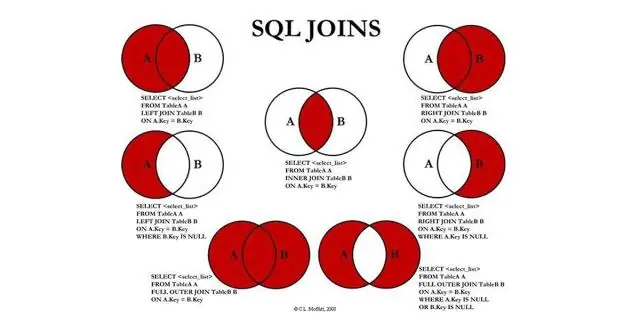

Co to jest sprzężenie wewnętrzne w SQL? INNER JOIN wybiera wszystkie wiersze z obu uczestniczących tabel, o ile istnieje zgodność między kolumnami. SQL INNER JOIN jest taki sam jak klauzula JOIN, łącząca wiersze z dwóch lub więcej tabel. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chociaż mody do Minecrafta są zwykle całkiem bezpieczne, pobieranie i instalowanie plików znalezionych w Internecie zawsze wiąże się z ryzykiem. Niektóre z najważniejszych problemów to: sam mod może zawierać złośliwe oprogramowanie, oprogramowanie szpiegujące lub wirusa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wszystko o lampie błyskowej Instax Mini 9 Lampa błyskowa może dostosowywać się do natężenia światła, ale to wszystko. W przeciwieństwie do tego, lampa błyskowa Mini 70 nie uruchomi się, jeśli użyjesz trybu krajobrazu w słoneczny dzień, podczas gdy w przypadku Mini 90 możesz go całkowicie wyłączyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

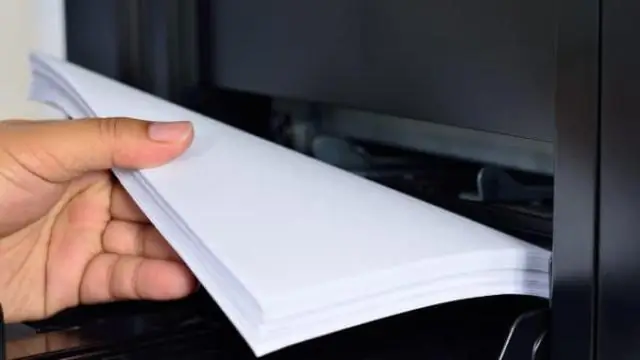

Jak drukować na kartonie Jeśli planujesz załadować karton do drukarki, najpierw wyjmij cały papier z podajnika papieru drukarki. Załaduj dwa lub trzy kawałki kartonu do tacy. Wydrukuj dokument, stosując normalne procedury. Sprawdź, czy dokument został wyraźnie wydrukowany na kartonie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Użyj portalu Azure do zarządzania regułami zapory adresów IP na poziomie serwera Aby ustawić regułę zapory adresów IP na poziomie serwera na stronie przeglądu bazy danych, wybierz pozycję Ustaw zaporę serwera na pasku narzędzi, jak pokazano na poniższej ilustracji. Wybierz Dodaj adres IP klienta na pasku narzędzi, aby dodać adres IP używanego komputera, a następnie wybierz Zapisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

CallableStatement służy do wykonywania procedur składowanych. CallableStatement rozszerza PreparedStatement. Są to: IN – służy do przekazywania wartości do procedury składowanej, OUT – służy do przechowywania wyniku zwracanego przez procedurę składowaną oraz IN OUT – pełni rolę parametru IN i OUT. Ostatnio zmodyfikowany: 2025-06-01 05:06

Firma Samsung oficjalnie ogłosiła nowy GalaxyTab S6, wysokiej klasy tablet z systemem Android, który został zaprojektowany zarówno z myślą o produktywności, jak i rozrywce. Jeśli brzmi to znajomo, to dlatego, że jest to ten sam podstawowy ton, co iPad Pro firmy Apple i Surface Pro firmy Microsoft. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli używasz nowego komputera HP Krok 1: Poczekaj na zakończenie aktualizacji systemu Windows 10. Krok 2: Pozbądź się programów lub usług automatycznego uruchamiania. Sprawdź wirusy i złośliwe oprogramowanie. Oczyść dysk twardy. Napraw rejestr systemu Windows. „Irytujące” aktualizacje systemu Windows. Aktualizacja sprzętu (SSD, RAM). Ostatnio zmodyfikowany: 2025-01-22 17:01

Port TCP. Jenkins może używać portu TCP do komunikowania się z agentami przychodzącymi (wcześniej znanymi jako „JNLP”), takimi jak agenci dla systemu Windows. W Jenkins 2.0 domyślnie ten port jest wyłączony. Losowo: port TCP jest wybierany losowo, aby uniknąć kolizji na urządzeniu głównym Jenkins. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ile par przewodów jest używanych w trybie półdupleksowym? Jedna para przewodów z cyfrowym sygnałem przesyłającym lub odbierającym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Klasa to szablon kodu do tworzenia obiektów. Obiekty mają zmienne składowe i mają skojarzone z nimi zachowanie. W Pythonie klasa jest tworzona przez słowo kluczowe class. Obiekt tworzony jest za pomocą konstruktora klasy. Ten obiekt będzie wtedy nazywany instancją klasy. Ostatnio zmodyfikowany: 2025-01-22 17:01

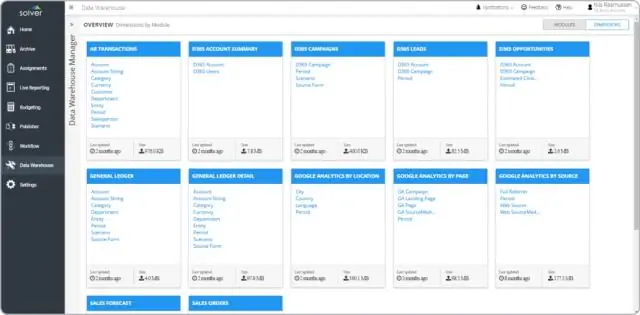

Hurtownia danych to fizyczna i unikalna baza danych. Więc nie! Obecnie EDW jest nieco przestarzały i nieefektywny ze względu na ilość, różnorodność i szybkość dużych danych pochodzących z chmury, sieci społecznościowych, urządzeń mobilnych i IoT i jest rozpowszechniany na całym świecie w wielu formatach. Ostatnio zmodyfikowany: 2025-06-01 05:06