Maven 3.6.3. Ostatnio zmodyfikowany: 2025-01-22 17:01

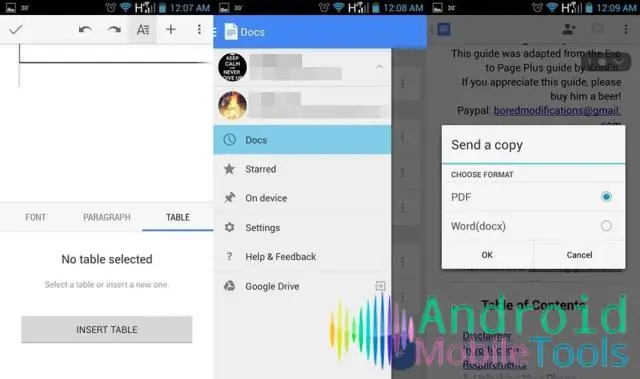

Aby wprowadzić śledzone zmiany w Dokumentach Google, otwórz menu „Edycja” w prawym górnym rogu dokumentu. Twój Dokument Google działa teraz dokładnie jako dokument programu Word po włączeniu opcji „Śledź zmiany” Możesz zobaczyć, kto i kiedy wprowadził zmianę oraz co to za zmiana, tak jak w programie Word. Ostatnio zmodyfikowany: 2025-01-22 17:01

Serwlet API. pakiet serwletów, który zawiera klasy do obsługi serwletu ogólnego (serwlet niezależny od protokołu) oraz javax. serwlet. Pakiet http zawierający klasy do obsługi serwletu http. Ostatnio zmodyfikowany: 2025-01-22 17:01

Instalacja Naciśnij klawisz Windows. Kliknij Ustawienia. Kliknij Urządzenia > Drukarki i skanery. Kliknij Dodaj drukarkę. Wybierz Dodaj drukarkę lokalną lub drukarkę sieciową z ustawieniami ręcznymi i kliknij Dalej. Wybierz opcję Utwórz nowy port. Zmień Typ portu na Standardowy port TCP/IP i kliknij Dalej. Ostatnio zmodyfikowany: 2025-01-22 17:01

JSON istnieje jako ciąg - przydatne, gdy chcesz przesyłać dane przez sieć. Aby uzyskać dostęp do danych, należy go przekonwertować na natywny obiekt JavaScript. Obiekt JSON może być przechowywany we własnym pliku, który jest po prostu plikiem tekstowym z rozszerzeniem. json i aplikacji typu MIME/json. Ostatnio zmodyfikowany: 2025-01-22 17:01

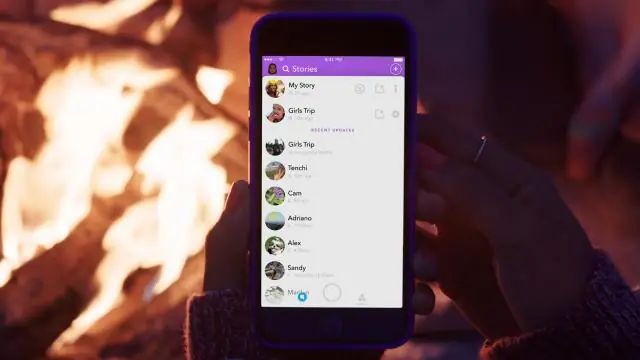

Otwórz czat z osobą, do której chcesz zadzwonić. Możesz nawiązać połączenie głosowe bezpośrednio z ekranu czatu. Możesz dzwonić tylko do innych użytkowników Snapchata. Przesuń czat od lewej do prawej, aby go otworzyć, lub naciśnij przycisk „Nowy czat” w prawym górnym rogu i wybierz osobę, do której chcesz zadzwonić. Ostatnio zmodyfikowany: 2025-06-01 05:06

Metadane ASM. Instancja ASM zarządza metadanymi niezbędnymi do udostępnienia plików ASM dla baz danych Oracle i klientów ASM. Metadane ASM są przechowywane w grupach dysków – w blokach metadanych. Niektóre metadane ASM znajdują się w stałej pozycji na każdym dysku ASM i są określane jako fizycznie adresowane metadane. Ostatnio zmodyfikowany: 2025-06-01 05:06

Programowanie Java/Słowa kluczowe/unieważnienie. void to słowo kluczowe Java. Używane w deklaracji metody i definicji, aby określić, że metoda nie zwraca żadnego typu, metoda zwraca void. To nie jest typ i nie ma pustych referencji/wskazników jak w C/C++. Ostatnio zmodyfikowany: 2025-01-22 17:01

Yahoo kupiło Tumblr za 1,1 miliarda dolarów w 2013 roku. Verizon kupił działalność operacyjną Yahoo, w tym Tumblr, za 4,48 miliarda dolarów w czerwcu 2017 roku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij kartę Widok. Zaznacz lub wyczyść pole wyboru Linijka. OSZCZĘDZANIE CZASU Kliknij przycisk Wyświetl linijkę u góry pionowego paska przewijania. Aby wyświetlić linijkę poziomą, kliknij przycisk Widok układu sieci Web lub Widok roboczy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Istnieją cztery różne typy komunikatów (lub „ramki”) na magistrali CAN: ramka danych, ramka zdalna, ramka błędu i. Rama przeciążenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

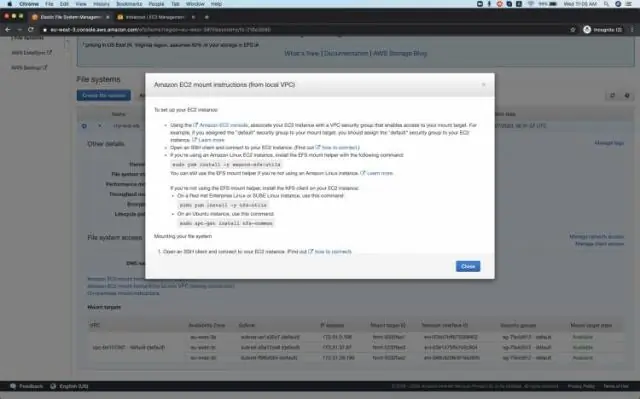

Aby utworzyć i używać pierwszego systemu plików Amazon EFS, należy wykonać cztery kroki: Utwórz system plików Amazon EFS. Utwórz zasoby Amazon EC2, uruchom instancję i zamontuj system plików. Przesyłaj pliki do systemu plików EFS za pomocą AWS DataSync. Ostatnio zmodyfikowany: 2025-01-22 17:01

VAPID (dobrowolna identyfikacja serwera aplikacji) to najnowszy sposób otrzymywania i wysyłania powiadomień push przez Internet. Obecnie wiele przeglądarek obsługuje ten protokół, ale zanim zajmie jego miejsce, powiadomienia były wysyłane za pomocą kluczy FCM/GCM (Firebase Cloud Messaging / Google Cloud Messaging). Ostatnio zmodyfikowany: 2025-06-01 05:06

Dzielenie stron widzących na pojedyncze strony Otwórz dokument, który został utworzony jako dokument stron widzących. W menu panelu Strony wybierz opcję Zezwalaj na tasowanie stron dokumentu (CS3) lub Zezwalaj na tasowanie stron (CS2) (powinno to usunąć zaznaczenie lub usunąć zaznaczenie tej opcji). Ostatnio zmodyfikowany: 2025-01-22 17:01

1. Jak zainstalować narzędzie programistyczne Eclipse C/C++ (CDT) 8.1. 2 dla Zaćmienia 4.2. 2 (czerwiec) Krok 0: Zainstaluj MinGW GCC lub Cygwin GCC. Krok 1: Zainstaluj Eclipse C/C++ Development Tool (CDT) Krok 2: Konfiguracja. Krok 0: Uruchom Eclipse. Krok 1: Utwórz nowy projekt C++. Krok 2: Napisz program C++ Hello-world. Ostatnio zmodyfikowany: 2025-01-22 17:01

Utwórz interfejs dla DriverManager, zakpij ten interfejs, wstrzyknij go za pomocą pewnego rodzaju iniekcji zależności i zweryfikuj na tym makiecie. Obserwacja: Kiedy wywołujesz metodę statyczną w ramach encji statycznej, musisz zmienić klasę w @PrepareForTest. wtedy musisz przygotować klasę, w której znajduje się ten kod. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zmienna jest inicjowana wartością śmieci, co oznacza, że wstawiane są do niej jakieś losowe dane (np. w String[], zaczynasz od znaków takich jak „????х??????Ð?ȕȨ???” w niektórych z nich) Jeśli tak się stanie, oznacza to, że coś jest nie tak z twoją maszyną wirtualną Java. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rzeczywiście, w tych fragmentach Platon wyróżnia cztery różne stany poznawcze (tj. typy poznania) związane z każdym z poziomów linii dzielonej (i przypuszczalnie z alegorią): wyobraźnia (eikasia), przekonanie (pistis), intelekt (dianoia) i rozum (noesis). Ostatnio zmodyfikowany: 2025-06-01 05:06

Omów cechy monitora. Oto cechy monitora: Najważniejszym aspektem monitora jest jego rozmiar. Rozdzielczość monitora wskazuje gęstość upakowania pikseli. Ilość danych, które można przesłać w ustalonym czasie. d) Częstotliwość odświeżania: Monitory wyświetlacza muszą być odświeżane wiele razy na sekundę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Serwer metadanych to scentralizowane repozytorium, które przechowuje, zarządza i dostarcza metadane dla aplikacji SAS w organizacji. Ponieważ jest to instancja centralna, wszyscy użytkownicy mogą korzystać ze spójnych danych. Domyślny port dla serwera metadanych to 8561. Ostatnio zmodyfikowany: 2025-01-22 17:01

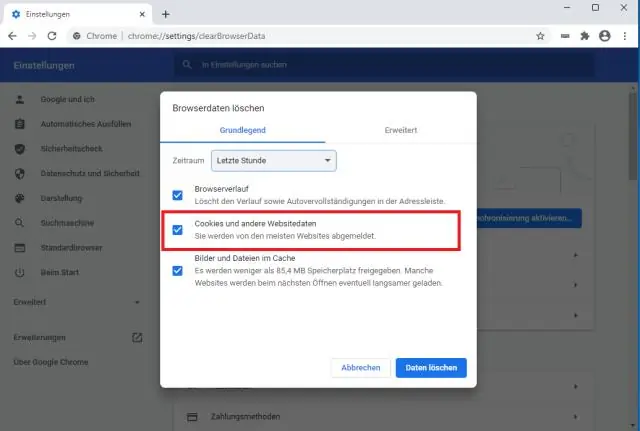

W aplikacji Twitter otwórz Ustawienia i prywatność. Od sierpnia 2017 r. i wersji 7.4 dostęp do niego można uzyskać, dotykając swojego zdjęcia profilowego w lewym górnym rogu. Teraz przejdź do Użycie danych → Pamięć internetowa i wybierz Wyczyść całą pamięć internetową. Spowoduje to usunięcie pamięci podręcznej Twittera, plików cookie i loginów. Ostatnio zmodyfikowany: 2025-01-22 17:01

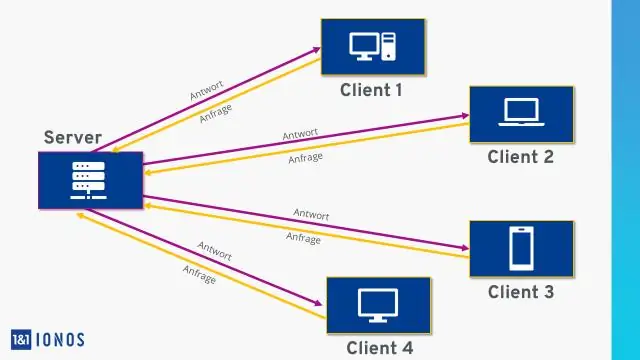

Serwer WWW przetwarza przychodzące żądania sieciowe przez HTTP i kilka innych powiązanych protokołów. Podstawową funkcją serwera WWW jest przechowywanie, przetwarzanie i dostarczanie stron internetowych klientom. Komunikacja między klientem a serwerem odbywa się za pomocą protokołu Hypertext Transfer Protocol (HTTP). Ostatnio zmodyfikowany: 2025-01-22 17:01

Szerokopasmowy czujnik tlenu (powszechnie nazywany szerokopasmowym czujnikiem O2) to czujnik, który mierzy stosunek tlenu do oparów paliwa w spalinach opuszczających silnik. Szerokopasmowy czujnik tlenu umożliwia pomiar stosunku powietrza do paliwa w bardzo szerokim zakresie (często od około 5:1 do około 22:1). Ostatnio zmodyfikowany: 2025-01-22 17:01

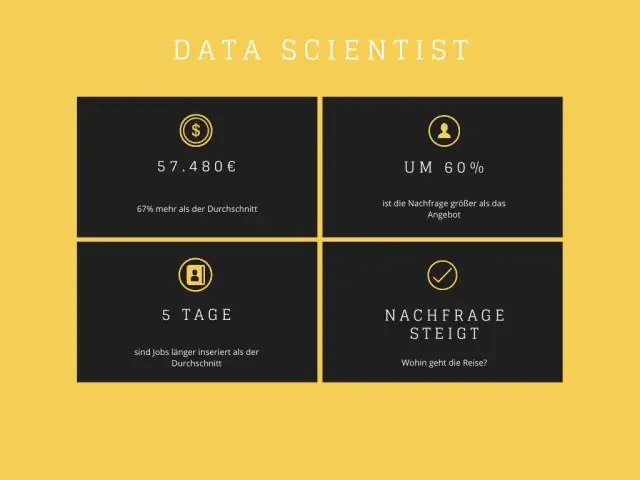

Aby zostać naukowcem zajmującym się danymi, możesz zdobyć tytuł licencjata w dziedzinie informatyki, nauk społecznych, nauk fizycznych i statystyki. Prawda jest taka, że większość naukowców zajmujących się danymi ma tytuł magistra lub doktora, a także podejmuje szkolenia online, aby nauczyć się specjalnych umiejętności, takich jak korzystanie z zapytań Hadoop lub Big Data. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wykonaj następujące kroki, aby utworzyć serwer połączony: Obiekty serwera -> Serwery połączone -> Nowy serwer połączony. Podaj nazwę zdalnego serwera. Wybierz typ serwera zdalnego (SQL Server lub inny). Wybierz Bezpieczeństwo -> Bądź wykonany przy użyciu tego kontekstu bezpieczeństwa i podaj login i hasło zdalnego serwera. Kliknij OK i gotowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Użytkownik Super Admin to osoba, która zajmuje się całym zarządzaniem siecią. Superadministrator może: Zarządzać dostępem i poziomem odpowiedzialności wszystkich użytkowników we wszystkich witrynach w Twojej sieci. Zarządzaj funkcjami sieci i witryny, w tym dostępem do wtyczek, motywów i ustawień prywatności. Ostatnio zmodyfikowany: 2025-01-22 17:01

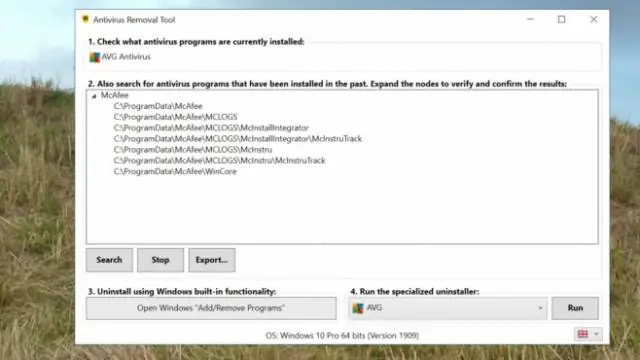

Środek zaradczy to działanie lub metoda stosowana w celu zapobiegania, zapobiegania lub ograniczania potencjalnych zagrożeń dla komputerów, serwerów, sieci, systemów operacyjnych (OS) lub systemów informatycznych (IS). Narzędzia zaradcze obejmują oprogramowanie antywirusowe i zapory sieciowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Interfejs API serwera REST. Reprezentacyjny transfer stanu (REST) to styl architektury oprogramowania dla rozproszonych systemów hipermedialnych, takich jak sieć WWW. Architektury w stylu REST składają się z klientów z jednej strony i serwera z drugiej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Krótko mówiąc, korzystanie z VPN w Indiach nie jest zabronione przez żadne szczególne prawo, więc korzystanie z tego rodzaju usług podczas przeglądania treści online nie jest nielegalne. Jeśli użytkownicy w Indiach używają VPN do nielegalnych działań online, w tym naruszania praw autorskich lub uzyskiwania dostępu do zabronionych stron internetowych, mogą wystąpić konsekwencje prawne. Ostatnio zmodyfikowany: 2025-06-01 05:06

Istnieje pięć głównych typów interfejsu użytkownika: wiersz poleceń (cli) graficzny interfejs użytkownika (GUI) oparty na menu (mdi) oparty na formularzu (fbi) język naturalny (nli). Ostatnio zmodyfikowany: 2025-01-22 17:01

Material design to kompleksowy przewodnik dotyczący projektowania wizualnego, ruchu i interakcji na platformach i urządzeniach. Aby używać Material Design w aplikacjach na Androida, postępuj zgodnie z wytycznymi określonymi w specyfikacji Material Design i korzystaj z nowych komponentów i stylów dostępnych w bibliotece obsługi Material Design. Ostatnio zmodyfikowany: 2025-06-01 05:06

Otwórz Terminal z Xcode Utwórz 2-wierszowy skrypt powłoki i nadaj plikowi uprawnienia do wykonywania. Przejdź do preferencji Xcode. Dodaj zachowanie w Xcode. Nazwij go i podaj klawisz skrótu. Po prawej stronie panelu szczegółów zaznacz opcję Uruchom. Z sąsiedniego menu rozwijanego wybierz skrypt, który właśnie zapisałeś w kroku 1. Ostatnio zmodyfikowany: 2025-01-22 17:01

Etykieta spotkania biznesowego: nakaz i zakaz Bądź punktualny. Upewnij się, że jesteś w stanie przyjść na spotkanie na czas. Nie przedstawiaj się swoim imieniem lub nazwiskiem. Bądź uważny. Nie używaj smartfona. Spróbuj wnieść swój wkład. Bądź pewny siebie. Znajdź wygodną pozycję siedzącą. Nie jedz podczas spotkania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby uruchomić sesję debugowania: Uruchom ide i otwórz plik zawierający kod źródłowy, który chcesz debugować. Ustaw punkt przerwania w każdym wierszu, w którym debuger ma się zatrzymać. Aby ustawić punkt przerwania, umieść kursor na początku linii i naciśnij Ctrl-F8/?-F8 lub wybierz Debug > Przełącz punkt przerwania linii. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby usunąć program Symantec Endpoint Protection z rejestru Kliknij przycisk Start > Uruchom. Wpisz regedit i kliknij OK. W edytorze rejestru systemu Windows, w lewym okienku, usuń następujące klucze, jeśli są obecne. Jeśli jednego nie ma, przejdź do następnego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Platforma analityczna w czasie rzeczywistym umożliwia organizacjom maksymalne wykorzystanie danych w czasie rzeczywistym, pomagając im wydobyć z nich cenne informacje i trendy. Takie platformy pomagają w pomiarze danych z biznesowego punktu widzenia w czasie rzeczywistym, dodatkowo wykorzystując dane w jak najlepszy sposób. Ostatnio zmodyfikowany: 2025-01-22 17:01

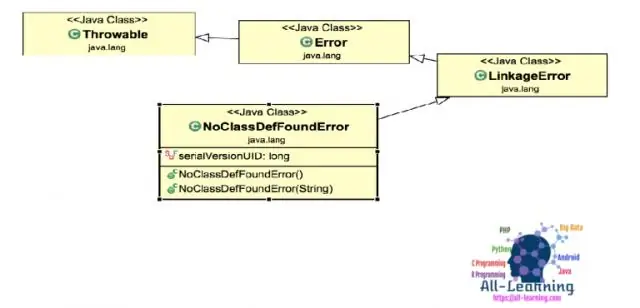

Wszystkie obiekty w hierarchii klas wyjątków Java wywodzą się z nadklasy Throwable. Tylko instancje Throwable (lub odziedziczonej podklasy) są zgłaszane pośrednio przez wirtualną maszynę Java (JVM) lub mogą być zgłaszane bezpośrednio za pomocą instrukcji throw. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zdjęcie powinno trafić do albumu rolki aparatu w aplikacji Zdjęcia. Musisz również zezwolić Facebookowi na zapisywanie zdjęć. Ustawienia> Prywatność> Facebook. Być może będziesz musiał go włączyć tam i w Ustawienia> Prywatność> Zdjęcia. Ostatnio zmodyfikowany: 2025-01-22 17:01

GRUB oznacza 'Jedzenie' Więc teraz wiesz - GRUB oznacza 'Jedzenie' - nie dziękuj nam. YW! Co znaczy GRUB? GRUB jest akronimem, skrótem lub słowem slangowym, które zostało wyjaśnione powyżej, gdzie podano definicję GRUB. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aktualizacja kwartalna lub co 90 dni przekłada się na oferty telefoniczne Metro PCS dla obecnych klientów do czterech razy w roku. Klienci kwalifikują się do ceny sprzedaży swoich telefonów co kwartał. Opłata za aktualizację wynosiła 10 USD od 2018 r., Kiedy kupiłeś telefon w sklepie. Jednak od tego czasu przewoźnik zmienił swoją politykę aktualizacji. Ostatnio zmodyfikowany: 2025-01-22 17:01