Oto kilka prostych wskazówek i wskazówek, jak zoptymalizować przeglądarkę Internet Explorer: Odinstaluj paski narzędzi. Wyłącz paski narzędzi i rozszerzenia bezpośrednio z przeglądarki. Wyczyść pamięć podręczną przeglądania i pliki cookie. Zresetuj ustawienia przeglądarki. Ostatnio zmodyfikowany: 2025-01-22 17:01

Fałszowanie żądań między witrynami, znane również jako atak jednym kliknięciem lub jazda sesyjna i w skrócie CSRF (czasami wymawiane sea-surf) lub XSRF, to rodzaj złośliwego exploita witryny internetowej, w którym nieautoryzowane polecenia są przesyłane od użytkownika, który zaufanie aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Okna. Otwórz oprogramowanie drukarki HP. Kliknij dwukrotnie Akcje faksu, a następnie kliknij dwukrotnie Kreator konfiguracji faksu cyfrowego. Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie. Mac OS X. Kliknij Archiwum faksów cyfrowych. Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie. Po wprowadzeniu wymaganych informacji kliknij Zapisz i przetestuj, aby wykonać. Wbudowany serwer internetowy (EWS). Ostatnio zmodyfikowany: 2025-01-22 17:01

Właściwość user-select w CSS steruje sposobem zaznaczania tekstu w elemencie. Na przykład można go użyć, aby uniemożliwić zaznaczenie tekstu. WebKit nadal pozwala na kopiowanie tekstu, jeśli wybierzesz elementy wokół niego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak zostać nauczycielem ESL Zdobądź tytuł licencjata z ESL lub TESOL lub pokrewnego przedmiotu, takiego jak językoznawstwo. Ukończ praktykę nauczycielską w środowisku ESL jako część swojego programu. Przystąp do egzaminów stanowych na licencję nauczyciela z potwierdzeniem w ESL. Złóż wniosek o licencję nauczycielską. Ostatnio zmodyfikowany: 2025-01-22 17:01

Verizon Wireless Apple iPhone 6s 32GB Prepaid, gwiezdna szarość - Walmart.com. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak i nie. Widzisz, jeśli chodzi o ochronę domu przed niebezpiecznymi przepięciami wysokiego napięcia, tak, urządzenia przeciwprzepięciowe w całym domu działają. Ale oto problem: ochrona przeciwprzepięciowa całego domu twierdzi, że jest „pierwszą linią obrony” przed przepięciami elektrycznymi. Ale rzeczywistość jest taka, że nie powstrzymują wszystkich skoków. Ostatnio zmodyfikowany: 2025-01-22 17:01

Skonfiguruj Wireshark, aby odszyfrować SSL Otwórz Wireshark i kliknij Edytuj, a następnie Preferencje. Otworzy się okno dialogowe Preferencje, a po lewej stronie zobaczysz listę elementów. Rozwiń Protokoły, przewiń w dół, a następnie kliknij SSL. Na liście opcji protokołu SSL zobaczysz wpis (Pre)-Master-Secret log filename. Ostatnio zmodyfikowany: 2025-01-22 17:01

Czy zdarzenia mają zwracany typ Domyślnie większość programów obsługi zdarzeń zwraca void, ponieważ pojedyncze zdarzenie może mieć kilku subskrybentów, a zwracana wartość może stać się niejednoznaczna. Jednak programy obsługi mogą zwracać wartości. Zależy to od typu delegata, z którym zadeklarujesz wydarzenie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zenith był ostatnią znaną amerykańską marką telewizyjną, dopóki nie sprzedał udziałów koreańskiej firmie LG w 1995 roku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak skonfigurować Vue. Projekt js w 5 prostych krokach przy użyciu vue-cli Krok 1 npm install -g vue-cli. To polecenie zainstaluje vue-cli globalnie. Krok 2 Składnia: vue init przykład: vue init webpack-prosty nowy-projekt. Krok 3 cd nowy projekt. Zmień katalog na folder projektu. Krok 4 instalacja npm. Krok 5 npm run dev. Ostatnio zmodyfikowany: 2025-01-22 17:01

Film o niskiej jakości (240p) zużyje około 1,6 MB na minutę, ale film w wysokiej rozdzielczości HD (1080p) zużyje nawet 12 MB na minutę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Na karcie Wstaw kliknij przycisk Obiekt w pobliżu prawego końca. W otwartym oknie dialogowym kliknij kartę Utwórz z pliku. Kliknij przycisk Przeglądaj i znajdź plik dokumentu do wstawienia. Zaznacz pole wyboru Wyświetl jako ikonę i kliknij OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Instalowanie baterii w myszy Dell XPS OneMouse Naciśnij i przytrzymaj przycisk zasilania na spodzie myszy, aż zgaśnie dioda LED zasilania (Rysunek 1). Przesuń zatrzask zwalniający osłonę myszy na spodzie baterii, aż osłona otworzy się, a następnie odsuń osłonę od myszy (Rysunek 2). Ostatnio zmodyfikowany: 2025-01-22 17:01

Panel elektryczny zazwyczaj ma jedną lub dwie osłony. Panele z dwiema osłonami mają osłonę zewnętrzną (która otwiera się na bok lub do góry) oraz osłonę wewnętrzną, zwaną „Dead Front”. Martwa przednia okładka ma zwykle szczeliny / wybicia, w które można dopasować wyłączniki. Ostatnio zmodyfikowany: 2025-06-01 05:06

Windows 7 można nadal instalować i aktywować po zakończeniu wsparcia; jednak będzie bardziej podatny na zagrożenia bezpieczeństwa i wirusy z powodu braku aktualizacji zabezpieczeń.Po 14 stycznia 2020 r. firma Microsoft zdecydowanie zaleca korzystanie z systemu Windows 10 zamiast Windows 7. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak usunąć łącze do pliku lub folderu Zaloguj się w witrynie dropbox.com. Kliknij Pliki. Kliknij w Udostępnianie, a następnie kliknij w Łącza u góry strony. Znajdź nazwę pliku lub folderu, którego udostępnianie chcesz cofnąć. Kliknij „…” (wielokropek). Kliknij Usuń link. Ostatnio zmodyfikowany: 2025-01-22 17:01

Umieszczanie animowanych plików GIF w programie InDesign Możesz oczywiście umieszczać animowane pliki GIF w swoich dokumentach, ale InDesign (prawie) nie ma pojęcia, że obrazy mają być animowane. Ponieważ plik nie jest rozpoznawany jako wideo, panel Media jest pusty i nie można przypisać akcji przycisku do odtwarzania GIF. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak, w Nokii 7.1 jest wycięcie. Chociaż Nokia 7.1 będzie dostępna w wersji odblokowanej, obsługuje tylko AT&T i T-Mobile w Stanach Zjednoczonych. Jest to jednak dość powszechne, ponieważ HMD Globalis korzysta z chipsetu Snapdragon 636, może faktycznie obsługiwać pasma dla wszystkich czterech nośników. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak przywrócić zaplanowane zadanie w systemie Windows 10 Otwórz narzędzia administracyjne. Kliknij ikonę Harmonogram zadań. W bibliotece Harmonogramu zadań kliknij akcję „Importuj zadanie” po prawej stronie. Wyszukaj swój plik XML i gotowe. Ostatnio zmodyfikowany: 2025-06-01 05:06

Aby użyć wartości wartości tabeli musimy wykonać następujące kroki: Utwórz typ tabeli i zdefiniuj strukturę tabeli. Zadeklaruj procedurę składowaną, która ma parametr typu tabela. Zadeklaruj zmienną typu tabeli i odwołaj się do typu tabeli. Używając instrukcji INSERT i zajmij zmienną. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jawa. PyCharm jest całkowicie poświęcony programowaniu w Pythonie, jak sama nazwa może sugerować. Sam edytor jest napisany w Javie, strona jest napisana w Javie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Plik konfiguracyjny (web.config) służy do zarządzania różnymi ustawieniami definiującymi witrynę internetową. Ustawienia są przechowywane w plikach XML, które są oddzielone od kodu aplikacji. Ogólnie strona internetowa zawiera jedną sieć. plik konfiguracyjny przechowywany w katalogu głównym aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

W przypadku standardowych funkcji szyfrowania/odszyfrowywania algorytmy symetryczne zazwyczaj działają znacznie szybciej niż ich asymetryczne odpowiedniki. Wynika to z faktu, że kryptografia asymetryczna jest bardzo nieefektywna. Kryptografia symetryczna została zaprojektowana dokładnie do wydajnego przetwarzania dużych ilości danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dysk logiczny to narzędzie wirtualne, które tworzy użyteczną pojemność pamięci na jednym lub kilku fizycznych dyskach twardych w systemie operacyjnym. Dysk jest określany jako „wirtualny”, ponieważ fizycznie nie istnieje. Ostatnio zmodyfikowany: 2025-01-22 17:01

Domena Windows to forma sieci komputerowej, w której wszystkie konta użytkowników, komputery, drukarki i inne podmioty bezpieczeństwa są zarejestrowane w centralnej bazie danych zlokalizowanej w jednym lub kilku klastrach centralnych komputerów, znanych jako kontrolery domeny. Uwierzytelnianie odbywa się na kontrolerach domeny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak, klasa abstrakcyjna może mieć konstruktor w Javie. Możesz albo jawnie podać konstruktor do klasy abstrakcyjnej, albo jeśli tego nie zrobisz, kompilator doda domyślny konstruktor bez argumentu w klasie abstrakcyjnej. Dotyczy to wszystkich klas i dotyczy również klasy abstrakcyjnej. Ostatnio zmodyfikowany: 2025-01-22 17:01

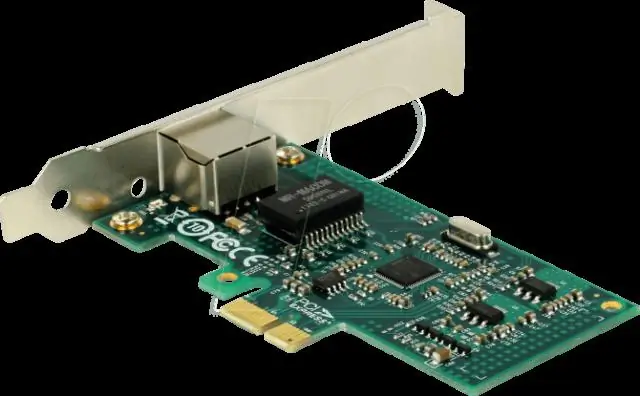

Najszybsze karty sieciowe TP-Link - Dwuzakresowa bezprzewodowa karta PCI Express AC1300 - Czarna. ASUS - Dwuzakresowa bezprzewodowa karta sieciowa PCI Express AC750 - Czarna. TP-Link - Karta sieciowa 10/100/1000 PCI Express - Zielona. TP-Link - Dwuzakresowa karta sieciowa Wireless-AC PCIe - Czarna. ASUS - Dwuzakresowa bezprzewodowa karta sieciowa PCI Express AC3100 - Czerwona. Ostatnio zmodyfikowany: 2025-01-22 17:01

Używanie skrótów na pulpicie do uruchamiania mintty. Pakiet Cygwin setup.exe dla mintty instaluje skrót w menu Start systemu Windows w obszarze Wszystkie programy/Cygwin. Mintty zaczyna się od „-” (tj. pojedynczego myślnika) jako jedynego argumentu, który mówi mu, aby wywołał domyślną powłokę użytkownika jako powłokę logowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby skonfigurować przekierowanie połączeń, wykonaj następujące czynności: Podnieś słuchawkę. Wybierz *71. Naciśnij jedno z poniższych: Naciśnij jedno z poniższych: Wprowadź numer wewnętrzny lub numer dostępowy Call Outline, a następnie zewnętrzny numer telefonu albo przycisk #. Usłyszysz sygnał potwierdzający, jeśli zrobisz to poprawnie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Będziesz musiał wezwać do sądu dokumentację bankową tylko wtedy, gdy bank nie jest stroną w pozwie. Jeśli potrzebujesz wezwać do sądu akta bankowe, powinieneś rozważyć zatrudnienie adwokata, który ci pomoże. Będziesz współpracować z sądem, w którym toczy się Twoja sprawa, aby uzyskać odpowiedni formularz, wydać wezwanie i uzyskać dokumentację. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak to prawda. Media społecznościowe poprawiają nasze umiejętności komunikacyjne, ponieważ możemy rozmawiać z nieograniczoną liczbą osób. Internet zwiększył nasz zasięg. Z łatwością możemy rozmawiać z ludźmi z różnych krajów i kultur. Ostatnio zmodyfikowany: 2025-01-22 17:01

Usługi IIS Express będą używane tylko przez osoby, które nie mają dostępu do usług IIS lub chcą czegoś, co jest lżejsze niż IIS, ale bardziej podobne do usług IIS niż Cassini. IIS 7 jest dostarczany z systemem operacyjnym i jest ściśle zintegrowany z systemem Windows. Ostatnio zmodyfikowany: 2025-01-22 17:01

Na zegarku Galaxy dotknij przycisku Początek (ten na dole), aby otworzyć szufladę aplikacji, przewiń do aplikacji Samsung Health i dotknij, aby otworzyć aplikację. Przewiń, aby podświetlić sekcję Tętno i dotknij zaznaczenia. Stuknij przycisk opcji (trzy pionowe kropki) po prawej stronie, aby otworzyć Ustawienia tętna. Ostatnio zmodyfikowany: 2025-01-22 17:01

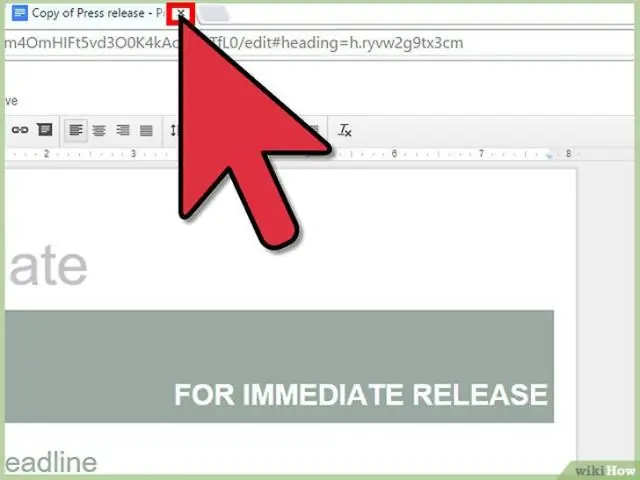

Kliknij przycisk „Utwórz” Dysku Google, a następnie kliknij „Dokument”. Kliknij menu pliku, kliknij „Nowy”, a następnie wybierz „Z szablonu”. Wpisz „etykieta adresu” w polu wyszukiwania, a następnie naciśnij przycisk „Szablony wyszukiwania”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Element z pozycją: lepki; jest pozycjonowany na podstawie pozycji przewijania użytkownika. Przyklejony element przełącza się między względnym a stałym, w zależności od pozycji przewijania. Jest pozycjonowany względem momentu, gdy dana pozycja przesunięcia zostanie osiągnięta w widoku - wtedy "przykleja się" w miejscu (jak position:fixed). Ostatnio zmodyfikowany: 2025-01-22 17:01

Cykl życia aktywności na Androidzie. Aktywność to pojedynczy ekran w Androidzie. Jest jak okno lub rama Javy. Za pomocą aktywności możesz umieścić wszystkie komponenty interfejsu użytkownika lub widżety na jednym ekranie. Metoda 7 cykli życia Aktywności opisuje, jak aktywność będzie się zachowywać w różnych stanach. Ostatnio zmodyfikowany: 2025-01-22 17:01

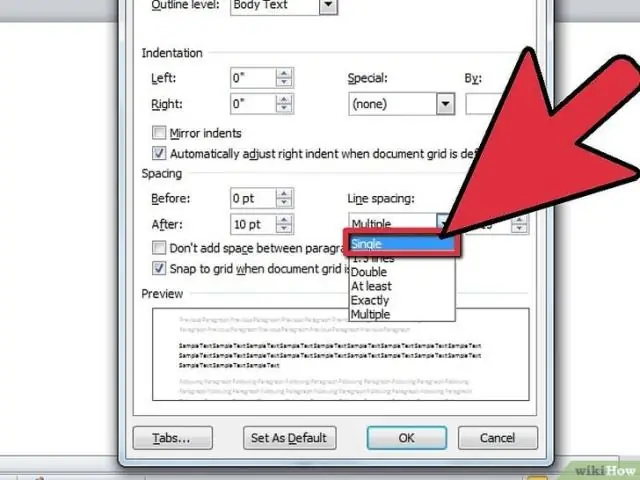

Domyślna interlinia w programie Word to 1,15. Domyślnie po akapitach następuje pusta linia, a nagłówki mają nad nimi spację. Przejdź do strony głównej > Odstępy między wierszami i akapitami. Wybierz Opcje odstępów między wierszami, a następnie wybierz żądane opcje w obszarze Odstępy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak włączyć qBittorrent Web UI Na pasku menu przejdź do Narzędzia > Opcje qBittorrent WEB UI. W nowym oknie wybierz opcję Web UI. Zaznacz opcję Włącz internetowy interfejs użytkownika (zdalne sterowanie). Wybierz port (domyślnie 8080) Ustaw nazwę użytkownika i hasło (domyślnie nazwa użytkownika: admin / hasło: adminadmin). Ostatnio zmodyfikowany: 2025-01-22 17:01

Główna różnica między analizą leksykalną a analizą składni polega na tym, że analiza leksykalna odczytuje kod źródłowy po jednym znaku i przekształca go w sensowne leksemy (tokeny), podczas gdy analiza składni pobiera te tokeny i generuje drzewo analizy jako dane wyjściowe. Ostatnio zmodyfikowany: 2025-01-22 17:01