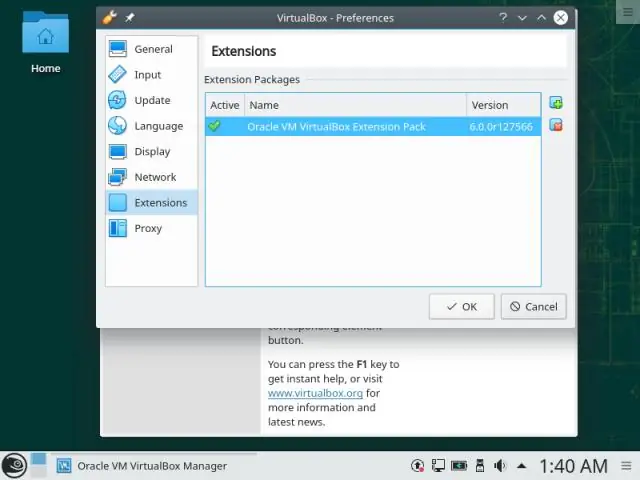

VirtualBox Extension Pack to pakiet binarny przeznaczony do rozszerzenia funkcjonalności VirtualBox. Pakiet rozszerzeń dodaje następujące funkcje: Obsługa urządzeń USB 2.0 i USB 3.0. Ostatnio zmodyfikowany: 2025-01-22 17:01

MacBook, MacBook Pro i MacBookAir Podczas czyszczenia zewnętrznej powierzchni MacBooka, MacBooka Pro lub MacBooka Air najpierw wyłącz komputer i odłącz zasilacz. Następnie użyj wilgotnej, miękkiej, niestrzępiącej się szmatki do czyszczenia obudowy komputera. Unikaj dostania się wilgoci do wszelkich otworów. Ostatnio zmodyfikowany: 2025-01-22 17:01

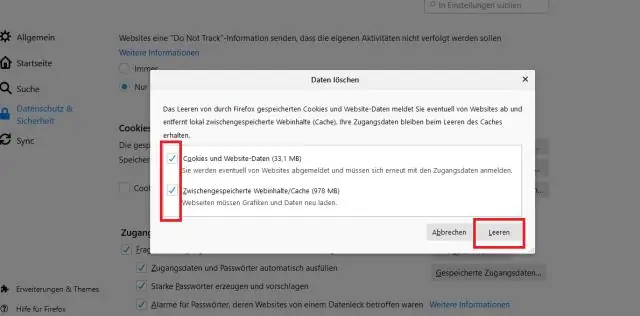

Kliknij ikonę koła zębatego Ustawienia na pasku narzędzi UCBrowser. Przewiń w dół do „Wyczyść rekordy” i naciśnij go. Masz teraz możliwość wyczyszczenia plików cookie, formularza, historii i pamięci podręcznej. Upewnij się, że opcja „Historia” jest zaznaczona i naciśnij przycisk Wyczyść. Ostatnio zmodyfikowany: 2025-01-22 17:01

Page-Integrated Encryption™ (PIE) szyfruje poufne dane użytkownika w przeglądarce i umożliwia przesyłanie tych danych w postaci zaszyfrowanej przez pośrednie warstwy aplikacji. System PIE szyfruje dane za pomocą dostarczonych przez hosta kluczy jednorazowego użytku, dzięki czemu naruszenie sesji przeglądarki użytkownika jest bezużyteczne do odszyfrowania jakichkolwiek innych danych w systemie. Ostatnio zmodyfikowany: 2025-01-22 17:01

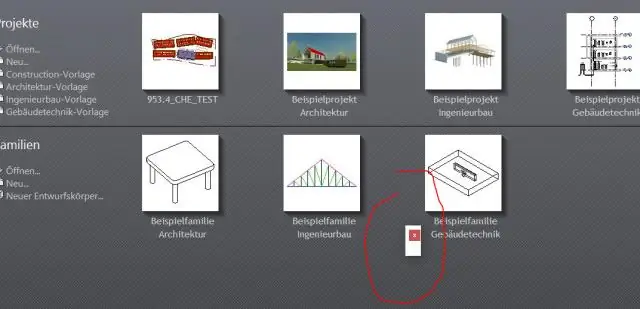

Najpierw w modelu upewnij się, że opcja „Pomieszczenia” jest włączona w zakładce Grafika widoczności > Model. Następnie włącz Etykiety pomieszczeń na karcie Adnotacje. Następnie musisz znaleźć, który połączony plik utworzył pokoje i etykiety pomieszczeń, aby móc je włączyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

2 odpowiedzi Zainstaluj Apache na swoim serwerze sudo apt-get install apache2 sudo apt-get install libapache2-mod-perl2 sudo apt-get install other-lib-mods-needed. Skonfiguruj oddzielne konfiguracje Apache dla każdej instancji, którą chcesz uruchomić. Skonfiguruj skrypty startowe, aby uruchomić Apache z odpowiednim plikiem konfiguracyjnym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Otwórz aplikację Poczta na iPhonie lub iPadzie. W widoku głównej skrzynki odbiorczej przesuń lub przeciągnij w dół wiadomość, aby wyświetlić ukryte pole „Wyszukaj”. Stuknij w pole „Szukaj”. Wpisz w polu wyszukiwania imię i nazwisko, adres e-mail, termin, frazę, słowo, datę, aby wyszukać e-maile pod kątem dopasowań. Ostatnio zmodyfikowany: 2025-01-22 17:01

Główne zalety dziedziczenia to możliwość ponownego wykorzystania i czytelność kodu. Kiedy klasa potomna dziedziczy właściwości i funkcjonalność klasy nadrzędnej, nie musimy ponownie pisać tego samego kodu w klasie potomnej. Ułatwia to ponowne wykorzystanie kodu, sprawia, że piszemy mniej kodu, a kod staje się znacznie bardziej czytelny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ślad lub wątek wiadomości e-mail to wiadomość e-mail i bieżąca lista wszystkich kolejnych odpowiedzi dotyczących oryginalnej wiadomości e-mail. Wracając do twojego pytania, pocztę można uznać za rzeczownik masowy (podobnie jak piasek, ryż i pieniądze), co oznacza, że trudno jest ustalić, kiedy i kiedy nie użyć liczby mnogiej tego słowa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak mogę uruchomić mój istniejący projekt React Native z Expo? W tej chwili najprostszym sposobem na to jest użycie expo init (z Expo CLI) do stworzenia nowego projektu, a następnie skopiowanie całego kodu źródłowego JavaScript z istniejącego projektu, a następnie dodanie istniejących zależności bibliotecznych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Multitool (lub multitool) to narzędzie ręczne, które łączy kilka indywidualnych funkcji w jednym urządzeniu. Najmniejsze to jednostki wielkości karty kredytowej lub klucza przeznaczone do noszenia w portfelu lub na breloczku, ale inne są przeznaczone do noszenia w kieszeni spodni lub etui na pasku. Ostatnio zmodyfikowany: 2025-06-01 05:06

Otwórz narzędzie pgAdmin. Rozwiń węzły w swojej bazie danych i przejdź do węzła Tabele. Kliknij prawym przyciskiem węzeł Tabela i wybierz Utwórz->Tabela. Pojawi się okno Utwórz tabelę. Ostatnio zmodyfikowany: 2025-01-22 17:01

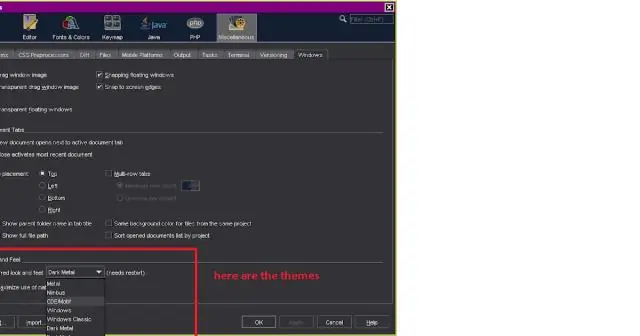

Transkrypcja Otwórz środowisko NetBeans IDE. Przejdź do menu Narzędzia i wybierz „Wtyczki”. We wtyczkach kliknij zakładkę „Dostępne wtyczki”. Wpisz „Ciemny” w polu wyszukiwania. Teraz umieść znacznik wyboru na „Ciemne motywy wyglądu i stylu” Kliknij „Zainstaluj” Otworzy się okno dialogowe, kliknij „Dalej”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Inżynieria projektowania systemów charakteryzuje się filozofią, metodami i podejściem do rozwiązywania problemów, które są z natury wielodyscyplinarne. Biorąc pod uwagę obiektywne i subiektywne wymagania dotyczące wydajności, tworzone jest rozwiązanie projektowe, które spełnia potrzeby klienta, użytkownika i społeczeństwa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uruchom [Server Manager] i wybierz [Local Server] w lewym okienku i kliknij sekcję [Ethernet] w prawym okienku. Kliknij prawym przyciskiem ikonę [Ethernet] i otwórz [Właściwości]. Wybierz [Protokół internetowy w wersji 4] i kliknij przycisk [Właściwości]. Ustaw statyczny adres IP i bramę oraz inne dla swojej sieci lokalnej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Instrukcja IMUL (signed multiply) wykonuje mnożenie liczb całkowitych ze znakiem. Ma taką samą składnię i używa tych samych argumentów, co instrukcja MUL. Ostatnio zmodyfikowany: 2025-01-22 17:01

1) DataTable jest reprezentacją w pamięci pojedynczej tabeli bazy danych, która ma kolekcję wierszy i kolumn, podczas gdy DataSet jest reprezentacją w pamięci struktury podobnej do bazy danych, która ma kolekcję DataTables. 6) W DataTable nie można serializować DataSource. Ale DataSet jest serializowanym DataSource. Ostatnio zmodyfikowany: 2025-01-22 17:01

Każdy kontroler domeny w lesie domeny kontrolowanym przez usługi domenowe w usłudze Active Directory zawiera partycje katalogu. Partycje katalogów są również znane jako konteksty nazewnictwa. Partycja katalogu jest ciągłą częścią całego katalogu, która ma niezależny zakres replikacji i dane planowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

(1) Lokalizacja danych, zwykle w pamięci głównej lub na dysku. Możesz myśleć o pamięci komputera jako o szeregu pudełek do przechowywania, z których każdy ma długość jednego bajta. Każde pudełko ma przypisany adres (unikalny numer). Określając adres pamięci, programiści mogą uzyskać dostęp do określonego bajtu danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

W panelu Properties Inspector wybierz narzędzie Pędzel. Aby zmienić rozmiar pędzla, przeciągnij suwak Rozmiar. Kliknij ikonę rysowania obiektu i wybierz kolor z opcji Kolor. Ostatnio zmodyfikowany: 2025-01-22 17:01

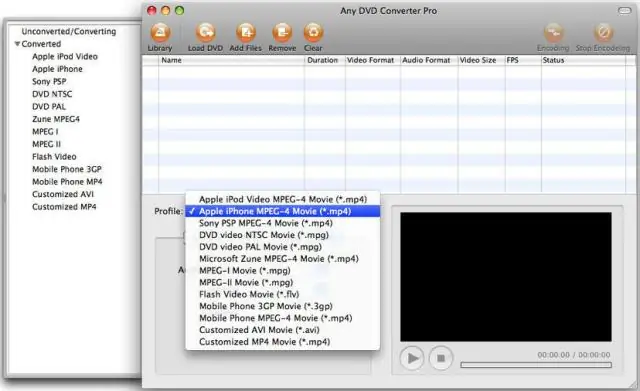

Podziel pliki AVCHD na natywny quicktime bez transkodowania na komputerze Macintosh Otwórz plik AVCHD za pomocą Quicktime 10. Zaznacz wszystkie klipy i otwórz. Dla każdego otwartego klipu wybierz Plik Eksportuj… Naciśnij klawisz powrotu, aby zapisać domyślny format „filmu” (nie transkoduje) (w razie potrzeby możesz zapisać w innym miejscu. Ostatnio zmodyfikowany: 2025-06-01 05:06

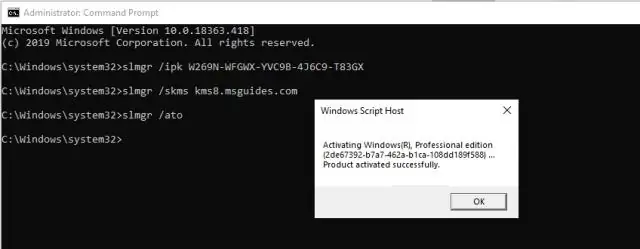

Na komputerze klienckim otwórz okno wiersza polecenia wpisz Slmgr. vbs /ato, a następnie naciśnij klawisz ENTER. Komenda /ato powoduje, że system operacyjny podejmuje próbę aktywacji przy użyciu dowolnego klucza zainstalowanego w systemie operacyjnym. Odpowiedź powinna zawierać stan licencji i szczegółowe informacje o wersji Windows. Ostatnio zmodyfikowany: 2025-06-01 05:06

Korzystanie z kabla Ethernet Jest to jedna z najszybszych metod przesyłania plików między komputerami. Podłącz dwa komputery do przełącznika sieciowego lub użyj kabla crossover Ethernet i przypisz prywatny adres IP do dwóch komputerów z tej samej podsieci. Udostępnij foldery za pomocą kreatora udostępniania dostarczonego przez system Windows. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby go włączyć: Kliknij Boczny pasek nawigacyjny > Ustawienia. Zostanie wyświetlona strona Ustawienia. Na karcie Rozszerzenia przejdź do rozszerzenia UiPath. W rozszerzeniu UiPath zaznacz pole wyboru Zezwalaj na dostęp do adresów URL plików. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kwarc jest również używany do produkcji żarówek do projektorów filmowych, ponieważ może zachować swoją strukturę w wysokiej temperaturze lepiej niż szkło. Inne materiały użyte do budowy projektora filmowego to guma, stal nierdzewna i szkło. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pomyśl o etykietach, a nie pudełkach. Krotki Pythona mają zaskakującą cechę: są niezmienne, ale ich wartości mogą się zmieniać. Może się to zdarzyć, gdy krotka przechowuje odwołanie do dowolnego mutowalnego obiektu, takiego jak lista. Ostatnio zmodyfikowany: 2025-01-22 17:01

Usuwanie wiadomości - Samsung Galaxy S® 5 Na ekranie głównym przejdź do: Aplikacje > Wiadomości. Te instrukcje dotyczą tylko trybu standardowego. W skrzynce odbiorczej stuknij ikonę Menu (znajdującą się w prawym górnym rogu). Stuknij Usuń. Wybierz żądane wiadomości. Stuknij Gotowe (znajdujące się w prawym górnym rogu). Stuknij Usuń, aby potwierdzić. Ostatnio zmodyfikowany: 2025-01-22 17:01

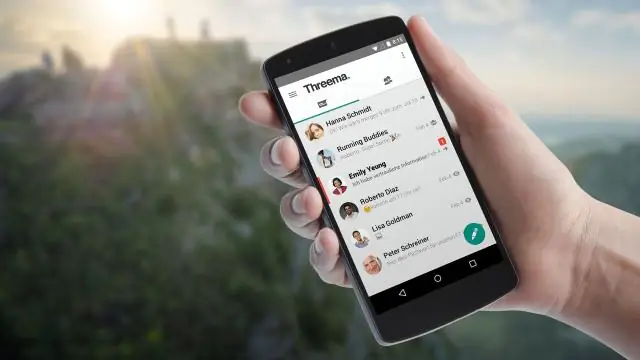

Oznacza to, że użytkownicy będą mogli rozmawiać ze swoimi kontaktami za pośrednictwem Messengera bez zostawania znajomymi na Facebooku. Gigant społecznościowy już kiedyś pozwalał użytkownikom rozmawiać z ludźmi na Messengerze, którzy nie są znajomymi na Facebooku, za pośrednictwem żądań wiadomości. Ostatnio zmodyfikowany: 2025-01-22 17:01

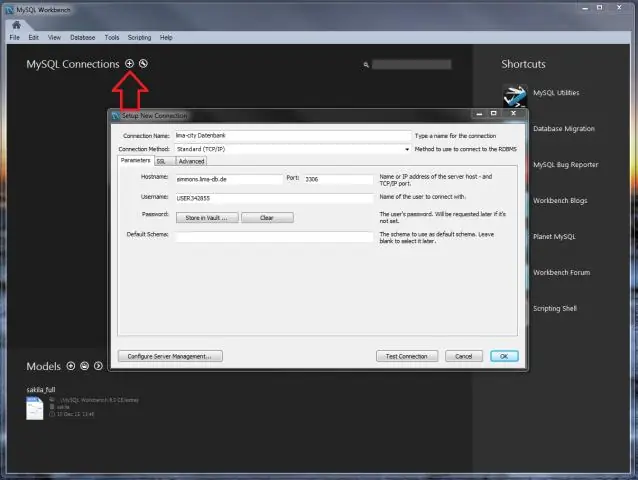

Zapytania wykonywane w MySQL Workbench są przechowywane tutaj i są dostępne w MySQL Workbench. Tabela 3.1 Domyślna ścieżka pliku podstawowej konfiguracji lokalnej. System operacyjny Ścieżka pliku Windows %AppData%MySQLWorkbench macOS ~nazwa_użytkownika/Biblioteka/Obsługa aplikacji/MySQL/Workbench/ Linux ~nazwa_użytkownika/.mysql/workbench. Ostatnio zmodyfikowany: 2025-01-22 17:01

Większość ludzi decyduje się na umieszczenie uchwytu dzwonka na środku telefonu. Najczęściej przykleja się uchwyt na pierścionek, ponieważ dobrze wygląda. Również wydajność bycia podpórką na stole jest całkiem dobra. Ostatnio zmodyfikowany: 2025-01-22 17:01

2 • Sesję można zdefiniować jako serię powiązanych interakcji między pojedynczym klientem a serwerem sieci Web w określonym czasie. • Śledzenie danych pomiędzy żądaniami w sesji jest znane jako śledzenie sesji. Ostatnio zmodyfikowany: 2025-01-22 17:01

W razie potrzeby dotknij i przytrzymaj pasek stanu (obszar u góry ekranu telefonu z godziną, siłą sygnału itp.), a następnie przeciągnij w dół. Poniższy obrazek jest tylko przykładem. Stuknij ikonę USB, a następnie wybierz Transfer plików. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak włączyć tryb gościa w Google Chrome Otwórz Google Chrome. W prawym górnym rogu zobaczysz nazwę osoby, z której kontem Google jest połączona przeglądarka. Kliknij nazwę. Kliknij Zmień osobę. Kliknij Przeglądaj jako gość. Spowoduje to otwarcie nowego okna, w którym nie będziesz mieć dostępu do żadnych danych przeglądarki. Ostatnio zmodyfikowany: 2025-01-22 17:01

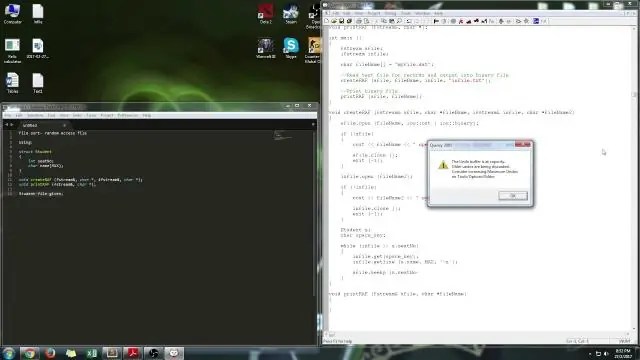

Losowy dostęp do plików w języku C W poprzednich lekcjach nauczyliśmy się otwierać plik, zamykać plik, czytać z pliku i zapisywać do pliku. Dowiedzieliśmy się również, że istnieją dwa rodzaje plików, pliki binarne i pliki tekstowe. Losowy dostęp do pliku oznacza, że możesz przenieść wskaźnik pliku do dowolnej części pliku do odczytu lub zapisu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Utwórz nowy gotowy styl Kliknij pusty obszar panelu Style. Kliknij przycisk Utwórz nowy styl u dołu panelu Style. Wybierz polecenie Nowy styl z menu panelu Style. Wybierz Warstwa > Styl warstwy > Opcje mieszania i kliknij Nowy styl w oknie dialogowym Styl warstwy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Średnik służy do oddzielenia dwóch pomysłów (dwóch niezależnych klauzul), które są ze sobą ściśle powiązane. Można ich również używać podczas wymieniania złożonych pomysłów lub fraz, które zawierają w sobie przecinki. Zasadniczo średnik jest jak przecinek o większym znaczeniu lub dwukropek o większej elastyczności. Ostatnio zmodyfikowany: 2025-01-22 17:01

Fitbit twierdzi, że ich po wyjęciu z pudełkanie wodoodporny Fitbit Charge HR jest wodoodporny do 1 ATM lub 10 metrów. Dzięki naszej wodoodporności FitbitCharge HR może być całkowicie zanurzony do głębokości 7 metrów pod wodą – więc śmiało pływaj, surfuj, nurkuj i wypoć swoje serce. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pliki są tworzone przez oprogramowanie SightBossCentralStation zainstalowane na rejestratorze. Filmy DAV można odtwarzać w systemie Windows za pomocą samodzielnego oprogramowania DVR365player na komputerze PC. Zauważ, że aby otworzyć. Plik DAV w odtwarzaczu DVR365, musisz najpierw kliknąć przycisk odtwarzania, który otwiera okno dialogowe otwierania pliku. Ostatnio zmodyfikowany: 2025-01-22 17:01

Klienci AT&T internet w starszym regionie SBC AT&T byli już w AT&T Yahoo! usługa. AT&T stwierdziła, że Yahoo nadal będzie świadczyć usługi poczty elektronicznej dla swoich klientów, ale od 30 czerwca 2017 r. konta poczty elektronicznej AT&T nie będą już automatycznie funkcjonować jako konta Yahoo. Ostatnio zmodyfikowany: 2025-01-22 17:01

Słowo „dolary” staje się liczbą pojedynczą, „dolar”, gdy ta kombinacja jest używana jako przymiotnik. Mówi się, że jest to „pożyczka w wysokości dwóch milionów dolarów”. Nadal używany jest znak dolara. Jednak ponieważ kombinacja jest już uważana za jednostkę, nie ma łącznika. Ostatnio zmodyfikowany: 2025-06-01 05:06