- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:28.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Do najczęstszych luk w zabezpieczeniach oprogramowania należą:

- Brak szyfrowania danych.

- OS wstrzyknięcie polecenia.

- Wstrzyknięcie SQL.

- Przepełnienie bufora.

- Brak uwierzytelnienia funkcji krytycznej.

- Brak autoryzacji.

- Nieograniczone przesyłanie niebezpiecznych typów plików.

- Poleganie na niezaufanych danych wejściowych przy podejmowaniu decyzji dotyczących bezpieczeństwa.

Po prostu, jakie są 4 główne typy luk w zabezpieczeniach?

Rodzaje luk - Fizyczne, społeczne, ekonomiczne, postawy Słaby punkt | Badania monitoringowe i ewaluacyjne.

Dodatkowo, jakie są luki w systemie? Słaby punkt to termin dotyczący bezpieczeństwa cybernetycznego, który odnosi się do wady w system które mogą pozostawić ją otwartą na atak. A słaby punkt może również odnosić się do wszelkiego rodzaju słabości komputera system samego siebie, w zestawie procedur lub w czymkolwiek, co naraża bezpieczeństwo informacji na zagrożenie.

W związku z tym, jakie są 4 główne typy podatności w cyberbezpieczeństwie?

Luka w zabezpieczeniach komputera może zaszkodzić pięciu? rodzaje zabezpieczeń systemowych, które obejmują: Niezawodność, poufność, kompletność, użyteczność i niezaprzeczalny charakter.

Jakie są przykłady luk w zabezpieczeniach?

Inne przykłady podatności to:

- Słabość zapory, która pozwala hakerom dostać się do sieci komputerowej.

- Odblokowane drzwi w firmach i/lub.

- Brak kamer bezpieczeństwa.

Zalecana:

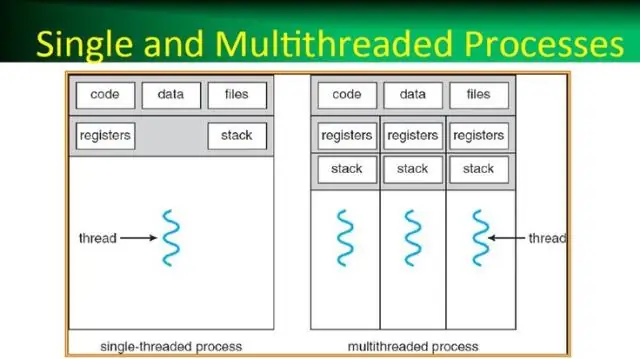

Co to jest proces w systemie operacyjnym co to jest wątek w systemie operacyjnym?

Najprościej rzecz ujmując, proces to program wykonawczy. Jeden lub więcej wątków działa w kontekście procesu. Wątek jest podstawową jednostką, której system operacyjny przydziela czas procesora. Pula wątków służy przede wszystkim do zmniejszania liczby wątków aplikacji i zapewniania zarządzania wątkami roboczymi

Jaka jest synchronizacja procesów w systemie operacyjnym?

Synchronizacja procesów oznacza współdzielenie zasobów systemowych przez procesy w taki sposób, że współbieżny dostęp do współdzielonych danych jest obsługiwany, co minimalizuje ryzyko niespójnych danych. Utrzymanie spójności danych wymaga mechanizmów zapewniających zsynchronizowaną realizację współpracujących procesów

Co to jest plik mapowany w pamięci w systemie operacyjnym?

Plik mapowany w pamięci to funkcja dla wszystkich nowoczesnych systemów operacyjnych. Wymaga koordynacji między menedżerem pamięci a podsystemem I/O. Zasadniczo możesz powiedzieć systemowi operacyjnemu, że jakiś plik jest magazynem zapasowym dla określonej części pamięci procesu. Aby to zrozumieć, musimy zrozumieć pamięć wirtualną

Na jakim systemie operacyjnym działa VMware?

Oprogramowanie komputerowe VMware działa w systemach Microsoft Windows, Linux i macOS, podczas gdy VMware ESXi to hiperwizor oprogramowania dla przedsiębiorstw, który działa bezpośrednio na sprzęcie serwerowym bez konieczności korzystania z dodatkowego systemu operacyjnego

Jaka jest zaleta warstwowego podejścia do projektowania systemu w systemie operacyjnym?

W podejściu warstwowym dolna warstwa to sprzęt, a najwyższa warstwa to interfejs użytkownika. Główną zaletą jest prostota konstrukcji i debugowania. Główną trudnością jest zdefiniowanie poszczególnych warstw. Główną wadą jest to, że system operacyjny jest mniej wydajny niż inne implementacje