- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

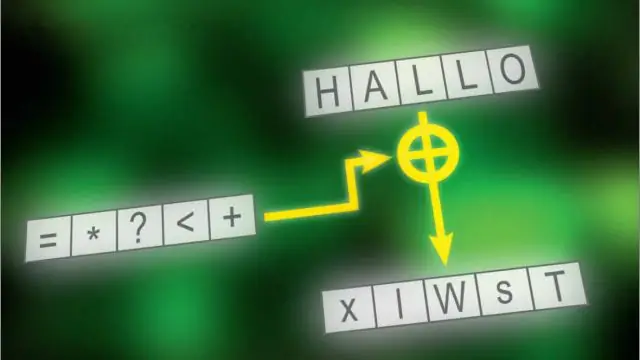

Przejrzyste szyfrowanie danych (często skracane do TDE ) to technologia wykorzystywana przez Microsoft, IBM i Oracle do zaszyfrować pliki bazy danych. TDE oferuje szyfrowanie na poziomie pliku. TDE rozwiązuje problem ochrony danych w odpoczynek , szyfrowanie bazy danych zarówno na dysku twardym, jak iw konsekwencji na nośnikach kopii zapasowych.

W związku z tym, jak działa szyfrowanie TDE?

TDE szyfruje poufne dane przechowywane w plikach danych. Aby zapobiec nieautoryzowanemu odszyfrowaniu, TDE przechowuje szyfrowanie klucze w zewnętrznym module zabezpieczeń, zwanym magazynem kluczy. Oracle Key Vault można skonfigurować w ramach TDE realizacja.

Poza powyższym, czym jest TDE i dlaczego go używamy? Przejrzyste szyfrowanie danych ( TDE ) został wprowadzony w SQL Server 2008. Jego głównym celem była ochrona danych poprzez szyfrowanie fizycznych plików, zarówno danych (mdf), jak i logów (ldf) (w przeciwieństwie do rzeczywistych danych przechowywanych w bazie danych). Również baza danych TempDB Wola być automatycznie szyfrowane.

Wiesz też, co to jest szyfrowanie w spoczynku?

Szyfrowanie . Dane szyfrowanie , który uniemożliwia widoczność danych w przypadku ich nieuprawnionego dostępu lub kradzieży, jest powszechnie stosowany do ochrony danych w ruchu i coraz częściej promowany do ochrony danych w odpoczynek . ten szyfrowanie danych w odpoczynek powinien zawierać tylko silne szyfrowanie metody takie jak AES czy RSA.

Czy dane SQL są szyfrowane?

Dobrą wiadomością jest to, że Microsoft SQL Serwer jest wyposażony w przezroczyste szyfrowanie danych (TDE) i rozszerzalne zarządzanie kluczami (EKM), aby szyfrowanie a zarządzanie kluczami za pomocą menedżera kluczy innej firmy jest łatwiejsze niż kiedykolwiek.

Zalecana:

Co to jest szyfrowanie kołowe?

Page-Integrated Encryption™ (PIE) szyfruje poufne dane użytkownika w przeglądarce i umożliwia przesyłanie tych danych w postaci zaszyfrowanej przez pośrednie warstwy aplikacji. System PIE szyfruje dane za pomocą dostarczonych przez hosta kluczy jednorazowego użytku, dzięki czemu naruszenie sesji przeglądarki użytkownika jest bezużyteczne do odszyfrowania jakichkolwiek innych danych w systemie

Dlaczego szyfrowanie symetryczne jest szybsze niż szyfrowanie asymetryczne?

W przypadku standardowych funkcji szyfrowania/odszyfrowywania algorytmy symetryczne zazwyczaj działają znacznie szybciej niż ich asymetryczne odpowiedniki. Wynika to z faktu, że kryptografia asymetryczna jest bardzo nieefektywna. Kryptografia symetryczna została zaprojektowana dokładnie do wydajnego przetwarzania dużych ilości danych

Czy kryptografia to to samo co szyfrowanie?

Kryptografia to nauka o pojęciach takich jak szyfrowanie, deszyfrowanie, służących do zapewnienia bezpiecznej komunikacji, podczas gdy szyfrowanie to proces kodowania wiadomości za pomocą algorytmu

Czy szyfrowanie Let's jest wystarczająco dobre?

Inicjatywa Let's Encrypt jest rozwiązaniem bezpieczeństwa opartym na dobrych intencjach, ale wywołuje kilka pytań. Do tej pory większość z Was słyszała o inicjatywie „Let's Encrypt”. Dostarczona przez Internet Security Research Group usługa korzysta z otwartego urzędu certyfikacji. Również dobrze: jest bezpłatny i zautomatyzowany

Czy szyfrowanie łańcucha bloków jest bezpieczne?

Sam szyfr blokowy nadaje się tylko do bezpiecznej transformacji kryptograficznej (szyfrowania lub deszyfrowania) jednej grupy bitów o stałej długości zwanej blokiem. Tryb działania opisuje, jak wielokrotnie stosować operację pojedynczego bloku szyfru w celu bezpiecznego przekształcania ilości danych większych niż blok