Może to brzmieć sprzecznie z intuicją, ale nie należy podłączać UPS do przedłużacza, tłumika przepięć lub tłumika przepięć do zasilacza UPS (lub tłumika przepięć do innego tłumika przepięć). Ostatnio zmodyfikowany: 2025-01-22 17:01

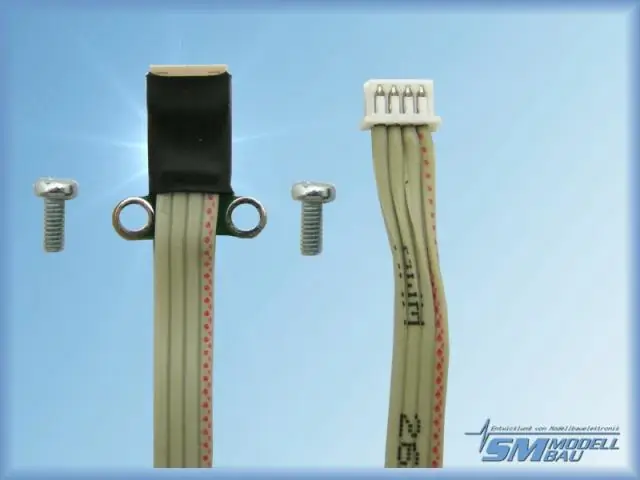

6-stykowe złącze męskie RJ11, RJ14, RJ25 na kablu (wtyczka). Sześciopozycyjna wtyczka i gniazdo powszechnie używane do połączeń linii telefonicznej mogą być używane dla RJ11, RJ14 lub nawet RJ25, z których wszystkie są w rzeczywistości nazwami standardów interfejsów, które używają tego fizycznego złącza. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przez piętnaście lat każda wersja systemu Windows – Windows 3.1, Windows 98, Windows XP, Windows Vista – wymagała nowego sprzętu i większej mocy niż poprzednia wersja. Ostatnio zmodyfikowany: 2025-06-01 05:06

Java nie jest wiodącym językiem programowania w tej domenie, ale z pomocą zewnętrznych bibliotek open source każdy programista Java może wdrożyć MachineLearning i dostać się do Data Science. Idąc dalej, zobaczmy najpopularniejsze biblioteki używane do uczenia maszynowego w Javie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak używać filtrów aparatu w telefonie iPhone 11 i iPhone11Pro Otwórz aplikację Aparat. Stuknij ^ w górnej środkowej części ekranu lub przesuń palcem w górę w wizjerze, aby wyświetlić pasek narzędzi aparatu. Stuknij ikonę filtra (trzy kółka) Przesuń, aby wybrać filtr. Zrób zdjęcie. Ostatnio zmodyfikowany: 2025-01-22 17:01

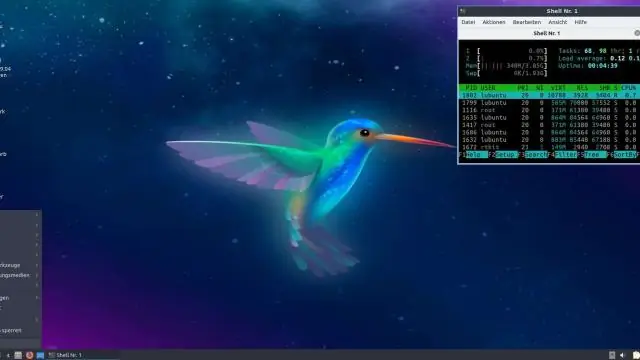

Nmap lub Network Mapper to narzędzie wiersza poleceń open source Linuksa do eksploracji sieci i audytu bezpieczeństwa. Dzięki Nmap administratorzy serwerów mogą szybko wykrywać hosty i usługi, wyszukiwać problemy z bezpieczeństwem i skanować otwarte porty. Ostatnio zmodyfikowany: 2025-06-01 05:06

Tylko jeden globalny. plik asax na wniosek jest akceptowany. (Pliki umieszczone w podkatalogach są po prostu ignorowane). Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak utworzyć odwołanie w programie Excel Kliknij komórkę, w której chcesz wprowadzić formułę. Wpisz znak równości (=). Wykonaj jedną z następujących czynności: Wpisz odwołanie bezpośrednio w komórce lub na pasku formuły albo. Kliknij komórkę, do której chcesz się odnieść. Wpisz resztę formuły i naciśnij klawisz Enter, aby ją dokończyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

Niektóre popularne języki zaplecza to Ruby, PHP, Java. Sieć i Python. Te języki programowania często działają na frameworkach, które upraszczają proces tworzenia stron internetowych. Na przykład Rails to framework napisany w Ruby. Ostatnio zmodyfikowany: 2025-01-22 17:01

Beverly Evans Smith. Ostatnio zmodyfikowany: 2025-01-22 17:01

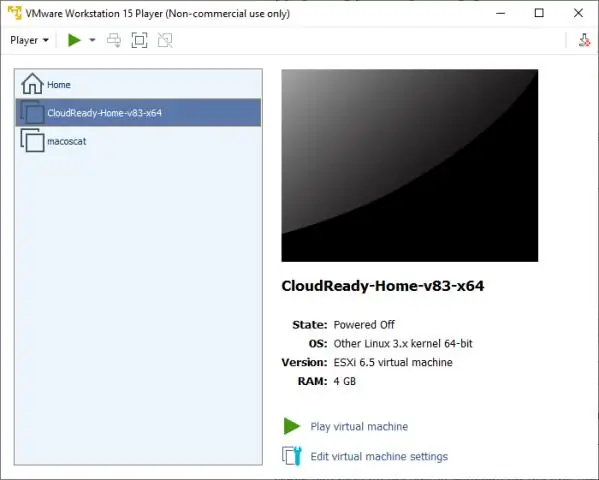

W celu ochrony wybierz, co chcesz przenieść. VMware: wybierz na platformę Azure > tak, za pomocą funkcji Hypervisor VMWare vSphere. Maszyna fizyczna: wybierz na platformę Azure > nie zwirtualizowana/inna. Hyper-V: wybierz na platformę Azure > tak, z funkcją Hyper-V. Jeśli maszyny wirtualne Hyper-V są zarządzane przez VMM, wybierz Tak. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ustaw adres domowy lub służbowy Na komputerze otwórz Mapy Google i upewnij się, że jesteś zalogowany. Kliknij menu Twoje miejsca Oznaczone etykietami. Wybierz Dom lub Praca. Wpisz swój adres domowy lub służbowy, a następnie kliknij Zapisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pierwszym krokiem w tworzeniu własnego skryptu Power Query jest dodanie pustego zapytania do programu Power BI Desktop. Aby dodać zapytanie, kliknij Pobierz dane na wstążce Strona główna w oknie głównym, przejdź do sekcji Inne i kliknij dwukrotnie Puste zapytanie. Spowoduje to uruchomienie Edytora zapytań z nowym zapytaniem wymienionym w okienku Zapytania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Model obiektowy (OM) • Istnieją cztery główne elementy OM – Abstrakcja – Enkapsulacja – Modułowość – Hierarchia • Przez główny rozumiemy, że model bez żadnego z tych elementów nie jest zorientowany obiektowo. Ostatnio zmodyfikowany: 2025-06-01 05:06

Tabele czasowe lub w wersji systemowej zostały wprowadzone jako funkcja bazy danych w SQL Server 2016. Daje nam to typ tabeli, która może dostarczać informacji o danych przechowywanych w określonym czasie, a nie tylko danych, które są aktualne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Format HTTP POST to nagłówki HTTP, po których następuje pusta linia, po której następuje treść żądania. Zmienne POST są przechowywane w treści jako pary klucz-wartość. Możesz to zobaczyć za pomocą narzędzia takiego jak Fiddler, którego możesz użyć do oglądania nieprzetworzonych żądań HTTP i ładunków odpowiedzi przesyłanych przez sieć. Ostatnio zmodyfikowany: 2025-01-22 17:01

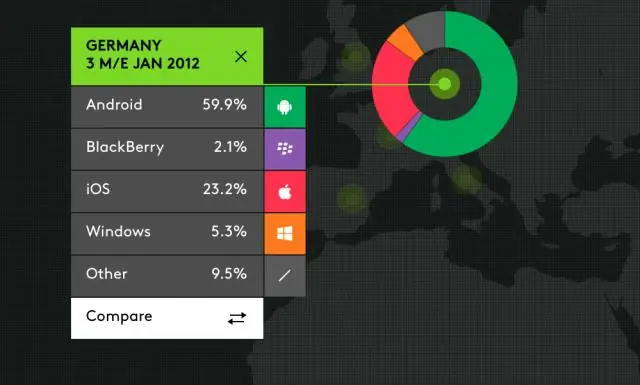

IPhone jest szybszy niż telefony z systemem Android W testach iPhone wysuwa się na prowadzenie, gdy zaczyna otwierać aplikacje przechowywane w tle. A szybszy iPhone 8 będzie jeszcze szybszy. iPhone firmy Apple jest liderem ze względu na lepszą integrację sprzętu i oprogramowania oraz kontrolowanie obu stron równania. Ostatnio zmodyfikowany: 2025-01-22 17:01

[baza danych] Grafana potrzebuje bazy danych do przechowywania użytkowników i pulpitów nawigacyjnych (i innych rzeczy). Domyślnie jest skonfigurowany do używania sqlite3, który jest wbudowaną bazą danych (zawartą w głównym pliku binarnym Grafana). Ostatnio zmodyfikowany: 2025-01-22 17:01

Konfigurowanie konta IMAP lub POP programu Outlook 2007 W programie Outlook przejdź do opcji Narzędzia i ustawienia konta. Wybierz usługę poczty e-mail, którą chcesz skonfigurować: POP3 lub IMAP. Zaznacz pole wyboru ręcznie konfiguruj ustawienia serwera lub dodatkowe typy serwerów. Kliknij Następny. Kliknij bańkę Internetowa poczta e-mail. Kliknij Następny. Wprowadź następujące informacje:. Ostatnio zmodyfikowany: 2025-01-22 17:01

W routerze Cisco istnieją co najmniej dwa główne elementy pamięci trwałej. Informacje o konfiguracji routera są przechowywane w urządzeniu zwanym nieulotną pamięcią RAM (NVRAM), a obrazy IOS są przechowywane w urządzeniu zwanym pamięcią flash (małe litery). Ostatnio zmodyfikowany: 2025-01-22 17:01

Wypożyczalnia sprzętu FLIR Posiadamy szeroką gamę modeli FLIR i innych kamer termowizyjnych do wynajęcia i zazwyczaj możemy spełnić prośby o modele spoza naszej aktualnej wypożyczalni. Aby uzyskać więcej informacji na temat usług wynajmu i naszej inwentaryzacji kamer FLIR, zadzwoń do nas lub poproś o wycenę już dziś. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chroni instalacje elektryczne przed bezpośrednim uderzeniem pioruna. Może rozładować prąd wsteczny z pioruna rozprzestrzeniającego się z przewodu uziemiającego do przewodów sieciowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

WinRAR 64-bitowy5.71. RARLab(Wersja próbna) PobierzNajnowsza wersja(3,15 MB) WinRAR to narzędzie do archiwizacji, które w pełni obsługuje archiwa RAR i ZIP i jest w stanie rozpakować CAB,ARJ, LZH, TAR, GZ, ACE, UUE, BZ2, JAR, ISO, 7Z, Zarchives. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wprowadzenie do kursorów REF CURSOR Korzystanie z kursorów REF CURSOR jest jednym z najpotężniejszych, najbardziej elastycznych i skalowalnych sposobów zwracania wyników zapytań z bazy danych Oracle do aplikacji klienckiej. REF CURSOR to typ danych PL/SQL, którego wartością jest adres pamięci obszaru roboczego zapytania w bazie danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dodaj lub zmień swoje zdjęcie Kliknij swój obraz (lub awatar, jeśli go nie masz) w oknie głównym programu Skype dla firm, aby otworzyć pole Opcje. Kliknij przycisk Edytuj lub usuń obraz. Na stronie Moje konto na koncie Office 365 kliknij łącze Przekaż zdjęcie i przejdź do zdjęcia, którego chcesz użyć. Wybierz swoje zdjęcie i kliknij Zapisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Relacja w programie Access ułatwia łączenie danych z dwóch różnych tabel. Każda relacja składa się z pól w dwóch tabelach z odpowiednimi danymi. W przypadku używania w zapytaniu tabel pokrewnych relacja umożliwia programowi Access określenie, które rekordy z każdej tabeli należy połączyć w zestawie wyników. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby sprawdzić, czy serwer NTP działa poprawnie, wystarczy zmienić czas na serwerze NTP, a następnie sprawdzić, czy zmienia się również czas komputera klienckiego. Kliknij Start. Wpisz „cmd” w polu tekstowym i naciśnij „Enter”. Pojawi się narzędzie poleceń. Ostatnio zmodyfikowany: 2025-06-01 05:06

W tym wpisie na blogu przedstawię pomocne wskazówki dotyczące testowania jednostkowego w Javie. Użyj struktury testów jednostkowych. Rozsądnie korzystaj z programowania opartego na testach! Zmierz pokrycie kodu. Tam, gdzie to możliwe, udostępniaj dane testowe na zewnątrz. Użyj asercji zamiast instrukcji drukowania. Zbuduj testy, które mają wyniki deterministyczne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Praktyka inżynierii oprogramowania. ? Inżynieria oprogramowania (SE) zajmuje się opracowywaniem i utrzymywaniem systemów oprogramowania, które zachowują się niezawodnie i wydajnie, są przystępne w rozwoju i utrzymaniu oraz spełniają wszystkie wymagania, które zdefiniowali dla nich klienci. Ostatnio zmodyfikowany: 2025-06-01 05:06

Ile kosztuje przekierowanie poczty USPS? Przekazywanie poczty osobiście na poczcie jest bezpłatne. Przesłanie wniosku online wymaga jednak opłaty w wysokości 1 USD w celu identyfikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oficjalnie stopień ochrony IP68 oznacza, że Gear S2 jest w stanie wytrzymać wodę o głębokości 1,5 metra przez maksymalnie 30 minut. Jednak dla wszystkich celów i celów zarówno Gear S, jak i nowszy Gear S2 są wystarczająco „wodoodporne”, abyś mógł je nosić, gdy kąpać się, pływać, a nawet nurkować z rurką. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najpopularniejszym rozwiązaniem, aby odroczyć ładowanie kodu CSS blokującego renderowanie i zredukować objazdy blokujące renderowanie, nazywa się loadCSS firmy Filament Group. Najnowsza wersja wykorzystuje nie w pełni obsługiwany atrybut rel='preload', który umożliwia asynchroniczne ładowanie CSS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Co więcej, Internet Explorer nie obsługuje AdBlocka. AdBlock to rozszerzenie JavaScript, a IE nie obsługuje rozszerzeń JavaScript. Ostatnio zmodyfikowany: 2025-06-01 05:06

Azure Monitor przechowuje dane dziennika w obszarze roboczym Log Analytics. Obszar roboczy to kontener zawierający dane i informacje o konfiguracji. Użytkownicy, którzy potrzebują dostępu do rejestrowania danych z określonych zasobów przy użyciu kontroli dostępu opartej na rolach platformy Azure (RBAC). Ostatnio zmodyfikowany: 2025-01-22 17:01

Co to jest system informacyjny? Jego rolą jest wspieranie kluczowych aspektów prowadzenia organizacji, takich jak komunikacja, prowadzenie dokumentacji, podejmowanie decyzji, analiza danych i inne. Firmy wykorzystują te informacje do usprawniania swojej działalności biznesowej, podejmowania strategicznych decyzji i zdobywania przewagi konkurencyjnej. Ostatnio zmodyfikowany: 2025-01-22 17:01

„Wyłącznik powietrzny” to urządzenie rozdzielcze, które wykorzystuje powietrze jako dielektryk. Wyłączniki pneumatyczne (ABS) są szeroko instalowane w sieciach dystrybucyjnych do użytku zarówno jako punkty izolacyjne, jak i przełączające. Najczęściej stosowane są w instalacjach zewnętrznych. Ostatnio zmodyfikowany: 2025-01-22 17:01

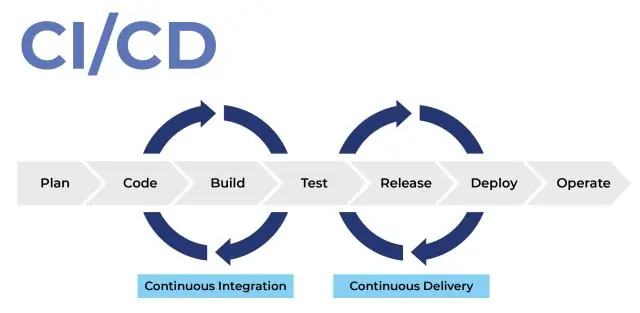

Implementacja potoku CI/CD lub Continuous Integration/Continuous Deployment jest podstawą nowoczesnego środowiska DevOps. Wypełnia lukę między zespołami programistycznymi i operacyjnymi, automatyzując tworzenie, testowanie i wdrażanie aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli serwery Apple i połączenie internetowe nie stanowią problemu, może to oznaczać problem z urządzeniem. Problemy z połączeniem z iTunesStore są zwykle spowodowane dwoma problemami - nieprawidłowymi ustawieniami daty i godziny oraz przestarzałym oprogramowaniem. Najpierw upewnij się, że ustawienia daty, godziny i strefy czasowej są prawidłowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wykaz globalny to rozproszony magazyn danych, który jest przechowywany na kontrolerach domeny (znanych również jako serwery wykazu globalnego) i służy do szybszego wyszukiwania. Zapewnia przeszukiwalny katalog wszystkich obiektów w każdej domenie w wielodomenowych usługach domenowych w usłudze Active Directory (AD DS). Ostatnio zmodyfikowany: 2025-01-22 17:01

Spark można uruchomić za pomocą wbudowanego autonomicznego harmonogramu klastra w trybie lokalnym. Oznacza to, że wszystkie procesy Spark są efektywnie uruchamiane w ramach tej samej JVM, pojedynczej, wielowątkowej instancji Spark. Ostatnio zmodyfikowany: 2025-01-22 17:01