UWAGA: Jeśli chcesz użyć klawisza "Wstaw" na klawiaturze, aby szybko przełączać się między dwoma trybami, kliknij pole wyboru "Użyj klawisza Wstaw, aby kontrolować tryb zastępowania", aby było w nim zaznaczenie. Kliknij „OK”, aby zamknąć okno dialogowe „Opcje słów”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przytrzymaj klawisz Shift, klikając opcję Uruchom ponownie w menu Zamknij lub wyloguj się. Wybierz Rozwiązywanie problemów> Opcje zaawansowane> Ustawienia uruchamiania> Uruchom ponownie. Po ponownym uruchomieniu komputera pojawi się lista opcji. Wybierz 4 lub F4 lub Fn+F4 (zgodnie z instrukcjami wyświetlanymi na ekranie), aby uruchomić komputer w trybie awaryjnym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby ustawić strefę czasową Gmaila: Otwórz Kalendarz Google. Kliknij przycisk Ustawienia z kołem zębatym w prawym górnym rogu Kalendarza Google. Wybierz Ustawienia z menu rozwijanego. Wybierz prawidłową strefę czasową w sekcji Twoja aktualna strefa czasowa:. Kliknij Zapisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Główne gniazdo telefoniczne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najlepszy telewizor 4K na PlayStation 4 Pro w 2019 r. Najlepszy ogólnie: 55-calowy telewizor 4K LG OLED ThinQ B8. Najlepszy stosunek jakości do ceny: 55-calowy telewizor 4K TCL R617. Najlepszy Samsung: QLED 4K Q90 Series 65 cali. Najlepszy telewizor do pokoju gier: telewizor LG ThinQ AI 49 cali. Najlepszy projekt: Samsung Curved UHD 7 Series 55 cali. Ostatnio zmodyfikowany: 2025-01-22 17:01

Phonto to prosta aplikacja, która umożliwia dodawanie tekstu do zdjęć. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przechwytywanie pakietów danych na Wireshark Kliknij pierwszy przycisk na pasku narzędzi zatytułowany „Rozpocznij przechwytywanie pakietów”. Możesz wybrać pozycję menu Przechwytywanie -> Start. Możesz też użyć klawisza Control – E. Podczas przechwytywania Wireshark pokaże Ci pakiety, które przechwytuje w czasie rzeczywistym. Ostatnio zmodyfikowany: 2025-06-01 05:06

Efekt najechania: pop i animacja w tle. Efekt najechania na produkt. Obraz pojawia się w górę i w dół, a tło wysuwa się i jest animowane. Ostatnio zmodyfikowany: 2025-01-22 17:01

Upewnij się, że masz połączenie z siecią Upewnij się, że masz połączenie z siecią. Może to być bezprzewodowe połączenie Wi-Fi. Otwórz przeglądarkę i przejdź do 10.0. 0.1. Wprowadź nazwę użytkownika i hasło. Nazwa użytkownika: adminPassword:hasło. Zmień swoje hasło. Dalej: Przyspiesz połączenie Wi-Fi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Deweloper: Microsoft. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dzięki DocuSign odbiorcy dokumentu klikają łącze, aby otworzyć dokumenty na urządzeniu z dostępem do Internetu (takim jak telefon komórkowy, tablet lub komputer). Zakładki i proste instrukcje prowadzą użytkownika przez proces podpisywania, nawet przy przyjmowaniu podpisu elektronicznego. Odbiorca klika przycisk Zakończ, aby zapisać podpisany dokument. Ostatnio zmodyfikowany: 2025-01-22 17:01

System Zarządzania Bazą Danych MCQ (DBMS) jest jednym z najbardziej punktowanych przedmiotów w Egzaminach Konkurencyjnych. Ci, którzy osiągnęli w niej świetne wyniki, stoją wyżej na zasługach. Aby pomóc uczniom, rozpoczęliśmy nową serię o nazwie Świadomość komputerowa w egzaminach konkurencyjnych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Galaxy Note 9 oferuje pełną gamę kolorów DCI-P3 w 100% i tryb kina cyfrowego, który jest również używany w telewizorach 4K Ultra HD, dzięki czemu Galaxy Note 9 może wyświetlać najnowsze treści wideo w jakości 4K. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jaka jest różnica między projektowaniem włączającym a dostępnością? Podczas gdy projektowanie włączające od samego początku rozważa, jak coś może być łatwo użyteczne i przyjemne dla jak największej liczby osób, dostępność tradycyjnie oznacza zwrócenie szczególnej uwagi na osoby niepełnosprawne. Ostatnio zmodyfikowany: 2025-01-22 17:01

W systemie PS4 przejdź do [Ustawienia] > [Kontrola rodzicielska/Zarządzanie rodziną] > [Zarządzanie rodziną] i wybierz konto dziecka, dla którego chcesz ustawić kontrolę czasu odtwarzania. Ustaw [Strefa czasowa], a następnie wybierz [Ustawienia czasu odtwarzania]. Po ustawieniu ograniczeń wybierz [Zapisz], aby zastosować zmiany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby go uruchomić, kliknij prawym przyciskiem myszy pulpit systemu Windows i wybierz "Właściwości grafiki". Możesz także uruchomić narzędzie "Intel HD Graphics Control Panel" z menu Start. Kliknij ikonę „3D”, gdy pojawi się okno panelu sterowania, aby uzyskać dostęp do ustawień grafiki 3D. Ostatnio zmodyfikowany: 2025-01-22 17:01

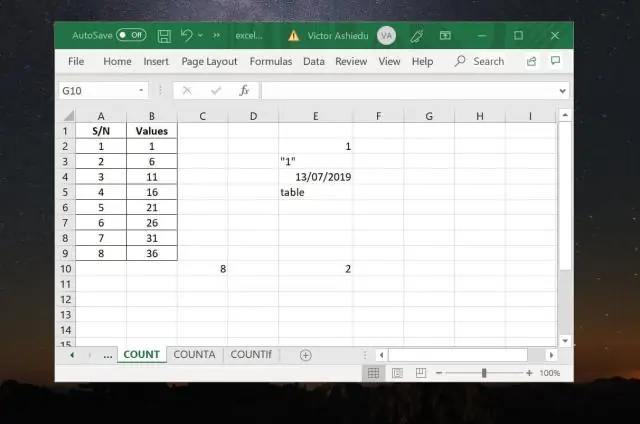

Funkcja LTRIM usuwa spacje wiodące z ciągu. Aby skrócić wiodące zera, musimy użyć funkcji REPLACE z funkcją LTRIM w następujący sposób: SELECT Replace(Ltrim(Replace('0007878', '0', ' ')), ' ', '0') AS Trimmed_Leading_0; WYBIERZ Zamień(Ltrim(Zamień('0007878', '0', ''))), ' ', '0') JAKO. Ostatnio zmodyfikowany: 2025-01-22 17:01

Co musisz wiedzieć przed zakupem używanego laptopa Poznaj swoje potrzeby. Sprawdź korpus laptopa. Sprawdź stan ekranu. Przetestuj klawiaturę i gładzik. Przetestuj porty i napęd CD/DVD. Sprawdź łączność bezprzewodową. Przetestuj kamerę internetową i głośniki. Sprawdź stan baterii. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jednym z najbardziej oczywistych przykładów analgorytmu jest przepis. To skończona lista instrukcji używanych do wykonania zadania. Na przykład, jeśli miałbyś postępować zgodnie z algorytmem tworzenia ciasteczek z mieszanki pudełkowej, postępowałbyś zgodnie z procesem trzy do pięciu kroków opisanym na odwrocie pudełka. Ostatnio zmodyfikowany: 2025-06-01 05:06

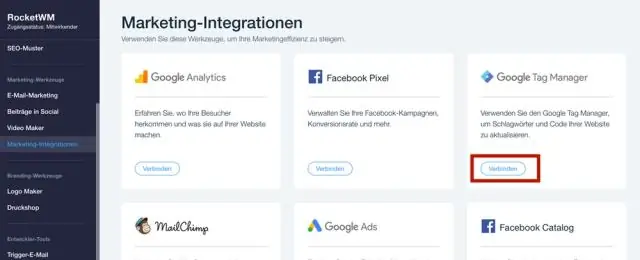

Wtyczki i aplikacje Wtyczki i aplikacje to rozszerzenia innych firm, których można używać na swojej platformie, aby dodać więcej funkcji.Wix nazywa je aplikacjami, a w ekosystemie WordPressa nazywane są wtyczkami. Ostatnio zmodyfikowany: 2025-01-22 17:01

ICT jest jednym z filarów rozwoju gospodarczego w celu uzyskania przewagi konkurencyjnej kraju. Może poprawić jakość życia ludzkiego, ponieważ może być używany jako środek do nauki i edukacji, środek komunikacji masowej w promowaniu i prowadzeniu kampanii praktycznych i ważnych kwestii, takich jak zdrowie i obszar społeczny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chociaż większość z nas wzdrygnęłaby się na myśl o znalezieniu pająka pełzającego po naszych ubraniach, wczesne przesądy sugerują, że ośmionogi skłoter to znak, że masz przed sobą dobry dzień. I odwrotnie, czarny pająk dostrzeżony w twoim domu jest uważany przez niektórych za pewną oznakę śmierci. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pytanie: Co to jest PermSize? Odpowiedź: PermSize to dodatkowa osobna przestrzeń sterty do wartości -Xmx ustawionej przez użytkownika. Sekcja sterty zarezerwowana dla stałego generowania zawiera wszystkie dane odblaskowe dla JVM. Ostatnio zmodyfikowany: 2025-06-01 05:06

Telefony obsługujące Daydream to smartfony stworzone z myślą o rzeczywistości wirtualnej z wyświetlaczami o wysokiej rozdzielczości, ultrapłynną grafiką i czujnikami o wysokiej wierności do precyzyjnego śledzenia głowy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wytrzyj soczewkę i piankę ściereczką z mikrofibry, taką samą jak do czyszczenia okularów lub ekranu komputera. W razie potrzeby zanurz szmatkę w wodzie lub wodzie z mydłem. Jeszcze lepiej zaopatrz się w jedną z naszych wodoodpornych osłon VR, które są łatwiejsze do czyszczenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uzyskaj wyniki zapytania TFS w programie Excel Uruchom program Excel. Otwórz czysty i zupełnie nowy arkusz roboczy (lub kartę, jakkolwiek chcesz go nazwać) Przejdź do karty „Zespół” na wstążce (powinna tam być, w przeciwnym razie spróbuj zainstalować „Eksplorator zespołu”) i wybierz „Nowa lista„ Połącz się z serwerem TFS i wybierz zapytanie TFS. Ostatnio zmodyfikowany: 2025-01-22 17:01

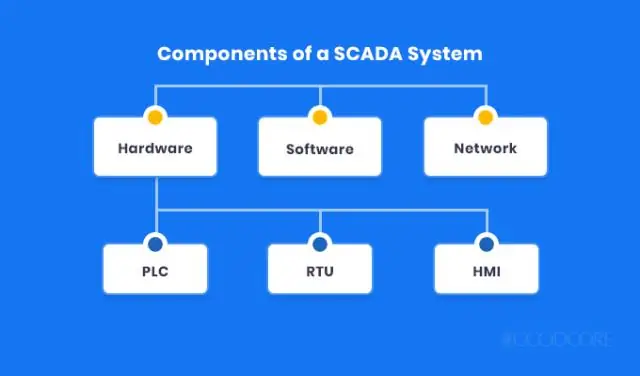

System SCADA zazwyczaj składa się z następujących głównych elementów: Komputery nadzorcze. Zdalne terminale. Programowalne sterowniki logiczne. Infrastruktura komunikacyjna. Interfejs człowiek-maszyna. Pierwsza generacja: „monolityczna” Druga generacja: „Rozproszona” Trzecia generacja: „Sieciowa”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Klawisz TAB. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wyczyść pamięć podręczną aplikacji lub pamięć danych Otwórz aplikację Ustawienia w telefonie. Kliknij Aplikacje i powiadomienia. Kliknij Zobacz wszystkie aplikacje Aplikacja Pamięć. Kliknij Wyczyść pamięć lub Wyczyść pamięć podręczną. Jeśli nie widzisz opcji „Wyczyść pamięć”, kliknij Wyczyść dane. Clearcache: usuwa dane tymczasowe. Niektóre aplikacje mogą otwierać się wolniej przy następnym użyciu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przeglądarka LockDown uniemożliwia uczniom otwieranie innych programów lub robienie zrzutów ekranu na komputerze, na którym biorą udział w teście. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jego wyniki testu AP wynosiły 5 w literaturze angielskiej (jego prawdziwa miłość), 4 w historii USA, 4 w języku niemieckim i 4 w biologii. Gdy zbliżał się do ukończenia szkoły - miał zostać szkołą pożegnalną - przeżył kolejny dreszczyk emocji, dzięki uprzejmości Warner Bros. Ostatnio zmodyfikowany: 2025-06-01 05:06

W zeszłym tygodniu Departament Energii USA i IBM zaprezentowały Summit, najnowszy superkomputer w Ameryce, który ma przywieźć do Ameryki tytuł najpotężniejszego komputera na świecie z Chin, które obecnie dzierżą płaszcz z superkomputerem Sunway TaihuLight. Ostatnio zmodyfikowany: 2025-01-22 17:01

100 Mb/s W związku z tym, ile Mb/s to domowe WiFi Globe? Oferuje szybkie i niezawodne połączenia za pośrednictwem dołączonych promocji, zaczynając od Glob w Dom Plan1299, który ma prędkość do 10 Mb/s oraz 10 GB alokacji danych miesięcznie.. Ostatnio zmodyfikowany: 2025-01-22 17:01

To nie jest nielegalne, ponieważ twój przyjaciel płaci za ich usługi (zakładam). Nie jest to bardziej nielegalne niż konfigurowanie sieci LAN w celu współdzielenia połączenia ze współlokatorem. Jednak udostępnianie Wi-Fi może być sprzeczne z Warunkami korzystania z usług ich usługodawcy internetowego. Są tacy dostawcy usług internetowych, a większość z nich ma dobrą reputację. Ostatnio zmodyfikowany: 2025-01-22 17:01

Konwertuj int na String za pomocą metody Integer.toString() valueOf(int i). Należy do klasy Integer i konwertuje określoną wartość całkowitą na String. dla m.in. jeśli przekazana wartość to 101, zwrócona wartość ciągu będzie wynosić „101”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Umiejętność korzystania z mediów: Umiejętność dostępu, analizowania, oceny i tworzenia mediów w różnych formach. Ma na celu wzmocnienie pozycji obywateli poprzez zapewnienie im kompetencji (wiedzy i umiejętności) niezbędnych do angażowania się w tradycyjne media i nowe technologie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Co to jest plik SVG? Bez zbytniego wchodzenia w szczegóły, plik SVG jest plikiem zaprojektowanym matematycznie, dzięki czemu doskonale współpracuje z Cricut i innymi maszynami do cięcia. W przeciwieństwie do projektowania w pikselach, takich jak JPG lub PNG, jest tworzony za pomocą linii i punktów. Ostatnio zmodyfikowany: 2025-06-01 05:06

– Konie mechaniczne: Moc znamionowa silnika jest jedną z ważnych cech, na które należy zwrócić uwagę. Kup frezarki do drewna z silnikiem o mocy co najmniej 2 KM. Dzieje się tak, ponieważ moc jest potrzebna do przepchnięcia większych kawałków przez kolbę. – Zmienna prędkość: routery o pojedynczej prędkości są dobre tylko wtedy, gdy używasz małych bitów. Ostatnio zmodyfikowany: 2025-06-01 05:06

Urządzenie pamięci masowej o dostępie sekwencyjnym (SASD) to komputerowe urządzenie pamięci masowej, do którego dostęp uzyskuje się sekwencyjnie, a nie bezpośrednio. Na przykład napęd taśmowy to SASD, a napęd dyskowy to urządzenie pamięci masowej o dostępie bezpośrednim (DASD). Ostatnio zmodyfikowany: 2025-01-22 17:01

Ciągła alokacja pamięci to klasyczny model alokacji pamięci, który przypisuje procesowi kolejne bloki pamięci (tj. bloki pamięci mające kolejne adresy). Ciągła alokacja pamięci jest jednym z najstarszych schematów alokacji pamięci. Gdy proces musi zostać wykonany, proces żąda pamięci. Ostatnio zmodyfikowany: 2025-01-22 17:01