W JavaScript istnieją cztery metody tworzenia obiektu: Literały obiektowe. Nowy operator lub konstruktor. Obiekt. stworzyć metodę. Klasa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wyłącz okienko podglądu Aby wyłączyć okienko podglądu, po prostu kliknij je raz. Możesz także użyć skrótu Alt + P. Notatka. Jeśli używasz systemu Windows 7, znajdź grupę Organizuj, otwórz menu kontekstowe Układ i kliknij Okienko podglądu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chociaż ludzie tak naprawdę nie mogą czytać tych 105 000 słów każdego dnia, jest to rzeczywista liczba, która według szacunków dociera do ludzkich oczu i uszu każdego dnia. Po dodaniu zdjęć, filmów, gier itp. osiągamy średnio 34 GB informacji dziennie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zarządzane usługi IT to rozwiązanie dostarczane przez dostawcę usług IT, który łączy zryczałtowaną, nieograniczoną pomoc IT za stałą miesięczną opłatą z proaktywnym monitorowaniem stacji roboczych i infrastruktury IT. Nieproste warunki, usługi zarządzane skupiają się z powrotem na firmie IT. Ostatnio zmodyfikowany: 2025-01-22 17:01

AS2 (Applicability Statement 2) to specyfikacja dotycząca bezpiecznego i niezawodnego przesyłania ustrukturyzowanych danych między firmami przez Internet. Bezpieczeństwo osiąga się za pomocą cyfrowych certyfikatów i szyfrowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto kilka sposobów na utrzymanie w dobrym stanie baterii litowo-jonowych. 1: Trzymaj baterie w temperaturze pokojowej. 2: Pomyśl o zakupie baterii litowo-jonowej o dużej pojemności, zamiast nosić zapasową. 3: Zezwalaj na częściowe rozładowania i unikaj pełnych (zwykle) 4: Unikaj całkowitego rozładowania baterii litowo-jonowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zmienianie lokalizacji pobierania Na komputerze otwórz Chrome. W prawym górnym rogu kliknij Więcej ustawień. U dołu kliknij Zaawansowane. W sekcji „Pobieranie” dostosuj ustawienia pobierania: Aby zmienić domyślną lokalizację pobierania, kliknij Zmień i wybierz miejsce, w którym chcesz zapisać pliki. Ostatnio zmodyfikowany: 2025-01-22 17:01

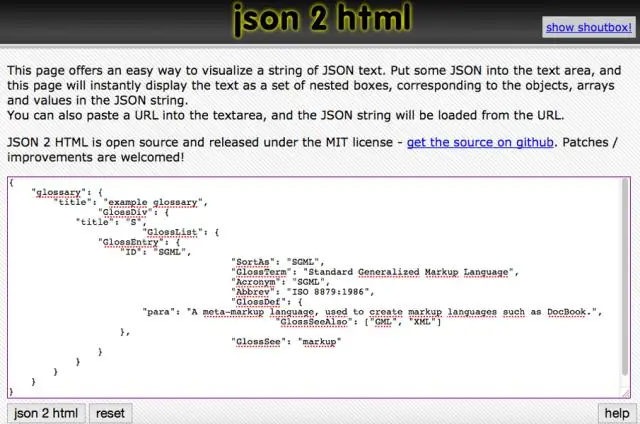

Cel, powód. Możesz zmapować typy danych swojego modelu biznesowego do formatu JSON, korzystając z przykładów. Obiekt JSON to nieuporządkowana kolekcja nazw i wartości. Tablica JSON to uporządkowana sekwencja wartości. Wartość może być ciągiem, liczbą, wartością logiczną, wartością null, obiektem lub tablicą. Ostatnio zmodyfikowany: 2025-01-22 17:01

Domyślnie pliki OST są umieszczane w dowolnej z następujących lokalizacji. dysk:Users AppDataLocalMicrosoftOutlook. dysk:Dokumenty i ustawienia Ustawienia lokalneDane aplikacjiMicrosoftOutlook. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chhatrapati Shahu Ji Maharaj University, Kanpur. Rada ds. Rozwoju Kolegium działa na terenie kampusu uniwersyteckiego od 1981 roku i została odpowiednio zatwierdzona przez Uniwersytecką Komisję Grantową. Ostatnio zmodyfikowany: 2025-01-22 17:01

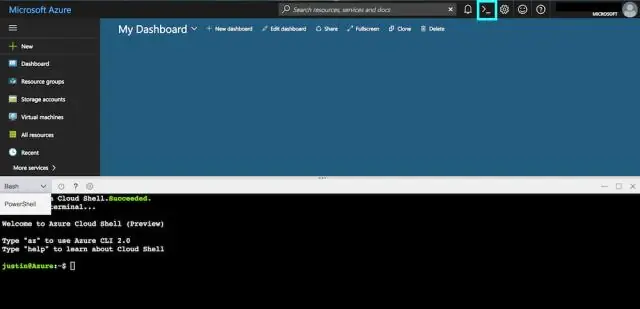

Możesz korzystać z Cloud Shell bezpośrednio z dokumentacji hostowanej na docs.microsoft.com. Jest zintegrowany z dokumentacją Microsoft Learn, Azure PowerShell i Azure CLI - kliknij przycisk „Wypróbuj” we fragmencie kodu, aby otworzyć wciągające środowisko powłoki. Ostatnio zmodyfikowany: 2025-01-22 17:01

Funkcje oprogramowania pośredniego to funkcje, które mają dostęp do obiektu żądania (req), obiektu odpowiedzi (res) i następnej funkcji w cyklu żądanie-odpowiedź aplikacji. Następną funkcją jest funkcja w routerze Express, która po wywołaniu wykonuje oprogramowanie pośrednie następujące po bieżącym oprogramowaniu pośredniczącym. Ostatnio zmodyfikowany: 2025-01-22 17:01

WIDEO Wiesz też, jak wyłączyć mod w Minecrafcie? Wejdź do mC, kliknij „ Mody ” i kliknij mod chcesz wyłączyć i kliknij wyłączyć przycisk:) możesz po prostu usunąć ten mod od Mody do Minecrafta Teczka. tak. Wyłączanie ten mod zrobi to samo.. Ostatnio zmodyfikowany: 2025-01-22 17:01

SYSDATE zwraca bieżącą datę i godzinę ustawione dla systemu operacyjnego, w którym znajduje się baza danych. Typ danych zwracanej wartości to DATE, a zwracany format zależy od wartości parametru inicjującego NLS_DATE_FORMAT. Funkcja nie wymaga argumentów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Odpowiedź: Procesor Intel i5 jest szybszy i mocniejszy niż Intel i3. Dlatego uaktualnienie z i3 do i5 jest dobrym sposobem na poprawę wydajności. Niestety istnieje kilka czynników, które mogą uniemożliwić aktualizację z i3 do i5. Procesor może być zintegrowany z płytą główną. Ostatnio zmodyfikowany: 2025-01-22 17:01

Reprezentacyjny transfer stanu (REST) to styl architektury oprogramowania, który definiuje zestaw ograniczeń używanych do tworzenia usług sieci Web. W usłudze sieci Web RESTful żądania skierowane do identyfikatora URI zasobu wywołają odpowiedź z ładunkiem sformatowanym w formacie HTML, XML, JSON lub innym formacie. Ostatnio zmodyfikowany: 2025-01-22 17:01

7 najważniejszych wzorców śledzenia technik eksploracji danych. Jedną z najbardziej podstawowych technik eksploracji danych jest nauka rozpoznawania wzorców w zestawach danych. Klasyfikacja. Stowarzyszenie. Wykrywanie wartości odstających. Grupowanie. Regresja. Prognoza. Ostatnio zmodyfikowany: 2025-01-22 17:01

SPNEGO. Z tego powodu SPNEGO przychodzi z pomocą. Jest to skrót od Simple and Protected GSS-API Negotiation Mechanism, który zapewnia mechanizm rozszerzania środowiska pojedynczego logowania opartego na protokole Kerberos na aplikacje internetowe. Aplikacja następnie żąda biletu serwisowego z KDC, np. Active Directory. Ostatnio zmodyfikowany: 2025-01-22 17:01

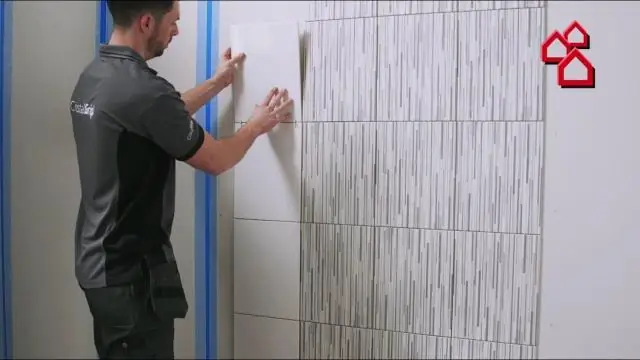

Tak jest w przypadku cięcia wzdłużnego - praktykuje on prowadzenie ręcznej frezarki zgodnie z ruchem wskazówek zegara wokół krawędzi obrabianego przedmiotu. Jak pokazano poniżej, podczas podawania frezarki w „typowym” kierunku (przeciwnie do ruchu wskazówek zegara), krawędzie tnące wiertła podnoszą słoje obrabianego przedmiotu. Ostatnio zmodyfikowany: 2025-06-01 05:06

Konfigurowanie kompilacji ant dla środowiska Java Workspace w środowisku Eclipse Otwórz projekt Java w środowisku Eclipse. Kliknij projekt prawym przyciskiem myszy. Przejdź do eksportu. W sekcji Ogólne wybierz pliki kompilacji Ant i kliknij „Dalej”. Wybierz projekt, który chcesz zbudować, odznacz „Utwórz cel, aby skompilować projekt za pomocą kompilatora Eclipse” i kliknij „Zakończ”. Ostatnio zmodyfikowany: 2025-01-22 17:01

WIDEO Jak długo trwają raporty śledzenia wiadomości? Kiedy prowadzisz śledzenie wiadomości dla wiadomości że są mniej niż 7 dni, wiadomości powinny pojawiają się w ciągu 5-30 minut. Kiedy prowadzisz śledzenie wiadomości dla wiadomości że są starsze niż 7 dni, wyniki mogą Brać do kilku godzin.. Ostatnio zmodyfikowany: 2025-01-22 17:01

Teoria. Ogólnie rzecz biorąc, teoria komunikacji próbuje wyjaśnić wytwarzanie informacji, sposób ich przekazywania, metody wykorzystywane do jej przekazywania oraz sposób tworzenia i udostępniania w ten sposób znaczenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Usuwanie zajęć Kliknij kartę „Moje zajęcia” w prawym górnym rogu. Wybierz zajęcia, które chcesz usunąć. Kliknij przycisk „Opcje zajęć” po prawej stronie zajęć, a pojawi się wyskakujące okienko. Kliknij czerwony przycisk „Usuń klasę” na dole okna. Ostatnio zmodyfikowany: 2025-01-22 17:01

Hadoop i jego struktury są napisane w Javie, a Java jest obowiązkowa dla programisty Hadoop. Nie możesz nauczyć się Hadoop bez znajomości języka Java. Podstawowa znajomość języka Java jest dobra do rozpoczęcia nauki. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dlatego, aby mieć znaczenie, mówimy, że oznacza kopię grzecznościową. Oczywiście może mieć więcej sensu, jeśli po prostu zmienimy skrót na coś innego, jak cp dla „kopia dostarczona” lub cf dla „kopia dostarczona” lub ct dla „kopia do” lub może po prostu napiszemy słowo kopia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Skany Xmas czerpią swoją nazwę z zestawu flag, które są włączone w pakiecie. Skanowania te mają na celu manipulowanie flagami PSH, URG i FIN nagłówka TCP. Innymi słowy, skanowanie Xmas w celu zidentyfikowania portów nasłuchujących w docelowym systemie wyśle określony pakiet. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dokumenty techniczne są dominującymi czcionkami inserif. Popularne opcje to Palatino, Sabon, Minion, Caslon, Cambria i Garamond (lub czcionki, które są z nimi powiązane). Wśród czcionek bezszeryfowych często używa się Helvetica i Calibri. Ostatnio zmodyfikowany: 2025-06-01 05:06

#228b22 Informacje o kolorze W przestrzeni kolorów RGB szesnastkowy numer #228b22 (znany również jako leśna zieleń) składa się z 13,3% czerwonego, 54,5% zielonego i 13,3% niebieskiego. Podczas gdy w przestrzeni kolorów CMYK składa się z 75,5% cyjanu, 0% magenta, 75,5% żółtego i 45,5% czarnego. Ostatnio zmodyfikowany: 2025-01-22 17:01

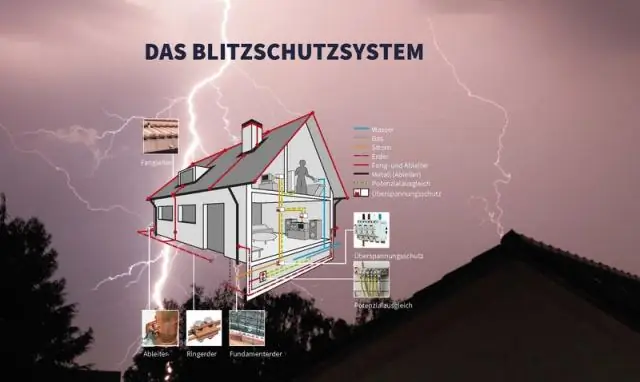

Ze względu na to, że wtykowe urządzenia przeciwprzepięciowe nie są w stanie chronić całego domu, zdecydowanie zalecamy inwestycję w ochronę przeciwprzepięciową całego domu. Te urządzenia zabezpieczające są instalowane bezpośrednio w skrzynce z wyłącznikami, aby chronić każdy obwód w domu, w tym linie danych, telefon i kable. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zmienianie lokalnej wersji TypeScript Otwórz projekt w programie VS Code. Zainstaluj żądaną wersję TypeScript lokalnie, na przykład npm install --save-dev typescript@2.0.5. Otwórz ustawienia obszaru roboczego kodu VS (F1 > Otwórz ustawienia obszaru roboczego) Aktualizacja/wstaw „typescript.tsdk”: „./node_modules/typescript/lib”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przestrzeń nazw Mvc Zawiera klasy i interfejsy, które obsługują wzorzec MVC dla aplikacji sieci Web ASP.NET. Ta przestrzeń nazw zawiera klasy, które reprezentują kontrolery, fabryki kontrolerów, wyniki akcji, widoki, widoki częściowe i powiązania modeli. System. Ostatnio zmodyfikowany: 2025-01-22 17:01

Istnieją różne sposoby projektowania sieci ze strefą DMZ. Druga lub wewnętrzna zapora zezwala tylko na ruch ze strefy DMZ do sieci wewnętrznej. Jest to uważane za bezpieczniejsze, ponieważ dwa urządzenia musiałyby zostać zhakowane, zanim atakujący uzyska dostęp do wewnętrznej sieci LAN. Ostatnio zmodyfikowany: 2025-01-22 17:01

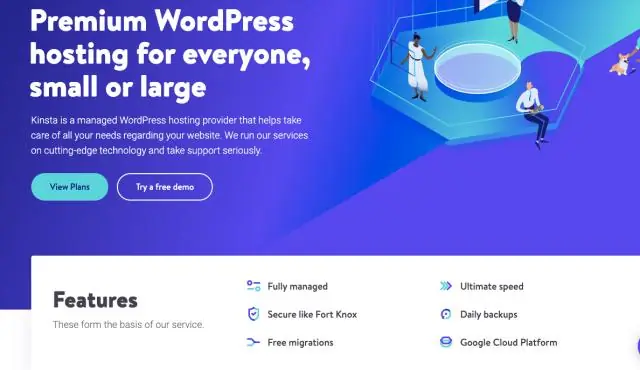

Jak wspomniałem wcześniej, podstawową różnicą między planem „WordPress Hosting” a standardowym planem „Web Hosting” dla firmy hostingowej jest to, że wiedzą, co będzie działać na określonym serwerze. Ponieważ wiedzą, co będzie działać, mogą skonfigurować serwer i przydzielić zasoby specjalnie dla WordPress. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij i przytrzymaj puste miejsce na ekranie głównym. Dotknij WIDŻETY. Wybierz aplikację i przeciągnij ją na ekran główny. Ikona aplikacji została pomyślnie dodana. Dotknij WIDŻETY Dotknij i przytrzymaj ikonę do usunięcia na ekranie głównym. Przeciągnij ikonę do góry. Zatrzymaj się w obszarze Usuń. Gdy ikona zmieni kolor na szary, zwolnij, aby usunąć ją z ekranu głównego. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tile fizycznie łączy się z dowolnym elementem i paruje z urządzeniem iOS lub Android przez Bluetooth, aby monitorować jego lokalizację. Po aktywacji użytkownicy mogą zdalnie pingować lokalizator Tile, aby na przykład znaleźć zagubioną parę kluczy lub zlokalizować upuszczony portfel za pomocą unikalnej funkcji wyszukiwania społecznościowej Tile. Ostatnio zmodyfikowany: 2025-06-01 05:06

Insignia Flex 10.1 NS-P10A7100 (32 GB) to większy tablet z 10-calowym ekranem. Tablet posiada procesor Intel Atom z 4 rdzeniami. Działa na systemie operacyjnym Android 6. Ma pamięć 1 GB i jest dostępny z pamięcią 32 GB. Możesz dodać kartę pamięci microSD, aby uzyskać więcej miejsca. Ostatnio zmodyfikowany: 2025-01-22 17:01

Po pierwsze, wezwania do sądu mogą doręczać tylko szeryfowie, konstable, zastępcy, urzędnicy sądowi lub doradcy procesowi. Inni dorośli w wieku powyżej 18 lat mogą doręczać wezwanie do sądu, jeśli nie są zaangażowani w sprawę i pod warunkiem, że mają na to pisemny nakaz sądu dający im zgodę. Ostatnio zmodyfikowany: 2025-01-22 17:01

1 Odpowiedz sklonuj swój projekt GitHub. cd w tym lokalnym klonie. wykonaj git --work-tree=/path/to/unzip/project diff, aby sprawdzić, czy Twój zip różni się od wersji sklonowanej z git hub: jeśli tak, dodaj git i zatwierdź. wznowić pracę z lokalnym klonem (który jest repozytorium git). Ostatnio zmodyfikowany: 2025-01-22 17:01

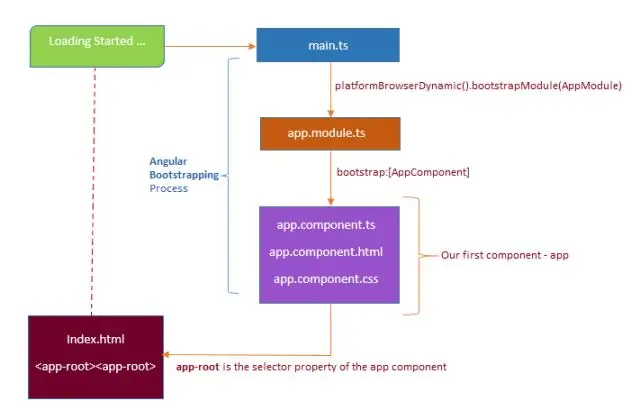

Bootstrapping to technika inicjowania lub ładowania naszej aplikacji Angular. Przejrzyjmy nasz kod stworzony w Utwórz swój pierwszy nowy projekt Angular i zobaczmy, co dzieje się na każdym etapie i jak nasz AppComponent jest ładowany i wyświetla „aplikacja działa!”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ochronniki przeciwprzepięciowe rzeczywiście chronią komputery i inne urządzenia elektroniczne przed przepięciami i najbardziej odległymi uderzeniami piorunów, ale nie mogą zapobiec uszkodzeniu podłączonych urządzeń przez bezpośrednie uderzenie pioruna. Ostatnio zmodyfikowany: 2025-01-22 17:01