Realizacja wdrożeń w wielu chmurach może być bardzo trudna, ponieważ wiele istniejących narzędzi do zarządzania infrastrukturą jest specyficznych dla chmury. Terraform jest niezależny od chmury i umożliwia użycie jednej konfiguracji do zarządzania wieloma dostawcami, a nawet do obsługi zależności między chmurami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Obraz: Google. We wtorek dział Google Jigsaw opublikował quiz, który testuje zdolności użytkowników do identyfikowania wiadomości phishingowych. Quiz sprawdza serię e-maili, aby sprawdzić, czy rozpoznajesz charakterystyczne oznaki phishingu. „Wyłudzanie informacji jest zdecydowanie najczęstszą formą cyberataku” – wyjaśnia Jigsaw we wpisie na blogu. Ostatnio zmodyfikowany: 2025-01-22 17:01

We Flutter wystarczy kilka kroków, aby umieścić tekst, ikonę lub obraz na ekranie. Wybierz widżet układu. Utwórz widoczny widżet. Dodaj widoczny widżet do widżetu układu. Dodaj widżet układu do strony. Ostatnio zmodyfikowany: 2025-01-22 17:01

Na iPhonie lub iPadzie przejdź do Chrome w AppStore. Stuknij Pobierz. Stuknij Zainstaluj. Wprowadź swoje hasło Apple IDPassword i dotknij OK. Ostatnio zmodyfikowany: 2025-01-22 17:01

Konfiguracja 1Podłącz kartę USB do portu szeregowego i określ jej numer portu COM, otwierając Menedżera urządzeń systemu Windows (sterownik musi być wcześniej zainstalowany dla karty). 2Otwórz PuTTY i kliknij Serial w Kategorii: Połączenie. 3Wybierz Kategoria: Sesja, kliknij przycisk radiowy Serial. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz pisać skrypty awk dla złożonych operacji lub możesz używać awk z wiersza poleceń. Nazwa oznacza Aho, Weinberger i Kernighan (tak, Brian Kernighan), autorów języka, który powstał w 1977 roku, stąd dzieli tego samego ducha Uniksa, co inne klasyczne narzędzia *nix. Ostatnio zmodyfikowany: 2025-01-22 17:01

Często w skrócie c/o, „opieka” oznacza przez kogoś lub przez kogoś. To zdanie wskazuje, że coś ma być dostarczone do adresata, gdzie normalnie nie otrzymuje on korespondencji. W praktyce oznacza to, że poczta wie, że odbiorca nie jest zwykłym odbiorcą pod tym adresem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Metoda concat() ciągu Java łączy wiele ciągów. Ta metoda dołącza określony ciąg na końcu danego ciągu i zwraca połączony ciąg. Możemy użyć metody concat(), aby połączyć więcej niż jeden ciąg. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ile zwrotu możesz się spodziewać po pierwszym tweecie dnia? Odpowiedź: około 25,62 USD. To wniosek, do którego SumAll, firma zajmująca się wizualizacją i analizą danych, doszła po przeglądzie ponad 900 działań swoich klientów w mediach społecznościowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

W Eksploratorze magistrali usług przejdź do Plik à Połącz (lub naciśnij Ctrl + N). Spowoduje to otwarcie okna Połącz, w którym możesz ręcznie wprowadzić parametry połączenia lub wybrać spośród wstępnie zapisanych parametrów połączenia usługi Service Bus. Aby zapisać ciąg połączenia, musisz edytować „ServiceBusExplorer.exe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Świadek może w każdej chwili odmówić odpowiedzi na pytanie, domagając się ochrony na podstawie Piątej Poprawki. Osoba zeznająca jest oskarżonym w sprawie karnej: jest to rozszerzenie ochrony wynikającej z Piątej Poprawki. Ostatnio zmodyfikowany: 2025-01-22 17:01

GoPro HERO5 Czarny. HERO5 Black to równowaga między wydajnością i wygodą dzięki wideo 4K, sterowaniu głosowemu, łatwemu w obsłudze wyświetlaczowi dotykowemu i wodoodpornej konstrukcji. Teraz dzięki QuikStories HERO5 Black automatycznie wysyła Twoje nagranie do Twojego telefonu, gdzie przekształca się w niesamowity edytowany film. Ostatnio zmodyfikowany: 2025-01-22 17:01

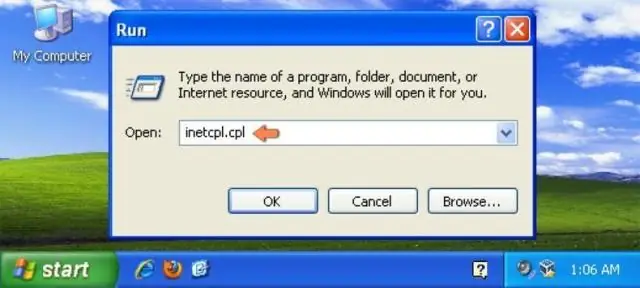

Jak zresetować Internet Explorer do ustawień domyślnych (Przewodnik pomocniczy) Otwórz Internet Explorer, kliknij ikonę koła zębatego w prawym górnym rogu przeglądarki, a następnie wybierz „Opcje internetowe„. W oknie dialogowym „Opcje internetowe” wybierz zakładkę „Zaawansowane”, a następnie kliknij przycisk „Resetuj”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przyszłość to obiekt, który może pobrać wartość z jakiegoś obiektu lub funkcji dostawcy, prawidłowo synchronizując ten dostęp, jeśli występuje w różnych wątkach. „Właściwe” przyszłości to przyszłe obiekty powiązane ze stanem współdzielonym i konstruowane przez wywołanie jednej z następujących funkcji: async. Ostatnio zmodyfikowany: 2025-01-22 17:01

Innymi słowy, Google+ to tylko jeden z aspektów Google Moja Firma, który zawiera wiele innych funkcji. Chociaż Google+ to samodzielna rzecz, GooglemyBusiness umożliwia łączenie kont, dzięki czemu firma działa jak pulpit nawigacyjny dla Twojej firmyonline. Ostatnio zmodyfikowany: 2025-06-01 05:06

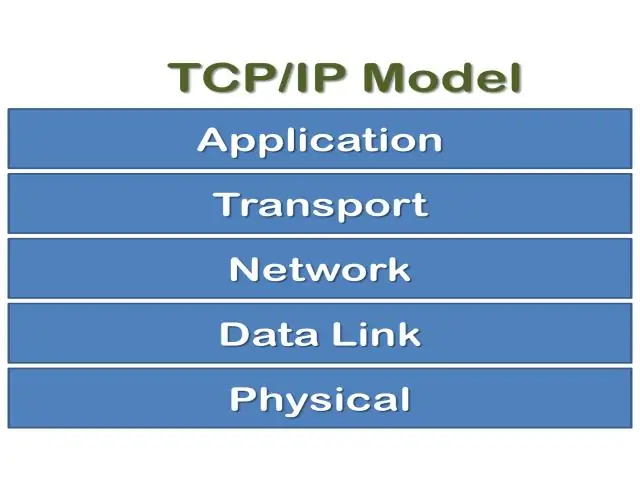

TCP (Transmission Control Protocol) to standard określający sposób nawiązywania i utrzymywania konwersacji sieciowej, za pośrednictwem której programy użytkowe mogą wymieniać dane. TCP współpracuje z protokołem internetowym (IP), który określa sposób, w jaki komputery wysyłają do siebie pakiety danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Apache Software Foundation to zdecentralizowana społeczność programistów typu open source. Projekty Apache charakteryzują się wspólnym, opartym na konsensusie procesem rozwoju oraz otwartą i pragmatyczną licencją na oprogramowanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pretty Links to zabójcza wtyczka dla osób, które chcą wyczyścić swoje linki partnerskie, śledzić kliknięcia z wiadomości e-mail, ich linki na Twitterze, aby pochodziły z własnej domeny lub ogólnie zwiększyć zasięg swojej witryny, rozpowszechniając te linki na forach lub w komentarzach na innych blogach. Ostatnio zmodyfikowany: 2025-06-01 05:06

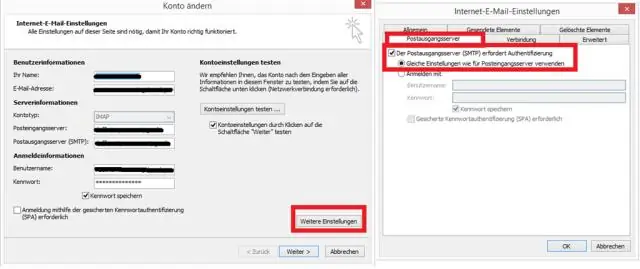

Aby sprawdzić rozmiar skrzynki pocztowej, w widoku Poczta kliknij swoje konto. Kliknij opcję Folder > Właściwości folderu.Kliknij opcję Rozmiar folderu u dołu okienka. Zobaczysz, że rozmiar skrzynki pocztowej i każdego podfolderu jest wskazywany w kilobajtach (KB). Ostatnio zmodyfikowany: 2025-01-22 17:01

Istnieje wiele kątów kamery, takich jak ujęcie pod dużym kątem, ujęcie pod niskim kątem, widok z lotu ptaka i widok z lotu ptaka. Punkt widzenia to pozorna odległość i kąt, z którego kamera ogląda i rejestruje obiekt. Obejmują one również kąt kamery na poziomie oczu i ujęcie z punktu widzenia. Ostatnio zmodyfikowany: 2025-06-01 05:06

Przesyłanie strumieniowe do Vimeo Live nie jest bezpłatne. Musisz kupić PRO Live, Business Live lub mieć plan Custom Live, aby przesyłać strumieniowo. Wysyłasz tylko jeden strumień na żywo RTMP do Vimeo Live, a następnie przesyłasz go z Vimeo do Twitcha, YouTube, Periscope lub dowolnej innej platformy strumieniowej, która akceptuje strumień RTMP. Ostatnio zmodyfikowany: 2025-01-22 17:01

WIDEO W ten sposób, jak wykonywane są suche transfery? Suche transfery to rodzaj kalkomanii, które można nakładać bez wody lub innego rozpuszczalnika. Stworzyć własne suchy transfer , możesz użyć suchy transfer papier w drukarce, aby wydrukować obraz lub tekst, a następnie nałóż go jak kupiony w sklepie suchy transfer .. Ostatnio zmodyfikowany: 2025-01-22 17:01

Bell zmarł spokojnie 2 sierpnia 1922 roku w swoim domu w Baddeck na wyspie Cape Breton w Nowej Szkocji w Kanadzie. Krótko po jego śmierci cały system telefoniczny został wyłączony na jedną minutę w hołdzie jego geniuszowi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Niejawne przyznanie OAuth2 jest wariantem innych przyznań autoryzacji. Umożliwia klientowi uzyskanie tokena dostępu (oraz id_token w przypadku korzystania z OpenId Connect) bezpośrednio z punktu końcowego autoryzacji, bez kontaktowania się z punktem końcowym tokena ani uwierzytelniania klienta. Ostatnio zmodyfikowany: 2025-01-22 17:01

Skrypt R można otworzyć w programie RStudio, przechodząc do pozycji Plik > Nowy plik > Skrypt R na pasku menu. RStudio otworzy wtedy nowy skrypt nad panelem konsoli, jak pokazano na rysunku 1-7. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jak zrobić marzycielski efekt tęczy Pobierz edytor zdjęć PicsArt i narzędzie do tworzenia kolaży na iOS, Android lub Windows. Otwórz swoje zdjęcie w edytorze zdjęć i dotknij ikony naklejki. Powiększ naklejkę i umieść ją na zdjęciu. Stuknij gumkę u góry ekranu i przesuń palcem wzdłuż boku naklejki, aby zmiękczyć krawędzie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wygląd ProgressDialog można replikować, umieszczając ProgressBar w AlertDialog. Nadal możesz z niego korzystać, ale Android nie chce, abyś go używał, dlatego jest przestarzały. Ostatnio zmodyfikowany: 2025-01-22 17:01

Originally Answered: dlaczego słuchawki z redukcją szumów wymagają baterii? Mają „aktywne” obwody. Obwody mierzą hałas otoczenia i zwracają to samo w przeciwnej polaryzacji, aby słyszalnie zlikwidować hałas. Po lewej stronie moich słuchawek Bose QuietComfort 25 słychać nieszczelny, wysoki dźwięk. Ostatnio zmodyfikowany: 2025-01-22 17:01

Base64 używa 4 znaków ascii do kodowania 24-bitów (3 bajty) danych. Aby zakodować, dzieli trzy bajty na 4 6-bitowe liczby. Liczba 6-bitowa może reprezentować 64 możliwe wartości. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uzyskaj dostęp do lokalnego hosta usług IIS z innego komputera Otwórz cmd jako administrator. Zezwól na dostęp do portów przez zaporę. > netsh advfirewall firewall add rule name='Open Port 3000' dir=in action=allow protocol=TCP localport=3000. Dodaj nazwy hostów do lokalnej konfiguracji usług IIS. A) Przejdź do „DocumentsIISExpressconfig”. Ostatnio zmodyfikowany: 2025-01-22 17:01

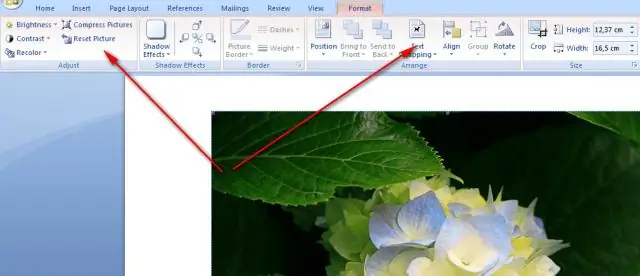

Aby wstawić obraz do dokumentu, po prostu użyj polecenia „includegraphics” w menu „LaTeX”. Następnie kliknij przycisk „przeglądarka” w oknie dialogowym, aby wybrać plik graficzny. Uwaga: jeśli klikniesz przycisk „+”, automatycznie zostanie dodane „figurowe” środowisko LaTeX. Ostatnio zmodyfikowany: 2025-01-22 17:01

Driver Restore (firmy 383 Media, Inc) to oprogramowanie do aktualizacji sterowników, które sprawdza dostępność nowych sterowników na komputerze użytkownika. Zawsze należy zachować ostrożność podczas instalowania oprogramowania, ponieważ często instalator oprogramowania zawiera opcjonalne instalacje, takie jak ten Driver Restore potencjalnie niechciany program. Ostatnio zmodyfikowany: 2025-01-22 17:01

Chociaż nasza jednostka kontrolna ma sugerowaną cenę detaliczną w wysokości 1179 USD, ThinkPad T420 zaczyna się już od 789 USD. Za tę cenę otrzymujesz procesor Core i3 2,1 GHz, zintegrowaną grafikę, wyświetlacz 1366 x 768, ale ten sam dysk twardy 500 GB i 4 GB pamięci RAM, co nasza jednostka kontrolna. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby użyć TWAIN do skanowania obrazów do programu Photoshop: Otwórz program Photoshop 32-bitowy, klikając skrót „Adobe Photoshop CS6 (32-bitowy)”. Wybierz Plik > Importuj > [nazwa skanera]. Ostatnio zmodyfikowany: 2025-01-22 17:01

Main.js. wypełniacze. js służy do zapewnienia kompatybilności naszej aplikacji z różnymi przeglądarkami. Ponieważ piszemy kod z najnowszymi funkcjami i nie wszystkie przeglądarki obsługują takie funkcje. scripts.js zawiera skrypty, które deklarujemy w sekcji scripts pliku angular.json 'scripts': [. Ostatnio zmodyfikowany: 2025-06-01 05:06

Całkowicie automatyczny przełącznik źródeł zasilania monitoruje napięcie wejściowe z sieci przez całą dobę. Gdy zasilanie z sieci zostanie przerwane, automatyczny przełącznik transferu natychmiast wykryje problem i zasygnalizuje uruchomienie generatora. Ostatnio zmodyfikowany: 2025-01-22 17:01

Co to jest izolacja migawek odczytu zatwierdzonego? Pomysł kryjący się za Izolacją Migawki Popełnionej Odczytu jest następujący: zamiast blokowania rekordu podczas fazy odczytu za pomocą Blokady współdzielonej, SQL Server w przejrzysty sposób zwróci starą, zatwierdzoną wersję rekordu z magazynu wersji. Magazyn wersji jest przechowywany w TempDb. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ograniczenie nakładania się - ograniczenie nakładania się określa, czy dwie podklasy mogą zawierać tę samą jednostkę. Ostatnio zmodyfikowany: 2025-01-22 17:01

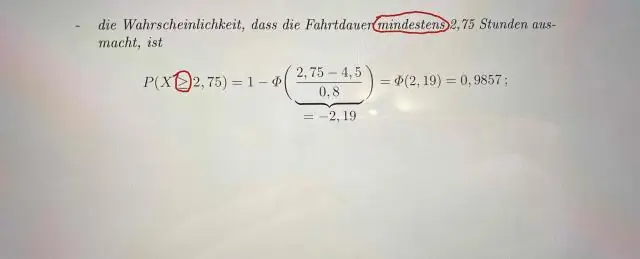

Zasada dodawania 2: Gdy dwa zdarzenia, A i B, nie wykluczają się wzajemnie, zachodzi pewne nakładanie się tych zdarzeń. Prawdopodobieństwo wystąpienia A lub B jest sumą prawdopodobieństwa każdego zdarzenia minus prawdopodobieństwo nałożenia się. P(A lub B) = P(A) + P(B) - P(A i B). Ostatnio zmodyfikowany: 2025-01-22 17:01

Przegląd. Pod wieloma względami Olark to interesująca firma. Założona w 2009 roku jest w pełni zdalnym zespołem z pracownikami rozsianymi po całym świecie. Jest to również jedno z najpopularniejszych narzędzi do czatu na żywo, które twierdzi, że obsługuje ponad 12 000 firm. Ostatnio zmodyfikowany: 2025-06-01 05:06