Mówiąc najprościej, bezpieczeństwo ukrytej dotacji jest złamane nie do naprawienia. Jest podatny na wyciek tokenów dostępu, co oznacza, że atakujący może wykraść ważne tokeny dostępu i wykorzystać je dla własnej korzyści. Muszą zostać wymienione na tokeny w bezpośrednim żądaniu zabezpieczonym HTTPS z punktem końcowym tokena serwera autoryzacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Słowniczek dystanse Zobacz dystanse. kołki okrągłe plastikowe lub metalowe kołki, które oddzielają płytę główną od obudowy, dzięki czemu elementy z tyłu płyty głównej nie dotykają obudowy. Ostatnio zmodyfikowany: 2025-01-22 17:01

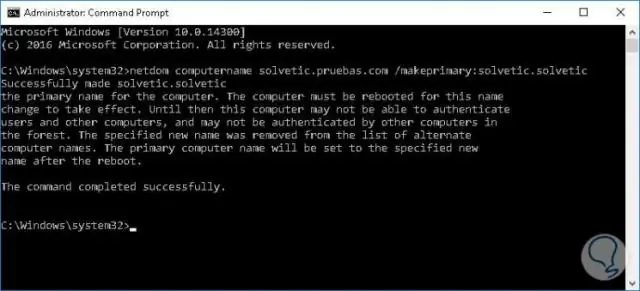

Kliknij Ctrl + Shift + ESC, aby otworzyć Menedżera zadań.Alternatywnie możesz kliknąć prawym przyciskiem myszy pasek zadań lub kliknąć Ctrl + Alt + Del w dowolnym miejscu w systemie Windows i wybrać Menedżera zadań. Jeśli widzisz kompaktową wersję systemu Windows 1o, kliknij Więcej szczegółów i upewnij się, że jesteś na karcie Procesy. Ostatnio zmodyfikowany: 2025-01-22 17:01

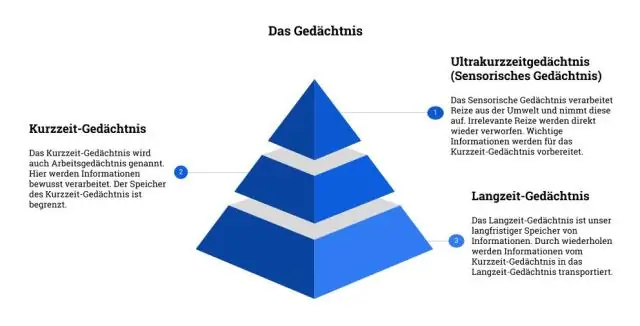

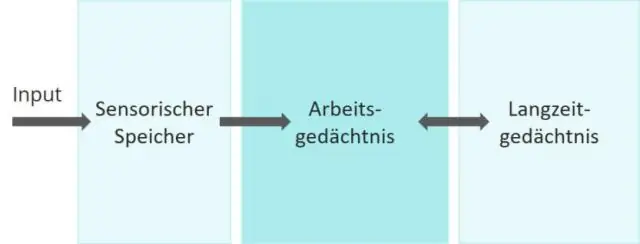

Przetwarzanie informacji przez ludzi to podejście do badania ludzkiej myśli i zachowania, opracowane od lat 50. XX wieku jako alternatywa dla popularnych wówczas podejść behawioralnych. Jest to podejście poznawcze często utożsamiane ze współczesną psychologią poznawczą. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zarówno TCP, jak i UDP są protokołami używanymi do wysyłania bitów danych - znanych jako pakiety - przez Internet. Oba są oparte na protokole internetowym. Innymi słowy, czy wysyłasz pakiet przez TCP czy UDP, pakiet jest wysyłany na adres IP. Ostatnio zmodyfikowany: 2025-06-01 05:06

VACUUM odzyskuje miejsce zajmowane przez martwe krotki. W normalnym działaniu PostgreSQL krotki, które zostały usunięte lub przestarzałe przez aktualizację, nie są fizycznie usuwane ze swojej tabeli; pozostają obecne aż do zakończenia PRÓŻNI. ANALIZA PRÓŻNI wykonuje PRÓŻNIĘ, a następnie ANALIZĘ dla każdego wybranego stołu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Włącz pliki cookie w Safari na iPhonie Otwórz aplikację „Ustawienia”. Wróć do ekranu głównego, naciskając okrągły przycisk pod ekranem. Przewiń i dotknij pozycji „Safari”. Przewiń w dół i wybierz swoje preferencje dotyczące plików cookie. Skonfigurowałeś swoje ustawienia plików cookie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Gatunek oprogramowania: ciągła integracja. Ostatnio zmodyfikowany: 2025-06-01 05:06

Uwaga: MySQL jest domyślnie instalowany i uruchamiany na standardowej instalacji systemu Windows. Jeśli Twój serwer został utworzony z minimalną instalacją, poniższe kroki zainstalują MySQL na serwerze. Ostatnio zmodyfikowany: 2025-01-22 17:01

mniszek W związku z tym, jakim filmem jest Biblia? Barbie Fairytopia: Syrenka - Biblia to „Głos” Jaką piosenkę śpiewa biblia w Mermaidii? Aria Królowej Nocy W ten sposób jak nazywa się Barbie w Fairytopii? W tej animowanej kontynuacji do Bajtopia , Elina (grana przez lalka Barbie ) prosi o pomoc syrenę Nori, aby uratować swojego przyjaciela Nalu, syrego księcia, który został schwytany przez niegodziwą Lavernę.. Ostatnio zmodyfikowany: 2025-01-22 17:01

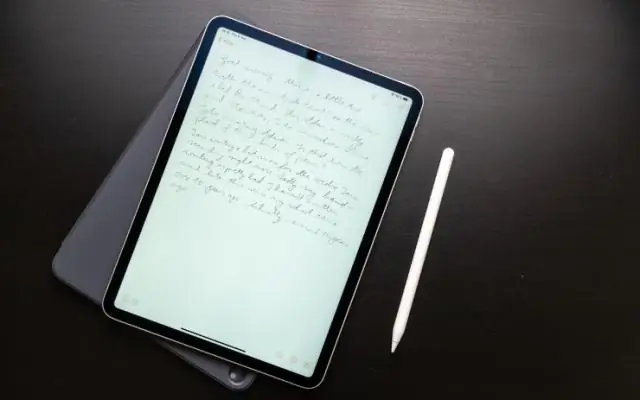

Oto bliższe przyjrzenie się fajnym rzeczom iPada Pro, w tym niektórym, o których na pewno nie wiesz. Uruchom dwie aplikacje w tym samym czasie. Odtwórz obraz filmowy w obrazie. Skanuj dokumenty. Rób notatki za pomocą Apple Pencil. Dyktuj wiadomości. Otwórz aplikacje z Siri. Edytuj dokumenty Word, PowerPoint i Excel. Podpisz dokumenty. Ostatnio zmodyfikowany: 2025-01-22 17:01

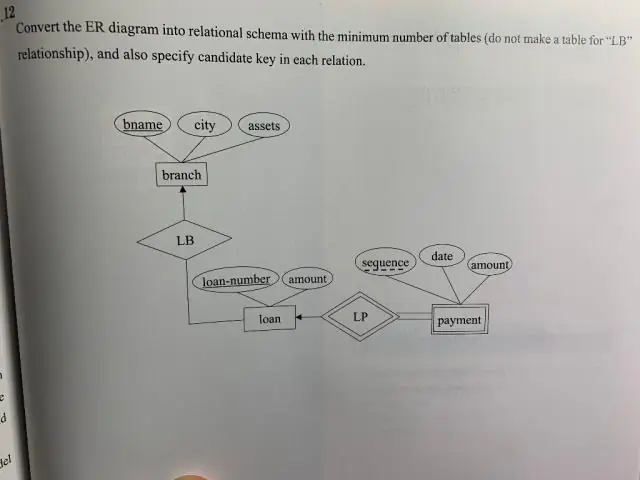

OBYDWA diagramy służą całkiem RÓŻNYM celom: ERD: aby zwykli śmiertelni użytkownicy końcowi (i właściciele firm) ZROZUMILI model danego rozwiązania biznesowego; oraz SCHEMAT DANYCH: „plan” używany przez administratorów baz danych do BUDOWANIA baz danych oraz przez DEWELOPERÓW do KONSUMPCJI danych w tej bazie danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zaktualizowano 24 lipca 2018 r. Zawężenie semantyczne to rodzaj zmiany semantycznej, dzięki której znaczenie słowa staje się mniej ogólne lub inkluzywne niż jego wcześniejsze znaczenie. Znany również jako specjalizacja lub ograniczenie. Proces odwrotny nazywa się poszerzaniem lub uogólnianiem semantycznym. Ostatnio zmodyfikowany: 2025-01-22 17:01

6 odpowiedzi. Ogólnie rzecz biorąc, klasa powinna być abstrakcyjna, gdy nie masz absolutnie żadnego powodu, aby tworzyć instancję tej klasy. Załóżmy na przykład, że masz klasę Shape, która jest nadklasą trójkąta, kwadratu, koła itp. Ostatnio zmodyfikowany: 2025-01-22 17:01

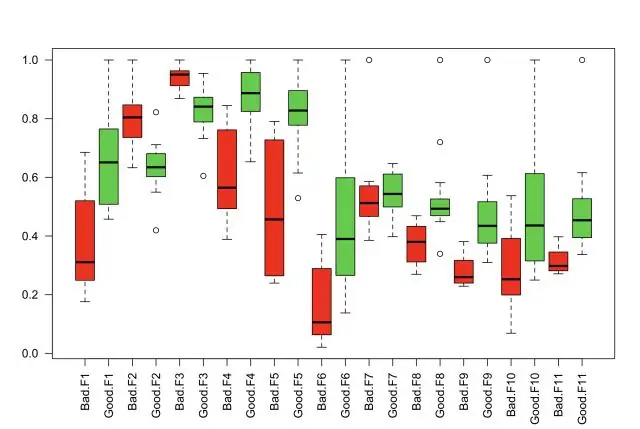

Wiele krzywych na tym samym wykresie Utwórz pierwszy wykres za pomocą funkcji plot(). Dla kolejnych wykresów nie używaj funkcji plot(), która nadpisze istniejący wykres. Zamiast tego każda z kolejnych krzywych jest wykreślana za pomocą funkcji points() i lines(), których wywołania są podobne do funkcji plot(). Ostatnio zmodyfikowany: 2025-01-22 17:01

Najnowsza wersja to macOS Catalina Najnowszy system operacyjny Mac firmy Apple ismacOS10.15, znany również jako macOS Catalina. To piętnaste główne wydanie systemu operacyjnego Mac. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zdecydowanie zaleca się umieszczenie mapy witryny w katalogu głównym serwera HTML; czyli umieść go pod adresem http://example.com/sitemap.xml. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dig to narzędzie wiersza poleceń do sprawdzania DNS. Zarówno dig, jak i host były narzędziami zaprojektowanymi w celu rozwiązania problemów związanych ze skryptami i prostotą zapytań w nslookup.nslookup był pierwszym narzędziem do odpytywania DNS. To naprawdę CLI (interfejs wiersza poleceń) do interakcji z DNS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Istnieją dwa popularne sposoby łączenia dwóch instrukcji if: jedna w instrukcjiT lub instrukcjaF drugiej. Obydwa są nazywane „zagnieżdżonymi oświadczeniami jeśli”, a te ostatnie można również zapisać w formie „wieloalternatywnych decyzji”. Należy pamiętać, że oba są różne od siebie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Możesz także nacisnąć jednocześnie klawisze „Ctrl” i „T”, aby otworzyć stronę NewTab w przeglądarce. Aby usunąć wszystkie dane przeglądania na raz, kliknij "Narzędzia" w menu Chrome, a następnie kliknij "Wyczyść dane przeglądania". Wyświetlane są opcje ClearBrowsing Data. Ostatnio zmodyfikowany: 2025-01-22 17:01

Parametr nagłówka „x5c” (łańcuch certyfikatów X.509) zawiera certyfikat klucza publicznego lub łańcuch certyfikatów X.509 [RFC5280] odpowiadający kluczowi użytemu do cyfrowego podpisania JWS. Certyfikat lub łańcuch certyfikatów jest reprezentowany jako tablica JSON firmy Jones, et al. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kodowanie to proces wprowadzania informacji do pamięci. Uważa się, że możemy gromadzić informacje w trzech głównych obszarach przechowywania: pamięci sensorycznej, pamięci krótkotrwałej i pamięci długotrwałej. Obszary te różnią się w zależności od ram czasowych. Pobieranie to proces wydobywania informacji z pamięci. Ostatnio zmodyfikowany: 2025-06-01 05:06

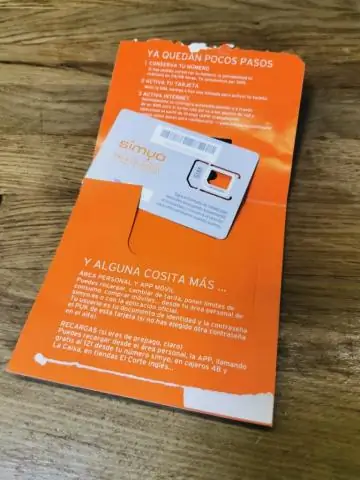

W przypadku dłuższych podróży najtańszym sposobem korzystania ze smartfona w Hiszpanii jest czasami zakup lokalnej karty SIM po przyjeździe. Kartę Pay As You GoSIM możesz kupić w jednej z największych sieci hiszpańskich (Movistar, Vodafone, Orange i Yoigo). Kupując kartę SIM w Hiszpanii, musisz odwiedzić sklep sieci komórkowej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pamięć długoterminowa. Teoretycznie pojemność pamięci długotrwałej może być nieograniczona, a głównym ograniczeniem przywoływania jest dostępność, a nie dostępność. Czas trwania może potrwać kilka minut lub całe życie. Sugerowane tryby kodowania to głównie semantyczny (znaczenie) i wizualny (obrazowy), ale mogą być również akustyczne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wprowadzenie do funkcji RANK() programu SQL Server Funkcja RANK() jest funkcją okna, która przypisuje rangę do każdego wiersza w partycji zestawu wyników. Wiersze w partycji, które mają te same wartości, otrzymają tę samą rangę. Ranga pierwszego rzędu w obrębie partycji to jeden. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najpierw kliknij ikonę Plex Players w prawym górnym rogu aplikacji internetowej i kliknij Cast… lub kliknij rozszerzenie castbrowser. Otworzy się okno rozszerzenia Google Cast z listą wykrytych urządzeń zgodnych z Chromecastem, które są dostępne. Wybierz Chromecasta. Ostatnio zmodyfikowany: 2025-06-01 05:06

Droplet to jednostka wykonania Cloud Foundry. Gdy aplikacja zostanie wypchnięta do Cloud Foundry i wdrożona za pomocą buildpacka, rezultatem jest kropla. Kropla jest zatem niczym innym jak abstrakcją na wierzchu aplikacji, która zawiera informacje takie jak metadane. Ostatnio zmodyfikowany: 2025-01-22 17:01

Gdy nie ma aktywnych ani przychodzących połączeń, krótko naciśnij przycisk funkcji bluetooth. aby odebrać połączenie: krótko naciśnij przycisk funkcji bluetooth. powinieneś usłyszeć krótki sygnał dźwiękowy w zestawie słuchawkowym, zanim usłyszysz połączenie przychodzące. Ostatnio zmodyfikowany: 2025-01-22 17:01

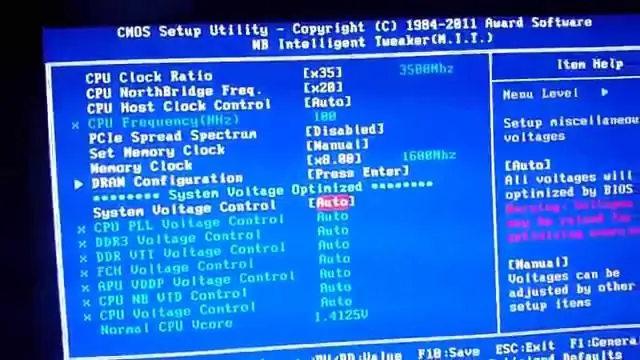

Fast Boot to funkcja w systemie BIOS, która skraca czas uruchamiania komputera. Jeśli szybkie uruchamianie jest włączone: Uruchamianie z urządzeń sieciowych, optycznych i wymiennych są wyłączone. Urządzenia wideo i USB (klawiatura, mysz, napędy) nie będą dostępne do czasu załadowania systemu operacyjnego. Ostatnio zmodyfikowany: 2025-01-22 17:01

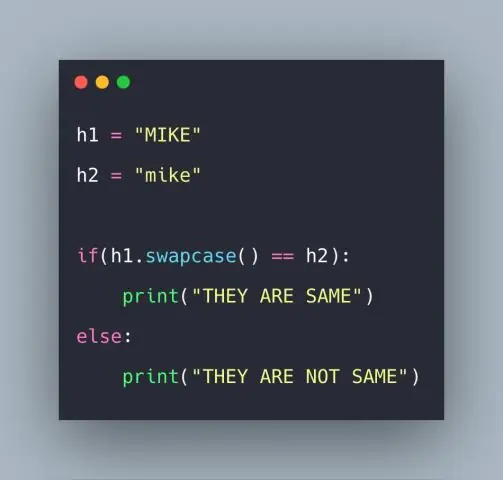

Łańcuch Pythona | swapcase() Metoda swapcase() string konwertuje wielkie litery na małe i odwrotnie podanego ciągu i zwraca go. Tutaj string_name jest ciągiem, którego przypadki mają być zamienione. Ostatnio zmodyfikowany: 2025-01-22 17:01

Organizacja Logiczna™ to taka, która rozumie nowe zasady zaangażowania w cyfrowym świecie – i jak wykorzystać wiedzę biznesową do podejmowania lepszych decyzji. Każdy aspekt działalności biznesowej jest oparty na decyzjach, ale złe decyzje biznesowe kosztują organizacje miliony dolarów każdego roku. Ostatnio zmodyfikowany: 2025-06-01 05:06

10 godzin Podobnie, pojawia się pytanie, jak długo powinna wytrzymać bateria iPada pro 12.9? 10 godzin Ile lat wystarcza na baterię iPada? Średnia żywotność wszystkich produktów Apple, w tym iPhone'ów, iPadów, komputerów Mac, zegarków Apple i iPodów touch w okresie od 2013 roku do dnia dzisiejszego wynosi cztery lat i trzy miesiące, według obliczeń Dediu.. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kradzież zwrotu pieniędzy, znana również jako oszustwo związane ze zwrotem pieniędzy, oszustwo związane ze zwrotem pieniędzy lub oszustwo typu whitehouse, to przestępstwo polegające na zwrocie towarów niekwalifikujących się do zwrotu do sprzedawcy detalicznego w zamian za pieniądze lub inne towary. Zwracane towary mogły zostać nabyte nielegalnie lub mogą zostać wyrzucone uszkodzone towary. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podłącz aparat cyfrowy firmy Canon do komputera za pomocą kabla USB dołączonego do urządzenia. Włóż mniejszą końcówkę kabla do portu USB w aparacie, a większą do wolnego portu USB w komputerze. System Windows automatycznie zainstaluje sterowniki aparatu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak działa żarówka projektora? W bańce projektora znajduje się szczelina ARC wypełniona parami rtęci pod bardzo wysokim ciśnieniem; lampa działa poprzez wysyłanie prądu elektrycznego przez tę szczelinę pod ciśnieniem ARC. Prąd oświetla opary rtęci i powoduje, że lampa wytwarza wyjątkowo jasne światło. Ostatnio zmodyfikowany: 2025-01-22 17:01

Prefiksy metryczne są niezwykle przydatne do opisywania wielkości Międzynarodowego Układu Jednostek (SI) w bardziej zwięzły sposób. Podczas odkrywania świata elektroniki te jednostki miary są bardzo ważne i pozwalają ludziom z całego świata komunikować się i dzielić swoją pracą i odkryciami. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wymieszaj roztwór Wymieszaj 1/2 szklanki TSP na 2 galony wody do intensywnego czyszczenia lub 1/4 filiżanki TSP na 2 galony wody do sprzątania w gospodarstwie domowym. Upewnij się, że woda jest gorąca, ponieważ dzięki temu TSP staje się rozpuszczalny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Cocomo (Constructive Cost Model) to model regresji oparty na LOC, czyli liczbie linii kodu. Jest to proceduralny model szacowania kosztów dla projektów oprogramowania i często używany jako proces wiarygodnego przewidywania różnych parametrów związanych z wykonaniem projektu, takich jak rozmiar, nakład pracy, koszt, czas i jakość. Ostatnio zmodyfikowany: 2025-01-22 17:01

Bez zbędnych ceregieli, oto najlepszy Fitbit dla mężczyzn, które możesz zdobyć już dziś. Fitbit Charge 3 - najlepszy ogólny FitbitTracker. KLIKNIJ PO CENĘ. Fitbit Versa 2 - Najlepszy FitbitWatch. Fitbit Ionic - Idealny zegarek GPS Fitbit dla mężczyzn. Fitbit Inspire HR - idealne dla sportowców okazjonalnych. Fitbit Inspire - Dobry krokomierz. Ostatnio zmodyfikowany: 2025-06-01 05:06

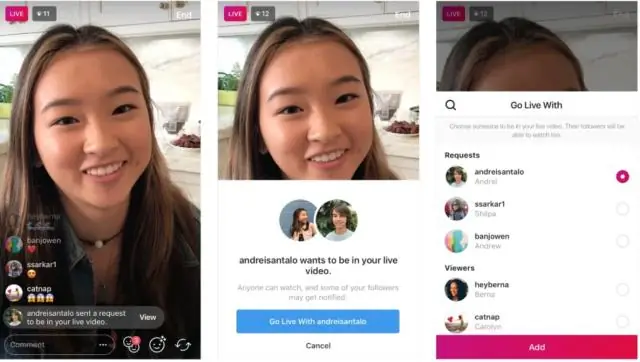

20 osób W związku z tym, czy możesz oznaczyć ludzi w filmie na Instagramie? Do oznaczać ludzi jak ty publikujesz zdjęcie lub wideo : Później ty wybrałem zdjęcie lub wideo i dodane efekty i filtry, dotknij Oznaczać ludzi z ekranu Sharescreen.. Ostatnio zmodyfikowany: 2025-01-22 17:01