Na karcie Wstawianie na wstążce wybierz symbol. W oknie dialogowym zmień czcionkę na Webdings. Wybierz symbol telefonu (lub wprowadź kod znaku201) Kliknij Wstaw. Ostatnio zmodyfikowany: 2025-01-22 17:01

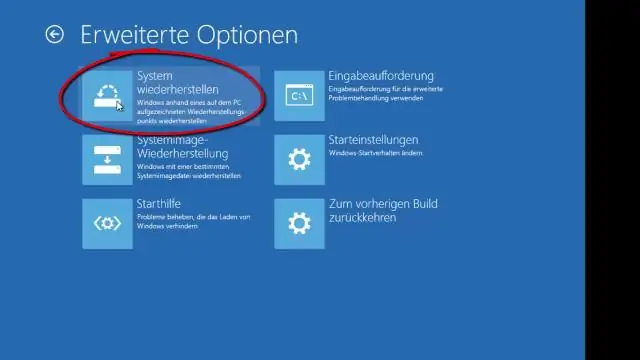

NIE 3. Zresetuj hasło do notebooka HP 2000 za pomocą funkcji SafeMode/Command Prompt. Uruchom laptopa i przytrzymaj klawisz F8, aby przejść do opcji AdvancedBoot Options. Wybierz tryb awaryjny z wierszem polecenia na następnym ekranie i naciśnij Enter. Zaloguj się za pomocą konta administratora lub wbudowanego administratora, gdy zobaczysz ekran logowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jakie są dwa powody wprowadzenia polecenia ipconfig na komputerze z systemem Windows? (Wybierz dwa.), aby sprawdzić stan połączeń z mediami sieciowymi. aby sprawdzić, czy można skontaktować się z serwerem DNS. aby przejrzeć konfigurację sieci na komputerze. aby upewnić się, że komputer może łączyć się z sieciami zdalnymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

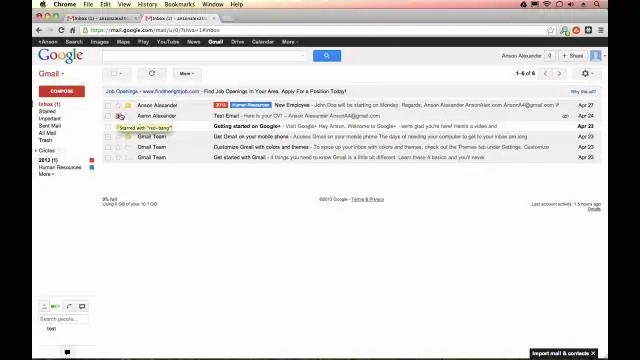

Znajdowanie ustawień i wprowadzanie zmian Na komputerze przejdź do Gmaila. W prawym górnym rogu kliknij Ustawienia Ustawienia. U góry wybierz stronę ustawień, taką jak Ogólne, Etykiety lub Skrzynka odbiorcza. Wprowadź zmiany. Gdy skończysz z każdą stroną, kliknij Zapisz zmiany na dole. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najlepsze praktyki testowania QA: Testuj jedną rzecz na raz: testy powinny mieć jasne cele. Każdy test powinien koncentrować się na funkcji lub przyglądać się takim rzeczom jak interfejs użytkownika lub bezpieczeństwo. Użyj testów regresji: jednokrotne przetestowanie głównej funkcji nie wystarczy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najpierw digitalizujemy rysunek i czyścimy go za pomocąGIMP. Zeskanuj lub sfotografuj rysunek linii i otwórz go wGIMP. Konwertuj na skalę szarości za pomocą opcji Kolory > Desaturacja. Otwórz zestaw narzędzi (Ctrl + B) i kliknij dwukrotnie ikonę „Wybierz według koloru”, aby wyświetlić opcje narzędzia. Ostatnio zmodyfikowany: 2025-06-01 05:06

Ciągła integracja (CI) działa w celu zintegrowania kodu dostarczonego przez zespół w udostępnionym repozytorium. Deweloperzy udostępniają nowy kod w żądaniu scalania (wyciągania). CI pomaga wyłapywać i redukować błędy na wczesnym etapie cyklu rozwoju, a CD szybciej przenosi zweryfikowany kod do aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ustal normy komunikacji. Priorytetowo buduj zaufanie. Spraw, aby Twoi wirtualni pracownicy poczuli się częścią zespołu. Skoncentruj się na wynikach. Objąć różnorodność. Powitaj wszystkich pracowników w ten sam sposób. Świętuj osiągnięcia. Ostatnio zmodyfikowany: 2025-01-22 17:01

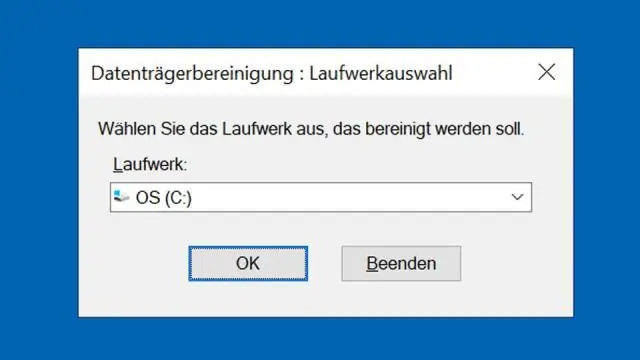

Oczyszczanie dysku (cleanmgr.exe) to narzędzie do konserwacji komputera zawarte w systemie Microsoft Windows, zaprojektowane w celu zwolnienia miejsca na dysku twardym komputera. Narzędzie najpierw przeszukuje i analizuje dysk twardy w poszukiwaniu plików, które nie są już używane, a następnie usuwa niepotrzebne pliki. pliki. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli nie zainstalowałeś jeszcze aplikacji Kaspersky: Zaloguj się do My Kaspersky z urządzenia, z którym chcesz się połączyć. Przejdź do sekcji Urządzenia. Kliknij przycisk Chroń nowe urządzenie. Wybierz system operacyjny swojego urządzenia. Wybierz aplikację firmy Kaspersky, aby chronić swoje urządzenie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jest to możliwe, Zdalnie na maszynie lub Teamviewer itp. Utwórz VPN, aby mogli z niego korzystać wszyscy użytkownicy. Uruchom ponownie komputer, przy logowaniu dołącz do VPN, a po zalogowaniu powinieneś być w stanie dodać go do domeny. Ostatnio zmodyfikowany: 2025-01-22 17:01

Korzystanie z VPN ukrywa adres IP użytkownika i lokalizację kraju, aby ominąć blokowanie geograficzne i cenzurę internetową. VPN jest również skuteczny w przypadku ataków typu man-in-the-middle oraz w celu ochrony internetowych transakcji kryptowalutowych. Ostatnio zmodyfikowany: 2025-06-01 05:06

Ludzie, procesy i technologia to 3 kluczowe filary systemu zarządzania bezpieczeństwem informacji (ISMS). Każdego dnia możesz używać urządzenia mobilnego do wykonywania połączeń, wysyłania wiadomości tekstowych, publikowania artykułów na platformach społecznościowych i uzyskiwania dostępu do informacji w sieci. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak zarchiwizować rozmowę w Messenger? Archiwizacja wątku ukrywa go w skrzynce odbiorczej do następnego czatu z tą osobą, a usunięcie wątku trwale usuwa historię wiadomości ze skrzynki odbiorczej. Ostatnio zmodyfikowany: 2025-01-22 17:01

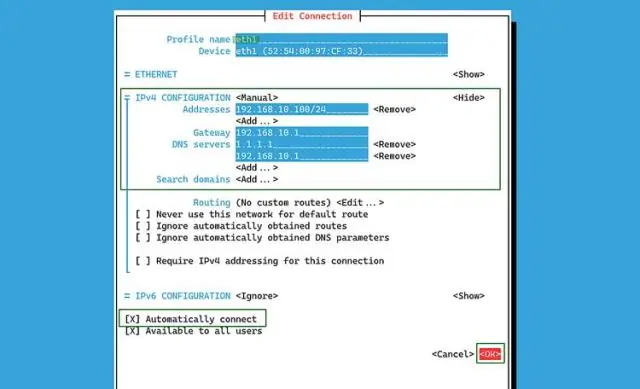

Skonfiguruj statyczny adres IP w plikach CentOS potrzebnych do konfiguracji sieci w /etc/sysconfig/network-scripts. Zobaczysz domyślną konfigurację w ten sposób, teraz zmień konfigurację na tę, następnie zapisz plik, aby zapisać naciśnij ctrl+x, aby wyjść i naciśnij y, aby potwierdzić. Teraz zrestartuj usługi sieciowe, wydając polecenie. Ostatnio zmodyfikowany: 2025-06-01 05:06

Krok po kroku Pobierz i przygotuj. Pobierz i rozpakuj pakiet NDK do katalogu: https://developer.android.com/ndk/downloads/index.html. Znajdź zestaw narzędzi dla swojej maszyny budowlanej. Skonfiguruj środowisko OpenSSL. Utwórz plik make. Budować. Skopiuj dane wyjściowe. Ostatnio zmodyfikowany: 2025-06-01 05:06

Serwery nazw domen (DNS) to internetowe odpowiedniki książki telefonicznej. Utrzymują katalog nazw domen i tłumaczą je na adresy protokołu internetowego (IP). Jest to konieczne, ponieważ chociaż nazwy domen są łatwe do zapamiętania przez ludzi, komputery lub maszyny uzyskują dostęp do stron internetowych opartych na adresach IP. Ostatnio zmodyfikowany: 2025-06-01 05:06

W oknie Ustawienia upewnij się, że wybrana jest karta Ogólne. Poszukaj ustawienia, które mówi Cofnij wysyłanie. Kliknij pole wyboru, aby włączyć opcję Cofnij wysyłanie. Kliknij pole wyboru, aby ustawić okres anulowania wysyłania, czyli liczbę sekund, które musisz uniemożliwić wysłaniu wiadomości e-mail. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podstawa lub podstawa dowolnego systemu liczbowego to liczba unikalnych cyfr, w tym cyfra zero, używanych do reprezentowania liczb w pozycyjnym systemie liczbowym. Na przykład dla systemu dziesiętnego (najczęściej używany obecnie system) podstawa wynosi dziesięć, ponieważ używa dziesięciu cyfr od 0 do 9. Ostatnio zmodyfikowany: 2025-01-22 17:01

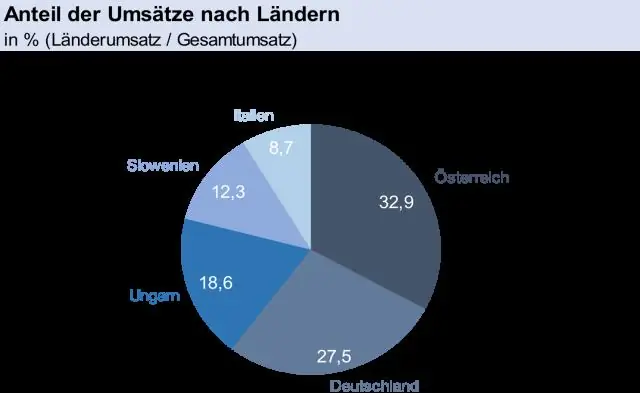

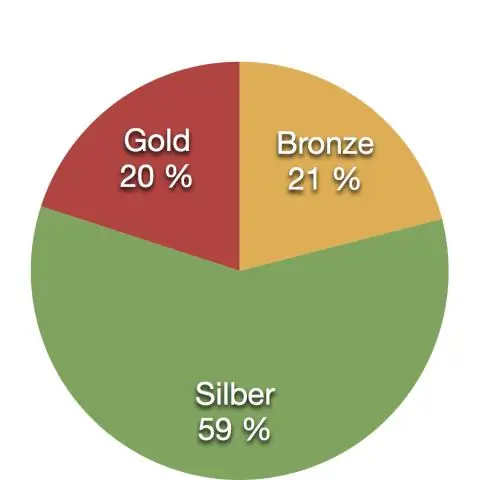

Wykresy kołowe służą do obsługi danych i są to wykresy kołowe podzielone na segmenty, z których każdy reprezentuje wartość. Wykresy kołowe są podzielone na sekcje (lub „plasterki”) reprezentujące wartości o różnych rozmiarach. Na przykład na tym wykresie kołowym okrąg reprezentuje całą klasę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jakie jest inne określenie czasu rzeczywistego? równoczesny zbieg okoliczności towarzyszący uzgadnianie równoczesne natychmiastowe natychmiastowe synchroniczne w czasie rzeczywistym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sterownik JDBC Thin nie wymaga instalacji oprogramowania klienckiego Oracle, ale wymaga skonfigurowania serwera z odbiornikiem TCP/IP. Ostatnio zmodyfikowany: 2025-01-22 17:01

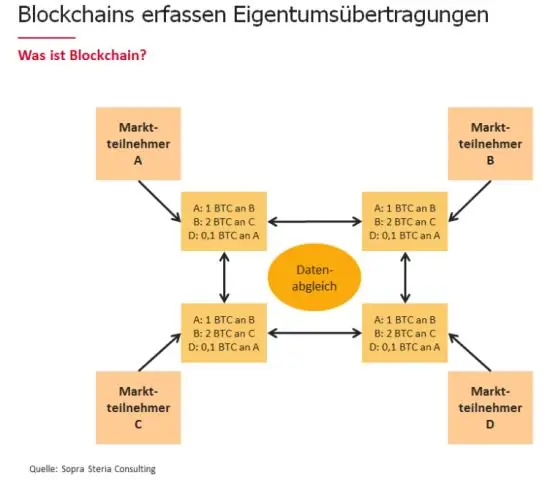

Rdzeń sieci blockchain NEM został napisany wyłącznie w Javie (wkrótce C++). C# - Język zorientowany obiektowo znany z tego, że umożliwia programistom tworzenie niezawodnych aplikacji, które działają na. NET Framework z co najmniej 2 milionami programistów na całym świecie. Ostatnio zmodyfikowany: 2025-06-01 05:06

Czy mogę podłączyć urządzenia bez PoE do portów PoE przełącznika PoE? Tak, możesz. Wszystkie switche EnGenius PoE mają automatyczne wykrywanie portów PoE. Oznacza to, że port PoE wykryje, czy podłączone urządzenie jest urządzeniem PoE, czy nie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dodawanie tła arkusza Kliknij arkusz, który chcesz wyświetlić z tłem arkusza. Upewnij się, że wybrany jest tylko jeden arkusz roboczy. Na karcie Układ strony w grupie Ustawienia strony kliknij Tło. Wybierz obraz, którego chcesz użyć jako tło arkusza, a następnie kliknij Wstaw. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dzięki Gripowi dbrand będzie sprzedawał specjalnie wycięte skórki, które będą pasować do jego zderzaka. Oznacza to, że oprócz ochrony telefonu przed upadkiem ze zderzaka, dostępne będą skórki chroniące tył urządzenia przed zarysowaniami, ponieważ Gripleas otwiera do powietrza. Ostatnio zmodyfikowany: 2025-01-22 17:01

Krótko mówiąc, zasilacz sieciowy przekształca prąd elektryczny odbierany przez gniazdko elektryczne w typowo niższy prąd przemienny, z którego może korzystać urządzenie elektroniczne. Wewnątrz zasilacza sieciowego znajdują się dwa uzwojenia przewodów, które owijają pojedynczy żelazny rdzeń. Ostatnio zmodyfikowany: 2025-01-22 17:01

Istio to otwarta platforma, która zapewnia jednolity sposób łączenia, zarządzania i zabezpieczania mikrousług. Istio obsługuje zarządzanie przepływami ruchu między mikrousługami, wymuszanie zasad dostępu i agregowanie danych telemetrycznych bez konieczności wprowadzania zmian w kodzie mikrousługi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Połączenia SATA 3 są realizowane poprzez podłączenie kabla danych i kabla zasilającego bezpośrednio do płyty głównej i samego dysku SSD. Z drugiej strony połączenie NVMe umożliwia dyskowi półprzewodnikowemu odczyt danych bezpośrednio z gniazda PCI-E bezpośrednio na płycie głównej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto jak zresetować komputer w systemie Windows 10. Jak zresetować komputer z systemem Windows 10. Przejdź do Ustawień. Wybierz „Aktualizacja i zabezpieczenia” Kliknij Odzyskiwanie w lewym okienku. Kliknij „Rozpocznij” w obszarze Zresetuj ten komputer. Kliknij opcję „Zachowaj moje pliki” lub „Usuń wszystko” w zależności od tego, czy chcesz zachować nienaruszone pliki danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij przycisk „Idź” znajdujący się na pasku menu Findera, a następnie wybierz „Narzędzia” z menu rozwijanego. Kliknij dwukrotnie ikonę „Konfiguracja dźwięku Midi”. Kliknij „Wbudowane wyjście” z listy opcji na pasku bocznym. Zaznacz pola oznaczone „1” i „2” w sekcji Wycisz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Prosty wykres słupkowy lub skumulowany wykres słupkowy Zdecydowanie najlepszą alternatywą dla wykresu kołowego/pierścieniowego jest prosty wykres słupkowy, ponieważ w takim przypadku musimy porównać tylko jeden wymiar, długość z większą przejrzystością i mniejszą ilością obcinaków. Ostatnio zmodyfikowany: 2025-01-22 17:01

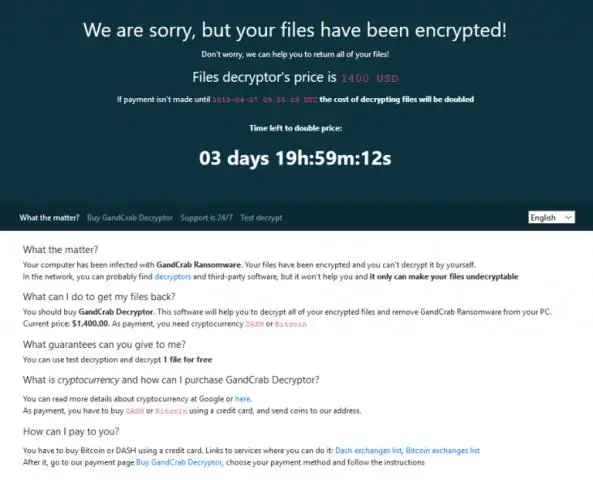

Istnieją 2 sposoby na usunięcie wirusa: Użyj trybu awaryjnego z obsługą sieci i wylecz swój komputer za pomocą narzędzia do usuwania oprogramowania Bitdefender Ransomware. Po zakończeniu Bitdefender wyświetli komunikat informujący o zakończeniu procesu usuwania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Większość GoPro używa 5 V / 1 A, co jest standardem dla większości zasilaczy AC. Modele HERO7, HERO6 i HERO5 mogą pobierać do 5V/2A. Możesz użyć standardowej ładowarki USB. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby uzyskać token push urządzenia iOS, wykonaj następujące czynności: Otwórz Xcode Organizer. Podłącz urządzenie do komputera i wybierz to urządzenie z listy urządzeń po lewej stronie > Konsola. Uruchom aplikację, dla której potrzebujesz tokena push urządzenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wykluczające słowa kluczowe to niezbędny element każdej kampanii AdWords, który pomaga uzyskać odpowiedni rodzaj ruchu w oparciu o cele kampanii. Wykluczające słowo kluczowe to słowo lub wyrażenie, które uniemożliwi wyświetlenie reklamy, jeśli zostanie użyte w wyszukiwanym haśle. To samo dotyczy kampanii AdWords. Ostatnio zmodyfikowany: 2025-01-22 17:01

W 2017 r. liczba użytkowników urządzeń ubieralnych wyniosła 45,8 mln. Ostatnio zmodyfikowany: 2025-06-01 05:06

Różnice między próbą opracowaną i konserwacyjną Można to również określić jako próbę na pamięć. Próba informacji, których próbujesz się nauczyć, może być mentalna, gdy myślisz i powtarzasz informacje w swoim umyśle, lub werbalna, gdy mówisz i powtarzasz informacje na głos. Ostatnio zmodyfikowany: 2025-01-22 17:01

Różnica między socjolingwistyką a językoznawstwem. Socjolingwistyka - nauka języka w relacji do społeczeństwa. Językoznawstwo - uwzględnia jedynie strukturę języka, z wyłączeniem kontekstu społecznego, w którym jest używany i przyswajany. Ostatnio zmodyfikowany: 2025-01-22 17:01

Niezależnie od tego, czy jesteś początkującym, czy bardziej doświadczonym fotografowaniem, oto kilka naszych ulubionych wskazówek, które pomogą Ci ulepszyć fotografię! Użyj zasady trójpodziału. Unikaj drgań aparatu. Naucz się korzystać z trójkąta ekspozycji. Użyj filtra polaryzacyjnego. Stwórz poczucie głębi. Użyj prostego tła. Nie używaj lampy błyskowej w pomieszczeniach. Ostatnio zmodyfikowany: 2025-01-22 17:01