Aparat cyfrowy to urządzenie wejściowe, które przechwytuje obrazy (a czasem wideo) cyfrowo. Aparaty cyfrowe wykorzystują chip czujnika obrazu do przechwytywania obrazu, a nie film używany przez tradycyjny aparat. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ręczne tworzenie i uruchamianie programu Clojure: Załaduj Clojure repl. Załaduj swój kod Clojure (upewnij się, że zawiera: gen-class) Skompiluj swój kod Clojure. Domyślnie kod jest umieszczany w katalogu klas. Uruchom swój kod, upewniając się, że ścieżka klasy zawiera katalog klas i clojure. słoik. Ostatnio zmodyfikowany: 2025-01-22 17:01

2630 mAh Wymiary 143,4 x 71,4 x 8,5 mm (5,65 x 2,81 x 0,33 cala) Waga 140 g (4,94 oz) Konstrukcja Aluminiowa rama, plastikowy tył Karta SIM Pojedyncza karta SIM (Nano-SIM) lub Dual SIM (Nano-SIM, podwójny tryb gotowości). Ostatnio zmodyfikowany: 2025-01-22 17:01

Karta MyMemory 64 GB PRO Micro SD (SDXC) UHS-I U3 Jako idealny partner dla SamsungGalaxy A3, ta karta zapewnia ultraszybką prędkość, odpowiednio do 95 MB/s odczytu i 60 MB/s zapisu. Ostatnio zmodyfikowany: 2025-01-22 17:01

WebAdvisor to bezpieczny interfejs online, który zapewnia dostęp do ważnych systemów i procesów informacyjnych Schoolcraft College, aby pomóc Ci osiągnąć cele uczelni. Niektóre funkcje obejmują: Zarejestruj się i zrezygnuj z zajęć. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli używasz reCAPTCHA w swojej witrynie i widzisz BŁĄD dla właściciela witryny: komunikat o nieprawidłowym typie klucza, oznacza to, że używasz nieprawidłowego typu klucza reCaptcha. Na przykład klucze V3 nie są kompatybilne z V2 reCaptcha, a klucze V2 nie są kompatybilne z Invisible reCaptcha. Ostatnio zmodyfikowany: 2025-01-22 17:01

FDN (Fixed Dialing Number) lub FDM (Fixed Dialing Mode) to tryb usługowy funkcji karty SIM (Subscriber Identity Module) telefonu GSM, który umożliwia „zablokowanie” telefonu, dzięki czemu może on wybierać tylko określone numery lub numery o określonych przedrostki. Połączenia przychodzące nie są objęte usługą FDN. Ostatnio zmodyfikowany: 2025-01-22 17:01

Samsung Galaxy Note 4 ma pojemną baterię 3220 mAh, która w przeciwieństwie do wielu jego rywali, w tym Nexusa 6, iPhone'a 6 Plus, a nawet nowego Galaxy S6, jest wymienna. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak wstawiać kody w 30-kanałowym 10-pasmowym skanerze radiowym Przekręć pokrętło „Głośność” w prawo, aby włączyć skaner. Usłyszysz kliknięcie i wyświetlacz skanera włączy się. Naciśnij przycisk „Ręcznie” na panelu sterowania urządzenia. Wprowadź częstotliwość pierwszej stacji alarmowej, którą chcesz zapisać. Powtórz kroki 2 i 3 dla każdej częstotliwości, którą chcesz zapisać. Ostatnio zmodyfikowany: 2025-06-01 05:06

Aby pokazać, że przypuszczenie jest fałszywe, musisz znaleźć tylko jeden przykład, w którym przypuszczenie nie jest prawdziwe. Ten przypadek nazywa się kontrprzykładem. Aby pokazać, że przypuszczenie jest zawsze prawdziwe, musisz to udowodnić. Kontrprzykładem może być rysunek, oświadczenie lub liczba. Ostatnio zmodyfikowany: 2025-01-22 17:01

W kryminalistycznej analizie pisma ręcznego istnieje dwanaście cech, które należy wziąć pod uwagę podczas analizy dopasowania pisma ręcznego. Jakość linii to grubość, siła i płynność liter. Niektóre czynniki dotyczą tego, czy litery są płynne, drżące lub bardzo grube. Ostatnio zmodyfikowany: 2025-01-22 17:01

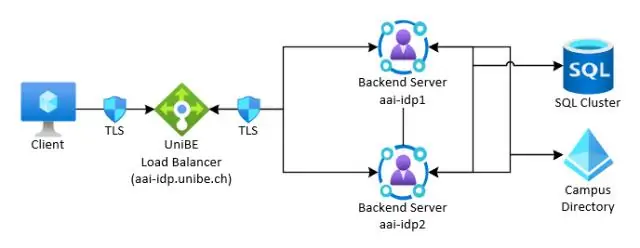

Systemy równoważenia obciążenia służą do zwiększania wydajności (jednoczesnych użytkowników) i niezawodności aplikacji. Poprawiają ogólną wydajność aplikacji, zmniejszając obciążenie serwerów związane z zarządzaniem i utrzymaniem sesji aplikacji i sieci, a także poprzez wykonywanie zadań specyficznych dla aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Plik PNG to plik obrazu przechowywany w formacie Portable Network Graphic (PNG). Zawiera mapę bitową indeksowanych kolorów i jest skompresowana kompresją bezstratną podobną do a. Plik GIF. Pliki PNG są powszechnie używane do przechowywania grafiki internetowej, fotografii cyfrowych i obrazów z przezroczystym tłem. Ostatnio zmodyfikowany: 2025-01-22 17:01

TESTOWANIE JEDNOSTEK to poziom testowania oprogramowania, na którym testowane są poszczególne jednostki/komponenty oprogramowania. Celem jest sprawdzenie, czy każda jednostka oprogramowania działa zgodnie z założeniami. Jednostka to najmniejsza testowalna część dowolnego oprogramowania. Zwykle ma jedno lub kilka wejść i zwykle jedno wyjście. Ostatnio zmodyfikowany: 2025-01-22 17:01

Stuknij menu rozwijane "Filtruj według" u góry ekranu. Następnie wybierz "RunningApplications". Spowoduje to wyświetlenie listy aplikacji aktualnie uruchomionych na Twoim Kindle FireHD. Ostatnio zmodyfikowany: 2025-01-22 17:01

Istnieje wiele typowych podejść, ale oto niektóre z najpopularniejszych metod ze względu na ich skuteczność i prostotę: Pobieranie zainfekowanych plików jako załączników do wiadomości e-mail, ze stron internetowych lub poprzez współdzielenie plików. Klikanie linków do złośliwych witryn w wiadomościach e-mail, komunikatorach lub postach na portalach społecznościowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wielomiany pierwszego stopnia. Wielomiany pierwszego stopnia są również znane jako wielomiany liniowe. W szczególności wielomiany pierwszego stopnia to linie, które nie są ani poziome, ani pionowe. Częściej litera m jest używana jako współczynnik x zamiast a i jest używana do reprezentowania nachylenia linii. Ostatnio zmodyfikowany: 2025-01-22 17:01

Potajemnie oświadcza się jej, chociaż ona nie wie, że to właśnie robi, a Zack w końcu ratuje ją przed koszmarnym małżeństwem. Pod koniec odcinka w końcu się pocałują, chociaż pozostają przyjaciółmi, a Zack nadal flirtuje z różnymi innymi dziewczynami, które są gośćmi na S.S. Ostatnio zmodyfikowany: 2025-01-22 17:01

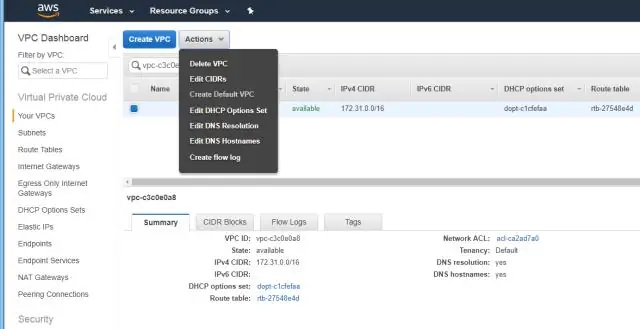

Strefa hostowana to koncepcja Amazon Route 53. Strefa hostowana jest analogiczna do tradycyjnego pliku strefy DNS; reprezentuje zbiór rekordów, którymi można zarządzać razem, należących do jednej nazwy domeny nadrzędnej. Wszystkie zestawy rekordów zasobów w strefie hostowanej muszą mieć sufiks nazwy domeny strefy hostowanej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Śledź swoje zamówienie i średni czas dostawy Lokalizacja Średni czas dostawy Kurier USA 5-10 dni USPS lub UPS Australia 5-10 dni Poczta australijska, opłaty drogowe lub StarTrack* Międzynarodowa 1-3 tygodnie Lokalna usługa pocztowa. Ostatnio zmodyfikowany: 2025-01-22 17:01

Radioaktywny. Symbol zagrożenia dla promieniowania lub radioaktywności. Przy małych rozmiarach może wyglądać podobnie do trójzębnego wachlarza. Radioaktywny został zatwierdzony jako część Unicode 1.1 w 1993 roku pod nazwą „Znak radioaktywny” i dodany do Emoji 1.0 w 2015 roku. Ostatnio zmodyfikowany: 2025-01-22 17:01

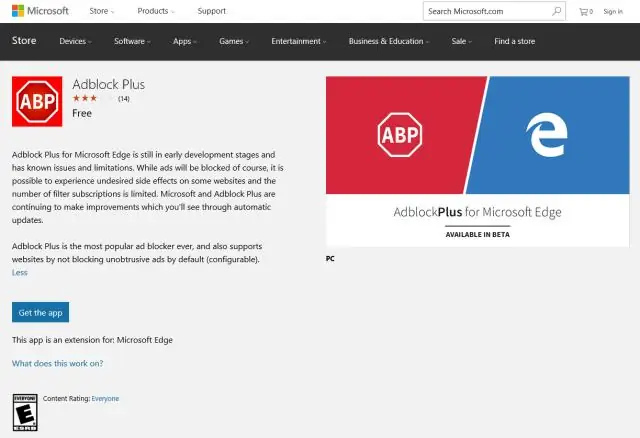

Adblock Plus jest obecnie w wersji beta na MicrosoftEdge, więc możesz napotkać pewne błędy z rozszerzeniem. Co więcej, ponieważ jest to wersja beta, nie wszystkie oczekiwane funkcje są jeszcze dostępne. Mimo to Adblock Plus to kolejny niezwykle popularny bloker reklam. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sieć i dostarczanie treści Amazon VPC. Amazon CloudFront. Amazon Route 53. AWS PrivateLink. Bezpośrednie połączenie AWS. Globalny akcelerator AWS. Amazon API Gateway. Bramka tranzytowa AWS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Użyj żółwia. bgcolor(*args). Wygląda na to, że ustawiasz kolor żółwia, a nie ekranu. Ekran pojawi się, nawet jeśli nie skonfigurujesz ekranu, ale wtedy nie jest zdefiniowany, więc nie możesz go dostosować. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kluczowi ludzie: Ali Partovi, dyrektor generalny i założyciel; Hadi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nie usuwa historii od adresata. Będą mieli wszystkie wiadomości, nawet jeśli Twoje konto zostało usunięte lub zlikwidowane. Może pokazać im użytkownika Snapchata zamiast twojego imienia i nazwiska. Wszystko, co mówi „Zostanie wyczyszczone w twoim kanale, ale nie usunie żadnych zapisanych ani wysłanych wiadomości w twojej rozmowie”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Głównym problemem jest to, że ponieważ darmowe i otwarte oprogramowanie (Foss) jest tworzone przez społeczności programistów z publicznie dostępnym kodem źródłowym, dostęp jest również otwarty dla hakerów i złośliwych użytkowników. W rezultacie można założyć, że Foss jest mniej bezpieczny niż aplikacje zastrzeżone. Ostatnio zmodyfikowany: 2025-01-22 17:01

Najłatwiejszym sposobem uruchomienia pojedynczej metody testowej JUnit jest uruchomienie jej z poziomu edytora klas przypadku testowego: Umieść kursor na nazwie metody wewnątrz klasy testowej. Naciśnij klawisze Alt+Shift+X,T, aby uruchomić test (lub kliknij prawym przyciskiem myszy, Uruchom jako > JUnit Test). Jeśli chcesz ponownie uruchomić tę samą metodę testową, po prostu naciśnij Ctrl+F11. Ostatnio zmodyfikowany: 2025-06-01 05:06

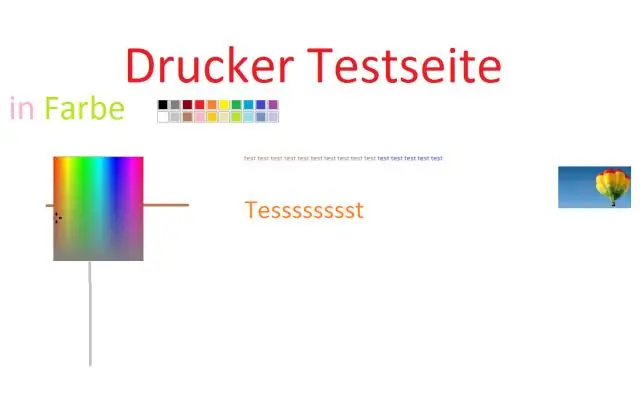

Kliknij prawym przyciskiem myszy drukarkę i wybierz „Właściwości drukarki”. Kliknij przycisk „Strona testowa wydruku” u dołu okna. Jeśli drukarka drukuje stronę testową, fizycznie działa. Jeśli test się nie powiedzie, drukarka może działać nieprawidłowo. Ostatnio zmodyfikowany: 2025-01-22 17:01

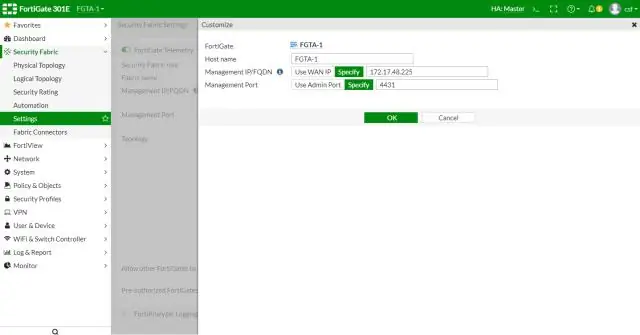

W głównym interfejsie graficznym FortiGate wybierz pozycję Sieć szkieletowa zabezpieczeń > Ustawienia. Na stronie Ustawienia sieci szkieletowej zabezpieczeń włącz telemetrię FortiGate. Logowanie FortiAnalyzer jest włączone automatycznie. W polu Adres IP wprowadź adres IP narzędzia FortiAnalyzer, do którego usługa Security Fabric ma wysyłać dzienniki. Ostatnio zmodyfikowany: 2025-01-22 17:01

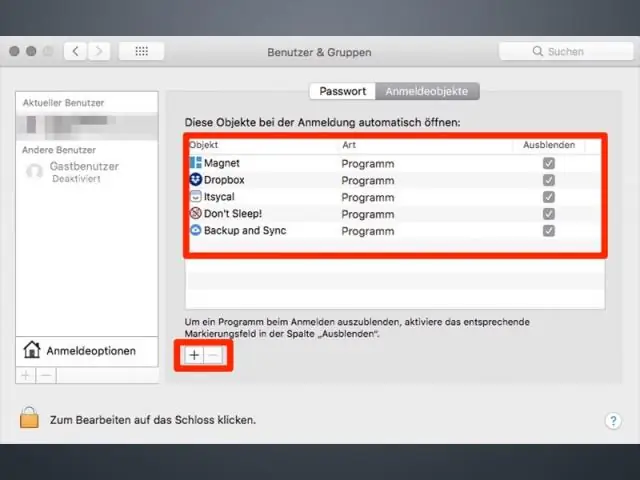

Dodaj elementy startowe do komputera Mac w Preferencjach systemowych Zaloguj się do komputera Mac przy użyciu konta, którego używasz z elementem startowym. Wybierz Preferencje systemowe z menu Apple lub kliknij ikonę Preferencje systemowe w Docku, aby otworzyć okno Preferencje systemowe. Kliknij ikonę Użytkownicy i grupy (lub Konta w starszych wersjach systemu OS X). Ostatnio zmodyfikowany: 2025-01-22 17:01

Pliki cookie to najczęściej używana technologia do śledzenia sesji. Cookie to para klucz-wartość informacji wysyłana przez serwer do przeglądarki. Za każdym razem, gdy przeglądarka wysyła żądanie do tego serwera, wraz z nim wysyła plik cookie. Wtedy serwer może zidentyfikować klienta za pomocą pliku cookie. Ostatnio zmodyfikowany: 2025-01-22 17:01

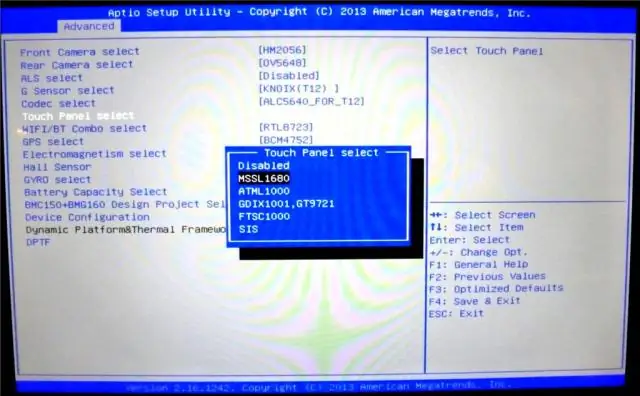

Przejdź do „Panelu sterowania”, a następnie „Menedżera urządzeń”. Wybierz sekcję „Monitory” i kliknij prawym przyciskiem monitor. Sprawdź informacje dotyczące ekranu dotykowego i upewnij się, że jest włączony. Ostatnio zmodyfikowany: 2025-01-22 17:01

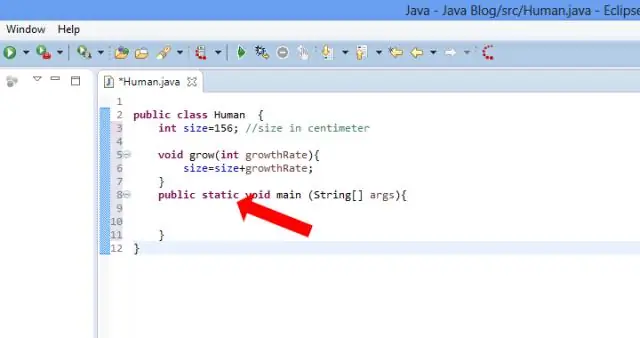

Metoda statyczna w Javie należy do klasy, a nie do jej instancji. Metoda statyczna może mieć dostęp tylko do statycznych zmiennych klasy i wywoływać tylko statyczne metody klasy. Zwykle metody statyczne to metody użytkowe, które chcemy udostępnić innym klasom bez konieczności tworzenia instancji. Ostatnio zmodyfikowany: 2025-01-22 17:01

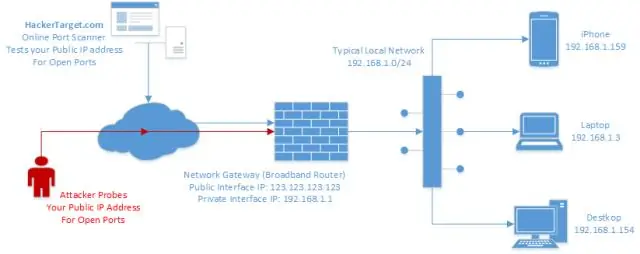

Podczas skanowania połączenia TCP Nmapa, Nmap prosi swoją podstawową sieć operacyjną o nawiązanie połączenia z serwerem docelowym, wydając wywołanie systemowe „connect”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby zadzwonić do kogoś, kto nie znajduje się jeszcze na Twojej liście kontaktów, możesz wyszukać jego nazwę Skype lub adres e-mail w Skypie i kliknąć przycisk połączenia. Ale jeśli osoba, do której chcesz zadzwonić, poprosi Cię o połączenie z jej numerem stacjonarnym lub komórkowym, po prostu kliknij klawiaturę i wybierz numer, a następnie naciśnij przycisk połączenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli nie pamiętasz numeru telefonu Textfree i musisz go sprawdzić, możesz go łatwo znaleźć w aplikacji. Możesz go znaleźć w dowolnym z następujących miejsc: U góry skrzynki odbiorczej na pasku informacyjnym (możesz go również skopiować, aby wkleić później) U góry aplikacjiUstawienia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby wyświetlić pliki systemowe w systemie Windows, zacznij od otwarcia okna Eksploratora plików. W Eksploratorze plików przejdź do Widok> Opcje> Zmień folder i opcje wyszukiwania. W oknie Opcje folderów przejdź do zakładki „Widok”, a następnie usuń zaznaczenie opcji „Ukryj chronione pliki systemu operacyjnego (zalecane)”. Ostatnio zmodyfikowany: 2025-01-22 17:01

Podczas gdy SEO na stronie odnosi się do czynników, które możesz kontrolować we własnej witrynie, SEO poza stroną odnosi się do czynników rankingu strony, które występują poza Twoją witryną, takich jak linki zwrotne z innej witryny. Obejmuje również Twoje metody promocji, biorąc pod uwagę ilość ekspozycji, na przykład w mediach społecznościowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

WIDEO Podobnie można zapytać, w jaki sposób mogę zarejestrować telefon bezprzewodowy AT&T w mojej bazie? Nacisnij i przytrzymaj SŁUCHAWKA LOKALIZATOR (lub ZNAJDŹ SŁUCHAWKA ), zlokalizowany na baza , przez około cztery sekundy, aż ten kontrolka W UŻYCIU świeci baza włącza się.. Ostatnio zmodyfikowany: 2025-01-22 17:01