- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:37.

A tylne drzwi jest środkiem dostępu do systemu komputerowego lub zaszyfrowanych danych, który omija zwyczajowe zasady systemu bezpieczeństwo mechanizmy. Deweloper może stworzyć tylne drzwi aby można było uzyskać dostęp do aplikacji lub systemu operacyjnego w celu rozwiązywania problemów lub w innych celach.

Mając to na uwadze, co robi wirus backdoora?

A tylne drzwi to złośliwy program komputerowy używany do zapewnienia atakującemu nieautoryzowanego zdalnego dostępu do zaatakowanego komputera poprzez wykorzystanie luk w zabezpieczeniach. Ten wirus backdoora działa w tle i ukrywa się przed użytkownikiem. Jest dość trudny do wykrycia, ponieważ jest bardzo podobny do innego złośliwego oprogramowania wirusy.

Ponadto, jaki jest przykład programu typu backdoor? Dobrze znany przykład backdoora nazywa się FinSpy. Po zainstalowaniu w systemie umożliwia atakującemu zdalne pobieranie i uruchamianie plików w systemie w momencie połączenia z Internetem, niezależnie od fizycznej lokalizacji systemu. Naraża ogólne bezpieczeństwo systemu.

Czym w ten sposób jest backdoor dla hakerów?

A tylne drzwi , w informatyce, to metoda omijania uwierzytelniania w oprogramowaniu lub systemie komputerowym, które można wykorzystać do uzyskania dostępu do oprogramowania bez wykrycia. Jednak tylne drzwi w niektórych przypadkach można również uzyskać dostęp przez hakerzy oraz agencje wywiadowcze w celu uzyskania nielegalnego dostępu.

Co to jest zagrożenie backdoorem?

Jest to luka, która daje atakującemu nieautoryzowany dostęp do systemu, omijając normalne mechanizmy bezpieczeństwa. Gdy atakujący uzyska dostęp do systemu za pośrednictwem tylne drzwi , mogą potencjalnie modyfikować pliki, wykradać dane osobowe, instalować niechciane oprogramowanie, a nawet przejąć kontrolę nad całym komputerem.

Zalecana:

Czym jest socjotechnika w bezpieczeństwie informacji?

Inżynieria społeczna to termin używany dla szerokiego zakresu złośliwych działań realizowanych poprzez interakcje międzyludzkie. Wykorzystuje manipulację psychologiczną, aby nakłonić użytkowników do popełnienia błędów bezpieczeństwa lub ujawnienia poufnych informacji. Ataki socjotechniczne odbywają się w jednym lub kilku krokach

Co to jest CSP w bezpieczeństwie przechowywania w chmurze?

Dostawca usług w chmurze (CSP) ułatwia wszystkie usługi przez Internet, a użytkownicy końcowi mogą korzystać z tych usług w celu zaspokojenia potrzeb biznesowych i odpowiedniego płacenia dostawcy usług. Techniki szyfrowania, takie jak HomomorphicEncryption, mogą być wykorzystywane do zapewnienia bezpieczeństwa dostawcy usług w chmurze

Czym jest ECC w bezpieczeństwie sieci?

Z Wikipedii, wolnej encyklopedii. Kryptografia krzywych eliptycznych (ECC) to podejście do kryptografii z kluczem publicznym oparte na algebraicznej strukturze krzywych eliptycznych nad polami skończonymi. ECC wymaga mniejszych kluczy w porównaniu z kryptografią inną niż EC (opartą na zwykłych polach Galois), aby zapewnić równoważne bezpieczeństwo

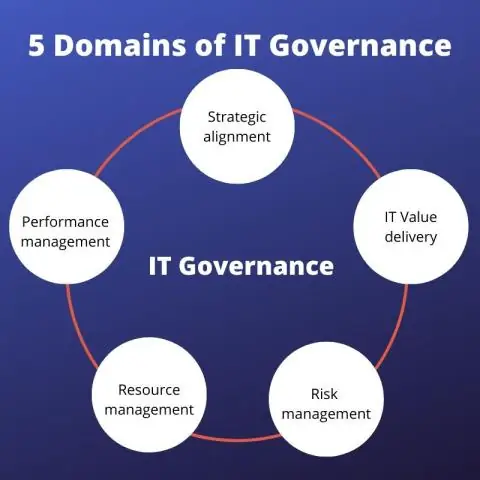

Czym jest nadzór w bezpieczeństwie informacji?

Zarządzanie bezpieczeństwem IT to system, za pomocą którego organizacja kieruje i kontroluje bezpieczeństwo IT (na podstawie ISO 38500). Nadzór określa ramy rozliczalności i zapewnia nadzór w celu zapewnienia, że ryzyko jest odpowiednio łagodzone, podczas gdy kierownictwo zapewnia wdrożenie kontroli w celu ograniczenia ryzyka

Co to jest AES w bezpieczeństwie informacji?

Advanced Encryption Standard (AES) to symetryczny szyfr blokowy wybrany przez rząd Stanów Zjednoczonych do ochrony informacji niejawnych i jest wdrażany w oprogramowaniu i sprzęcie na całym świecie w celu szyfrowania poufnych danych