- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

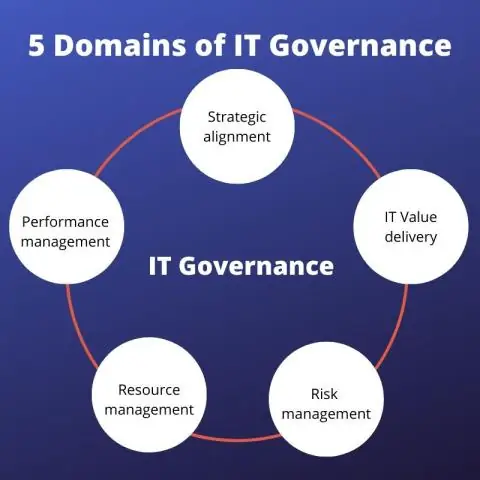

Zarządzanie bezpieczeństwem IT to system, za pomocą którego organizacja kieruje i kontroluje bezpieczeństwo IT (na podstawie ISO 38500). Zarządzanie określa ramy rozliczalności i zapewnia nadzór w celu zapewnienia, że ryzyko jest odpowiednio łagodzone, podczas gdy kierownictwo zapewnia wdrożenie kontroli w celu ograniczenia ryzyka.

Czym w ten sposób jest zarządzanie bezpieczeństwem informacji i zarządzanie ryzykiem?

Zarządzanie bezpieczeństwem informacji i zarządzanie ryzykiem obejmuje identyfikację organizacji Informacja aktywa oraz opracowywanie, dokumentowanie i wdrażanie polityk, standardów, procedur i wytycznych zapewniających poufność, integralność i dostępność.

Po drugie, jakie są zasady zarządzania bezpieczeństwem? Zasady zarządzania bezpieczeństwem - Jest sześć zasady zarządzania bezpieczeństwem które zostaną objęte egzaminem, a mianowicie odpowiedzialność, strategia, pozyskiwanie, wydajność, zgodność i ludzkie zachowanie.

Można też zapytać, dlaczego zarządzanie bezpieczeństwem informacji jest ważne?

Ono jest niezwykle ważny rozwijać i Zarządzanie bezpieczeństwem IT organ, który pomaga ustalać priorytety ryzyka i budować wsparcie, gdy potrzeba więcej zasobów do ochrony organizacji. Korzystanie z modelu pozwala CISO na przedstawienie ryzyka nietechnicznego Informacja do zarządzanie treści w formacie, który zrozumieją.

Co należy rozumieć pod pojęciem zarządzania informacjami?

Zarządzanie informacjami , lub IG, jest ogólną strategią dla Informacja w organizacji. Organizacja może ustanowić spójne i logiczne ramy dla pracowników do obsługi danych za pośrednictwem zarządzanie informacją warunki i procedury.

Zalecana:

Czym jest socjotechnika w bezpieczeństwie informacji?

Inżynieria społeczna to termin używany dla szerokiego zakresu złośliwych działań realizowanych poprzez interakcje międzyludzkie. Wykorzystuje manipulację psychologiczną, aby nakłonić użytkowników do popełnienia błędów bezpieczeństwa lub ujawnienia poufnych informacji. Ataki socjotechniczne odbywają się w jednym lub kilku krokach

Czym jest ECC w bezpieczeństwie sieci?

Z Wikipedii, wolnej encyklopedii. Kryptografia krzywych eliptycznych (ECC) to podejście do kryptografii z kluczem publicznym oparte na algebraicznej strukturze krzywych eliptycznych nad polami skończonymi. ECC wymaga mniejszych kluczy w porównaniu z kryptografią inną niż EC (opartą na zwykłych polach Galois), aby zapewnić równoważne bezpieczeństwo

Co to jest AES w bezpieczeństwie informacji?

Advanced Encryption Standard (AES) to symetryczny szyfr blokowy wybrany przez rząd Stanów Zjednoczonych do ochrony informacji niejawnych i jest wdrażany w oprogramowaniu i sprzęcie na całym świecie w celu szyfrowania poufnych danych

Czym jest Isa w bezpieczeństwie?

ISA jest dokumentem bezpieczeństwa, który określa wymagania techniczne i bezpieczeństwa dotyczące ustanowienia, obsługi i utrzymania połączenia międzysystemowego. Wspiera również MOU/A między organizacjami

Jakie znaczenie ma stosowanie etyki w bezpieczeństwie informacji?

Dla specjalistów ds. bezpieczeństwa informacji, jeśli chodzi o dane o znaczeniu krytycznym, istnieją dwa ważne cele: ochrona ich i poznanie ich źródła. Organizacje nie mogą już zakładać, że informacje są zgodne z prawem lub zostały pozyskane za pomocą środków etycznych