- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Specjalne programy dostępu (SAP) to podzielone na przedziały źródło informacji, które ma ograniczone dostęp dla wybranych Krytycznych Program Informacje (CPI). SAP są tworzone przez departamenty i agencje i mają protokoły i zabezpieczenia przed niezamierzonym ujawnieniem, które wykraczają poza zwykłe (zabezpieczające) informacje niejawne.

Podobnie, czym jest specjalne zezwolenie na dostęp?

A Dostęp specjalny Program (SAP) został ustanowiony do kontroli dostęp , rozpowszechnianie i zapewnianie ochrony poufnych informacji niejawnych wykraczającej poza zakres zwykle wymagany. Organ udziela dostęp do SAP w oparciu o potrzebę wiedzy i kwalifikowalność do zabezpieczeń SECRET, TOP SECRET lub SCI luzy.

Poza powyższym, jaka jest różnica między SCI a SAP? SCI oznacza Wrażliwe informacje podzielone na przedziały i SOK ROŚLINNY oznacza Specjalny Program Dostępu. Poziomy bezpieczeństwa są dostarczane z różne dochodzenia i różne wyzwania. Jak sama nazwa wskazuje, niektóre informacje są podzielone na przegródki i mają do nich dostęp tylko osoby, które są „czytane” z programem.

Wiecie też, jak nazywała się kontrowersyjna tajna działalność operacji specjalnych, która upubliczniła się i spowodowała, że specjalne programy dostępu uzyskały znacznie zwiększony nadzór?

Żółty owoc

Co to jest wojskowy SAP?

Sapping to termin używany w operacjach oblężniczych do opisania kopania zakrytego rowu (" sok roślinny ") zbliżyć się do oblężonego miejsca bez niebezpieczeństwa ostrzału wroga sok roślinny jest zwykle przesuwanie pozycji oblegającej armii w kierunku zaatakowanej fortyfikacji.

Zalecana:

Jaki jest mechanizm wymuszania ograniczeń dostępu do zasobu, gdy w Redis wykonywanych jest wiele wątków?

Zamek Biorąc to pod uwagę, jak Redis radzi sobie ze współbieżnością? Program jednowątkowy z pewnością może zapewnić konkurencja na poziomie I/O za pomocą mechanizmu I/O (de)multipleksowania i pętli zdarzeń (co jest czym) Redis robi ).

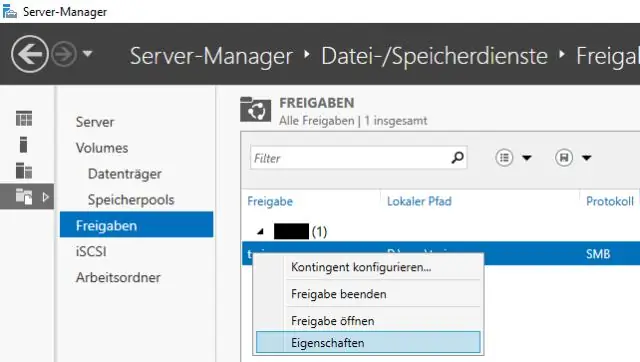

Co to jest włączenie wyliczania na podstawie dostępu?

Wyliczanie oparte na dostępie. Access Based Enumeration (ABE) to funkcja systemu Microsoft Windows (protokół SMB), która umożliwia użytkownikom przeglądanie tylko plików i folderów, do których mają dostęp do odczytu podczas przeglądania zawartości na serwerze plików

Jaki rodzaj mechanizmu dostępu jest najbardziej podatny na atak typu powtórka?

Bezpieczny routing w sieciach ad hoc Bezprzewodowe sieci ad hoc są również podatne na ataki typu powtórka. W takim przypadku system uwierzytelniania można ulepszyć i wzmocnić poprzez rozszerzenie protokołu AODV

Co to jest atak złamanej kontroli dostępu?

Co to jest zepsuta kontrola dostępu? Kontrola dostępu wymusza zasady, dzięki którym użytkownicy nie mogą działać poza zamierzonymi uprawnieniami. Awarie zazwyczaj prowadzą do nieuprawnionego ujawnienia informacji, modyfikacji lub zniszczenia wszystkich danych lub wykonywania funkcji biznesowej poza granicami użytkownika

Jaki jest wyjątkowy specjalny cel DBMS?

System zarządzania bazą danych to narzędzie programowe, które umożliwia organizowanie danych w bazie danych. Często określany jest skrótem DBMS. Funkcje DBMS obejmują współbieżność, bezpieczeństwo, tworzenie kopii zapasowych i odzyskiwanie, integralność i opisy danych