- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Ostatnio zmodyfikowany 2025-01-22 17:36.

Symetryczny - klucz algorytmy używają jednego udostępnionego klucz ; utrzymywanie danych w tajemnicy wymaga zachowania tego klucz sekret. W niektórych przypadkach Klucze są losowo wygenerowane za pomocą generatora liczb losowych (RNG) lub generatora liczb pseudolosowych (PRNG). PRNG to komputer algorytm który generuje dane, które podczas analizy wydają się losowe.

W związku z tym, jak generowane są klucze asymetryczne?

Na przykład, szyfrowanie asymetryczne składa się z potrójnego Gen, Enc i Dec, gdzie Gen reprezentuje klucz generowanie par. A klucz Para składa się oczywiście z części publicznej i prywatnej. RSA w zasadzie zaczyna się od generowanie dwie duże losowe liczby pierwsze, niekoniecznie zaczyna się od jednej liczby.

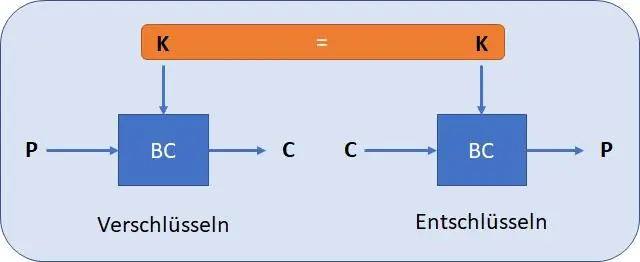

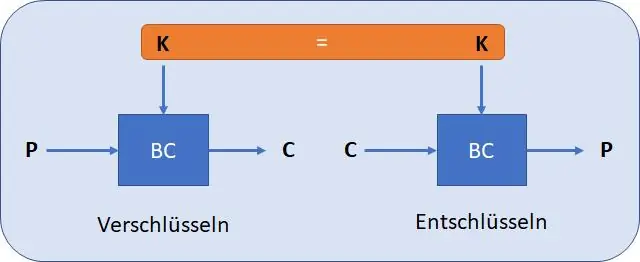

Co więcej, jak działają klucze symetryczne? Szyfrowanie symetryczne jest typem szyfrowanie gdzie tylko jeden klucz (sekret klucz ) służy zarówno do szyfrowania, jak i odszyfrowywania informacji elektronicznych. Używając szyfrowanie symetryczne algorytmy, dane są konwertowane do postaci, której nie może zrozumieć nikt, kto: czy nie posiadać tajemnicy klucz odszyfrować go.

Jak w ten sposób zrobić klucz symetryczny?

Aby utworzyć identyczne klucze symetryczne na dwóch różnych serwerach

- W Eksploratorze obiektów połącz się z wystąpieniem aparatu bazy danych.

- Na pasku Standard kliknij Nowe zapytanie.

- Utwórz klucz, uruchamiając następujące instrukcje CREATE MASTER KEY, CREATE CERTIFICATE i CREATE SYMMETRIC KEY.

Gdzie są używane klucze symetryczne?

Zastosowania w nowoczesnych systemach komputerowych Szyfrowanie symetryczne algorytmy są stosowane w wielu nowoczesnych systemach komputerowych w celu zwiększenia bezpieczeństwa danych i prywatności użytkowników. Zaawansowany Szyfrowanie Standard (AES), który jest powszechnie używany zarówno w bezpiecznych aplikacjach do przesyłania wiadomości, jak i w pamięci w chmurze jest jednym z widocznych przykładów symetryczny szyfr.

Zalecana:

Jak udostępniane są klucze symetryczne?

Kryptografia klucza symetrycznego to system szyfrowania, w którym nadawca i odbiorca wiadomości współdzielą jeden wspólny klucz używany do szyfrowania i odszyfrowywania wiadomości

Jak czyścić klucze do laptopa bez wyjmowania kluczy?

Kroki Wyłącz i odłącz laptopa przed wykonaniem jakiegokolwiek czyszczenia. Przechyl laptopa do góry nogami i delikatnie stuknij lub potrząśnij nim. Spryskać między klawiszami sprężonym powietrzem, aby usunąć kurz. Przetrzyj klawisze wilgotną ściereczką z mikrofibry. Usunąć uporczywy brud za pomocą wacika nasączonego alkoholem inizopropylowym

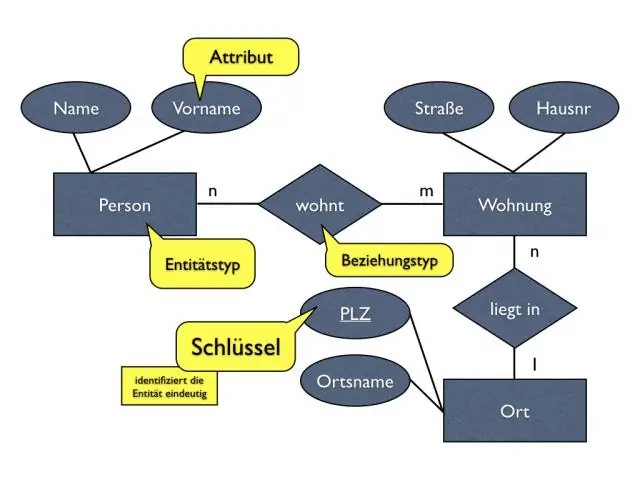

Co to są klucze podstawowe i klucze obce?

Relacja klucza podstawowego i klucza obcego Klucz podstawowy jednoznacznie identyfikuje rekord w tabeli relacyjnej bazy danych, podczas gdy klucz obcy odnosi się do pola w tabeli, które jest kluczem podstawowym innej tabeli

Jak używane są razem klucze symetryczne i asymetryczne?

Szyfrowanie asymetryczne i symetryczne są zwykle używane razem: użyj algorytmu asymetrycznego, takiego jak RSA, aby bezpiecznie wysłać komuś klucz AES (symetryczny). Klucz symetryczny nazywa się kluczem sesji; nowy klucz sesji może być okresowo retransmitowany przez RSA. Takie podejście wykorzystuje mocne strony obu kryptosystemów

Jak promujesz treści generowane przez użytkowników?

5 sposobów na zachęcanie do tworzenia treści generowanych przez użytkowników w SocialMedia Stwórz Buzz dla swojej marki. Jeśli chcesz, aby Twoi fani rozmawiali o Twojej marce w mediach społecznościowych, musisz dać im powód do zrobienia tego. Uruchom konkurs/quizy w mediach społecznościowych. Prowadzenie konkursów/quizów w mediach społecznościowych to świetny sposób na zachęcenie fanów do tworzenia treści UGC. Wykorzystaj moc hashtagów. Oferuj nagrody. Zadawać pytania