HP Deskjet 3720 jest również pozbawiony funkcji automatycznego dupleksowania. Tak więc, jeśli chcesz zaoszczędzić pieniądze na papierze, będziesz musiał ręcznie drukować dwustronnie, obracając zadrukowane arkusze. Ponadto chcielibyśmy również ostrzec, że to urządzenie jest głośne podczas drukowania. Ostatnio zmodyfikowany: 2025-06-01 05:06

Opróżnianie połączeń to proces, który zapewnia, że istniejące, będące w toku żądania mają czas na zakończenie, gdy maszyna wirtualna jest usuwana z grupy instancji. Aby umożliwić opróżnianie połączenia, ustaw limit czasu opróżniania połączenia w usłudze backendu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Gradle Enterprise udostępnia dane, które przyspieszają kompilację, poprawiają niezawodność kompilacji i przyspieszają debugowanie kompilacji. Pobierz książkę Developer Productivity Engineering Book i ulepsz i napraw podstawowe procesy związane z oprogramowaniem, od kompilacji przez testy do CI/CD. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zamki z wgłębieniami to w zasadzie szpilki cylindryczne, które wykorzystują płaską stronę ostrza klucza jako obszar gryzienia. Zamiast wcinać się w krawędź klucza, jak w standardowym cylindrze pinowym, zamki z wgłębieniami obracają się o dziewięćdziesiąt stopni i przecinają płaską stronę. Na kluczu dołkowym oba są z boku. Ostatnio zmodyfikowany: 2025-01-22 17:01

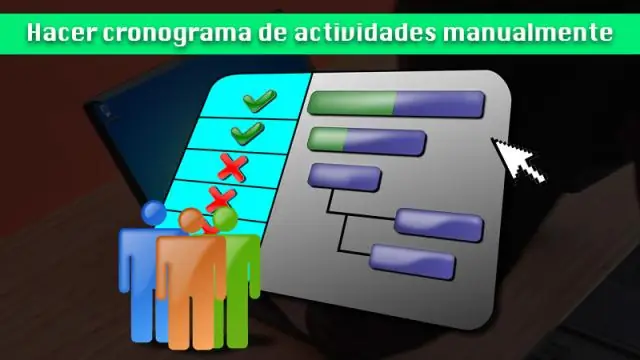

Jeśli masz ustawiony plan bazowy dla projektu, możesz zobaczyć postęp zadań w czasie i sprawdzić, czy ich daty rozpoczęcia i zakończenia są przesuwane. Postęp można śledzić, porównując datę bazową i zaplanowane lub rzeczywiste daty rozpoczęcia i zakończenia. Na karcie Widok kliknij strzałkę na wykresie Gantta, a następnie wybierz opcję Śledzenie Gantta. Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto kilka wskazówek, jak poprawić wydajność aplikacji ASP.Net. Stan widoku. Unikaj zmiennych sesji i aplikacji. Użyj buforowania. Efektywnie korzystaj z plików CSS i Script. Rozmiary obrazów. Układ oparty na CSS. Unikaj podróży w obie strony. Zweryfikuj za pomocą JavaScript. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak zmienić kombinację w zamkach szyfrowych Kaba Przekręć pokrętło na dole zamka w lewo, aby usunąć wszelkie cyfry wprowadzone do urządzenia. Wprowadź aktualny szyfr do zamka, ale nie obracaj pokrętła. Wykręć śrubę z zamka krótszym końcem narzędzia do zmiany kombinacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

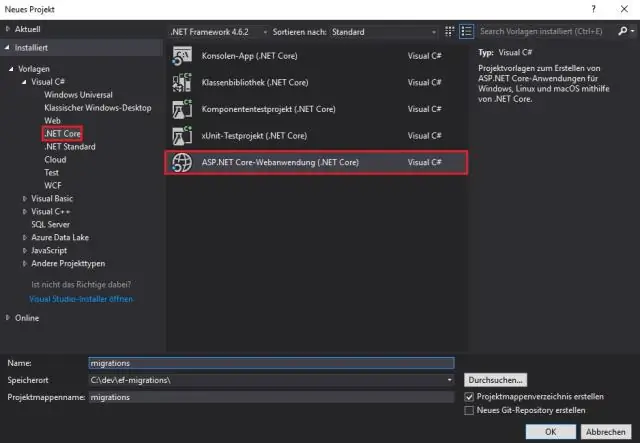

Aby cofnąć ostatnią zastosowaną migrację, należy (polecenia konsoli menedżera pakietów): Wycofać migrację z bazy danych: PM> Aktualizacja-Baza danych Usunąć plik migracji z projektu (lub zostanie ponownie zastosowany w następnym kroku) Migawka modelu aktualizacji: PM> Usuń-Migracja. Ostatnio zmodyfikowany: 2025-01-22 17:01

Domyślnie niestandardowe wzorniki są zapisywane w folderze Moje kształty. Aby otworzyć nowy wzornik niestandardowy na innym rysunku, w oknie kształty kliknij pozycję więcej kształtów, wskaż polecenie Moje kształty i kliknij nazwę wzornika. Ostatnio zmodyfikowany: 2025-01-22 17:01

Urządzenie wejściowe to dowolne urządzenie sprzętowe, które wysyła dane do komputera, umożliwiając interakcję z nim i sterowanie nim. Zdjęcie przedstawia myszkę Logitech trackball, która jest przykładem urządzenia wejściowego. Najczęściej używanymi lub podstawowymi urządzeniami wejściowymi na komputerze są klawiatura i mysz. Ostatnio zmodyfikowany: 2025-01-22 17:01

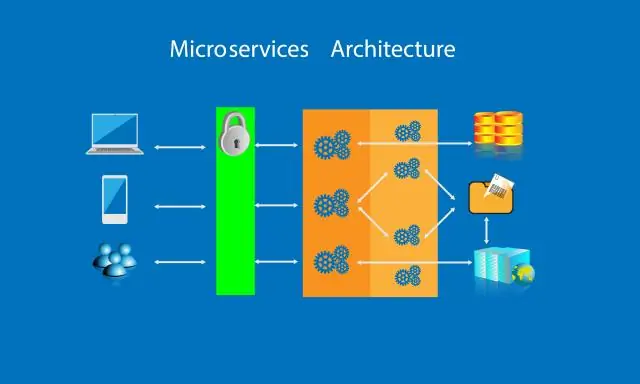

Mikrousługa może działać w kontenerze, ale może również działać jako w pełni aprowizowana maszyna wirtualna. Kontener nie musi być używany do mikroserwisu. Jednak kontenery są dobrym sposobem na opracowywanie i wdrażanie mikrousług, a narzędzia i platformy do uruchamiania kontenerów to dobry sposób na zarządzanie aplikacjami opartymi na mikrousługach. Ostatnio zmodyfikowany: 2025-01-22 17:01

DigitalOcean, Inc. to amerykański dostawca infrastruktury chmurowej z siedzibą w Nowym Jorku z centrami danych na całym świecie. DigitalOcean zapewnia deweloperom usługi w chmurze, które pomagają wdrażać i skalować aplikacje działające jednocześnie na wielu komputerach. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wybierz narzędzie Obszar roboczy na pasku narzędzi. Następnie możesz kliknąć obszar roboczy i zmienić jego rozmiar za pomocą opcji na pasku sterowania u góry ekranu. Inną metodą jest podświetlenie obszaru roboczego w panelu obszaru roboczego (Okno> Obszary robocze) i wybranie opcji obszaru roboczego z menu panelu. Ostatnio zmodyfikowany: 2025-01-22 17:01

DAS jest skrótem od pamięci dołączanej bezpośrednio. Magazyn bezpośrednio dołączany (DAS), zwany także magazynem dołączonym bezpośrednio, to magazyn cyfrowy podłączony bezpośrednio do komputera lub serwera. Innymi słowy, DAS nie jest częścią sieci pamięci masowej. Najbardziej znanym przykładem DAS jest wewnętrzny dysk twardy w laptopie lub komputerze stacjonarnym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zarządzanie wydajnością to praktyka polegająca na odpowiednim doborze zasobów IT w celu zaspokojenia obecnych i przyszłych potrzeb. Jest to również jeden z pięciu obszarów świadczenia usług ITIL. Efektywne zarządzanie pojemnością jest proaktywne, a nie reaktywne. Ostatnio zmodyfikowany: 2025-06-01 05:06

Najlepszy telefon do głośników stereo skierowanych do przodu.HTC U12+ Najlepszy telefon muzyczny do słuchawek 3,5 mm. LG G7ThinQ. Najlepszy telefon muzyczny dla większości użytkowników. Samsung Galaxy S9+. Ostatnio zmodyfikowany: 2025-06-01 05:06

Roku to odtwarzacz multimedialny, który umożliwia strumieniowe przesyłanie treści cyfrowych do telewizora w sposób podobny do Amazon Fire Stick. Chociaż korzystanie z usług takich jak Netflix za pomocą Roku jest legalne, o ile za to płacisz, niektórzy cyberprzestępcy używają pudełek do oglądania treści w sposób nielegalny. Ostatnio zmodyfikowany: 2025-06-01 05:06

Excel W arkuszu kalkulacyjnym wybierz dane, których chcesz użyć w wykresie kołowym. Kliknij pozycję wstaw > Wstaw wykres kołowy lub pierścieniowy, a następnie wybierz odpowiedni wykres. Kliknij wykres, a następnie kliknij ikony obok wykresu, aby dodać ostatnie poprawki:. Ostatnio zmodyfikowany: 2025-01-22 17:01

Utyl. Klasa kolekcji. Służy do sortowania elementów znajdujących się na określonej liście Kolekcji w kolejności rosnącej. metoda sort(), ale jest to lepsze, ponieważ może sortować elementy Array, a także połączoną listę, kolejkę i wiele innych obecnych w niej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pamięć wirtualna to funkcja systemu operacyjnego, która umożliwia komputerowi kompensowanie niedoborów pamięci fizycznej poprzez przesyłanie stron danych z pamięci o dostępie swobodnym do pamięci dyskowej. Ten proces jest wykonywany tymczasowo i ma działać jako połączenie pamięci RAM i miejsca na dysku twardym. Ostatnio zmodyfikowany: 2025-01-22 17:01

Typy przyznawania aplikacji (lub przepływy) to metody, za pomocą których aplikacje mogą uzyskiwać tokeny dostępu i za pomocą których udzielasz ograniczonego dostępu do swoich zasobów innej jednostce bez ujawniania poświadczeń. Protokół OAuth 2.0 obsługuje kilka typów grantów, które umożliwiają różne rodzaje dostępu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wystarczy zaznaczyć i skopiować tekst do schowka, a następnie uruchomić w konsoli: Word counts wc(readLines('clipboard', warn = FALSE)) Liczba znaków (bez spacji) character_count(readLines('clipboard', warn = FALSE)) Liczba znaków (ze spacjami) character_count(readLines('clipboard', warn = FALSE), count.space = TRUE). Ostatnio zmodyfikowany: 2025-01-22 17:01

FACH - kanał dostępu do przodu. Kanał transportowy UMTS, który tworzy połowę łącza downlink pary kanałów transportowych, znanej jako kombinacja RACH (kanał dostępu losowego) / FACH (kanał dostępu do przodu). Służy do sygnalizacji w dół i małych ilości danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Certyfikowani przez firmę Samsung profesjonaliści używają części Samsung, aby zapewnić, że telefon powróci do stanu fabrycznego w niecały dzień. Wiele napraw zajmuje mniej niż pół godziny. Od pękniętych wyświetlaczy po awarie mechaniczne, takie jak problemy z przyciskami lub pamięcią, centra naprawcze Samsung to lokalna opcja szybkiej naprawy, której możesz zaufać. Ostatnio zmodyfikowany: 2025-06-01 05:06

Komunikacja interpersonalna to rodzaj komunikacji, w której ludzie komunikują się twarzą w twarz ze swoimi uczuciami, pomysłami, emocjami i informacjami. W prostych słowach komunikacja między dwojgiem ludzi jest określana jako komunikacja interpersonalna. Jest to jeden z podstawowych środków komunikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

WIDEO W związku z tym, czym jest aplikacja formularzy systemu Windows w C#? Wstęp do Aplikacje C# Windows Forms . Formularze Windows to biblioteka klas graficznego interfejsu użytkownika (GUI), która jest dołączona do programu. Ramy sieciowe.. Ostatnio zmodyfikowany: 2025-01-22 17:01

Klient Cyberoam SSL VPN pomaga użytkownikowi uzyskać zdalny dostęp do sieci firmowej z dowolnego miejsca i o każdej porze. Zapewnia możliwość tworzenia zaszyfrowanych tuneli punkt-punkt pomiędzy zdalnym użytkownikiem a wewnętrzną siecią organizacji. Aby uzyskać bezpieczny dostęp, wymagana jest kombinacja certyfikatów SSL i nazwy użytkownika/hasła. Ostatnio zmodyfikowany: 2025-06-01 05:06

MySQL to RDBMS, który pozwala na uporządkowanie danych istniejących w bazie danych. MySQL zapewnia wielu użytkownikom dostęp do baz danych. Ten system RDBMS jest używany z połączeniem PHP i Apache Web Server, na dodatek do dystrybucji Linuksa. MySQL używa języka SQL do przeszukiwania bazy danych. Ostatnio zmodyfikowany: 2025-06-01 05:06

YouTube na Androida nie jest dołączony ani dostępny dla Kindle Fire HD. Brak popularnych aplikacji w sklepie Amazon App Store to jedna z jego największych wad dla użytkowników, którzy chcą mieć „poważny” tablet z Androidem. Oto jak zainstalować Android YouTube na Kindle Fire HD – bez rootowania. Ostatnio zmodyfikowany: 2025-06-01 05:06

Mojo Selling Solutions to dialer siły nieruchomości i poszukiwacz FSBO / Expired, który pozwala wykonywać zimne rozmowy i masowo poszukiwać nieruchomości. Podobnie jak w przypadku wielu automatycznych dialerów, możesz również skorzystać z ich usług, aby uzyskać FSBO i wygasłe leady bezpośrednio w systemie, aby zadzwonić. Ostatnio zmodyfikowany: 2025-06-01 05:06

Słowo kluczowe throw w Javie służy do jawnego zgłaszania wyjątku z metody lub dowolnego bloku kodu. Możemy zgłosić wyjątek zaznaczony lub niesprawdzony. Słowo kluczowe throw służy głównie do zgłaszania niestandardowych wyjątków. Ostatnio zmodyfikowany: 2025-01-22 17:01

ESM zapewnia poprawki dla wysokich i krytycznych CVE dla najczęściej używanych pakietów serwerowych w głównym archiwum Ubuntu, a Livepatch umożliwia użytkownikom stosowanie krytycznych poprawek jądra bez ponownego uruchamiania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby użyć wtyczki w VirtualDJ v7, kliknij zakładkę EFEKTY (nad sekcją przeglądarki), wybierz Efekty dźwiękowe, a następnie kliknij Wokal+ na liście efektów. UWAGA: Ten efekt może nie być dostępny w ograniczonych wersjach VirtualDJ. Kliknij ikonę gitary, aby usunąć instrumenty lub mikrofon, aby usunąć wokale. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jeśli chcesz dostosować swój konspekt programu PowerPoint w programie Microsoft Word przed jego wydrukowaniem, po prostu: Przejdź do karty Plik. ?Kliknij Eksportuj. Wybierz Utwórz materiały informacyjne po lewej stronie. ?Kliknij Utwórz materiały informacyjne po prawej stronie. Wybierz „Puste linie obok slajdów” lub „Puste linie pod slajdami” (w zależności od tego, co chcesz) Kliknij OK. Ostatnio zmodyfikowany: 2025-06-01 05:06

Metoda żądania jest uważana za „idempotentną”, jeśli zamierzony efekt na serwerze wielu identycznych żądań z tą metodą jest taki sam, jak efekt pojedynczego takiego żądania. Spośród metod żądania zdefiniowanych w tej specyfikacji, PUT, DELETE i bezpieczne metody żądania są idempotentne. Ostatnio zmodyfikowany: 2025-01-22 17:01

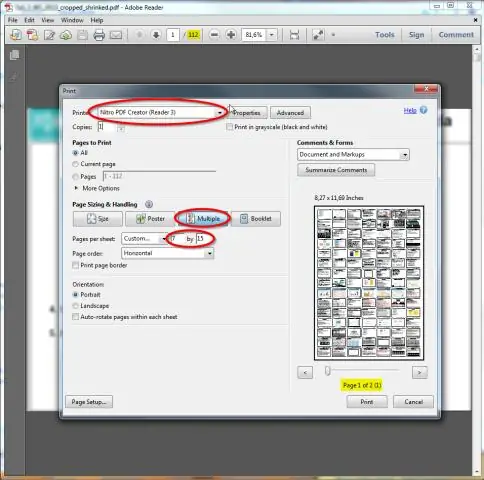

Po pobraniu wystarczy otworzyć plik PDF w programie Adobe Acrobat Reader, nacisnąć Ctrl+D lub Plik > Właściwości (Właściwości dokumentu). I voila! W sekcji Zaawansowane informacje znajdziesz „Rozmiar strony”. Teraz, jeśli chcesz poznać swoje wymiary w jednostkach innych niż cale, po prostu przekonwertuj je (1 cal -> 2,54 cm). Ostatnio zmodyfikowany: 2025-01-22 17:01

Oto sposób na zrobienie tego w CS6: Otwórz animowany GIF w Photoshopie. Będziesz mieć dokument z jedną warstwą na klatkę. Umieść/wklej/przeciągnij żądany obraz tła, przenieś go na dół stosu, a jeśli jest większy niż GIF, wykonaj Obraz> RevealAll. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tablica translacji adresów sieciowych (NAT) umożliwia urządzeniom w sieci prywatnej dostęp do sieci publicznej, takiej jak Internet. Sam router ma publiczny adres IP, ale urządzenia w sieci prywatnej („ukryte” za routerem) mają tylko prywatne adresy IP. Ostatnio zmodyfikowany: 2025-01-22 17:01

Korzystanie z wyszukiwania na iPhonie, iPadzie lub iPodzie touch Przesuń palcem w dół od środka ekranu głównego. Stuknij pole wyszukiwania, a następnie wpisz, czego szukasz. Podczas pisania wyszukiwarka aktualizuje wyniki w czasie rzeczywistym. Aby zobaczyć więcej wyników, dotknij Pokaż więcej lub wyszukaj bezpośrednio w aplikacji, dotykając Szukaj w aplikacji. Stuknij wynik wyszukiwania, aby go otworzyć. Ostatnio zmodyfikowany: 2025-01-22 17:01

185. Słowo kluczowe dynamic jest nowością w C# 4.0 i służy do informowania kompilatora, że typ zmiennej może się zmienić lub że nie jest on znany do czasu uruchomienia. Pomyśl o tym jako o możliwości interakcji z obiektem bez konieczności rzucania go. Ostatnio zmodyfikowany: 2025-01-22 17:01