Jeśli wymienisz tylko jedną zmienną, SAS posortuje obserwacje w zbiorze danych na podstawie rosnących wartości tej zmiennej. Możesz sortować w porządku malejącym, umieszczając słowo kluczowe DESCENDING przed nazwą zmiennej, według której chcesz sortować zbiór danych. Możesz sortować według tylu zmiennych, ile jest w zbiorze danych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tło. Szablon planowania tłumaczenia wiedzy (KT) to mapa drogowa określająca podstawowe elementy, które należy wziąć pod uwagę przy konstruowaniu wdrażania działań KT przez badaczy i praktyków. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kroki Otwórz szufladę aplikacji. To jest lista aplikacji na Androida. Dotknij Pobrane, Moje pliki lub Menedżer plików. Nazwa tej aplikacji różni się w zależności od urządzenia. Wybierz folder. Jeśli widzisz tylko jeden folder, stuknij jego nazwę. Stuknij Pobierz. Być może będziesz musiał przewinąć w dół, aby go znaleźć. Ostatnio zmodyfikowany: 2025-01-22 17:01

Klauzula GROUP BY grupuje dane według określonej kolumny lub kolumn. Używając klauzuli GROUP BY, używa się również funkcji agregującej w klauzuli SELECT lub w klauzuli HAVING, aby poinstruować PROC SQL, jak podsumować dane dla każdej grupy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Klasy abstrakcyjne. Abstract (które Java obsługuje za pomocą słowa kluczowego abstract) oznacza, że klasa, metoda, pole lub cokolwiek nie może zostać utworzone (czyli utworzone) w miejscu, w którym jest ono zdefiniowane. Jakiś inny obiekt musi tworzyć instancję danego elementu. Jeśli tworzysz abstrakcyjną klasę, nie możesz utworzyć z niej instancji obiektu. Ostatnio zmodyfikowany: 2025-01-22 17:01

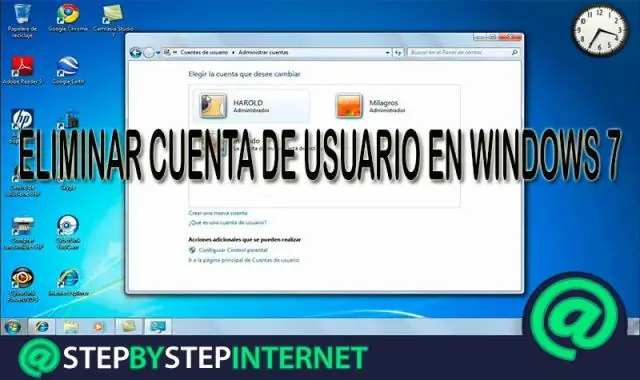

Usuń konto Google z GoogleChrome Wybierz Przełącz osobę. Najedź kursorem na konto, które chcesz usunąć. W prawym górnym rogu wyskakującego miniprofilu kliknij strzałkę w dół > Usuń tę osobę. W wyświetlonym oknie dialogowym kliknij Usuń tę osobę, aby potwierdzić usunięcie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Protokół TACACS+ zapewnia szczegółowe informacje księgowe i elastyczną kontrolę administracyjną nad procesem uwierzytelniania, autoryzacji i księgowania. TACACS+ wykorzystuje do swojego transportu protokół kontroli transmisji (TCP). TACACS+ zapewnia bezpieczeństwo poprzez szyfrowanie całego ruchu między NAS a procesem. Ostatnio zmodyfikowany: 2025-01-22 17:01

Połącz przewody kamery z przewodami światła cofania. Podłącz jeden z gołych kabli do złącza zasilania przewodu kamery. Następnie przełóż gołe przewody przez środek odsłoniętych przewodów światła wstecznego i skręć je razem. Ze względów bezpieczeństwa owijaj połączone przewody taśmą elektryczną. Ostatnio zmodyfikowany: 2025-01-22 17:01

Certyfikacja Cisco CCNA potwierdza kompetencje jako Network Professional. Certyfikat Cisco Certified Network Associate (CCNA) potwierdza Twoją zdolność do instalacji, konfiguracji, obsługi i rozwiązywania problemów w sieciach routowanych i przełączanych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Transfer plików Androida. Aplikacja działa na komputerach Mac z systemem Mac OS X 10.5 lub nowszym i łączy się z telefonem z systemem Android za pomocą kabla USB ładowarki. Gdy wszystko będzie gotowe, telefon pojawi się jako dysk na komputerze. Pobierz Android FileTransfer na swój komputer. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kroki, jak przejść z SQL do DataFrame Pandas Krok 1: Utwórz bazę danych. Początkowo stworzyłem bazę danych w MS Access, gdzie: Krok 2: Połącz Pythona z MS Access. Następnie nawiązałem połączenie między Pythonem a MS Access za pomocą pakietu pyodbc. Krok 3: Napisz zapytanie SQL. Krok 4: Przypisz pola do DataFrame. Ostatnio zmodyfikowany: 2025-01-22 17:01

SSRS (pełna forma SQL Server Reporting Services) umożliwia tworzenie sformatowanych raportów z tabelami w postaci danych, wykresów, obrazów i wykresów. Raporty te są przechowywane na serwerze, który może być wykonany w dowolnym momencie przy użyciu parametrów zdefiniowanych przez użytkowników. Narzędzie jest dostarczane za darmo z SQL Server. Ostatnio zmodyfikowany: 2025-01-22 17:01

Przełącznik „3-drożny” to SPDT (jednobiegunowy podwójny rzut) i łączy się tylko z 1 przewodem podróżnym, podczas gdy przełącznik „4-drożny” jest specjalistyczną wersją DPDT (podwójny biegun podwójnego rzutu) wewnętrznie ustawionym jako polaryzacja przełącznik cofania i łączy się z 2 przewodami podróżnymi. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak konwertować. Pliki miniatur DB Kliknij dwukrotnie plik miniatur DB. Spowoduje to otwarcie go w Przeglądarce obrazów systemu Windows. Wybierz obraz, który chcesz przekonwertować, korzystając z paska przewijania na dole. Wybierz „Zapisz jako”, aby zapisać obraz w pełnym rozmiarze. Wpisz nazwę i wybierz format z poniższej listy rozwijanej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Windows 10 jest taki sam jak Windows 8 i Windows 8.1, szyfrowanie dysków funkcją Bitlocker nadal nie jest dostępne w systemie Windows 10 Home. Chociaż w Panelu sterowania systemu Windows10 Home brakuje funkcji szyfrowania Bitlockerdrive, ale istnieją trzy opcje włączenia/zainstalowania funkcji Bitlocker w wersji Windows 10 Home. Ostatnio zmodyfikowany: 2025-01-22 17:01

Stałe składowanie. Pamięć trwała, zwana również pamięcią trwałą, to dowolne komputerowe urządzenie do przechowywania danych, które zachowuje swoje dane, gdy urządzenie nie jest zasilane. Typowym przykładem trwałej pamięci masowej jest dysk twardy komputera lub dysk SSD. Ostatnio zmodyfikowany: 2025-01-22 17:01

ToString() pokaże typ wyjątku, komunikat oraz wszelkie wyjątki wewnętrzne. Nie zawsze tak jest! Jeśli FaultException jest InnerException, na przykład System. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wśród wielu głównych graczy na rynku PaaS, SAP oferuje tutaj swój własny produkt o nazwie SAP Cloud Platform. Jest to silny produkt i jest używany przez SAP i niektórych partnerów jako środowisko programistyczne do tworzenia i uruchamiania zupełnie nowych aplikacji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Aby wyświetlić online tylko kamery NYC DOT, odwiedź stronę nyctmc.org lub przejrzyj listę kamer drogowych NYC DOT. Kamery dostarczają często aktualizowane nieruchome obrazy z lokalizacji w pięciu gminach. Kamery są używane przez pracowników DOT do monitorowania warunków na drodze i mogą być zmieniane w celu oglądania ruchu z różnych kierunków. Ostatnio zmodyfikowany: 2025-06-01 05:06

Bulk API jest oparty na zasadach REST i jest zoptymalizowany do ładowania lub usuwania dużych zestawów danych. Można go używać do wykonywania zapytań, queryAll, wstawiania, aktualizowania, upsert lub usuwania wielu rekordów asynchronicznie, przesyłając partie. Salesforce przetwarza partie w tle. Ostatnio zmodyfikowany: 2025-01-22 17:01

Błąd czasu kompilacji to dowolny rodzaj błędu, który uniemożliwia kompilację programu Java, taki jak błąd składni, nieznalezienie klasy, zła nazwa pliku dla zdefiniowanej klasy, możliwa utrata precyzji podczas mieszania różnych typów danych Java i tak dalej. Błąd wykonania oznacza błąd, który ma miejsce podczas działania programu. Ostatnio zmodyfikowany: 2025-01-22 17:01

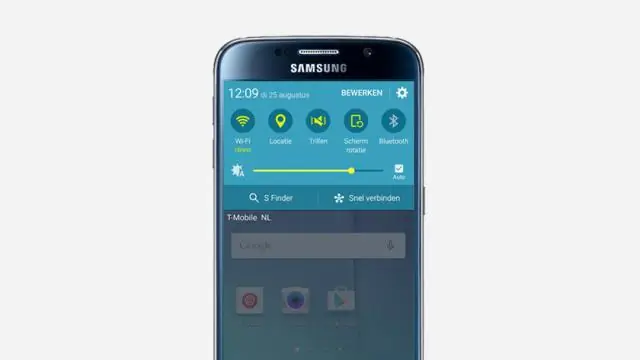

Reset główny za pomocą kluczy sprzętowych Utwórz kopię zapasową danych w pamięci wewnętrznej. Wyłącz urządzenie. Naciśnij i przytrzymaj przycisk zmniejszania głośności, a następnie naciśnij i przytrzymaj jednocześnie przycisk zasilania, aż telefon się włączy. Naciśnij dwukrotnie przycisk zmniejszania głośności, aby podświetlić tryb odzyskiwania. Naciśnij przycisk zasilania, aby rozpocząć tryb odzyskiwania. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak. iClicker Cloud wspiera korzystanie z urządzeń mobilnych i laptopów w Twojej klasie. iClicker Cloud domyślnie umożliwia uczniom uczestnictwo przy użyciu urządzeń mobilnych i laptopów. Jeśli korzystasz z iClicker Classic, musisz włączyć korzystanie z urządzeń mobilnych i laptopów w ustawieniach kursu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kompresowanie plików do kopii zapasowej wymaga tylko kilku prostych kroków. Znajdź pliki, które chcesz skompresować i umieść je w nowym folderze. Zanim zaczniesz kompresować pliki, będziesz musiał umieścić je w jednym miejscu. Nazwij swój folder. Aby skompresować pliki w folderze, wybierz folder, a następnie kliknij go prawym przyciskiem myszy. Ostatnio zmodyfikowany: 2025-01-22 17:01

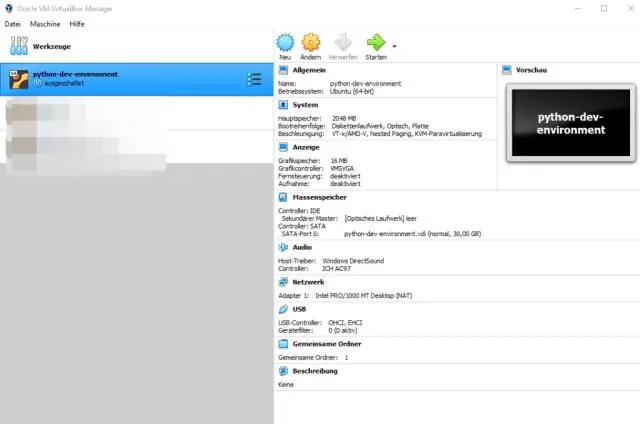

Przejdź do folderu Maszyny wirtualne (zwykle w folderze użytkownika /Dokumenty) i wybierz maszynę wirtualną do skopiowania. Kliknij prawym przyciskiem myszy i wybierz Kopiuj ' nazwa maszyny wirtualnej '. Otwórz zewnętrzny nośnik w Finderze, kliknij prawym przyciskiem myszy i wybierz Wklej element. Ostatnio zmodyfikowany: 2025-01-22 17:01

Zalety sieci LAN: Kosztowne zasoby, takie jak drukarki, mogą być współdzielone przez wszystkie komputery. Centralny magazyn kopii zapasowych można udostępnić w jednym miejscu (dedykowany serwer plików), dzięki czemu cała praca jest zapisywana razem. Oprogramowanie można udostępniać, a aktualizacja jest również łatwiejsza. Ostatnio zmodyfikowany: 2025-01-22 17:01

Dodaj miejsce na dysku do witryny Windows Otwórz konsolę zarządzania AWS i wyświetl stronę EC2 odpowiadającą Twojemu regionowi Amazon. W menu po lewej stronie kliknij Tomy. Kliknij przycisk Utwórz wolumin. Wpisz wartość w polu Rozmiar. Wybierz wartość dla Strefy dostępności. Opcjonalnie wybierz migawkę. Kliknij Tak, Utwórz, aby utworzyć wolumin. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tajna biała lista chroni najlepsze narzędzia do zarządzania stronami na Facebooku przed ukrywaniem postów w kanałach informacyjnych. Dowiedzieliśmy się, że Facebook prowadzi tajną białą listę firm, które są zwolnione z publikowania treści za pośrednictwem swoich wydawców skonsolidowanych na różnych stronach i klientach. Ostatnio zmodyfikowany: 2025-06-01 05:06

Domyślnie WordPress może automatycznie aktualizować się, gdy dostępna jest wersja bezpieczeństwa lub pomniejsza. W przypadku głównych wydań musisz samodzielnie zainicjować aktualizację. Musisz także samodzielnie zainstalować aktualizacje wtyczek i motywów. Aby uzyskać nowe funkcje i poprawki, musisz zainstalować aktualizacje motywów i wtyczek. Ostatnio zmodyfikowany: 2025-06-01 05:06

Nikon D90 to model cyfrowej lustrzanki jednoobiektywowej (DSLR) o rozdzielczości 12,3 megapiksela ogłoszony przez firmę Nikon 27 sierpnia 2008 r. Jest to model prosumencki, który zastępuje Nikona D80, mieszcząc się między podstawowymi i profesjonalnymi modelami lustrzanek cyfrowych firmy. Ostatnio zmodyfikowany: 2025-01-22 17:01

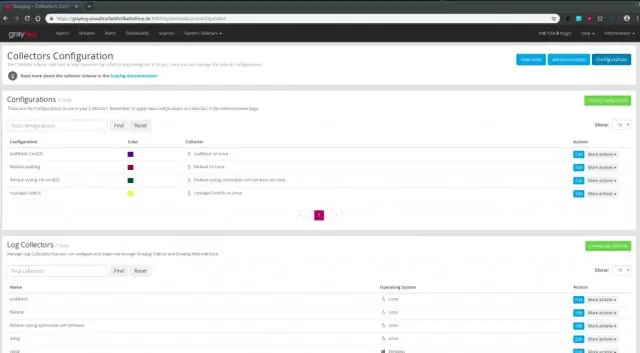

Przekazywanie wiadomości Syslog Zaloguj się do urządzenia z systemem Linux (którego wiadomości chcesz przekazać do serwera) jako superużytkownik. Wpisz polecenie - vi /etc/syslog. conf, aby otworzyć plik konfiguracyjny o nazwie syslog. Wejść *. Uruchom ponownie usługę syslog za pomocą polecenia/etc/rc. Ostatnio zmodyfikowany: 2025-06-01 05:06

Infinity jest uniwersalnym pakietem stworzonym przez zespół FTB, przeznaczonym do gry solo, a także na serwerach o małej i średniej populacji. Ten pakiet zawiera Fastcraft firmy Player. Fastcraft wzbogaca grę Minecraft o zwiększoną wydajność. Ostatnio zmodyfikowany: 2025-01-22 17:01

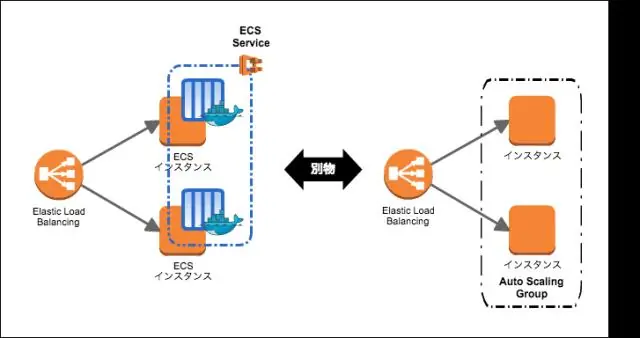

Nie. AWS ECS to po prostu logiczne grupowanie (klaster) instancji EC2, a wszystkie instancje EC2 będące częścią ECS działają jako host Dockera, tzn. ECS może wysłać polecenie uruchomienia na nich kontenera (EC2). Jeśli masz już EC2, a następnie uruchomisz ECS, nadal będziesz mieć jedną instancję. Ostatnio zmodyfikowany: 2025-01-22 17:01

Komenda chown zmienia właściciela pliku, a komenda chgrp zmienia grupę. W systemie Linux tylko root może używać chown do zmiany właściciela pliku, ale każdy użytkownik może zmienić grupę na inną, do której należy. Ostatnio zmodyfikowany: 2025-01-22 17:01

Po wyświetleniu monitu wprowadź swoją nazwę użytkownika i hasło, aby uzyskać dostęp do menu konfiguracji routera. W zależności od routera znajdź menu RouterAccessRestrictions lub Parental Controls. W tym menu możesz ustawić ramy czasowe, aby zezwolić lub wyłączyć dostęp do Internetu dla każdego urządzenia. Ostatnio zmodyfikowany: 2025-01-22 17:01

Ponieważ String nie jest typem pierwotnym, jest klasą (która ma metody), podczas gdy integer, short, char itd. są prymitywami (które nie mają metod). Ponieważ typy prymitywne są właśnie takie, prymitywne. Nie mają metod. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pole to klasa, interfejs lub wyliczenie ze skojarzoną wartością. Metody w Javie. język. odbijać. Klasa pola może pobierać informacje o polu, takie jak jego nazwa, typ, modyfikatory i adnotacje. Ostatnio zmodyfikowany: 2025-01-22 17:01

Otwórz plik Excel, w którym chcesz scalić arkusze z innych skoroszytów i wykonaj następujące czynności: Naciśnij klawisze Alt + F8, aby otworzyć okno dialogowe Makro. W polu Nazwa makra wybierz opcję MergeExcelFiles i kliknij Uruchom. Otworzy się standardowe okno eksploratora, wybierz jeden lub więcej skoroszytów, które chcesz połączyć, i kliknij Otwórz. Ostatnio zmodyfikowany: 2025-01-22 17:01

Organizacja logiczna - procesy składają się z modułów lub różnej wielkości, moduły kompilowane niezależnie, moduły o różnych potrzebach ochrony nawet w stopniu współdzielenia. Organizacja fizyczna - zazwyczaj organizacja dwupoziomowa: pamięć główna i pamięć wtórna. Ostatnio zmodyfikowany: 2025-01-22 17:01

AWS Config to usługa, która umożliwia ocenę, audyt i ocenę konfiguracji Twoich zasobów AWS. Config stale monitoruje i rejestruje konfiguracje zasobów AWS i pozwala zautomatyzować ocenę zarejestrowanych konfiguracji w stosunku do pożądanych konfiguracji. Ostatnio zmodyfikowany: 2025-01-22 17:01