Nadal jest domem dla kompleksu silosów zbożowych wzdłuż rzeki Buffalo. Jedna ze struktur, American Grain Elevator, została zbudowana dla American Malting Corporation w 1906 roku. Była używana do produkcji piwa dla wschodnich Stanów Zjednoczonych aż do prohibicji. Ostatnio zmodyfikowany: 2025-01-22 17:01

Pliki w tym formacie są zwykle tworzone za pomocą wtyczki Flash Video Exporter zawartej w programie Adobe Animate. Dlatego program ten powinien bez problemu otwierać pliki FLV. Jednak tak samo może być z darmowym Flash Playerem firmy Adobe. Inne odtwarzacze FLV to VLC, Winamp, AnvSoft Web FLVPlayer i MPC-HC. Ostatnio zmodyfikowany: 2025-01-22 17:01

Metoda toArray() służy do pobrania tablicy zawierającej wszystkie elementy obiektu ArrayList w odpowiedniej kolejności (od pierwszego do ostatniego elementu). Pakiet: java.util. Ostatnio zmodyfikowany: 2025-01-22 17:01

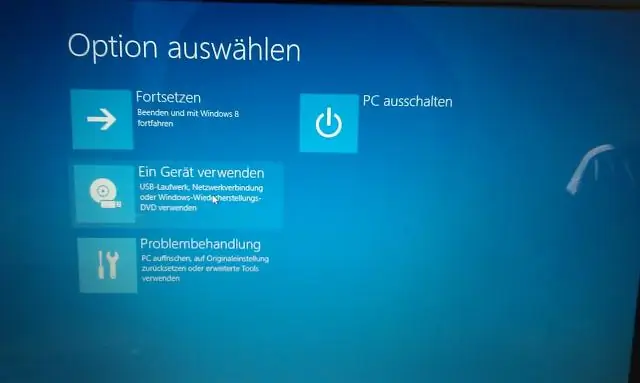

Przełączanie systemu Windows 8 w stan uśpienia Wyświetl pasek Charms, przesuwając palcem w lewo od prawej krawędzi ekranu lub wskazując myszą w prawym dolnym rogu ekranu Start. Dotknij lub kliknij Ustawienia. Kliknij, aby zobaczyć większy obraz. Dotknij lub kliknij Zasilanie. Pojawi się lista opcji: Uśpij, Zamknij, Uruchom ponownie. Dotknij lub kliknij Uśpij. Ostatnio zmodyfikowany: 2025-01-22 17:01

Nie. Luxottica nie jest właścicielem marki Gucci ani nie produkuje okularów Gucci. Marka Gucci jest własnością francuskiego dostawcy dóbr luksusowych, The Kering Group. Ostatnio zmodyfikowany: 2025-01-22 17:01

W iBooks przejdź do widoku listy. Kliknij tytuł; poczekaj chwilę, a następnie kliknij tytuł, autor, kategorię lub kolekcję. Zostanie podświetlony i możesz zmienić zawartość tych pól. Ostatnio zmodyfikowany: 2025-01-22 17:01

W interfejsie użytkownika konsoli bezpośredniej naciśnij klawisz F2, aby uzyskać dostęp do menu dostosowywania systemu. Wybierz Opcje rozwiązywania problemów i naciśnij Enter. Z menu Opcje trybu rozwiązywania problemów wybierz usługę do włączenia. Naciśnij Enter, aby włączyć usługę. Ostatnio zmodyfikowany: 2025-01-22 17:01

Postępuj zgodnie z tymi prostymi instrukcjami DIY, aby zresetować SmartKey w kilka sekund! Przygotuj drzwi:06. -- Ustaw rygiel w pozycji zablokowanej. Wstaw bieżący klucz: 37. Włóż narzędzie SmartKey całkowicie i mocno do otworu SmartKey:56. Wstaw nowy klucz 1:16. Ostatnio zmodyfikowany: 2025-01-22 17:01

VMware vSphere to wiodąca platforma wirtualizacji serwerów z najlepszą podstawą dla Twoich aplikacji, Twojej chmury i Twojej firmy. vSphere 7 jest licencjonowany na podstawie liczby procesorów. Każdy fizyczny procesor (CPU) w serwerze musi mieć przypisany co najmniej jeden klucz licencyjny procesora, aby móc uruchomić vSphere. Ostatnio zmodyfikowany: 2025-01-22 17:01

Szablon raportu defektu lub Szablon raportu błędu to jeden z artefaktów testowania. Celem korzystania z szablonu raportu o defektach lub szablonu raportu o błędzie jest przekazanie programistom szczegółowych informacji (takich jak szczegóły środowiska, kroki do odtworzenia itp.) na temat błędu. Pozwala programistom na łatwe replikowanie błędu. Ostatnio zmodyfikowany: 2025-06-01 05:06

Do drukowania można użyć dowolnej drukarki atramentowej lub bąbelkowej, chociaż rozdzielczość może być słaba i należy zachować ostrożność, aby uniknąć zanieczyszczenia jadalnych atramentów wcześniej używanymi atramentami. Drukarki atramentowe lub bąbelkowe można przekonwertować na drukowanie przy użyciu jadalnego atramentu, a naboje z jadalnym atramentem są dostępne w handlu. Ostatnio zmodyfikowany: 2025-01-22 17:01

BlueJeans Network to firma oferująca interoperacyjną usługę wideokonferencji opartą na chmurze, która łączy uczestników z szeroką gamą urządzeń i platform konferencyjnych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Windows Server 2019 to najnowsza wersja serwerowego systemu operacyjnego firmy Microsoft, wchodząca w skład rodziny systemów operacyjnych Windows NT. Ostatnio zmodyfikowany: 2025-01-22 17:01

Jak utworzyć klucz główny dla zamka Kwikset Zmierz pięć nacięć na oryginalnym kluczu i kluczu głównym, korzystając ze skali na podziałce klucza. Zakreśl najmniejszą liczbę dla każdej pozycji cięcia. Odejmij wycięte wymiary oryginalnych kluczy od wymiarów klucza głównego, aby określić górne szpilki. Włóż klucz do zamka i obróć go do pozycji godziny trzeciej. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wyklucz zależność przechodnią według konfiguracji Znajdź osobny przykład modułu i grupy. Najpierw znajdź przykład, który będzie używał zależności modułu jak poniżej. Uruchom polecenie gradle eclipse, zobaczysz, że dom4j i jego zależność JAR nie będą dostępne w ścieżce klas. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uwaga: Najnowsza stabilna wersja to 1.1. 1 seria. Jest to również nasza wersja wsparcia długoterminowego (LTS), obsługiwana do 11 września 2023 r. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tworzenie punktu końcowego usługi Jenkins Otwórz stronę Usługi w Azure DevOps Services, otwórz listę Nowy punkt końcowy usługi i wybierz Jenkins. Wprowadź nazwę połączenia. Wprowadź nazwę użytkownika i hasło do swojego konta Jenkins. Wybierz Sprawdź połączenie, aby sprawdzić, czy informacje są prawidłowe. Ostatnio zmodyfikowany: 2025-01-22 17:01

Naciśnij i przytrzymaj klawisz F2, gdy ekran stanie się czarny i poczekaj na uruchomienie narzędzia konfiguracji systemu BIOS. Jeśli system nie może uruchomić systemu Windows 8, całkowicie wyłącz komputer, a następnie naciśnij klawisz F2 podczas ponownego uruchamiania. Wybierz Zabezpieczenia -> Bezpieczny rozruch, a następnie Wyłączone. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wiązanie SOAP. Element powiązania pliku WSDL opisuje sposób powiązania usługi z protokołem przesyłania komunikatów SOAP. Istnieją dwa możliwe style powiązania SOAP: RPC i Dokument. Powiązanie SOAP może mieć również zastosowanie kodowane lub użycie dosłowne. Ostatnio zmodyfikowany: 2025-01-22 17:01

Kliknij „Opcje edytora” w sekcji Utwórz wiadomości, a następnie wybierz kartę boczną „Wyświetlanie”. Odznacz 'ParagraphMarks', a następnie kliknij dwukrotnie 'OK', aby zamknąć okna Opcje edytora i Opcje programu Outlook. Ostatnio zmodyfikowany: 2025-01-22 17:01

Rozwiązanie dla wersji Safari wcześniejszych niż 10.0 Po otwarciu witryny wybierz Safari >Preferencje. Na karcie Zabezpieczenia panelu Preferencje wybierz opcję Zarządzaj ustawieniami witryny. Wybierz swoją witrynę z listy aktualnie otwartych witryn. Wybierz Uruchom w trybie niebezpiecznym z wyskakującego menu. Ostatnio zmodyfikowany: 2025-01-22 17:01

W relacyjnej bazie danych dane są zwykle przechowywane płasko w tabeli i mają strukturę z kluczami podstawowymi i obcymi. W bazie danych dokumentów dane są przechowywane jako klucze i wartości. Wiaderko Couchbase zawiera dokumenty; każdy dokument ma unikalny klucz i wartość JSON. Ostatnio zmodyfikowany: 2025-01-22 17:01

Lub zadzwoń pod numer 888-266-7848 z telefonu, który nie jest tym, który chcesz zamienić: Wybierz opcję 3 (Zmiany konta), a następnie opcję 2 (Zamień telefon) Postępuj zgodnie z komunikatami głosowymi, aby zakończyć zamianę. Zacznij korzystać z nowego telefonu. Ostatnio zmodyfikowany: 2025-01-22 17:01

Według grupy wiekowej penetracja smartfonów jest najwyższa wśród osób w wieku od 18 do 24 lat i wynosi aż 93 procent. Ostatnio zmodyfikowany: 2025-06-01 05:06

Nie ma dodatkowej opłaty za AWS CloudFormation. Płacisz za zasoby AWS (np. instancje Amazon EC2, systemy równoważenia obciążenia Elastic Load Balancing itd.) utworzone za pomocą AWS CloudFormation tak, jakbyś tworzył je ręcznie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Łatwy w obsłudze interfejs z ekranem dotykowym. 5G jest na horyzoncie. Nowy hotspot Verizon Jetpack MiFi 8800L ma najlepsze dostępne obecnie możliwości sieci 4GLTE, ale Verizoni zamierza uruchomić sieć 5G, która może zmienić wszystko. Ostatnio zmodyfikowany: 2025-01-22 17:01

Wady sieci LAN: Korzystanie z poczty e-mail w sieci może prowadzić do problemów z marnowaniem czasu, ponieważ ludzie wysyłają wiadomości niezwiązane z pracą. Jeśli dedykowany serwer plików ulegnie awarii, praca przechowywana na udostępnionych dyskach twardych nie będzie dostępna, a także nie będzie możliwe korzystanie z drukarek sieciowych. Ostatnio zmodyfikowany: 2025-01-22 17:01

Tak, telefon T-Mobile będzie działał z MetroPCS. Telefon musi być odblokowany, nie możesz być nadal w umowie z T-Mobile, nie możesz być winien T-Mobile pieniędzy i nie możesz nadal spłacać swojego telefonu T-Mobile. T-Mobile jest właścicielem MetroPCS i zablokują mu działanie. Ostatnio zmodyfikowany: 2025-01-22 17:01

Każdy telefon posiada unikalny numer IMEI. Wyszukanie tego numeru w bazie danych pozwoli uzyskać szczegółowe informacje o telefonie. Jeśli numer IMEI wyświetla informacje o innym modelu, będziesz wiedział, że natknąłeś się na afake. Aby znaleźć IMEI, wybierz *#06# na klawiaturze lub sprawdź tacę SIM. Ostatnio zmodyfikowany: 2025-01-22 17:01

Baza danych Master jest podstawową bazą danych konfiguracji w programie SQL Server. Zawiera informacje o wszystkich bazach danych istniejących na serwerze, w tym o fizycznych plikach baz danych i ich lokalizacjach. Baza danych Master zawiera również ustawienia konfiguracyjne SQL Server i informacje o koncie logowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

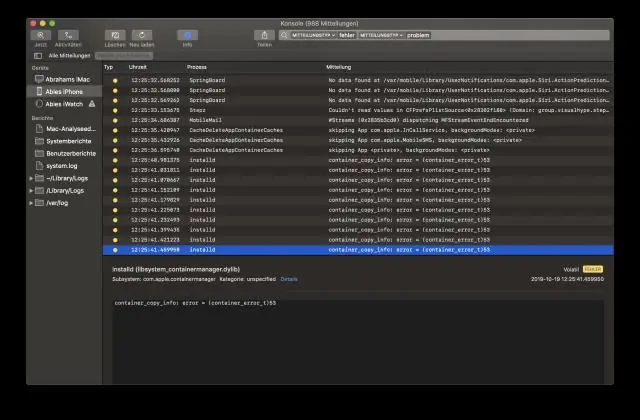

Domyślnie zobaczysz listę wiadomości konsoli z bieżącego komputera Mac. Możesz kliknąć "Błędy i błędy" na pasku narzędzi, aby zobaczyć tylko komunikaty o błędach, jeśli chcesz. Możesz także użyć pola wyszukiwania, aby wyszukać typ komunikatu o błędzie, który chcesz wyświetlić. Więcej logów jest dostępnych w zakładce Raporty. Ostatnio zmodyfikowany: 2025-01-22 17:01

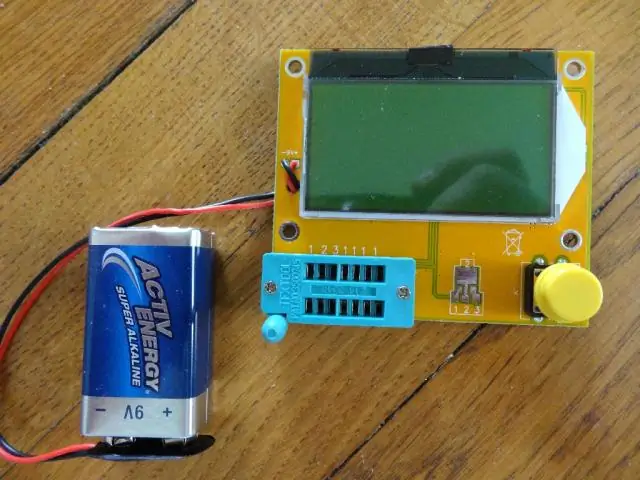

WIDEO W związku z tym, jak przetestować mój telefon za pomocą multimetru? Jak korzystać z multimetru (analogowego i cyfrowego): Instrukcja Podłącz czerwony przewód pomiarowy do „V Ohms mA Jack”, a czarny przewód do. Ustaw „Przełącznik zakresu” na żądaną pozycję DC V.. Ostatnio zmodyfikowany: 2025-06-01 05:06

Wersje licencji zbiorczych produktów klienckich pakietu Office 2016 wymagają aktywacji. Ten plik do pobrania umożliwia administratorom IT skonfigurowanie usługi zarządzania kluczami (KMS) lub skonfigurowanie domeny do aktywacji opartej na usłudze Active Directory. Te pliki licencyjne są wymagane, aby usługa hosta KMS rozpoznawała klucze hosta pakietu Office 2016 KMS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Język programowania to język formalny, który składa się z zestawu instrukcji, które generują różne rodzaje danych wyjściowych. Języki programowania są używane do programowania niekomputerowego do implementacji algorytmów. Istnieją programowalne maszyny, które używają zestawu określonych instrukcji zamiast ogólnych języków programowania. Ostatnio zmodyfikowany: 2025-01-22 17:01

WebStorm zapewnia dobrą integrację Angular CLI za pomocą tak zwanej Angular Schematics: W sumie WebStorm ma świetne wsparcie Angular, ponieważ pomaga w edycji szablonów Angular, zapewnia uzupełnianie kodu dla zmiennych, potoków i zmiennych referencyjnych szablonów. Ostatnio zmodyfikowany: 2025-01-22 17:01

Uzgadnianie trójetapowe to metoda używana w sieci TCP/IP do tworzenia połączenia między lokalnym hostem/klientem a serwerem. Jest to trzyetapowa metoda, która wymaga, aby klient i serwer wymieniali pakiety SYN i ACK (potwierdzenie) przed rozpoczęciem rzeczywistej transmisji danych. Ostatnio zmodyfikowany: 2025-06-01 05:06

Jaka jest różnica między aplikacją natywną a aplikacją hybrydową? Aplikacja natywna jest tworzona na konkretną platformę Android lub iOS, podczas gdy proces rozwoju hybrydowego opiera się na działaniu wieloplatformowym. Java, Kotlin to zwykle technologie stosowane do rozwoju Androida, a Objective-C, Swift - do iOS. Ostatnio zmodyfikowany: 2025-01-22 17:01

Te matrycowe kody kreskowe 2D nazywane są kodami QR lub kodami szybkiej odpowiedzi. W przypadku marketerów kody QR umożliwiają reklamom, broszurom, plakatom - nawet ubraniom lub billboardom - kierowanie użytkowników do mobilnych stron docelowych, które zawierają znacznie więcej informacji i interaktywności, niż można sobie pozwolić na wydrukowanej stronie. Ostatnio zmodyfikowany: 2025-06-01 05:06

Mówiąc najprościej, biblioteka współdzielona/biblioteka dynamiczna to biblioteka, która jest ładowana dynamicznie w czasie wykonywania dla każdej aplikacji, która jej wymaga. Podczas uruchamiania programu ładują tylko jedną kopię pliku biblioteki do pamięci, więc dużo pamięci zostaje zaoszczędzone, gdy uruchamiasz wiele programów korzystających z tej biblioteki. Ostatnio zmodyfikowany: 2025-01-22 17:01

Sir Frederica Bartletta. Ostatnio zmodyfikowany: 2025-06-01 05:06